Une perte annuelle de 300 millions de dollars : les utilisateurs de Coinbase victimes fréquentes d'escroqueries ciblées, un « traître » en interne derrière la fuite d'informations ?

TechFlow SélectionTechFlow Sélection

Une perte annuelle de 300 millions de dollars : les utilisateurs de Coinbase victimes fréquentes d'escroqueries ciblées, un « traître » en interne derrière la fuite d'informations ?

Cette crise de sécurité pourrait être plus grave que prévu.

Rédaction : Fairy, ChainCatcher

« Bonjour, ici l'équipe de sécurité de Coinbase. Nous avons détecté une connexion anormale sur votre compte… »

La voix au bout du fil est professionnelle et pressante, capable même de réciter avec précision votre nom, votre adresse e-mail d'inscription et vos derniers historiques de transactions. Choisissez-vous de raccrocher immédiatement, ou suivez-vous les instructions du « service client », transférant pas à pas vos fonds vers un prétendu « portefeuille sécurisé » ?

Récemment, plusieurs utilisateurs de Coinbase ont été victimes de fraudes consécutives, entraînant des pertes considérables. Rien qu'en mars, plus de 46 millions de dollars ont été dérobés. Chaque année, les pertes subies par les utilisateurs de Coinbase dues aux escroqueries par ingénierie sociale s'élèvent à environ 300 millions de dollars.

Mais comment ces pirates parviennent-ils à cibler leurs victimes avec une telle précision ? Comment accèdent-ils aux données personnelles des utilisateurs ? Cette crise de sécurité pourrait être bien plus grave que ce que l'on imagine.

Escroqueries en hausse, attaques par hameçonnage industrialisées

Le 28 mars, l’enquêteur blockchain ZachXBT a révélé qu’au cours des deux dernières semaines, plusieurs cas suspects d’escroqueries visant des utilisateurs de Coinbase avaient eu lieu, portant le montant total des fonds volés en mars à plus de 46 millions de dollars.

En réalité, ces types d’escroqueries n’étaient pas inattendus. Dès début février, ZachXBT avait déjà signalé que, entre décembre 2024 et janvier 2025, les utilisateurs de Coinbase avaient perdu jusqu’à 65 millions de dollars en raison de méthodes similaires, chiffre qui place Coinbase face à une crise annuelle d’escroqueries par ingénierie sociale dépassant les 300 millions de dollars.

D’après l’analyse de ZachXBT, ces fraudes suivent désormais une chaîne industrielle parfaitement rodée :

Usurpation de l’identité officielle de Coinbase

Les fraudeurs passent des appels avec des numéros falsifiés, utilisent des informations personnelles des victimes pour gagner leur confiance, affirment qu’une tentative de connexion non autorisée a été détectée sur leur compte, puis incitent la victime à coopérer à une vérification de sécurité.

Envoi d’e-mails de phishing

Des e-mails contrefaits imitant Coinbase sont envoyés, incluant un faux numéro de dossier (Case ID).

Redirection vers un transfert de fonds

Les fraudeurs demandent aux victimes de transférer leurs actifs vers Coinbase Wallet, tout en ajoutant l’adresse frauduleuse à une liste blanche, présentant cela comme une étape de vérification de sécurité.

Clonage du site web de Coinbase

Des sites de phishing reproduisant fidèlement le site de Coinbase à 1:1 sont créés, et différents messages d’instructions sont transmis aux victimes via des e-mails falsifiés ou des panneaux d’escroquerie sur Telegram.

Par ailleurs, selon Cointelegraph, de nombreux utilisateurs de cryptomonnaies ont récemment reçu des e-mails frauduleux imitant Coinbase et Gemini. Ces e-mails affirment généralement que, conformément à des exigences réglementaires, les utilisateurs doivent migrer vers un portefeuille auto-géré, fixant le 1er avril comme date limite afin de créer un sentiment d’urgence.

Un lien permettant de télécharger Coinbase Wallet ou Gemini Wallet est fourni dans l’e-mail, accompagné d’une phrase de récupération pré-générée. Dès que l’utilisateur crée un nouveau portefeuille avec cette phrase et y transfère ses actifs, les fonds sont instantanément vidés par les fraudeurs.

Problèmes d’accès interne aux données mis en lumière

Le cœur de l’ingénierie sociale réside dans l’accès précis à l’information. Dans les cas d’escroqueries touchant les utilisateurs de Coinbase, les attaquants semblent avoir connaissance d’informations personnelles telles que numéros de téléphone, adresses e-mail et historiques de transactions. Une question cruciale se pose alors : comment ces données sont-elles tombées entre les mains des fraudeurs ?

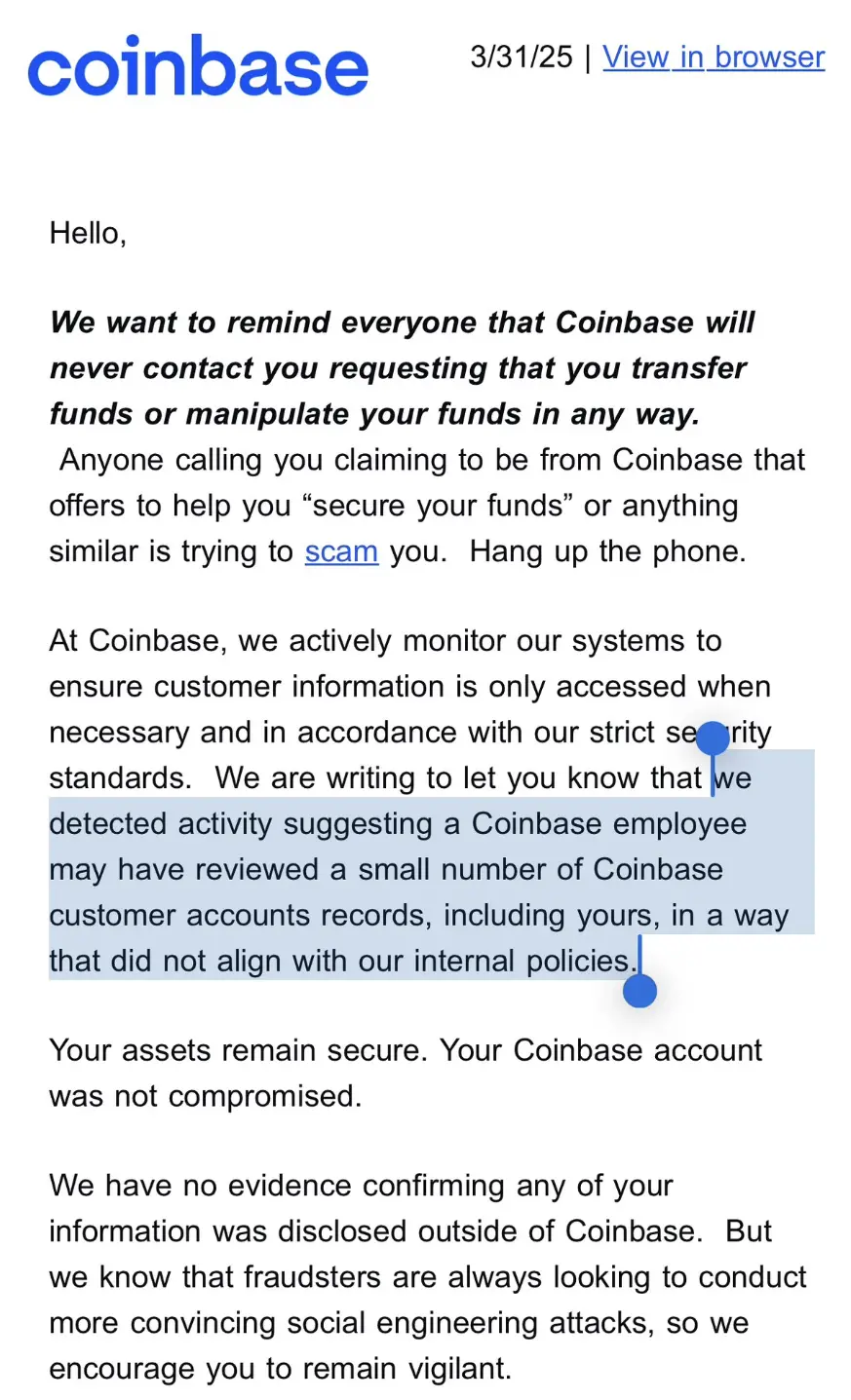

Hier, Mike Dudas, cofondateur de The Block, a annoncé sur X avoir reçu un e-mail de Coinbase. Le contenu de ce message est troublant et pointe directement vers un problème d’accès interne. L’e-mail indique :

« Nous vous écrivons pour vous informer que nous avons détecté des indices suggérant qu’un employé de Coinbase aurait consulté, d’une manière contraire à nos politiques internes, les historiques de comptes d’un petit nombre de clients Coinbase, dont le vôtre. »

Bien que l’e-mail précise que « vos actifs restent sûrs et que votre compte Coinbase n’a pas été compromis », et insiste sur l’absence de preuve d’une fuite de données vers l’extérieur, il envoie toutefois un avertissement clair aux utilisateurs : un problème d’accès interne aux données est confirmé, et il ne s’agit pas d’un incident isolé.

Dudas affirme que cela explique les e-mails et appels de phishing provenant de faux comptes Coinbase.

Cependant, l’étendue de la fuite de données reste incertaine, pouvant concerner un nombre bien plus large d’utilisateurs. Un membre de la communauté, @ghaiankur, a déclaré : « Je n’ai aucun fonds sur Coinbase, je n’y ai jamais utilisé de compte. Pourtant, j’ai quand même reçu ces e-mails. Il ne s’agirait donc pas seulement de quelques comptes ciblés, mais potentiellement de toute la base de données. »

La fuite de données, un risque structurel pour le secteur

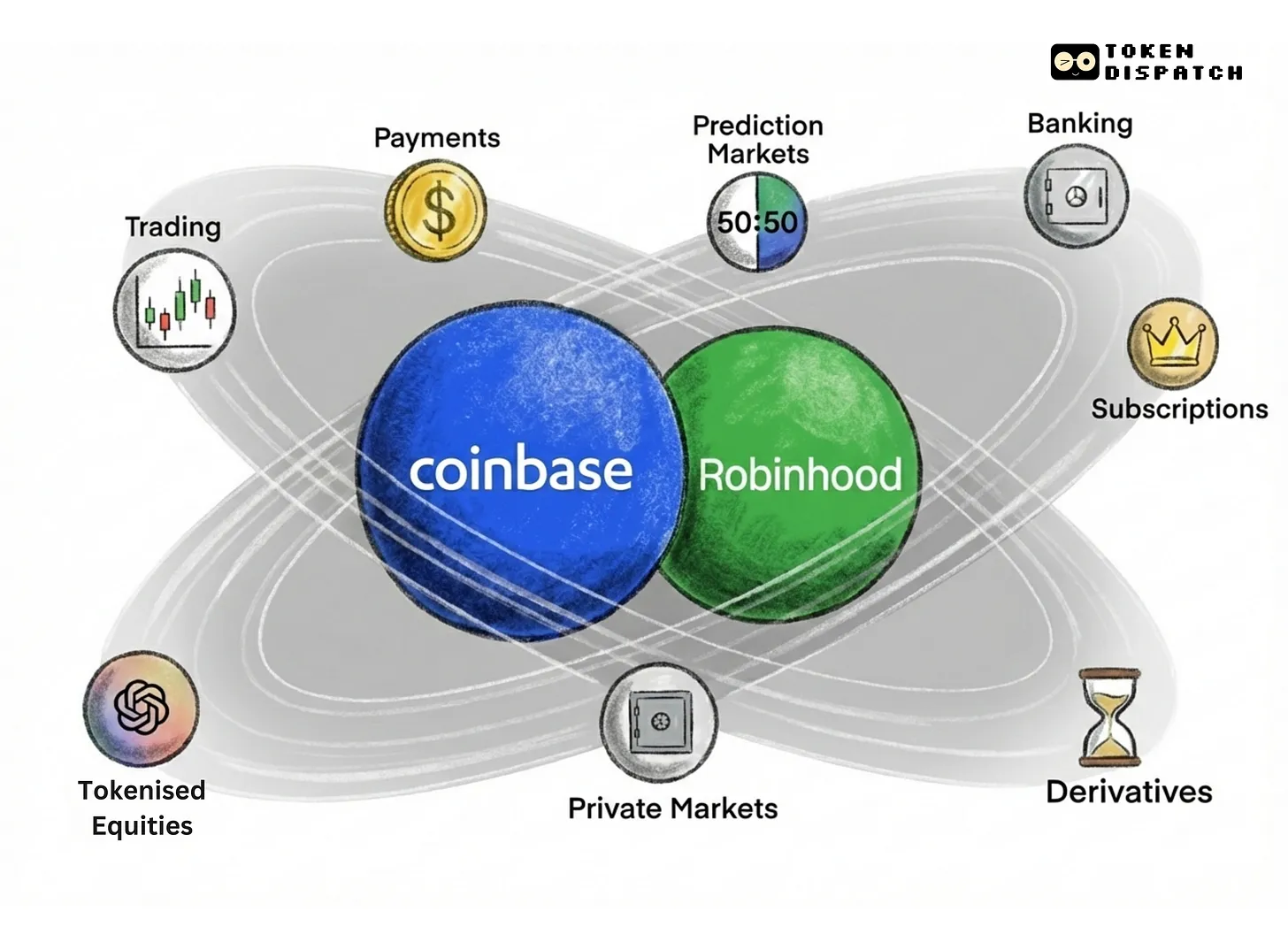

Il ne s’agit pas uniquement de Coinbase : d’autres exchanges semblent également confrontés à des vulnérabilités internes similaires.

Après que Dudas a partagé cet e-mail, le trader de cryptomonnaies Jordan Fish (@Cobie) a révélé que l’exchange Kraken avait lui aussi récemment subi une attaque similaire. Il suppose : « Cela pourrait faire partie de la stratégie des attaquants : infiltrer les équipes du service client pour voler des données utilisateur depuis l’intérieur. »

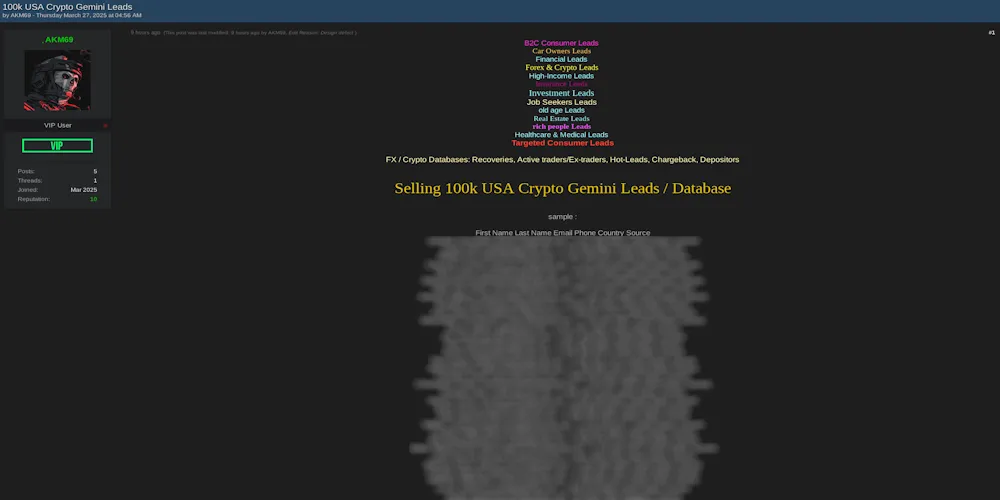

Par ailleurs, le 27 mars, le site d’information du dark web Dark Web Informer a rapporté qu’un pirate aux initiales AKM69 affirmait détenir de nombreuses informations privées d’utilisateurs de l’exchange Gemini. Cette base de données contiendrait 100 000 enregistrements, incluant les noms complets, adresses e-mail, numéros de téléphone et localisations d’utilisateurs américains, ainsi que certaines données concernant des utilisateurs de Singapour et du Royaume-Uni.

Apprenez à protéger vos utilisateurs, ou soyez abandonnés par eux.

Toly, cofondateur de Solana, a commenté cet événement en affirmant que les exchanges devraient mettre en œuvre des verrous temporels (time lock) contrôlés par les utilisateurs pour réduire le risque de vol rapide des actifs. Toutefois, la nature profonde de cet incident va bien au-delà : elle révèle un dysfonctionnement des contrôles internes des exchanges, ainsi qu’une industrialisation avancée des activités frauduleuses.

La sécurité des exchanges n’est désormais plus seulement une question de protection technique, mais aussi de gestion et de confiance. Face à des techniques d’attaque de plus en plus sophistiquées, la capacité à construire un système de contrôle plus robuste déterminera les normes futures de sécurité du secteur.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News