Explorer différentes méthodes pour réaliser la confidentialité sur la blockchain

TechFlow SélectionTechFlow Sélection

Explorer différentes méthodes pour réaliser la confidentialité sur la blockchain

Actuellement, la confidentialité sur chaîne est principalement assurée selon trois approches : les monnaies privées propres à une chaîne spécifique, les pools de masquage regroupant des actifs d’un ensemble d’utilisateurs (comme Tornado Cash), et les machines virtuelles d’exécution privées.

Rédaction : Elusiv Privacy

Traduction : Communauté Denglian

Les blockchains publiques sont par défaut transparentes au niveau du protocole : les transactions sont visibles de façon permanente et immuable pour tous via le grand livre blockchain. Seules des adresses publiques pseudo-anonymes sont utilisées, et l’identification des utilisateurs à partir de ces adresses et de leurs activités sur la chaîne est relativement simple pour des sociétés d’analyse blockchain telles que Chainalysis ou des protocoles de dé-anonymisation comme Arkham. C’est pourquoi la protection de la vie privée est cruciale pour préserver les utilisateurs et assurer le bon fonctionnement des applications construites sur des grands livres publics.

En raison de leur nature décentralisée, garantir la confidentialité des utilisateurs sur une blockchain est plus complexe que dans les systèmes Web 2.0, qui reposent sur des centres de données propriétaires pour sécuriser les données utilisateur. Toutefois, comme nous le savons, ce modèle comporte de nombreuses failles et favorise des phénomènes généralisés tels que le capitalisme de surveillance et l’exploitation des données. Alors, comment la confidentialité est-elle réalisée sur les blockchains, où réseaux et applications s’exécutent sur des nœuds distribués ?

Dans cet article, nous analyserons plusieurs types de protocoles de protection de la vie privée qui utilisent diverses méthodes pour assurer la confidentialité aux utilisateurs de blockchain. Nous n’aborderons pas ici en détail les primitives cryptographiques permettant d’atteindre cette confidentialité au sein de ces systèmes ; celles-ci sont expliquées dans d’autres articles.

Différentes approches de la confidentialité sur blockchain

Il existe plusieurs façons d’assurer la confidentialité aux utilisateurs de blockchains publiques — allant des monnaies privées aux piscines d’anonymat (« tumblers ») et aux machines virtuelles exécutant des opérations privées. Chaque modèle comporte des considérations différentes, et il est essentiel de les comprendre lorsqu’on utilise ces outils renforçant la confidentialité ou qu’on les intègre à des applications nouvelles ou existantes.

Confidentialité par actif spécifique

La confidentialité par actif spécifique constitue l’une des premières formes de protection de la vie privée sur chaîne. Cela inclut des monnaies privées comme ZCash ou Monero, où les garanties de confidentialité sont liées à des actifs spécifiques (ZEC et XMR). Ces blockchains ne sont conçues que pour un type unique de monnaie numérique (ZEC pour ZCash, XMR pour Monero) et pour des cas d’utilisation de transfert. Bien qu’il existe certaines nuances — par exemple, ZCash peut exister sous forme privée ou transparente — la limite fondamentale de cette approche est que la confidentialité est attachée à un actif particulier. Autrement dit, elle ne s’applique qu’au jeton natif. Cela restreint fortement l’utilisabilité, car les utilisateurs ne peuvent pas bénéficier de confidentialité pour d’autres types d’actifs. Bien que ZCash et Monero soient des options viables pour envoyer ou recevoir ZEC ou XMR en privé, l’interaction avec d’autres écosystèmes blockchain et leurs applications respectives devient difficile. Des écosystèmes comme Ethereum ou Solana offrent des centaines de types d’actifs différents, y compris des actifs non fongibles comme les SBT et les NFT. À mesure que ces écosystèmes mûrissent, la protection de la vie privée doit s’étendre pour prendre en charge divers actifs, permettant aux utilisateurs d’accéder à des garanties de confidentialité quel que soit l’actif qu’ils souhaitent utiliser.

Piscines d’anonymat (Tumblers)

Les piscines d’anonymat, parfois appelées « ensembles anonymes » ou « piscines de confidentialité », désignent des solutions qui rompent le lien entre la clé publique d’un utilisateur et les actifs qu’il détient, lui permettant ainsi d’effectuer des transactions en toute discrétion. De manière générale, les utilisateurs déposent des actifs dans un pool géré par un contrat intelligent. Grâce à diverses techniques cryptographiques, les dépôts de chaque utilisateur deviennent indistinguables les uns des autres au sein du pool. Après dépôt, l’utilisateur peut initier une transaction en prouvant (généralement via une preuve à connaissance nulle) son droit de contrôle sur ses actifs déposés. Il peut ainsi utiliser ces actifs sans qu’ils soient associés à sa clé publique, préservant efficacement sa confidentialité. La principale limitation des piscines d’anonymat est que la force des garanties de confidentialité dépend directement du nombre de dépôts distincts présents dans le pool donné. En résumé, plus il y a d’utilisateurs, meilleure est la confidentialité.

Machines virtuelles d’exécution privée

Les machines virtuelles d’exécution privée (VM) représentent une nouvelle forme de protection de la vie privée sur blockchain. Cette approche permet d’effectuer des calculs hors chaîne dont les résultats sont vérifiés sur chaîne, car il n’existe actuellement aucune méthode efficace pour valider directement la justesse de données privées sur chaîne. Bien que le chiffrement homomorphe complet puisse changer cela à l’avenir, le modèle actuel repose sur une exécution hors chaîne via des preuves à connaissance nulle et une vérification sur chaîne. Cela permet aux applications et utilisateurs de ne jamais publier sur chaîne de données sensibles ou exposantes. En exploitant les preuves à connaissance nulle pour préserver la confidentialité, cette méthode supprime le besoin de publier des données tout en conservant la validité des transitions d’état. Elle permet ainsi des blockchains de niveau 1 « privées par défaut », comme Aleo, ou des couches 2 à exécution privée, comme Aztec Labs, sur lesquelles la confidentialité peut être mise en œuvre. Les machines virtuelles privées élargissent la gamme des solutions possibles en intégrant davantage d’applications privées arbitraires sur chaîne, telles que des jeux privés. Toutefois, dans cette architecture, la garantie de confidentialité n’est pas limitée par un ensemble anonyme, mais par l’interactivité d’état, car celle-ci détermine les données qu’un utilisateur doit révéler à d’autres lors d’interactions entraînant une modification d’état. En outre, cette approche présente certaines limitations pour les applications existantes, car elle nécessiterait une logique entièrement nouvelle.

Chaque méthode de protection de la vie privée sur blockchain présente ses avantages et inconvénients, selon les cas d’usage et les applications. Les monnaies privées comme ZEC et XMR conviennent bien aux transferts basiques, mais sont limitées en termes d’utilisabilité. Les piscines d’anonymat offrent plus de flexibilité en matière de confidentialité, mais leur efficacité dépend du volume de dépôts dans le pool. Les machines virtuelles d’exécution privée posent les bases d’une confidentialité « par défaut », mais comportent encore des risques de fuite d’informations et des coûts de développement élevés. Bien que chaque cas d’usage et application doive réfléchir à la conception idéale pour renforcer la confidentialité, de nombreux écosystèmes et applications ont désormais besoin de confidentialité.

Analyse approfondie des piscines d’anonymat

Les piscines d’anonymat offrent l’une des formes les plus flexibles et efficaces de renforcement de la confidentialité au niveau du compte. Examinons plus en détail certaines subtilités de cette approche, et comment Elusiv étend cette conception via une solution de confidentialité puissante et complète, capable de s’étendre à travers les écosystèmes.

Mesurer les garanties de confidentialité des différentes piscines d’anonymat

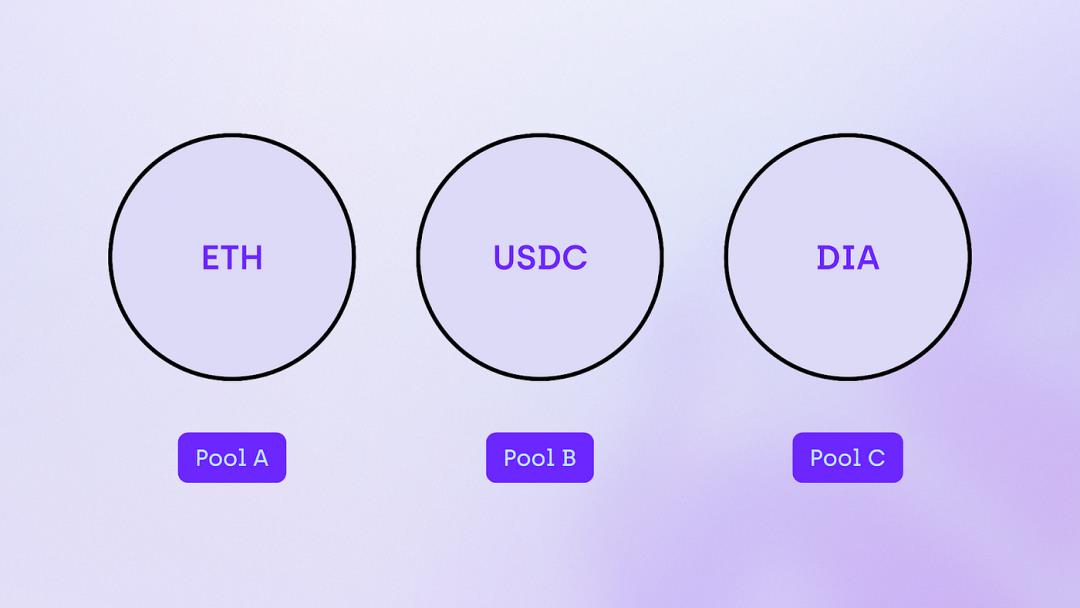

Les protocoles de confidentialité adoptent différentes approches lors du déploiement de la conception des piscines d’anonymat, chacune impliquant des compromis spécifiques. Tornado Cash, l’un des protocoles de confidentialité les plus connus sur Ethereum, utilise cette méthode pour brouiller les transactions sur chaîne. Bien que l’application Tornado Cash accepte divers actifs, ses pools sont segmentés selon le type d’actif. Par exemple, le pool A peut contenir uniquement des dépôts d’Ethereum (ETH), tandis que le pool B contient des dépôts de stablecoin numérique USDC. Un autre protocole de confidentialité majeur sur Ethereum, Aztec, utilise une approche similaire dans son application zk.money, bien qu’elle ait été désactivée avant mars 2023.

Cette segmentation de base affaiblit les garanties de confidentialité, car les pools sont fragmentés. L’efficacité de la confidentialité dépend du volume de dépôts dans un pool spécifique. Ainsi, les pools associés à des actifs à forte capitalisation (comme USDC) offriront des garanties de confidentialité plus strictes que ceux liés à des actifs moins valorisés. Moins il y a de dépôts dans un pool, plus il est facile de relier une clé publique à ses interactions, augmentant ainsi le risque d’identification.

Bien que ces applications puissent, du point de vue utilisateur, protéger la confidentialité de divers actifs, la fragmentation inhérente aux pools d’anonymat limite les garanties de confidentialité sous-jacentes. Supprimer cette restriction augmenterait considérablement l’ensemble anonyme, offrant une meilleure confidentialité à tous les utilisateurs.

Le pool de confidentialité multi-actifs d’Elusiv

Avec sa mise à jour V2, Elusiv met en œuvre une version plus flexible des pools de confidentialité, permettant à des actifs arbitraires de partager le même ensemble anonyme au sein d’un pool de confidentialité multi-actifs (MASP). Cela permet aux utilisateurs de détenir et transférer en privé la propriété d’actifs sur une chaîne universelle, tout en conservant la composable avec les contrats intelligents de la chaîne sous-jacente. Cela signifie que les utilisateurs peuvent interagir avec n’importe quel actif ou application pris en charge par le contrat intelligent Elusiv, tout en bénéficiant des avantages de confidentialité offerts par un ensemble anonyme plus vaste. Ainsi, la garantie de confidentialité résulte de la combinaison des facteurs suivants :

-

Nombre total de transactions privées (envois et réceptions privées)

-

Nombre total d’opérations DeFi privées (via le SDK Elusiv)

-

Valeur totale verrouillée dans les contrats intelligents Elusiv

Le MASP d’Elusiv peut fournir un pool de confidentialité universel pour tout l’écosystème, où les utilisateurs d’Elusiv ou d’applications ayant intégré le SDK Elusiv partagent le même ensemble anonyme. Pour la protection de la vie privée, c’est extrêmement puissant : désormais, un outil de confidentialité complet et non exclusif est disponible.

Conformité réglementaire

Bien que les piscines de confidentialité offrent une protection suffisante aux utilisateurs, l’absence de mesures de conformité permettant de filtrer les activités illégales et de distinguer les utilisateurs honnêtes des acteurs malveillants entrave fortement leur utilisation, comme illustré par les sanctions imposées à Tornado Cash en 2022. Elusiv aborde de manière exhaustive la question de la confidentialité en mettant en œuvre ZEUS (Zero-knowledge Encrypted User Shield), une solution décentralisée de conformité préservant la vie privée. ZEUS vise à prévenir toute utilisation illégale du MASP d’Elusiv. Cela protège non seulement Elusiv et ses utilisateurs, mais établit également une cohérence réglementaire, rendant finalement la confidentialité sur chaîne évolutivement viable.

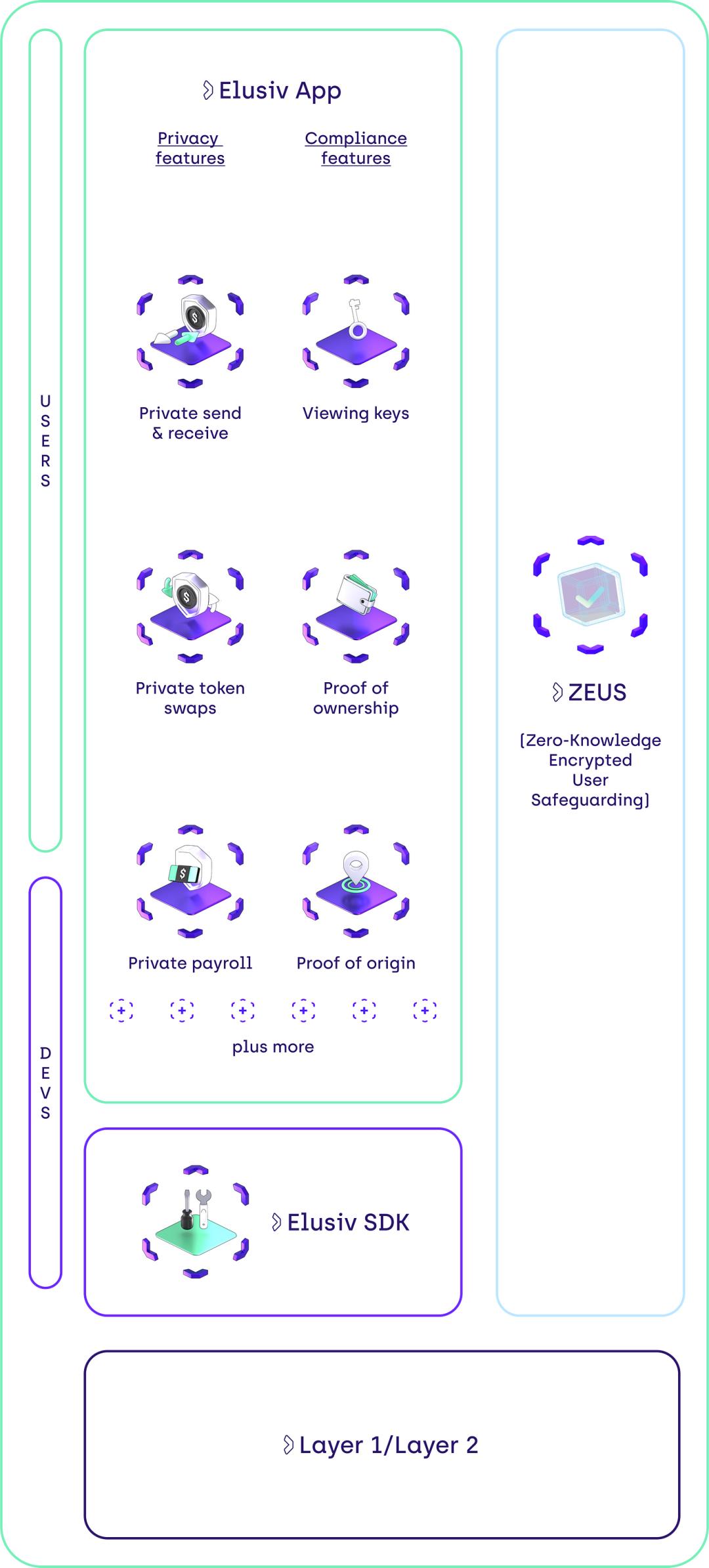

Stack technique d'Elusiv

Elusiv redéfinira la confidentialité sur blockchain

La confidentialité dans les blockchains n’a pas encore atteint une adoption massive ni une utilisation pratique généralisée. Pourquoi ? Outre la conformité, le paysage actuel de la confidentialité est fragmenté. Selon le protocole utilisé, des limitations sous-jacentes affectent les garanties de confidentialité, l’expérience utilisateur, ou les deux. Elusiv vise à offrir une confidentialité conforme, composable et modulaire sur blockchain. Portefeuilles, exchanges décentralisés, protocoles de prêt, etc., peuvent intégrer Elusiv et tirer parti de sa fonctionnalité de pool de confidentialité universel, valable pour des écosystèmes entiers comme Solana. Imaginez des garanties de confidentialité partagées par toutes les applications issues d’un seul et même pool ! Cela introduit un nouveau paradigme puissant, favorisant un renforcement de la confidentialité flexible et piloté par la communauté, reliant étroitement utilisateurs et applications.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News