デジタルステーブルコインを用いたマネーロンダリングとテロ資金供与に関する初歩的考察:USDTブラックリストのオンチェーン追跡

TechFlow厳選深潮セレクト

デジタルステーブルコインを用いたマネーロンダリングとテロ資金供与に関する初歩的考察:USDTブラックリストのオンチェーン追跡

真正に安定性のあるコイン(ステーブルコイン)エコシステムの合法性と安全性を保障するには、タイムリーかつ連携的で、技術的に成熟したマネーロンダリング防止/テロ資金供与防止(AML/CFT)体制が不可欠である。

著者:BlockSec

0. はじめに

安定通貨(ステーブルコイン)は近年、急速に発展してきた。その広範な利用が進む中で、規制当局は違法資金を凍結できるメカニズムの構築をますます強調している。我々は、USDTやUSDCといった主要な安定通貨が、すでに技術的にその能力を備えていることを観察した。実際の運用においても、こうしたメカニズムがマネーロンダリングその他の違法金融活動への対策として機能している事例が複数存在する。

さらに当研究により、安定通貨はマネーロンダリングに使用されるだけでなく、テロ組織の資金調達プロセスにも頻繁に登場することが明らかになった。このため本稿では、以下の2つの視点から分析を行う:

-

USDTブラックリストアドレスの凍結行為を体系的に見直す;

-

凍結された資金とテロ資金調達との関連を探る。

本レポートは公開されているオンチェーンデータに基づく分析であり、不正確または欠落がある可能性があります。ご意見・修正のご指摘は、以下までお寄せください:contact@blocksec.com。

1. USDT ブラックリストアドレス分析

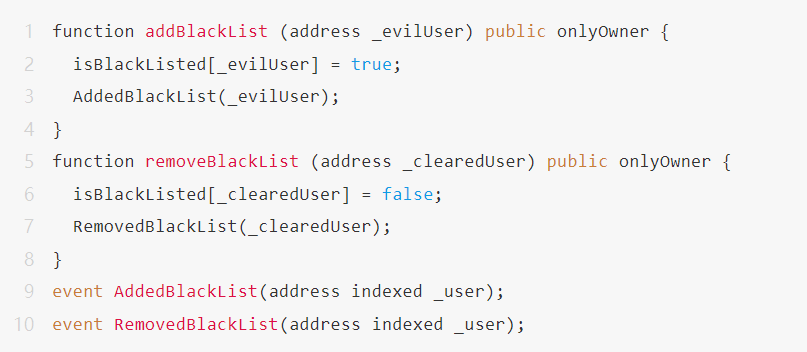

我々はオンチェーンイベントの監視を通じて、Tetherのブラックリストアドレスを特定・追跡した。分析手法はTetherのスマートコントラクトのソースコードによって検証済みである。その核心的なロジックは以下の通りである:

-

イベント識別:Tetherコントラクトは、以下の2つのイベントを通じてブラックリスト状態を管理している:

-

AddedBlackList:新規ブラックリストアドレスの追加 -

RemovedBlackList:ブラックリストからのアドレス削除

-

-

データセット構築:各ブラックリスト化されたアドレスについて、以下の項目を記録した:

-

アドレス自体

-

ブラックリスト入り日時(blacklisted_at)

-

ブラックリストから解除された場合、その解除日時(unblacklisted_at)

-

以下は、コントラクト内の関連関数の実装例である:

1.1 主要な発見

イーサリアムおよびトロン(Tron)チェーン上のTetherデータに基づき、以下の傾向が確認された:

2016年1月1日以降、合計5,188件のアドレスがブラックリストに登録され、凍結された資金は29億ドル以上に上る。

特に2025年6月13日~30日の期間には、151件のアドレスがブラックリスト入りしており、そのうち90.07%がトロンチェーン由来(アドレス一覧は付録参照)、凍結額は高々8,634万米ドルに達した。ブラックリスト登録イベントの時間的分布では、6月15日、20日、25日がピークとなっており、特に6月20日には1日で最大63件のアドレスがブラックリスト入りした。

-

凍結金額の分布:上位10アドレスの凍結額合計は5,345万米ドルで、総凍結額の61.91%を占める。平均凍結額は57.18万米ドルだが、中央値はわずか4万米ドルであり、少数の大口アドレスが全体の平均を押し上げており、大多数のアドレスは比較的小額の凍結であることがわかる。

-

ライフサイクルにおける資金分布:これらのアドレスは累計で8.08億米ドルの資金を受け取っているが、そのうち7.21億米ドルはブラックリスト登録前に転出されており、実際に凍結されたのは8,634万米ドルのみ。つまり、大部分の資金は規制機関の介入前にすでに移動済みである。また、17%のアドレスは一切の出金記録がなく、一時的な保管先または資金集約ポイントとして使われた可能性があり、さらなる注目が必要である。

-

新規作成アドレスほどブラックリスト化されやすい:ブラックリスト入りしたアドレスの41%が作成後30日未満、27%が91~365日間の存続期間、2年以上使用されたアドレスはわずか3%であり、新規アドレスが違法活動に利用されやすいことが示唆される。

-

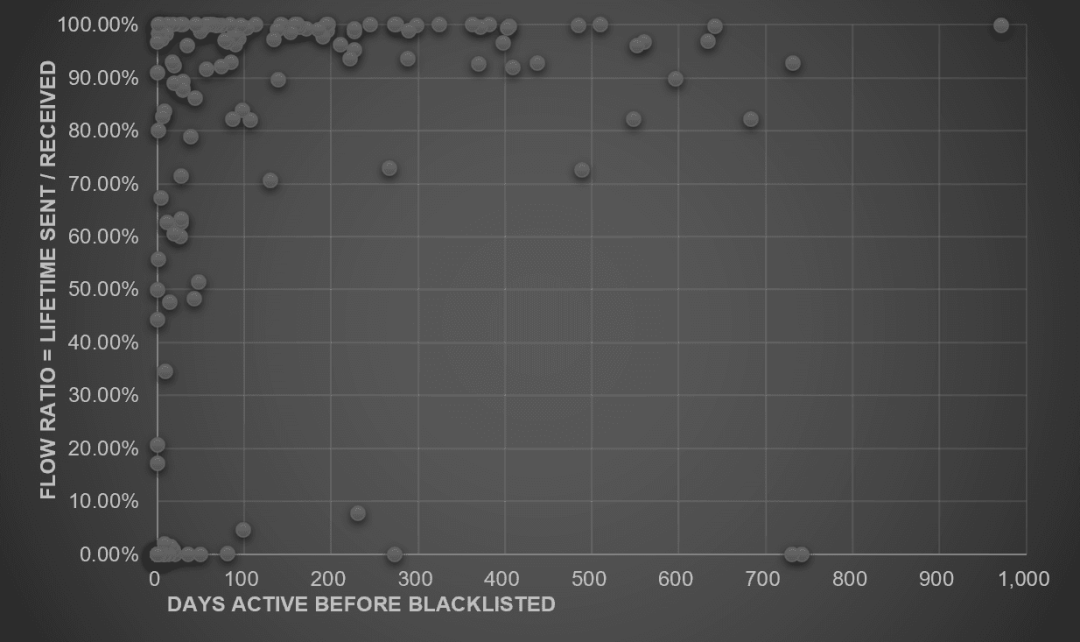

多数のアドレスが「凍結前脱出」を果たしている:約54%のアドレスが、ブラックリスト入り前に90%以上の資金を転送済みであり、さらに10%は凍結時点で残高ゼロであった。これは、執行措置が大抵の場合、資金の残り僅かな部分しか凍結できないことを意味している。

-

新規アドレスによるマネーロンダリング効率がより高い:FlowRatio 対 DaysActive の散布図により、新規アドレスは数量・ブラックリスト化頻度・送金効率のいずれにおいても優れており、マネーロンダリング成功率が最も高いことが明らかになった。

1.2 資金の流れの追跡

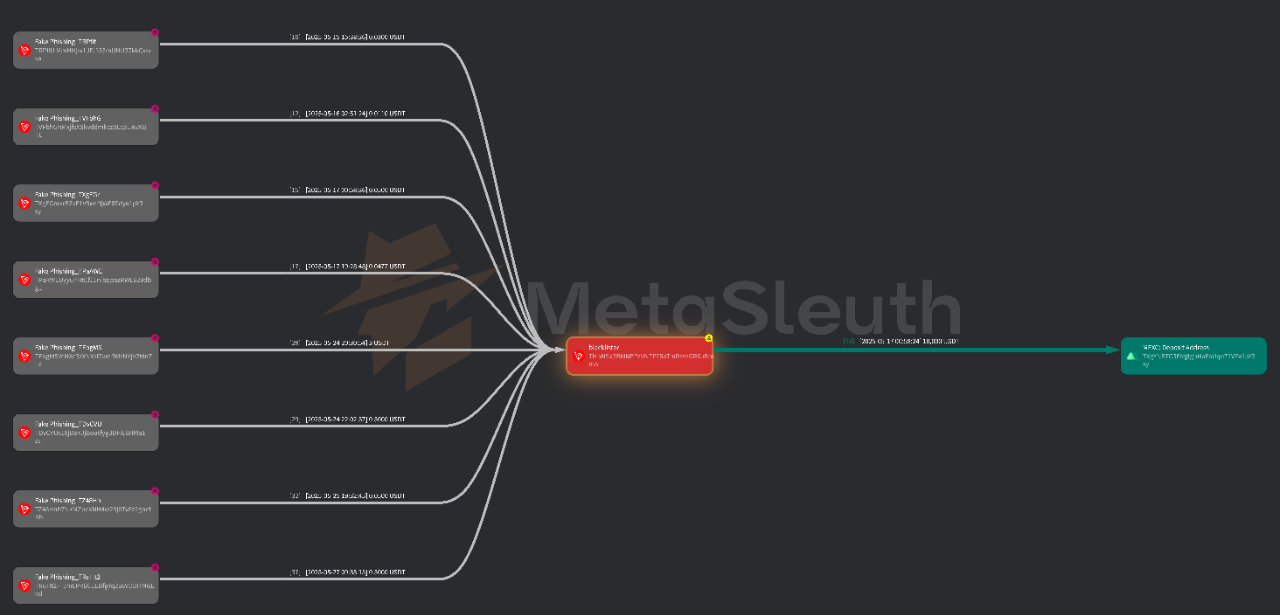

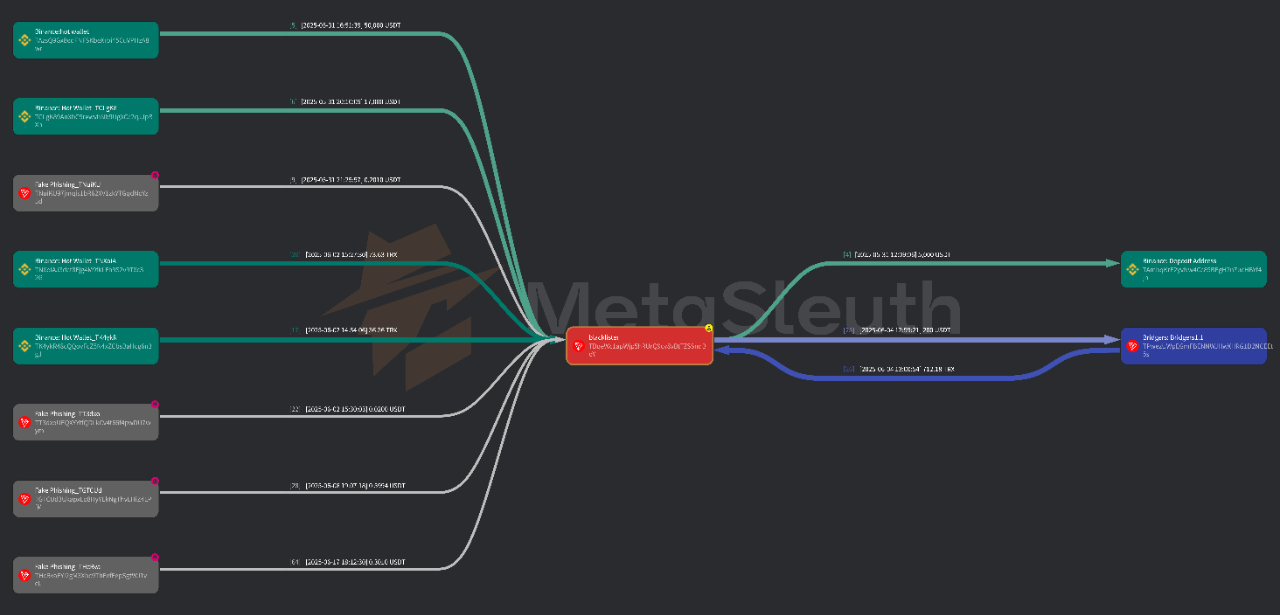

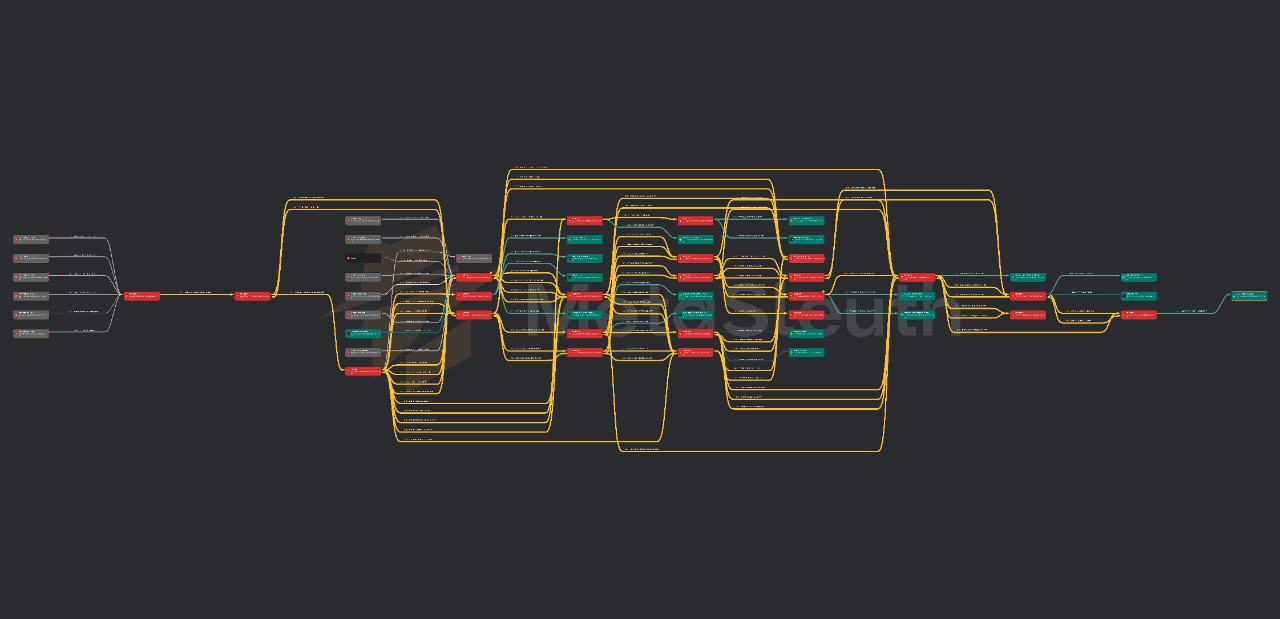

BlockSecのオンチェーン追跡ツールMetaSleuth (https://metasleuth.io)を用いて、2025年6月13日から30日の間にブラックリスト入りした151件のUSDTアドレスの資金流動をさらに分析し、主な資金の出入りを特定した。

1.2.1 資金の出所分析

-

内部汚染(91アドレス):これらのアドレスの資金は、既にブラックリスト入りした他のアドレスから来ている。これは、高度に相互接続されたマネーロンダリングネットワークの存在を示している。

-

フィッシングタグ(37アドレス):多くの上流アドレスはMetaSleuth上で「Fake Phishing」とラベル付けされており、違法な出所を隠蔽するための欺瞞的タグである可能性がある。

-

取引所ホットウォレット(34アドレス):Binance(20)、OKX(7)、MEXC(7)などの取引所ホットウォレットが資金源。盗難アカウントまたは「ロバ会計(mule accounts)」に関連している可能性。

-

単一主要配布者(35アドレス):同一のブラックリストアドレスが複数回上流として出現しており、集約器またはミキサーとして機能して資金を分配している可能性。

-

クロスチェーンブリッジ入口(2アドレス):資金の一部がクロスチェーンブリッジ経由で流入しており、クロスチェーンでのマネーロンダリング操作の存在を示している。

1.2.2 資金の行先分析

-

他のブラックリストアドレスへ(54アドレス):ブラックリストアドレス同士に「内部循環チェーン」構造が存在。

-

中央集権型取引所へ(41アドレス):Binance(30)、Bybit(7)などのCEXの入金アドレスへ送金され、「エグジット(下車)」が行われている。

-

クロスチェーンブリッジへ(12アドレス):一部の資金がトロンエコシステムから逃れる試みをしており、クロスチェーンでのマネーロンダリングが継続している。

注目に値するのは、BinanceおよびOKXが資金流入(ホットウォレット)と流出(入金アドレス)の両端に登場していることである。これは、これら取引所在資金フロー中の中心的位置を示しており、現在の取引所におけるAML/CFT対応の不十分さおよび資産凍結の遅れが、規制当局の介入前に不正分子による資産移転を可能にしている可能性を示唆している。

我々は、主要な暗号資産取引プラットフォームが資金の主要な流通経路として機能している以上、リアルタイムの監視とリスク遮断メカニズムを強化し、未然に防ぐべきだと提言する。

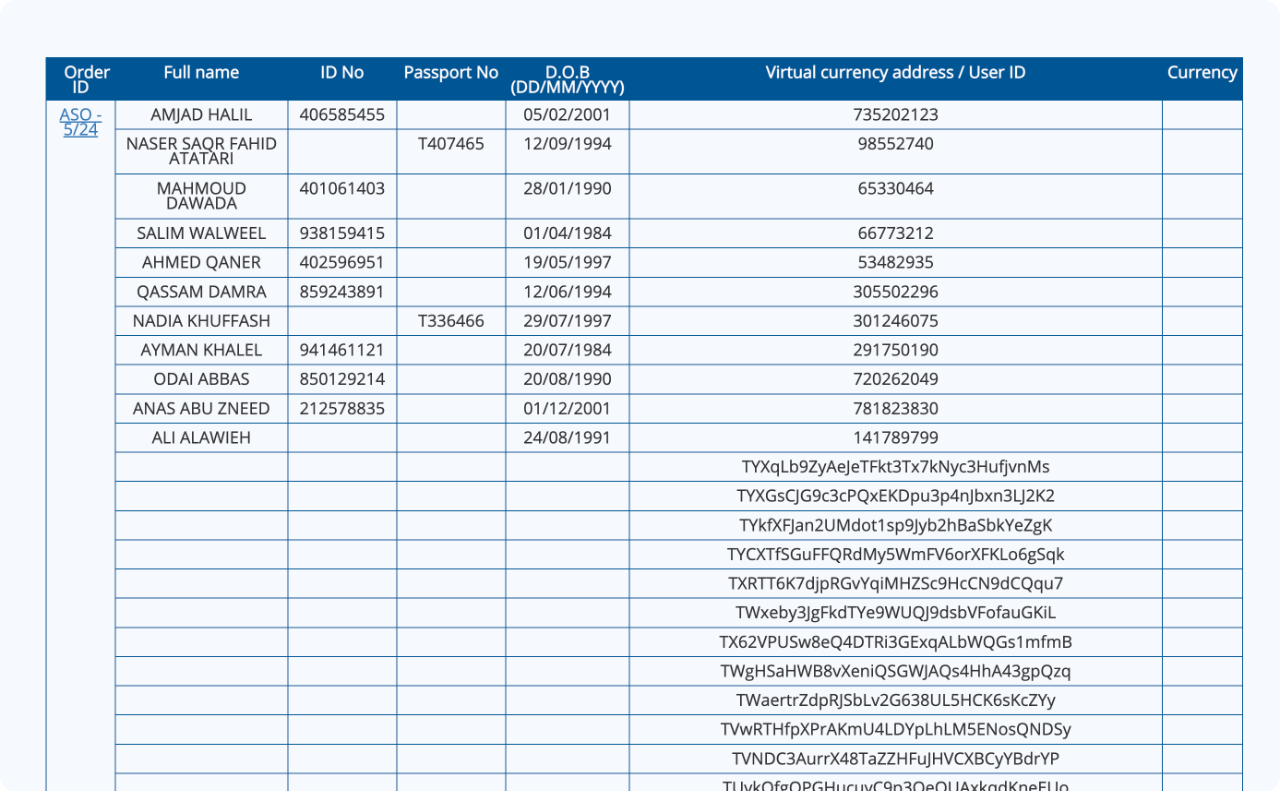

2. テロ資金調達の分析

USDTがテロ資金調達にどのように使われているかをさらに理解するため、イスラエル国家テロ資金調達防止局(NBCTF)が発表した行政的差押令(Administrative Seizure Orders)を分析した。採用したデータソースが単一であるため全容を再現することは難しいが、代表的なサンプルとして、USDTのテロ関連取引に関する控えめな分析および推定を行う。

2.1 主要な発見

-

発令タイミング:2025年6月13日にイスラエル・イラン間の対立が激化して以降、新たに発令された差押令は1件(6月26日)のみ。前回の文書は6月8日にとどまっており、地政学的緊張期における執行機関の対応が遅れていることが示されている。

-

対象組織:2024年10月7日の紛争勃発以降、NBCTFは合計8件の差押令を発出した。うち4件が明確に「ハマス」に言及しており、最新の一件では初めて「イラン」が言及された。

-

差押令に含まれるアドレスおよび資産:

-

76件のUSDT(トロン)アドレス

-

16件のBTCアドレス

-

2件のイーサリアムアドレス

-

641件のBinanceアカウント

-

8件のOKXアカウント

-

76件のUSDT(トロン)アドレスに対するオンチェーン追跡により、Tether社が公式指令に対応する際に見せる2つの行動パターンが明らかになった:

-

能動的凍結:Tether社は、差押令発表前にすでに17件のハマス関連アドレスをブラックリストに登録しており、平均28日前倒しで対応していた。最も早いケースでは45日前に登録済みであった。

-

迅速な対応:それ以外のアドレスに対しては、差押令公表後平均2.1日で凍結を完了しており、優れた法執行機関との協力体制を示している。

これらの兆候は、Tether社とある国の法執行機関との間に密接かつ事前的な協働メカニズムが存在している可能性を示している。

3. 総括とAML/CFTが直面する課題

本研究により、USDTのような安定通貨が取引のコントロールを可能にする技術的手段を提供している一方で、実際の運用においてAML/CFTは依然として以下の課題に直面していることが明らかになった:

3.1 主要な課題

-

遅れた執行 vs 能動的予防:現時点での大多数の執行行為は依然として事後対処に依存しており、不正分子が資産を移転する余地を残している。

-

取引所の監督盲点:中央集権型取引所は出入金の中核拠点として機能しているが、往々にして監視が不十分で、異常行動を適時に識別することが困難である。

-

クロスチェーンマネーロンダリングの複雑化:マルチチェーンエコシステムおよびクロスチェーンブリッジの利用により、資金移転がより巧妙になり、監視追跡の難易度は急増している。

3.2 提言

安定通貨発行体、取引所、規制当局に対して、我々は以下を提案する:

-

オンチェーン情報の共有を強化する;

-

リアルタイム行動分析技術への投資を進める;

-

クロスチェーンコンプライアンス枠組みを構築する。

のみならず、迅速かつ協調的で技術的に成熟したAML/CFT体制のもとで、安定通貨エコシステムの合法性と安全性は真に保障されるのである。

4. BlockSecの取り組み

BlockSecでは、暗号資産業界のセキュリティおよびコンプライアンス構築の推進に尽力しており、AMLおよびCFTに対して実装可能で操作可能なオンチェーンソリューションの提供に専念している。以下2つの主要製品を提供している:

4.1 Phalcon Compliance

取引所、規制当局、決済プロジェクト、DEX向けに設計された製品で、以下の機能をサポート:

-

マルチチェーンアドレスのリスク評価

-

リアルタイム取引監視

-

ブラックリスト識別とアラート

ユーザーがますます厳格化するコンプライアンス要件を満たすことを支援する。

4.2 MetaSleuth

可視化オンチェーン追跡プラットフォームであり、世界20以上の規制・執行機関で採用されている。以下の機能を提供:

-

可視化された資金追跡

-

マルチチェーンアドレスの人物像(プロファイリング)

-

複雑なパスの復元と分析

これらの2つのツールは、私たちの使命――分散型金融システムの秩序と安全の守護――を体現したものである。

本文中に言及された一部のアドレス:

https://docs.google.com/spreadsheets/d/1pz7SPTY2J4S7rGMiq6Dzi2Q5p0fXSGKzl9QF2PiV6Gw/edit?usp=sharing

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News