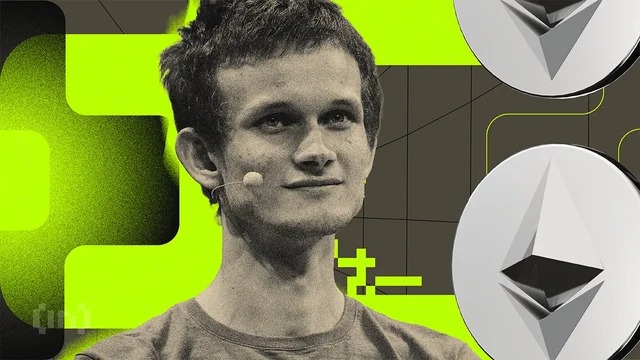

Entretien de Vitalik à Hong Kong : « J’espère que tout le monde fera des choses radicalement différentes de celles réalisées jusqu’à présent sur Ethereum. »

TechFlow SélectionTechFlow Sélection

Entretien de Vitalik à Hong Kong : « J’espère que tout le monde fera des choses radicalement différentes de celles réalisées jusqu’à présent sur Ethereum. »

Vitalik a révélé que l’objectif d’extension du calcul sur la couche 1 (L1) d’Ethereum est d’augmenter les performances par un facteur de 1 000 ; l’équipe est désormais entrée dans une phase concrète de résolution des défis techniques.

Rédaction & traduction : TechFlow

Invité : Vitalik Buterin (cofondateur d’Ethereum)

Animé par : Qiu Dagen

Source du podcast : Wu Shuo Bu Jia Mi

Date de diffusion : 27 avril 2026

Introduction rédigée par l’éditeur

Lors de l’événement d’ouverture du ETH Hong Kong Community Hub, Vitalik a déclaré que l’objectif d’extension du calcul au niveau de la couche 1 (L1) d’Ethereum était d’atteindre un facteur 1 000, et que l’équipe se trouvait désormais dans une phase concrète de résolution des défis techniques. Il a également souligné que les solutions de couche 2 (L2) ne devaient pas simplement reproduire la L1, mais plutôt offrir des fonctionnalités impossibles à réaliser sur la L1, notamment en matière de confidentialité, de faible latence et de haut débit. Concernant la résistance aux ordinateurs quantiques, il a exposé une voie technique précise : remplacer les signatures basées sur les courbes elliptiques par des signatures fondées sur le hachage ou sur les réseaux (lattice), puis utiliser des preuves STARK pour agréger ces signatures et réduire considérablement leur empreinte sur la chaîne ; le déploiement complet est prévu dans un délai de trois à cinq ans. Vitalik a également mis en garde contre le risque que l’intelligence artificielle (IA) parvienne, dans deux à trois ans, à identifier automatiquement toutes les vulnérabilités DoS (déni de service) présentes dans les clients Ethereum, reproduisant ainsi l’attaque survenue avant la conférence DevCon de Shanghai en 2016. Ce sujet constitue désormais une priorité élevée en matière de sécurité au sein de la Fondation Ethereum.

Citations marquantes

Rôle et valeur des L2

« Une bonne L2 ne doit pas être une simple copie de la L1. Une bonne L2 doit compléter la L1 et accomplir des tâches que la L1 ne peut pas réaliser. »

« Chaque application possède son propre moteur de calcul, ce qui génère de nombreux problèmes de composition ; il devient alors très difficile pour les applications de communiquer entre elles. »

Extension de la L1 : données et calcul

« Il est tout à fait possible d’étendre la capacité de calcul de la L1 d’Ethereum d’un facteur 1 000, mais cela soulève de nombreux défis. »

« Un jeton ERC-20 évolutif sera très différent de l’ERC-20 actuel. »

« De nombreuses idées fondatrices d’Ethereum ne peuvent pas totalement se passer de la L1 ; celle-ci doit donc être considérablement étendue. »

Résistance aux ordinateurs quantiques et sécurité

« Une signature basée sur les courbes elliptiques occupe 64 octets, tandis qu’une signature résistante aux attaques quantiques nécessite environ 2 000 à 3 000 octets, ce qui exige le développement de nouvelles technologies. »

« Les nœuds responsables de la production des blocs doivent regrouper l’ensemble des signatures dans une preuve STARK permettant de prouver leur existence. »

« Si nous ne renforçons pas notre sécurité, l’IA, dans trois ans, découvrira inévitablement chaque faille — ce qui nous causera certainement de grandes difficultés. »

Communauté chinoise et générations technologiques

« Lorsqu’une nouvelle tendance technologique émerge, elle offre une formidable opportunité à la génération suivante. En effet, il n’existe actuellement aucun développeur ZK disposant de dix ans d’expérience : tous partent de zéro. »

« Revenez sur les raisons initiales qui vous ont suscité de l’intérêt pour Ethereum, puis interrogez-vous sur ce dont le monde a besoin aujourd’hui. Il se peut fort bien que la réponse ne fasse pas nécessairement appel à la technologie Ethereum. »

Communauté chinoise et Ethereum

Animé par : Cela fait quatre ans et demi que nous nous revoyons — je suis profondément ému. Pour commencer, pourriez-vous revenir sur votre parcours d’interaction avec la communauté chinoise depuis la création d’Ethereum, ainsi que sur vos impressions personnelles ?

Vitalik :

J’ai entendu parler pour la première fois de la communauté chinoise en 2013, époque où Ethereum n’existait pas encore et où seul Bitcoin était connu. À cette époque, j’ai appris que les fermes de minage et les bourses chinoises étaient plus importantes que leurs homologues américaines. Je trouvais cela fascinant, mais les médias anglophones n’en avaient absolument pas rendu compte, ce qui m’avait fortement intrigué.

En mai 2014, j’ai effectué mon premier voyage en Chine, visitant Pékin, Shanghai, Hangzhou et Shenzhen. J’ai rencontré de nombreuses communautés locales, ainsi que des mineurs et des bourses. Je me souviens notamment que le bureau de Huobi comptait plusieurs centaines d’employés, tandis que Coinbase et Kraken, aux États-Unis, n’en avaient pas encore atteint la centaine. Beaucoup de personnes réfléchissaient déjà à Bitcoin, et commençaient à s’intéresser aux contrats intelligents.

Lors de ma visite en 2015, BitShares connaissait une grande popularité. Leur approche différait quelque peu : chaque application reposait sur sa propre blockchain, capable d’interagir avec les autres, mais restait néanmoins relativement autonome. Certains développeurs talentueux utilisaient le code de BitShares comme base de départ.

Le premier contributeur académique issu de notre communauté était un développeur nommé Qian Youcai, qui avait publié un livre blanc présentant RANDAO, un mécanisme décentralisé de génération de nombres aléatoires. RANDAO est devenu par la suite le système retenu pour choisir le prochain validateur de bloc sur Ethereum.

La communauté était particulièrement dynamique : de nombreuses applications étaient développées, et les ICO (offres initiales de jetons) foisonnaient. Vers 2020, la pandémie a entraîné de profonds changements. J’ai remarqué que beaucoup de gens avaient totalement oublié ce qu’ils avaient vécu à cette époque, comme si cela n’avait jamais existé. Par la suite, une évolution majeure a été l’émergence des preuves à divulgation nulle de connaissance (ZK). Lorsqu’une nouvelle tendance technologique apparaît, elle ouvre de grandes opportunités à la nouvelle génération, car aucun développeur ZK ne dispose actuellement de dix ans d’expérience : tous partent de zéro. Aujourd’hui, grâce à l’IA, écrire du code est devenu extrêmement facile. Même si vous n’avez jamais écrit une seule ligne de code Solidity jusqu’à présent, vous pouvez commencer dès maintenant.

Depuis 2022, l’essor des L2 a permis à davantage de personnes de participer au domaine de la finance décentralisée (DeFi), et progressivement aussi au développement du cœur du protocole. Ce dernier domaine est probablement plus exigeant, car les L2 ressemblent davantage à un marché libre : même en tant qu’extérieur à la communauté, vous pouvez réussir si vous produisez un bon produit. Ce n’est pas le cas pour le développement du cœur du protocole, qui implique des discussions sur les prochaines propositions d’amélioration d’Ethereum (EIP), sur le moment opportun pour augmenter la limite de gaz ou intégrer la machine virtuelle Ethereum compatible ZK (ZKEVM). Participer à ce processus exige une coordination étroite avec les développeurs actuels, ce qui le rend plus complexe. Toutefois, cette participation commence progressivement à s’étendre.

Dans l’ensemble, mon observation est que l’engagement de la communauté chinoise a évolué, passant initialement de l’exploitation minière et des bourses vers une implication croissante et plus approfondie dans la technologie, à tous les niveaux de la communauté. Ce cheminement est très positif, mais beaucoup reste encore à accomplir.

Les L2 ne doivent pas être des copies de la L1

Animé par : Merci pour ce rapide retour sur ces onze ou douze années de développement. Depuis le lancement d’Ethereum, vous avez passé beaucoup de temps dans la communauté chinoise, en Chine continentale, à Hong Kong et ailleurs. Ces derniers jours, vous avez partagé vos réflexions sur les L2, affirmant qu’elles ne doivent pas se limiter à la simple extension de la capacité. Quelle est votre analyse de l’évolution actuelle des L2 ?

Vitalik :

Les L2 restent aujourd’hui très importantes. Toutefois, selon moi, une bonne L2 ne doit pas être une simple copie de la L1, mais plutôt lui être complémentaire, en accomplissant des tâches que la L1 ne peut pas réaliser. Par exemple, de nombreuses applications ont besoin de la blockchain, mais elles requièrent également d’autres fonctionnalités hors chaîne, telles que la confidentialité, une forte évolutivité, une faible latence ou encore l’intégration d’oracles.

L’approche idéale pour concevoir une L2 consiste à identifier des applications jugées essentielles et prometteuses, puis à analyser précisément où elles ont besoin de la L1 et quelles exigences communes ne sont pas satisfaites par la L1. Cette réflexion montre clairement qu’une simple duplication de la machine virtuelle Ethereum (EVM) n’est pas optimale. Aujourd’hui, les L2 les plus réussies commencent certes souvent par une version EVM, mais celles qui obtiennent les meilleurs résultats intègrent désormais des composants spécifiques, non compatibles EVM. Ces choix doivent être motivés par une finalité précise, et non simplement dictés par le désir de créer une L2 pour la créer.

L’extension de la L1 se fait sur deux fronts

Animé par : Vous avez récemment publié des informations sur la feuille de route d’Ethereum. Je souhaiterais en particulier vous interroger sur les extensions des capacités liées aux données et au calcul, deux sujets qui suscitent beaucoup d’intérêt. Comment procéder ? Avez-vous identifié des orientations claires ?

Vitalik :

Premièrement, pourquoi l’extension de la L1 est-elle importante ? Nous constatons que, théoriquement, sans une L1 évolutif, de nombreuses applications devraient déplacer une partie plus importante de leurs fonctions vers les L2. Or, cela impliquerait une multiplication des intermédiaires, augmentant ainsi le nombre de points de défaillance potentiels. Les principes fondateurs d’Ethereum ne peuvent donc pas totalement se passer de la L1, qui doit donc être considérablement étendue.

La L1 comporte deux dimensions : les données et le calcul, toutes deux devant être étendues. Notre dernière mise à niveau, Fusaka, inclut PeerDAS, une méthode d’extension des capacités de stockage de données. Actuellement, seulement 25 % de la capacité de données d’Ethereum est utilisée, mais nous disposons déjà de moyens permettant de l’étendre, potentiellement d’un facteur dix ou plus, lorsque cela devient nécessaire.

Toutefois, les données ne constituent pas l’unique enjeu. Une simple extension des capacités de stockage, sans amélioration du calcul, permettrait certes de développer une application où chacun pourrait stocker ses propres données, mais comment interpréter ces données ? Comment les utilisateurs comprendraient-ils leur signification ? Si, en revanche, tout le calcul est effectué hors chaîne, chaque application aura son propre moteur de calcul, générant de nombreux problèmes d’interopérabilité et de composition, rendant extrêmement difficile la communication entre applications. Il est donc indispensable de préserver le calcul intégré fourni par Ethereum.

Nous accordons également une attention croissante à l’extension du calcul. Un facteur 1 000 est réalisable, mais comporte de nombreux défis. Les développeurs d’applications devront souvent modifier radicalement leurs méthodes de travail : un jeton ERC-20 évolutif différera sensiblement de l’ERC-20 actuel. Nous réfléchissons activement à cette question et avons déjà commencé à mettre en œuvre des solutions, notamment en utilisant des preuves ZK pour valider l’exécution de chaque bloc sur la machine virtuelle Ethereum (EVM). Cela est techniquement faisable, mais demande beaucoup de temps et surtout une mise en œuvre rigoureusement sécurisée.

Comme Ethereum constitue aujourd’hui un système très complexe, la sécurité doit être garantie à chaque étape. Sans cela, l’IA, dans trois ans, identifiera inévitablement chaque faille, ce qui nous causera de graves difficultés. Vous vous souvenez peut-être d’un incident complexe survenu il y a dix ans à Shanghai. Quatre heures avant le début de notre conférence DevCon (Conférence des développeurs Ethereum), je dormais encore quand on m’a téléphoné dans ma chambre pour me signaler un problème urgent. Je suis descendu et j’ai découvert qu’Ethereum subissait une attaque par déni de service (DoS).

Nous avons longuement travaillé pour comprendre la nature de cette attaque DoS et trouver une solution. Nous y sommes parvenus environ trois heures plus tard, juste avant le début de la conférence, et avons publié quelques correctifs (pull requests) pour les clients. La conférence a pu démarrer à l’heure prévue, et nous pensions avoir remporté la victoire. Mais deux jours plus tard, une deuxième attaque s’est produite, suivie d’une troisième cinq jours après. Nous ignorions toujours l’identité de l’attaquant, mais une personne avait, pendant environ un mois, découvert toutes les vulnérabilités DoS présentes dans les deux principaux clients Ethereum. Pendant ce mois, la chaîne Ethereum était presque inutilisable.

Certains utilisateurs continuaient toutefois à l’utiliser : je me souviens que l’ICO d’Augur (un ancien projet de marché prédictif décentralisé) s’était déroulée précisément pendant cette période d’attaques DoS. Une fois que nous eûmes corrigé toutes les vulnérabilités, plus aucun incident similaire ne s’est produit. Toutefois, l’IA pourrait bien découvrir de la même manière toutes les vulnérabilités des clients, et nous infliger à nouveau, dans les deux ou trois prochaines années, une souffrance comparable. C’est pourquoi nous souhaitons, avant que cela ne se produise, renforcer la sécurité de nos clients et adopter de nouvelles méthodes permettant de vérifier rigoureusement que notre code ne comporte pas ce type de failles.

L’IA et la menace quantique

Animé par : Depuis la création d’Ethereum, je pense que vous et votre équipe, ainsi que la communauté, avez constamment travaillé autour de deux axes : l’extension des capacités et la sécurité. Les scénarios d’application sont laissés à la communauté ; votre rôle principal consiste à faire avancer l’extension et la sécurité. Toutefois, vous avez également partagé de nombreuses réflexions sur l’explosion de l’intelligence artificielle (IA) et sur l’informatique quantique. Les médias proposent des interprétations variées. Pourriez-vous aujourd’hui nous exposer votre vision de la façon dont l’IA et l’informatique quantique vont interagir avec la blockchain et Ethereum à l’avenir ?

Vitalik :

Dans le cadre d’Ethereum, ces deux problèmes sont parfaitement gérables, mais leur résolution exigera un effort soutenu. Permettez-moi d’illustrer cela par une analogie entièrement non technique. Imaginons un pays où il n’a jamais plu, et où personne n’a jamais entendu parler de la pluie. Dans ce pays, les bâtiments ne sont pas conçus pour résister à la pluie et comportent donc de nombreuses fuites. Lors de la première averse, 5 % d’entre eux pourraient s’effondrer complètement. Pourtant, leurs habitants penseraient qu’il n’y a pas de problème, car il ne pleut jamais.

Puis, un jour, un scientifique annonce : « J’ai découvert le phénomène de la pluie ; elle pourrait commencer dans cinq ou dix ans. Je connais les méthodes de construction permettant d’éviter les dégâts. » Théoriquement, nous savons tous ce qu’il faut faire, mais il faut néanmoins agir concrètement : inspecter chaque maison, chaque école, chaque bureau et chaque infrastructure afin d’identifier les points vulnérables, puis intervenir localement pour y remédier. Ce processus est extrêmement ardu.

Il en va de même pour la résistance aux ordinateurs quantiques et aux attaques automatisées par IA dans l’écosystème Ethereum. Nous savons déjà ce qu’il faudra faire dans les trois à cinq prochaines années. En effet, j’ai rédigé pour la première fois un algorithme de signature résistant aux attaques quantiques il y a cinq ans, dans un coin peu visible de mon dépôt GitHub. En 2017, j’ai même codé un contrat intelligent implémentant une signature basée sur le hachage. Ces solutions sont donc bien connues.

Pourquoi ne sont-elles pas encore déployées ? Parce qu’elles sont moins efficaces. Une signature basée sur les courbes elliptiques occupe 64 octets, tandis qu’une signature résistante aux attaques quantiques en nécessite environ 2 000 à 3 000. Des technologies et des approches nouvelles sont donc indispensables. Par exemple, nous ne pouvons pas insérer chaque signature directement dans les blocs : l’efficacité serait trop faible. Nous devons recourir à l’agrégation : les nœuds chargés de produire les blocs doivent regrouper l’ensemble des signatures dans une preuve STARK permettant de prouver leur existence, tandis que les signatures elles-mêmes peuvent être supprimées du bloc, qui contiendra uniquement la preuve STARK.

En ce qui concerne l’IA, notre stratégie actuelle repose sur la vérification formelle (formal verification), qui permet de prouver que nos codes ZK répondent aux exigences de sécurité. Cela est tout à fait réalisable. Au niveau de la L1, cela est même plus facile, car il n’existe qu’une seule L1, objet bien circonscrit. En revanche, au niveau des applications, la situation est plus complexe : les applications sont nombreuses, chacune ayant ses propres dépendances. C’est donc un défi que nous devons relever collectivement. Au sein de notre Fondation, ce sujet fait l’objet d’une attention particulière.

Animé par : L’implémentation de ces solutions résistantes aux attaques quantiques aura-t-elle un impact sur les frais de gaz ?

Vitalik :

Oui, par défaut, ils augmenteront. Si nous nous contentions uniquement de remplacer les signatures basées sur les courbes elliptiques par des signatures basées sur le hachage ou sur les réseaux (lattice), les frais de gaz par transaction passeraient de 20 000 à environ 200 000, soit une baisse de dix fois du volume de transactions traitées. Nous devons donc recourir à l’agrégation : les nœuds chargés de produire les blocs doivent transformer l’ensemble des signatures envoyées par les utilisateurs en une seule preuve STARK.

Par exemple, si mille utilisateurs envoient chacun une transaction contenant une signature de trois kilo-octets, le volume total atteindra trois mégaoctets. Un nœud peut alors générer une preuve STARK attestant de l’existence de ces trois mégaoctets de signatures. Une preuve STARK bien conçue ne fera que 256 ko ou 128 ko, quelle que soit la quantité de signatures agrégées. Nous savons théoriquement comment résoudre ces problèmes, mais savoir théoriquement et passer à la pratique constituent deux choses différentes. La prochaine étape consiste donc à concrétiser ces solutions.

Message pour Hong Kong

Animé par : Votre retour est très attendu, notamment par la communauté chinoise, qui est ravie de vous voir régulièrement revenir. Pour conclure, pourriez-vous adresser un message à la communauté chinoise concernant sa contribution à la construction d’Ethereum, son rôle de « builder » dans l’impulsion donnée à l’ensemble de la communauté, ainsi que ses perspectives de développement futur ? Et comme aujourd’hui marque l’ouverture officielle du ETH Hong Kong Community Hub, quelles sont vos espérances pour ce nouveau centre ?

Vitalik :

Dans le nouvel écosystème Ethereum, de nombreuses tâches restent à accomplir. Les deux dernières années constituent également une opportunité idéale pour repenser de nombreux aspects, grâce à la maturité désormais atteinte par les technologies ZK et à l’essor de l’IA. Aujourd’hui, l’IA réduit d’un facteur dix le coût de développement de tout code, permettant à toute personne ordinaire de créer ses propres applications.

Même si nous disposons désormais d’outils plus performants pour répondre aux exigences du nouveau monde, ces exigences elles-mêmes ne cessent de croître : le monde devient de plus en plus complexe, et tout s’accélère. J’espère que chacun pourra participer activement à ce processus, en repartant de zéro. Prenons l’exemple du domaine financier : ne raisonnons pas à partir de l’écosystème Ethereum actuel, ni à partir du protocole Ethereum actuel, mais revenons sur les principes fondamentaux qui sous-tendent Ethereum, et sur les raisons initiales qui vous ont d’abord suscité de l’intérêt pour cette technologie. Interrogeons-nous alors sur les besoins actuels du monde.

Il se peut que la réponse ne fasse pas forcément appel à la technologie Ethereum, ou qu’elle combine partiellement Ethereum, des éléments liés à l’IA, ou encore des technologies comme les preuves ZK-SNARK (une forme efficace de preuve à divulgation nulle de connaissance), ou encore des dispositifs matériels sécurisés. Comme Shenzhen est juste à côté, nous y trouvons de nombreux équipements matériels, notamment des solutions open source, ainsi qu’une forte communauté open source autour de l’IA. Nous pouvons désormais combiner différents domaines pour créer de nombreuses innovations.

J’espère que vous réfléchirez davantage, et que vous lancerez des projets radicalement différents de ceux d’Ethereum il y a trois ans.

Animé par : Revenir à l’essentiel : tout bon projet vise à résoudre des problèmes humains. Merci, Vitalik.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News