Interprétation du BIP-360 : Le Bitcoin franchit pour la première fois une étape vers la résistance quantique, mais pourquoi s’agit-il seulement de la « première étape » ?

TechFlow SélectionTechFlow Sélection

Interprétation du BIP-360 : Le Bitcoin franchit pour la première fois une étape vers la résistance quantique, mais pourquoi s’agit-il seulement de la « première étape » ?

Cet article explique comment la proposition d'amélioration du protocole Bitcoin (BIP-360) redéfinit la stratégie de défense quantique du Bitcoin, analyse ses améliorations et examine pourquoi elle n’assure pas encore une sécurité post-quantique complète.

Rédaction : Cointelegraph

Traduction : AididiaoJP, Foresight News

Points clés

- Le BIP-360 intègre officiellement, pour la première fois, la résistance quantique dans la feuille de route technologique à long terme du Bitcoin, marquant ainsi une évolution technique prudente et progressive, et non une transformation radicale du système cryptographique.

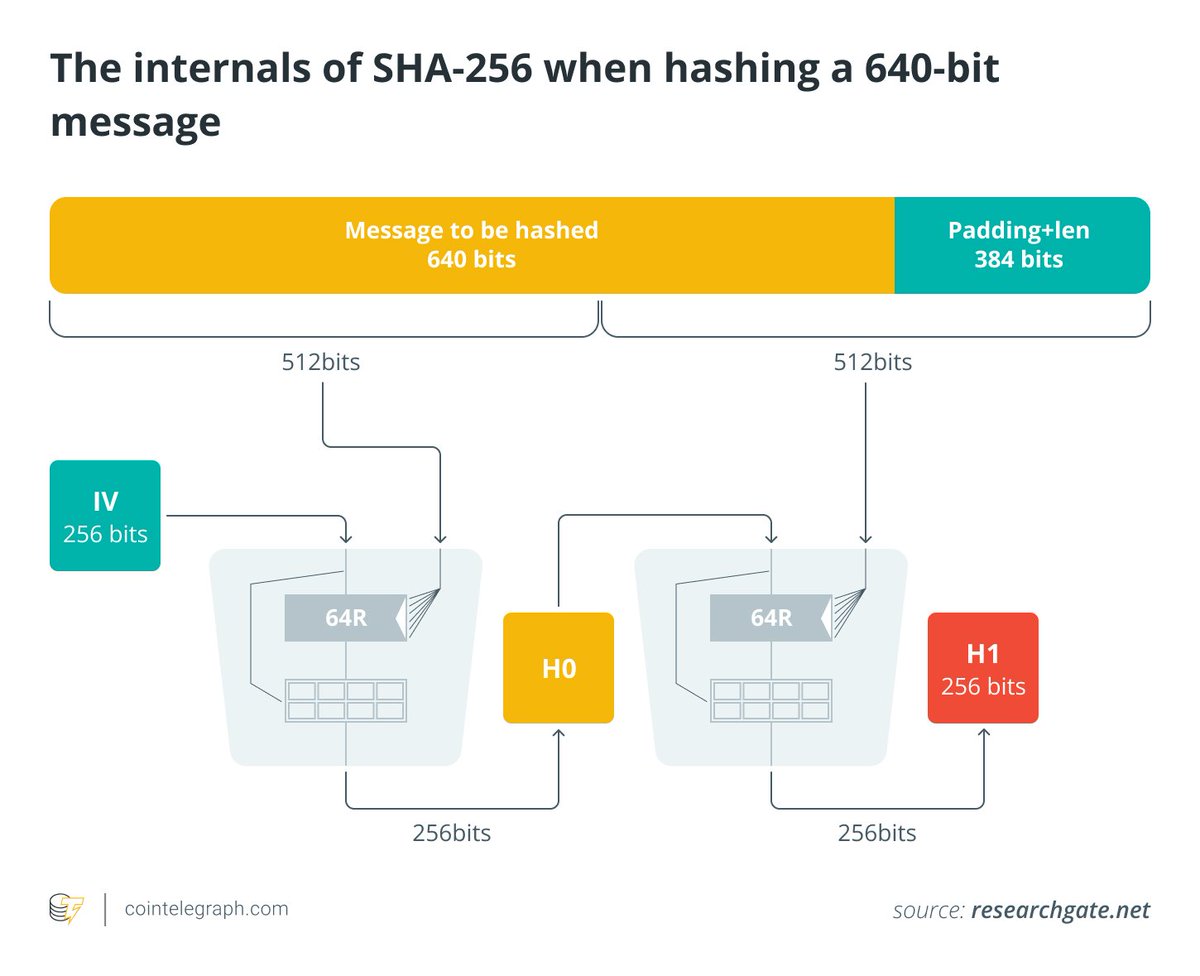

- Le risque quantique menace principalement les clés publiques déjà exposées, et non l’algorithme de hachage SHA-256 utilisé par le Bitcoin. La réduction de l’exposition des clés publiques constitue donc la priorité absolue des développeurs en matière de sécurité.

- Le BIP-360 introduit un nouveau type de script, « paiement vers la racine Merkle » (P2MR), qui supprime purement et simplement l’option de dépense par voie de clé introduite avec la mise à niveau Taproot, obligeant ainsi toutes les sorties UTXO à être dépensées exclusivement via la voie de script, ce qui minimise au maximum le risque d’exposition des clés publiques elliptiques.

- Le P2MR préserve la flexibilité des contrats intelligents, en continuant de prendre en charge les signatures multi-clés, les verrous temporels et les structures de garde complexes grâce à l’arbre Merkle Tapscript.

La philosophie de conception du Bitcoin lui permet de résister à des défis économiques, politiques et technologiques extrêmes. Au 10 mars 2026, son équipe de développeurs s’attaque à une nouvelle menace technologique : l’informatique quantique.

Le récent « Bitcoin Improvement Proposal » n° 360 (BIP-360) intègre officiellement, pour la première fois, la résistance quantique dans la feuille de route technologique à long terme du Bitcoin. Bien que certains médias aient tendance à le présenter comme une révolution majeure, la réalité est bien plus nuancée, prudente et progressive.

Cet article analyse en profondeur la manière dont le BIP-360 réduit l’exposition aux risques quantiques du Bitcoin en introduisant le script « paiement vers la racine Merkle » (P2MR) et en supprimant la fonctionnalité de dépense par voie de clé de Taproot. Il vise à clarifier les améliorations apportées par cette proposition, les compromis qu’elle implique, ainsi que les raisons pour lesquelles elle ne confère pas encore au Bitcoin une sécurité complète post-quantique.

Origine de la menace quantique contre le Bitcoin

La sécurité du Bitcoin repose sur des fondements cryptographiques, notamment l’algorithme de signature numérique à courbe elliptique (ECDSA) et les signatures Schnorr introduites avec la mise à niveau Taproot. Un ordinateur classique est incapable de déduire la clé privée à partir de la clé publique dans un délai raisonnable. En revanche, un ordinateur quantique suffisamment puissant exécutant l’algorithme de Shor pourrait résoudre le problème du logarithme discret sur courbes elliptiques, menaçant ainsi la sécurité des clés privées.

Il convient de souligner une distinction essentielle :

- Les attaques quantiques ciblent principalement les systèmes cryptographiques à clé publique, et non les fonctions de hachage. L’algorithme SHA-256 utilisé par le Bitcoin reste relativement robuste face à l’informatique quantique. L’algorithme de Grover ne permet qu’un gain quadratique en vitesse, et non une accélération exponentielle.

- Le véritable risque réside dans la publication de la clé publique sur la blockchain.

C’est pourquoi la communauté considère largement l’exposition des clés publiques comme la principale source de risque quantique.

Points de vulnérabilité potentiels du Bitcoin en 2026

Les différents types d’adresses du réseau Bitcoin ne présentent pas tous le même degré de vulnérabilité face aux menaces quantiques futures :

- Adresses réutilisées : Lorsqu’un montant est dépensé depuis une telle adresse, sa clé publique est publiée sur la chaîne. Elle deviendrait alors vulnérable dès qu’un ordinateur quantique cryptographiquement pertinent (CRQC) serait disponible.

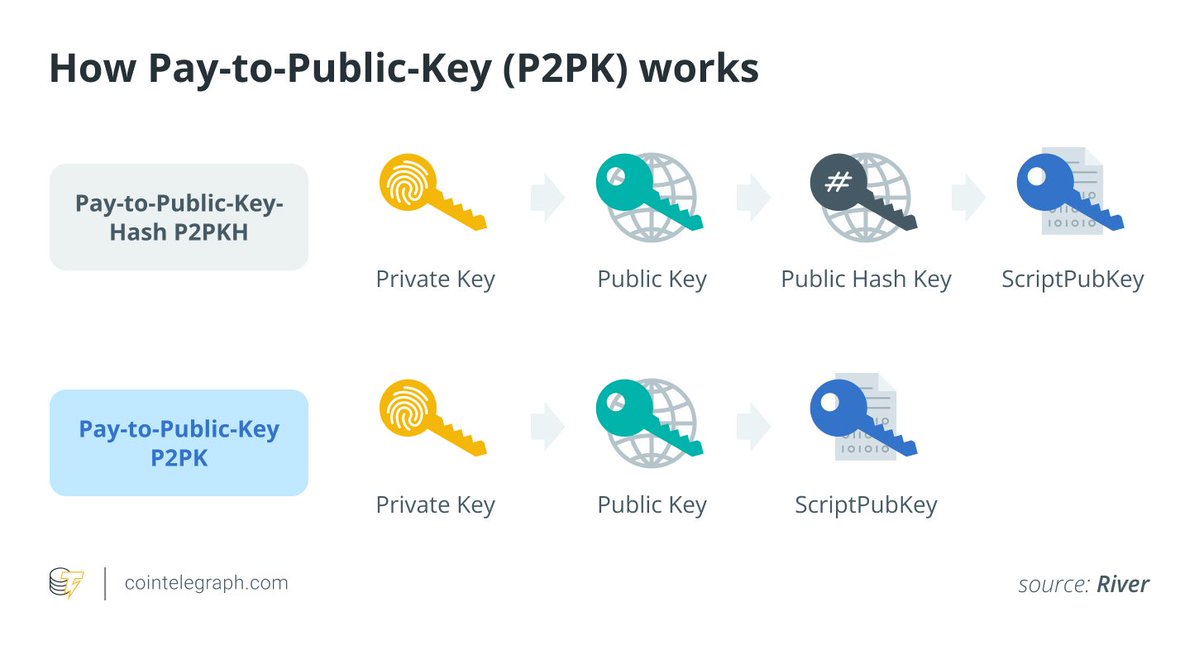

- Sorties anciennes « paiement vers clé publique » (P2PK) : Dans les premières transactions Bitcoin, la clé publique était directement inscrite dans la sortie de la transaction.

- Dépenses par voie de clé Taproot : La mise à niveau Taproot (2021) offre deux modes de dépense : un mode « par voie de clé », simple mais exposant une clé publique modifiée lors de la dépense, et un mode « par voie de script », qui révèle un script spécifique via une preuve Merkle. Ce premier mode constitue le principal point faible théorique face aux attaques quantiques.

Le BIP-360 a précisément été conçu pour répondre à ce problème d’exposition par voie de clé.

Contenu central du BIP-360 : introduction du P2MR

Le BIP-360 propose un nouveau type de sortie baptisé « paiement vers la racine Merkle » (P2MR). Bien qu’il s’inspire structurellement de Taproot, il comporte une modification fondamentale : la suppression totale de l’option de dépense par voie de clé.

Contrairement à Taproot, qui s’engage sur une clé publique interne, le P2MR s’engage uniquement sur la racine Merkle de l’arbre de scripts. Le processus de dépense d’une sortie P2MR consiste en deux étapes :

— Révéler un script-feuille situé dans l’arbre Merkle des scripts ;

— Fournir une preuve Merkle attestant que ce script-feuille appartient bien à la racine Merkle engagée.

Aucun chemin de dépense basé sur une clé publique n’existe dans ce processus.

La suppression de la voie de clé entraîne plusieurs conséquences directes :

- Éviter toute exposition de la clé publique lors de la vérification de la signature.

- Tous les chemins de dépense reposent désormais sur des engagements fondés sur le hachage, nettement plus résistants aux attaques quantiques.

- Le nombre total de clés publiques elliptiques conservées à long terme sur la chaîne diminuera de façon significative.

- Les méthodes fondées sur le hachage offrent un avantage décisif face aux attaques quantiques par rapport aux solutions reposant sur l’hypothèse des courbes elliptiques, réduisant ainsi drastiquement la surface d’attaque potentielle.

Fonctionnalités conservées par le BIP-360

Une idée reçue courante veut que renoncer à la voie de clé affaiblisse les capacités contractuelles ou scriptuelles du Bitcoin. En réalité, le P2MR prend pleinement en charge les fonctionnalités suivantes :

- Configurations multi-signatures

- Verrous temporels

- Paiements conditionnels

- Schémas de transmission successorale d’actifs

- Dispositions avancées de garde

Le BIP-360 met en œuvre toutes ces fonctionnalités via l’arbre Merkle Tapscript. Cette approche conserve l’intégralité des capacités scriptuelles tout en abandonnant le chemin de signature direct — pratique, mais potentiellement risqué.

Contexte historique : Satoshi Nakamoto avait brièvement mentionné l’informatique quantique dans des discussions sur des forums précoces, estimant que si celle-ci devenait une réalité, le Bitcoin pourrait migrer vers un schéma de signature plus robuste. Cela montre que la possibilité de mises à niveau futures faisait partie intégrante de la conception initiale.

Impact pratique du BIP-360

Bien qu’il apparaisse comme une simple amélioration technique, le BIP-360 aura des répercussions étendues sur les portefeuilles, les bourses et les services de garde. Si la proposition est adoptée, elle redéfinira progressivement la création, la dépense et la conservation des nouvelles sorties Bitcoin, particulièrement pour les utilisateurs soucieux d’une résistance quantique à long terme.

- Prise en charge par les portefeuilles : Les applications de portefeuille pourraient proposer des adresses P2MR (probablement commençant par « bc1z ») en tant qu’option « renforcée contre les menaces quantiques », destinée à recevoir de nouveaux bitcoins ou à stocker des actifs détenus à long terme.

- Frais de transaction : Comme la voie de script génère davantage de données de témoignage, les transactions P2MR seront légèrement plus volumineuses que celles utilisant la voie de clé Taproot, ce qui pourrait entraîner une légère augmentation des frais. Cela illustre le compromis entre sécurité et compacité des transactions.

- Coordination écosystémique : Le déploiement complet du P2MR nécessite des mises à jour coordonnées de la part des portefeuilles, des bourses, des institutions de garde et des portefeuilles matériels. Une planification et une coordination anticipées, sur plusieurs années, sont indispensables.

Contexte historique : Les gouvernements ont commencé à s’inquiéter du risque dit « collecter puis déchiffrer » : la collecte massive et le stockage actuels de données chiffrées, dans l’attente de l’avènement futur des ordinateurs quantiques capables de les déchiffrer. Cette stratégie correspond exactement aux inquiétudes concernant les clés publiques déjà exposées sur le Bitcoin.

Limites explicites du BIP-360

Bien que le BIP-360 renforce la capacité du Bitcoin à faire face aux menaces quantiques futures, il ne constitue pas une refonte complète de son système cryptographique. Comprendre ses limites est tout aussi crucial :

- Les actifs existants ne sont pas mis à niveau automatiquement : Toutes les sorties non dépensées (UTXO) anciennes restent vulnérables tant que l’utilisateur n’a pas transféré activement ses fonds vers une sortie P2MR. La migration dépend donc entièrement du comportement individuel des utilisateurs.

- Aucune nouvelle signature post-quantique n’est introduite : Le BIP-360 n’adopte pas de schémas de signature post-quantique basés sur les réseaux (comme Dilithium ou ML-DSA) ou sur le hachage (comme SPHINCS+), pour remplacer les signatures ECDSA ou Schnorr actuelles. Il se contente de supprimer le mode d’exposition des clés publiques induit par la voie de clé Taproot. Une transition complète, au niveau du protocole, vers des signatures post-quantiques exigera une modification bien plus importante du protocole.

- Il n’offre pas une immunité quantique absolue : Même si un CRQC opérationnel apparaissait soudainement, résister à son impact nécessiterait une coordination massive et intensive entre mineurs, nœuds, bourses et institutions de garde. Les bitcoins « endormis », longtemps inactifs, pourraient soulever des problèmes complexes de gouvernance et exercer une forte pression sur le réseau.

Motivations stratégiques des développeurs

La trajectoire technologique de l’informatique quantique demeure hautement incertaine. Certains estiment qu’il faudra encore plusieurs décennies avant sa généralisation, tandis que d’autres soulignent les objectifs ambitieux fixés par IBM pour des ordinateurs quantiques tolérants aux erreurs d’ici la fin des années 2020, les percées de Google sur les puces quantiques, les recherches de Microsoft sur l’informatique quantique topologique, ou encore la période de transition définie par le gouvernement américain pour les systèmes cryptographiques (2030–2035), autant d’indicateurs d’un accélération des progrès.

La migration des infrastructures critiques exige un cycle temporel très long. Les développeurs du Bitcoin insistent sur la nécessité d’une planification systémique couvrant la conception des BIP, la mise en œuvre logicielle, l’adaptation des infrastructures et l’adoption par les utilisateurs. Agir trop tard, lorsque la menace quantique deviendra imminente, risquerait de conduire à une réaction précipitée, due à un manque de temps.

Si un large consensus communautaire se dégage, le BIP-360 pourrait être déployé progressivement via des fourches molles :

- Activation du nouveau type de sortie P2MR.

- Adoption progressive par les portefeuilles, les bourses et les institutions de garde.

- Migration progressive des actifs vers les nouvelles adresses par les utilisateurs, sur plusieurs années.

Ce processus rappelle fortement celui suivi autrefois par SegWit et Taproot, passant d’une option facultative à une adoption généralisée.

Débats communautaires autour du BIP-360

La communauté continue de débattre de l’urgence de mettre en œuvre le BIP-360 et de ses coûts potentiels. Les questions centrales incluent :

- L’augmentation marginale des frais pour les détenteurs à long terme est-elle acceptable ?

- Les utilisateurs institutionnels devraient-ils initier la migration de leurs actifs, afin de servir d’exemple ?

- Comment traiter convenablement les bitcoins « endormis », qui ne seront jamais déplacés ?

- Comment les applications de portefeuille doivent-elles informer les utilisateurs de manière précise sur le concept de « sécurité quantique », sans susciter de panique injustifiée tout en fournissant des informations utiles ?

Ces débats se poursuivent activement. La proposition du BIP-360 a grandement stimulé l’approfondissement de ces réflexions, mais elle est loin de fournir des réponses définitives à tous les enjeux soulevés.

Contexte historique : L’idée théorique selon laquelle les ordinateurs quantiques pourraient casser la cryptographie actuelle remonte à 1994, année où le mathématicien Peter Shor a formulé son algorithme. Cela précède de loin l’apparition du Bitcoin. Ainsi, la planification du Bitcoin face aux menaces quantiques constitue, en réalité, une réponse à une percée théorique vieille de plus de trente ans.

Mesures concrètes disponibles aujourd’hui pour les utilisateurs

Pour l’heure, la menace quantique n’est pas imminente, et les utilisateurs n’ont donc aucune raison de s’alarmer excessivement. Toutefois, certaines mesures prudents sont recommandées :

- Ne jamais réutiliser une adresse.

- Utiliser systématiquement la dernière version disponible des logiciels de portefeuille.

- Suivre attentivement les actualités relatives aux mises à niveau du protocole Bitcoin.

- Surveiller le moment où les applications de portefeuille commenceront à prendre en charge les adresses P2MR.

- Les détenteurs de grandes quantités de bitcoins devraient évaluer discrètement leur exposition au risque et envisager d’élaborer un plan de continuité adapté.

BIP-360 : la première étape vers l’ère post-quantique

Le BIP-360 marque la première mesure concrète prise par le Bitcoin, au niveau du protocole, pour réduire son exposition aux risques quantiques. Il redéfinit la manière dont les nouvelles sorties sont créées, minimise au maximum les fuites involontaires de clés publiques et jette les bases d’une migration planifiée à long terme.

Il ne met pas à niveau automatiquement les bitcoins existants, conserve le système de signature actuel et souligne un fait essentiel : atteindre une véritable sécurité post-quantique exige un effort coordonné, prudent et continu, couvrant l’ensemble de l’écosystème. Cela repose sur une pratique ingénierie soutenue et une adoption progressive par la communauté, et non sur la simple adoption d’un seul BIP.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News