Aperçu du rapport annuel 2023 sur la sécurité de la blockchain et la lutte contre le blanchiment d'argent

TechFlow SélectionTechFlow Sélection

Aperçu du rapport annuel 2023 sur la sécurité de la blockchain et la lutte contre le blanchiment d'argent

Ce rapport passera en revue les principales politiques et évolutions réglementaires et de conformité de l'industrie de la blockchain en 2023.

Rédaction : Équipe AML de SlowMist

SlowMist publie le « Rapport annuel 2023 sur la sécurité blockchain et la lutte contre le blanchiment d'argent », dans l'espoir que ce rapport fournisse aux lecteurs des informations utiles afin d'aider les professionnels et utilisateurs à mieux comprendre l'état actuel de la sécurité blockchain et ses solutions, contribuant ainsi à la sécurité de l'écosystème blockchain. En raison de contraintes de longueur, seules les analyses clés du rapport sont présentées ici ; pour consulter l'intégralité du contenu, veuillez cliquer sur ce lien.

I. Aperçu général

L'année 2023 a été marquée par l'euphorie et l'instabilité dans le secteur blockchain. Dans ce contexte, ce rapport retrace les principales politiques et évolutions réglementaires de conformité du secteur blockchain en 2023, fait un bilan des incidents de sécurité blockchain et de la situation concernant la lutte contre le blanchiment d'argent (LCB), présente des statistiques sur certains outils de blanchiment, analyse en détail des cas typiques d'incidents de sécurité et de techniques de phishing, et propose des mesures préventives et recommandations. De plus, nous avons invité Scam Sniffer, une plateforme anti-escroqueries Web3, à rédiger une section sur les groupes de pirates Wallet Drainers. Nous analysons également les méthodes de blanchiment et les gains financiers du groupe de hackers Lazarus Group.

II. Situation de la sécurité blockchain

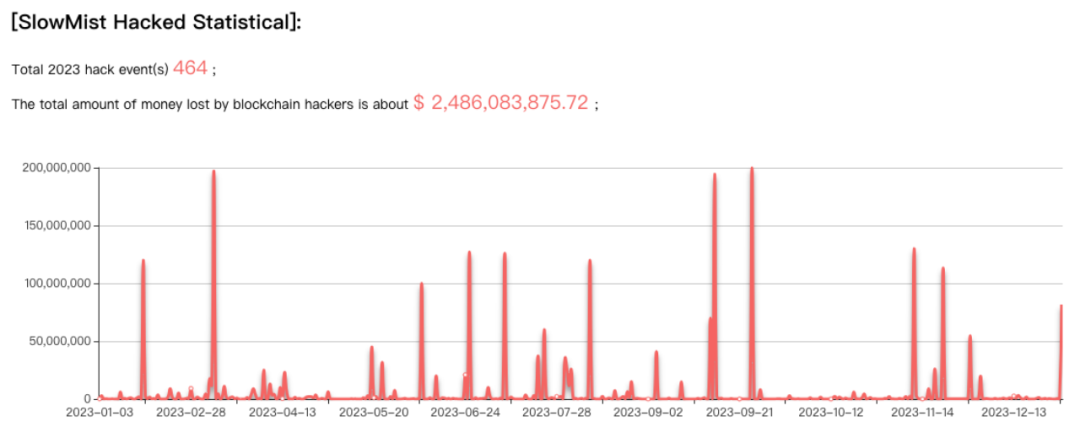

Selon les données de la base d'archives des incidents de sécurité blockchain SlowMist Hacked, 464 incidents de sécurité ont eu lieu en 2023, entraînant des pertes totalisant 2,486 milliards de dollars américains. Comparé à 2022 (303 incidents, pertes d'environ 3,777 milliards USD), cela représente une baisse de 34,2 % des pertes.

-

Aperçu général des incidents de sécurité blockchain

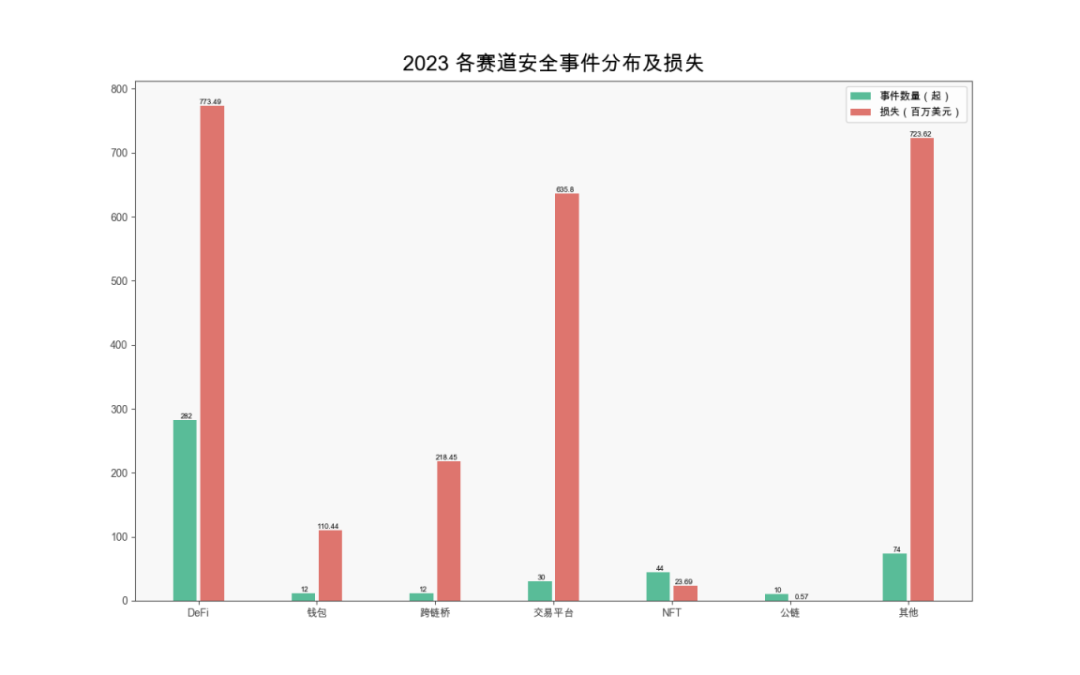

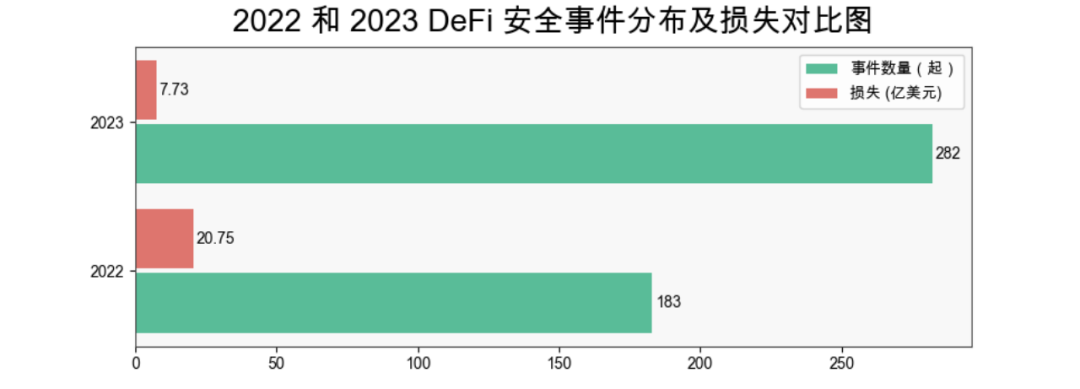

En termes de secteurs visés, la finance décentralisée (DeFi) reste le domaine le plus fréquemment attaqué. En 2023, 282 incidents de sécurité ont touché la DeFi, représentant 60,77 % du total des incidents, avec des pertes s’élevant à 773 millions USD. Comparé à 2022 (183 incidents, pertes d’environ 2,075 milliards USD), cela correspond à une baisse de 62,73 % des pertes.

(Répartition par secteur des incidents de sécurité et des pertes en 2023)

(Comparaison entre 2022 et 2023 : répartition des incidents de sécurité DeFi et des pertes)

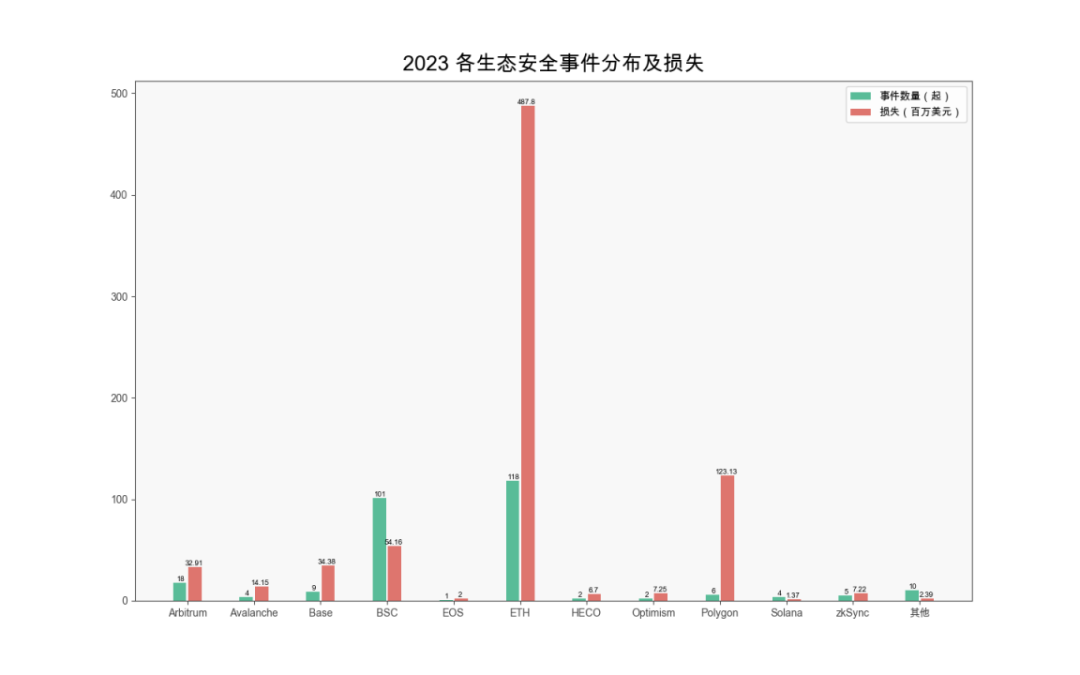

Du point de vue des écosystèmes, Ethereum a subi les pertes les plus élevées, atteignant 487 millions USD, suivi par Polygon avec 123 millions USD.

(Répartition des incidents de sécurité et des pertes par écosystème en 2023)

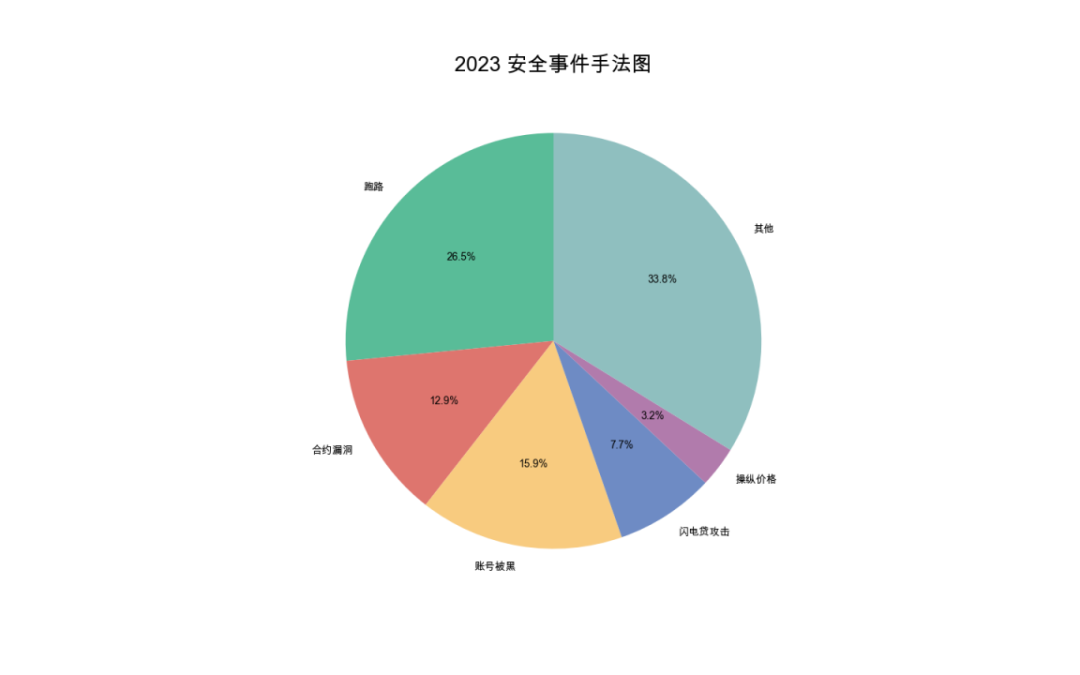

En ce qui concerne les causes des incidents, les escroqueries Rug Pull sont les plus nombreuses, avec 117 cas recensés, causant environ 83 millions USD de pertes, suivies par les incidents dus au piratage de comptes.

(Typologie des méthodes utilisées lors des incidents de sécurité en 2023)

-

Incidents d’attaques typiques

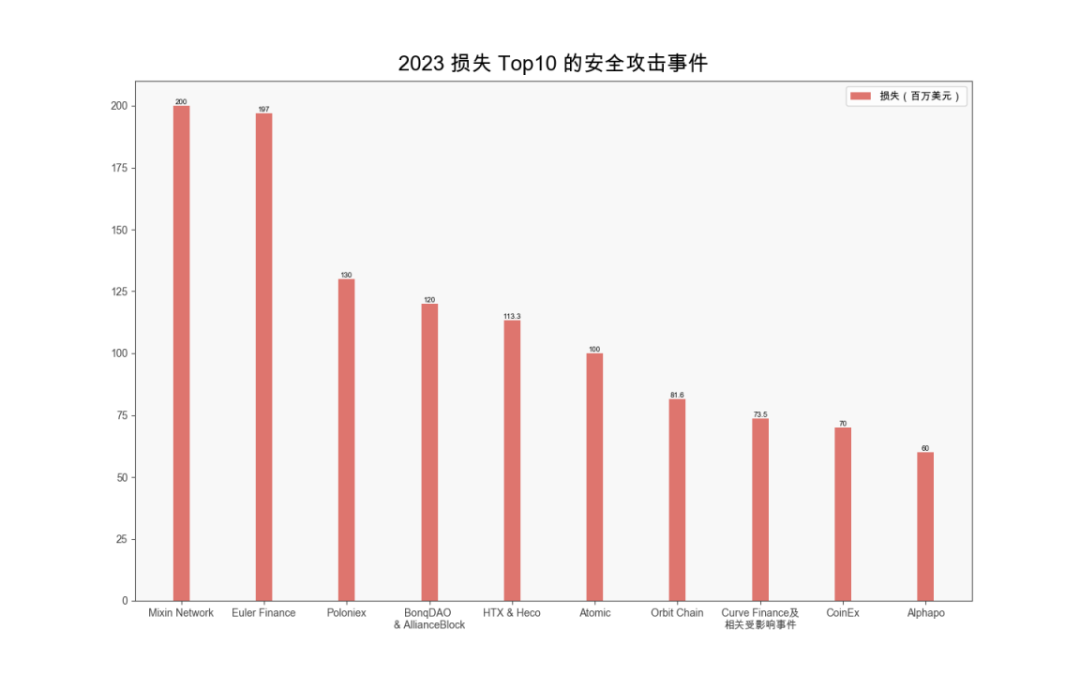

Cette section sélectionne les 10 incidents de sécurité ayant causé les plus grandes pertes en 2023. Pour plus de détails, voir le fichier PDF joint à la fin du document.

(Les 10 principaux incidents d’attaque ayant entraîné des pertes en 2023)

Rug Pull

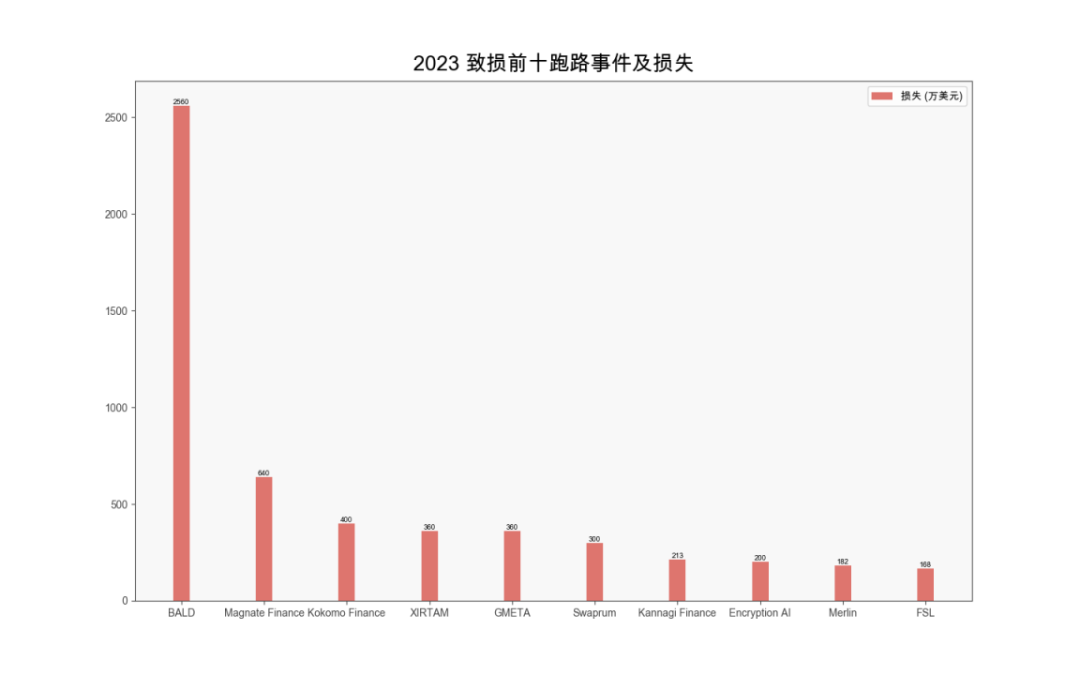

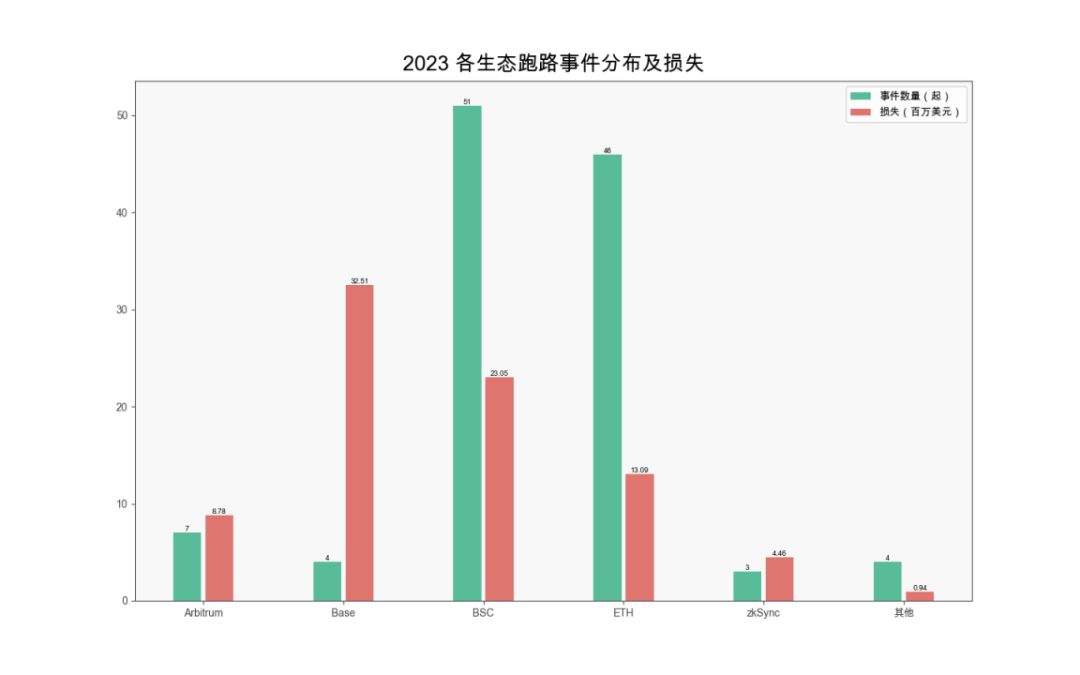

D’après les données de la base d’archives SlowMist Hacked, 117 escroqueries de type Rug Pull ont été recensées en 2023, provoquant environ 83 millions USD de pertes. L’écosystème Base a subi les pertes les plus importantes, avec 32,5 millions USD, suivi par l’écosystème BSC avec 23,05 millions USD.

(Les 10 Rug Pull les plus coûteux en 2023 et leurs pertes associées)

(Répartition des Rug Pull par écosystème en 2023)

Un Rug Pull est une forme d’escroquerie généralement perpétrée intentionnellement par les promoteurs d’un projet, prenant diverses formes : par exemple, les fondateurs lancent une liquidité initiale, gonflent artificiellement le prix puis retirent brutalement cette liquidité ; ou encore, ils créent un projet cryptographique, attirent des investissements grâce à une campagne marketing, puis disparaissent soudainement en emportant tous les fonds investis et en vendant massivement les actifs numériques ; ils peuvent aussi lancer un site web, collecter des centaines de milliers de dépôts avant de fermer tout accès ; ou intégrer discrètement un backdoor dans le code du projet. Quelle que soit sa forme, tout Rug Pull cause des pertes financières aux investisseurs.

Par ailleurs, cette section présente un cas extrêmement dissimulé de Rug Pull lié au stockage de contrats exposé : sans aucun historique d’émission supplémentaire du jeton du projet, un utilisateur malveillant a utilisé une grande quantité de jetons émis illicitement et non enregistrés pour vider les fonds du pool.

Fraude

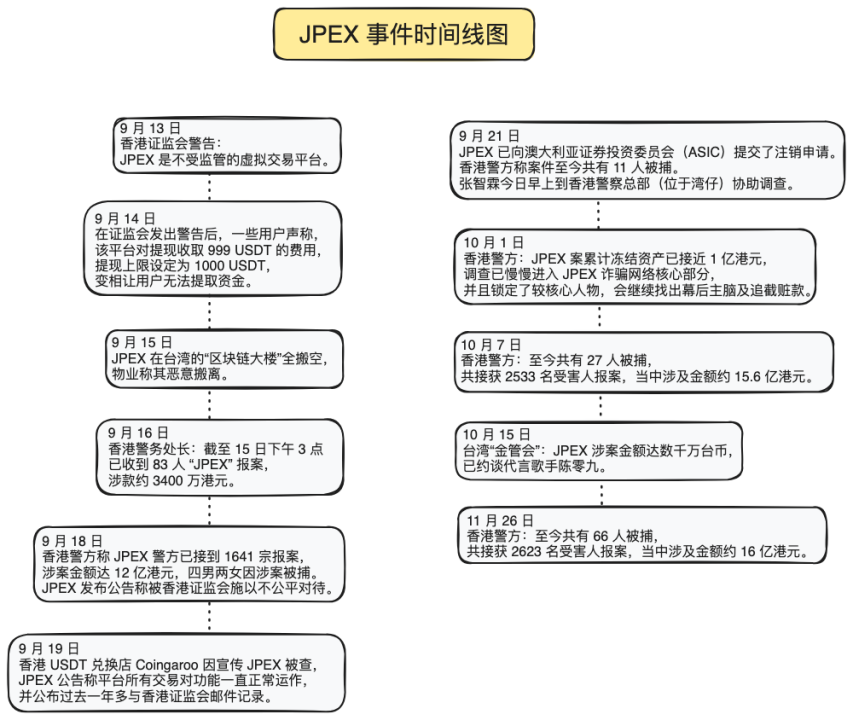

Ces dernières années, le marché des cryptomonnaies est devenu un terrain fertile pour les fraudeurs. Ces derniers usurpent souvent l’identité de célébrités via des faux comptes, pratiquent les arnaques romantiques ("pig butchering"), promeuvent de fausses plateformes d’échange, mettent en œuvre des schémas de Ponzi, et même, grâce aux progrès technologiques, utilisent des logiciels d’intelligence artificielle pour rendre leurs escroqueries plus convaincantes. Cette section présente un cas majeur d’escroquerie crypto ayant principalement eu lieu à Hong Kong : l’affaire JPEX. Selon certaines sources, l’effondrement de JPEX pourrait constituer la plus grande affaire de fraude financière de l’histoire de Hong Kong.

(Chronologie de l’affaire JPEX)

-

Méthodes de phishing / escroqueries

Cette section présente certaines méthodes de phishing / escroqueries que nous avons révélées en 2023 :

1. Risques de phishing liés à WalletConnect

2. Phishing par signature Permit

3. Phishing via une fausse application Skype

4. URL de phishing déguisée en adresse de transfert

5. Attaque ciblée de phishing via Telegram

6. Risques de phishing liés à Create2 (https://drops.scamsniffer.io/post/wallet-drainers-starts-using-create2-bypass-wallet-security-alert)

7. Attaque par transfert de carte SIM

III. Situation de la lutte contre le blanchiment d’argent (LCB)

Cette section est divisée en quatre parties : LCB et dynamique réglementaire, LCB après incidents de sécurité, profils et activités des groupes de hackers, et outils de blanchiment.

-

LCB et dynamique réglementaire

En 2023, le monde des cryptomonnaies a continué d’être agité. Pendant le dernier cycle haussier, chaque décision prise par deux géants du secteur, SBF et CZ, semblait avoir un impact profond sur le marché. Cependant, en novembre, un jury fédéral a reconnu SBF coupable de fraude et de complot liés à l’effondrement de FTX. Quelques semaines plus tard, Binance a plaidé coupable, payant une amende de 4,3 milliards USD, et CZ a accepté de renoncer au contrôle de Binance. Alors que l’industrie des actifs numériques traverse une période houleuse entre « hiver » et marché baissier, les gouvernements et organisations internationales adoptent une attitude plus prudente, et les politiques réglementaires sur les cryptomonnaies continuent de se mettre progressivement en place. Pour plus de détails sur les politiques spécifiques et actions d’application, voir le PDF final.

-

LCB après incidents de sécurité

1. Données sur le gel de fonds

Grâce au soutien de nos partenaires du réseau d’intelligence InMist, SlowMist a aidé en 2023 les clients, partenaires et cas publics d’attaques à geler plus de 12,5 millions USD de fonds.

2. Données sur le remboursement de fonds

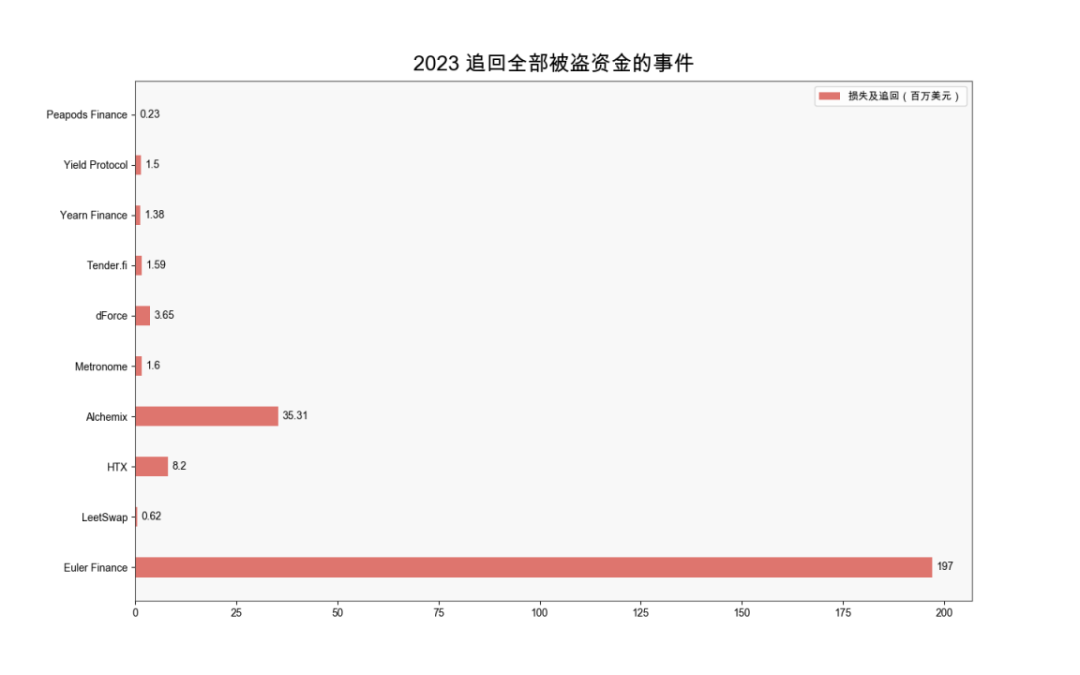

En 2023, 31 incidents ont permis un recouvrement total ou partiel des fonds après attaque. Sur ces 31 cas, environ 384 millions USD ont été volés, dont 297 millions USD restitués, soit 77 % du montant détourné. Parmi eux, 10 protocoles ont récupéré la totalité de leurs fonds.

(Incidents de 2023 ayant permis le recouvrement complet des fonds volés)

-

Profils et dynamiques des groupes de hackers

1. Le groupe de hackers Lazarus Group

Selon les informations publiques disponibles en 2023, aucune importante attaque de cryptomonnaies n’avait été attribuée au groupe nord-coréen Lazarus Group d’ici juin. D’après l’activité en chaîne, ce groupe s’est principalement concentré sur le blanchiment des fonds volés en 2022, notamment environ 100 millions USD perdus lors de l’attaque du pont cross-chain Harmony le 23 juin 2022. Outre le blanchiment de ces fonds, le groupe Lazarus n’a pas chômé, menant en secret des activités d’attaque APT (Advanced Persistent Threat). Ces opérations ont directement conduit à la « Période sombre de 101 jours » du secteur des cryptomonnaies, débutant le 3 juin.

Durant ces « 101 jours sombres », cinq plateformes ont été piratées, avec des pertes dépassant 300 millions USD, majoritairement des plateformes centralisées.

D’après notre analyse, les méthodes de blanchiment du groupe Lazarus nord-coréen évoluent constamment, de nouvelles techniques apparaissant régulièrement. Le calendrier d’évolution de ces méthodes est disponible dans le PDF final.

2. Les groupes de phishing Wallet Drainers

Note : Cette sous-section a été gracieusement rédigée par Scam Sniffer, que nous remercions ici.

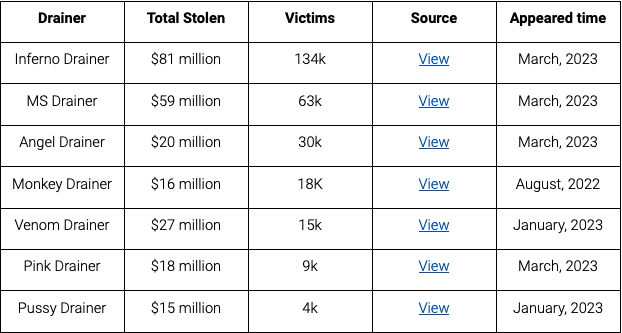

Les Wallet Drainers, comme logiciels malveillants liés aux cryptomonnaies, ont connu un « succès » remarquable au cours de l’année écoulée. Déployés sur des sites de phishing, ils trompent les utilisateurs afin qu’ils signent des transactions malveillantes, leur volant ainsi les actifs présents dans leurs portefeuilles. Ces attaques prennent diverses formes et ciblent continuellement les utilisateurs ordinaires, entraînant de lourdes pertes financières pour de nombreuses personnes qui signent inconsciemment des transactions frauduleuses. Au cours de l’année dernière, Scam Sniffer a observé que ces Wallet Drainers ont déjà dérobé près de 295 millions USD d’actifs à environ 320 000 victimes.

À noter qu’environ 7 millions USD ont été volés le 11 mars. La plupart des cas étaient liés à des fluctuations du taux de change de l’USDC, exposant les utilisateurs à des faux sites Circle. De nombreux autres vols ont eu lieu autour du 24 mars, à la suite du piratage du serveur Discord d’Arbitrum et des distributions d’airdrop qui ont suivi.

Chaque pic d’activité coïncide avec des événements collectifs précis, tels que des airdrops ou des incidents de piratage.

Après que ZachXBT ait exposé Monkey Drainer, ce dernier a annoncé son retrait après six mois d’activité, tandis que Venom a repris la majorité de ses clients. Par la suite, MS, Inferno, Angel et Pink sont apparus vers mars. Avec l’arrêt des services de Venom vers avril, la plupart des groupes de phishing se sont tournés vers d’autres prestataires. En considérant des frais de Drainer de 20 %, ils ont généré un bénéfice d’au moins 47 millions USD par la vente de leurs services.

-

Outils de blanchiment

1. Le mixeur Sinbad

2. Tornado Cash

3. eXch

4. Railgun

IV. Conclusion

Ce rapport résume les principales politiques et dynamiques réglementaires de conformité du secteur blockchain en 2023, y compris l’attitude mondiale face aux cryptomonnaies ainsi que plusieurs changements réglementaires clés. Il dresse également un bilan des incidents de sécurité blockchain et des tendances en matière de LCB en 2023, analyse certains outils de blanchiment, explique des cas typiques d’incidents de sécurité et de fraudes par phishing, et propose des mesures de prévention et de réponse adaptées. Nous espérons que ce rapport fournira des informations précieuses aux lecteurs, leur permettant de mieux appréhender la situation actuelle de la sécurité et de la lutte contre le blanchiment dans l’industrie blockchain, afin que chaque participant puisse en tirer profit et contribuer au développement d’un écosystème blockchain plus sûr.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News