Mô hình bí mật của Anthropic có thể phát hiện hàng nghìn lỗ hổng — 15 khuyến nghị về an ninh số này đáng để lưu lại

Tuyển chọn TechFlowTuyển chọn TechFlow

Mô hình bí mật của Anthropic có thể phát hiện hàng nghìn lỗ hổng — 15 khuyến nghị về an ninh số này đáng để lưu lại

Đã bao quát các khía cạnh cơ bản về bảo vệ an ninh cá nhân trong kỷ nguyên AI.

Tác giả: Ole Lehmann

Biên dịch: TechFlow

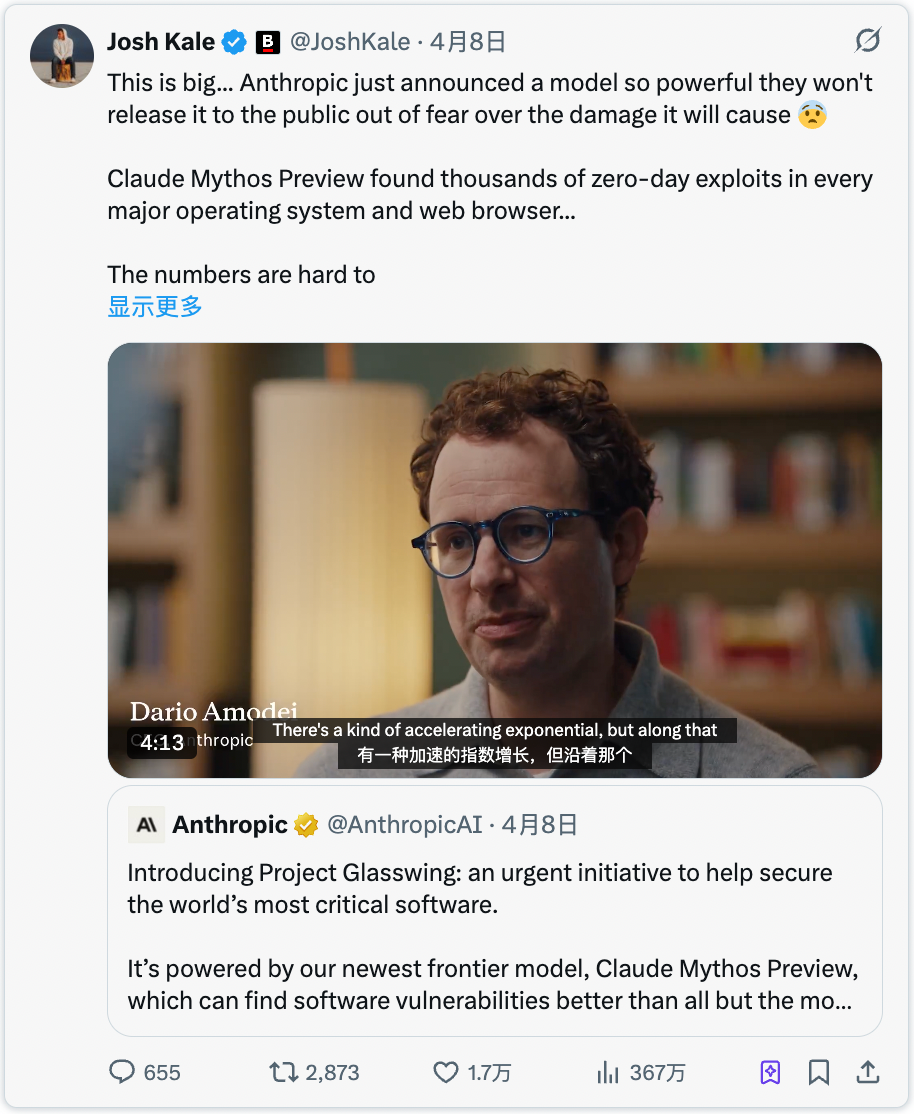

Giới thiệu từ TechFlow: Anthropic vừa ra mắt mô hình tiên tiến nhất mới nhất của mình — Claude Mythos Preview — mô hình này đã phát hiện hàng nghìn lỗ hổng zero-day trên mọi hệ điều hành và trình duyệt phổ biến, mạnh đến mức chính Anthropic cũng không dám công bố rộng rãi. Tin xấu là những mô hình có khả năng tương tự sớm muộn cũng sẽ rơi vào tay kẻ tấn công. Năm ngoái, Karpathy — đồng sáng lập OpenAI — đã tổng hợp một danh sách an ninh kỹ thuật số; giờ đây, đã đến lúc chúng ta cần nghiêm túc thực hiện nó.

Sự việc diễn ra như sau: Hôm qua, Anthropic đã công bố Claude Mythos Preview.

Mô hình này mạnh đến mức nào? Nó đã phát hiện hàng nghìn lỗ hổng zero-day trên mọi hệ điều hành và trình duyệt phổ biến. Mạnh đến nỗi Anthropic thậm chí còn không dám phát hành công khai vì lo ngại gây ra những tổn hại ngoài tầm kiểm soát.

Mô hình này hiện chưa được công khai, nhưng một khi kẻ xấu sở hữu được mô hình có năng lực tương đương (đây chỉ là vấn đề thời gian), các cuộc tấn công mạng bạn phải đối mặt sẽ tiên tiến đến mức đa số người dùng thậm chí không nhận ra mình đã bị xâm nhập.

Điều này giống như một đại dịch trong thế giới phần mềm.

Vì vậy, ngay lúc này, bạn cần bổ sung ngay các lớp phòng thủ an ninh kỹ thuật số của mình.

Hướng dẫn an ninh kỹ thuật số của Karpathy

Năm ngoái, Karpathy — đồng sáng lập OpenAI — đã tổng hợp một hướng dẫn an ninh kỹ thuật số bao quát các nguyên tắc cơ bản nhằm bảo vệ cá nhân trong kỷ nguyên AI.

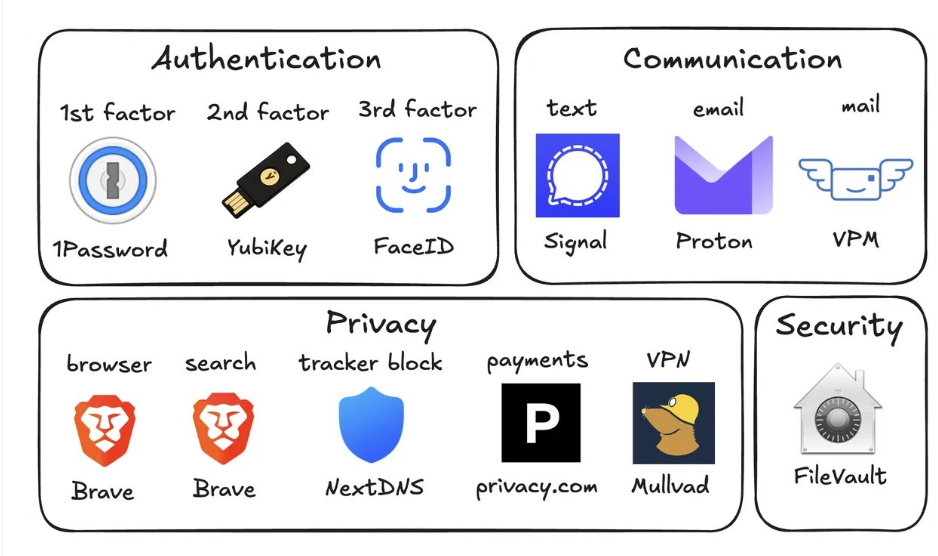

Đây là một trong những danh sách khởi đầu tốt nhất mà tôi từng thấy. Dưới đây là 15 việc bạn nên thực hiện ngay hôm nay:

1. Sử dụng trình quản lý mật khẩu (ví dụ: 1Password)

Tạo một mật khẩu ngẫu nhiên riêng biệt cho từng tài khoản của bạn.

Nếu một dịch vụ nào đó bị xâm nhập, tin tặc sẽ dùng cùng một bộ tên đăng nhập và mật khẩu để “đâm thủng” tất cả các nền tảng khác. Trình quản lý mật khẩu loại bỏ hoàn toàn rủi ro này, đồng thời còn hỗ trợ điền tự động — thực tế còn nhanh hơn cả việc tái sử dụng mật khẩu.

2. Sử dụng khóa bảo mật phần cứng (ví dụ: YubiKey)

Đây là một thiết bị vật lý hoạt động như yếu tố xác thực thứ hai. Kẻ tấn công buộc phải chiếm giữ thiết bị này mới có thể đăng nhập vào tài khoản của bạn.

Mã xác thực gửi qua tin nhắn SMS thực tế rất kém an toàn; việc chiếm đoạt SIM (kẻ tấn công gọi điện cho nhà cung cấp dịch vụ viễn thông, giả danh bạn để chuyển số điện thoại của bạn sang thiết bị của chúng) dễ thực hiện hơn nhiều so với tưởng tượng của bạn.

Hãy mua từ 2–3 chiếc YubiKey và lưu trữ ở những nơi khác nhau để tránh tình trạng mất một chiếc khiến bạn bị khóa khỏi mọi tài khoản.

3. Bật xác thực sinh trắc học trên mọi thiết bị

Hãy bật Face ID hoặc nhận dạng vân tay — tùy theo tính năng mà thiết bị của bạn hỗ trợ. Áp dụng cho trình quản lý mật khẩu, ứng dụng ngân hàng và mọi ứng dụng nhạy cảm khác.

Đây là lớp xác thực thứ ba: “Bạn là ai”. Không ai có thể đánh cắp khuôn mặt của bạn từ cơ sở dữ liệu.

4. Xử lý câu hỏi bảo mật như xử lý mật khẩu

Câu hỏi như “Họ gái của mẹ bạn là gì?” có thể tìm ra chỉ trong 10 giây trên Google.

Hãy tạo câu trả lời ngẫu nhiên cho các câu hỏi bảo mật và lưu chúng cùng với mật khẩu trong trình quản lý mật khẩu. Tuyệt đối đừng trả lời đúng sự thật cho bất kỳ câu hỏi bảo mật nào.

5. Bật mã hóa ổ đĩa

Trên Mac gọi là FileVault, trên Windows gọi là BitLocker.

Nếu laptop của bạn bị đánh cắp, mã hóa ổ đĩa nghĩa là tên trộm chỉ cầm về một cục “gạch”, chứ không phải toàn bộ tập tin của bạn. Việc kích hoạt chỉ mất khoảng 2 phút và chạy ngầm trong nền.

6. Giảm thiểu thiết bị nhà thông minh

Mỗi thiết bị “thông minh” về bản chất đều là một máy tính kết nối mạng, kèm theo micro, đặt ngay trong nhà bạn.

Chúng liên tục thu thập dữ liệu, gửi ngược lên máy chủ và thường xuyên bị tấn công. Thiết bị đo chất lượng không khí qua Wi-Fi mà bạn mua từ Amazon chẳng cần biết tọa độ GPS chính xác của bạn.

Càng ít thiết bị kết nối mạng, càng ít cổng vào mạng của bạn.

7. Chuyển sang dùng Signal cho giao tiếp hàng ngày

Signal mã hóa đầu cuối (end-to-end) cho mọi tin nhắn, nghĩa là không ai — kể cả chính Signal, nhà cung cấp dịch vụ viễn thông của bạn hay bất kỳ bên nào chặn dữ liệu — có thể đọc được nội dung tin nhắn của bạn.

Tin nhắn SMS thông thường hoặc iMessage đều lưu trữ dữ liệu siêu văn bản (metadata) — như “ai nhắn với ai”, “thời điểm nào”, “thời lượng trò chuyện” — và bất kỳ ai có quyền truy cập đều có thể phân tích dữ liệu này.

Khuyến nghị bật tính năng tự hủy tin nhắn; giá trị mặc định 90 ngày là lựa chọn hợp lý, giúp các cuộc trò chuyện cũ không trở thành mối nguy tiềm ẩn.

8. Sử dụng trình duyệt chú trọng quyền riêng tư (ví dụ: Brave)

Brave được xây dựng dựa trên nền tảng Chromium, hỗ trợ đầy đủ mọi tiện ích mở rộng của Chrome và mang lại trải nghiệm gần như giống hệt.

9. Thay đổi công cụ tìm kiếm mặc định thành Brave Search

Lý do là Brave Search sở hữu chỉ mục độc lập, trong khi DuckDuckGo về bản chất chỉ là “lớp vỏ” của Bing.

Nếu kết quả tìm kiếm nào đó không đạt yêu cầu, bạn chỉ cần thêm tiền tố “!g” để chuyển hướng truy vấn đó sang Google.

Dịch vụ cao cấp có giá 3 USD/tháng. Việc trả tiền để trở thành khách hàng luôn tốt hơn việc dùng miễn phí mà trở thành “sản phẩm”.

10. Sử dụng thẻ tín dụng ảo (ví dụ: Privacy.com)

Tạo một số thẻ mới cho mỗi nhà bán lẻ. Bạn có thể đặt hạn mức chi tiêu riêng cho từng thẻ và điền tên cũng như địa chỉ tùy ý trên sao kê.

Nếu nhà bán lẻ bị xâm nhập, tin tặc chỉ thu được một số thẻ dùng một lần — chứ không phải danh tính tài chính thực sự của bạn. Điều này cũng đồng nghĩa rằng không một nhà bán lẻ nào biết địa chỉ cư trú thật của bạn.

11. Thiết lập địa chỉ thư ảo

Các dịch vụ như Virtual Post Mail giúp bạn nhận thư giấy, sau đó quét và cho phép bạn xem trực tuyến. Bạn hoàn toàn tự quyết định những thư nào cần hủy, thư nào cần chuyển tiếp.

Nhờ đó, bạn sẽ không còn phải cung cấp địa chỉ nhà thật mỗi khi thanh toán tại các cửa hàng trực tuyến.

12. Không nhấp vào đường link trong email

Vấn đề giả mạo địa chỉ email cực kỳ đơn giản. Với sự hỗ trợ của AI, email lừa đảo giờ đây trông y hệt email thật.

Thay vì nhấp vào đường link, hãy tự mở trình duyệt và đăng nhập trực tiếp vào trang web.

Ngoài ra, khuyến nghị tắt tính năng tải ảnh tự động trong cài đặt email, bởi ảnh được nhúng có thể dùng để theo dõi xem bạn đã mở email hay chưa.

13. Sử dụng VPN có chọn lọc (ví dụ: Mullvad)

VPN che giấu địa chỉ IP của bạn (một mã số duy nhất xác định thiết bị và vị trí của bạn), khiến các dịch vụ bạn kết nối không thể biết bạn là ai.

Không cần bật 24/7, nhưng hãy kích hoạt khi sử dụng Wi-Fi công cộng hoặc truy cập các dịch vụ không đáng tin cậy.

14. Thiết lập trình chặn quảng cáo ở cấp DNS (ví dụ: NextDNS)

DNS về cơ bản là “danh bạ điện thoại” mà thiết bị bạn dùng để tra cứu tên miền; việc chặn ở cấp độ này nghĩa là quảng cáo và công cụ theo dõi sẽ bị loại bỏ trước khi bắt đầu tải.

Giải pháp này hiệu lực với mọi ứng dụng và trình duyệt trên thiết bị của bạn.

15. Cài đặt công cụ giám sát mạng (trên Mac, khuyến nghị dùng Little Snitch)

Công cụ này hiển thị ứng dụng nào trên máy tính của bạn đang truyền dữ liệu, lượng dữ liệu gửi đi và đích đến của dữ liệu đó.

Mọi ứng dụng gửi dữ liệu vượt quá mức kỳ vọng đều đáng nghi ngờ và rất có thể nên bị gỡ bỏ.

Hiện tại, Mythos chỉ nằm trong tay phe phòng thủ thuộc Dự án Glasswing (Anthropic, Apple, Google, v.v.).

Nhưng kẻ tấn công sẽ sớm sở hữu các mô hình ở cấp độ Mythos — có thể trong vòng 6 tháng tới, thậm chí nhanh hơn. Vì vậy, việc tăng cường an ninh ngay lúc này là nhiệm vụ cấp bách.

Hãy dành 15 phút thiết lập ngay hôm nay để tránh vô số rắc rối về sau.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News