Đêm trước thời đại hậu lượng tử: Bitcoin xây dựng hàng rào an toàn thế hệ tiếp theo như thế nào?

Tuyển chọn TechFlowTuyển chọn TechFlow

Đêm trước thời đại hậu lượng tử: Bitcoin xây dựng hàng rào an toàn thế hệ tiếp theo như thế nào?

Cộng đồng Bitcoin cần nhanh chóng nghiên cứu công nghệ mật mã hậu lượng tử và đạt được sự đồng thuận để đối phó với cuộc khủng hoảng "thanh lý lượng tử" có thể dẫn đến sụp đổ niềm tin và biến động thị trường.

Tác giả: Luke, Mars Finance

Trong một buổi tiệc trưa riêng tư tại hội nghị Bitcoin 2025 ở Las Vegas, khi màn đêm buông xuống, các chuyên gia tiền mã hóa hiếm khi lộ vẻ nghiêm trọng. Không khí không phải là sự xa hoa lộng lẫy, mà là nỗi lo lắng sâu sắc hơn: máy tính lượng tử – công nghệ đột phá từng bị coi là tương lai xa xăm – đang tiến gần với tốc độ kinh ngạc, ánh sáng lạnh lẽo của nó đã chiếu rọi lên bức tường mật mã dường như bất khả xâm phạm của Bitcoin. Cảnh báo cho rằng những cỗ máy tính lượng tử mạnh mẽ có thể bẻ khóa khóa riêng của Bitcoin trong vài năm tới, đặt khoảng 42 tỷ USD giá trị Bitcoin vào nguy hiểm, thậm chí có thể gây ra một "sự kiện thanh lý" lan rộng khắp thị trường.

Đây không phải là lời thổi phồng. Nghiên cứu mới nhất từ nhóm Google Quantum AI như đổ thêm dầu vào lửa, chỉ ra rằng tài nguyên lượng tử cần thiết để phá vỡ thuật toán mã hóa RSA hiện nay ít hơn 20 lần so với ước tính trước đó. Mặc dù Bitcoin sử dụng thuật toán chữ ký số đường cong elliptic (ECDSA) chứ không phải RSA, cả hai đều đối mặt với mối đe dọa tiềm tàng từ các thuật toán lượng tử về cơ sở toán học. Lời kêu gọi khẩn cấp của Jameson Lopp, đồng sáng lập Casa, vẫn vang vọng: "Cộng đồng Bitcoin cần đạt được sự đồng thuận và tìm ra giải pháp giảm thiểu trước khi mối đe dọa lượng tử thực sự trở thành cuộc khủng hoảng sinh tồn."

Chúng ta còn cách bao xa khỏi tương lai có thể bị "phá hủy" bởi máy tính lượng tử? Đây không chỉ đơn thuần là vấn đề kỹ thuật, mà còn liên quan đến niềm tin, tài sản và số phận của cả một ngành công nghiệp non trẻ.

Con ma lượng tử gõ cửa hệ mã hóa Bitcoin như thế nào?

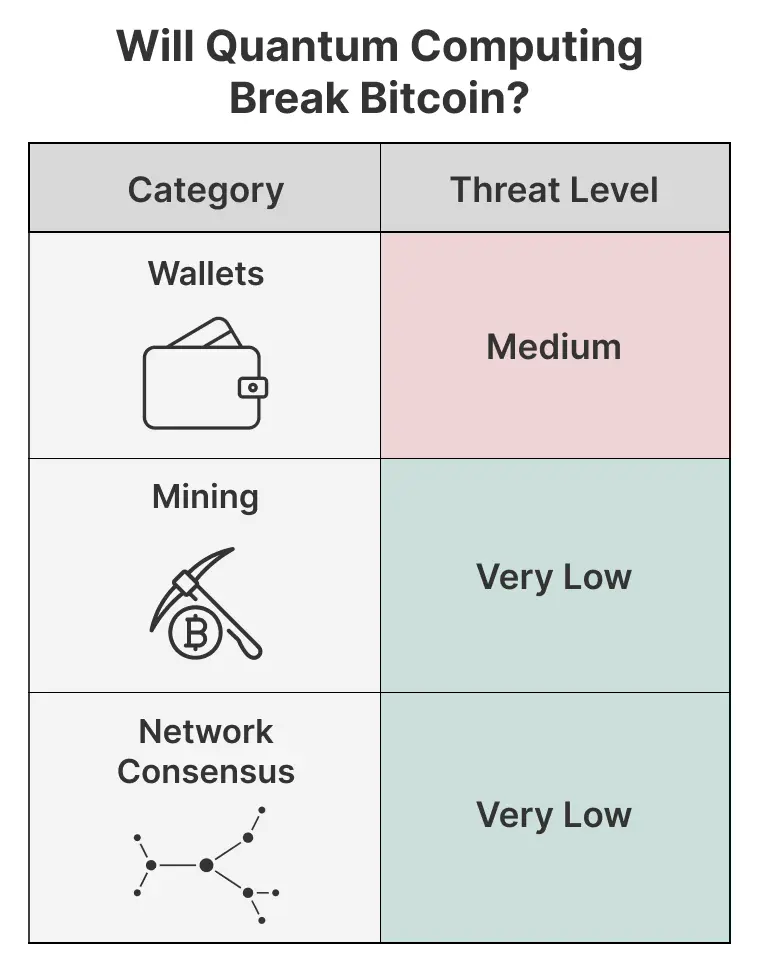

Để hiểu mối đe dọa của máy tính lượng tử đối với Bitcoin, trước tiên cần xem xét nền tảng an toàn của Bitcoin – ECDSA. Đơn giản来说, khi bạn tạo một ví Bitcoin, một cặp khóa sẽ được sinh ra: một khóa riêng (bạn phải giữ bí mật tuyệt đối) và một khóa công khai (có thể công khai). Khóa công khai sau khi trải qua chuỗi hàm băm sẽ tạo thành địa chỉ Bitcoin. Khi giao dịch, bạn dùng khóa riêng để ký số, mạng lưới có thể dùng khóa công khai để xác minh chữ ký đúng là do bạn tạo và nội dung giao dịch chưa bị thay đổi. Với máy tính cổ điển, việc suy ngược khóa riêng từ khóa công khai về mặt toán học được coi là bất khả thi – đây chính là nền tảng an toàn của Bitcoin.

Tuy nhiên, sự xuất hiện của máy tính lượng tử, đặc biệt là thuật toán Shor do Peter Shor đưa ra năm 1994, đã hoàn toàn thay đổi tình hình. Thuật toán Shor có thể giải hiệu quả bài toán phân tích thừa số nguyên tố lớn và logarit rời rạc – chính là cơ sở toán học đảm bảo an toàn cho các hệ mã hóa khóa công khai như RSA và ECDSA. Một khi một máy tính lượng tử đủ mạnh được xây dựng và vận hành ổn định, về lý thuyết nó có thể dùng thuật toán Shor để tính nhanh khóa riêng từ khóa công khai đã biết.

Những Bitcoin nào sẽ bị phơi bày trước đòn tấn công lượng tử đầu tiên? Đó là những địa chỉ trực tiếp tiết lộ khóa công khai. Điển hình nhất là địa chỉ P2PK (Pay-to-Public-Key) thời kỳ đầu của Bitcoin, nơi khóa công khai được công khai trực tiếp trong địa chỉ hoặc giao dịch liên quan. Ước tính vẫn còn hàng triệu Bitcoin (khoảng 1,9 đến 2 triệu) ngủ yên trong các địa chỉ loại này, trong đó có cả những Bitcoin "khởi nguyên" huyền thoại thuộc về Satoshi Nakamoto. Ngoài ra, loại địa chỉ phổ biến hơn là P2PKH (Pay-to-Public-Key-Hash), mặc dù địa chỉ là giá trị băm của khóa công khai nên tương đối an toàn, nhưng một khi địa chỉ này từng chi tiêu, khóa công khai sẽ bị công khai trong dữ liệu giao dịch. Nếu các địa chỉ này bị tái sử dụng (gửi nhiều giao dịch từ cùng một địa chỉ), khóa công khai sẽ luôn bị phơi bày, cũng gặp rủi ro. Theo phân tích trước đây của Deloitte và các tổ chức khác, số Bitcoin có khóa công khai bị lộ do tái sử dụng địa chỉ có thể lên tới hàng triệu. Ngay cả địa chỉ Taproot (P2TR) mới hơn, dù tối ưu bằng Schnorr signature, trong một số trường hợp khóa công khai hoặc dạng biến thể vẫn có thể bị suy luận, nên không thể hoàn toàn miễn nhiễm với mối đe dọa lượng tử.

Tổng hợp lại, tổng lượng Bitcoin nằm trong các địa chỉ dễ bị tấn công có thể chiếm một tỷ lệ nhất định trên tổng nguồn cung. Ước tính trước đây (ví dụ năm 2022) cho rằng khoảng 4 đến 6 triệu Bitcoin đang ở mức rủi ro cao. Nếu lấy giá Bitcoin hiện tại (giả sử 70.000 USD mỗi chiếc) để tính sơ bộ, giá trị phần tài sản này có thể lên tới 280 - 420 tỷ USD. Có lẽ đây là nguồn gốc hợp lý hơn cho cảnh báo rủi ro "42 tỷ USD" – nó không phải con số chính xác, mà là lời cảnh tỉnh về khối tài sản khổng lồ đang đối mặt với rủi ro tiềm tàng.

Đáng lo ngại hơn nữa là loại "tấn công tầm ngắn" (Short-Range Attack). Khi bạn khởi tạo một giao dịch Bitcoin, khóa công khai của bạn sẽ được phát sóng cùng thông tin giao dịch lên mạng, chờ thợ đào đóng gói xác nhận. Quá trình này thường mất 10 đến 60 phút. Nếu một máy tính lượng tử có thể giải được khóa riêng từ khóa công khai đang phát sóng trong khoảng thời gian ngắn ngủi này, nó có thể tạo một giao dịch mới, dùng phí giao dịch cao hơn để chuyển trước Bitcoin của bạn. Một khi loại tấn công này trở thành hiện thực, gần như mọi loại giao dịch Bitcoin đều sẽ đối mặt với mối đe dọa tức thì.

Cuộc đua phần cứng lượng tử: Từ lý thuyết đến hiện thực với tốc độ chóng mặt

Lâu nay, việc xây dựng một máy tính lượng tử có thể chạy thuật toán Shor để phá vỡ các hệ mã hóa thực tế được coi là điều xa vời. Tuy nhiên, những tiến triển gần đây rất đáng chú ý, đặc biệt trong việc nâng cao chất lượng, số lượng và khả năng sửa lỗi của qubit. Chìa khóa thực sự để đánh giá khả năng phá mã của máy tính lượng tử không phải là số lượng qubit vật lý, mà là số lượng và chất lượng của các "qubit logic" có thể thực hiện các thuật toán phức tạp một cách đáng tin cậy.

Craig Gidney, nhà nghiên cứu của nhóm Google Quantum AI, trong bản cập nhật nghiên cứu đầu năm 2025, chỉ ra rằng việc phá mã RSA 2048 bit (thường dùng trong an ninh mạng truyền thống) có thể không còn cần tới hàng chục triệu qubit vật lý như ước tính trước đây, mà chỉ cần "ít hơn một triệu qubit có nhiễu", và có thể hoàn thành "trong chưa đầy một tuần". Sự giảm đáng kể này nhờ vào các cải tiến thuật toán và kỹ thuật sửa lỗi, như phép toán số dư xấp xỉ, lưu trữ qubit logic hiệu quả hơn và tinh chế "trạng thái ma thuật". Dù Gidney nhấn mạnh rằng máy tính như vậy vẫn cần đáp ứng điều kiện khắc nghiệt (chạy ổn định liên tục 5 ngày, tỷ lệ lỗi cổng cực thấp), vượt xa trình độ hiện tại, nhưng rõ ràng nó đã rút ngắn khoảng cách "an toàn lượng tử" mà chúng ta cảm nhận. Còn với ECDSA (đường cong secp256k1) mà Bitcoin sử dụng, dù chưa có dữ liệu công khai chính xác và được chấp nhận rộng rãi tương tự như RSA-2048, quan điểm chung của giới mật mã học là do cấu trúc toán học, việc phá ECDSA bằng máy tính lượng tử có thể dễ dàng hơn phá RSA.

Về phần cứng, các ông lớn đang ráo riết đuổi theo. IBM có lộ trình lượng tử đầy tham vọng: chip "Osprey" đạt 433 qubit vật lý, "Condor" đạt mức thử nghiệm 1121 qubit. Quan trọng hơn, IBM tập trung nâng cao chất lượng qubit và khả năng sửa lỗi; chip "Heron" (133 qubit) với tỷ lệ lỗi thấp hơn đang là trọng tâm phát triển, và kế hoạch ra mắt hệ thống "Kookaburra" với 1386 qubit vật lý vào năm 2025, kết nối đa chip để quy mô lớn hơn. Mục tiêu dài hạn là hệ thống "Starling" vào năm 2029 với 200 qubit logic chất lượng cao, dự kiến thực hiện được 100 triệu thao tác cổng lượng tử.

Google cũng tiếp tục nỗ lực, chip "Willow" (105 qubit vật lý) ra mắt đầu năm 2025, được nhóm mô tả là "nguyên mẫu thuyết phục cho qubit logic có thể mở rộng", và đạt tiến triển "dưới ngưỡng" trong sửa lỗi lượng tử – bước đi then chốt hướng tới máy tính lượng tử chịu lỗi.

Quantinuum thì tung "quả bom" vào năm 2025, tuyên bố hệ thống lượng tử "Helios" sẽ thương mại hóa vào cuối năm, hỗ trợ "ít nhất 50 qubit logic độ trung thực cao". Nếu tuyên bố này hoàn toàn thành hiện thực, đây sẽ là cột mốc quan trọng khi máy tính lượng tử chuyển từ nghiên cứu thí nghiệm sang khả năng tính toán thực tế (đặc biệt trong các lĩnh vực ứng dụng cụ thể). Công ty cũng đạt độ trung thực truyền tải lượng tử (quantum teleportation) cao kỷ lục vào tháng 5/2025, củng cố vị trí dẫn đầu trong xây dựng qubit logic chất lượng cao.

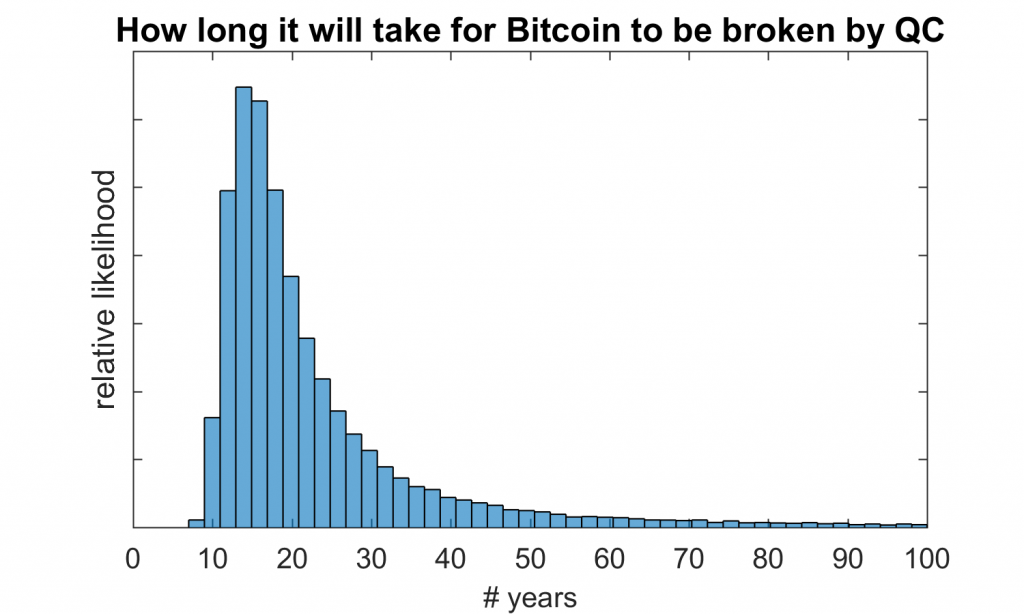

Dù vậy, các chuyên gia vẫn có dự đoán khác nhau về thời điểm xuất hiện máy tính lượng tử chịu lỗi đe dọa Bitcoin. Một số ước tính lạc quan (hay bi quan, tùy góc nhìn) cho rằng có thể xảy ra trong 3-5 năm tới, số khác cho rằng ít nhất cần thêm 10 năm hoặc lâu hơn. Điều quan trọng là mối đe dọa lượng tử không phải là sự thay đổi kiểu "bật/tắt", mà là quá trình xác suất tăng dần. Mỗi bước tiến về phần cứng, mỗi tối ưu thuật toán, đều âm thầm rút ngắn thời gian đếm ngược.

Cuộc phản công lượng tử của Bitcoin: Chuẩn bị sớm hay vá chỗ hỏng?

Trước mối đe dọa lượng tử ngày càng rõ ràng, cộng đồng Bitcoin không hề bó tay. Giới mật mã học đã bắt đầu nghiên cứu "mật mã hậu lượng tử" (Post-Quantum Cryptography, PQC) – các thuật toán mật mã mới được cho là có thể chống lại các thuật toán lượng tử đã biết. Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) sau nhiều năm lựa chọn đã công bố các thuật toán PQC tiêu chuẩn đầu tiên, bao gồm CRYSTALS-Kyber dùng cho đóng gói khóa, và CRYSTALS-Dilithium, FALCON, SPHINCS+ dùng cho chữ ký số.

Đối với Bitcoin, các phương án chữ ký dựa trên hàm băm (Hash-Based Signatures, HBS), như SPHINCS+, được coi là ứng cử viên mạnh vì độ an toàn không phụ thuộc vào các bài toán toán học chưa được kiểm chứng rộng rãi (như mật mã lưới), mà dựa trên tính kháng va chạm của hàm băm – thứ đã được nghiên cứu kỹ lưỡng. SPHINCS+ không trạng thái (so với người tiền nhiệm như XMSS), điều này đặc biệt quan trọng với đặc tính phân tán của blockchain. Tuy nhiên, chữ ký dựa trên hàm băm thường đối mặt với thách thức như kích thước chữ ký lớn, thời gian tạo khóa và xác minh lâu – điều này có thể gây áp lực lên hiệu quả giao dịch và dung lượng lưu trữ blockchain. Làm sao tích hợp các thuật toán PQC này mà không làm tổn hại đặc tính cốt lõi của Bitcoin là một thách thức kỹ thuật lớn.

Thách thức lớn hơn nằm ở việc di chuyển Bitcoin từ ECDSA hiện tại sang tiêu chuẩn PQC mới. Đây không chỉ là thay đổi mã nguồn, mà liên quan đến nâng cấp cơ bản giao thức Bitcoin và quá trình chuyển đổi êm ái cho hàng triệu người dùng và hàng nghìn tỷ USD tài sản toàn cầu.

Thứ nhất là lựa chọn phương thức nâng cấp: soft fork hay hard fork? Soft fork tương thích với nút cũ, thường được coi là ít rủi ro hơn, nhưng độ linh hoạt để triển khai chức năng PQC phức tạp có thể bị hạn chế. Hard fork không tương thích quy tắc cũ, tất cả người tham gia phải nâng cấp, nếu không sẽ chia tách blockchain – điều này trong lịch sử Bitcoin thường đi kèm tranh cãi lớn và rủi ro chia rẽ cộng đồng.

Thứ hai là cơ chế di chuyển. Làm sao để người dùng chuyển an toàn Bitcoin từ địa chỉ cũ (ECDSA) sang địa chỉ kháng lượng tử (QR)? Quá trình này cần được thiết kế vừa an toàn, tiện lợi, vừa ngăn chặn các vector tấn công mới trong giai đoạn chuyển đổi.

Jameson Lopp, một nhà tư tưởng Bitcoin, trong bài viết nổi tiếng "Phản đối việc cho phép máy tính lượng tử khôi phục Bitcoin", đã đưa ra cái nhìn sâu sắc. Ông cho rằng nếu để những người có sức mạnh lượng tử "khôi phục" (thực chất là đánh cắp) Bitcoin không được bảo vệ bằng PQC, chẳng khác gì tái phân phối tài sản cho một nhóm nhỏ giới tinh hoa công nghệ, sẽ làm tổn hại nghiêm trọng đến tính công bằng và độ tin cậy của Bitcoin. Ông thậm chí đề xuất một ý tưởng gây tranh cãi: đặt ra một "thời hạn di chuyển cuối cùng" (drop-dead date), sau đó Bitcoin chưa di chuyển sang địa chỉ QR sẽ bị giao thức coi là "đã bị tiêu hủy" hoặc không thể chi tiêu mãi mãi. Lopp thừa nhận đây là sự cân nhắc khó khăn, có thể khiến một số người mất tài sản (đặc biệt các địa chỉ ngủ đông lâu dài hoặc mất khóa riêng), thậm chí gây hard fork, nhưng cho rằng đây là "liều thuốc đắng" cần thiết để bảo vệ tính toàn vẹn lâu dài và định hướng giá trị cốt lõi của Bitcoin.

Một nhà phát triển khác, Agustin Cruz, đề xuất một bản hard fork cụ thể tên QRAMP (Quantum Resistant Address Migration Protocol). Đề xuất này chủ trương đặt một giai đoạn di chuyển bắt buộc, Bitcoin chưa di chuyển sau thời hạn sẽ bị "đốt cháy", nhằm "ép buộc" toàn bộ hệ sinh thái nhanh chóng chuyển sang trạng thái an toàn lượng tử. Những đề xuất quyết liệt như vậy làm nổi bật sự chia rẽ tiềm tàng trong cộng đồng về con đường ứng phó với mối đe dọa lượng tử, cũng như sự khó khăn trong việc đạt được sự đồng thuận dưới mô hình quản trị phi tập trung.

Bên cạnh nâng cấp lên địa chỉ PQC, việc liên tục vận động và củng cố thực hành "không tái sử dụng địa chỉ" cũng giúp giảm rủi ro phần nào, nhưng rốt cuộc chỉ là giải pháp tạm thời, không thể loại bỏ hoàn toàn mối đe dọa từ thuật toán lượng tử đối với bản thân ECDSA.

Hệ sinh thái lưỡng lự: Giữa quán tính và đổi thay

Trước rủi ro hệ thống nghiêm trọng như vậy, tình trạng chuẩn bị của hệ sinh thái Bitcoin ra sao? Một số dự án public chain mới, như Quantum Resistant Ledger (QRL), ngay từ đầu đã tích hợp sẵn tính năng PQC, hoặc như Algorand cũng đang tích cực khám phá các phương án tích hợp PQC. Chúng giống như những con thuyền nhẹ, cố gắng đi trước trong làn sóng mật mã hậu lượng tử.

Tuy nhiên, Bitcoin – con "tàu chiến vạn tấn" này – do vốn hóa khổng lồ, cơ sở người dùng rộng lớn và triết lý phi tập trung, chống kiểm duyệt ăn sâu, khiến mọi thay đổi giao thức cốt lõi đều cực kỳ khó khăn và chậm chạp. Cộng đồng nhà phát triển đang ngày càng thấu hiểu mối đe dọa lượng tử, các cuộc thảo luận (ví dụ bài viết của Lopp, đề xuất QRAMP, hay các trao đổi rời rạc trên danh sách email bitcoin-dev) cũng đang diễn ra, nhưng để hình thành một lộ trình nâng cấp rõ ràng, được đồng thuận rộng rãi, dường như còn rất dài. Hiện tại, vẫn thiếu thông tin công khai rõ ràng từ các sàn giao dịch, nhà cung cấp ví hay các mỏ đào lớn về kế hoạch chuyển đổi PQC của họ, điều này gián tiếp cho thấy việc chuyển đổi PQC của Bitcoin vẫn chủ yếu ở giai đoạn nghiên cứu lý thuyết và thảo luận sơ khai, chứ chưa phải là triển khai kỹ thuật cấp bách.

Tình trạng này khiến Bitcoin rơi vào nghịch cảnh: "quá lớn để sụp đổ, nhưng lại quá chậm để tiến hóa". Hiệu ứng mạng mạnh mẽ và nhận diện thương hiệu là hào moat của nó, nhưng trước những đổi mới công nghệ nhanh chóng, sự ổn định này đôi khi lại biến thành sự trì trệ.

"Thanh lý lượng tử": Không đơn thuần là mất khóa

Nếu Bitcoin không hoàn thành việc chuyển đổi PQC trước khi máy tính lượng tử có khả năng tấn công thực tế, chuyện gì sẽ xảy ra? Điều này không chỉ đơn giản là một số người dùng mất Bitcoin.

Một cuộc tấn công lượng tử quy mô lớn có thể trước tiên kích hoạt "sự kiện thanh lý" trên thị trường. Một khi niềm tin lung lay, bán tháo hoảng loạn có thể khiến giá Bitcoin sụp đổ thảm khốc. Sóng chấn động này sẽ không chỉ giới hạn ở Bitcoin, mà có thể lan rộng toàn bộ thị trường tiền mã hóa, thậm chí ảnh hưởng dây chuyền đến các định chế tài chính truyền thống có nhiều rủi ro trong lĩnh vực mã hóa.

Tác động sâu xa hơn nằm ở sự sụp đổ niềm tin. Bitcoin được mệnh danh là "vàng kỹ thuật số" phần lớn vì tính an toàn mã hóa "bất khả xâm phạm" được quảng cáo. Nếu nền tảng này bị máy tính lượng tử dễ dàng phá vỡ, thì mọi câu chuyện về giá trị, ứng dụng xây dựng trên đó đều phải đối mặt với thử thách nghiêm trọng. Niềm tin của công chúng vào tài sản số có thể tụt xuống mức thấp nhất.

So với các rủi ro an toàn Bitcoin đã biết khác (như tấn công 51%, lỗ hổng phần mềm nghiêm trọng, hay sự siết chặt ngày càng tăng của quy định toàn cầu), điểm đặc biệt của mối đe dọa lượng tử nằm ở tính phá hủy hoàn toàn. Tấn công 51% dù có thể gây double-spend hay kiểm duyệt giao dịch, nhưng khó lấy trực tiếp khóa riêng; lỗ hổng phần mềm có thể sửa; áp lực quy định chủ yếu ảnh hưởng đến tuân thủ và ranh giới ứng dụng. Trong khi đó, một khi tấn công lượng tử thành công, đó là "tấn công hạ chiều" đối với toàn bộ hệ thống mã hóa hiện tại, trực tiếp đe dọa quyền sở hữu cuối cùng của tài sản.

Nhìn lại lịch sử mật mã, từ việc nâng cấp DES sang AES, đến việc loại bỏ dần hàm băm SHA-1, mỗi lần chuyển đổi hệ thống mật mã lớn đều diễn ra dưới sự dẫn dắt của các tổ chức tập trung (như chính phủ, tổ chức tiêu chuẩn), kéo dài hàng năm thậm chí hàng thập kỷ. Mô hình quản trị phi tập trung của Bitcoin, dù mang lại độ bền vững và khả năng chống kiểm duyệt mạnh mẽ, nhưng khi cần hành động nhanh chóng, thống nhất để đối phó với thay đổi công nghệ toàn cục, lại có thể trở nên nặng nề, ì ạch.

Kết luận: Tìm lối đi trong làn sương lượng tử

Máy tính lượng tử – thanh kiếm Damocles treo trên đầu Bitcoin – thời điểm rơi xuống vẫn chưa rõ, nhưng hơi lạnh từ lưỡi kiếm đã có thể cảm nhận được. Nó đặt ra thách thức lâu dài sâu sắc nhất cho toàn bộ thế giới mật mã, đặc biệt là lĩnh vực tiền mã hóa đại diện bởi Bitcoin.

Cộng đồng Bitcoin đang đối mặt với một thử thách chưa từng có: làm thế nào để vừa kiên định với các nguyên tắc cốt lõi như phi tập trung, chống kiểm duyệt, code là luật, vừa hoàn thành một cuộc nâng cấp hệ thống mật mã nền tảng liên quan đến sinh tồn. Đây không chỉ là cuộc đua với sự phát triển của máy tính lượng tử, mà còn là một công trình hệ thống phức tạp gồm nghiên cứu thuật toán PQC, chuẩn hóa, đổi mới giao thức Bitcoin, tập hợp sự đồng thuận cộng đồng và di chuyển phối hợp toàn cầu của hệ sinh thái.

Tương lai đầy bất định. Là thành công tiến hóa, biến mối đe dọa lượng tử thành chất xúc tác đổi mới công nghệ, bước vào kỷ nguyên hậu lượng tử an toàn hơn? Hay vì khó đạt đồng thuận, khó khăn trong di chuyển, cuối cùng mờ nhạt trong bình minh của máy tính lượng tử? Bánh xe lịch sử lăn bánh không ngừng, câu trả lời có lẽ ẩn chứa trong từng quyết định, từng dòng mã gửi đi, và từng cuộc tranh luận gay gắt của cộng đồng Bitcoin trong vài năm tới. Đây chắc chắn là một câu chuyện chưa hồi kết về đổi mới, rủi ro và sự kiên cường, và mỗi chúng ta, dù là người tham gia hay người quan sát, đều đang đứng ở khoảnh khắc trước thềm của cuộc biến đổi vĩ đại này.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News