Arbitrumがハッカーを装い、KelpDAOの損失資金を「盗み戻した」

TechFlow厳選深潮セレクト

Arbitrumがハッカーを装い、KelpDAOの損失資金を「盗み戻した」

たとえArbitrumが「神の権限」を行使したとしても、この戦いは明らかにまだ終わっていません。

著者:TechFlow

先週、KelpDAOがハッカーによって約3億ドル相当の資産を盗まれ、今年のDeFi分野における最大規模のセキュリティインシデントとなりました。

盗まれたETHは現在、複数のブロックチェーン上に散在しており、そのうち約30,765 ETHがArbitrumチェーン上の1つのアドレスに残っており、金額にして7,000万ドル以上にのぼります。

この話はすでに終わりを迎えたかと思われていたところ、本日、続編が登場しました。

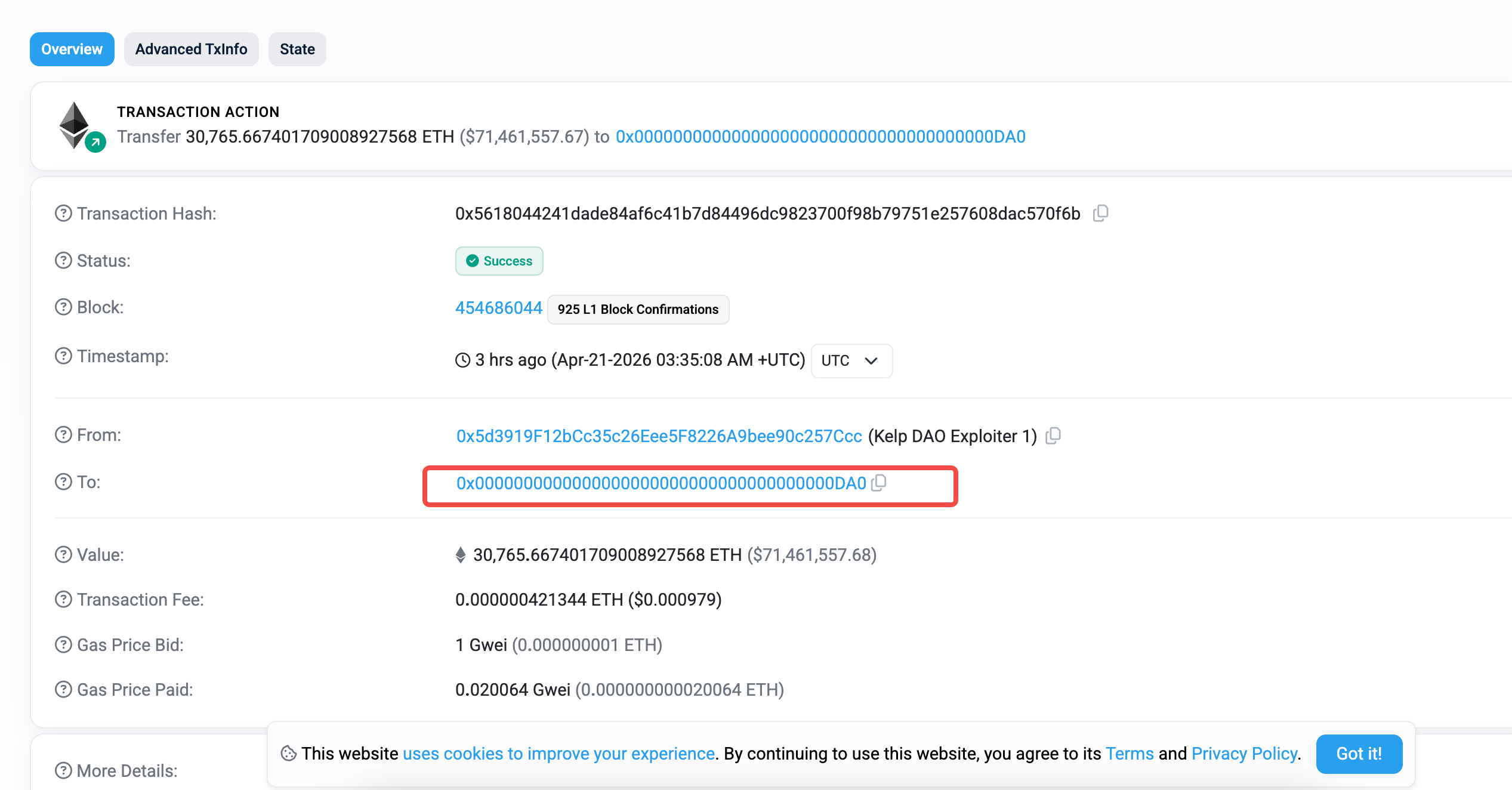

チェーン上セキュリティ機関PeckShieldの監視によると、数時間前、Arbitrumチェーン上のハッカーのアドレスに保管されていた資金が転送されましたが、奇妙なことに、これらの資金は「0x00000...」という、ほぼすべてゼロで構成される不審なアドレスへと送金されました。

当時、多くのユーザーはこう推測しました。「ハッカー自身が資金をブラックホールアドレス(焼却アドレス)に送金して燃やしてしまったのか?それとも良心の呵責を感じて自首したのか、あるいは当局に取り込まれたのか?」

しかし、いずれも違います。

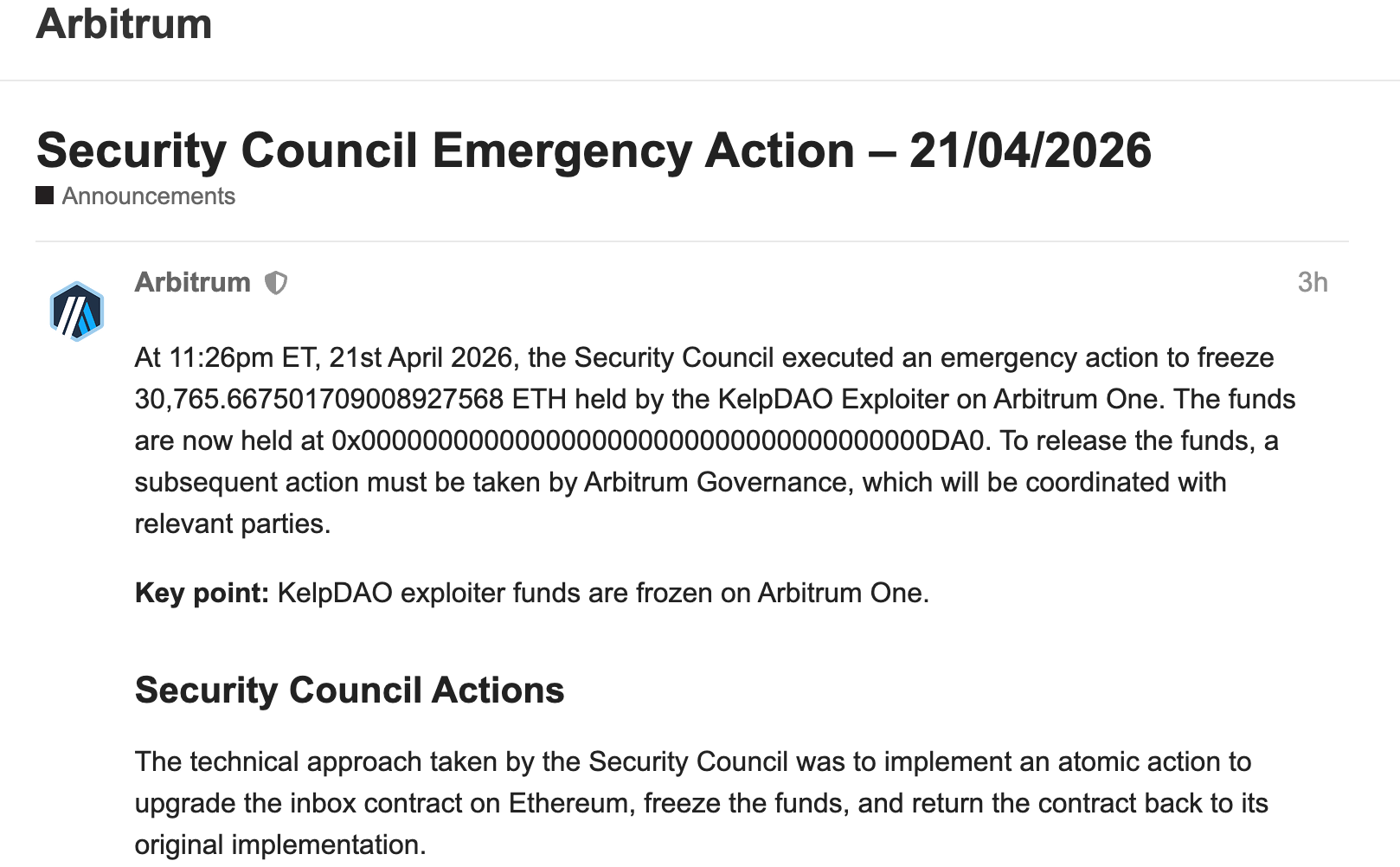

数時間前、Arbitrum公式フォーラムに緊急対応に関する公告が掲載され、事態の真相が明らかになりました。ハッカーのアドレスから転送された資金は、Arbitrumのセキュリティ評議会(Security Council)によって移動されたものでした。

ただし驚くべきことに、ハッカーのアドレスの秘密鍵を知らず、かつ資金を凍結する権限も、任意のアドレスからの送金を実行する権限も持たないセキュリティ評議会が、ハッカーの名義で直接送金トランザクションを発行したのです。

ハッカー本人はこの操作について一切知らない状態であり、秘密鍵が漏洩したわけでもありません。チェーン上の記録からは、まるでハッカー自身が操作したかのように見えます。

この操作が可能となった理由は、Arbitrumとイーサリアム間のすべてのクロスチェーンメッセージが「Inbox」と呼ばれるブリッジコントラクトを経由することにあります。セキュリティ評議会は緊急権限を行使し、このコントラクトを一時的にアップグレードし、新たな関数を追加しました。

その関数とは、「任意のウォレットアドレスの名義でクロスチェーン取引を発行できるが、当該ウォレットの秘密鍵は不要」というものです。

評議会はこの関数を用いて偽造されたメッセージを作成し、送信元としてハッカーのウォレットアドレスを指定、「私のETHをすべてフリーズアドレスへ送金する」という内容を含めました。Arbitrumチェーンはこのメッセージを通常通り受信・実行したため、前述のチェーン上トランザクションスクリーンショットのような奇妙な光景が生まれたのです。

ハッカーの資金を転送した後、このコントラクトは即座に元のバージョンへダウングレードされました。アップグレード、偽造、送金、復元の全プロセスは、単一のイーサリアムトランザクション内にパッケージ化されて完了しました。他のユーザーおよびアプリケーションには一切影響が及びませんでした。

このような操作は、Arbitrumの歴史上、前例のないものです。

フォーラム公告によれば、セキュリティ評議会は事前に法執行機関と連携し、ハッカーの身元を北朝鮮のLazarus Groupであると特定しました。これは今年のDeFi分野において最も活発に活動している国家レベルのハッカーグループです。また評議会は、他のユーザーへの影響がないことを技術的に確認したうえで、この措置を講じました。

ハッカーが最初に不正行為を行った以上、「武徳を重んじないのは仕方がない」というニュアンスがここにはあります。一方で、凍結されたETHの今後の処理については、ArbitrumのDAOガバナンスによる投票を経て、法執行機関と調整して進めていくことになります。

7,000万ドルを超える盗難資金を回収できたことは、もちろん喜ばしいことです。しかし、この成果を達成した前提条件には注意が必要です。すなわち、セキュリティ評議会の12人のメンバーのうち9人が署名すれば、あらゆるガバナンス投票をバイパスし、ゼロレイテンシーでチェーン上のいかなるコアコントラクトもアップグレード可能であるという点です。

結果を称賛すべきか、能力を懸念すべきか?

現時点でのコミュニティの反応は、大きく二分されています。

一部の人は、Arbitrumが危機的状況において資産を守り抜いたとして高く評価しており、むしろL2に対する信頼が高まったと感じています。他方、別の一部の人は率直に問いかけました。「たった9人の署名だけで、誰の名義でも任意の資産を操作できるのだとしたら、これでも本当に『分散型』といえるのか?」

筆者は、両者の主張は実は異なる観点から語られていると考えます。

前者は「結果」について述べており、後者は「能力」について述べています。今回の結果は確かに好ましく、7,000万ドル以上の盗難資金が回収されました。しかし、Arbitrumが今回示したマルチシグによるコントラクト関数変更の能力自体は中立的なものであり、今回の用途はハッカー追跡でしたが、将来的に何に使われるか、使えるかどうか、どのように使われるかは、すべて評議会のガバナンス次第です。

とはいえ、大多数のArbitrum利用者にとって、この議論よりも現実的な事実は別にあります。Arbitrumは特別ではなく、現在の主要L2プロトコルのほとんどが同様の緊急アップグレード権限を保持しています。

あなたが利用しているL2チェーンも、おそらく同様のセキュリティ評議会を持ち、同様の権限を有しているでしょう。これはArbitrum独自の選択ではなく、L2が現段階で広く採用している共通設計です。

別の視点から見れば、今回の攻防はより大きな構図を浮き彫りにしています。

攻撃側は北朝鮮のLazarus Groupであり、今年だけで少なくとも18件のDeFi攻撃がこのグループによるものと特定されています。3週間前には、全く異なる手法を用いてDrift Protocolから2.85億ドルを盗み出しています。

一方では国家レベルのハッカーが攻撃手法を不断に高度化させ、他方ではL2が基盤となる権限を行使して反撃を開始しています。DeFiのセキュリティ戦争は、これまでの「事後的な資金凍結」「チェーン上での呼びかけ」「ホワイトハットの介入を祈る」段階から、新たなフェーズへと突入しつつあります。

非常時において、ハッカーのアドレスを開錠するための万能鍵を一時的に作成し、作業終了後にその鍵を溶かして廃棄した——この一点だけを見れば、ハッカーの攻撃に対応できる能力があるというのは、決して悪いことではありません。

もし、これを「まったく非中央集権的ではない」という哲学的議論へと持ち込むのであれば、語るべきことは他にも山ほどあります。暗号資産業界における中央集権的な運用は決して珍しくなく、少なくとも今回のケースでは、負の事象を解決しようとする試みであり、負の事象を新たに作り出す行為ではありません。

現実的に振り返ってみると、KelpDAOから盗まれたのは2.92億ドルですが、回収できたのは7,000万ドルあまり、全体のわずか4分の1にも満たない金額です。残りのETHは依然として他のチェーン上に散在しており、Aave上で生じた1億ドルを超える不良債権の行方も未定です。また、rsETH保有者が最終的にどれだけの資産を取り戻せるかも、現時点では不透明です。

たとえArbitrumが「神の権限」を行使したとしても、この戦いは明らかにまだ終わっていません。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News