「AIハッカー」が襲来、Agentic AIはどのように新たな守護者となるのか?

TechFlow厳選深潮セレクト

「AIハッカー」が襲来、Agentic AIはどのように新たな守護者となるのか?

AIの矛を以て、AIの盾を攻める。

著者:ラフォンのジェーク

01 AIの台頭:技術の両刃剣がもたらすサイバーセキュリティ暗戦

AI技術の急速な発展に伴い、サイバーセキュリティが直面する脅威はますます複雑化しており、攻撃手法はより効率的かつ隠蔽性を高め、「AIハッカー」という新たな形態を生み出し、さまざまな新型サイバーセキュリティ危機を引き起こしている。

まず第一に、生成AIがネット詐欺の「精度」を再構築している。

簡単に言えば、従来のフィッシング攻撃を知能化することであり、たとえば特定のシナリオにおいて、攻撃者は公開されたSNSデータなどを用いてAIモデルを訓練し、大量のパーソナライズされたフィッシングメールを自動生成する。これは特定ユーザーの文章スタイルや言語習慣を模倣し、「カスタマイズ型」の詐欺を実行することで、従来のスパムフィルターを回避し、攻撃成功率を大幅に向上させる。

次に、最もよく知られているディープフェイク(Deepfake)と身元詐称である。AI技術が成熟する以前から存在した「顔替わり詐欺攻撃」、すなわちBEC詐欺(Business Email Compromise)では、攻撃者がメール送信者を上司、同僚、またはビジネスパートナーに偽装し、企業情報や金銭、その他の重要な資料を騙し取っていた。

現在では、「顔替え」が本当に可能になっている。AIによって生成される顔合成・音声変換技術は、著名人や家族・友人の身元を偽造し、詐欺、世論操作、さらには政治干渉にまで利用されている。たった2か月前、上海のある企業の財務責任者が「会長」からのビデオ会議招待を受け、相手はAIによる顔合成で「海外提携保証金の緊急支払いが必要」と主張。指示通りに380万元を指定口座へ送金したが、後にこれが海外犯罪組織によるディープフェイク技術を用いた詐欺事件であることが判明した。

第三に挙げられるのは、自動化攻撃と脆弱性の悪用である。AI技術の進歩により、多くの分野が知能化・自動化へと進んでいるが、サイバー攻撃も同様である。攻撃者はAIを活用してシステムの脆弱性を自動的にスキャンし、動的な攻撃コードを生成して標的に対して無差別かつ迅速な攻撃を行うことができる。例えば、AI駆動の「ゼロデイ攻撃」は、脆弱性を発見すると即座に悪意あるプログラムを作成・実行するため、従来の防御システムではリアルタイムでの対応が困難である。

今年の春節期間中、DeepSeekの公式ウェブサイトは3.2Tbpsという超大規模なDDoS攻撃を受け、ハッカーは同時にAPI経由で対抗サンプルを注入し、モデルの重みを改ざんしてコアサービスを48時間停止させ、直接的な経済損失は数千万ドルを超えた。その後のトレース調査により、米国NSAが長期間潜伏していた痕跡が発見された。

データ汚染とモデルの脆弱性もまた新たな脅威となっている。攻撃者はAIの学習データに虚偽情報を埋め込む(データポイズニング)ことで、あるいはモデル自体の欠陥を悪用して、AIが出力する結果を誤った方向へ誘導する。これは重要分野に直接的なセキュリティリスクをもたらし、連鎖的な災害的結果を引き起こす可能性がある。たとえば、自動運転車が対抗サンプルにより「通行禁止」を「速度制限標識」と誤認するケースや、医療AIが良性腫瘍を悪性と誤診するケースなどである。

02 AIはAIで制す

AIが駆動する新たなサイバーセキュリティ脅威に対し、従来の防御モデルはすでに限界を見せている。では、どのような対策が考えられるだろうか?

業界の共通認識として、「AIでAIに対抗する」ことがすでに明らかになっており、これは単なる技術的アップグレードではなく、セキュリティパラダイムの転換でもある。

現時点での取り組みはおおむね三つに分けられる。AIモデルのセキュリティ保護技術、業界レベルの防御アプリケーション、そしてより広範な政府および国際協力である。

AIモデルのセキュリティ保護技術の鍵は、モデル自身の内生的安全性の強化にある。

大規模言語モデル(LLM)における「ジャイリング」脆弱性を例に挙げると、既存のセキュリティメカニズムは汎用的なジャイリングプロンプト戦略に対して無力になりがちだ。攻撃者は体系的にモデルの保護層を回避し、AIに暴力的・差別的・違法なコンテンツを出力させる。LLMの「ジャイリング」を防ぐため、各社は様々な試みを行っている。例えばAnthropic社は今年2月、「憲法分類器(Constitution Classifier)」を発表した。

ここで言う「憲法」とは、自然言語規則として守るべき不可侵の原則を指し、合成データ上で訓練された保護措置として、許可される内容と制限される内容を規定し、入出力内容をリアルタイムで監視するものである。ベンチマークテストでは、Claude3.5モデルは分類器の保護下で、高度なジャイリング試行に対する阻止率を14%から95%まで引き上げており、LLMの「越獄」リスクを著しく低減している。

モデルベースの汎用的防御手段に加え、業界特化型の防御アプリケーションも注目すべき分野であり、垂直領域におけるシナリオ指向の保護がキーブレークポイントとなっている。金融業界では、AIリスク管理モデルとマルチモーダルデータ分析により不正防止の壁を構築し、オープンソースエコシステムは知能化された脆弱性ハンティング技術でゼロデイ脅威への迅速対応を実現。企業の機密情報保護では、AI駆動の動的管理システムに依拠している。

たとえば、シスコがシンガポール国際サイバーウィークで披露したソリューションは、従業員がChatGPTに機密データの照会を送信しようとするのをリアルタイムでブロックし、コンプライアンス監査レポートを自動生成して管理サイクルを最適化する。

マクロの観点では、政府および国際間の跨域協力も加速している。シンガポールサイバーセキュリティ局は『人工知能システム安全ガイドライン』を発表し、生成AIの乱用を抑えるため、ローカルデプロイ義務とデータ暗号化メカニズムを導入。特にフィッシング攻撃におけるAIによる身元偽造の識別に焦点を当て、防護基準を確立した。米国、英国、カナダの三国は同時期に「AIネットワークエージェント計画」を開始し、信頼できるシステム開発とAPT攻撃のリアルタイム評価に注力。共同セキュリティ認証体制を通じて集団的防御力を強化している。

では、AI時代のサイバーセキュリティ課題に対処するために、どの方法が最も有効なのだろうか?

「将来にはAIセキュリティインテリジェント中枢が必要であり、その中枢を中心に新しい体系を構築すべきだ。」第2回武漢サイバーセキュリティ創新フォーラムにて、青藤クラウドセキュリティ創設者である張福氏は、「AIでAIに対抗する」ことを未来のサイバーセキュリティ防御体系の核と位置づけ、「3年以内にAIは既存のセキュリティ業界とすべてのBtoB業界を破壊する。製品は再構築され、かつてない効率と能力の向上を実現する。将来の製品は人間のためではなく、AIのために作られる。」と強調した。

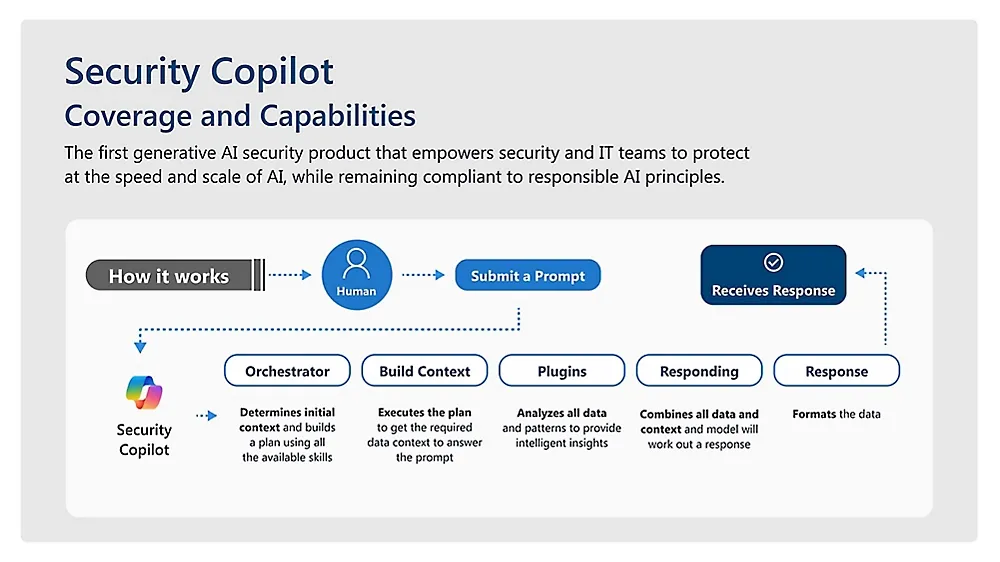

さまざまなソリューションの中でも、Security Copilotのモデルは「将来の製品はAIのためのもの」というビジョンを明確に示している。一年前、マイクロソフトはスマートなMicrosoft Security Copilotを発表し、セキュリティチームが迅速かつ正確にセキュリティイベントを検出し、調査・対応するのを支援した。一か月前には、フィッシング攻撃、データセキュリティ、身元管理といった重要な分野で自動支援を行うAIエージェントを新たにリリースした。

マイクロソフトはSecurity Copilotの機能拡張のため、自社開発のAIエージェントを6つ追加した。そのうち3つはサイバーセキュリティ担当者がアラートをフィルタリングするのを支援するもので、フィッシング分類エージェントがフィッシング警告を審査し、誤検知を除外する。別の2つはPurview通知を分析し、従業員が承認なく業務データを使用しているかどうかを検出する。

条件付きアクセス最適化エージェントはMicrosoft Entraと連携し、安全でないユーザーアクセスルールを指摘し、管理者がワンクリックで修復できる対策案を生成する。脆弱性修復エージェントは端末管理ツールIntuneと統合され、脆弱な端末を迅速に特定し、OSパッチを適用する支援を行う。脅威インテリジェンス簡易レポートエージェントは、組織システムに影響を与える可能性のあるサイバーセキュリティ脅威レポートを自動生成する。

03 無相:L4レベルの高次元インテリジェントエージェントによる安心保障

国内でも同様に、「自動運転」レベルの真正意味でのセキュリティ保護を実現するため、青藤クラウドセキュリティは全スタック型セキュリティインテリジェントエージェント「無相」を発表した。世界で初めて「補助型AI」から「自律型エージェント(Autopilot)」へ飛躍したセキュリティAI製品として、その核心的突破は、従来のツールにおける「受動的対応」モデルを覆し、自律的・自動的・知能的な動作を可能にしたことにある。

機械学習、ナレッジグラフ、自動意思決定技術を融合することで、「無相」は脅威検出から影響評価、対応処理までの全プロセスを独立して完結でき、真の意味での自律的判断と目標志向型の動作を実現している。「Agentic AIアーキテクチャ」は人間のセキュリティチームの協働ロジックを模倣しており、「脳」がサイバーセキュリティ知識ベースを統合して計画立案能力を支え、「目」が細かい粒度でネットワーク環境の動態を感知し、「手足」が多様なセキュリティツールチェーンを柔軟に呼び出し、複数エージェントの協働により情報共有型の効率的な分析ネットワークを形成し、分担と情報共有を行う。

技術実装面では、「無相」は「ReActモード」(Act-Observe-Think-Actループ)と「Plan AI + Action AI デュアルエンジンアーキテクチャ」を採用し、複雑なタスクにおける動的修正能力を確保している。ツール呼び出しが異常をきたしても、プロセスを中断せず代替案に自主的に切り替えることができる。たとえばAPT攻撃分析では、Plan AIが「調整者」としてタスク目標を分解し、Action AIが「調査専門家」としてログ解析と脅威モデリングを実行。双方はリアルタイムで共有されるナレッジグラフに基づき並列的に推進する。

機能モジュールの観点では、「無相」は完全な自律的意思決定エコシステムを構築している。エージェントの人格設定はセキュリティアナリストの反省的思考プロセスを模倣し、意思決定パスを動的に最適化。ツール呼び出しはホストセキュリティログ照会、ネットワーク脅威インテリジェンス検索、LLM駆動の悪意コード分析などを統合。環境認識はホスト資産とネットワーク情報をリアルタイムで収集。ナレッジグラフはエンティティ関係を動的に保存し意思決定を支援。複数エージェントの協働はタスク分割と情報共有により、並列的にタスクを実行する。

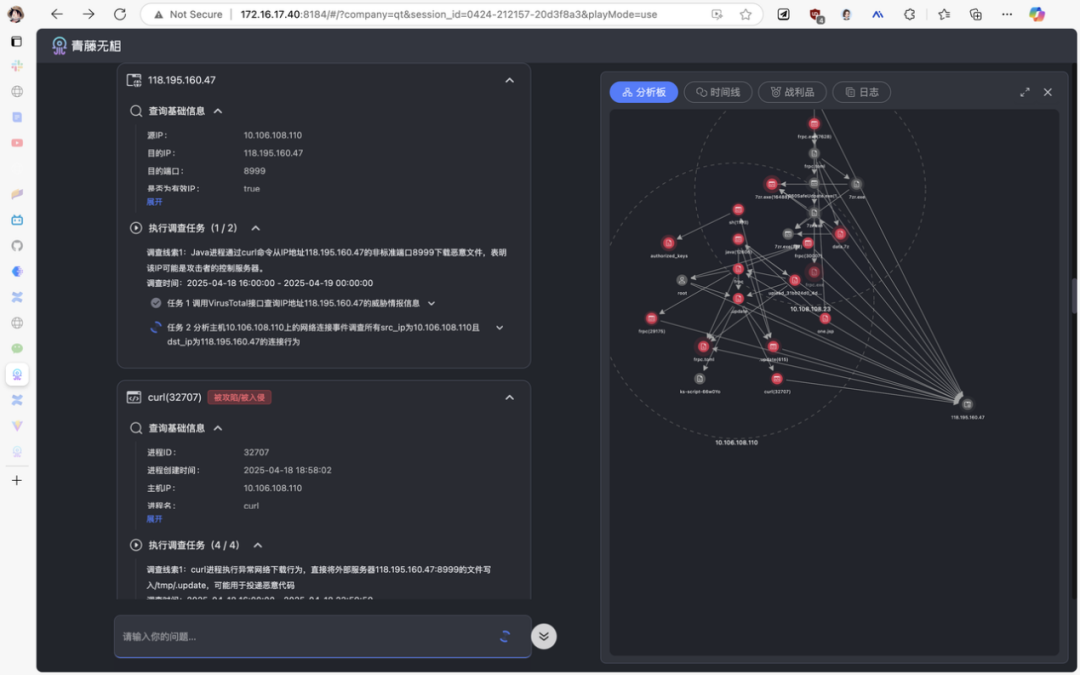

現在、「無相」はアラート分析・判定、トレースバック分析、セキュリティレポート作成という3つの主要な応用シナリオで特に優れた成果をあげている。

従来のセキュリティ運用では、膨大なアラートから真偽を見極める作業は時間と労力を要する。たとえばローカル権限昇格のアラート一つを取り上げても、「無相」のアラート分析エージェントは自動的に脅威特徴を解析し、プロセス権限分析、親プロセストレース、プログラム署名検証などのツールチェーンを呼び出し、最終的に誤検知と判定する。この一連のプロセスは人的介入なしに完結する。青藤の既存アラートテストでは、このシステムは100%のアラートカバレッジと99.99%の判定正確性を達成し、人的作業量を95%以上削減している。

Webshell攻撃のような実在の脅威に対しても、エージェントはコード特徴抽出、ファイル権限分析などの多次元関連分析により、秒単位で攻撃の有効性を確認する。かつて複数部門が協力しても数日を要した深層トレース(感染経路の再構築、横展開影響の評価など)は、現在システムがホストログ、ネットワークトラフィック、行動ベースラインなどのデータストリームを自動的に連結し、完全な攻撃チェーンレポートを生成することで、対応期間を「日」から「分」へと圧縮している。

「私たちの核となるのは、AIと人の協働関係を逆転させることです。AIを一人の人間のように扱って協働することで、L2からL4へ、つまり補助運転から高度自動運転への飛躍を実現します。」青藤共同創業者兼製品副社長の胡俊氏は語る。「AIが適応できるシナリオが増え、意思決定の成功確率が高まるにつれ、より多くの責任を負えるようになり、人間とAIの役割分担も変化していくでしょう。」

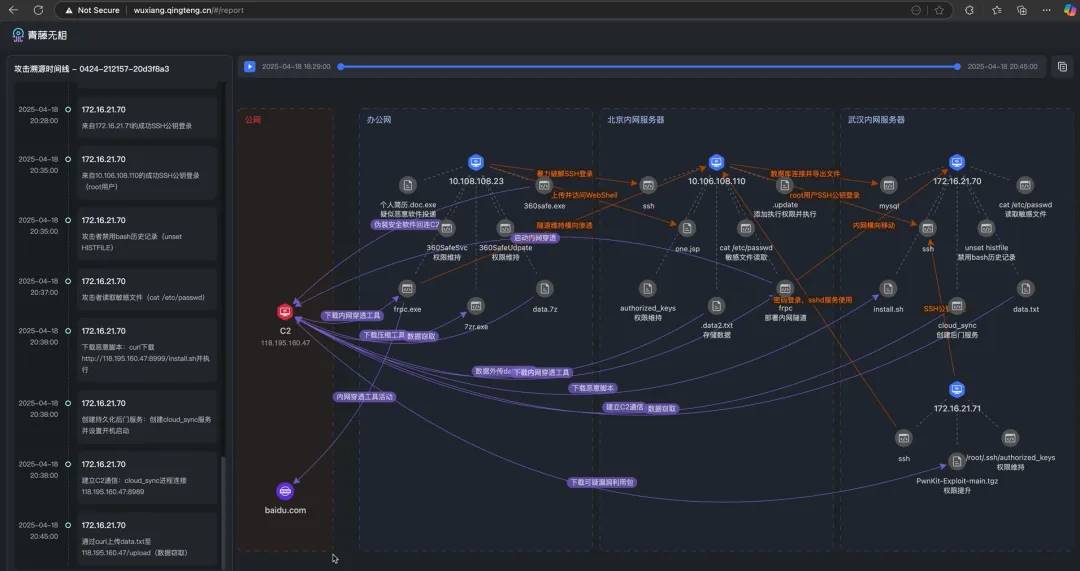

トレースバック分析のシナリオでは、まずWebshellアラートが「無相AI」が駆動する複数エージェントによるセキュリティチームの協働トレースをトリガーする。「判定専門家」はアラートからone.jspファイルを特定し、ファイル内容分析、作者トレース、同一ディレクトリ内の調査、プロセス追跡などの並列タスクを生成。これらは「セキュリティ調査員」エージェントがファイルログツールを呼び出して実行し、java(12606)プロセスが書き込み元であることを素早く特定する。このプロセスおよび関連ホスト10.108.108.23(アクセスログから高頻度の相互作用が発見)が順次調査対象に入る。

エージェントは脅威グラフを用いて手がかりを動的に拡張し、単一ファイルからプロセス、ホストへと段階的に掘り下げ、「判定専門家」が各タスクの結果を総合的にまとめてリスクを判定する。このプロセスにより、人が数時間から数日を要する調査を数十分に短縮し、人類の上級セキュリティ専門家を上回る精度で攻撃全体の流れを再現。死角のない横展開経路の追跡は、レッドチーム評価でも回避困難であることが示されている。

「大規模モデルが人間より優れているのは、隅々まで徹底的に調べられることです。経験則で可能性の低いものを除外するのではなく、広さと深さの両方を追求できます。」胡俊氏は説明する。

複雑な攻撃シナリオの調査後、アラートと調査手がかりを整理しレポートを作成することは、通常時間と労力を要する。しかしAIはワンクリックで要約可能であり、視覚化されたタイムライン形式で攻撃の流れを映画のように連続的に提示できる。システムは自動的に重要な証拠を整理して攻撃チェーンのキーフレームを生成し、環境コンテキスト情報を統合して、最終的に動的な攻撃チェーングラフを生成。これにより、攻撃の軌跡を直感的かつ立体的に可視化できる。

04 おわりに

明らかに、AI技術の発展はサイバーセキュリティに二重の挑戦をもたらしている。

一方では、攻撃者がAIを用いて攻撃を自動化・個別化・隠蔽化している。他方では、防御側は技術革新を加速し、AIによって検出・対応能力を強化しなければならない。今後、攻撃と防御の双方によるAI技術競争がサイバーセキュリティの全体像を決定づけ、セキュリティインテリジェントエージェントの完成度こそがリスクと発展の均衡の鍵となる。

そしてセキュリティインテリジェントエージェント「無相」は、セキュリティアーキテクチャと認知の両面で新たな変化をもたらしている。

「無相」は本質的にAIの使用方法を変えたものであり、その突破口は多次元データの感知、防衛戦略の生成、意思決定の説明可能性を有機的に一体化したことにある。過去にAIをツールとして使うモデルから脱却し、AIに能力を与え、自律的かつ自動的に動作させることが可能になった。

ログ、テキスト、トラフィックなどの異種データを関連分析することで、攻撃者が完全な攻撃チェーンを構築する前にAPT活動のわずかな兆候を捉えることができる。さらに重要なのは、意思決定プロセスの可視化された推論説明により、従来のツールが「結果はわかるが理由はわからない」というブラックボックス型アラートの時代に終止符を打ったことだ。セキュリティチームは脅威を見るだけでなく、その進化の論理を理解できるようになった。

この革新の本質は、セキュリティ思考が「被害後の対策」から「事前の予防」へのパラダイムシフトを遂げ、攻防ゲームのルールを再定義することにある。

「無相」はまるでデジタルな直感を持つ猟師のようである。メモリ操作などの微細な行動特徴をリアルタイムでモデル化することで、膨大なノイズの中から潜伏するカスタムトロイを検出できる。動的攻撃面管理エンジンは資産リスクの重みを継続的に評価し、防衛リソースが重要なシステムに正確に投入されることを保証する。脅威インテリジェンスの知能的消化メカニズムは、日々数万件のアラートを実行可能な防御命令に変換するだけでなく、攻撃亜種の進化方向を予測することさえ可能にする。伝統的なソリューションが既に発生した侵入に疲弊して対応している間に、「無相」はすでに攻撃者の次の一手を予測し封じ込めている。

「AIインテリジェント中枢システム(高次元セキュリティインテリジェントエージェント)の誕生は、サイバーセキュリティの構図を根本から再構築するだろう。私たちに必要なのは、このチャンスを完全に掴むことだけだ。」と張福氏は語った。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News