De l'infrastructure à la couche intermédiaire : une analyse complète de l'état actuel et des perspectives futures des réseaux sociaux Web3

TechFlow SélectionTechFlow Sélection

De l'infrastructure à la couche intermédiaire : une analyse complète de l'état actuel et des perspectives futures des réseaux sociaux Web3

Les réseaux sociaux permettent aux utilisateurs d'interagir avec le réseau, et pas seulement de consommer son contenu.

Rédaction : lingchenjaneliu, Fundamental Labs

Traduction : TechFlow

Déclaration : Les membres de Fundamental Labs et de notre équipe ont investi et peuvent détenir des positions dans les jetons mentionnés dans ce rapport. Cette déclaration vise à divulguer tout conflit d'intérêts et ne doit pas être interprétée comme une recommandation d'achat de quelque jeton que ce soit. Ce contenu est fourni uniquement à titre informatif ; vous ne devez pas prendre de décisions uniquement sur la base de ces informations. Il ne s'agit pas d'un conseil d'investissement.

Qu'est-ce que le Web3 ?

Le terme « Web3 » est un concept global sans définition fixe, englobant une série d'idées et de visions décentralisées pilotées par les communautés et la propriété utilisateur. Comme l’a bien résumé Him Gajria dans un article sur le Web3.0 :

- Le Web1 était en lecture seule : l’internet hébergeait du contenu que les utilisateurs pouvaient consommer, mais pas partager.

- Le Web2 permet la lecture et l’écriture : les utilisateurs peuvent interagir avec le réseau.

- Le Web3 ajoutera la propriété : construit sur des réseaux pair-à-pair, il permet l’interopérabilité, c’est-à-dire que différentes applications peuvent se connecter et communiquer de manière coordonnée.

Dans l’univers du Web2, les plateformes sociales dominantes telles que Facebook et YouTube définissent le secteur. Les réseaux sociaux permettent aux utilisateurs d’interagir avec le réseau, au-delà de la simple consommation de contenu. Dans l’écosystème social du Web3, nous assistons déjà à un afflux massif de financements vers des startups sociales. Bien qu’aucune plateforme équivalente à Twitter ou Facebook n’ait encore émergé dans le Web3, beaucoup pensent que la narration autour de la propriété des données, des incitations au sein du réseau, ainsi que les NFT et les jetons, résoudront le problème du démarrage à froid et attireront finalement suffisamment de créateurs et d’audiences.

La demande pour le social Web3

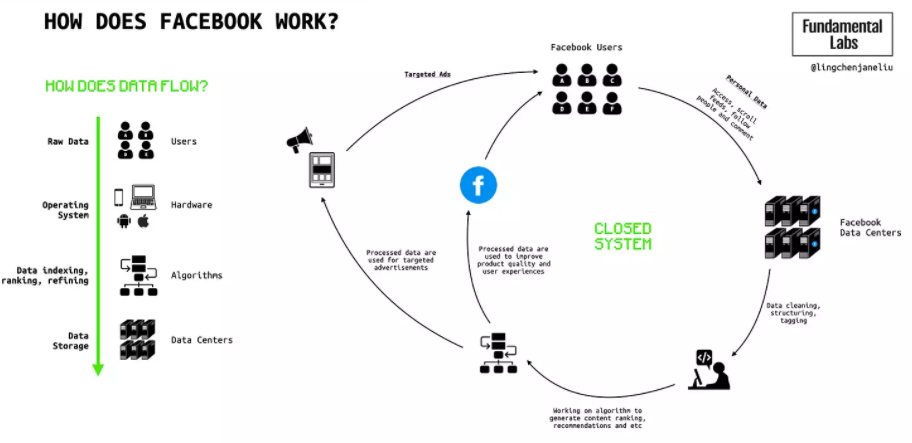

Le Web3 propose une proposition de valeur différente, une approche radicalement opposée à celle du Web2. Le Web2 est dominé par des plateformes centralisées dont le modèle consiste à sacrifier les participants au réseau une fois que celles-ci atteignent leur point de réflexion — c’est-à-dire lorsque l’adoption par les utilisateurs et les créateurs devient suffisamment élevée pour générer un fort effet de réseau.

La dynamique de croissance après ce point repose généralement sur l’extraction des données utilisateur afin de générer des revenus publicitaires, ce qui conduit à des failles de sécurité et de confidentialité. Outre ces problèmes techniques, les plateformes sociales entraînent aussi des difficultés psychologiques et sociales : addiction, troubles mentaux, manipulation de l’opinion publique, diffusion de fausses informations, etc.

Les critiques récentes contre les plateformes sociales ne viennent plus seulement des autorités ou des utilisateurs, mais aussi des développeurs ayant travaillé pour ces géants. Dans le documentaire « The Social Dilemma », ces derniers révèlent comment les plateformes exploitent les données utilisateur pour concevoir leurs produits de manière à renforcer de façon intermittente l’engagement en ligne.

Dans ce contexte, le social Web3 vise non pas à exploiter les données utilisateur pour générer des profits et créer de la dépendance, mais à construire des plateformes ouvertes où les utilisateurs possèdent pleinement le contenu qu’ils créent, les objets numériques qu’ils acquièrent, voire même leur propre couche sociale. Les actifs numériques créés selon des standards d’interopérabilité sur blockchain publique sont portables et transférables, empêchant ainsi les utilisateurs d’être bloqués sur une plateforme spécifique.

Les grandes plateformes internet actuelles reposent sur l’agrégation des utilisateurs et de leurs données. À mesure qu’elles grandissent, leur capacité à fournir de la valeur augmente également. L’effet de réseau confère à ces plateformes dominantes un avantage durable. Les données comportementales des utilisateurs sur les principaux réseaux sociaux aident à optimiser les algorithmes, rendant leur contenu et leurs publicités nettement supérieurs à ceux de leurs concurrents. Par exemple, Amazon utilise ses données exhaustives pour comprendre les besoins clients, optimiser sa logistique de livraison, et développer ses propres gammes de produits basées sur la marge bénéficiaire et la demande.

Dans le modèle économique des plateformes traditionnelles, les utilisateurs et leurs données constituent la source clé de l’avantage concurrentiel. Ainsi, les plateformes ne partagent généralement pas les données : si un utilisateur décide de partir, il lui est difficile d’emporter son graphique social ou son contenu.

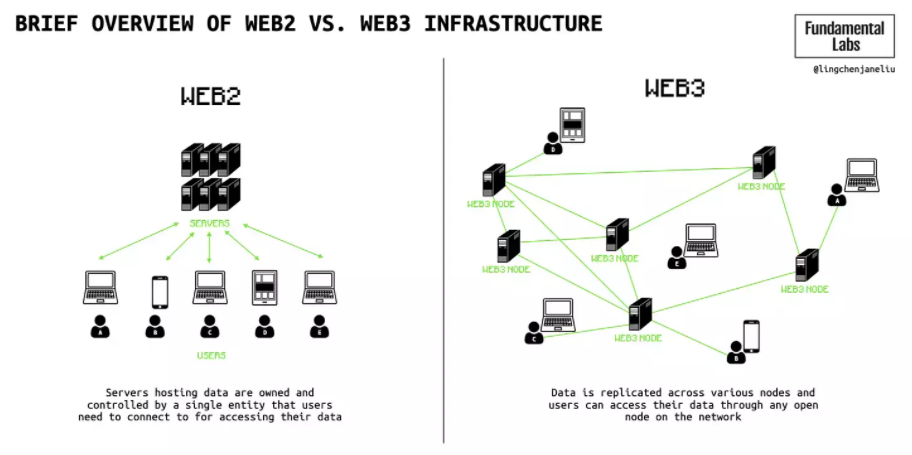

Dans le Web3, les utilisateurs n’accèdent pas à un réseau fermé appartenant et géré par un fournisseur centralisé d’infrastructures (IaaS), mais à un réseau public maintenu par des milliers de nœuds indépendants, qui respectent des règles strictes définies par le code du réseau.

Les utilisateurs et entreprises peuvent construire des applications Web3 (applications décentralisées), former des communautés (organisations autonomes décentralisées), développer l’infrastructure sous-jacente (comme les nœuds) ou apporter d’autres contributions. Cela signifie qu’aucune entité unique ne contrôle l’accès aux données du réseau, et toute tentative en ce sens serait rejetée par les autres nœuds.

En substance, les données sont stockées sur un réseau de nœuds indépendants qui garantissent que seul le propriétaire peut décider de leur usage. Cela contraste fortement avec les serveurs centralisés contrôlés par les fournisseurs de cloud du Web2.

Un principe philosophique fondamental du Web3 est que la création de valeur dans l’écosystème dépasse largement le simple apport de capital, et que cette valeur doit pouvoir être gagnée, pas seulement achetée. C’est une rupture profonde avec le modèle actuel, où ceux qui possèdent du capital accumulent davantage de revenus via l’investissement que les travailleurs via leur emploi, élargissant progressivement l’écart de richesse. Une autre transformation majeure concerne la redistribution de la propriété : alors que les plateformes actuelles sont construites par des employés et financées par des investisseurs, la propriété significative revient à ces derniers. Dans ce modèle traditionnel du Web2, les utilisateurs qui produisent du contenu et contribuent à la valeur de la plateforme n’en sont pas propriétaires.

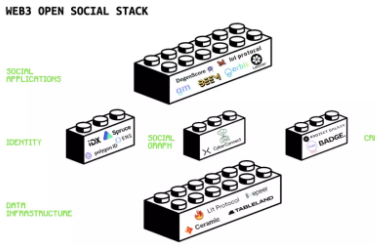

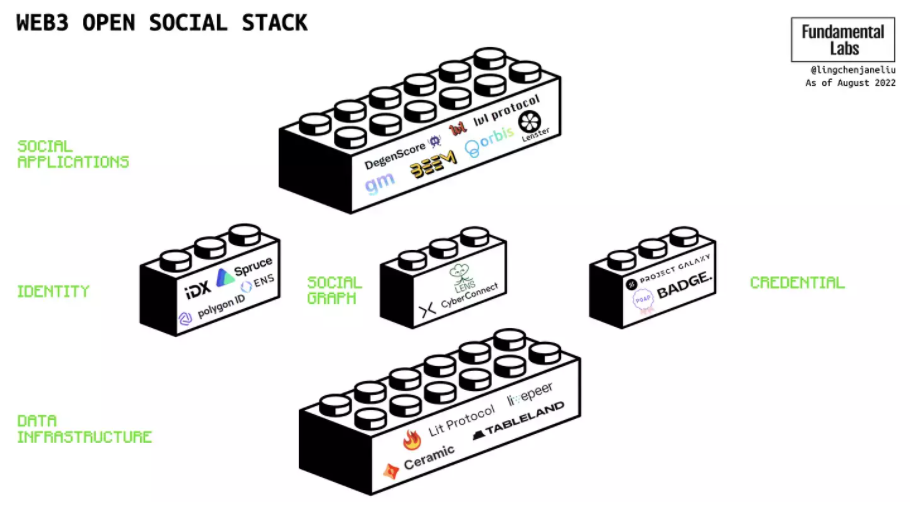

La pile sociale ouverte : paysage actuel du marché

Après avoir examiné attentivement les projets existants construisant la pile sociale ouverte dans le Web3, j’ai établi une cartographie du marché comprenant plusieurs composants et couches. En plus de la couche inférieure, incluant l’infrastructure de données et le stockage décentralisé, on trouve des intergiciels tels que l’identité décentralisée, le graphe social et les protocoles d’authentification — une couche essentielle pour l’ensemble de la pile sociale ouverte. Toute application peut s’y greffer librement, tirer parti du réseau utilisateur existant, sans avoir à construire son propre réseau depuis zéro.

La pile sociale ouverte opère une transition paradigmatique puissante, offrant des identités portables et modulables, stockées dans le portefeuille cryptographique de l’utilisateur. Imaginons un instant que nos activités en ligne sur le Web2 constituent une forme d’identité. Les photos publiées sur Facebook et Instagram, ou les profils créés sur Twitter et LinkedIn, font tous partie intégrante de notre identité numérique. Or, le problème est que ces identités sont enfermées dans les plateformes où elles ont été générées, isolées les unes des autres. Dans les jardins clos des géants du Web2, on ne peut pas simplement intégrer son identité Instagram et la brancher sur YouTube selon ses centres d’intérêt.

Les réseaux sociaux rencontrent souvent ce qu’on appelle le problème du « démarrage à froid » : il est difficile pour une nouvelle plateforme d’attirer des utilisateurs. C’est pourquoi le marketing occupe une place centrale dans l’industrie traditionnelle de l’internet. Grâce à la pile sociale ouverte du Web3, les nouvelles plateformes peuvent utiliser des intergiciels comme le graphe social ou les certificats pour développer rapidement des produits et tester leur adéquation au marché. Étant donné que les données sont transparentes, les concurrents peuvent analyser les données de la plateforme dominante, identifier les utilisateurs à forte valeur réseau, et leur offrir des incitations ciblées pour les attirer. Puisque les utilisateurs peuvent facilement transférer leurs actifs numériques entre plateformes, avec un coût de changement quasi nul, les plateformes doivent désormais rivaliser sur l’expérience utilisateur et renforcer leurs liens avec les communautés, en alignant mission et valeurs.

Examinons maintenant chaque couche de la pile sociale ouverte.

Infrastructure des données

La question la plus cruciale à résoudre pour le social décentralisé est le stockage décentralisé des données dynamiques. Les protocoles doivent supporter le stockage de données dynamiques avant de pouvoir servir de base à des applications comme le streaming ou les médias sociaux.

Étant donné que les applications sociales génèrent souvent de nombreuses transactions à faible valeur — comme les partages, les likes ou les abonnements — effectuer ces actions sur Ethereum n’est pas économiquement viable. Trouver une solution évolutible pour faciliter ces transactions est donc crucial.

L’immutabilité des données sur chaîne rend difficile le développement d’applications sociales directement au-dessus. Toutefois, certains protocoles tentent de relever ce défi, comme Ceramic, Livepeer, Lit Protocol ou Tableland. Ces protocoles visent à gérer et stocker des données dynamiques telles que les images, vidéos et textes.

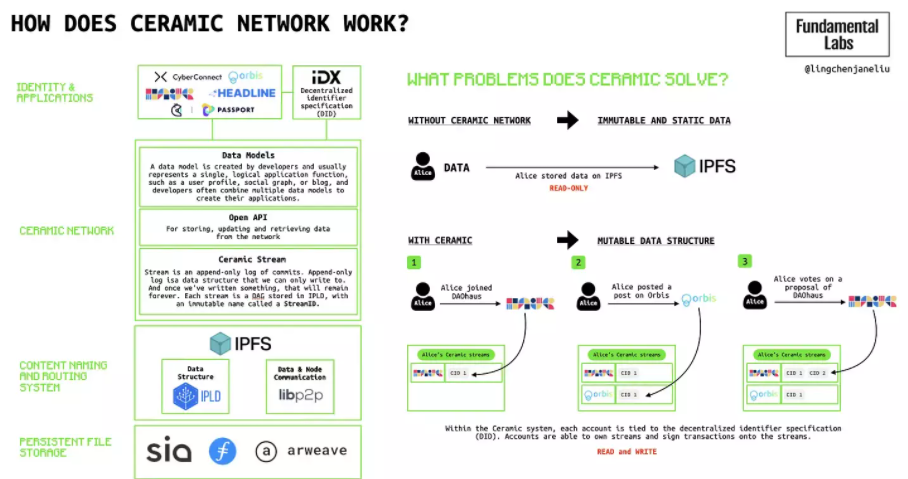

Ceramic Network

Les applications Web2 fonctionnent grâce à du code dont les fonctionnalités, contenus et recommandations sont pilotées par des algorithmes complexes alimentés par les données utilisateur. Les informations affichées sur les sites — qu’il s’agisse de données utilisateur ou de données d’application — sont généralement déterminées par des algorithmes conçus par la plateforme. À l’inverse, les applications et la pile Web3 actuelles manquent cruellement de ces fonctionnalités pilotées par les données. La raison fondamentale réside dans l’immutabilité des données sur chaîne. Ceramic Network tente de résoudre ce problème en ajoutant une couche de données au-dessus d’IPFS, permettant de suivre les transitions d’état et d’associer les données à des structures lisibles et modifiables. Le protocole prend en charge des tableaux de données modifiables liés aux utilisateurs, permettant ainsi de construire des applications pilotées par les données.

Avantages de Ceramic Network :

- Utilisateurs : quand les données sont stockées sur IPFS, il est difficile pour un utilisateur de les retrouver au fil du temps. Avec Ceramic, les données sont associées à une clé liée à l’utilisateur et à son identité provenant de son portefeuille blockchain. Chaque fois qu’un utilisateur accède à une application, ses données sont enregistrées dans Ceramic sur IPFS. Ces données correspondent aux modèles créés par les développeurs, et peuvent être emportées vers d’autres applications.

- Développeurs : pour les développeurs, Ceramic offre une base de données partagée structurée pour créer des fonctionnalités pilotées par les données. Ceramic dispose d’un marché de modèles de données, où les développeurs peuvent concevoir leurs propres schémas en fonction des fonctionnalités souhaitées.

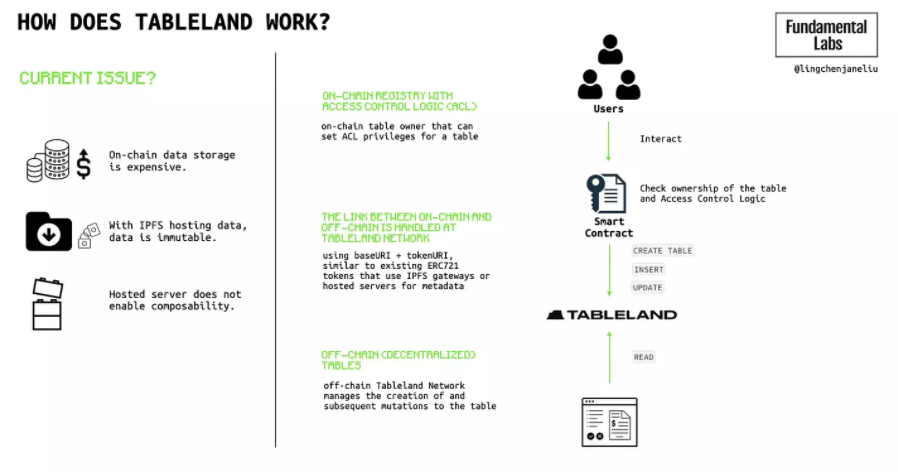

Tableland

Comme Ceramic Network, Tableland cherche à contourner les limitations de la Machine Virtuelle Ethereum (EVM), notamment la capacité limitée de stockage dans les contrats intelligents et le coût élevé de mise à jour, d’écriture et de conservation des données sur chaîne.

Les applications Web3 actuelles utilisent souvent une approche hybride pour stocker les données. Prenons l’exemple d’un projet NFT : il comporte deux parties — le contrat intelligent et les métadonnées de l’œuvre. Le contrat intelligent réside sur une blockchain, généralement Ethereum, et contient les règles régissant les transactions. Il inclut aussi un lien vers un serveur hébergeant l’œuvre numérique. Autrement dit, l’œuvre elle-même peut ne pas être sur la blockchain, mais stockée hors chaîne. Les projets NFT utilisent souvent des bases de données centralisées comme AWS ou Google Cloud pour stocker les données structurées. Toutefois, recourir à des fournisseurs de stockage décentralisés pour héberger les métadonnées est une option plus sûre : si un serveur centralisé tombe en panne, l’œuvre pourrait être perdue. Avec un stockage décentralisé, si un nœud échoue, l’œuvre reste accessible ailleurs. Le principal inconvénient actuel du stockage décentralisé est que les métadonnées ne peuvent pas être modifiées facilement, ni interrogées ou combinées efficacement. En revanche, les fournisseurs centralisés permettent de rendre les métadonnées dynamiques et supportent les requêtes. Mais les données stockées chez eux ne sont ni ouvertes ni composites.

Tableland propose une solution technique pour pallier l’immutabilité des données sur chaîne, leur coût élevé, leur faible compositivité et leur difficulté d’interrogation. Tableland construit une couche de données qui, comparée à l’environnement purement EVM, permet un stockage, une lecture et une écriture moins coûteux, avec plus d’espace disponible. Comment ? Grâce à deux composants : un registre sur chaîne avec logique de contrôle d’accès (ACL), et des tables hors chaîne. Chaque table dans Tableland est frappée comme un jeton ERC721 sur une couche compatible EVM. Ainsi, le contrôle d’accès aux écritures réside sur EVM, et les utilisateurs obtiennent ce droit via un NFT stocké dans leur portefeuille Ethereum. Le protocole comporte deux parties principales : le propriétaire de table sur chaîne, et le réseau décentralisé Tableland hors chaîne. Le lien entre ces deux niveaux est géré au niveau du contrat intelligent, assurant une qualité immuable.

- Propriétaire sur chaîne : définit les permissions ACL de la table.

- Réseau Tableland (décentralisé) hors chaîne : gère la création de la table et ses modifications ultérieures.

En résumé, Tableland ressemble à IPFS doté d’une couche SQL, offrant plus de souplesse et d’adaptabilité.

Couche intermédiaire : graphe social

Tout réseau social repose sur un graphe social. Ce dernier est essentiel à toute communication — publications, likes, messages directs. Sans entreprise ou entité chargée de stocker les données, un graphe social public et partagé ne peut exister. Certains protocoles tentent précisément de réaliser cela.

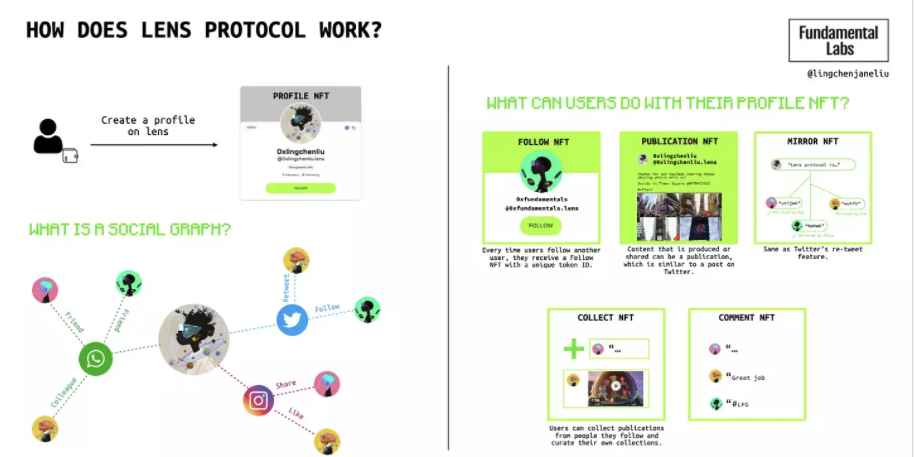

Lens Protocol

Lens Protocol est un graphe social décentralisé et composable. Les applications sociales incluent les profils utilisateurs, les abonnés, les publications, commentaires, partages et likes. Ces composants définissent la structure de base des données et leurs relations — qui suit qui, qui publie quoi.

Sur Lens Protocol, les fonctions fondamentales et critiques du réseau social sont fournies par des NFT, appartenant aux utilisateurs. Le profil utilisateur est un NFT, chaque abonné détient un NFT « follower », chaque publication correspond à un NFT « post ».

Le graphe social de Lens Protocol ne peut pas être facilement dupliqué, car toutes les données sont stockées sous forme de NFT dans le portefeuille de l’utilisateur. Lens Protocol bénéficie d’un écosystème solide, avec diverses applications construites dessus. Cet écosystème renforce sa position face aux concurrents : à mesure que le nombre d’utilisateurs de Lens Protocol croît avec son écosystème, davantage de données alimentent en retour le protocole du graphe social.

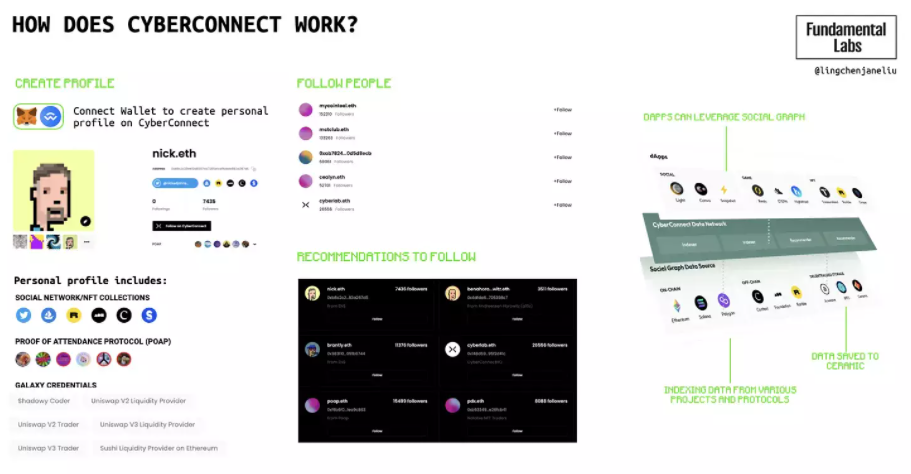

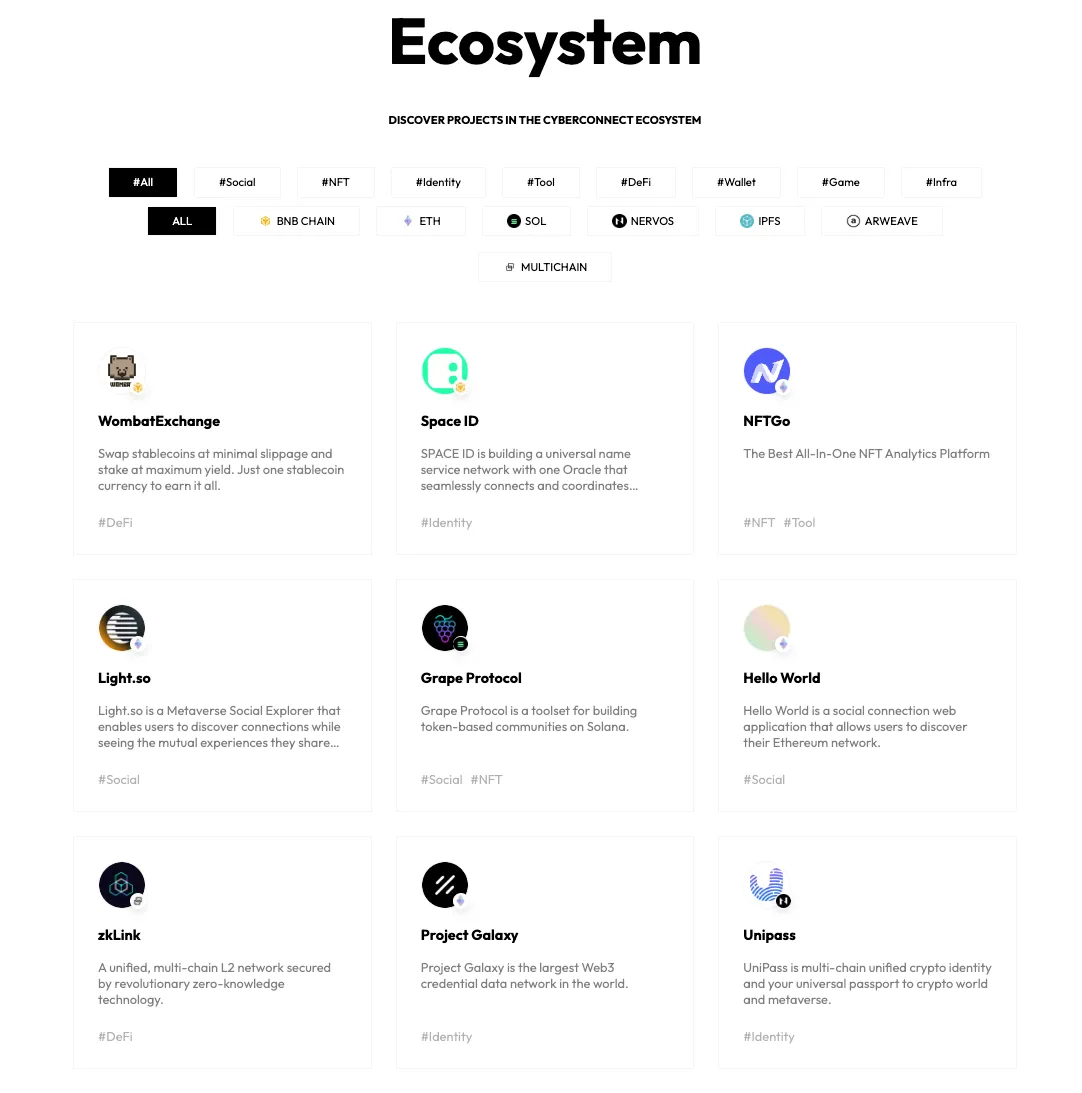

CyberConnect

CyberConnect est un protocole de graphe social qui permet aux dApps d’accéder aux données du graphe social fournies par les utilisateurs. Son écosystème est très développé, intégrant de nombreuses applications Web3 telles que Project Galaxy, Mask Network, Light.so, Grape.art, NFTGo, Metaforo, zklink, etc.

Le graphe social de CyberConnect comporte deux éléments : 1) le bouton « suivre » ; 2) la liste des abonnés et des followers. Les applications Web3 peuvent directement intégrer le module de graphe social de CyberConnect pour développer leurs propres applications, ce qui aide à résoudre le problème du démarrage à froid et restitue la propriété des données aux utilisateurs. Ainsi, les utilisateurs peuvent déplacer leur graphe social entre différentes applications. La solution de CyberConnect permet aux utilisateurs de disposer d’une identité plus complète à travers toutes les applications.

Dans les plateformes traditionnelles, une application sociale construit sa barrière protectrice non seulement par un bon design produit et UX, mais aussi par l’effet de réseau piloté par les données utilisateur. Pour cette raison, il est difficile pour de nouveaux entrants de menacer les grands réseaux sociaux : un utilisateur ne peut pas simplement transférer ses données vers une autre plateforme et y bénéficier d’une expérience similaire, sans devoir recréer un nouveau profil, refaire des connexions, et générer assez de données pour améliorer les recommandations et la modération de contenu. Le démarrage à froid demeure l’un des plus grands obstacles. Sans données initiales, il est extrêmement difficile de lancer un nouveau réseau social.

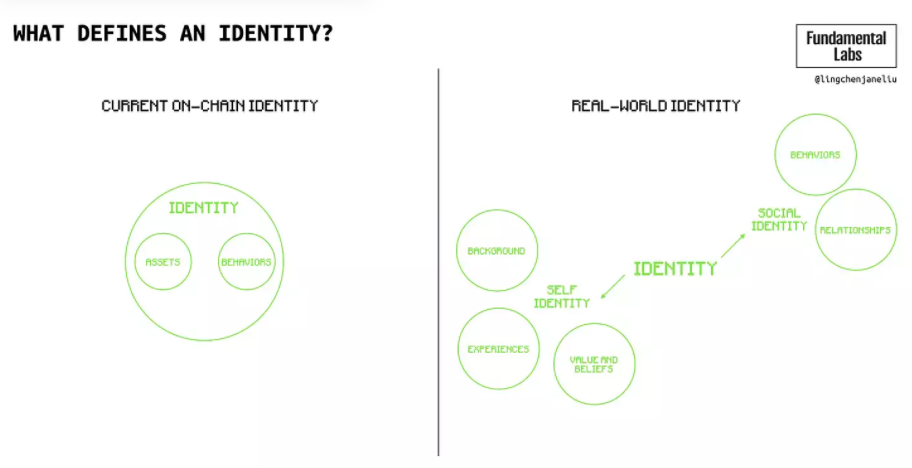

Authentification

L’identité est la conscience de soi, construite à partir de caractéristiques uniques, d’appartenances et de rôles sociaux. Elle possède aussi une continuité : malgré les changements d’environnement, une personne se sent identique au fil du temps. Jusqu’à présent, l’identité dans le Web3 repose sur des données à faible dimension, mettant surtout l’accent sur son caractère décentralisé ; c’est pourquoi les identifiants décentralisés (DID) sont la solution la plus courante.

Pourquoi avons-nous besoin de DID ?

- Les DID permettent d’établir des connexions point à point uniques, privées et sécurisées entre deux parties.

- Le caractère décentralisé garantit que les justificatifs restent toujours vérifiables.

- Chaque partie — individu ou organisation — peut créer différents DID selon ses besoins, et utiliser des DID distincts pour différentes relations ou contextes, empêchant ainsi la corrélation des données.

- Les DID sont entièrement contrôlés par leur propriétaire. Ils sont indépendants de toute autorité centralisée, registre ou fournisseur d’identité.

Transition des méthodes d’authentification vers des méthodes sans mot de passe

Au début, la plupart des applications Web2 utilisaient le couple identifiant/mot de passe. Les utilisateurs employaient souvent les mêmes identifiants et mots de passe sur plusieurs sites, ce qui posait de graves problèmes de sécurité.

Avec l’essor des appareils mobiles et des applications, occupant désormais la majorité du temps des utilisateurs, celles-ci ont adopté de nouvelles méthodes — téléphone portable et code de vérification. Pour plus de commodité, de nombreuses applications ont intégré l’authentification unique via Google, Apple, WeChat ou Alipay. Les applications limitées au couple ID/mot de passe ont progressivement disparu.

Avec l’avancement des technologies biométriques, les appareils ont massivement adopté l’authentification par reconnaissance faciale ou empreinte digitale. L’authentification Web2 évolue donc vers des systèmes sans mot de passe, plus sécurisés et pratiques.

Séparation des comptes et agrégation de l’identité

En Chine, des géants comme Tencent et Alibaba, présents dans les secteurs financier, social, de divertissement et e-commerce, ont développé des systèmes de crédit complets basés sur les historiques de transactions, comportements sociaux et vérifications d’identité de leurs utilisateurs. La plupart des applications chinoises prennent en charge la connexion unique via WeChat (application de messagerie instantanée, média social et paiement mobile) ou Alipay (portefeuille numérique d’Alibaba), qui intègrent des systèmes de notation de crédit. Par exemple, pour louer un vélo en libre-service, un utilisateur peut scanner le QR code avec WeChat ou Alipay pour déverrouiller le vélo, sans inscription ni création de compte. L’expérience devient fluide et transparente, avec une simple autorisation — un exemple parfait de séparation des comptes et d’agrégation de l’identité. Ce système de crédit/notation représente notre identité numérique agrégée, un ensemble comprenant données d’identité et niveau de confiance. Les applications n’ont qu’à intégrer ce système pour demander l’autorisation de lire l’identité de l’utilisateur et créer un compte temporaire. Ce type d’expérience identitaire est nécessaire dans le Web3 : les utilisateurs doivent pouvoir participer facilement au DeFi, jouer à des jeux, interagir avec des applications sociales utilisant différents comptes mais une identité interopérable.

Applications sociales

Les applications frontales sont la couche visible par l’utilisateur, avec des cas d’usage comme les médias sociaux, le streaming vidéo ou les outils communautaires. Ces applications peuvent tirer parti de projets intermédiaires — algorithmes ouverts, graphe social public, identité numérique ouverte — pour personnaliser et optimiser leurs produits. Grâce aux intergiciels de la pile sociale ouverte, plusieurs applications peuvent s’appuyer sur les mêmes données utilisateur et composants d’infrastructure, transformant ainsi la dynamique concurrentielle. Il devient difficile pour une application de résister à la concurrence ou de bâtir un avantage durable, car les utilisateurs peuvent circuler sans friction entre les plateformes. Les applications Web3 devront donc expérimenter de nouvelles approches en matière d’acquisition, de rétention et de modèles monétaires.

Web3 social : beaucoup de bruit pour rien ?

Le domaine du social Web3 attire beaucoup d’attention, avec des développeurs et des capitaux qui affluent. Pourtant, aucun protocole ne domine encore le marché. Pourquoi ? Nous expliquons ci-dessous ces défis et explorons les pistes pour accélérer le développement du secteur.

Les défis du social Web3

Du social motivé par les incitations économiques au social fondé sur les liens humains

Le véritable lien social émerge lorsque les gens partagent des intérêts, des sujets ou des origines communs. Or, les interactions sociales sur chaîne sont encore loin de refléter les relations du monde réel. Pourquoi ?

- Comportements motivés par la spéculation et les incitations économiques : les interactions sociales sur chaîne sont aujourd’hui guidées par la spéculation et les gains économiques. Les données sociales sur chaîne ne reflètent pas des liens naturels et authentiques entre utilisateurs.

- L’interlocuteur est-il une vraie personne ? : le social implique des interactions entre êtres humains. Or, dans le Web3, les utilisateurs interagissent avec des adresses. Actuellement, ces ad

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News

![Axe Compute [NASDAQ : AGPU] finalise sa restructuration d'entreprise (anciennement POAI), la puissance GPU décentralisée d'entreprise Aethir fait officiellement son entrée sur le marché principal](https://upload.techflowpost.com//upload/images/20251212/2025121221124297058230.png)