Analyse complète en dix mille caractères du secteur du pont entre chaînes dans le contexte multichaîne

TechFlow SélectionTechFlow Sélection

Analyse complète en dix mille caractères du secteur du pont entre chaînes dans le contexte multichaîne

Attendons ensemble les possibilités infinies de la blockchain !

Rédaction : @jesse_meta

Cet article est une œuvre participative au concours d'écriture DiFieye × celer.

I. Un avenir multichaînes dominé par une superpuissance et plusieurs grandes puissances

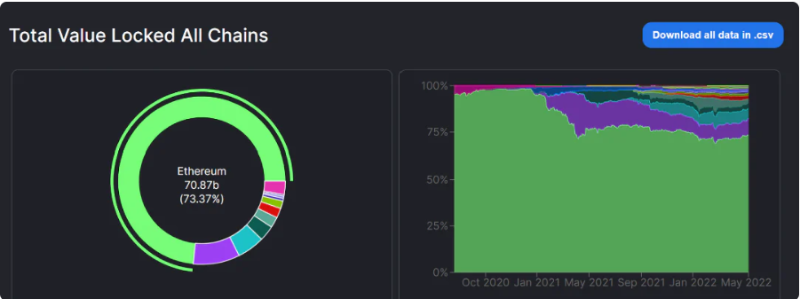

Au début de l’année 2020, les frais sur Ethereum étaient encore abordables pour la plupart des utilisateurs DeFi. Toutefois, avec le développement rapide de l’écosystème Ethereum durant le « DeFi Summer », la TVL (valeur totale verrouillée) et le nombre d’utilisateurs ont fortement augmenté, entraînant une hausse significative des frais de gaz lors des interactions avec les contrats intelligents, dissuadant ainsi les nouveaux utilisateurs aux faibles fonds. La vitesse limitée des transactions par seconde et la fréquence de création de blocs sur Ethereum ont également restreint l’efficacité des interactions. Cela a poussé investisseurs et développeurs à rechercher des alternatives plus rapides et moins coûteuses à Ethereum afin de capter la valeur en excès. Sur la base des données du graphique 1, on constate clairement que la part de marché de la TVL d’Ethereum dans l’ensemble du marché est en baisse continue (à l’exclusion de l’impact du krach de Terra mi-mai).

Figure 1 : TVL de toutes les blockchains publiques. Source des données : Defilama

Selon Blockchain-Comparison.com, il existait déjà 115 blockchains Layer 1 sur le marché au 14 mai 2022. Pour certains utilisateurs, les frais de transaction bas sont le critère principal, tandis que la décentralisation n’est pas essentielle. Cela ouvre des opportunités aux blockchains Layer 1 compatibles EVM. Selon Defillama, BSC, Avalanche et Fantom sont les principales blockchains EVM bien classées, capturant d’importants volumes de capitaux. Sur le marché des blockchains EVM, les blockchains Layer 1 autres qu’Ethereum ont pris environ 25 % de parts de marché à Ethereum entre janvier et mai 2021. Toutefois, selon le graphique 2, la part de marché d’Ethereum s’est stabilisée autour de 75 % après mai 2021, confirmant solidement son statut de leader du marché.

Figure 2 : Comparaison de la TVL d’Ethereum et des blockchains EVM Layer 1. Source des données : Defilama

D’après les données de Defillama, le ratio TVL des blockchains Non-EVM / (TVL d’Ethereum + TVL des blockchains Non-EVM) est passé de 24 % en février 2022 à 30 % le 3 mai 2022 (en raison de l’effondrement de la monnaie stable algorithmique de Terra, ce ratio est tombé à 16,8 % selon les données du 14 mai). Des chaînes non-EVM comme Solana et Near ont vu leur TVL croître fortement grâce à un soutien important en capital, attirant de nombreux nouveaux utilisateurs extérieurs à l’écosystème ainsi que d’anciens utilisateurs d’Ethereum incapables de supporter ses frais élevés, grâce à leurs frais de gaz très bas.

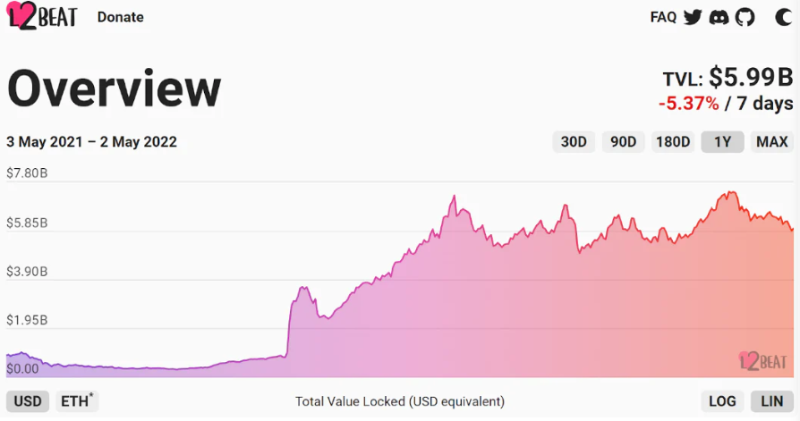

Selon les données de L2beat, la TVL des solutions Layer 2 est passée de 890 millions USD le 3 mai 2021 à 5,99 milliards USD le 2 mai 2022, soit une multiplication par 6,7. Pendant cette période, la TVL d’Ethereum n’a quant à elle augmenté que de 90 à 110 milliards USD. Avec le programme d’incitation par jetons d’Optimism, et l’amélioration continue des écosystèmes d’Arbitrum, Zksync et StarkNet, la TVL des solutions Layer 2 devrait continuer à croître.

Figure 3 : TVL des Layer 2. Source des données : L2beat

Ces données montrent que, tant que le problème des frais élevés et de la lenteur d’Ethereum ne sera pas résolu à court terme, les diverses blockchains Layer 1 et les solutions Layer 2 bénéficieront d’un transfert de valeur. La principale barrière protectrice d’Ethereum reste sa TVL de 110 milliards USD, ses plateformes natives majeures de prêt qui tiennent fermement le fort, et son rôle central de grand bassin de liquidités, qui restent inébranlables pour l’instant. Ethereum continuera donc d’être le choix privilégié des meilleurs développeurs et restera longtemps la plus grande blockchain, jouant le rôle de couche de règlement des données et de consensus dans le monde blockchain. D’autres blockchains profiteront de cette opportunité pour se développer, selon leurs mécanismes spécifiques, en blockchains spécialisées par application, conquérant une part du marché. Par exemple, Terra et Kava se positionnent comme des chaînes financières, Avalanche et WAX se concentrent sur les jeux, Flow et Immutable se spécialisent dans les NFT, Aztec et Oasis offrent des options de confidentialité. La forte demande des utilisateurs pour le métavers fournit un marché suffisamment vaste, annonçant un futur multichaîne florissant et diversifié.

II. Les besoins inter-chaînes et concepts associés dans un avenir multichaîne

Les hautes valorisations potentielles des différentes blockchains publiques ont suscité un intérêt massif des institutions, permettant à leurs écosystèmes de se développer considérablement au cours de l’année dernière. Toutefois, en raison de différences technologiques et concurrentielles, la plupart des blockchains ne peuvent pas communiquer directement entre elles, fragmentant utilisateurs, actifs, données et DApps au sein de leurs propres écosystèmes, comme des ordinateurs fonctionnant en mode autonome, créant un effet d’îlots. Ce phénomène va à l’encontre de l’esprit même du blockchain, qui prône l’interopérabilité et l’évolutivité.

Dans ce contexte, la demande native pour des solutions inter-chaînes commence à émerger, incitant à réfléchir à la faisabilité des interactions entre blockchains.

Inter-chaînes et inter-couches

Il convient tout d’abord de clarifier les définitions et distinctions entre inter-chaînes et inter-couches.

Le pont inter-chaînes consiste à transmettre des messages entre différentes blockchains. Chaque chaîne possède son propre registre et unité comptable ; les comptes des chaînes secondaires ne sont pas automatiquement rapportés à la chaîne principale, mais seulement échangés lorsqu’un événement inter-chaînes se produit.

Le pont inter-couches désigne la transmission d’informations entre Layer 1 et Layer 2. Il s’agit d’un changement d’endroit dans le même registre comptable. Layer 2 utilise la même unité de compte que sa chaîne Layer 1, et les transactions sont régulièrement signalées à la chaîne principale.

En pratique, beaucoup d'utilisateurs ignorent cette distinction conceptuelle et incluent souvent les ponts inter-couches dans la catégorie des ponts inter-chaînes.

Classification des comportements inter-chaînes

Les actions inter-chaînes des utilisateurs peuvent être divisées en comportements étroits et larges. Le sens étroit désigne l'échange ou le transfert de jetons, tandis que le sens large englobe la transmission de messages.

Comportement inter-chaînes au sens étroit

- Échange de jetons

Chaque blockchain publique dispose de son jeton natif servant de support de valeur, permettant aux utilisateurs d’échanger des jetons au sein de la chaîne. Avant l’avènement des ponts inter-chaînes, les utilisateurs devaient passer par des exchanges centralisés pour réaliser des échanges inter-chaînes. Par exemple, si Alice souhaite échanger du BTC contre de l’ETH, elle doit déposer son BTC sur un exchange centralisé, l’échanger contre de l’ETH, puis retirer l’ETH sur la blockchain Ethereum.

Grâce à la technologie d’échange atomique basée sur le hash time lock, Alice peut désormais effectuer directement sur la blockchain un échange décentralisé de BTC contre ETH. Cet échange inter-chaînes constitue une condition préalable essentielle à la réalisation d’un Internet de la valeur.

- Transfert de jetons

Les blockchains sont fermées les unes aux autres : un actif natif sur une chaîne ne peut pas être directement transféré vers une autre. Grâce à la technologie des ponts inter-chaînes, l'utilisateur bloque son actif natif sur la chaîne source, permettant à une quantité équivalente d’actifs représentatifs d’être émise sur la chaîne cible. Un exemple typique est le BTC encapsulé sur Ethereum.

L’échange et le transfert de jetons répondent tous deux au problème de l’impossibilité d’échanger de la valeur entre chaînes. En outre, le transfert de jetons rend le DeFi plus ouvert. Par exemple, le BTC encapsulé peut être utilisé dans des applications DeFi sur d'autres blockchains, comme transférer du DAI vers Venus — une plateforme plus rapide, moins chère et plus rentable — pour y miner, ou transférer de l’ETH vers la chaîne Oasis pour garantir la confidentialité des transactions.

Comportement inter-chaînes au sens large

Transmission de messages

Ici, le terme « message » désigne toute demande complexe d’interconnexion formulée par un utilisateur.

Un comportement inter-chaînes correspond à une combinaison de transmissions de messages. Grâce à ces transmissions, la chaîne A peut lire l’état et les informations de la chaîne B, et utiliser cet état comme condition déclenchante. Par exemple, le transfert de jetons est réalisé via deux messages inter-chaînes : premièrement, le blocage du dépôt sur la chaîne A, suivi de l’envoi de cette information à la chaîne B. Après vérification de l’authenticité du message, la chaîne B crée le jeton représentatif, puis renvoie cette information d’état à la chaîne A.

Grâce à la transmission de messages inter-chaînes, les chaînes ne sont plus isolées. Une chaîne peut lire et valider les informations et l’état d’une autre, permettant ainsi des applications complexes comme le prêt inter-chaînes, les NFT inter-chaînes, l’agrégation inter-chaînes, la gouvernance inter-chaînes ou encore les produits dérivés inter-chaînes, rendant possible la vision du blockchain comme Internet de la valeur.

III. Protocoles importants de transmission de messages inter-chaînes

Dans le chapitre précédent, nous avons appris que le cœur des opérations inter-chaînes réside dans la transmission de messages entre chaînes. Dans ce chapitre, examinons en détail quelques protocoles clés de transmission de messages présents sur le marché aujourd'hui.

The Inter-Blockchain Communication protocol (IBC)

Si Ethereum est comparé à un superordinateur, Cosmos serait alors l’internet des blockchains reliant des serveurs indépendants. Cosmos n’est pas une blockchain en soi, mais un protocole sous-jacent permettant de concevoir des blockchains spécialisées (appelées Zones).

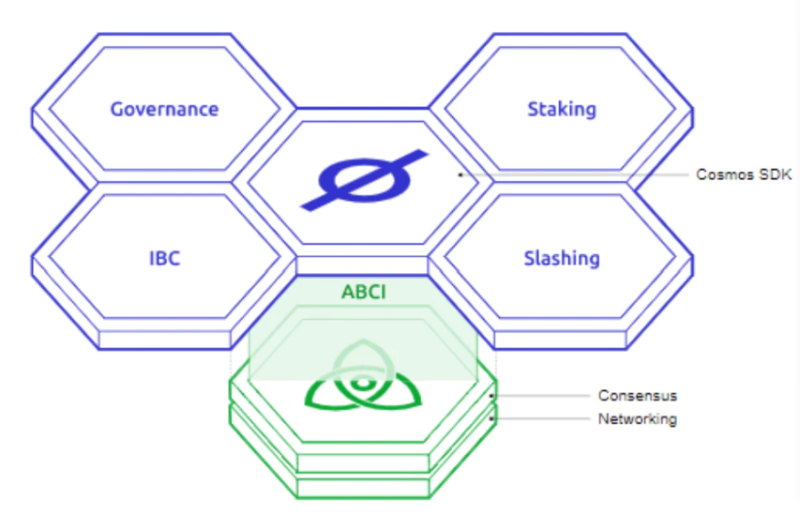

Cosmos est composé de trois éléments principaux : le protocole de consensus Tendermint, le SDK Cosmos, et le protocole de communication inter-chaînes IBC (Inter-Blockchain Communication Protocol).

Le SDK Cosmos (Kit de développement logiciel) fournit des modules fondamentaux tels que la mise en gage, la gouvernance ou la distribution de jetons, réduisant ainsi les coûts de développement redondants et permettant aux développeurs de se concentrer sur la création de blockchains spécialisées.

Figure 4 : Modules du SDK Cosmos

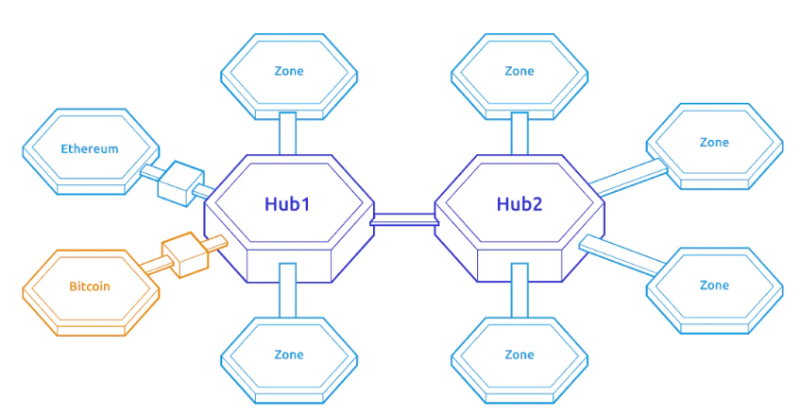

Comme illustré ci-dessus, IBC est en réalité un module essentiel du SDK. Les chaînes au sein de l’écosystème Cosmos peuvent interagir de manière fiable, ordonnée et sécurisée via IBC, notamment pour le transfert de jetons, la preuve de disponibilité des données inter-chaînes, ou le partage de sécurité. Comme indiqué sur la figure 5, la communication entre Hub1 et Hub2, ou entre les hubs et les blockchains spécialisées (Zones), s’effectue via le protocole IBC.

Figure 5 : Structure des hubs et zones de Cosmos

Notons que seules les blockchains disposant d’une finalité rapide (transactions rapidement validées et irréversibles) sont compatibles avec IBC. Les chaînes basées sur la preuve de travail comme Bitcoin ou Ethereum ne conviennent pas au protocole IBC. Ces dernières utilisent des Peg-Zones pour communiquer avec Cosmos. Cette partie n’étant pas le sujet principal, nous n’entrerons pas davantage dans les détails.

Fonctionnement concret d’IBC : les blockchains communicantes exécutent un client léger pour recevoir les en-têtes de blocs et suivre les ensembles de validateurs de l’autre chaîne. Lorsque la chaîne A transfère un jeton vers la chaîne B, elle doit d’abord bloquer le jeton sur A, puis envoyer une preuve de blocage à B. La chaîne B vérifie cette preuve à partir de l’en-tête de A, puis bloque le jeton sur A et crée un jeton représentatif sur B. Quand le jeton revient à la chaîne A, un mécanisme similaire est utilisé pour le débloquer.

LayerZero

LayerZero cherche à résoudre les faiblesses des solutions à chaîne intermédiaire et d’IBC, en connectant chaque contrat intelligent sur chaque chaîne.

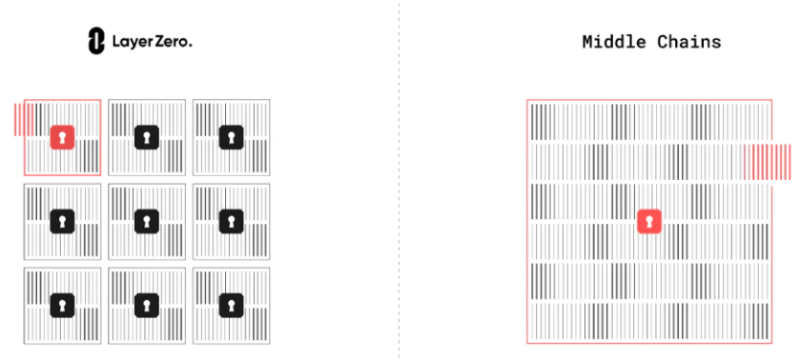

Les solutions à chaîne intermédiaire, qui conservent toutes les signatures autorisées entre chaînes, sont vulnérables à une attaque ponctuelle. Moins chères, elles sacrifient la sécurité.

Utiliser la couche de transport d’IBC de Cosmos pour relier Ethereum et d’autres blockchains EVM est plus sûr que la chaîne intermédiaire, mais plus coûteux, limitant son utilisation. De plus, comme mentionné précédemment, la couche de transport IBC ne permet qu’aux blockchains à finalité rapide de communiquer directement.

LayerZero est une couche de transmission de messages destinée à la communication entre contrats intelligents sur différentes blockchains. Il repose sur des oracles et des relais pour assurer la transmission d’actifs et la sécurité, fonctionne sans problème avec les transactions déterministes et probabilistes, et propose un standard de communication universel, moins cher et plus rapide, piloté par la communauté.

Comment LayerZero atteint-il cet objectif ?

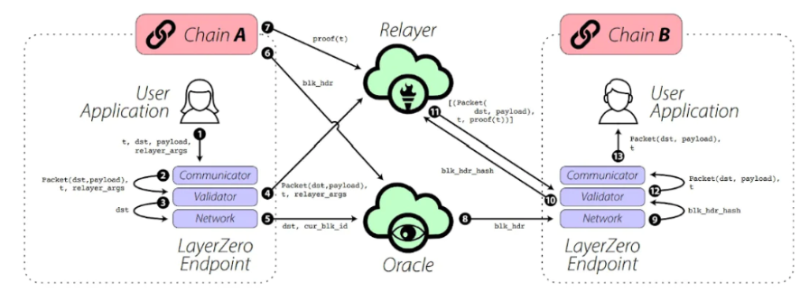

LayerZero introduit des nœuds ultra-légers (ULN), qui appliquent la même méthode de validation que les nœuds légers sur chaîne (garantissant la sécurité), mais remplacent la conservation séquentielle de tous les en-têtes par un flux d’en-têtes transmis à la demande par des oracles décentralisés, réduisant ainsi les coûts. LayerZero agit comme un terminal configurable sur chaîne (comme une station de diffusion dans chaque village), déployé sur chaque blockchain. Il dépend d’oracles et de relais indépendants pour transmettre les informations.

Lorsqu’un contrat utilisateur veut envoyer un message de la chaîne A à la chaîne B, le message est envoyé depuis le terminal (LayerZero) sur A, notifiant l’oracle (partiellement) et le relais (intégralement). L’oracle transmet l’en-tête de bloc au terminal sur B, puis le relais soumet la preuve de transaction. Une fois la preuve validée sur B, le message est transmis à l’adresse cible.

Figure 6 : Processus de transmission de messages de LayerZero

L’ajout d’un système de relais indépendant augmente la sécurité (le relais permet à la chaîne B de revérifier les événements sur A). Compromettre le réseau d’oracles Chainlink DON est difficile. Même si l’oracle était piraté, le relais fournirait une deuxième couche de vérification. Dans le pire cas, si l’oracle A et le relais A conspiraient, seul le contrat utilisateur qui les utilise serait affecté ; les autres contrats utilisant d’autres oracles ou relais resteraient intacts (contrairement aux solutions à chaîne intermédiaire, où une attaque compromettrait tout le système). Les applications peuvent choisir leurs propres oracles ou créer leurs propres relais. Actuellement, Chainlink est l’oracle par défaut.

Figure 7 : Configuration multi-points de LazyZero vs configuration à point unique de la chaîne intermédiaire

Framework de messages inter-chaînes Celer (Celer IM)

Le framework Celer IM (Celer Inter-chain Message), lancé fin avril, est une infrastructure inter-chaînes et un cadre de développement d’applications destiné aux développeurs. Le SDK de Celer IM est convivial, prêt à l’emploi. Pour les applications déjà déployées sur plusieurs chaînes, un simple plugin de contrat transforme instantanément l’application dApp en une dApp inter-chaînes native. Toutes les applications intégrant Celer IM permettent à l’utilisateur de rester sur une seule chaîne tout en réalisant des opérations inter-chaînes d’un simple clic, sans avoir à changer ou naviguer compliquées entre blockchains.

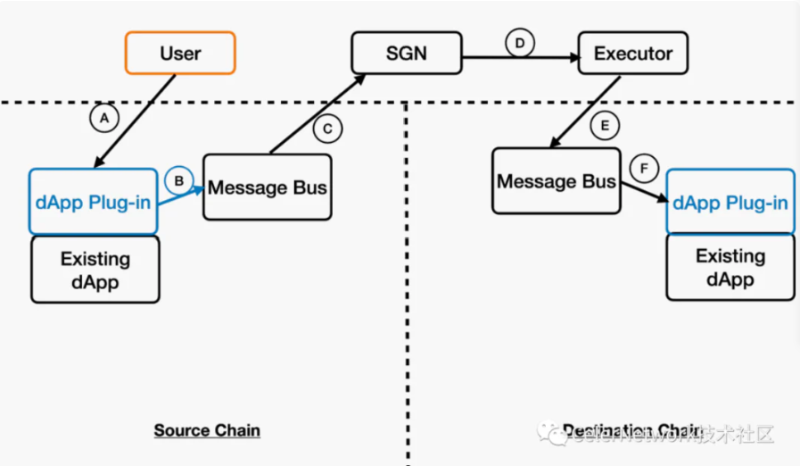

L’architecture de Celer IM comporte deux parties principales : les contrats intelligents « Bus de messages » sur chaîne, qui agissent comme des « boîtes aux lettres », et le State Guardian Network (SGN), qui sert de messager reliant les chaînes et transmettant les messages. Le SGN est lui-même une blockchain PoS basée sur Tendermint de Cosmos, dont les nœuds doivent miser des jetons CELR pour y participer au consensus.

Dans Celer IM, l’utilisateur n’interagit plus directement avec les contrats intelligents existants de la dApp, mais avec un nouveau contrat « Plug-in dApp » (marqué A sur la Figure 8), exprimant ainsi la logique inter-chaînes qu’il souhaite exécuter. C’est généralement la seule transaction que l’utilisateur effectue pour interagir avec la dApp inter-chaînes. Ce plug-in devient une partie intégrante de la logique métier de la dApp, interagissant avec les contrats existants sur la chaîne source. Le plug-in envoie la requête inter-chaînes sous forme de message au contrat « boîte d’envoi » (Message Bus) sur la chaîne source. Ce contrat est surveillé par le SGN, dont tous les nœuds valides parviennent à un consensus sur « l’existence du message » et génèrent une preuve de signature multisignature pondérée. Cette preuve est ensuite stockée sur la chaîne SGN, en attente d’être relayée par un « Executor » vers le Message Bus sur la chaîne cible. Ce contrat « boîte de réception » valide le message et le remet au contrat destinataire de la dApp sur la chaîne cible, qui exécute alors la logique ou tâche correspondante.

Figure 8 : Processus de transmission de messages de Celer IM

La sécurité de Celer IM dépend du SGN. Le modèle de sécurité du SGN est similaire à celui d’autres blockchains Layer 1 basées sur Tendermint comme Cosmos ou Polygon : tout nœud malveillant est exclu du consensus éprouvé en production et subit une lourde perte de mise. Cela le rend plus sûr que d’autres solutions multisignatures comme LayerZero, car celles-ci n’appliquent aucune sanction économique contre les comportements malveillants. Le modèle de sécurité du SGN est le plus léger possible, rapide, et repose sur un algorithme de consensus qui protège déjà des milliards d’actifs sur d’autres blockchains.

Et si la majorité des nœuds misés étaient malveillants ? C’est peu probable. Celer IM intègre également un second modèle de sécurité inspiré d’Optimistic Rollup pour prévenir les événements noirs swans extrêmes. Ce mécanisme impose un « isolement obligatoire » temporaire à chaque message inter-chaînes. Quand un message arrive sur la chaîne cible via SGN, il n’est pas exécuté immédiatement, mais mis en quarantaine. Pendant cette période, les développeurs d’applications et les opérateurs de nœuds SGN peuvent vérifier l’origine sur la chaîne source. Ce modèle ajoute un délai d’isolement pour obtenir un modèle de confiance plus robuste (« trust-any ») : tant qu’un seul nœud SGN ou un seul nœud de surveillance reste honnête, le système reste sécurisé. En pratique, le pont inter-chaînes de Celer, cBridge, combine les deux modèles : les petits transferts sont exécutés immédiatement via SGN, tandis que les gros transferts passent par la période d’isolement obligatoire. Nous détaillerons plus loin le principe technique de cBridge.

Comme expliqué ci-dessus, LayerZero est une simple couche de transmission de messages, transférant les messages de A à B. Celer IM, en revanche, est une couche de transmission intelligente : pendant le transfert du message de A à B, le message passe par le SGN, qui, grâce à ses informations croisées avec d’autres chaînes, effectue des calculs et transformations, permettant d’exécuter des opérations plus complexes sur la chaîne cible. Par exemple, l’exchange décentralisé inter-chaînes ChainHop, construit sur Celer IM, calcule entièrement ses prix sur le SGN. Puisque le SGN a une visibilité directe et en temps réel sur la liquidité disponible sur chaque chaîne, il peut la surveiller et l’ajuster, permettant des applications bien plus puissantes qu’un simple transfert de messages.

Voici donc trois protocoles importants de transmission de messages inter-chaînes. Rappelons que le comportement inter-chaînes est en réalité une combinaison de transmissions de messages. Passons maintenant aux solutions pratiques de transfert de jetons, l’une des opérations les plus courantes.

IV. Solutions pour le transfert de jetons inter-chaînes

- Exchanges centralisés : la solution la plus sûre, sans risque post-transfert. Mais elle présente des inconvénients : gestion centralisée, atteinte à la vie privée, nombre limité de blockchains supportées, procédure complexe. (Le tableau de dépôt/retrait de DeFieye permet de consulter en temps réel les frais de retrait des principaux exchanges centraliséshttps://tools.defieye.io/transferfee)

- Ponts officiels, comme le pont Avalanche-Ethereum Bridge (AEB), Wormhole pour Solana, ou Rainbow Bridge pour NEAR. Ces ponts sont relativement sûrs grâce à leurs mécanismes de sécurité, mais plus coûteux et moins pratiques que les ponts tiers. Par exemple, ramener des actifs d’Arbitrum vers Ethereum via le pont officiel nécessite une attente de sept jours.

- Ponts spécialisés par type d’actif, permettant de transférer des jetons natifs de blockchains sans fonctionnalité de contrat intelligent (ex : BTC, Dogecoin, Zcash) vers des blockchains dotées de contrats intelligents, pour les utiliser dans des applications DeFi. Les protocoles concernés incluent BitGo, Ren Protocol, Keep Network, etc., mais présentent un risque de gestion centralisée.

- Ponts tiers, spécialisés dans le transfert de jetons, proposant de faibles frais, une rapidité élevée et une large gamme de jetons supportés. Toutefois, leurs niveaux de sécurité varient fortement. Parmi eux figurent Celer Network, Hop Protocol, Multichain, Synapse Protocol, etc.

- Agrégateurs de ponts inter-chaînes, qui regroupent les principaux ponts et recommandent automatiquement la meilleure solution selon les besoins de l’utilisateur. (L’outil inter-chaînes de defieye aide les utilisateurs à trouver la solution la moins chère parmi les projets majeurs)https://tools.defieye.io/bridge/

Types de ponts inter-chaînes tiers

Les ponts inter-chaînes tiers constituent le segment le plus surveillé par le capital et l’outil le plus utilisé par les utilisateurs. Examinons leurs principaux types.

Échange atomique basé sur le hash time lock

Le hash time lock est une méthode cryptographique permettant d’assurer l’atomicité des transactions. Procédure :

1. L’utilisateur A génère un mot de passe aléatoire r, calcule son hachage m=hash(r), et envoie m à l’utilisateur B.

Parallèlement, A lance une transaction envoyant 1 BTC à B, conditionnée à la fourniture de r par B dans un délai imparti, sinon la transaction échoue.

2. Voyant la transaction d’A, B envoie 10 ETH à A, transaction également conditionnée à la fourniture de r par A, sinon elle échoue aussi.

Remarque : le hachage est irréversible ; connaître m ne permet pas de retrouver r. Mais B peut créer une transaction exigeant la preuve de r. Une fois r fourni, le contrat vérifie si hash(r)=m, confirmant ainsi que A a bien révélé r.

3. A voit la transaction de B, fournit r, ce qui valide la transaction de B et lui fait recevoir 10 ETH ; r est alors révélé.

4. B, ayant obtenu r, valide la transaction d’A et reçoit 1 BTC.

Ainsi, deux transactions sur des chaînes distinctes sont liées en un seul événement : soit les deux réussissent, soit les deux échouent. C’est considéré comme la méthode la plus sûre et la plus décentralisée pour transférer des jetons.

Mais cette méthode présente quatre inconvénients.

- Si aucun contrepartie n’est trouvée, l’utilisateur doit attendre, ce qui réduit l’efficacité.

- En pratique, la contrepartie peut choisir de finaliser la transaction selon l’évolution du taux de change, ce qui la rend inadaptée aux grosses transactions.

- En raison de sa complexité technique, les frais sont élevés.

- Elle ne permet que l’échange inter-chaînes, pas le transfert de jetons.

cBridge 1.0 utilisait cette méthode.

Agrégation de liquidité

Ces ponts déployent des contrats intelligents sur plusieurs blockchains, incitant les utilisateurs à y fournir de la liquidité, puis répartissant les fonds selon la demande.

Ils évitent la fragmentation de liquidité du modèle d’échange atomique, offrant de faibles frais et une haute efficacité. Leur succès dépend de trois facteurs : décentralisation de la gestion des actifs, équilibrage efficace des fonds entre chaînes, et liquidité suffisante.

Le risque potentiel réside dans la capacité du pont à maintenir le contrôle des actifs et dans les failles éventuelles des contrats intelligents sur chaque chaîne.

Verrouillage + Frappe

Après blocage du jeton natif sur un contrat désigné de la chaîne source, un jeton synthétique est frappé sur la chaîne cible. Ce modèle est surtout utilisé pour le transfert de jetons. Exemples : $WBTC et $WETH.

Processus du transfert de jetons :

1. L’utilisateur envoie son jeton au contrat du pont sur la chaîne source, en précisant son adresse de réception sur la chaîne cible.

2. Les validateurs de la chaîne cible vérifient cette information, puis frappent un jeton représentatif à l’adresse de réception, achevant ainsi le transfert.

3. Pour renvoyer le jeton de la chaîne cible vers la source, l’utilisateur envoie le jeton représentatif au contrat du pont sur la chaîne cible, en indiquant son adresse sur la chaîne source.

4. Les validateurs de la chaîne cible brûlent le jeton représentatif, le pont déverrouille le jeton bloqué sur la chaîne source et l’envoie à l’adresse de l’utilisateur.

La sécurité de ce modèle dépend des nœuds validateurs du réseau. Si ceux-ci sont malveillants ou trop centralisés, ils peuvent être piratés, entraînant de lourdes pertes financières.

Analyse de ponts inter-chaînes emblématiques

Gravity Bridge

Construit spécialement pour l’écosystème Cosmos, Gravity Bridge est un pont neutre reliant Ethereum aux blockchains basées sur le SDK Cosmos, comblant ainsi le manque de communication entre Cosmos et les chaînes PoW. Gravity Bridge utilise un contrat Solidity non mis à jour, inviolable par tout acteur malveillant. L’utilisateur bloque ses jetons sur Ethereum, et grâce à un ensemble de validateurs signataires, des jetons représentatifs (ex : $wBTC, $wETH, $DAI, $USDC) sont frappés sur n’importe quelle blockchain de l’écosystème Cosmos (Cosmos, Osmosis, Stargaze, etc.). Ces jetons peuvent être utilisés dans des dApps de Cosmos comme Akash Network, Sentinel, Regen ou Osmosis. Inversement, les jetons de l’écosystème Cosmos peuvent être transférés vers Ethereum pour du yield farming DeFi.

Pourquoi utiliser Gravity Bridge ?

- Sécurité. Un mécanisme avancé de pénalisation garantit que les validateurs ne peuvent signer ni soumettre de messages de pont non consensuels. L’écosystème Cosmos dispose de validateurs actifs, chacun devant miser des collatéraux coûteux, et tout nœud malveillant subit une sanction économique. Toute personne peut soumettre une preuve de signature via un message hors protocole pour sanctionner un validateur. L’entrée dans le jeu de validation est libre et non censurée. Chaque validateur atteste de chaque dépôt sur Ethereum.

- Non-custodial. Aucun tiers ne gère les fonds. Le transfert ne dépend que de la sécurité d’Ethereum et de Cosmos, deux chaînes dont la fiabilité est incontestable.

- Interopérabilité. Le BNB était longtemps le seul jeton présent simultanément sur Ethereum et Cosmos. Depuis l’ouverture de Gravity Bridge, les applications de l’écosystème Cosmos sont accessibles aux utilisateurs d’Ethereum.

Bienvenue dans la communauté officielle TechFlow Groupe Telegram :https://t.me/TechFlowDaily Compte Twitter officiel :https://x.com/TechFlowPost Compte Twitter anglais :https://x.com/BlockFlow_News