Tiết lộ chiêu trò lừa đảo mới: Sửa đổi trái phép liên kết nút RPC để chiếm đoạt tài sản

Tuyển chọn TechFlowTuyển chọn TechFlow

Tiết lộ chiêu trò lừa đảo mới: Sửa đổi trái phép liên kết nút RPC để chiếm đoạt tài sản

Gần đây xuất hiện một hình thức lừa đảo tiền mã hóa mới, chủ yếu diễn ra trong các giao dịch thực tế ngoại tuyến, sử dụng USDT làm phương thức thanh toán và lợi dụng việc sửa đổi Remote Procedure Call (RPC) của nút Ethereum để thực hiện hoạt động gian lận.

Tác giả: Lisa

Bối cảnh

Theo phản ánh từ đối tác imToken, gần đây đã xuất hiện một hình thức lừa đảo tiền mã hóa mới. Loại lừa đảo này thường xảy ra trong các giao dịch trực tiếp bằng hàng hóa vật lý, sử dụng USDT làm phương thức thanh toán và lợi dụng việc sửa đổi Remote Procedure Call (RPC) của nút Ethereum để thực hiện hành vi gian lận.

Quy trình lừa đảo

Nhóm an toàn SlowMist đã phân tích loại hình lừa đảo này, quy trình cụ thể của kẻ lừa đảo như sau:

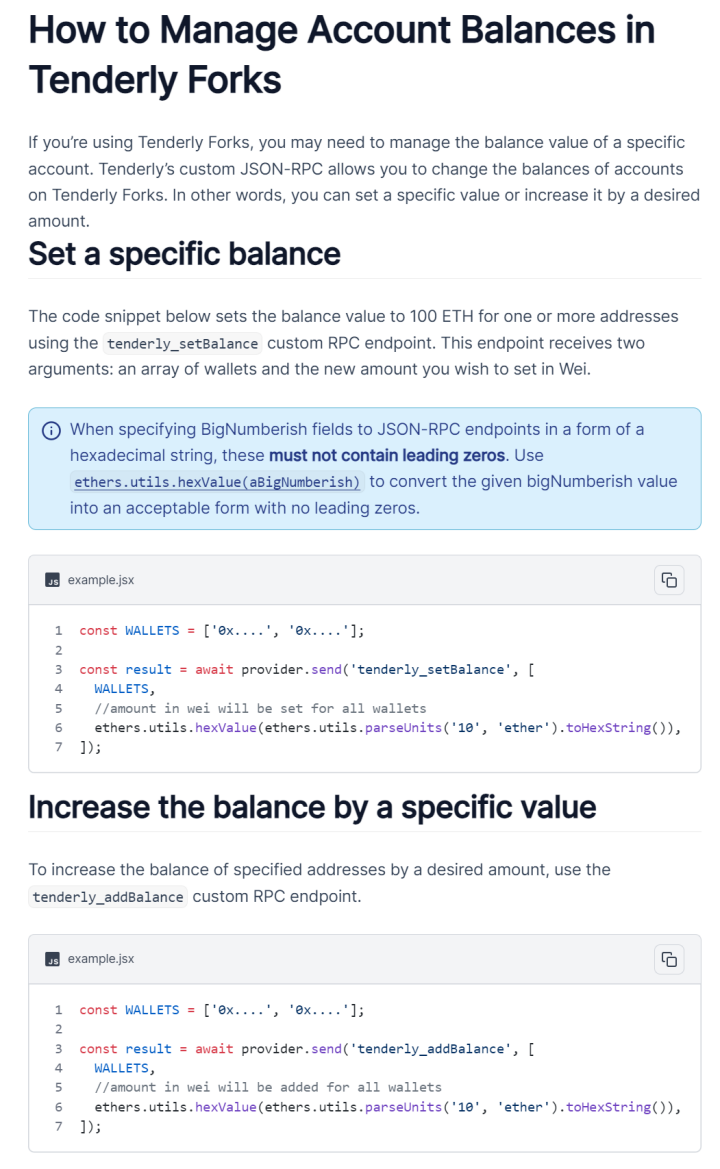

Đầu tiên, kẻ lừa đảo sẽ dụ dỗ người dùng tải xuống ví imToken chính hãng, đồng thời gửi 1 USDT và một lượng nhỏ ETH như mồi nhử nhằm lấy lòng tin của nạn nhân. Sau đó, chúng hướng dẫn người dùng chuyển đổi địa chỉ RPC ETH sang nút do chính chúng kiểm soát (https://rpc.tenderly.co/fork/34ce4192-e929-4e48-a02b-d96180f9f748).

Nút này thực tế đã bị kẻ lừa đảo sửa đổi thông qua chức năng Fork của Tenderly, làm giả số dư USDT của người dùng khiến họ tưởng rằng khoản tiền đã được chuyển vào ví. Người dùng khi thấy số dư tăng lên sẽ nghĩ rằng giao dịch đã thành công. Tuy nhiên, khi cố gắng chuyển khoản để rút USDT và cần thanh toán phí gas, họ mới nhận ra mình đã bị lừa. Lúc này, kẻ lừa đảo đã biến mất không dấu vết.

Thực tế, ngoài việc thay đổi số dư hiển thị, chức năng Fork của Tenderly thậm chí còn có thể sửa đổi thông tin hợp đồng, gây ra mối đe dọa lớn hơn cho người dùng.

(https://docs.tenderly.co/forks)

Từ đây nảy sinh một câu hỏi — RPC là gì? Để tương tác với blockchain, chúng ta cần một phương pháp truy cập máy chủ mạng thông qua các tùy chọn phổ biến phù hợp, RPC chính là một cách kết nối và tương tác như vậy, cho phép chúng ta truy cập máy chủ mạng và thực hiện các thao tác như xem số dư, tạo giao dịch hoặc tương tác với hợp đồng thông minh. Thông qua việc tích hợp chức năng RPC, người dùng có thể gửi yêu cầu và tương tác với blockchain. Ví dụ, khi người dùng kết nối ví (như imToken) để sử dụng sàn giao dịch phi tập trung, thực chất họ đang giao tiếp với máy chủ blockchain thông qua RPC. Nói chung, tất cả các loại ví đều mặc định kết nối với các nút an toàn, người dùng không cần phải điều chỉnh gì thêm. Tuy nhiên, nếu dễ dàng tin tưởng người khác và kết nối ví với các nút không đáng tin cậy, có thể dẫn đến việc số dư và thông tin giao dịch hiển thị trên ví bị thay đổi độc hại, gây tổn thất tài sản.

Phân tích MistTrack

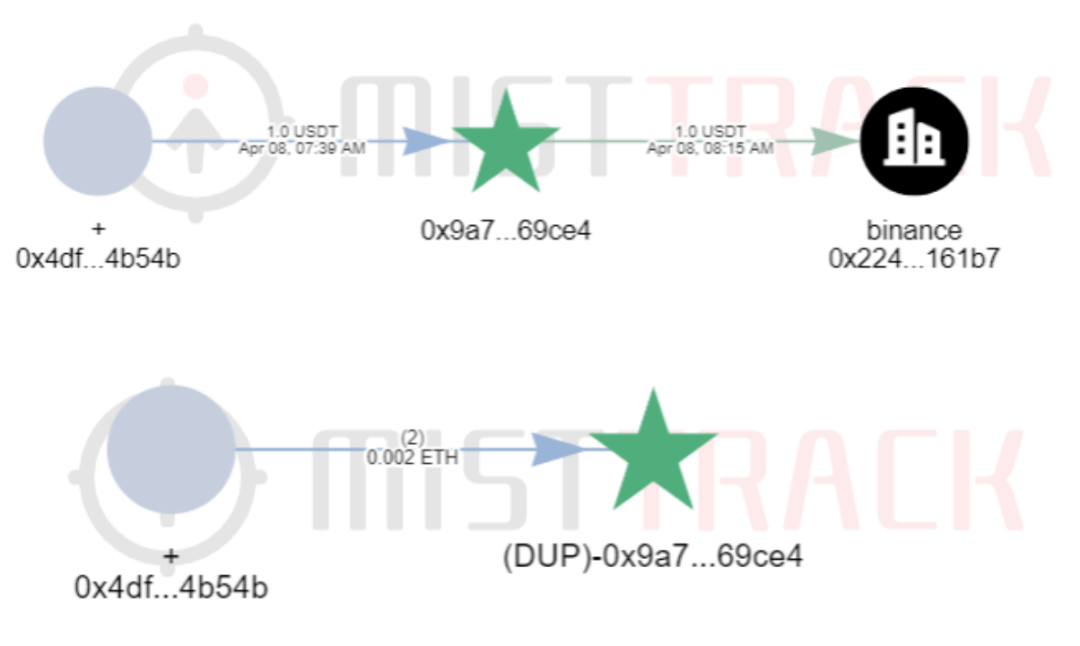

Chúng tôi sử dụng công cụ theo dõi chuỗi khối MistTrack để phân tích một trong những địa chỉ ví nạn nhân đã biết (0x9a7…Ce4), có thể thấy địa chỉ này đã nhận được 1 USDT và 0.002 ETH với số lượng nhỏ từ địa chỉ (0x4df…54b).

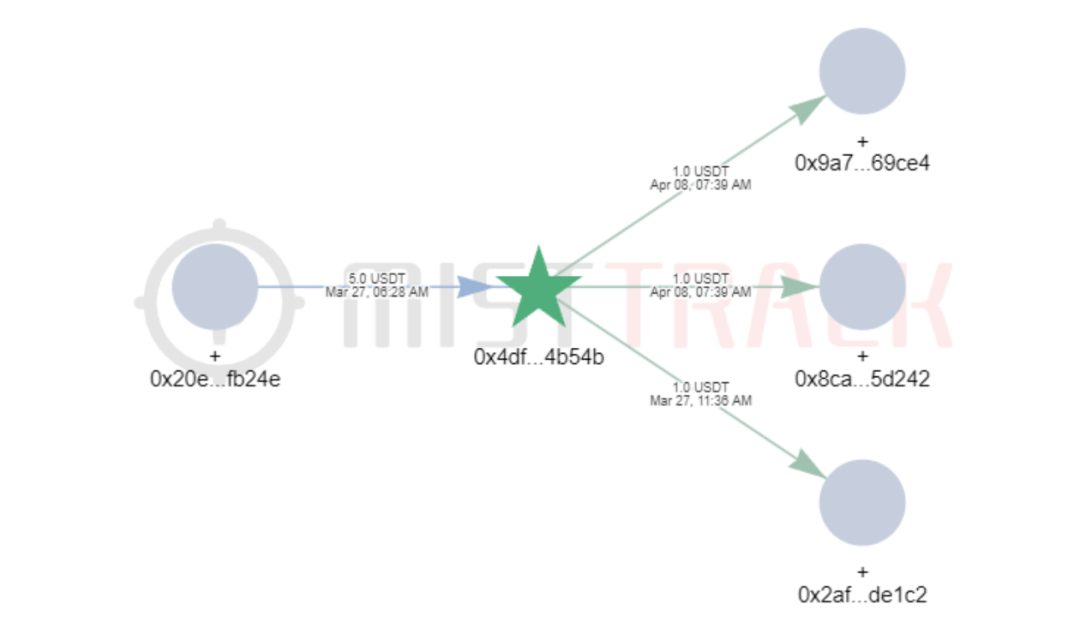

Tiếp tục kiểm tra nguồn tiền của địa chỉ (0x4df…54b), phát hiện địa chỉ này đã chuyển 1 USDT tới 3 địa chỉ khác nhau, cho thấy hiện tại kẻ lừa đảo đã thực hiện thành công 3 vụ lừa đảo.

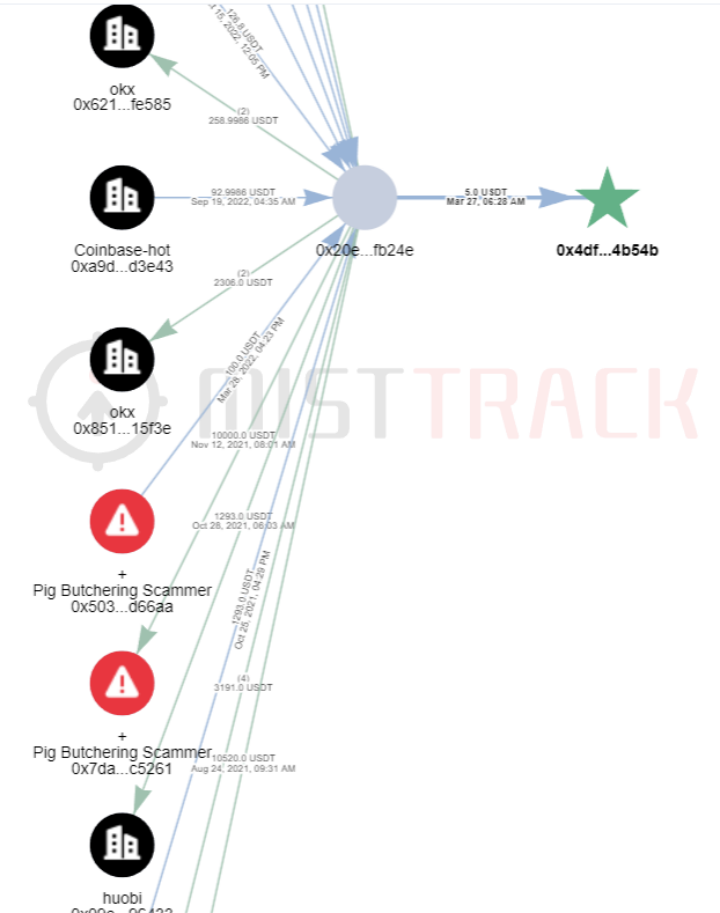

Tiếp tục truy ngược lên, địa chỉ này liên kết với nhiều nền tảng giao dịch và từng có tương tác với các địa chỉ bị MistTrack đánh dấu là «Pig Butchering Scammer» (kẻ lừa đảo dạng giết heo).

Tổng kết

Sự tinh vi của hình thức lừa đảo này nằm ở chỗ khai thác điểm yếu tâm lý của người dùng. Người dùng thường chỉ chú ý xem tiền đã vào ví hay chưa mà bỏ qua những rủi ro tiềm ẩn phía sau. Kẻ lừa đảo chính là lợi dụng sự tin tưởng và thiếu cảnh giác này, thực hiện các thao tác như chuyển khoản nhỏ để tạo cảm giác chân thực, từ đó lừa đảo người dùng. Vì vậy, nhóm an toàn SlowMist khuyến cáo người dùng rộng rãi khi thực hiện giao dịch cần luôn cảnh giác, nâng cao ý thức tự bảo vệ bản thân, không nên dễ dàng tin tưởng người khác để tránh tổn thất tài sản.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News