Làm thế nào để xây dựng một giao thức liên chuỗi giả phi tập trung?

Tuyển chọn TechFlowTuyển chọn TechFlow

Làm thế nào để xây dựng một giao thức liên chuỗi giả phi tập trung?

“Thiết kế vĩ đại trông có vẻ rất đơn giản, nhưng quá trình tạo ra nó thực tế lại cực kỳ phức tạp.”

Tác giả: Khang Thủy Việt, người sáng lập Fox Tech và Way Network, Chủ tịch Tập đoàn Đan Dương

Có một câu nói của Adam Back (lãnh đạo nhóm phát triển lõi Bitcoin, CEO BlockStream) khiến tôi ấn tượng sâu sắc: “Thiết kế vĩ đại trông luôn rất đơn giản, nhưng quá trình tạo ra nó thực ra cực kỳ phức tạp”. Tuy nhiên, không phải mọi thiết kế sản phẩm trông đơn giản đều có thể gọi là vĩ đại — ví dụ như LayerZero.

Giao thức liên chuỗi trước khi xảy ra sự cố thì ai cũng cảm thấy an toàn, dường như chẳng có vấn đề gì, nhưng một khi xảy ra thì toàn là những vụ việc kinh hoàng. Nhìn vào số tiền thiệt hại do các sự kiện an ninh trên các chuỗi trong hai năm qua, các sự cố liên quan đến giao thức liên chuỗi đứng đầu danh sách về tổn thất.

Tầm quan trọng và tính cấp bách của việc giải quyết vấn đề an ninh giao thức liên chuỗi thậm chí còn vượt cả giải pháp mở rộng quy mô cho Ethereum. Tương tác giữa các giao thức liên chuỗi là yêu cầu nội tại để Web3 kết nối thành mạng lưới. Các giao thức dạng này thường huy động được lượng vốn lớn, TVL và số lượng giao dịch ngày càng tăng dưới tác động của nhu cầu thực tế. Nhưng do mức độ nhận diện của công chúng còn thấp, họ không thể phân biệt được cấp độ an toàn của các giao thức liên chuỗi này.

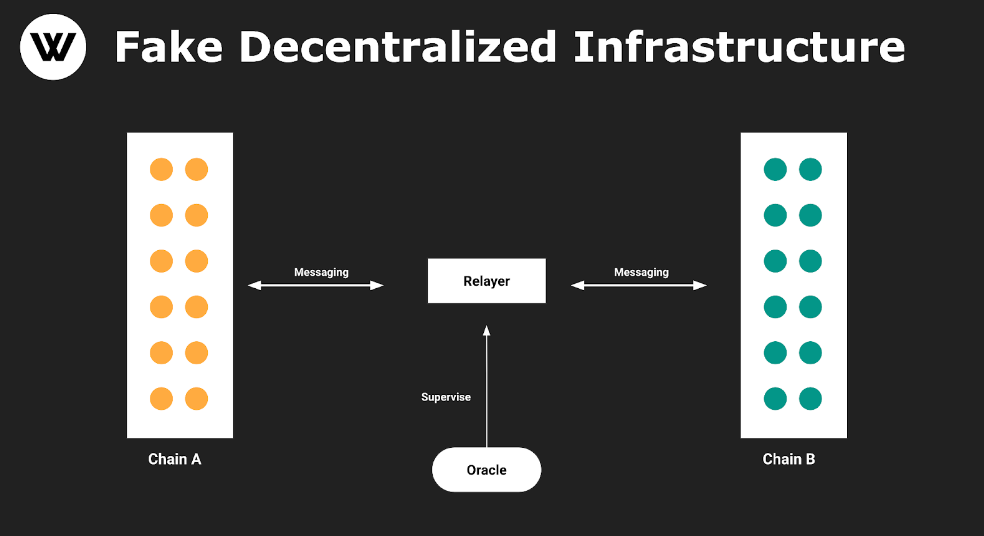

Chúng ta hãy xem xét một kiến trúc thiết kế sản phẩm: Quá trình giao tiếp giữa Chain A và Chain B được thực hiện bởi Relayer, Oracle giám sát Relayer.

Ưu điểm đầu tiên của kiến trúc này là loại bỏ việc giao tiếp truyền thống giữa ChainA và ChainB thông qua một chuỗi thứ ba (thường không triển khai dApp trên chuỗi đó) để hoàn thành thuật toán đồng thuận cùng hàng chục nút xác thực, nhờ vậy mang lại trải nghiệm "chuyển đổi nhanh chóng giữa các chuỗi" cho người dùng cuối. Vì kiến trúc nhẹ, mã nguồn ít, lại có sẵn Oracle như Chainlink, nên các dự án kiểu này dễ dàng ra mắt, nhưng cũng rất dễ bị sao chép, coi như không có rào cản kỹ thuật nào.

Hình 1: Phiên bản cơ bản của giao thức liên chuỗi giả phi tập trung

Kiến trúc trên tồn tại ít nhất 2 vấn đề:

1. LayerZero thu gọn hàng chục nút xác thực xuống chỉ còn một Oracle duy nhất để xác minh, hệ số an toàn tự nhiên giảm mạnh.

2. Sau khi đơn giản hóa thành xác minh đơn lẻ, bắt buộc phải giả định rằng Relayer và Oracle là độc lập, nhưng giả định tin cậy này không thể tồn tại mãi mãi, không đủ "Crypto Native", không thể đảm bảo triệt để việc hai bên không cấu kết làm điều xấu.

Đây chính là mô hình cơ bản mà LayerZero đang áp dụng.Là một giải pháp liên chuỗi "siêu nhẹ" thuộc loại an toàn độc lập, nó chỉ chịu trách nhiệm chuyển tiếp tin nhắn, chứ không chịu trách nhiệm về an toàn ứng dụng, cũng không có khả năng chịu trách nhiệm.

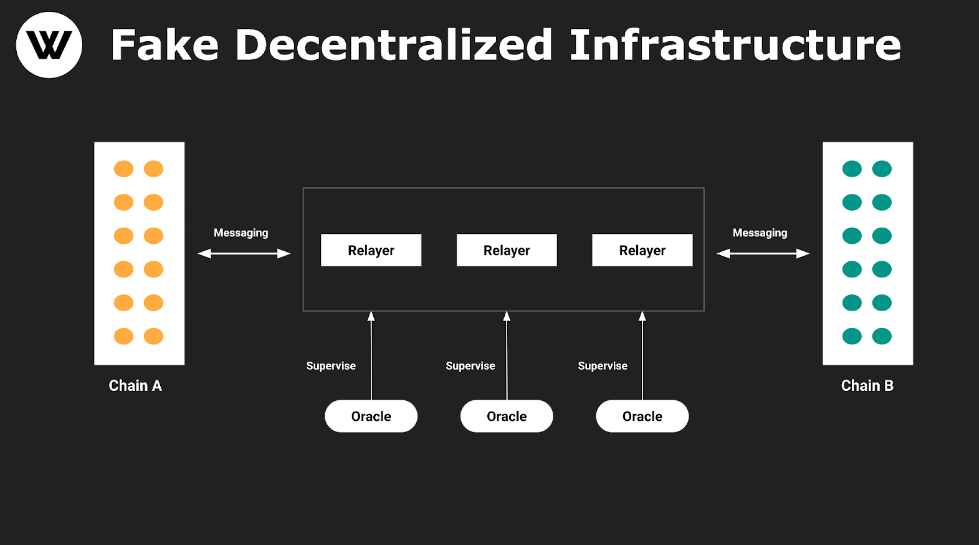

Vậynếu mở cửa Relayer, cho phép bất kỳ ai cũng có thể vận hành bộ chuyển tiếp, liệu có thể giải quyết các vấn đề trên không?

Hình 2 là phiên bản tăng số lượng từ Hình 1. Trước hết, Decentralized không có nghĩa là số lượng người vận hành tăng lên, hay ai cũng có thể tham gia — điều đó gọi là Permissionless. Phía cầu luôn là Permissionless; việc mở rộng phía cung ra cũng là Permissionless không phải là một bước đột phá mang tính thời đại, mà chỉ là thay đổi ở thị trường, không liên quan nhiều đến độ an toàn thực sự của sản phẩm. Relayer của LayerZero chỉ là một trung gian chuyển tiếp thông tin, về bản chất giống như Oracle, đều là Bên Thứ Ba Tin Cậy (Trusted Third Party). Việc cố gắng nâng cao độ an toàn liên chuỗi bằng cách tăng số lượng chủ thể đáng tin cậy từ 1 lên 30 là vô ích, không những không thay đổi đặc tính sản phẩm mà còn sinh ra thêm vấn đề mới.

Hình 2: Phiên bản nâng cao của giao thức liên chuỗi giả phi tập trung

Nếu một dự án token liên chuỗi cho phép sửa đổi cấu hình nút LayerZero, kẻ tấn công có thể thay thế bằng nút "Layerzero" do chính hắn kiểm soát, từ đó giả mạo bất kỳ tin nhắn nào. Về kết quả, các dự án sử dụng Layerzero vẫn gặp phải vấn đề an toàn nghiêm trọng, và vấn đề này sẽ trầm trọng hơn trong các tình huống phức tạp hơn. Trong một hệ thống lớn, chỉ cần một mắt xích bị thay thế có thể gây ra phản ứng dây chuyền.

Bản thân LayerZero không có khả năng giải quyết vấn đề này, nếu thực sự xảy ra sự cố an ninh, LayerZero sẽ tự nhiên đẩy trách nhiệm sang ứng dụng bên ngoài. Vì người dùng cuối cần tự mình cẩn trọng đánh giá mức độ an toàn của từng dự án sử dụng LayerZero, nên những dự án "định hướng người dùng" sẽ thận trọng khi tích hợp LayerZero để tránh bị ô nhiễm bởi các ứng dụng ác ý trong cùng hệ sinh thái, điều này khiến việc xây dựng hệ sinh thái trở nên khó khăn.

Nếu Layer0 không thể chia sẻ an toàn giống như Layer1, Layer2, thì Layer0 đó không thể gọi là Infrastructure, vì lý do cơ sở hạ tầng được gọi là "cơ sở" chính là do có thể chia sẻ an toàn. Nếu một dự án tự nhận là Infrastructure, thì nên giống các cơ sở hạ tầng khác, cung cấp mức an toàn nhất quán cho tất cả các dự án trong hệ sinh thái của mình, tức là tất cả các dự án trong hệ sinh thái đều chia sẻ an toàn từ cơ sở hạ tầng đó.

Vì vậy,một cách chính xác, LayerZero không phải là cơ sở hạ tầng (Infrastructure), mà là phần mềm trung gian (Middleware). Các nhà phát triển ứng dụng tích hợp SDK/API Middleware này thực sự có thể tự do định nghĩa chiến lược an toàn của họ.

Đội ngũ L2BEAT từng đăng bài ngày 5 tháng 1 năm 2023 với tiêu đề *Circumventing Layer Zero: Why Isolated Security is No Security*, chỉ ra rằng giả định của họ rằng chủ sở hữu ứng dụng (hoặc người nắm giữ khóa riêng) sẽ không làm điều xấu là sai lầm. Kẻ xấu Bob giành được quyền truy cập vào cấu hình LayerZero. Kẻ xấu Bob có thể thay đổi Oracle và Relayer từ các thành phần mặc định sang các thành phần do hắn kiểm soát, lừa hợp đồng thông minh sử dụng cơ chế LayerZero trên Ethereum rút toàn bộ token của người tốt Alice khỏi Ethereum. Xem nguyên văn

Đội ngũ Nomad ngày 31 tháng 1 năm 2023 đăng bài chỉ ra rằng Relayer của LayerZero tồn tại hai lỗ hổng nghiêm trọng, hiện tại đang ở trạng thái đa chữ ký hai bên, nên các lỗ hổng này chỉ có thể bị lợi dụng bởi nhân viên nội bộ hoặc các thành viên đội nhóm đã biết danh tính. Lỗ hổng đầu tiên cho phép gửi tin nhắn gian lận từ đa chữ ký LayerZero, lỗ hổng thứ hai cho phép sửa đổi tin nhắn sau khi Oracle và đa chữ ký đã ký, cả hai đều có thể dẫn đến việc mất toàn bộ tài sản người dùng. Xem nguyên văn

Khi bị mê hoặc bởi vẻ bề ngoài hoa mỹ, hãy thử quay lại gốc rễ.

Ngày 31 tháng 10 năm 2008, whitepaper Bitcoin ra đời. Ngày 3 tháng 1 năm 2009, khối genesis BTC ra đời. Tóm tắt trong whitepaper "Bitcoin: Một hệ thống tiền điện tử điểm-nối-điểm" như sau:

Abstract. A purely peer-to-peer version of electronic cash would allow online payments to be sent directly from one party to another without going through a financial institution. Digital signatures provide part of the solution, but the main benefits are lost if a trusted third party is still required to prevent double-spending. We propose a solution to the double-spending problem using a peer-to-peer network. The network timestamps transactions by hashing them into an ongoing chain of hash-based proof-of-work, forming a record that cannot be changed without redoing the proof-of-work. The longest chain not only serves as proof of the sequence of events witnessed, but proof that it came from the largest pool of CPU power. As long as a majority of CPU power is controlled by nodes that are not cooperating to attack the network, they'll generate the longest chain and outpace attackers. The network itself requires minimal structure. Messages are broadcast on a best effort basis, and nodes can leave and rejoin the network at will, accepting the longest proof-of-work chain as proof of what happened while they were gone.

Bản dịch tiếng Việt phần tóm tắt:

Một phiên bản tiền điện tử thuần túy điểm-nối-điểm sẽ cho phép thanh toán trực tuyến được gửi trực tiếp từ một bên sang bên khác mà không cần đi qua một tổ chức tài chính. Chữ ký số cung cấp một phần giải pháp, nhưng lợi ích chính sẽ mất đi nếu vẫn cần một bên thứ ba đáng tin cậy để ngăn chặn việc chi tiêu kép. Chúng tôi đề xuất một giải pháp cho vấn đề chi tiêu kép bằng cách sử dụng mạng ngang hàng. Mạng lưới gán dấu thời gian cho các giao dịch bằng cách băm chúng vào một chuỗi liên tục đang phát triển của bằng chứng công việc dựa trên hàm băm, tạo thành bản ghi không thể thay đổi trừ khi thực hiện lại bằng chứng công việc. Chuỗi dài nhất không chỉ là bằng chứng về thứ tự các sự kiện đã diễn ra, mà còn là bằng chứng rằng nó đến từ nhóm máy tính có sức mạnh xử lý CPU lớn nhất. Miễn là phần lớn sức mạnh CPU được kiểm soát bởi các nút không hợp tác tấn công mạng, chúng sẽ tạo ra chuỗi dài nhất và vượt mặt các kẻ tấn công. Bản thân mạng lưới chỉ yêu cầu cấu trúc tối giản. Thông điệp được phát tán theo cơ chế tốt nhất có thể, và các nút có thể rời khỏi và tái tham gia mạng bất cứ lúc nào, chấp nhận chuỗi bằng chứng công việc dài nhất làm bằng chứng cho những gì đã xảy ra trong thời gian họ vắng mặt.

Con người từ bài luận có ảnh hưởng sâu rộng này, đặc biệt từ đoạn tóm tắt này, đã đúc kết ra "Thỏa thuận Nakamoto" nổi tiếng sau này, với đặc điểm cốt lõi là loại bỏ hoàn toàn Trusted Third Party, đạt được tính Trustless (không cần tin tưởng) và Decentralized (phi tập trung). Từ "trung tâm" ở đây chính là Trusted Third Party. Giao thức giao tiếp liên chuỗi về bản chất giống như Bitcoin, đều là hệ thống Peer to Peer, một bên gửi trực tiếp từ Chain A sang Chain B mà không cần bất kỳ bên đáng tin cậy nào.

Thỏa thuận Nakamoto với các đặc tính Decentralized và Trustless đã trở thành mục tiêu chung mà mọi nhà phát triển cơ sở hạ tầng sau này đều hướng tới. Có thể nói, bất kỳ giao thức liên chuỗi nào không đáp ứng "Thỏa thuận Nakamoto" đều là giao thức liên chuỗi giả phi tập trung, không thể dùng các từ ngữ cao cấp như Decentralized, Trustless để mô tả đặc điểm sản phẩm của mình. Trong khi đó, LayerZero tự giới thiệu mình là: Omnichain communication, interoperability, decentralized infrastructure. LayerZero is an omnichain interoperability protocol designed for lightweight message passing across chains. LayerZero provides authentic and guaranteed message delivery with configurable trustlessness.

Thực tế, LayerZero vừa yêu cầu Relayer và Oracle không cấu kết làm điều xấu, vừa yêu cầu người dùng tin tưởng nhà phát triển ứng dụng sử dụng LayerZero như một bên thứ ba đáng tin cậy, đồng thời các chủ thể tham gia "đa chữ ký" đều là những vai trò đặc quyền được sắp đặt trước; đồng thời, toàn bộ quá trình liên chuỗi của nó không tạo ra bất kỳ bằng chứng gian lận hay bằng chứng hợp lệ nào, chứ chưa nói đến việc đưa các bằng chứng này lên chuỗi và xác minh trên chuỗi. Do đó, LayerZero hoàn toàn không đáp ứng "Thỏa thuận Nakamoto", căn bản không phải là Decentralized và Trustless.

Sau khi đội ngũ L2BEAT và đội ngũ Nomad xuất bản các bài viết thiện chí từ góc nhìn phát hiện vấn đề, thái độ phản hồi của LayerZero là "phủ nhận" rồi lại "phủ nhận". Trước Bitcoin đã có rất nhiều tiền điện tử, nhưng đều thất bại, vì chúng không đạt được mục tiêu phi tập trung, chống tấn công và có giá trị nội tại tự thân. Giao thức liên chuỗi cũng vậy, dù huy động vốn nhiều đến đâu, lưu lượng lớn đến đâu, "huyết thống thuần khiết" đến đâu, chỉ cần sản phẩm không đạt được Real Decentralized Security, rất có thể sẽ sụp đổ do thiếu độ bền chống tấn công.

Từng có một người bạn, lẽ ra lập trường nên hoàn toàn đồng nhất với LayerZero, hỏi tôi một câu: “Nếu LayerZero muốn nâng cấp giao thức liên chuỗi của họ bằng cách sử dụng bằng chứng không kiến thức giống như Way Network, thì độ khó cao không, sẽ gặp trở ngại gì?” Đây là một câu hỏi đáng suy ngẫm, và mấu chốt nằm ở chỗ họ không cho rằng bản thân mình có vấn đề.

Còn về cách xây dựng giao thức liên chuỗi thật sự phi tập trung, có thể tham khảo bài viết trước đây của tôi: “Tại sao nên dùng bằng chứng không kiến thức để phát triển giao thức liên chuỗi?”

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News