木桶理論でビットコインとイーサリアムLayer2のセキュリティモデルとリスク指標を分解する

TechFlow厳選深潮セレクト

木桶理論でビットコインとイーサリアムLayer2のセキュリティモデルとリスク指標を分解する

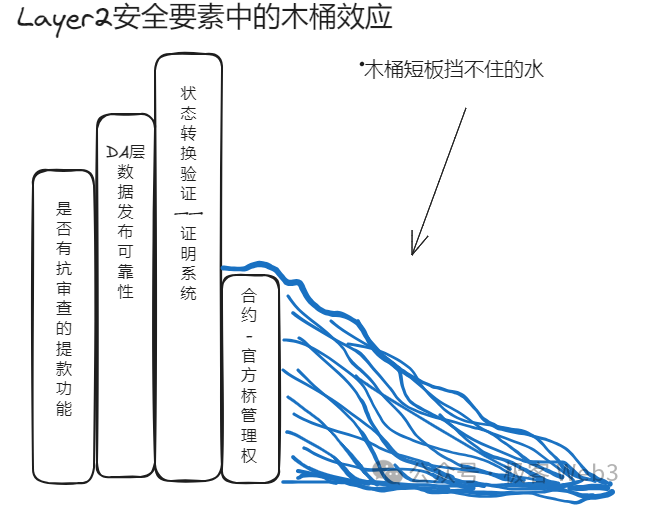

複雑なマルチモジュールシステムについて議論を始める際には、まずどの部分が「最も短い板」であるかを明確にする必要がある。

執筆:Faust & 霧月、Geek web3

アドバイザー:Kevin He (@0xKevinHe)、新火科技技術VP

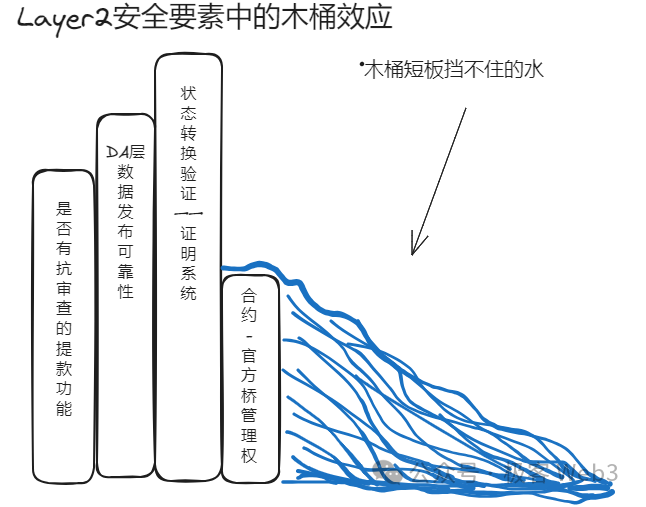

はじめに:アメリカの経営学者ローレンス・ピーターはかつて「バケツ理論」を提唱した。この理論によれば、システム全体の性能は、最も脆弱な部分によって制限される。言い換えれば、バケツにどれだけ水が入るかは、最も短い板の長さで決まる。この原理はシンプルだが、しばしば見過ごされてしまう。これまでのLayer2の安全性に関する議論では、各構成要素の優先順位や重要性が無視されがちであり、状態遷移の信頼性やDA(データ可用性)問題に焦点が当てられ、それよりも根本的かつ重要な要素が軽視されてきた。こうした前提では、全体の理論的基盤自体が揺らいでしまう可能性がある。したがって、複数のモジュールからなる複雑なシステムを考察する際には、まず「最も短い板」が何かを明確にする必要がある。

このバケツ理論の発想に触発され、我々はビットコイン/イーサリアムのLayer2セキュリティモデルにおける各構成要素間の依存関係を分析した結果、ある要素の安全性が他の要素よりもより基本的かつ重要である、すなわち「より短い板」であることが明らかになった。

この観点から、主流的なLayer2セキュリティモデルにおける各コンポーネントの重要度・基礎度について、以下の優先順位付けを行うことができる。

-

コントラクト/公式ブリッジの管理権限が適切に分散されているか(マルチシグの支配が集中していないか)

-

検閲耐性のある引き出し機能(強制引き出し、エスケープハッチ)があるか

-

DA層/データ公開形式が信頼できるか(DAデータがビットコインやイーサリアム上に公開されているか)

-

レイヤー1上に信頼できる詐欺証明/有効性証明システムが展開されているか(ビットコインL2の場合、BitVMが必要)

イーサリアムコミュニティのLayer2研究知見を適度に吸収し、リセンコ主義を避けるべきだ

高度に体系化されたイーサリアムLayer2の枠組みと比べ、ビットコインLayer2は新しいフロンティアのような存在である。特に最近のインスクリプション(銘文)ブーム以降、その重要性が高まりつつある一方で、エコシステムは混乱し、カオス的な状況にある。次々と登場するLayer2プロジェクトたちは、ビットコインエコシステムに希望をもたらす反面、意図的に自らのセキュリティリスクを隠蔽しており、「イーサリアムLayer2を否定し、ビットコイン独自の道を歩む」と宣言する者まで現れている。

ビットコインとイーサリアムの機能的違いを踏まえれば、ビットコインLayer2が初期段階でイーサリアムLayer2と完全に一致することは不可能だが、だからといって、イーサリアムやモジュラー型ブロックチェーン界隈で既に定着した業界常識を全面的に否定すべきではない。(旧ソ連の生物学者リセンコがイデオロギー問題を利用して西洋遺伝学支持者を迫害した「リセンコ事件」を参照)

むしろ逆に、過去の研究者が膨大な努力を重ねて得た評価基準は広く受け入れられており、強い説得力を備えている。こうした成果の価値を故意に否定するのは非合理的な行為である。

ビットコインLayer2の構築にあたっては、「西学東用」の意義を十分に認識し、イーサリアムコミュニティの知見を適度に吸収・最適化すべきである。しかし、ビットコインエコシステム以外の考え方を取り入れる際には、その出発点の違いに注意し、最終的には共通点を追求しつつ差異を尊重することが求められる。

これは「西洋人」と「東洋人」の類似点と相違点を考えることに似ている。「人」という共通項には多くの類似特徴があるが、「西洋」「東洋」という異なる接頭辞により、細部の特徴が分かれる。

結局のところ、「西洋人」と「東洋人」の間には必然的に重なり合う部分があり、西洋人に適用可能な多くが東洋人にも適用可能であり、「イーサリアムLayer2」に適用可能な多くが「ビットコインLayer2」にも適用可能である。両者の違いを議論する前に、まず共通点を明確にすることが、より重要で意味のあることだろう。

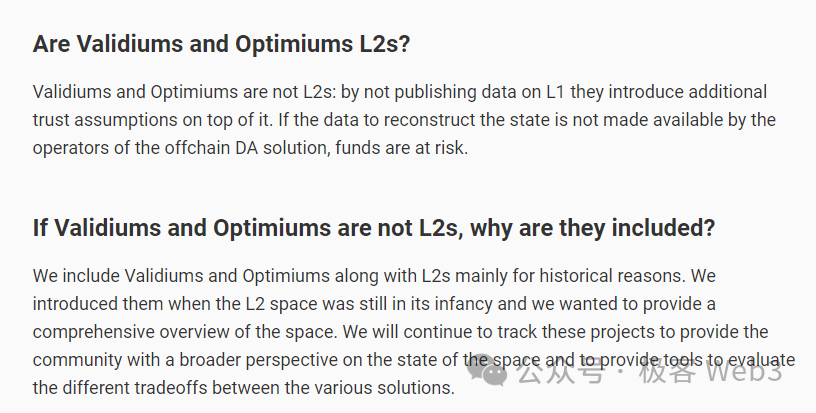

「求同存異」の精神に基づき、本稿では「何がビットコインLayer2で、何がそうでないか」といった定義論には踏み込まない。なぜならこの話題は極めて議論が多く、イーサリアムコミュニティですら「どのプロジェクトがLayer2に該当するか」で合意が取れていないからだ。

ただし、異なる技術的アプローチがビットコインの拡張性を高める一方で、それぞれに異なるセキュリティリスクが伴うことは確かであり、これらの安全モデルに内在する信頼仮定こそが、本稿で重点的に考察したいテーマである。

Layer2の安全性と評価基準とは

実際、Layer2の安全性は新しいトピックではない。また、「安全性」という言葉自体も、複数の細分化された属性を含む複合概念である。

以前、EigenLayerの創設者は「安全性」を「取引の不可逆性(ロールバック耐性)、検閲耐性、DA/データ公開の信頼性、状態遷移の有効性」の4つの要素に単純に分解していた。

(EigenLayer創設者は、クライアント検証/主権Rollup方式がビットコインメインネットの安全性をどう継承するかについて意見を述べていた)

また、L2BEATおよびイーサリアムコミュニティのOGたちが、より体系的なLayer2リスク評価モデルを提案している。ただし、これらの結論はスマートコントラクト型Layer2を対象としており、主権Rollupやクライアント検証など、典型的な非スマートコントラクト型Layer2には直接適用できない。

これらはビットコインL2に100%適合するわけではないが、評価に値する知見も多く含まれており、多くの見解は欧米コミュニティで広く認められている。これにより、異なるビットコインL2のリスクを客観的に評価できる。

(Vitalikは、Rollup方式が初期段階では理論的理想に達しないことを理由に、一時的に安全性を補完する手段(「補助輪」)を必要とすると指摘。これらの「補助輪」は信頼仮定を生じ、それがリスクとなる)

では、リスクはどこから来るのか?現在、イーサリアムLayer2でもビットコインLayer2でも、多くのプロジェクトが中央集権的なノードをソーターや、少数ノードによるサイドチェーン形式の「委員会」に依存している。このような中心化されたソーターや委員会が制限なく行動すれば、ユーザー資産を盗んで逃亡したり、取引要求を拒否して資産を凍結させたりできる。これが前述のEigenLayer創設者が挙げた「状態遷移の有効性」と「検閲耐性」に関わる。

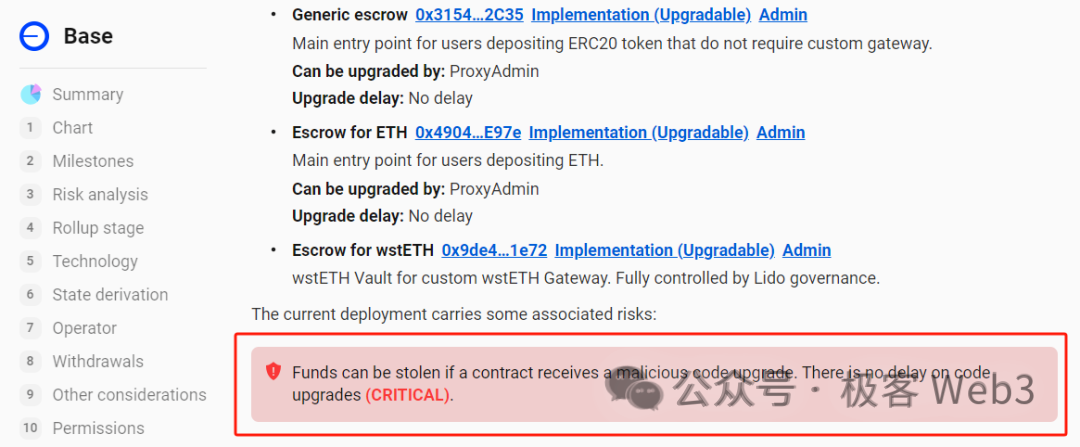

また、イーサリアムLayer2はETHチェーン上のコントラクトに依存して状態遷移や入出金を検証するため、Layer2運営者がコントラクトのロジックを迅速に更新できれば、悪意のあるコード(例えば、特定アドレスがL1-L2橋にロックされたトークンをすべて送金できるようにする)を注入し、資産を直接盗むことも可能になる。

これを「マルチシグ配分問題」と呼ぶ。この問題はビットコインLayer2にも当てはまる。なぜなら、ビットコインLayer2も「公証人ブリッジ」に依存しており、クロスチェーン要求を許可するために複数のノードがマルチシグで署名する必要があるため、マルチシグの適正な分配という課題が存在する。これはビットコインLayer2における最も基本的な「補助輪」とも言える。

さらに、DA問題も極めて重要である。Layer2がデータをレイヤー1にアップロードせず、信頼性の低いDA公開場所を選択した場合、もし外部DA層(通常はDAC:データ可用性委員会)が共謀して最新の取引データを公開拒否すれば、データ保持攻撃によりネットワークが破綻し、ユーザーの正常な出金ができなくなる。

L2BEATはこれらの問題を総括し、Layer2セキュリティモデルの核心的要素を以下のように整理している:

-

状態検証/証明システムの信頼性(State Validation)

-

DAデータ公開方法の信頼性(Data Availability)

-

Layer2ネットワークが意図的に取引を受け付けない/停止した場合、資産を強制的に引き出すことができるか(Sequencer Failure、Proposer Failure)

-

Layer2関連コントラクト/公式クロスチェーンブリッジの管理権が十分に分散されているか。権力が集中している場合、内部犯行が発覚しても、ユーザーに脱出時間(Exit Window)があるか

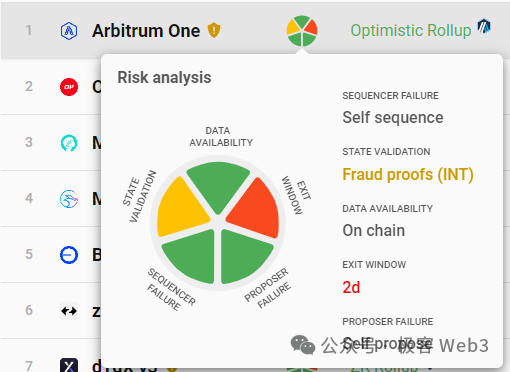

(L2BEAT上で各Layer2プロジェクトに設定された「リスク要因表示図」)

いずれにせよ、Layer2のセキュリティリスクを分析するとは、Layer2ネットワーク内でユーザー資産に損害を与える可能性のあるシナリオがどれだけ存在するか、そしてそれらの危険に対して、Layer2システムがメカニズム設計でどれだけ効果的に抑制できるかを問うことである。特定の悪意ある行為を完全に防止できない場合、どれだけの「信頼」を必要とするか、どの程度の個人やグループを信頼しなければならないか、「補助輪」にどれだけ依存するかが問題となる。

以下では、一般的なイーサリアムLayer2/ビットコインLayer2モデルに存在するリスク要素を分析する(本稿の対象には「ステートチャネル」や「ペイメントチャネル」、インスクリプション索引プロトコルは含まない。これらは特殊なため)。また、Layer2セキュリティモデルの中で、どの要素がより基礎的・根本的・重要であるかを探り、そうした「より短い板」こそが、他の短所よりも重視すべき信頼リスクであることを示す。

Layer2のバケツ効果――短所とは何か

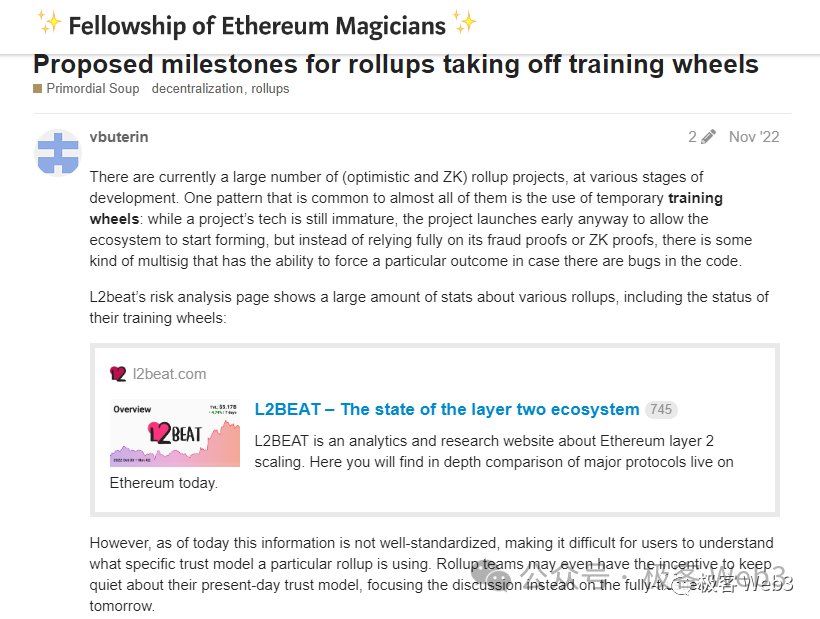

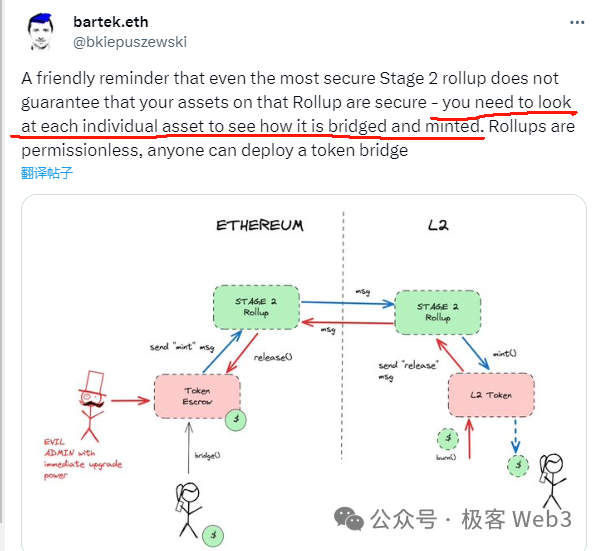

最も短い板――コントラクト/公式ブリッジの管理権

ここで「バケツ効果」を用いてLayer2のセキュリティ問題を分析すれば、すぐにわかるのは、前述した「コントラクトのアップグレード性」(主にイーサリアムLayer2向け)あるいはさらに言えば「公式クロスチェーンブリッジの管理権」(ビットコイン・イーサリアムLayer2両方に適用)が、最も短い板であるということだ。

イーサリアムLayer2において、運営者がレイヤー1上で迅速にコントラクトをアップグレードできる限り、理論上はL2公式ブリッジの入出金アドレスにロックされたトークンを盗むことができ、DA層や証明システムがどれほど信頼できても無意味になる。

つまり、ブリッジコントラクトの管理権はシステム全体の安泰に関わる最重要ポイントであり、Layer2乃至モジュラー型ブロックチェーンスタックの中で最も基礎的かつキーポイントである。もしブリッジコンポーネント/コントラクトがマルチシグ管理下で更新可能であれば、ここに「信頼仮定」を置かざるを得ず、Layer2コントラクト/公式ブリッジの管理者が悪意を持たないと仮定しなければならない。

(L2BEATでは、各Layer2プロジェクトのコントラクトアップグレード遅延が記載されており、多くのL2コントラクトは管理者により即座にアップグレード可能。管理者が資産を盗もうとしたり、秘密鍵がハッキングされれば、L2に預けられたユーザー資産は被害を受ける)

イーサリアムLayer2と異なる点は、ビットコインLayer2のブリッジはレイヤー1のコントラクトで制御されていないことだ。ビットコインはそもそもスマートコントラクトをサポートしないため、イーサリアムLayer2のようにはできない。

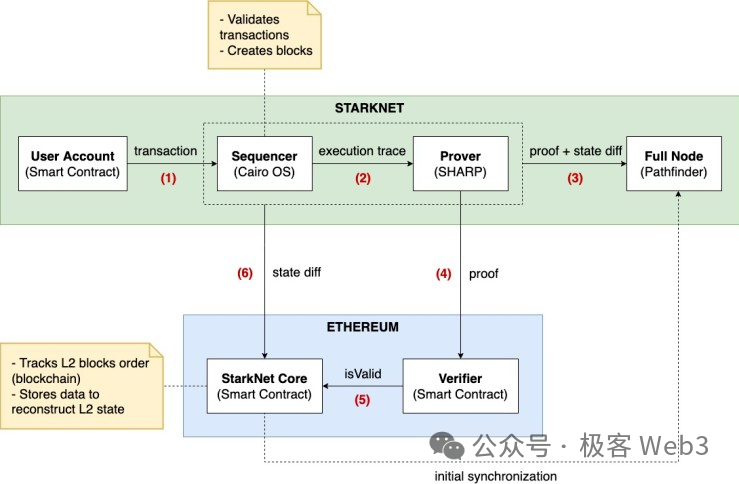

(Starknetの原理図)

これはビットコインLayer2にとって避けられない問題であり、利点と欠点の両面がある。現時点では、イーサリアムLayer2がコントラクトに依存して実現する「非信頼型ブリッジ(trustless bridge)」は、ビットコインL2では実現できない。このような「Trustless Bridge」はレイヤー1に専用コントラクトを配置する必要があり、DA+詐欺証明/ZK証明システムとの連携が必要で、Orbiterのような「オプティミスティックブリッジ」やPolyhedraのようなZKブリッジと本質的に同じである。

現在の業界の主流的見解は、実装上のバグを考慮せず理論モデルのみを見れば、オプティミスティックブリッジとZKブリッジのセキュリティレベルは最も高く、コントラクトコードにバグがなく、悪意あるアップグレードもできない限り、ほぼ非信頼的になるとされている。

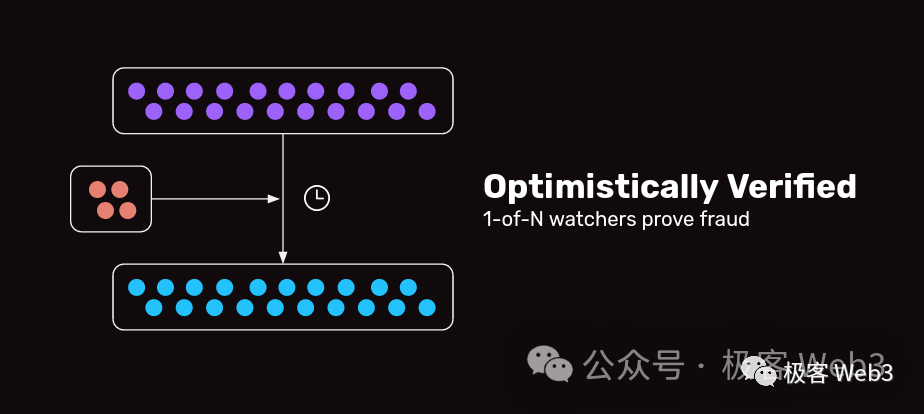

(オプティミスティックブリッジはN人の監視者のうち1人が誠実であれば安全が保証される。信頼モデルは1/N)

ビットコインLayer2はレイヤー1にコントラクトを展開できない(ライトニングネットワークは除外)ため、公式ブリッジはほとんどが少数ノードからなる「公証人ブリッジ」または「マルチシグブリッジ」であり、その安全性はマルチシグ/閾値署名の設定方法に依存し、強い信頼仮定を必要とする:これらの公証人が共謀しない、または秘密鍵が盗まれないという仮定が必要である。

現在、大多数の公証人/閾値署名方式のブリッジは、イーサリアムLayer2の公式「非信頼型ブリッジ」と比較してセキュリティ面で劣る(ただし、イーサリアムLayer2のコントラクトが悪意あるアップグレードされないという前提)。明らかに、ビットコインLayer2ネットワークが預かる資産の安全性は、公式ブリッジの安全性、すなわちマルチシグブリッジの権力分散度に左右される。これが最初の「補助輪」である。

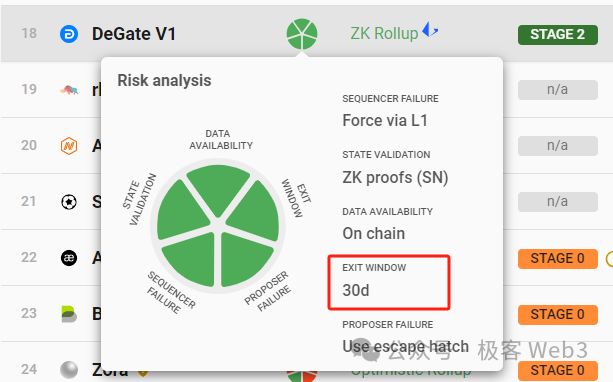

なお、イーサリアムLayer2の公式ブリッジ関連コントラクトの「アップグレード権限」も、通常は少数のマルチシグ管理者に集中しているため、マルチシグ管理者が共謀すれば、イーサリアムLayer2のブリッジにも問題が生じる。ただし、コントラクトがアップグレード不可、または非常に長い遅延期間がある場合は例外(現時点でDegateやFuel V1のみ)。

(Degateは毎回のコントラクトアップグレード時に、ユーザーに30日間の安全脱出期間を提供。この間に新版コントラクトに悪意あるロジックを発見すれば、強制出金/エスケープハッチ機能で安全に脱出できる)

「公式ブリッジ」に関して、イーサリアムLayer2とビットコインLayer2の信頼モデルは基本的に一致している:マルチシグ管理者が共謀して悪行に及ばないと信頼しなければならない。このマルチシグはL2公式ブリッジを制御し、コードロジックを変更したり、無効な出金要求を承認したりでき、いずれもユーザー資産の盗難につながる。

唯一の違いは、イーサリアムLayer2はコントラクトが悪意あるアップグレードされず/アップグレードウィンドウが十分に長ければ、公式ブリッジは非信頼的になるが、ビットコインLayer2はいかなる場合でもその効果に到達できない点である。

二番目に短い板――検閲耐性のある強制出金

仮に前述のコントラクトマルチシグ/公式ブリッジの管理権問題が存在しない、つまりこの層に問題がないと仮定した場合、次に最も重要なのは出金の検閲耐性である。

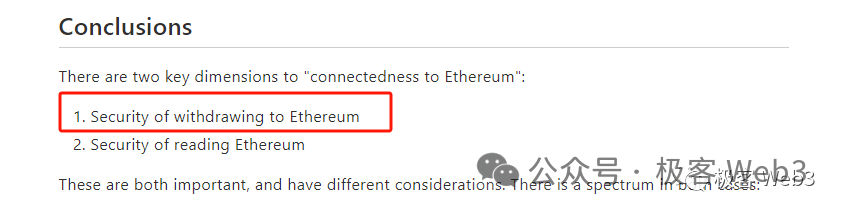

検閲耐性のある強制出金/エスケープハッチ機能の重要性について、Vitalikは数ヶ月前の記事「Different types of layer 2s」で強調しており、ユーザーが資産をLayer2からLayer1へ円滑に引き出せるかどうかは、極めて重要なセキュリティ指標である。

Layer2のソータが常にユーザーの取引要求を拒否したり、長期間故障/ダウンした場合、資産は「凍結」され、何もできなくなる。たとえDAや詐欺証明/ZK証明システムが利用可能であっても、検閲耐性対策がなければ、そのようなLayer2は十分に安全ではなく、いつでも資産を押さえ込まれる可能性がある。

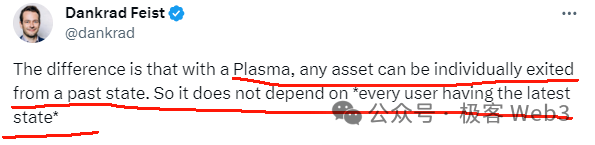

さらに、かつてイーサリアムエコシステムで隆盛を極めたPlasma方式は、DA障害や詐欺証明失敗時にも、ユーザーが安全に資産をLayer1に引き出せるようになっていた。このとき、Layer2ネットワークは事実上破綻しているが、ユーザーの資産は安全に脱出できる。明らかに、検閲耐性のある出金機能は、DAや証明システムよりも基礎的・根本的である。

(イーサリアム財団のDankrad氏は、DA障害/ユーザーが最新データを同期できない場合でも、Plasmaではユーザー資産の安全な脱出が可能だと述べた)

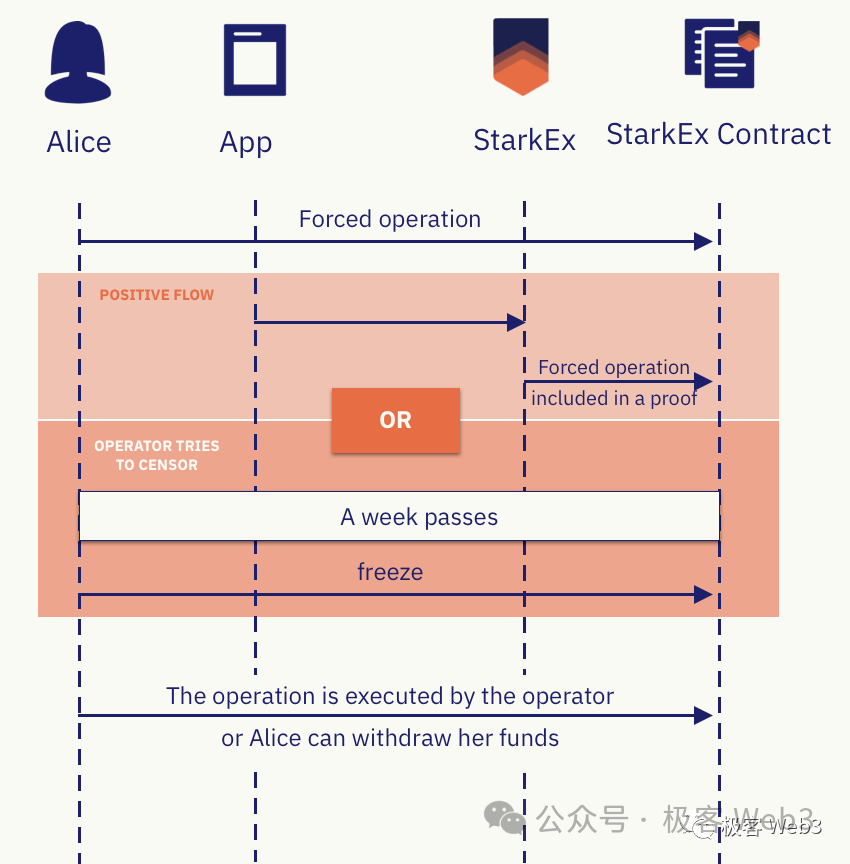

一部のイーサリアムLayer2(Loopring、StarkEx、dYdX、Degateなど)は、レイヤー1上に検閲耐性を持つ強制出金/エスケープハッチ起動関数を設けており、Starknetを例にすれば、ユーザーがレイヤー1に提出したForced Withdrawalリクエストが7日間のウィンドウ期間終了後もLayer2ソータから応答がない場合、手動でfreeze Request機能を呼び出してL2を凍結状態にし、エスケープハッチモードを起動できる。

このとき、ソータはL1のRollupコントラクトにデータを提出できず、Layer2全体が1年間凍結される。その後、ユーザーはMerkle proofを提出し、Layer2上での資産状態を証明することで、L1上で直接出金できる(つまり、公式ブリッジの入出金アドレスから自分の分の資金を引き出す)。

明らかに、エスケープハッチモードはイーサリアムのようにスマートコントラクトをサポートするチェーンでのみ実現可能であり、ビットコインではこれほど複雑なロジックを実行できない。言い換えれば、エスケープハッチ機能は基本的にイーサリアムLayer2の特許であり、ビットコインLayer2は追加の補助手段を使って模倣するしかない。これが二番目の「補助輪」である。

しかし、「強制出金リクエスト」を単に宣言するだけならば、エスケープハッチを直接起動するよりもはるかに簡単である。前者は、ユーザーがレイヤー1上で指定アドレスに取引を送信し、その付加データ内に全Layer2ノードに伝えたい情報を記述するだけでよい(これにより、ソータを迂回して他のLayer2ノードに直接要求を伝えることができる)。「強制出金」が長期間応答されない場合にのみ、エスケープハッチを起動する設計が合理的である。

(参考資料:Layer2にとって強制出金とエスケープハッチ機能はどれほど重要なのか?)

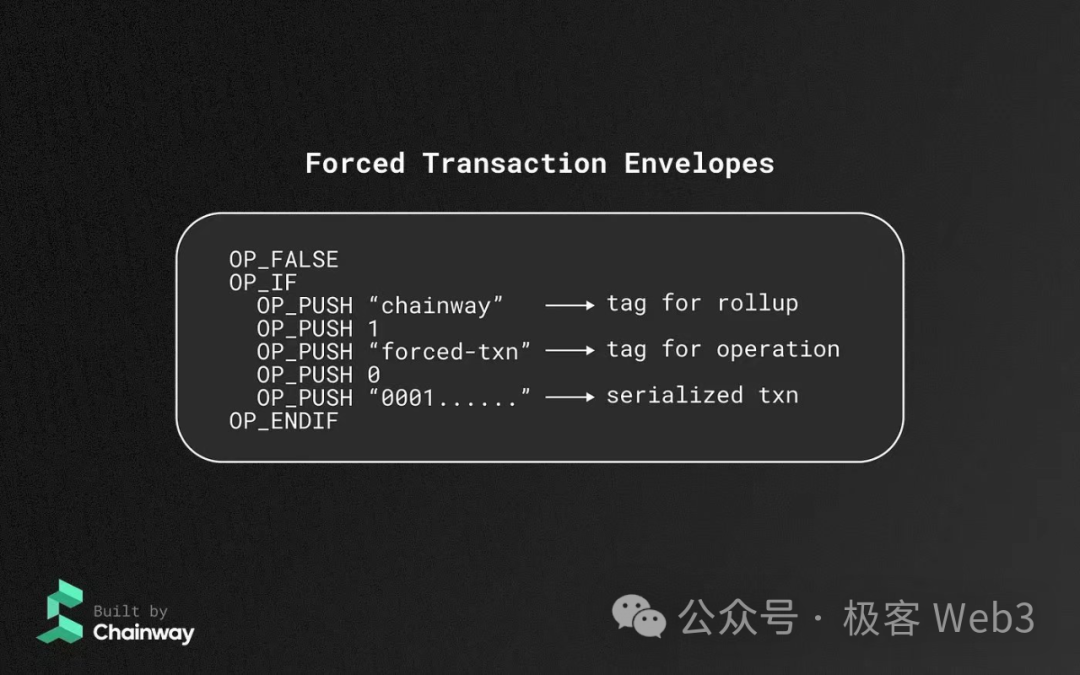

現在、すでにいくつかのビットコインLayer2チームがArbitrumの強制取引実装方式を模倣し、ビットコインチェーン上で強制取引声明(Forced Transaction Envelopes)を発行できるようにする計画を持っている。この方式では、ユーザーはソータを迂回して他のLayer2ノードに「声を届ける」ことができる。ソータがユーザーの強制取引声明を見てなお要求を拒否すれば、他のLayer2ノードがそれを検知し、罰則を科す可能性がある。

しかし問題は、Arbitrumの強制取引機能が詐欺証明システムのおかげで、ユーザーの取引を無視し続けるSequencer/Proposerを罰することができる点にある。しかし、レイヤー1上で詐欺証明を検証するのが困難なビットコインLayer2(BitVMは一時除外)では、この点で一定の課題に直面する。主権Rollupのように、クライアント検証とセキュリティレベルが大きく変わらない方式では、信頼性を真剣に評価するのは難しい。プロジェクトごとの実装詳細に応じて評価する必要があるだろう。

もちろん、現在多くのビットコインLayer2がサイドチェーン形式で稼働しており、これはある程度非中央集権的なソータを実現し、検閲耐性の問題を一定程度解決できる。しかしこれは一時的な有効手段に過ぎず、究極の解決策ではない。

PS:現在の一部Layer2方式(Validiumなど)は、エスケープハッチのメカニズム設計が不十分で、ソータがデータ保持攻撃/DA使用不能時にユーザーの出金を阻止できる。これはLayer2のエスケープハッチ設計の不備に起因する。理論的には、最適なエスケープハッチ出金は履歴データのみに依存し、DA/新規データの可用性に依存しないはずである。)

三番目に短い板:DA層のデータ公開の信頼性

DAはデータ可用性と呼ばれるが、実際には「データ公開」を意味している。当初VitalikやMustafaがこの概念に名前を付けた際、深く考えずに「DA/データ可用性」という実態に合わない名称ができた。

データ公開とは、最新のブロック/取引データ/状態遷移パラメータが、必要な者に円滑に受け取れることを指す。異なるチェーン上でデータを公開する場合、その信頼性は異なる。

(参考資料:データ可用性への誤解:DA=データ公開≠履歴データ検索)

欧米コミュニティでは一般的に、ビットコイン、イーサリアムなどの老舗パブリックチェーンが最も非信頼的なDA層であるとされている。Layer2ソータがイーサリアム上にデータを公開した場合、誰でもイーサリアムgethクライアントを実行すれば、そのデータをダウンロード・同期でき、ほとんど妨げられない。これはイーサリアムネットワークの巨大な規模と多数の公開データソースによるものである。

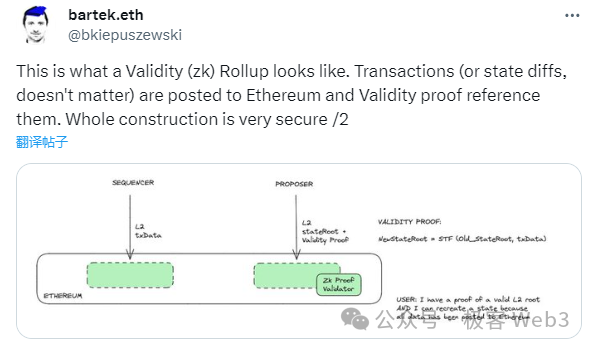

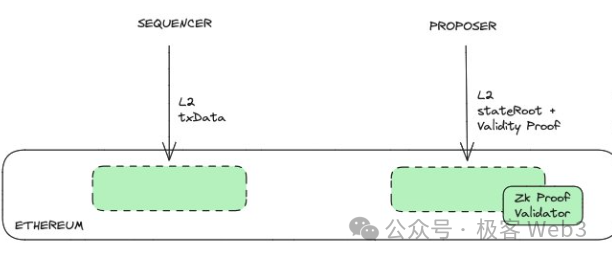

注目すべきは、イーサリアムRollupがソータに対し、レイヤー1上で取引データ/状態遷移パラメータを公開することを強制している点である。これは有効性証明/詐欺証明によって保証されている。

例えば、ZK Rollupのソータがレイヤー1に取引データを公開すると、コントラクトロジックによりdatahashが生成され、検証器コントラクトは、Proposerが提出した有効性証明とdatahashの関連性を確認する。

これは、Proposerが提出したzk ProofとStaterootが、Sequencerが提出したTx dataと関連していることを確認するのに等しい。つまりNew Stateroot=STF(Old Stateroot, Txdata)。STFはstate transition function(状態遷移関数)である。

これにより、状態遷移データ/DAを強制的にオンチェーン化できる。Staterootと有効性証明のみを提出しても、検証器コントラクトのverifyを通過できない。

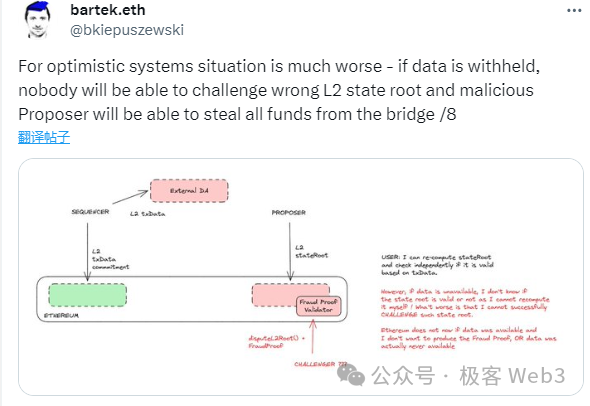

DAデータ公開と証明検証システムのどちらがより基礎的かについては、イーサリアム/Celestiaコミュニティで既に十分な議論があり、一般的な結論は次の通り:DA層の信頼性は、詐欺証明/有効性証明システムの完成度よりも重要である。例えば、Plasma、Validium、Optimiumといった――DA層がイーサリアムチェーン外、決済層がイーサリアムチェーン上の方式は、「データ保持攻撃」に遭いやすい。これは:

Sequencer/ProposerがETHチェーン外のDA層ノードと共謀し、レイヤー1上でstaterootを更新するが、状態遷移に対応する入力パラメータを公開しないことで、外部者が新しいstaterootが正しいか判断できず、「目が見えない」状態になる。

こうした状況が発生すれば、Layer2ネットワークは事実上破綻する。なぜなら、このときLayer2の台帳がどうなったか全く分からないからだ。詐欺証明ベースのLayer2(PlasmaやOptimium)では、ソータが任意のアカウントのデータ/資産を自由に書き換えることができる。有効性証明ベースのLayer2(Validium)では、ソータがあなたのアカウントを勝手に書き換えることはできないが、ネットワーク全体がブラックボックスとなり、内部で何が起きているか誰も分からない。破綻と変わらない。そのため、イーサリアムエコシステム内の正統なLayer2方式は基本的にRollupであり、ValidiumやOptimiumはイーサリアム財団から認められていない。

(参考資料:データ保持攻撃と詐欺証明:Plasmaがスマートコントラクトをサポートしない理由)

したがって、DA層の信頼性/状態遷移パラメータの入手可能性は、詐欺証明/有効性証明システムの完成度よりも重要で、より基礎的である。ビットコインLayer2、特にクライアント検証モデルに基づくLayer2の場合、レイヤー1上に詐欺証明/有効性証明検証システムがなくても、DA層が正常に機能していれば、L2ネットワークで誤った状態遷移が起きたか否かを依然として知ることができる。

現時点ではビットコインメインネットは詐欺証明/有効性証明の検証が困難(ここではBitVMは除外)であるため、ビットコインL2に証明検証システムがないと仮定する。理想的には、L2ソータが実際に悪意を持ち、決済層/BTC上でDAデータと関連しないstaterootを公開しても、ユーザー資産を真正に盗むことはできない。なぜなら、一方的に提出されたstateroot/状態遷移結果は、誠実なノードから認められず、最終的には自己満足に終わる可能性が高いからだ。

(このとき、取引所やクロスチェーンブリッジなどの周辺施設を提供する側のノードがソータと共謀しなければ、ソータは誤ったデータを公開して資産を迅速に現金化することはできない。その後、1人の誠実なノードが異常を発見し、重要な瞬間に警報を発すれば、社会的コンセンサスによって修正可能。ただし、社会的コンセンサス自体のコストは高く、即時には機能しない)

サイドチェーンモデルに類似し、多数のノードが共謀して悪意ある状態変更を実行した場合も、人々はすぐに問題に気づくことができる。取引所やクロスチェーンブリッジなどの第三者施設が誤ったデータを認めなければ、Layer2/サイドチェーンの悪意ある管理者は成功裏に現金化できない。本人が直接OTCで他人を説得する以外は。

(Vitalikは記事で、

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News