Le modèle secret d’Anthropic capable de détecter des milliers de vulnérabilités : cette liste de 15 recommandations en matière de cybersécurité mérite d’être sauvegardée

TechFlow SélectionTechFlow Sélection

Le modèle secret d’Anthropic capable de détecter des milliers de vulnérabilités : cette liste de 15 recommandations en matière de cybersécurité mérite d’être sauvegardée

Couvre les fondamentaux de la protection de la sécurité personnelle à l’ère de l’IA.

Auteur : Ole Lehmann

Traduction : TechFlow

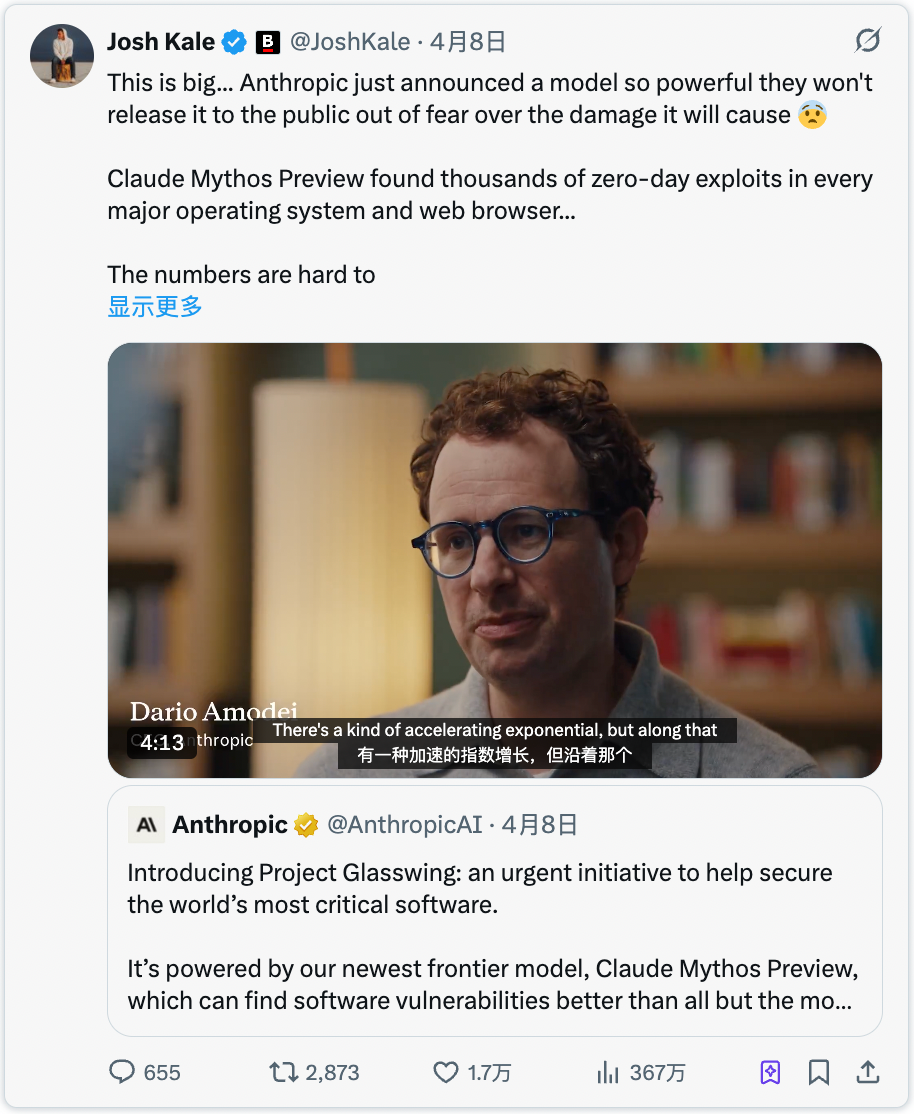

Introduction de TechFlow : Anthropic a publié son tout dernier modèle de pointe, Claude Mythos Preview, capable de découvrir des milliers de vulnérabilités zéro-day dans tous les systèmes d’exploitation et navigateurs grand public. Sa puissance est telle qu’Anthropic refuse de le rendre public, craignant des dégâts incontrôlables. La mauvaise nouvelle ? Des modèles dotés de capacités similaires tomberont inévitablement entre les mains d’attaquants. L’an dernier, Karpathy, cofondateur d’OpenAI, avait établi une liste de bonnes pratiques en matière de cybersécurité numérique. Il est désormais temps de la prendre au sérieux.

C’est ce qui s’est produit : Anthropic a annoncé hier la sortie de Claude Mythos Preview.

À quel point ce modèle est-il puissant ? Il a identifié des milliers de vulnérabilités zéro-day dans tous les systèmes d’exploitation et navigateurs majeurs. Tellement puissant qu’Anthropic n’ose pas le diffuser publiquement, redoutant des dommages incontrôlables.

Ce modèle n’est pas encore accessible au public, mais dès lors que des acteurs malveillants mettront la main sur un modèle équivalent — ce n’est qu’une question de temps — les cyberattaques auxquelles vous serez confronté seront si sophistiquées que la plupart des gens ne se rendront même pas compte qu’ils ont été compromis.

Cela ressemble à une pandémie dans le monde du logiciel.

Votre défense numérique doit donc être renforcée dès maintenant.

Le guide de cybersécurité numérique de Karpathy

L’an dernier, Karpathy, cofondateur d’OpenAI, a rédigé un guide complet de cybersécurité numérique couvrant les fondamentaux de la protection individuelle à l’ère de l’IA.

C’est, selon moi, l’une des meilleures listes d’initiation disponibles. Voici les 15 mesures que vous devriez prendre dès aujourd’hui :

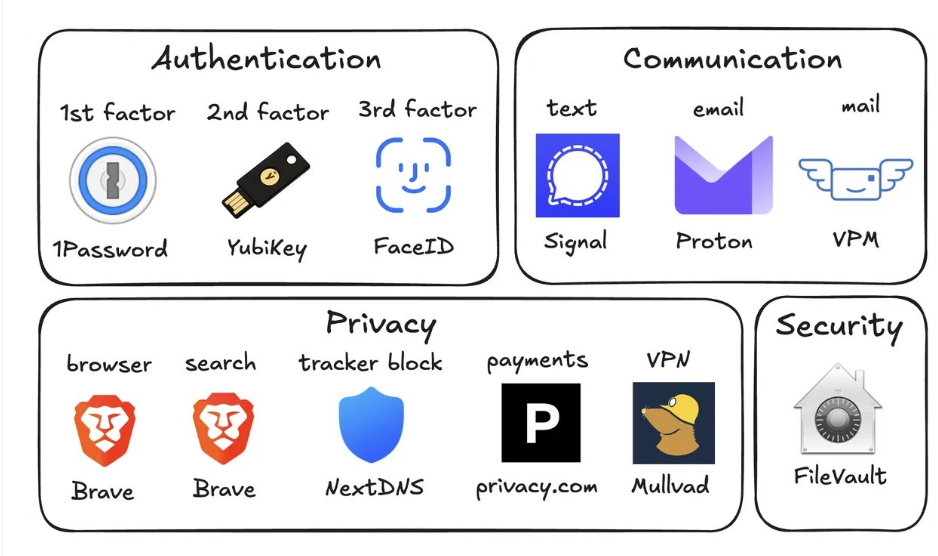

1. Utilisez un gestionnaire de mots de passe (par exemple 1Password)

Générez pour chaque compte un mot de passe aléatoire et unique.

Si un service est piraté, les attaquants utilisent les identifiants volés pour tenter de s’introduire sur d’autres plateformes. Un gestionnaire de mots de passe élimine ce risque et remplit automatiquement les champs — ce qui est en réalité plus rapide que la réutilisation d’un même mot de passe.

2. Équipez-vous d’une clé de sécurité matérielle (par exemple YubiKey)

Il s’agit d’un dispositif physique servant de deuxième facteur d’authentification. Pour accéder à votre compte, un attaquant devrait physiquement s’emparer de cet objet.

Les codes SMS sont en réalité très peu sûrs : le détournement de carte SIM (un tiers appelant votre opérateur sous prétexte d’être vous afin de transférer votre numéro sur son propre téléphone) est bien plus facile à réaliser qu’on ne le croit.

Achetez 2 à 3 clés YubiKey et stockez-les séparément, afin d’éviter de vous retrouver verrouillé hors de vos comptes si l’une d’elles est perdue.

3. Activez l’authentification biométrique sur tous vos appareils

Utilisez Face ID, la reconnaissance digitale ou toute autre méthode biométrique prise en charge par votre appareil. Appliquez-la à votre gestionnaire de mots de passe, à vos applications bancaires et à toutes les applications sensibles.

Il s’agit d’un troisième facteur d’authentification : « Qui êtes-vous ? ». Personne ne peut voler votre visage dans une base de données.

4. Traitez vos questions de sécurité comme des mots de passe

Des questions telles que « Quel est le nom de jeune fille de votre mère ? » peuvent être résolues en dix secondes via Google.

Générez des réponses aléatoires à ces questions et stockez-les dans votre gestionnaire de mots de passe. Ne répondez jamais sincèrement à ces questions.

5. Activez le chiffrement du disque

Sous macOS, cette fonction s’appelle FileVault ; sous Windows, BitLocker.

Si votre ordinateur portable est volé, le chiffrement du disque signifie que le voleur ne récupère qu’un simple bloc de métal inutilisable, et non l’intégralité de vos fichiers. L’activation prend deux minutes et s’exécute en arrière-plan sans perturber votre utilisation.

6. Réduisez le nombre d’appareils domestiques connectés

Chaque appareil « intelligent » est, en réalité, un ordinateur connecté à Internet, équipé d’un microphone et installé chez vous.

Ils collectent continuellement des données, les transmettent régulièrement à leurs serveurs et sont fréquemment piratés. Votre détecteur de qualité de l’air Wi-Fi acheté sur Amazon n’a pas besoin de connaître vos coordonnées GPS précises.

Moins vous possédez d’appareils connectés, moins vous offrez d’entrées potentielles à vos réseaux.

7. Adoptez Signal pour vos communications quotidiennes

Signal chiffre vos messages de bout en bout : personne — ni Signal lui-même, ni votre opérateur téléphonique, ni aucun tiers interceptant les données — ne peut lire vos messages.

Les SMS classiques, voire iMessage, conservent des métadonnées (qui a échangé avec qui, à quel moment, pendant combien de temps), accessibles et analysables par toute personne disposant des autorisations adéquates.

Activez la fonction de disparition automatique des messages : 90 jours constitue une valeur par défaut raisonnable, évitant ainsi que les anciennes conversations ne deviennent une source de risque.

8. Optez pour un navigateur respectueux de la vie privée (par exemple Brave)

Brave repose sur Chromium : toutes les extensions Chrome sont compatibles, et l’expérience utilisateur est quasi identique.

9. Remplacez votre moteur de recherche par défaut par Brave Search

Pourquoi ? Parce qu’il dispose de son propre index indépendant, contrairement à DuckDuckGo, qui n’est en réalité qu’une interface graphique sur Bing.

Si un résultat de recherche vous semble insatisfaisant, ajoutez « !g » pour rediriger immédiatement cette requête vers Google.

Version premium disponible à 3 dollars par mois. En tant que client payant, vous êtes mieux protégé qu’en tant que produit gratuit.

10. Utilisez des cartes de crédit virtuelles (par exemple Privacy.com)

Générez un nouveau numéro de carte pour chaque commerçant. Vous pouvez définir un plafond de dépense par carte et saisir librement le nom et l’adresse figurant sur le relevé.

En cas de piratage du commerçant, les attaquants ne récupèrent qu’un numéro de carte à usage unique, non votre identité financière réelle. Cela signifie aussi qu’aucun commerçant ne connaît votre adresse postale réelle.

11. Obtenez une adresse postale virtuelle

Des services tels que Virtual Post Mail reçoivent votre courrier physique, le numérisent puis vous permettent de le consulter en ligne. Vous décidez ensuite quels documents détruire et lesquels faire réexpédier.

Ainsi, vous n’aurez plus besoin de communiquer systématiquement votre adresse personnelle à chaque boutique en ligne lors du paiement.

12. Ne cliquez jamais sur les liens contenus dans les e-mails

Falsifier une adresse e-mail est extrêmement simple. Avec l’IA, les e-mails de phishing sont désormais indiscernables des e-mails légitimes.

Au lieu de cliquer sur un lien, ouvrez manuellement le site concerné et connectez-vous directement.

En outre, désactivez le téléchargement automatique des images dans les paramètres de votre client de messagerie : les images intégrées peuvent être utilisées pour suivre l’ouverture de vos e-mails.

13. Utilisez un VPN de façon sélective (par exemple Mullvad)

Un VPN masque votre adresse IP (le numéro unique identifiant votre appareil et sa localisation), empêchant ainsi les services auxquels vous vous connectez de savoir qui vous êtes.

Il n’est pas nécessaire de le laisser activé 24 heures sur 24, mais il est fortement recommandé de l’utiliser sur les réseaux Wi-Fi publics ou lors de l’accès à des services peu fiables.

14. Configurez un bloqueur de publicités au niveau DNS (par exemple NextDNS)

Le DNS est essentiellement le « bottin téléphonique » utilisé par votre appareil pour localiser les sites web. Le bloquer à ce niveau signifie que publicités et traceurs sont supprimés avant même leur chargement.

Cette mesure s’applique à toutes les applications et navigateurs de votre appareil.

15. Installez un outil de surveillance réseau (sur Mac, nous recommandons Little Snitch)

Il affiche quelles applications de votre ordinateur établissent des connexions, combien de données elles transmettent et vers où.

Toute application envoyant des volumes de données inhabituels mérite suspicion — et probablement désinstallation.

Pour l’instant, Mythos reste entre les mains des défenseurs du projet Glasswing (Anthropic, Apple, Google, etc.).

Mais les attaquants obtiendront bientôt des modèles de niveau Mythos : dans les six prochains mois, voire plus tôt. Renforcer votre sécurité dès aujourd’hui est donc une urgence.

Prenez 15 minutes dès maintenant pour configurer ces protections — vous économiserez beaucoup de tracas par la suite.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News