À la veille de l'ère post-quantique : comment Bitcoin construit-il la prochaine génération de défenses sécuritaires ?

TechFlow SélectionTechFlow Sélection

À la veille de l'ère post-quantique : comment Bitcoin construit-il la prochaine génération de défenses sécuritaires ?

La communauté Bitcoin doit étudier rapidement la cryptographie post-quantique et parvenir à un consensus afin de faire face à la crise du « clearing quantique », qui pourrait entraîner un effondrement de la confiance et des troubles sur le marché.

Rédaction : Luke, Mars Finance

Dans la pénombre de Las Vegas, lors d’un déjeuner privé organisé dans le cadre de la conférence Bitcoin 2025, les experts chevronnés du monde des cryptomonnaies affichaient une gravité inhabituelle. L’atmosphère n’était pas empreinte des frivolités habituelles, mais plutôt d’une inquiétude plus profonde : l’informatique quantique, cette technologie disruptive longtemps perçue comme appartenant à un avenir lointain, s’approche désormais à grande vitesse, projetant déjà son ombre glaciale sur les barrières cryptographiques du Bitcoin, pourtant considérées comme impénétrables. Des avertissements mettent en garde contre le fait qu’un ordinateur quantique suffisamment puissant pourrait déchiffrer les clés privées du Bitcoin dans quelques années, exposant environ 42 milliards de dollars de bitcoins à un risque extrême, voire provoquant un « événement de liquidation » susceptible d’ébranler tout le marché.

Il ne s’agit pas d’un simple alarmisme. Les travaux récents de l’équipe d’intelligence artificielle quantique de Google ont alimenté les flammes, montrant que les ressources quantiques nécessaires pour casser l’algorithme RSA – largement utilisé actuellement – seraient 20 fois moindres que les estimations précédentes. Bien que le Bitcoin utilise l’algorithme ECDSA (Elliptic Curve Digital Signature Algorithm) et non RSA, les deux reposent sur des bases mathématiques vulnérables aux algorithmes quantiques. Comme l’a souligné Jameson Lopp, cofondateur de Casa : « La communauté Bitcoin doit parvenir à un consensus et trouver des solutions atténuantes avant que la menace quantique ne devienne une crise existentielle. »

À quelle distance sommes-nous de ce futur potentiellement dévasté par l’informatique quantique ? Ce n’est pas seulement une question technique, mais aussi une question de confiance, de richesse et du destin même d’un secteur émergent.

Comment le fantôme quantique frappe-t-il à la porte cryptographique du Bitcoin ?

Pour comprendre la menace posée par l’informatique quantique au Bitcoin, il faut examiner le socle de sa sécurité : l’ECDSA. En termes simples, lorsque vous créez un portefeuille Bitcoin, une paire de clés est générée : une clé privée (que vous devez absolument garder secrète) et une clé publique (pouvant être rendue publique). La clé publique subit ensuite une série de hachages pour générer l’adresse Bitcoin. Lors d’une transaction, vous signez numériquement celle-ci avec votre clé privée, et tous les autres participants du réseau peuvent utiliser votre clé publique pour vérifier que la signature provient bien de vous et que les données n’ont pas été altérées. Pour un ordinateur classique, remonter de la clé publique à la clé privée est mathématiquement impossible : c’est précisément ce qui fonde la sécurité du Bitcoin.

Cependant, l’avènement de l’informatique quantique, notamment l’algorithme de Shor mis au point par Peter Shor en 1994, bouleverse radicalement cette donne. L’algorithme de Shor permet de résoudre efficacement les problèmes de factorisation de grands nombres et de logarithme discret, qui constituent justement la base mathématique de la sécurité des systèmes de chiffrement asymétriques comme RSA et ECDSA. Une fois construit un ordinateur quantique assez puissant et stable, il pourrait théoriquement exploiter l’algorithme de Shor pour calculer rapidement la clé privée correspondante à partir d’une clé publique connue.

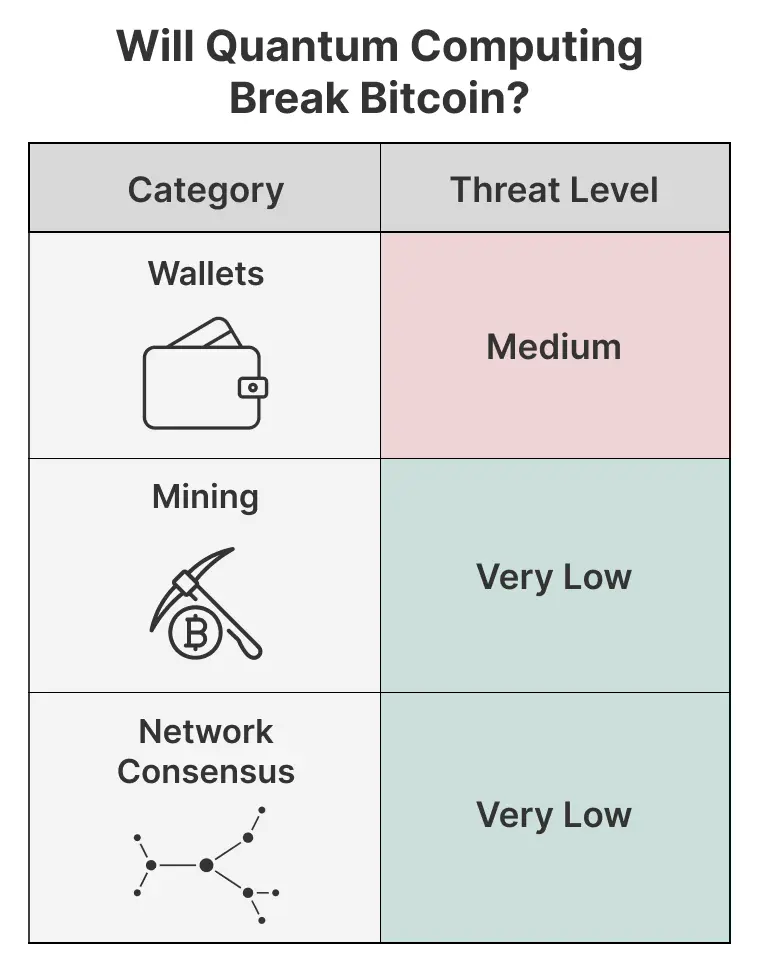

Quels Bitcoins seront les premiers exposés au feu quantique ? Ce sont d’abord les adresses dont la clé publique est directement visible. Le cas typique concerne les anciennes adresses P2PK (Pay-to-Public-Key), où l’adresse ou les transactions associées révèlent publiquement la clé publique. On estime que plusieurs millions de bitcoins (selon certaines estimations, entre 1,9 et 2 millions) dorment encore dans ce type d’adresses, y compris les fameux « bitcoins fondateurs » appartenant peut-être à Satoshi Nakamoto. Par ailleurs, les adresses P2PKH (Pay-to-Public-Key-Hash) plus courantes, bien que l’adresse soit un haché de la clé publique et donc relativement sécurisées, deviennent vulnérables dès qu’un retrait a lieu depuis l’adresse : la clé publique est alors révélée dans les données de transaction. Si ces adresses sont réutilisées (c’est-à-dire utilisées pour plusieurs transactions sortantes), leur clé publique reste exposée, augmentant ainsi le risque. Selon des analyses antérieures de cabinets comme Deloitte, des millions de bitcoins pourraient être concernés par une exposition due à la réutilisation d’adresses. Même les nouvelles adresses Taproot (P2TR), bien qu’elles intègrent des améliorations comme les signatures Schnorr, peuvent dans certains cas permettre d’inférer la clé publique ou une de ses variantes, les rendant elles aussi vulnérables face à la menace quantique.

En résumé, le volume total de bitcoins déposé dans des adresses vulnérables pourrait représenter une part significative de l’offre totale. Des estimations antérieures (comme celles de 2022) suggéraient qu’environ 4 à 6 millions de bitcoins seraient à haut risque. À un prix actuel du bitcoin (par exemple 70 000 dollars), cela représenterait une valeur comprise entre 280 et 420 milliards de dollars. C’est probablement là l’origine la plus plausible de l’avertissement de « 42 milliards de dollars » : non pas un chiffre exact, mais une mise en garde symbolique contre l’exposition potentielle d’une immense fortune.

Encore plus préoccupante est la menace dite d’« attaque à court terme » (Short-Range Attack). Lorsqu’un utilisateur lance une transaction Bitcoin, sa clé publique est diffusée avec les données de transaction, attendant d’être validée par les mineurs. Ce processus prend généralement entre 10 et 60 minutes. Si un ordinateur quantique pouvait, durant cette brève fenêtre, déduire la clé privée à partir de la clé publique diffusée, il pourrait créer une nouvelle transaction avec des frais plus élevés pour détourner les bitcoins avant confirmation. Si de telles attaques devenaient possibles, toutes les formes de transactions Bitcoin seraient menacées en temps réel.

La course au matériel quantique : de la théorie à la réalité accélérée

Pendant longtemps, la construction d’un ordinateur quantique capable d’exécuter l’algorithme de Shor pour casser des systèmes cryptographiques réels semblait hors de portée. Pourtant, les progrès récents, notamment en amélioration de la qualité, du nombre et de la correction d’erreurs des qubits, sont impressionnants. Ce qui compte vraiment pour mesurer la capacité d’un ordinateur quantique à casser des codes, ce n’est pas simplement le nombre de qubits physiques, mais bien le nombre et la qualité des « qubits logiques » capables d’exécuter des algorithmes complexes de manière fiable.

Dans une mise à jour publiée début 2025, Craig Gidney, chercheur chez Google Quantum AI, a indiqué que le cassage du chiffrement RSA-2048 (largement utilisé en cybersécurité traditionnelle) pourrait ne plus nécessiter des dizaines de millions de qubits physiques comme auparavant, mais « moins d’un million de qubits bruyants », et pourrait être accompli « en moins d’une semaine ». Cette estimation fortement révisée à la baisse s’explique par des optimisations algorithmiques et des progrès en correction d’erreurs, tels que l’arithmétique modulaire approximative, des méthodes de stockage plus efficaces pour les qubits logiques ou encore la purification d’états magiques. Bien que Gidney insiste sur le fait qu’un tel ordinateur requerrait toujours des conditions extrêmes (fonctionnement continu pendant cinq jours, taux d’erreur très faible), loin des capacités actuelles, cette avancée raccourcit nettement la « distance de sécurité quantique » perçue. Quant à l’ECDSA (courbe secp256k1) utilisé par Bitcoin, s’il n’existe pas encore de données publiques aussi précises et largement acceptées concernant les ressources quantiques nécessaires, la communauté cryptographique s’accorde généralement à penser que, du fait de sa structure mathématique, casser l’ECDSA serait potentiellement plus facile que de casser RSA.

Sur le plan matériel, les grands acteurs rivalisent d’efforts. La feuille de route d’IBM est ambitieuse : son processeur « Osprey » atteint 433 qubits physiques, et « Condor » expérimente même 1121 qubits physiques. Plus important encore, IBM concentre ses efforts sur l’amélioration de la qualité des qubits et la correction d’erreurs. Son processeur « Heron » (133 qubits), grâce à un taux d’erreur plus bas, est devenu le pivot actuel du développement, avec un système « Kookaburra » prévu en 2025 offrant 1386 qubits physiques via une interconnexion multi-puces. Son objectif à long terme est de lancer en 2029 le système « Starling », doté de 200 qubits logiques de haute qualité, capable d’exécuter jusqu’à 100 millions d’opérations quantiques.

Google poursuit également activement ses recherches. Son puce « Willow » (105 qubits physiques selon les rumeurs), présentée début 2025, a été décrite par l’équipe comme « un prototype convaincant de qubit logique évolutif », et a réalisé des progrès en correction d’erreurs qualifiés de « sous le seuil », étape cruciale vers l’informatique quantique tolérante aux fautes.

Quantinuum, quant à elle, a lancé une « bombe » en 2025 en annonçant que son système quantique « Helios » serait commercialisable plus tard dans l’année, avec la capacité de supporter « au moins 50 qubits logiques à haute fidélité ». Si cette annonce se concrétise pleinement, ce serait un jalon majeur marquant le passage de l’informatique quantique du stade expérimental à celui d’une capacité de calcul réelle, notamment dans des applications spécifiques. L’entreprise a également démontré en mai 2025 un record de fidélité dans la téléportation de qubits logiques, confirmant sa position de leader dans la création de qubits logiques de haute qualité.

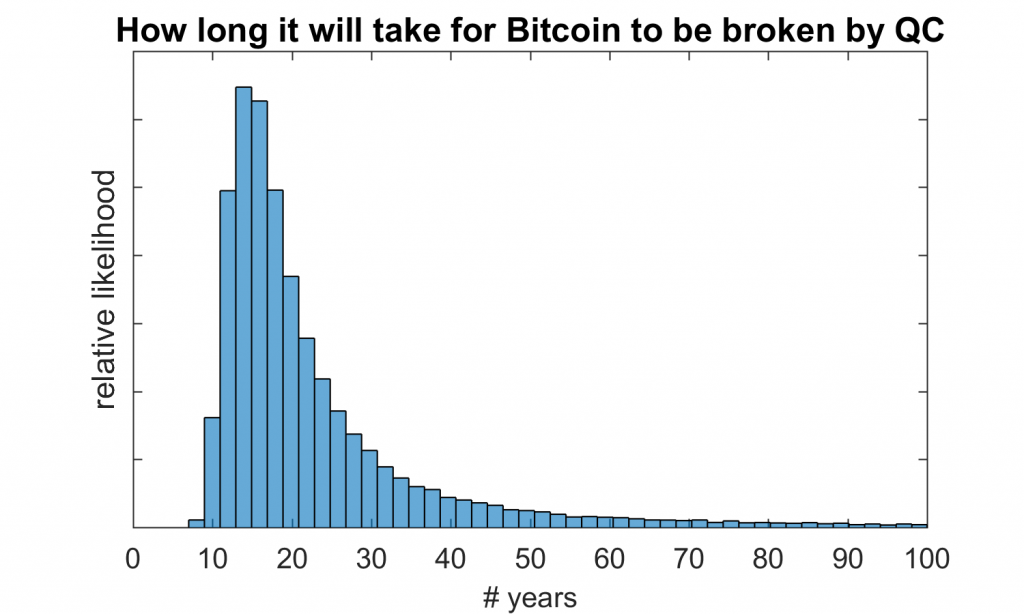

Néanmoins, les experts divergent sur l’échéance d’apparition d’un ordinateur quantique tolérant aux fautes capable de menacer le Bitcoin. Certaines estimations optimistes (ou pessimistes, selon le point de vue) évoquent un horizon de 3 à 5 ans, tandis que d’autres tablent sur une dizaine d’années ou davantage. Il est essentiel de comprendre que la menace quantique n’est pas un changement binaire « allumé/éteint », mais un processus graduel où chaque avancée matérielle ou algorithmique réduit silencieusement le compte à rebours.

La riposte quantique du Bitcoin : anticipation ou réparation a posteriori ?

Faisant face à une menace quantique de plus en plus tangible, la communauté Bitcoin n’est pas passive. Le monde de la cryptographie étudie depuis longtemps la « cryptographie post-quantique » (Post-Quantum Cryptography, PQC), c’est-à-dire de nouveaux algorithmes résistants aux attaques des algorithmes quantiques connus. Après une longue sélection, le National Institute of Standards and Technology (NIST) aux États-Unis a publié les premiers algorithmes PQC standardisés, notamment CRYSTALS-Kyber pour l’encapsulation de clés, et CRYSTALS-Dilithium, FALCON et SPHINCS+ pour les signatures numériques.

Pour le Bitcoin, les schémas de signature basés sur le hachage (Hash-Based Signatures, HBS), comme SPHINCS+, sont considérés comme de sérieux candidats. Leur sécurité repose non pas sur des problèmes mathématiques complexes (comme les réseaux euclidiens), mais sur la résistance aux collisions des fonctions de hachage, un domaine bien établi. SPHINCS+ est sans état (stateless), contrairement à ses prédécesseurs comme XMSS, ce qui est particulièrement important pour l’architecture distribuée de la blockchain. Toutefois, ces signatures présentent des défis : taille importante des signatures, temps de génération et de vérification longs, pouvant nuire à l’efficacité des transactions et à la consommation de stockage sur la blockchain. Intégrer ces algorithmes PQC sans compromettre les caractéristiques fondamentales du Bitcoin constitue un défi technique majeur.

Le défi le plus grand réside dans la migration du Bitcoin de l’ECDSA actuel vers un nouveau standard PQC. Il ne s’agit pas seulement de modifier du code, mais de procéder à une mise à niveau fondamentale du protocole, impliquant une transition fluide pour des millions d’utilisateurs et des milliers de milliards de dollars d’actifs.

Tout d’abord, le choix du mode de mise à jour : fourchette souple (soft fork) ou fourchette dure (hard fork) ? La fourchette souple conserve la compatibilité avec les anciens nœuds, généralement jugée moins risquée, mais offre moins de liberté pour implémenter des fonctionnalités PQC complexes. La fourchette dure rompt avec les règles anciennes ; tous les participants doivent se mettre à jour, sinon la chaîne se divise, ce qui entraîne souvent de vives controverses et des risques de fracture communautaire dans l’histoire du Bitcoin.

Ensuite, le mécanisme de migration : comment permettre aux utilisateurs de transférer en toute sécurité leurs bitcoins stockés dans d’anciennes adresses (ECDSA) vers de nouvelles adresses résistantes au quantique (QR) ? Ce processus doit être conçu pour être à la fois sûr et pratique, tout en évitant de nouvelles vulnérabilités durant la période de transition.

Jameson Lopp, penseur influent du Bitcoin, a exprimé dans son article largement discuté *« Against Allowing Quantum Computers to Recover Bitcoin »* une réflexion profonde sur cette question. Il estime que permettre aux détenteurs de puissance quantique de « récupérer » (en réalité, voler) des bitcoins non protégés par la PQC reviendrait à une redistribution de richesse au profit d’une poignée d’oligarques technologiques, sapant gravement l’équité et la crédibilité du Bitcoin. Il va même jusqu’à proposer une idée controversée : fixer une « date limite ultime » (drop-dead date), après laquelle les bitcoins non migrés vers des adresses QR seraient considérés par le protocole comme « détruits » ou irrécupérables. Lopp reconnaît que c’est un choix difficile, pouvant entraîner la perte d’actifs pour certains utilisateurs (notamment ceux ayant des adresses inactives ou des clés perdues) et risquer une fourchette dure, mais il juge que c’est un « remède amer » nécessaire pour préserver l’intégrité à long terme et les principes fondateurs du réseau Bitcoin.

Un autre développeur, Agustin Cruz, a proposé un projet concret de fourchette dure appelé QRAMP (Quantum Resistant Address Migration Protocol). Ce projet préconise une période de migration obligatoire, après laquelle les bitcoins non transférés seraient « brûlés », afin de « forcer » l’écosystème entier à passer rapidement à un état sécurisé contre les menaces quantiques. De telles propositions radicales illustrent les divergences potentielles au sein de la communauté sur la voie à suivre face à la menace quantique, ainsi que la difficulté de parvenir à un consensus dans un modèle de gouvernance décentralisée.

Outre la migration vers des adresses PQC, promouvoir continuellement et renforcer la bonne pratique de « ne pas réutiliser les adresses » peut réduire partiellement les risques, mais il ne s’agit là que d’une solution temporaire, incapable d’éliminer la menace fondamentale que représente l’algorithme quantique contre l’ECDSA lui-même.

L’écosystème en suspens : entre inertie et besoin de changement

Face à un risque systémique aussi majeur, quel est l’état de préparation de l’écosystème Bitcoin ? Certains projets de nouvelles blockchains, comme Quantum Resistant Ledger (QRL), intègrent dès leur conception des fonctionnalités PQC, tandis que d’autres, comme Algorand, explorent activement des solutions d’intégration. Ils naviguent comme de petits navires légers, tentant de prendre de l’avance sur la vague post-quantique.

Mais le Bitcoin, véritable « cuirassé de plusieurs milliers de tonnes », en raison de sa capitalisation énorme, de son vaste bassin d’utilisateurs et de ses principes ancrés de décentralisation et d’anti-censure, voit toute modification de son protocole central devenir exceptionnellement difficile et lente. La prise de conscience de la menace quantique s’approfondit au sein de la communauté des développeurs, des discussions ont lieu (comme l’article de Lopp, la proposition QRAMP ou des échanges épars sur la liste de diffusion bitcoin-dev), mais la formation d’un plan clair et largement accepté semble encore loin. Actuellement, on ne dispose d’aucune information officielle explicite des principales bourses Bitcoin, fournisseurs de portefeuilles ou grands pools miniers concernant leurs plans de transition vers la PQC. Cela reflète indirectement que la transformation PQC du Bitcoin en est encore au stade de la recherche théorique et des premières discussions, et non à celui d’une mise en œuvre urgente.

Cet état de fait plonge le Bitcoin dans un dilemme : « trop gros pour faire faillite, mais trop lent pour évoluer ». Son fort effet de réseau et sa reconnaissance de marque sont ses fossés protecteurs, mais devant l’innovation technologique rapide, cette stabilité peut parfois se transformer en inertie.

La « liquidation quantique » : bien plus qu’une simple perte de clés

Que se passerait-il si le Bitcoin ne parvenait pas à effectuer sa transition vers la PQC avant qu’un ordinateur quantique ne devienne capable d’attaquer ? Cela irait bien au-delà de la simple perte de bitcoins par certains utilisateurs.

Une attaque quantique massive pourrait déclencher un « événement de liquidation » sur le marché. Dès que la confiance vacillerait, une vente paniquée pourrait provoquer un effondrement catastrophique du prix du Bitcoin. Ce choc ne se limiterait pas au Bitcoin seul, mais pourrait contaminer l’ensemble du marché des cryptomonnaies, voire affecter les institutions financières traditionnelles fortement exposées au secteur.

L’impact le plus profond serait l’effondrement de la confiance. Le Bitcoin est surnommé « or numérique » en grande partie parce qu’on lui attribue une sécurité cryptographique « impénétrable ». Si ce pilier était facilement brisé par l’informatique quantique, alors toutes les histoires de valeur et scénarios d’usage bâtis dessus seraient sévèrement remis en cause. La confiance du public dans les actifs numériques pourrait chuter à un niveau historiquement bas.

Comparée à d’autres risques connus pour le Bitcoin (attaque 51 %, failles logicielles majeures, régulation mondiale croissante), la menace quantique se distingue par son caractère disruptif. Une attaque 51 % peut permettre des doubles dépenses ou du filtrage de transactions, mais ne peut pas directement voler les clés privées ; les failles logicielles peuvent être corrigées ; la pression réglementaire touche surtout la conformité et les limites d’application. En revanche, une attaque quantique réussie constituerait un « coup de grâce dimensionnel » contre le système cryptographique existant, menaçant directement la propriété finale des actifs.

En regardant l’histoire de la cryptographie, les transitions majeures – du DES à l’AES, ou l’abandon progressif du hachage SHA-1 – se sont déroulées sur des années, voire des décennies, sous la direction d’organismes centralisés (gouvernements, organisations de standardisation). Le modèle de gouvernance décentralisé du Bitcoin, bien qu’il lui confère une grande résilience et une anti-censure forte, peut sembler mal adapté quand une action rapide et unifiée est nécessaire face à un changement technologique global.

Conclusion : chercher son chemin dans le brouillard quantique

L’informatique quantique, cette épée de Damoclès suspendue au-dessus du Bitcoin, n’a pas encore de date de chute définie, mais son tranchant glacial commence à se faire sentir. Elle constitue la menace à long terme la plus profonde jamais rencontrée par le monde de la cryptographie, en particulier pour les cryptomonnaies incarnées par le Bitcoin.

La communauté Bitcoin est confrontée à un test sans précédent : comment, tout en restant fidèle à ses principes fondamentaux de décentralisation, d’anti-censure et de « code is law », réussir une mise à niveau vitale de son système cryptographique de base ? Il ne s’agit pas seulement d’une course contre le développement de l’informatique quantique, mais d’un projet complexe mêlant recherche PQC, normalisation, innovation protocolaire, rassemblement du consensus communautaire et migration coordonnée de l’écosystème mondial.

L’avenir est incertain. Réussira-t-il à évoluer, transformant la menace quantique en catalyseur d’innovation, pour entrer dans une ère post-quantique plus sûre ? Ou, paralysé par la difficulté du consensus et de la migration, finira-t-il par pâlir à l’aube de l’ordinateur quantique ? L’histoire avance inexorablement. La réponse se cache peut-être dans chacune des décisions, des commits de code et des débats passionnés de la communauté Bitcoin au cours des prochaines années. Ce sera assurément une histoire inachevée sur l’innovation, le risque et la résilience, et chacun d’entre nous, participant ou observateur, se trouve déjà au seuil de cette transformation monumentale.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News