Hack VC : Aperçu des technologies populaires de confidentialité sur la blockchain

TechFlow SélectionTechFlow Sélection

Hack VC : Aperçu des technologies populaires de confidentialité sur la blockchain

L'application combinée des technologies reste un domaine méritant une exploration approfondie.

Auteur : Duncan Nevada

Traduction : TechFlow

Le registre transparent de la cryptographie a fondamentalement changé notre compréhension des systèmes fiables. Comme le dit l'adage ancien : « Ne faites pas confiance, vérifiez ». La transparence est précisément ce qui nous permet d'y parvenir. Si toutes les informations sont publiques, toute falsification peut être détectée à temps. Cependant, cette transparence révèle également ses limites en termes d'utilisabilité. Certes, certaines informations devraient être publiques — comme le règlement, les réserves, la réputation (voire l'identité) — mais nous ne souhaitons absolument pas que les dossiers financiers et médicaux de chacun soient exposés publiquement avec leurs données personnelles.

La nécessité de la confidentialité dans la blockchain

La vie privée est un droit humain fondamental. Sans vie privée, point de liberté ni de démocratie.

Tout comme Internet au début avait besoin de technologies cryptographiques (telles que SSL) pour permettre le commerce électronique sécurisé et protéger les données utilisateur, la blockchain a besoin de technologies solides de protection de la vie privée pour réaliser pleinement son potentiel. SSL permettait aux sites web de chiffrer les données pendant leur transmission, garantissant ainsi que des informations sensibles telles que les numéros de carte bancaire ne soient pas interceptées par des acteurs malveillants. De même, la blockchain a besoin de confidentialité pour protéger les détails des transactions et des interactions, tout en préservant l'intégrité et la vérifiabilité du système sous-jacent.

La confidentialité sur la blockchain n'est pas seulement cruciale pour la protection des utilisateurs individuels, elle est aussi essentielle pour l'adoption par les entreprises, le respect des réglementations sur la protection des données, et l'ouverture de nouveaux espaces de conception. Aucune entreprise ne souhaite que chaque employé puisse voir le salaire des autres, ou que ses concurrents puissent identifier et cibler ses clients les plus précieux. En outre, des secteurs tels que la santé et la finance ont des exigences réglementaires strictes en matière de confidentialité des données ; les solutions blockchain doivent répondre à ces exigences pour être viables.

Cadre des technologies de renforcement de la vie privée (PETs)

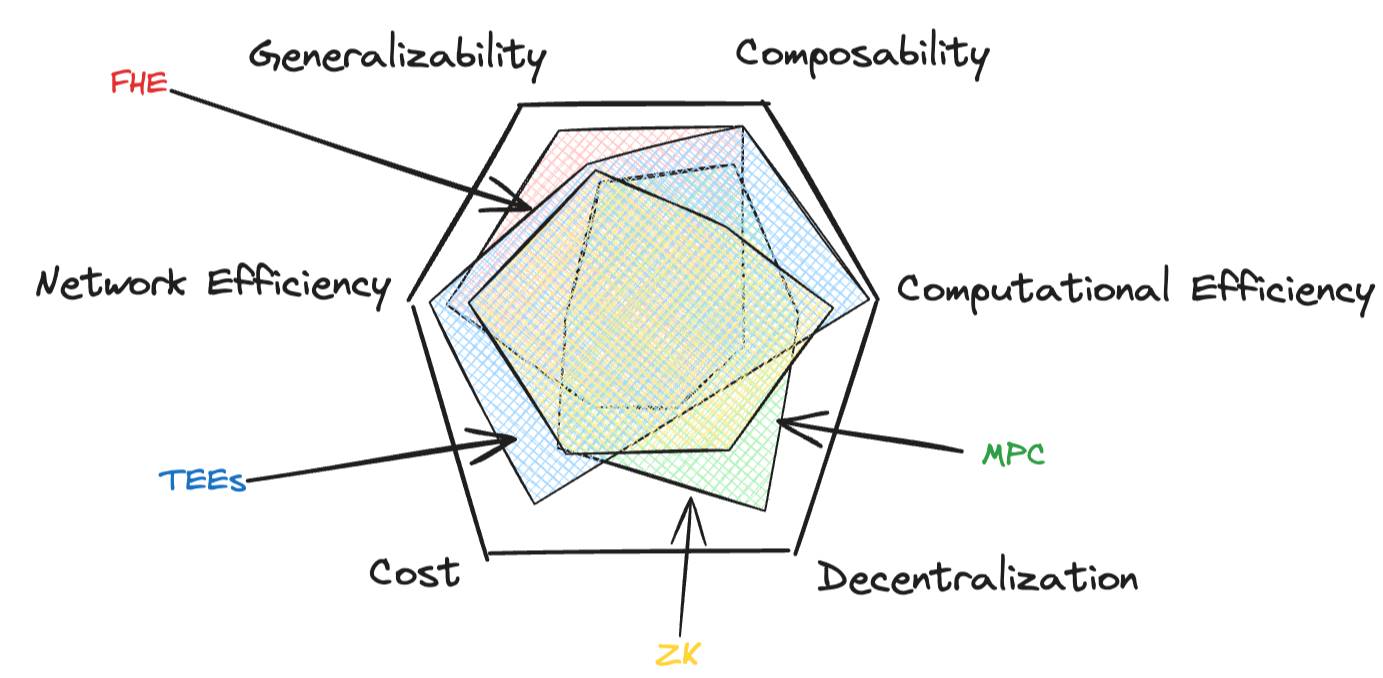

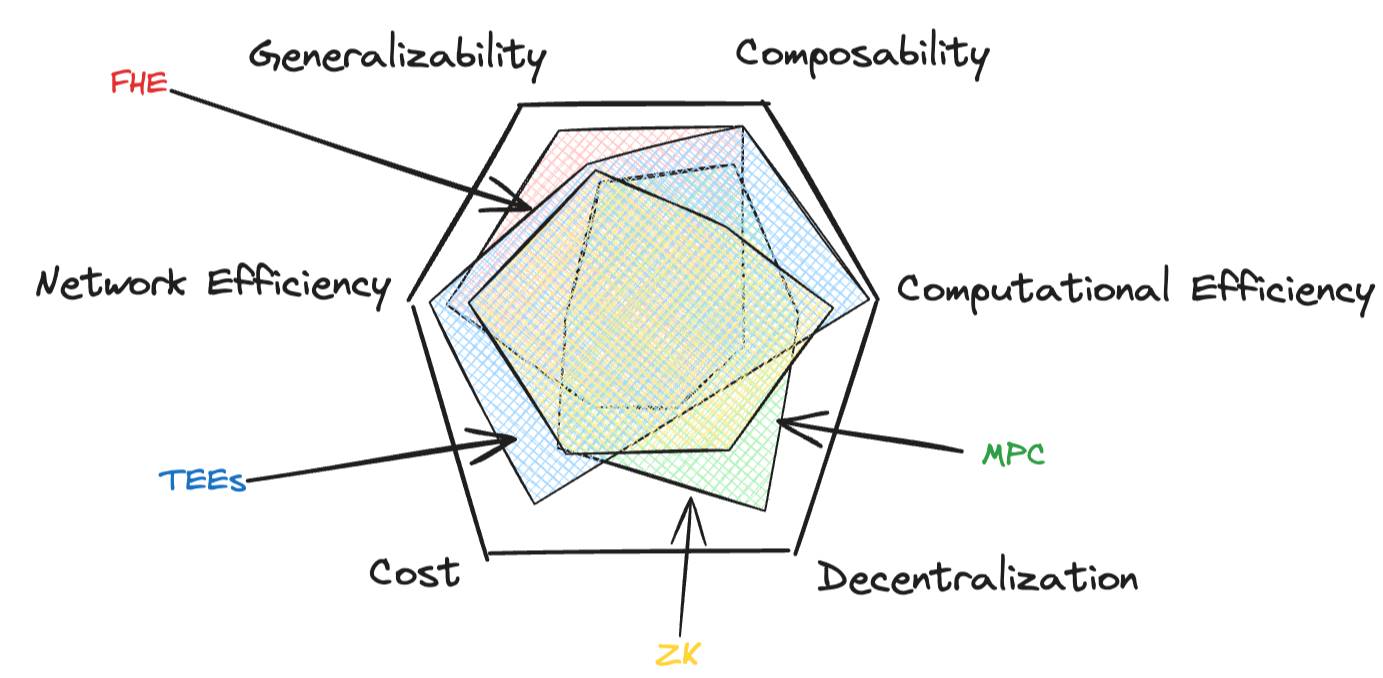

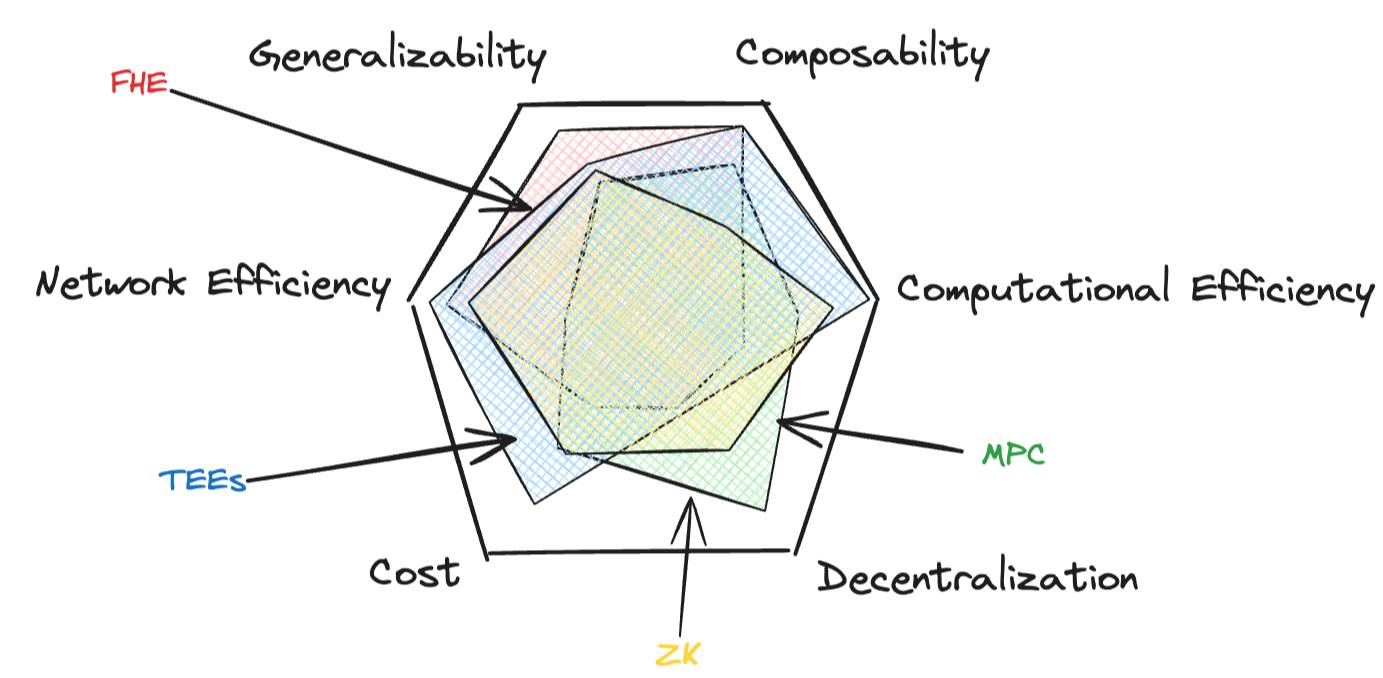

Avec l'évolution de l'écosystème blockchain, plusieurs technologies clés de renforcement de la vie privée (PETs) ont émergé, chacune offrant des avantages spécifiques et impliquant des compromis particuliers. Ces technologies incluent les preuves à divulgation nulle de connaissance (ZK), le calcul multipartite sécurisé (MPC), le chiffrement homomorphe complet (FHE) et les environnements d'exécution fiables (TEE), couvrant six axiomes clés.

-

Universalité : Applicabilité de la solution à une large gamme d'usages et de calculs.

-

Composabilité : Facilité avec laquelle la technologie peut être combinée à d'autres pour atténuer ses faiblesses ou ouvrir de nouveaux espaces de conception.

-

Efficacité computationnelle : Efficacité du système dans l'exécution des calculs.

-

Efficacité réseau : Capacité du système à s'adapter à l'augmentation du nombre de participants ou du volume de données.

-

Décentralisation : Degré de distribution du modèle de sécurité.

-

Coût : Coût réel de la mise en œuvre de la confidentialité.

Comme le dilemme de la blockchain entre évolutivité, sécurité et décentralisation, atteindre simultanément ces six attributs est un défi. Toutefois, les progrès récents et les approches hybrides repoussent les limites du possible, nous rapprochant ainsi de solutions de confidentialité complètes, économiques et efficaces.

Maintenant que nous disposons d'un cadre, examinons brièvement le domaine et explorons les perspectives futures de ces technologies de renforcement de la vie privée.

Aperçu des technologies de renforcement de la vie privée

Ici, je souhaite vous fournir quelques définitions. Attention : j’imagine que vous lisez activement *Dune* et que vous voyez tout à travers le prisme du melange !

Les preuves à divulgation nulle de connaissance (ZK) sont une technologie permettant de vérifier qu’un calcul a eu lieu et a produit un résultat, sans révéler les données d’entrée.

-

Universalité : Moyenne. Les circuits sont très spécifiques à l’application, mais des améliorations sont en cours grâce à des couches d’abstraction matérielle (comme Ulvatana et Irreducible) et à des interpréteurs universels (le zkLLVM de Nil).

-

Composabilité : Moyenne. Elle fonctionne bien isolée de tout prouveur de confiance, mais dans un contexte réseau, le prouveur doit voir toutes les données brutes.

-

Efficacité computationnelle : Moyenne. Avec le déploiement d'applications ZK réelles comme Leo Wallet, les performances des preuves progressent de manière exponentielle grâce à des implémentations innovantes. Nous prévoyons des avancées supplémentaires avec l'adoption croissante par les utilisateurs.

-

Efficacité réseau : Élevée. Les récents progrès dans les techniques de pliage (folding) introduisent un énorme potentiel de parallélisation. Le pliage est essentiellement une méthode plus efficace pour construire des preuves itératives, permettant de s'appuyer sur les travaux précédents. Nexus est un projet à surveiller.

-

Décentralisation : Moyenne. Théoriquement, les preuves peuvent être générées sur n'importe quel matériel, bien que dans la pratique, les GPU soient privilégiés. Bien que le matériel tende à s'uniformiser, la décentralisation au niveau économique peut être améliorée via des AVS comme Aligned Layer. L'entrée reste privée uniquement lorsqu'elle est combinée à d'autres technologies (voir ci-dessous).

-

Coût : Moyen.

-

Coût initial élevé pour la conception et l'optimisation des circuits.

-

Coût opérationnel modéré : coût élevé pour la génération des preuves, mais vérification efficace. Un facteur de coût notable est le stockage des preuves sur Ethereum, mais cela peut être atténué en utilisant des couches de disponibilité des données (comme EigenDA) ou des AVS.

-

-

Analogie avec *Dune* : Imaginez que Stilgar doive prouver au Duc Leto qu’il connaît l’emplacement des champs d’épice sans le révéler. Stilgar emmène Leto, les yeux bandés, à bord d’un ornithoptère, plane au-dessus des champs jusqu’à ce que l’habitacle soit imprégné de l’arôme sucré de la cannelle, puis le ramène à Arrakeen. Leto sait désormais que Stilgar peut trouver l’épice, mais ignore comment s’y prendre lui-même.

Le calcul multipartite sécurisé (MPC) est une technologie permettant à plusieurs participants de calculer conjointement un résultat sans divulguer leurs données d’entrée respectives.

-

Universalité : Élevée, compte tenu des nombreuses variantes spécialisées du MPC (comme le partage secret, etc.).

-

Composabilité : Moyenne. Bien que le MPC soit sûr, sa composabilité diminue avec la complexité croissante des calculs, car celle-ci entraîne davantage de surcharge réseau. Toutefois, le MPC peut gérer des entrées privées provenant de plusieurs utilisateurs, un cas d’usage relativement courant.

-

Efficacité computationnelle : Moyenne.

-

Efficacité réseau : Faible. L’augmentation du nombre de participants fait croître quadratiquement la quantité de communication réseau requise. Des entreprises comme Nillion travaillent à résoudre ce problème. Le codage par effacement ou les codes de Reed-Solomon (qui divisent les données en fragments et conservent ces fragments) peuvent réduire les erreurs, bien que cela ne relève pas d’une technique MPC traditionnelle.

-

Décentralisation : Élevée. Bien qu’il existe un risque de collusion entre participants, ce qui pourrait compromettre la sécurité.

-

Coût : Élevé.

-

Coût de mise en œuvre moyen à élevé.

-

Coût opérationnel élevé en raison de la surcharge de communication et des exigences computationnelles.

-

-

Analogie avec *Dune* : Imaginez que les grandes familles du Landsraad veulent s’assurer collectivement qu’elles disposent de réserves suffisantes d’épice pour s’entraider en cas de besoin, sans révéler leurs niveaux respectifs. La première famille envoie un message à la seconde en ajoutant un grand nombre aléatoire à sa réserve réelle. La deuxième famille ajoute sa propre réserve, et ainsi de suite. Lorsque la première famille reçoit le total final, elle soustrait simplement le grand nombre aléatoire pour obtenir la réserve totale réelle d’épice.

Le chiffrement homomorphe complet (FHE) permet d’effectuer des calculs sur des données chiffrées sans avoir à les déchiffrer au préalable.

-

Universalité : Élevée.

-

Composabilité : Élevée pour une entrée utilisateur unique. Pour des entrées privées multiples, il doit être combiné à d’autres technologies.

-

Efficacité computationnelle : Faible. Bien que des progrès simultanés au niveau mathématique et matériel optimisent progressivement la situation, ce serait une percée majeure. Zama et Fhenix réalisent d’excellents travaux dans ce domaine.

-

Efficacité réseau : Élevée.

-

Décentralisation : Faible. En partie à cause des exigences computationnelles et de la complexité, mais avec les progrès technologiques, la décentralisation du FHE pourrait s’approcher de celle du ZK.

-

Coût : Très élevé.

-

Coût élevé de mise en œuvre en raison du chiffrement complexe et des exigences strictes en matériel.

-

Coût élevé d’exploitation en raison des calculs intensifs.

-

-

Analogie avec *Dune* : Imaginez un dispositif similaire au bouclier Holtzman, mais destiné aux données numériques. Vous pouvez y insérer des données numériques, l’activer, puis le remettre à un Mentat. Ce dernier peut effectuer des calculs sur ces données sans les voir. Une fois terminé, il vous rend le bouclier. Seul vous pouvez désactiver le bouclier et consulter le résultat du calcul.

Les environnements d'exécution fiables (TEE) sont des zones sécurisées au sein d'un processeur informatique qui permettent d'exécuter des opérations sensibles en isolation par rapport au reste du système. Ce qui distingue les TEE, c’est leur dépendance au silicium et au métal plutôt qu’aux polynômes et courbes. Par conséquent, bien qu’ils soient aujourd’hui une technologie puissante, ils pourraient théoriquement évoluer plus lentement en raison de leur dépendance à du matériel coûteux.

-

Universalité : Moyenne.

-

Composabilité : Élevée. Bien que leur sécurité soit moindre en raison de possibles attaques par canal auxiliaire.

-

Efficacité computationnelle : Élevée. Proche de l’efficacité côté serveur, au point que la nouvelle série de cartes H100 de NVIDIA intègre des TEE.

-

Efficacité réseau : Élevée.

-

Décentralisation : Faible. Limitée à des jeux de puces spécifiques (comme SGX d’Intel), ce qui expose potentiellement à des attaques par canal auxiliaire.

-

Coût : Faible.

-

Coût de mise en œuvre faible si du matériel TEE existant est utilisé.

-

Coût d’exploitation faible grâce à des performances proches du natif.

-

-

Analogie avec *Dune* : Imaginez la cabine de navigation d’un Heighliner de la Guilde spatiale. Même les navigateurs de la Guilde eux-mêmes ne peuvent voir ni interférer avec ce qui s’y passe à l’intérieur lorsqu’ils l’utilisent. Un navigateur pénètre dans cette cabine, effectue les calculs complexes nécessaires au repliement de l’espace, tandis que la cabine elle-même garantit que toutes les opérations restent privées et sécurisées. La Guilde fournit et entretient cette cabine, assurant sa sécurité, mais ne peut ni voir ni intervenir dans le travail du navigateur à l’intérieur.

Cas d'utilisation pratiques

Peut-être que plutôt que de lutter contre le cartel de l’épice, nous ferions mieux de garantir que les données sensibles (comme les clés cryptographiques) restent privées. Pour ancrer cela dans la réalité, voici quelques cas d’usage pratiques pour chaque technologie.

Les preuves à divulgation nulle (ZK) conviennent pour vérifier qu’un processus a produit le bon résultat. Utilisées conjointement avec d’autres technologies, elles constituent un excellent outil de protection de la vie privée, mais utilisées seules, elles sacrifient la non-confiance et ressemblent davantage à une compression de données. On les utilise typiquement pour vérifier que deux états sont identiques, par exemple comparer l’état « non compressé » d’une couche 2 avec l’en-tête de bloc publié sur la couche 1, ou encore prouver qu’un utilisateur a plus de 18 ans sans révéler ses informations personnelles identifiables.

Le calcul multipartite sécurisé (MPC) est fréquemment utilisé pour la gestion de clés, notamment les clés privées ou de déchiffrement, pouvant être combinées avec d’autres technologies. Il est également utilisé pour la génération distribuée de nombres aléatoires, les petites opérations de calcul confidentiel et l’agrégation d’oracle. Globalement, tout scénario nécessitant une agrégation légère entre plusieurs participants qui ne doivent pas se concerter convient parfaitement au MPC.

Le chiffrement homomorphe complet (FHE) convient pour exécuter des calculs simples mais universels sans que l’ordinateur ne voie les données, comme le score de crédit, le jeu de Mafia dans les contrats intelligents, ou le tri de transactions sans en révéler le contenu.

Enfin, les environnements d'exécution fiables (TEE) conviennent aux opérations plus complexes, à condition d’accepter de faire confiance au matériel. C’est par exemple la seule solution viable pour les grands modèles linguistiques privés (présents dans les entreprises ou institutions financières, médicales, de sécurité nationale). Étant la seule solution basée sur du matériel, les correctifs de ses inconvénients devraient théoriquement être plus lents et plus coûteux que pour les autres technologies.

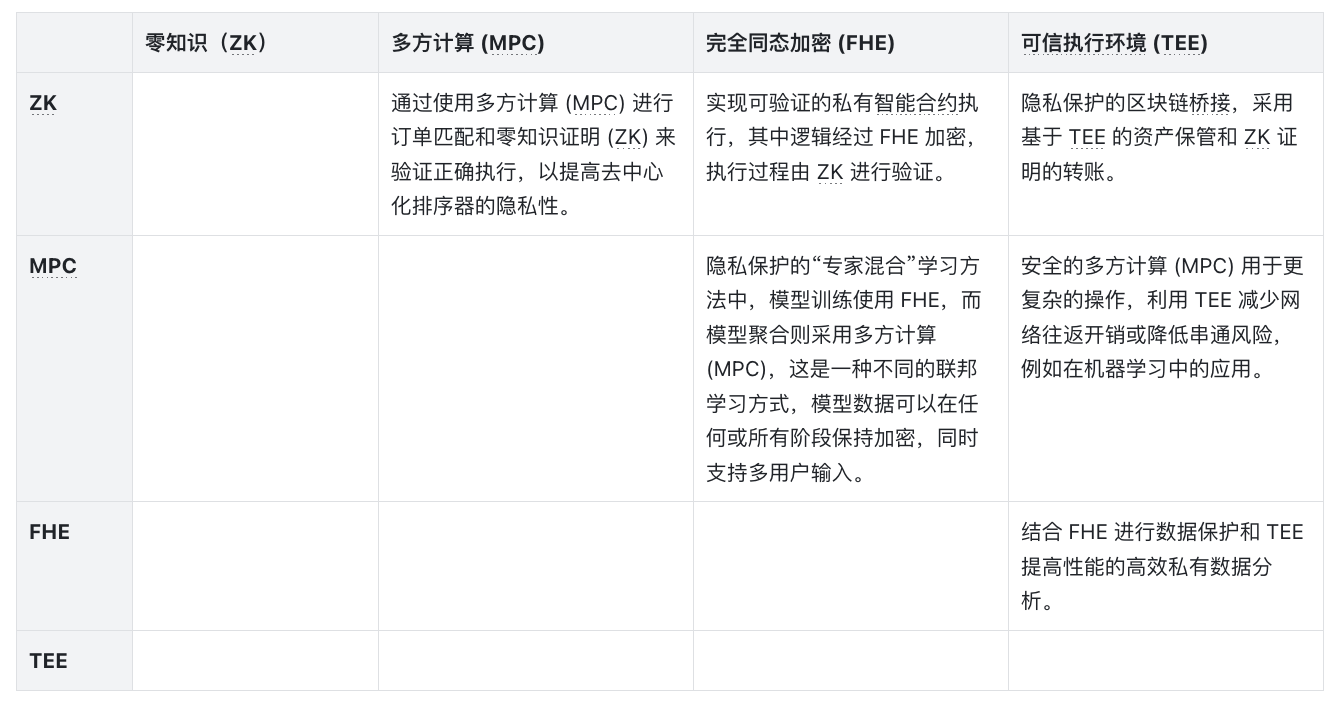

Entre les deux

Il est clair qu’il n’existe aucune solution parfaite, et il est peu probable qu’une seule technologie devienne la solution idéale. Les approches hybrides sont prometteuses car elles pourraient exploiter les forces d’une technologie pour compenser les faiblesses d’une autre. Le tableau ci-dessous montre certains espaces de conception que l’on peut débloquer en combinant différentes méthodes. Les différences pratiques sont importantes : combiner ZK et FHE peut nécessiter de trouver des paramètres de courbe appropriés, tandis que combiner MPC et ZK peut exiger des ajustements spécifiques pour réduire le nombre de tours réseau finaux. Si vous développez et souhaitez discuter, j’espère que cela vous inspirera.

En résumé, les technologies de confidentialité performantes et généralisables peuvent débloquer d’innombrables applications, y compris les jeux (hommage à l’excellente écriture de Baz sur Tonk), la gouvernance, un cycle de vie des transactions plus équitable (Flashbots), l’identité (Lit), les services non financiers (Oasis), la collaboration et la coordination. C’est aussi l’une des raisons pour lesquelles nous sommes enthousiastes à propos de Nillion, Lit Protocol et Zama.

Conclusion

En somme, nous constatons un énorme potentiel d’application des technologies de renforcement de la vie privée (PETs), bien que nous en soyons encore aux premiers stades de l’exploration des possibilités. Bien que chaque technologie puisse progressivement mûrir, la combinaison de ces technologies reste un domaine méritant une exploration approfondie. Leur application sera adaptée à chaque domaine spécifique, et en tant qu’industrie, nous avons encore beaucoup de travail devant nous.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News