Attaque de double dépense contre Litecoin entraînant un retour d’urgence ; les chercheurs en sécurité réfutent l’allégation d’une « vulnérabilité zéro jour »

TechFlow SélectionTechFlow Sélection

Attaque de double dépense contre Litecoin entraînant un retour d’urgence ; les chercheurs en sécurité réfutent l’allégation d’une « vulnérabilité zéro jour »

Le compte officiel a ensuite raillé les critiques en les qualifiant de « personnes restées dans les eaux peu profondes », déclenchant une forte réaction négative au sein de la communauté.

Auteur : Claude, TechFlow

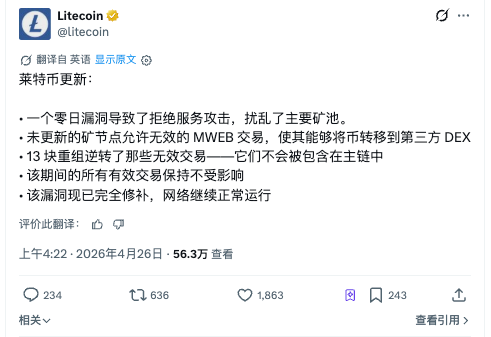

Introduction de TechFlow : Le 25 avril, Litecoin a subi une attaque coordonnée durant laquelle une vulnérabilité de la couche de confidentialité MWEB a été exploitée. En l’espace d’environ 32 minutes, l’attaquant a exécuté des transactions invalides via des nœuds non mis à jour et réalisé des doubles dépenses sur plusieurs protocoles interchaînes. Selon un rapport de NEAR Intents, l’exposition au risque s’élèverait à environ 600 000 dollars américains. Le réseau a procédé à une réorganisation de 13 blocs afin de restaurer l’état cohérent de la chaîne, mais des chercheurs en sécurité ont découvert que cette vulnérabilité avait déjà été corrigée en privé 37 jours plus tôt, remettant ainsi en cause la qualification d’« attaque zéro jour ». Par la suite, le compte officiel de Litecoin a ironisé sur les critiques en les invitant à « rester dans les eaux peu profondes », déclenchant une forte réaction de la part de la communauté.

Le 25 avril, le réseau Litecoin a connu son premier incident de sécurité majeur depuis l’activation, en 2022, de MWEB (MimbleWimble Extension Blocks), sa couche de transactions privées. L’attaquant a exploité une faille de consensus au niveau de la couche MWEB, combinée à une attaque par déni de service (DoS) ciblant des pools miniers, afin de créer, en environ 32 minutes, une chaîne secondaire contenant des transactions invalides et de réaliser des doubles dépenses sur plusieurs protocoles interchaînes durant cette fenêtre temporelle.

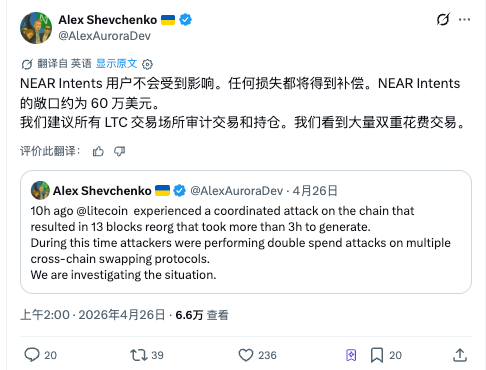

Selon un article publié le 26 avril par The Block, Alex Shevchenko, PDG d’Aurora Labs, a été le premier à signaler cette anomalie sur la plateforme X, qualifiant l’incident d’« attaque coordonnée » impliquant les blocs #3 095 930 à #3 095 943, dont la restauration a pris plus de trois heures.

L’attaque s’est déroulée en deux étapes : d’abord la paralysie des pools miniers, puis l’exploitation de nœuds non mis à jour

D’après le communiqué officiel publié le 25 avril par la Litecoin Foundation, le scénario d’attaque se divise en deux phases.

La première étape consistait en une attaque DoS contre les principaux pools miniers, visant à réduire la proportion de puissance de calcul fournie par les nœuds exécutant une version mise à jour du client. La deuxième étape impliquait l’exploitation d’une faille de consensus au niveau de la couche MWEB pour injecter, auprès des nœuds encore exécutant une ancienne version du logiciel, une transaction MWEB invalide. Ces nœuds non mis à jour ont erronément considéré cette transaction comme valide, autorisant ainsi l’attaquant à effectuer une opération de « peg-out » (transfert de fonds depuis la couche privée vers la chaîne principale) depuis la couche de confidentialité MWEB, puis à acheminer ces fonds vers une bourse décentralisée tierce.

Shevchenko a par ailleurs révélé des traces sur la chaîne laissées par l’attaquant : ce dernier prévoyait d’échanger ses LTC contre des ETH, et l’adresse utilisée avait reçu des fonds de Binance 38 heures avant l’attaque. Il estime donc que l’attaquant disposait déjà d’informations sur la vulnérabilité bien avant l’incident.

En conditions normales, Litecoin produit un bloc toutes les 2,5 minutes environ ; 13 blocs devraient donc être générés en environ 32 minutes. Or, cette fois-ci, leur production a pris plus de trois heures — une anomalie qui a d’abord conduit certains observateurs à croire à une attaque à 51 %. En réalité, dès que l’attaque DoS a cessé, les nœuds exécutant la version mise à jour du code ont retrouvé leur avantage en termes de puissance de calcul, permettant alors une réorganisation automatique de 13 blocs qui a retiré les transactions invalides de la chaîne principale. La Litecoin Foundation précise que toutes les transactions légitimes réalisées pendant cette période de réorganisation n’ont pas été affectées.

Les protocoles interchaînes sont les véritables victimes, NEAR Intents déclare une exposition au risque de 600 000 dollars

L’attaquant a profité de la fenêtre ouverte par la fourche pour réaliser des doubles dépenses sur plusieurs protocoles d’échange interchaînes. Ces protocoles ayant accepté les transactions de « peg-out » MWEB ultérieurement annulées par la réorganisation, ils ont subi des pertes réelles.

Dans un message publié sur X, Shevchenko indique qu’NEAR Intents fait face à une exposition au risque d’environ 600 000 dollars, et que son équipe prendra en charge les pertes subies par les utilisateurs. Il met également en garde tous les plateformes acceptant des LTC contre la nécessité d’auditer leurs registres de transactions et leurs positions, car de nombreuses doubles dépenses figurent sur la chaîne.

Selon un reportage de Bitcoin News, une fois la suppression des transactions invalides confirmée par Litecoin, la perte réelle de NEAR Intents pourrait s’avérer inférieure à l’estimation initiale. Toutefois, à la date de publication de cet article, le protocole n’avait pas encore publié de déclaration complémentaire. D’autres protocoles interchaînes ayant suspendu leurs activités liées aux LTC réévaluent également leur exposition au risque.

La Litecoin Foundation n’a pas divulgué les noms des pools miniers concernés, ni le montant de LTC que la transaction MWEB invalide tentait de générer.

Un problème ancien des réseaux PoW : les mises à jour sont volontaires, la sécurité relève de la chance

Zooko Wilcox, fondateur de Zcash, a commenté l’incident en soulignant que ce type d’attaque combinant réorganisation et doubles dépenses n’est pas isolé dans les réseaux PoW : Monero et Grin ont eux aussi essuyé des événements similaires ces dernières années. En septembre 2025, Monero a subi sa plus importante réorganisation depuis 12 ans, avec un retour arrière de 18 blocs et l’annulation de 117 transactions.

Une analyse publiée par CoinDesk met en lumière une contradiction structurelle inhérente aux réseaux PoW : ni Bitcoin ni Litecoin ne disposent de mécanisme imposant la mise à jour des logiciels ; les nœuds peuvent donc continuer indéfiniment à exécuter des versions anciennes. Bien que ce choix soit cohérent avec les principes philosophiques de la décentralisation, il crée une fenêtre critique mortelle lorsque des correctifs de sécurité doivent atteindre l’intégralité des acteurs avant que les attaquants ne tirent profit de la vulnérabilité.

Une analyse de Yahoo Finance souligne que la puissance de calcul relativement faible de Litecoin, combinée à un budget de sécurité limité, le rend plus vulnérable aux attaques que Bitcoin. Dans le réseau Bitcoin, réorganiser 13 blocs exigerait de contrôler plus de 50 % de la puissance de calcul, pour un coût estimé à plusieurs milliards de dollars ; sur Litecoin, en revanche, une simple vulnérabilité associée à une attaque DoS suffit à provoquer une réorganisation d’une profondeur équivalente.

Échec de communication officielle : moqueries adressées aux critiques « restant dans les eaux peu profondes », riposte de Solana

La gestion post-incident a probablement causé plus de dégâts à la confiance que l’attaque elle-même.

Le 26 avril, le compte officiel de Litecoin sur X a publié le message suivant : « Il est évident que certains d’entre vous ignorent totalement les concepts de preuve de travail (PoW), de puissance de calcul, de temps de disponibilité, de réorganisation et des relations entre mineurs et chaîne. Restez donc dans les eaux peu profondes — c’est plus sûr pour vous. »

Selon un reportage de Bitcoin News, ce message a suscité des centaines de réponses hostiles. Les utilisateurs l’ont critiqué comme étant « arrogant », « infantile » et « peu professionnel ». L’un d’eux a écrit : « Je détient vos jetons depuis plusieurs années, et voilà ce que vous publiez ? » La communauté attendait une transparence technique et une analyse post-mortem, et non des moqueries.

Le compte officiel de Solana s’est lui aussi joint à cette interaction. Sous une discussion relative à la réorganisation, le 25 avril, @solana a répondu : « Comment s’est passé votre week-end, petit ? » Cette remarque a été interprétée par la communauté comme une riposte directe aux moqueries répétées de Litecoin à l’encontre des antécédents de panne de Solana.

À la suite de la divulgation de l’incident, le cours du LTC s’établissait à environ 56 dollars américains, en baisse d’environ 1 % sur la journée et de 25 % depuis le début de l’année. La réaction immédiate des marchés a été relativement modérée.

Le dilemme de la sécurité DeFi en 2026 : les infrastructures interchaînes constituent la surface d’attaque la plus exposée

Selon les données de The Block, les protocoles DeFi ont subi, entre le début de l’année 2026 et mi-avril, des pertes supérieures à 750 millions de dollars américains dues à diverses attaques. Parmi celles-ci figurent notamment l’attaque du pont Kelp DAO le 19 avril (292 millions de dollars) et celle de la plateforme de contrats perpétuels Drift sur Solana le 1er avril (285 millions de dollars). La plupart des incidents majeurs impliquent des infrastructures interchaînes, tout comme l’attaque contre Litecoin, où l’attaquant a utilisé des protocoles d’échange interchaînes pour convertir ses fonds.

L’incident Litecoin illustre une nouvelle fois à quel point la question du nombre de confirmations requis par les protocoles interchaînes lorsqu’ils acceptent des actifs issus de chaînes PoW est plus critique qu’on ne le pensait. Lorsqu’une simple vulnérabilité dans un client peut déclencher une réorganisation de 13 blocs, la question de savoir si six confirmations constituent un seuil suffisamment sûr n’est plus seulement théorique.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News