Le cas d'utilisation principal de la crypto : construire une identité sans autorisation

TechFlow SélectionTechFlow Sélection

Le cas d'utilisation principal de la crypto : construire une identité sans autorisation

Le principal cas d'utilisation du chiffrement est arrivé : les applications basées sur une identité sans autorisation.

Rédaction : KERMAN KOHLI

Traduction : TechFlow

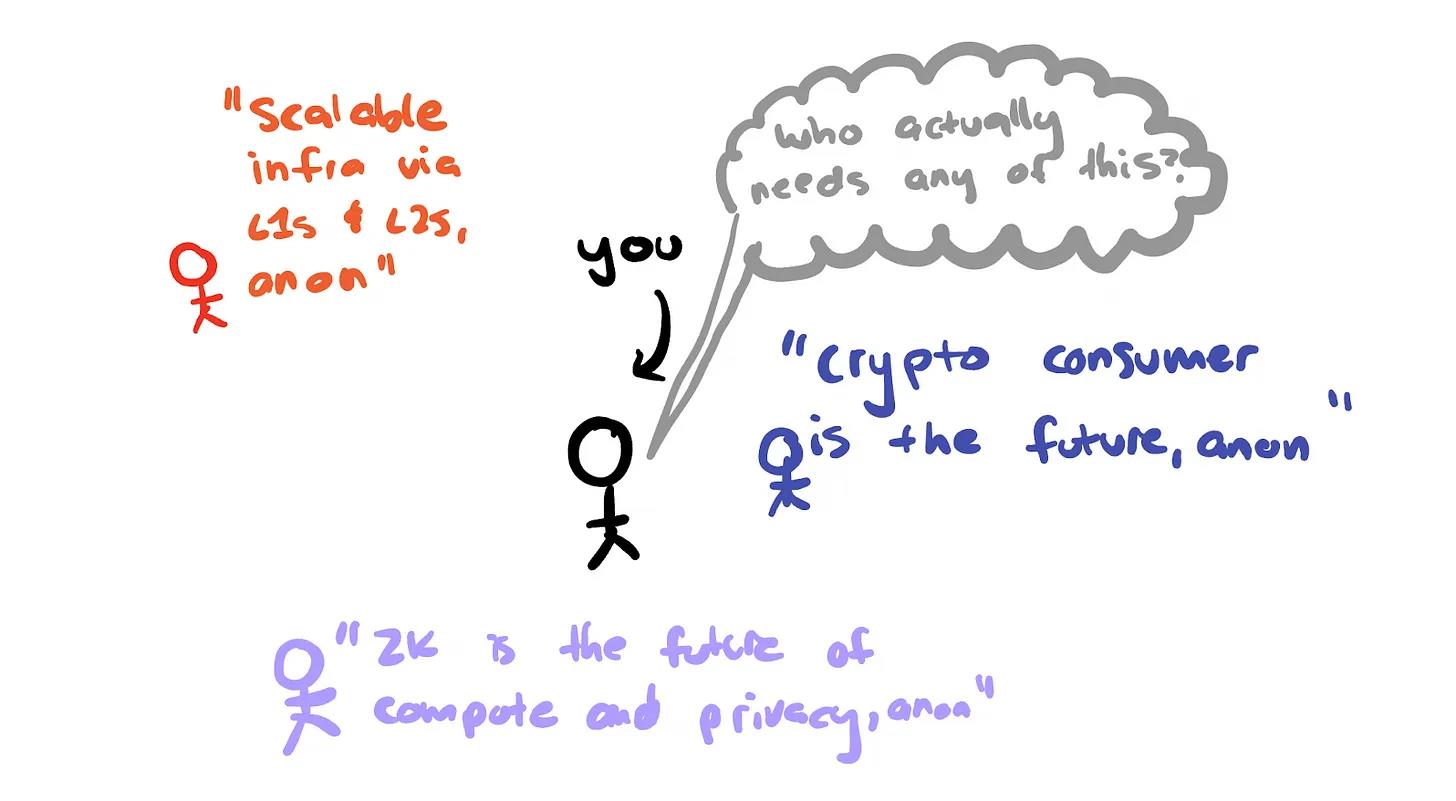

Nous traversons actuellement une période de creux sur le marché des cryptomonnaies, marquée par les lourds effets d’un hiver crypto. Tout le monde se demande où se situent les cas d’utilisation réels et la valeur concrète des produits technologiques que nous développons. De nombreuses personnes avancent des arguments apparemment solides, mais aucune n’offre de justification claire quant à la supériorité de ces produits par rapport aux applications Web2 classiques. J’ai longuement réfléchi à cette question, et selon mon expérience personnelle et mes jugements, je suis prudentément optimiste sur certains points. Cet article ne traite pas d’idéologie, mais s’intéresse aux questions pratiques liées à la technologie et aux standards. Avant d’aller plus loin, examinons d’abord comment fonctionne actuellement Internet.

Web2, producteurs de données et authentification

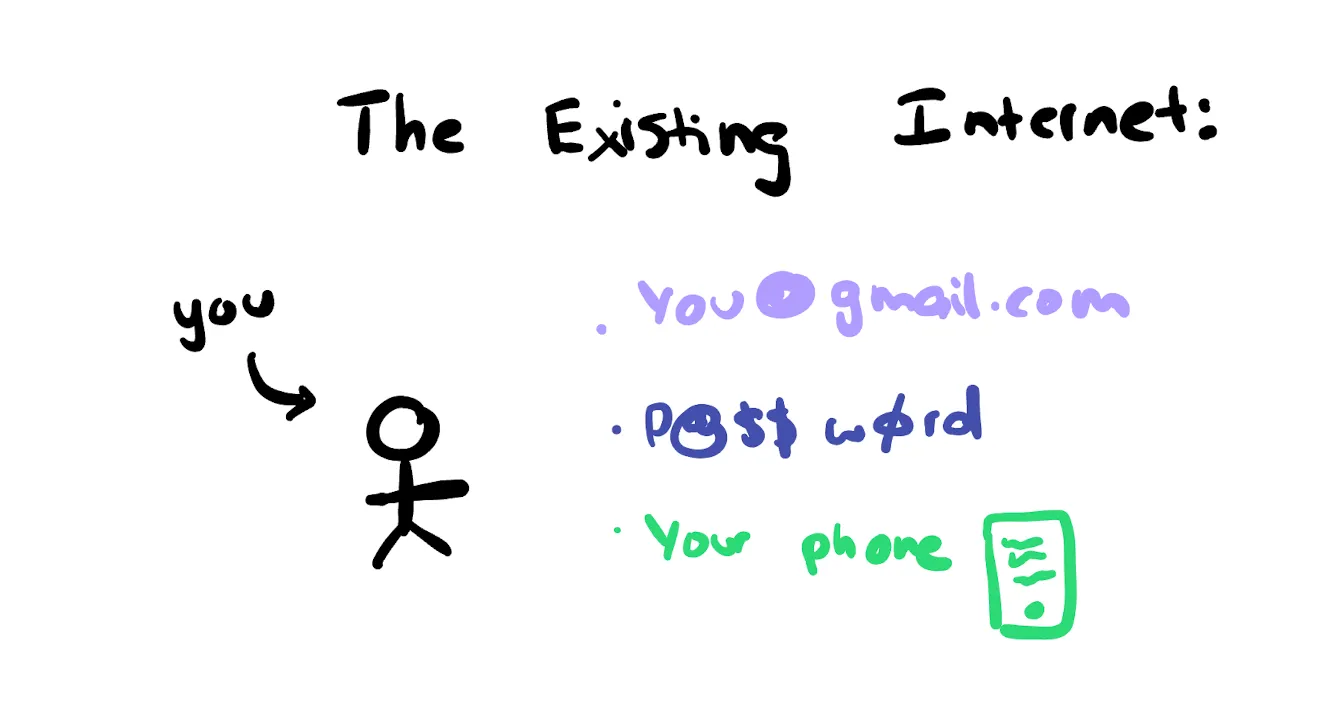

Lorsque vous vous inscrivez à un service sur Internet, le fournisseur ne connaît en réalité pas votre véritable identité, car toutes vos informations peuvent être falsifiées. Votre adresse IP, les cookies de navigateur, l’empreinte digitale de votre appareil sont autant d’identifiants approximatifs et falsifiables. Tout peut être contrefait.

Cela a conduit à l’émergence de normes d’authentification reposant principalement sur :

-

l’adresse e-mail ;

-

le mot de passe ;

-

les systèmes d’authentification à deux facteurs (2FA).

Chaque fois que vous utilisez un service sur Internet, le fournisseur a besoin d’une identité persistante et sécurisée pour lier vos données. Plus important encore, il doit exister un moyen permettant à « vous » de vérifier que c’est bien « vous ».

Chaque base de données crée pour vous un identifiant distinct. Facebook, Twitter, Instagram créent chacun un identifiant unique dans leurs bases de données.

Lorsque vous vous connectez à d’autres services via OAuth, ceux-ci peuvent faire référence à cet identifiant, mais ils créent tout de même une nouvelle entrée dans leur propre base de données pour vous identifier. Les fournisseurs OAuth peuvent partager certains points de données avec des développeurs externes, mais généralement de manière très limitée. Chaque développeur spécifique lie ensuite toute information générée par son application à l’identifiant utilisateur nouvellement créé dans sa base de données.

Vous avez peut-être remarqué qu’à chaque service que vous utilisez, « vous » êtes représenté(e) plusieurs fois. Ce n’est pas par malveillance du Web2, mais simplement la seule approche logique possible compte tenu des limitations matérielles actuelles. Toutefois, au fil des décennies, cela a entraîné des problèmes croissants :

1. Toutes vos données d’identité et de réputation sont confinées au sein de l’écosystème spécifique auquel vous vous êtes inscrit. Vos abonnés Twitter restent la propriété de Twitter, vous ne pouvez pas les exporter.

2. Toute information créée sur Internet est liée à l’identité au sein du service. Un avis Google affiche uniquement les informations que Google détient sur vous.

3. Chaque nouveau service auquel vous vous inscrivez exige que vous reconstruisiez votre crédibilité et votre réputation dans cet écosystème, indépendamment de ce que vous avez fait auparavant.

Voici donc notre environnement actuel :

-

Nos profils sont ce qui nous identifie de façon unique ;

-

Pourtant, nos informations restent fragmentées.

À mesure que l’authenticité et la fiabilité de l’information sur Internet doivent être de plus en plus rigoureusement examinées, on réalise que cela devient un problème croissant. À chaque fois que je lis un article à tonalité marquée, j’ai tendance à :

-

identifier l’auteur ;

-

retracer son activité Twitter et toute autre source disponible à son sujet ;

-

trouver des citations de cet article sur d’autres sites ;

-

faire une évaluation globale de ses biais et des points de vue opposés.

Pourtant, je sais que je fais partie d’une minorité. La plupart des gens acceptent sans réserve les informations fournies, sans connaître l’identité du producteur de données (où les données désignent toute information présentée sous forme d’article, tweet, vidéo, etc.).

Le problème fondamental que nous rencontrons collectivement est que nous n’avons aucun moyen clair d’identifier de façon déterministe notre identité en ligne. Chaque fois que vous visitez un site, recevez un message ou un e-mail, vous risquez de parler à la mauvaise personne, car nous identifions les individus uniquement par des pseudonymes uniques. Cela commence à poser de graves problèmes, au point que nous ne pouvons même plus nous identifier correctement lors d’échanges en ligne.

Je peux être « XXX.eth » sur la chaîne, « XXX » sur Telegram, et « xxx » sur une autre plateforme. Pourtant, si quelqu’un vous envoie un message sur Telegram sous le nom « xxx », vous pourriez croire que c’est moi. Sans authentification par clé publique, la confiance sur Internet est chaotique.

Avec le temps, l’absence d’une identification numérique plus robuste et durable est devenue un problème commun à l’humanité.

Cryptographie, horodatage Crypto

Partie 1 : Cryptographie

Cela peut sembler étrange, mais laissez-moi terminer. Ce sont deux concepts différents, bien que leurs noms se ressemblent.

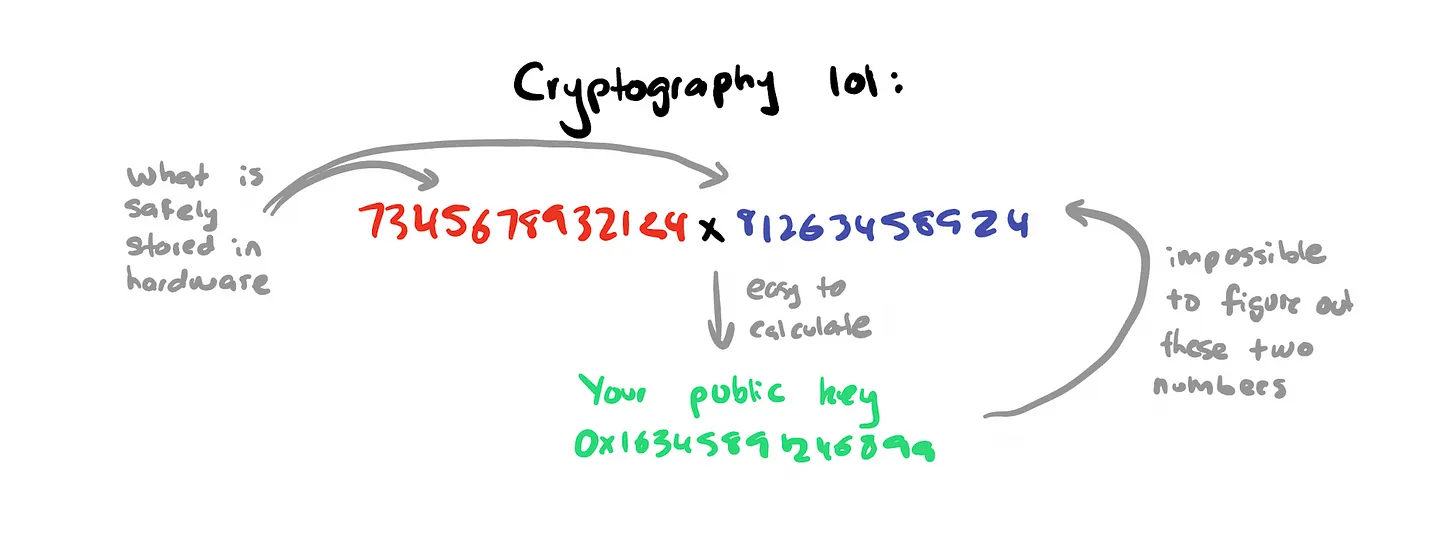

La cryptographie d’identité repose essentiellement sur la multiplication de deux grands nombres premiers pour générer un nouveau nombre plus grand. Bien que cela paraisse simple, la complexité réside dans l’impossibilité quasi totale de deviner ces nombres premiers — ils sont fondamentalement incassables. Lorsque vous utilisez une clé privée pour vous authentifier, votre matériel exploite des informations uniques pour établir votre identité. Cette méthode marque un changement fondamental dans la gestion de l’identité : le propriétaire de l’identité connaît un grand nombre secret, reconnu par des standards universels du destinataire.

Contrairement à cette approche, l’infrastructure Web traditionnelle exige que nous reconstruisions notre identité pour chaque nouveau service, entraînant ainsi des identifiants différents dans chaque base de données rejointe.

Partie 2 : Crypto

Comment la blockchain entre-t-elle en jeu ici ? Le deuxième aspect délicat de ce puzzle est : comment vérifier à quel moment une information a été diffusée ? Si vous signez un message avec la date du jour, comment savoir que cette date est exacte ? Peut-être déléguez-vous cette responsabilité à une tierce partie, mais que se passe-t-il si celle-ci est compromise ? Vous tombez alors dans une logique récursive.

La blockchain constitue une innovation en tant que base de données enregistrant des informations datées. Elle ne dépend pas d’un concept temporel humain, mais utilise le numéro de bloc pour déterminer quand un événement s’est produit. Je ne pense pas que nous réalisions pleinement à quel point c’est révolutionnaire. Vous n’envoyez pas une transaction avec un champ « heure de la transaction ». Vous soumettez simplement la transaction au réseau, et lorsqu’un mineur extrait un bloc, elle y est incluse et reçoit un horodatage.

Réfléchissez-y : existe-t-il un autre système où vous fournissez une information, et celui-ci vous dit objectivement à quel moment elle s’est produite ? Nous supposons toujours que lorsque nous disons quelque chose ou communiquons en ligne, c’est à ce moment-là que cela « arrive ». Pas dans l’univers crypto. Quand nous voulons transmettre une information sur la chaîne, nous exprimons simplement ce que nous voulons dire, et la blockchain nous indique quand cela s’est produit.

Pour résumer :

-

La cryptographie crée un standard partagé d’authentification que tous peuvent accepter ;

-

Le « Crypto », porté par la blockchain, crée un standard partagé du temps que tous peuvent accepter.

Pourquoi l’identité est-elle importante ?

Dans notre frénésie collective autour de la richesse, nous avons oublié que la blockchain représente deux innovations fondamentales clés. Cela signifie aussi que nous pouvons changer le monde en introduisant une innovation, puis progressivement ajouter la seconde lorsque cela a du sens. Il n’est pas nécessaire d’appliquer les deux simultanément pour avoir un impact.

En 2023, avec l’émergence de l’IA, le monde a besoin de normes d’identité plus robustes. L’information est la base de notre société, mais lorsque la confiance et la vérification de l’information s’effondrent, nous aboutissons à des situations dangereuses.

Envoyer des stablecoins ou jouer à des jeux de casino peut être amusant, mais les cryptomonnaies peuvent résoudre des enjeux plus importants et contribuer à répondre aux grands défis de notre société. Étant construites sur les fondations de la cryptographie, les cryptomonnaies disposent d’un écosystème bien plus développé en matière de standards cryptographiques que n’importe où ailleurs. On voit déjà la cryptographie s’imposer comme norme or, avec par exemple l’adoption par Apple des PassKeys ou la montée en puissance des mots de passe à usage unique pour l’authentification 2FA.

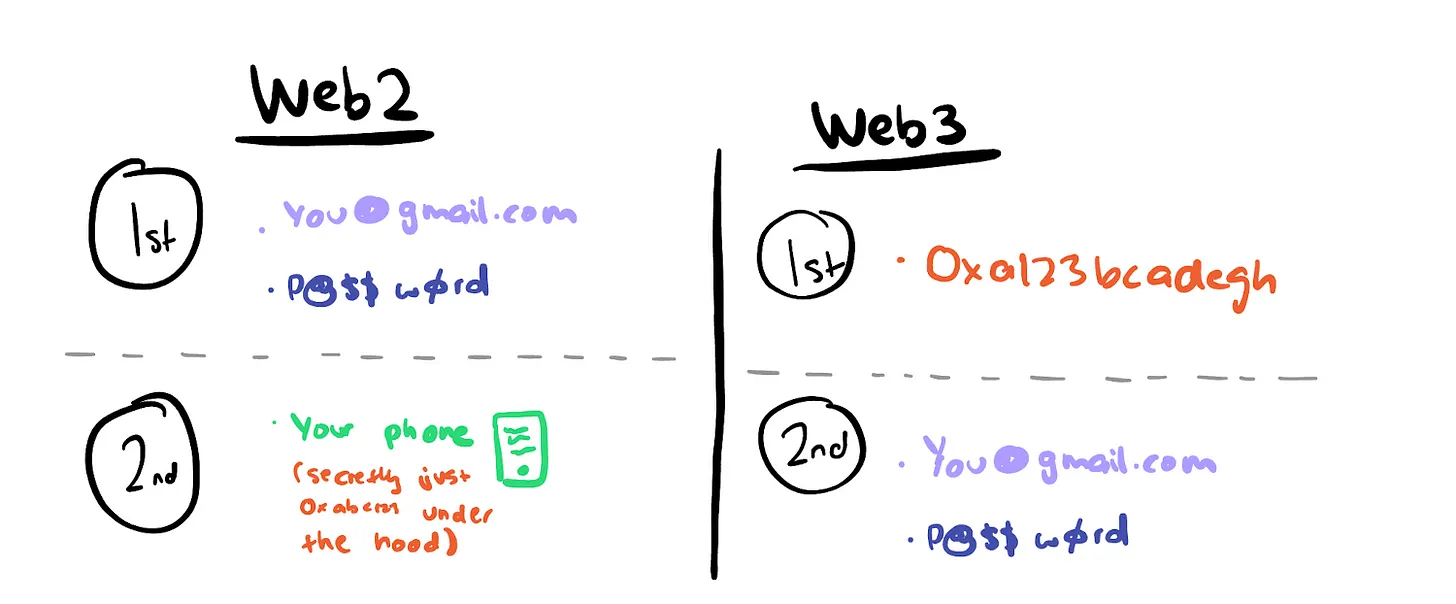

-

Dans le Web2, la cryptographie est une citoyenne de second rang.

-

Dans le Web3, la cryptographie est une citoyenne de premier rang.

Très bien, maintenant que nous sommes sur la même longueur d’onde, parlons des cryptomonnaies et de l’identité. Impliqué depuis longtemps dans ce domaine, je pense avoir identifié certains éléments clés auparavant passés inaperçus. Le cas d’usage principal des cryptomonnaies n’est pas le « contrôle décentralisé de l’identité » ou un idéal noble, mais concerne plutôt :

-

« Posséder vos propres données et en tirer profit »

-

« Uploader votre passeport sur la blockchain pour un meilleur KYC »

-

« Lier votre Twitter, Facebook et adresse Ethereum pour créer une nouvelle identité ».

Ces concepts sont très éloignés de la réalité, ce ne sont que des récits vides, sans création de produits utiles pour les utilisateurs réels. Ces discours servent surtout à lever d’importants financements auprès des investisseurs, sans apporter de valeur aux consommateurs finaux. Pour corriger ces erreurs, il est crucial d’utiliser un langage plus précis. Je pense que lorsque les gens parlent de « identité on-chain », ils tirent de fausses conclusions, car cela impliquerait que vous devez agir sur la chaîne. Ce n’est pas non plus vrai.

La voie à suivre

Identité sans permission : « identité portable, durable, soutenue par la cryptographie »

Il s’agit simplement des clés publiques telles que nous les connaissons aujourd’hui. Que les données soient on-chain ou off-chain n’a pas d’importance. L’essentiel est que vous soyez identifié/authentifié sur un service numérique via votre clé publique. Toute information est liée à votre clé publique, permettant ainsi l’interopérabilité.

Voici pourquoi elles ont un avantage manifeste par rapport à tous les systèmes Web2 actuels :

-

Créée dans un environnement, utilisable dans un autre. Toutes vos activités et données dans un écosystème peuvent être accessibles dans un écosystème complètement différent.

-

Durabilité. Une fois qu’une clé privée est générée, elle ne disparaît pas. Vous ne pouvez pas supprimer une clé privée ni les données sur la chaîne.

-

Utilisable on-chain ou off-chain. Votre identité est la combinaison de tous les endroits où vous vous authentifiez via votre clé publique, que ce soit sur ou hors chaîne. L’innovation est la clé, pas la blockchain.

-

Capacité à créer facilement de nouvelles identités (ou fragments) à côté d’une identité existante. Contrairement au Web2, où toutes les identités finissent par être liées à votre passeport (numéro de téléphone, fournisseur d’accès Internet), les identités sans permission peuvent être créées ou fragmentées sans autorisation préalable.

-

Accessible à toute personne disposant d’une connexion Internet et du bon matériel. Aucun organisme « délivrant » d’identité. Dès que vous disposez de l’infrastructure adéquate pour protéger votre identité, vous pouvez en créer une. En raison de son caractère sans frontières, les possibilités offertes par cette identité sont infinies.

Conclusion

Les identités sans permission soutiennent fondamentalement une toute nouvelle catégorie d’applications, 10 fois meilleures que celles que nous voyons sur le Web actuel. Un monde où une seule application peut améliorer l’expérience de toutes les autres. Vous assisterez à l’émergence d’un effet boule de neige, que je vois se dérouler ainsi :

-

Avec l’émergence d’applications similaires à celles des consommateurs crypto, elles dépendront naturellement toutes de l’identité sans permission comme standard d’authentification.

-

Ces applications pourront commencer à comprendre le contexte de vos comportements et actions passés, ainsi que dans d’autres applications.

-

La capacité d’« importer » ce contexte passé et externe permettra de concevoir de meilleures expériences utilisateur.

-

Les utilisateurs demanderont à davantage d’applications de prendre en charge l’authentification par clé publique pour se connecter et utiliser les services.

-

Plus le nombre d’applications prenant en charge l’authentification par clé publique augmente, plus l’utilité que les utilisateurs retirent de leur identité sans permission est grande.

Je parie que le cas d’usage principal des cryptomonnaies est arrivé : les applications basées sur des identités sans permission. Plus vite nous prendrons conscience de cela, plus rapidement nous avancerons vers la création d’applications que les gens ont réellement besoin.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News