Comment Particle peut-elle combiner zkWaaS pour construire une couche d'accès modulaire centrée sur les intentions ?

TechFlow SélectionTechFlow Sélection

Comment Particle peut-elle combiner zkWaaS pour construire une couche d'accès modulaire centrée sur les intentions ?

zkWaaS résout les problèmes de confidentialité des utilisateurs hors chaîne et sur chaîne grâce à l'authentification confidentielle et aux transactions confidentielles.

13 septembre 2023 | Kris

Particle Network est une infrastructure dédiée au Web3 visant à améliorer l'efficacité des développeurs et à accélérer l'adoption massive du Web3. Ses solutions de connexion par portefeuille et d'intergiciel (middleware) pour portefeuilles sont aujourd'hui les leaders du secteur, avec une avance significative.

Depuis son lancement fin octobre 2022, Particle Network a intégré des centaines de clients, notamment Xter.io, Hooked Protocol, ApeX, 1inch et CyberConnect. En avril 2023, Particle Network a lancé sa solution MPC+AA (Multi-Party Computation + Account Abstraction), offrant un SDK multiplateforme et formant une matrice produit combinant MPC+EOA et MPC+AA.

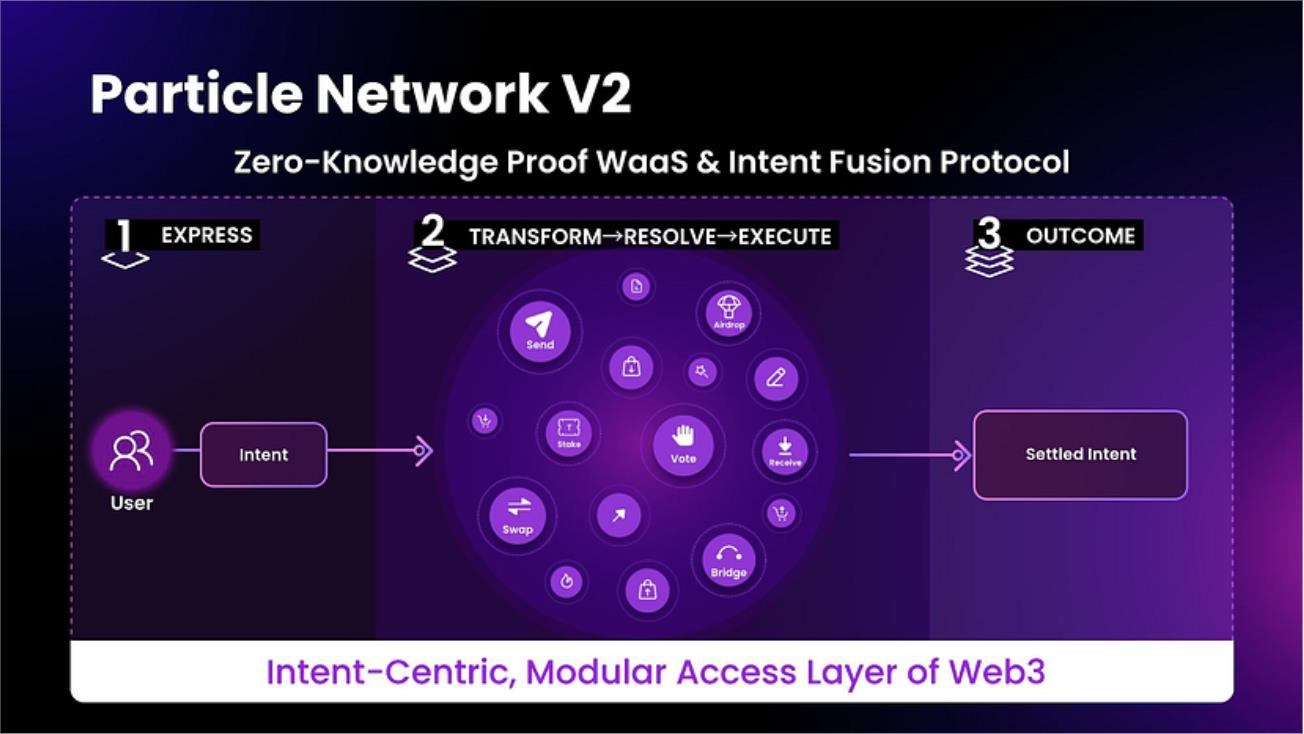

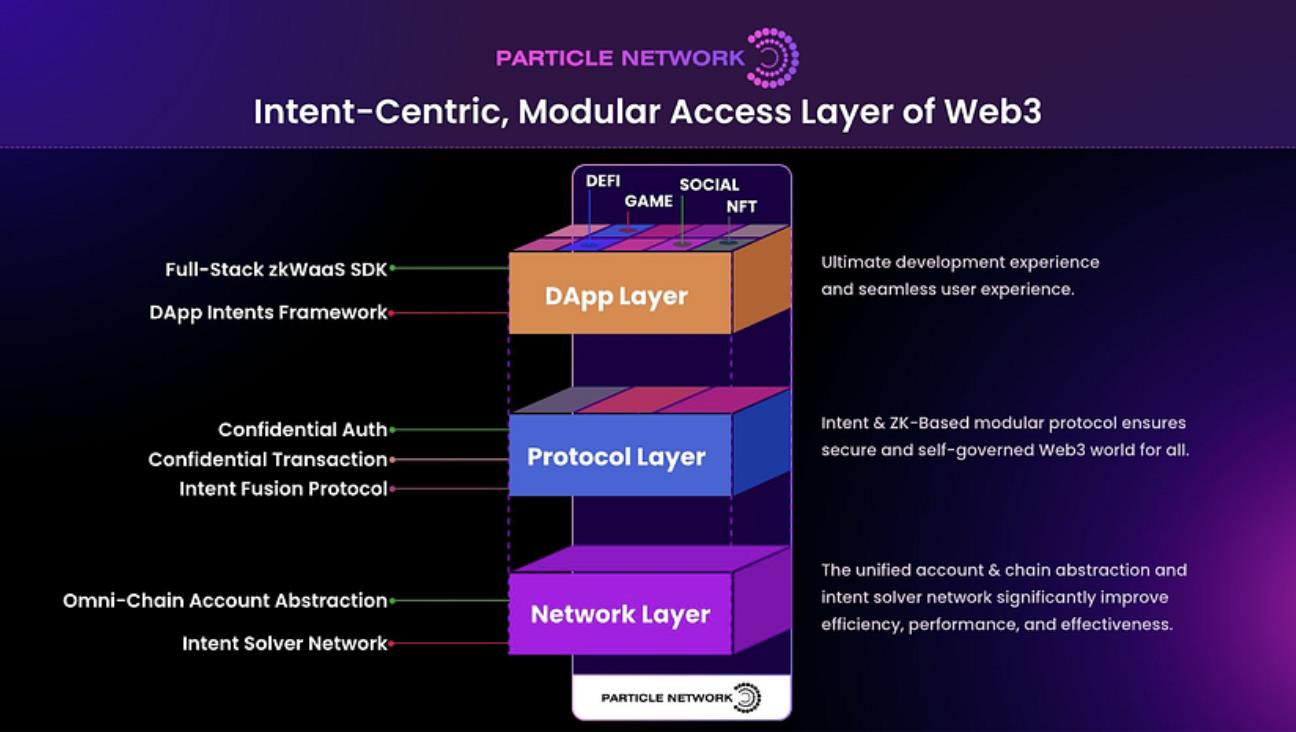

Particle Network s'apprête à lancer sa version V2, dont le thème est « Intent-Centric, Modular Web3 Access Layer ». Avec cette version, Particle proposera un service zkWaaS (Zero-Knowledge Proof Wallet-as-a-Service), comprenant deux volets principaux :

-

Intégration de preuves à divulgation nulle (zkp) dans MPC-AA afin d’assurer la confidentialité lors des connexions et transactions ;

-

Lancement du protocole Intent Fusion Protocol, centré sur les intentions utilisateur, afin d'améliorer l'expérience des utilisateurs finaux.

I. Architecture produit de Particle V2 :

Quelle expérience Particle V2 offre-t-il aux utilisateurs ?

Les utilisateurs se connectent via des applications couvertes par le service zkWaaS de Particle Network, profitant ainsi de la simplicité d'une authentification sociale sans exposer aucune donnée d'identité Web2. V2 permet de répondre à des besoins complexes : par exemple, un utilisateur peut souhaiter allouer une partie de ses ETH vers le produit de rendement optimal disponible sur n'importe quelle L1/L2, puis automatiser le retrait des gains vers Lido lorsque ceux-ci atteignent un certain seuil, afin d'obtenir un rendement sans risque.

Le protocole Intent Fusion Protocol de Particle Network v2 mettra davantage l'accent sur les besoins et attentes réels des utilisateurs, plutôt que de proposer une série de fonctionnalités complexes. Cela permettra de réaliser les véritables intentions des utilisateurs avec un coût cognitif et opérationnel minimal.

II. Analyse de la conception et de l’expérience utilisateur autour de l’intention :

Pour garantir aux utilisateurs une interaction fluide dans l’univers complexe du Web3, l’expérience utilisateur est primordiale. Contrairement aux premiers systèmes blockchain, les utilisateurs n’ont plus besoin de comprendre les détails techniques complexes. L’essentiel est désormais d’offrir une interface simple qui guide l’utilisateur dans ses interactions avec les systèmes décentralisés. Dans le Web3, une expérience conviviale doit être fondée sur des interactions pilotées par les intentions, incluant les notions clés suivantes :

-

Orienté résultat : l’utilisateur exprime simplement le résultat qu’il souhaite obtenir, sans avoir à se préoccuper du mode de mise en œuvre.

-

Autorisation conditionnelle : l'utilisateur n'autorise le transfert de ses actifs et des frais que lorsque le résultat attendu est confirmé comme réalisé.

-

Solveurs concurrents : dans un monde piloté par les intentions, des solveurs, qu'ils soient on-chain ou off-chain, entrent en concurrence pour exécuter les intentions des utilisateurs et gagner une récompense. Plus cette concurrence est intense, plus l'efficacité est élevée.

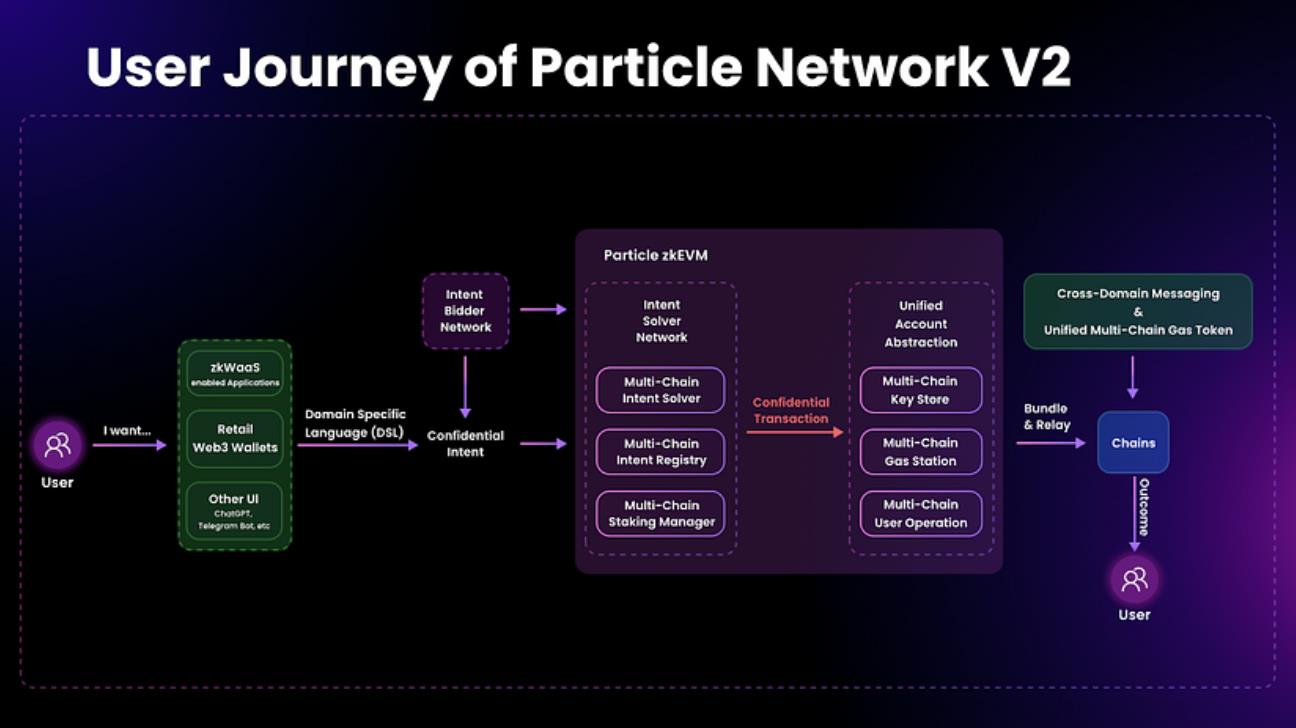

III. Parcours complet de l’utilisateur avec les intentions :

-

L’utilisateur envoie son intention via ZKwaas, un portefeuille grand public, ou encore via des interfaces comme ChatGPT ou un bot Telegram.

-

L’intention est analysée via traitement du langage naturel ou modèles prédéfinis, puis convertie en un langage standardisé (DSL) reconnaissable. Un framework DApps Intent Framework est également fourni aux développeurs pour construire facilement toute forme d’intention utilisateur.

-

L’intention confidentielle, après chiffrement et anonymisation, est envoyée au réseau Intent Bidder Network. Ce dernier déstructure l’intention structurée et, en combinant des soumissionnaires on-chain et off-chain, crée un objet d’intention confidentiel optimisé.

-

Le réseau Intent Bidder transmet le schéma d’intention optimisé au ZKEVM de Particle. Ce ZKEVM résout deux problèmes : d’une part, il orchestre le processus de résolution d’intention via le réseau Intent Solver Network, d’autre part, il permet l’exécution des transactions via des comptes abstraits (AA).

-

Le solveur identifie l’intention de l’utilisateur, la catégorise, planifie le chemin optimal pour y parvenir, puis construit les transactions nécessaires qu’il transmet au portefeuille à compte abstrait.

-

Le portefeuille AA gère l'exécution des transactions, composé d'un bundler et d'un paymaster. Le bundler reçoit et organise les transactions provenant du solveur, tandis que le paymaster gère les frais de gaz associés. Le bundler simule la méthode validateOp du portefeuille sur userop hors chaîne pour décider de l’accepter ou non. Ensuite, il envoie les transactions au point d’entrée du système AA afin d’appeler la méthode handleOp. Ce processus inclut aussi le regroupement de plusieurs opérations utilisateur pour optimiser les frais de gaz et extraire de la valeur MEV. Le compte AA développé par Particle permet à l’utilisateur de signer une seule fois pour effectuer des opérations sur plusieurs chaînes.

-

Le point d’entrée du système AA valide et traite les opérations sur chaîne. Il s’assure que les conditions et contrôles de sécurité sont remplis avant l’exécution. Une fois l’opération réussie, le point d’entrée rembourse au bundler l’ETH depuis le dépôt du portefeuille, compensant ainsi son travail et ses paiements anticipés.

5. Les transactions issues de l’intention décomposée sont ensuite groupées (bundled) et relayées vers différentes blockchains, impliquant des mécanismes de messagerie inter-chaînes (cross-chain messaging) et un jeton de gaz multi-chaînes unifié.

6. L’utilisateur signe l’objet d’intention confidentiel, puis le réseau Intent Solver Network exécute l’opération et fournit le résultat attendu.

Du point de vue de l’expérience utilisateur, ce processus se résume à interagir avec un simple bouton ou à exprimer son intention via une interface type ChatGPT. L’intention structurée est automatiquement décomposée et exécutée par les systèmes d’enchères et de résolution d’intentions. Pour l’utilisateur, cela revient simplement à cliquer sur un bouton ou envoyer un message.

IV. Innovations notables de Particle tout au long du processus d’intention :

1. Expression et autorisation des intentions :

-

Moyens d’expression : depuis l’interface utilisateur, l’utilisateur interagit simplement avec un bouton ou exprime son intention via une interface similaire à ChatGPT ;

-

Types et niveaux d’intentions exprimables ;

-

Nature des autorisations accordées par l’utilisateur ;

2. DSL : langage normalisé des intentions, facilitant la compréhension et le raisonnement des solveurs sur les intentions utilisateur.

3. Normes du réseau Intent Bidder Network :

-

Intent Bidder Network est un réseau privé : seuls les participants ayant misé des jetons Particle peuvent y accéder, et les comportements malveillants entraînent une pénalité (slash) ;

-

Le processus est compétitif : la proposition offrant le meilleur résultat dans le délai le plus court est retenue.

4. Réseau des Solveurs :

-

Le réseau est-il permissionné ou non ? Quels sont les critères d’accès ?

-

Existe-t-il différents types de solveurs spécialisés dans des domaines spécifiques ?

-

Modèle « gagnant-tout » ou concurrence distribuée ?

-

Comment vérifier l’accomplissement de la tâche par le solveur ? Comment s’effectuent les règlements entre utilisateur et solveur ?

5. Comment valider qu’une intention a été réalisée ?

-

Nécessité d’un oracle pour transmettre les résultats des transactions ;

6. Comment assurer la confidentialité de l’intention ?

7. Pourquoi Particle conçoit-il un zkEVM, et quels composants inclut-il ?

-

Particle propose via son zkEVM une architecture AA multichaîne intégrée permettant une gestion décentralisée des clés ;

-

Il offre une abstraction de compte inter-chaînes, permettant à l’utilisateur d’exécuter des opérations multichaînes avec une seule signature ;

-

Via IntentVM, il crée un mempool d’intentions unifié, transmettant des objets d’intentions confidentiels structurés aux solveurs pour construire et exécuter les transactions ;

-

Le gestionnaire de comptabilité et le registre des intentions posent les bases d’un consensus sécurisé entre on-chain et off-chain.

Ces détails seront révélés dans le livre blanc que Particle s’apprête à publier, où des informations bien plus riches seront disponibles.

V. Différenciation et avantages de l’approche intent de Particle par rapport aux autres projets :

Plusieurs projets étudient déjà les intentions avec des approches variées : Cow Swap, 1inch Fusion, UniswapX, Anoma ou encore SUAVE de Flashbots ont fait des progrès notables. Leurs méthodes et priorités diffèrent légèrement. Toutefois, un « protocole universel d’intégration des intentions » reste nécessaire pour simplifier l’usage tant pour les développeurs que pour les utilisateurs.

Pour des intentions plus générales, une architecture nouvelle est requise, incluant un nouveau langage d’intention, une nouvelle machine virtuelle, etc. Particle, déjà leader des portefeuilles AA avec une large base clientèle et une forte présence B2B, dispose d’un avantage naturel grâce à sa proximité avec l’utilisateur final. De plus, la couche Intent Fusion de Particle adoptera une approche ouverte, permettant à d’autres portefeuilles et dApps tierces de s’y connecter (partage du pool d’intentions). Particle devrait ainsi bénéficier d’un avantage significatif sur le marché des intentions.

-

Pile modulaire des intents de Particle :

Nous observons une évolution majeure dans l’offre de contenus au sein de l’écosystème Web3. La percée réside dans l’amélioration de l’efficacité des interactions et des transactions. La couche d’accès modulaire centrée sur les intentions de Particle Network peut accélérer la transformation du Web3, d’un secteur technophile et financier vers une industrie grand public accessible à tous.

VI. Transactions privées :

La confidentialité des transactions comporte deux aspects :

-

Comment Particle garantit-il la confidentialité de l’identité Web2 de l’utilisateur ?

-

Comment Particle protège-t-il la confidentialité de l’adresse blockchain et des transactions de l’utilisateur ?

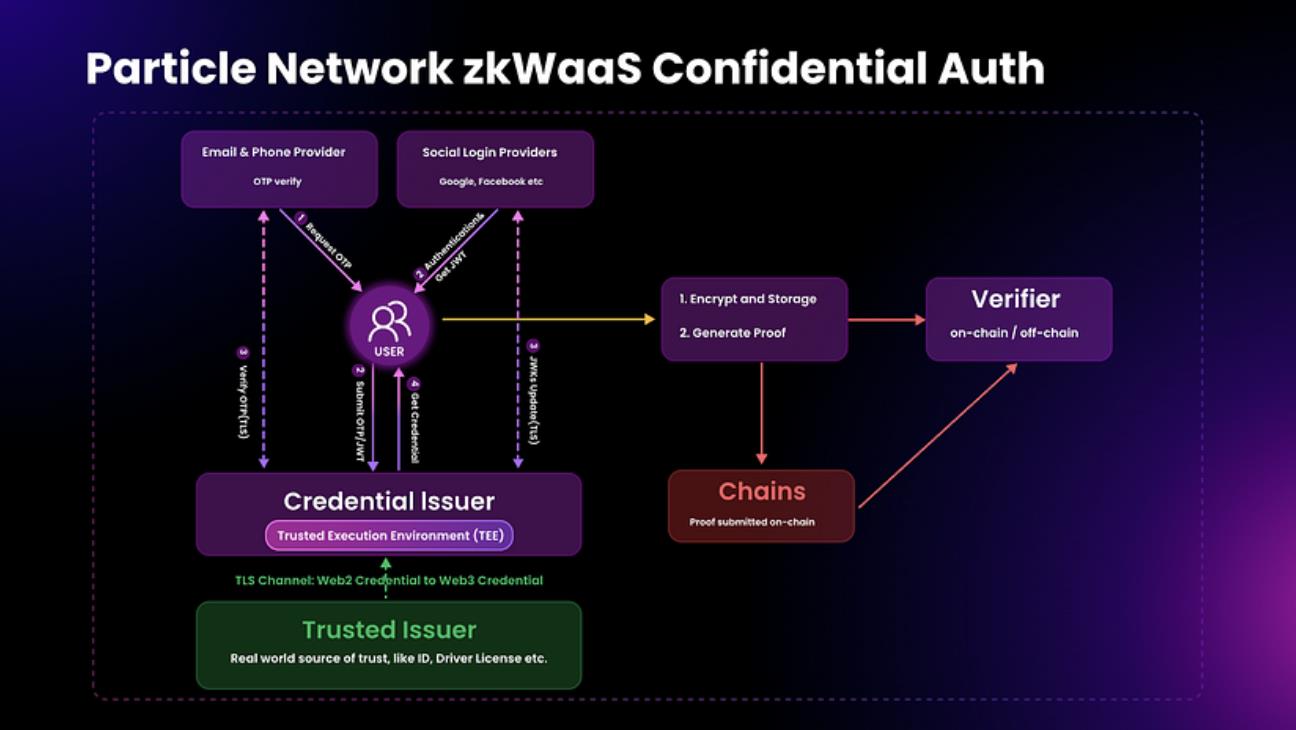

Confidentialité de l’identité Web2 :

Les transactions privées constituent une étape cruciale pour le dépassement des frontières du portefeuille Web3. Si chaque transaction, comme l’achat d’un café ou le retrait d’un salaire, était publique, cela freinerait fortement l’adoption généralisée du Web3. Une exécution efficace des transactions privées pourrait donc devenir le levier de croissance vers de nouveaux utilisateurs.

Particle V2 intègre des preuves à divulgation nulle (zkp) à sa solution MPC+AA existante, préservant ainsi l’anonymat de l’identité Web2 de l’utilisateur pendant la connexion. Cela empêche toute corrélation entre l’identité de connexion et l’adresse du portefeuille, assurant ainsi une authentification privée.

Dans ce domaine, l’industrie a déjà exploré des solutions comme ZK DID, telles que Holonym, Polygon ID ou CanDID de Chainlink. En combinant ZK, MPC et oracles, il devient possible, dans une certaine mesure, de transformer tout justificatif Web2 en credential Web3. L’utilisateur conserve alors simplement la sécurité de son credential Web3 et génère une preuve ZK au moment de l’utilisation, vérifiable à la fois on-chain et off-chain.

Toutefois, le défi pour zkWaaS de Particle ne se limite pas à la génération et la gestion des credentials, mais inclut aussi l’équilibre avec l’expérience utilisateur.

Particle ne souhaite pas que l’utilisateur sacrifie la fluidité de l’expérience Web2. C’est pourquoi il introduit un mode rapide combinant TEE (Enclave de confiance matérielle), tout en conservant des méthodes familières mais non basées sur des credentials, comme l’e-mail ou le téléphone.

Dans la conception de Particle, l’utilisateur crée un portefeuille en mode rapide (notez que même dans ce mode, aucun compromis n’est fait sur la confidentialité), puis des credentials Web3 silencieux sont générés et persistants. Durant ce processus, l’utilisateur n’a aucune charge cognitive supplémentaire ; zkWaaS gère progressivement les credentials Web3 en arrière-plan.

En résumé, zkWaaS garantit la confidentialité de la connexion, aide à générer et gérer les credentials Web3, sans nuire à l’expérience utilisateur.

L’expérience développeur est également simplifiée. Comparé au WaaS traditionnel, ce nouveau design prend en charge non seulement la signature, mais aussi la gestion des données utilisateur Web3.

C’est là la responsabilité future de tout portefeuille Web3 ou infrastructure : passer de la gestion des clés privées et fragments MPC à une gestion élargie des données utilisateur Web3.

Adresse privée Web3 :

Particle s'inspire de la proposition de Vitalik sur les adresses furtives (stealth addresses), générant à chaque transfert une adresse temporaire et privée. Toutefois, un compte temporaire sans gaz ne peut pas envoyer de fonds. Les comptes abstraits (AA) permettent de résoudre ce problème.

À titre de solution, Particle a conçu des adresses furtives intelligentes. Les interactions de l'utilisateur passent par ces comptes furtifs intelligents, résolvant élégamment le problème du gaz grâce à l'intégration avec des services de ravitaillement (gas stations).

En somme, zkWaaS résout les problèmes de confidentialité des utilisateurs, à la fois hors chaîne et sur chaîne, grâce à l’authentification confidentielle et aux transactions privées. En outre, il maintient un contrôle total pour l’utilisateur tout en restant conforme aux régulations. Cela pose les bases solides d’une adoption massive du Web3.

Cela s’aligne parfaitement avec l’objectif plus large d’intégrer de manière transparente les utilisateurs Web2 sans compromettre ni la confidentialité ni la sécurité, accomplissant ainsi une double mission : convivialité et protection de la vie privée. Cela démontre qu’il est tout à fait possible de construire une infrastructure Web3 à la fois sûre et facile à utiliser, ouvrant la voie à une participation plus large du grand public aux réseaux décentralisés.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News