Analyse du dernier article de Vitalik : Privacy Pools, rendre la conformité possible sans sacrifier la confidentialité ni la décentralisation

TechFlow SélectionTechFlow Sélection

Analyse du dernier article de Vitalik : Privacy Pools, rendre la conformité possible sans sacrifier la confidentialité ni la décentralisation

Nous avons urgemment besoin d'une méthode permettant de prouver, sans compromettre la vie privée ni renoncer à la décentralisation, que mes fonds proviennent de sources légitimes et propres, et ainsi convaincre les autorités réglementaires.

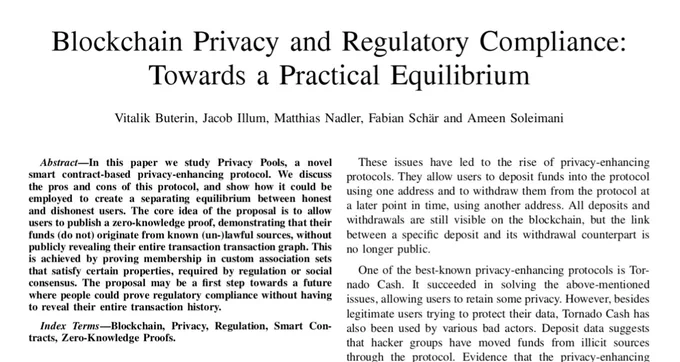

Hier, Vitalik, accompagné de plusieurs chercheurs de l'Université de Bâle, a publié un article intitulé « Blockchain Privacy and Regulatory Compliance: Towards a Practical Equilibrium » (Confidentialité sur la blockchain et conformité réglementaire : vers un équilibre pratique), suscitant un large débat sur Twitter.

Pourquoi devrions-nous prêter attention à cet article alors que le marché est en berne ?

Les réflexions et publications de Vitalik influencent souvent les nouvelles narrations et orientations technologiques. Par ailleurs, d'autres experts reconnus du domaine blockchain apportent des perspectives uniques sur l'évolution de cette technologie.

En outre, l'article aborde une question cruciale pour l'avenir de l'industrie cryptographique : trouver un équilibre entre protection de la vie privée et conformité réglementaire. Cette problématique déterminera les voies futures de développement et de régulation du secteur.

Après lecture approfondie, nous avons constaté que le protocole Privacy Pools proposé dans l'article offre une solution technique réalisable pour concilier confidentialité et conformité. Cela pourrait éviter que des cas comme celui de Tornado Cash — sanctionné par les autorités — ne se reproduisent.

Toutefois, l'article est très technique et académique, ce qui rend difficile sa compréhension pour le grand public, notamment sur certains détails et implications.

C'est pourquoi TechFlow Research a analysé et synthétisé cet article, afin d'en expliquer les points clés en langage simple, permettant ainsi à davantage de personnes de comprendre ce sujet crucial qu'est la coexistence entre confidentialité et conformité, ainsi que les solutions techniques envisageables.

Qui sont les auteurs ?

L'article a été rédigé sous la direction de Vitalik, avec la participation conjointe d'experts universitaires et professionnels du secteur.

Vitalik figure en tant que premier auteur. Son influence et sa renommée dans le domaine des cryptomonnaies permettent d'attirer davantage d'attention sur les propositions avancées.

Les autres co-auteurs sont : Jacob Illum, chercheur à Chainalysis ;

mat nadler, doctorant à l'Université de Bâle, ayant également travaillé sur des projets DeFi et EVM ;

Fabian Schär, professeur à l'Université de Bâle, spécialiste des blockchains publiques et des protocoles DeFi ;

Ameen Soleimani, fondateur de plusieurs projets crypto majeurs, doté d'une riche expérience pratique.

Contexte : Conflit entre confidentialité et régulation, le drame de Tornado Cash

-

La conception des blockchains publiques repose sur la transparence des transactions, permettant à chacun de vérifier les opérations sans dépendre d'une tierce partie centralisée. Toutefois, cela pose un problème de confidentialité : toutes les transactions associées à une adresse sont enregistrées publiquement, permettant leur traçage et analyse.

-

Le livre blanc du Bitcoin affirme que l'anonymat via les clés publiques suffit à protéger la vie privée, mais cette protection s'est révélée insuffisante. Des outils d'analyse blockchain peuvent désormais relier différentes adresses et transactions. Une technologie cryptographique plus robuste est donc nécessaire pour renforcer la confidentialité des blockchains publiques.

-

Des systèmes utilisant des preuves à connaissance nulle (zero-knowledge proofs), comme Zcash ou Tornado Cash, permettent d'agrandir l'ensemble d'anonymat à toutes les transactions, offrant ainsi une meilleure protection. Toutefois, Tornado Cash a aussi été utilisé par des hackers, conduisant à son inscription sur la liste des sanctions de l'OFAC américain.

TechFlow ajoute ici quelques éléments techniques pour aider les lecteurs moins familiers avec le contexte réglementaire entourant Tornado Cash :

-

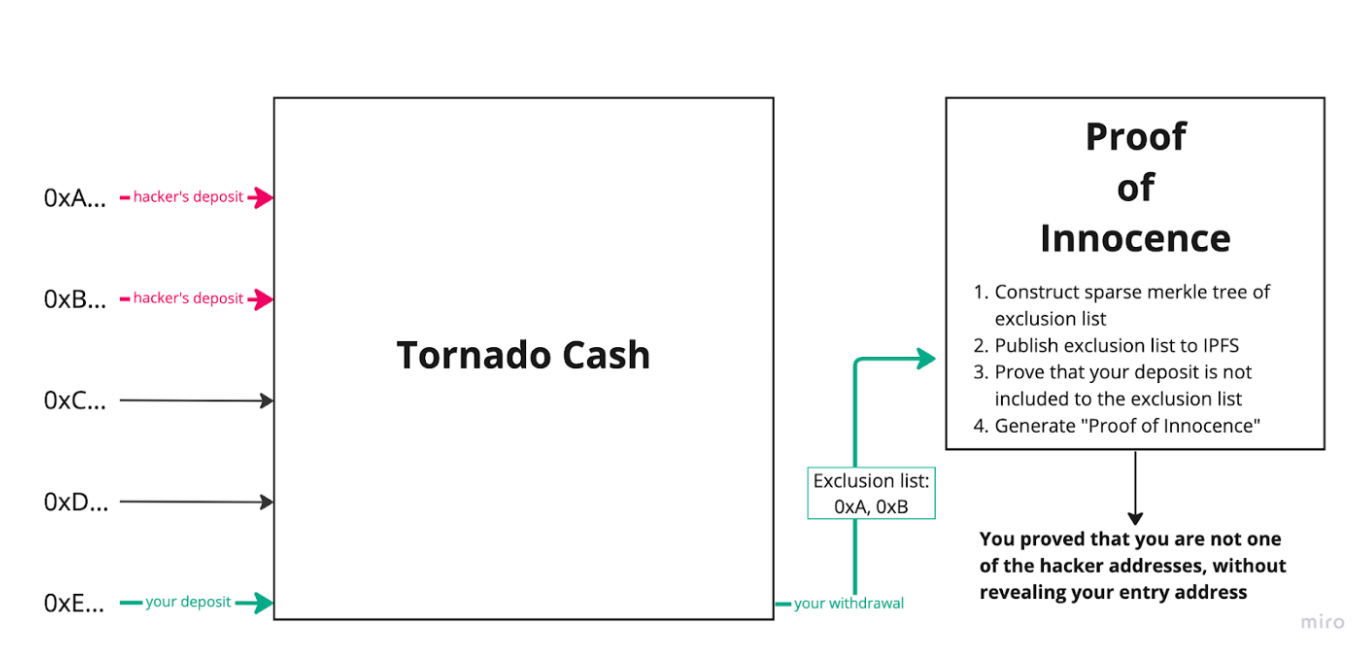

Tornado Cash est un protocole d'amélioration de la confidentialité basé sur les preuves à connaissance nulle, permettant des transactions anonymes. Il permet aux utilisateurs de déposer des fonds, puis de retirer depuis une autre adresse. Sur la chaîne, on ne voit que les dépôts et retraits, mais pas leur lien mutuel, assurant ainsi l'anonymat.

-

Ce protocole a toutefois été détourné par des groupes de hackers pour blanchir de l'argent. Par exemple, des preuves montrent que des hackers nord-coréens ont utilisé Tornado Cash pour dissimuler des fonds illégaux.

-

Le Département du Trésor américain a donc inscrit les adresses intelligentes de Tornado Cash sur la liste noire de l'OFAC. Les régulateurs considèrent que ce protocole facilite le blanchiment d'argent et entrave la lutte contre la criminalité financière.

-

Le problème majeur de Tornado Cash est que les utilisateurs légitimes ne peuvent pas se distinguer des activités criminelles attirées par le protocole.

-

Or, la génération de ces preuves dépend d'un serveur centralisé de Tornado Cash. L'utilisateur doit fournir les détails du retrait au serveur, qui, grâce à sa base de données, vérifie quel dépôt correspond au retrait, puis génère la preuve.

-

Cela implique une dépendance à un intermédiaire centralisé, car seul Tornado Cash possède la base de données complète permettant de produire la preuve correcte. Ni les utilisateurs ni les régulateurs ne peuvent vérifier indépendamment la validité de la preuve : ils doivent faire confiance.

Nous avons donc un besoin urgent d'une méthode permettant de prouver aux régulateurs que nos fonds proviennent de sources légales, sans compromettre notre vie privée ni recourir à la centralisation.

C’est précisément à cette fin que l’article propose une solution technique appelée protocole Privacy Pools : il permet aux utilisateurs de prouver que leurs fonds proviennent d’un ensemble personnalisé de transactions associées, préservant ainsi la confidentialité tout en excluant toute provenance illégale.

Cela pourrait constituer le premier pas vers une coexistence viable entre confidentialité et conformité réglementaire.

zk + ensemble associé, la clé de la solution

À partir du contexte exposé ci-dessus, nous comprenons bien le problème à résoudre : garantir à la fois la confidentialité et la décentralisation, tout en prouvant que nos fonds sont « propres ».

Pour préserver la confidentialité, les preuves à connaissance nulle (zk) viennent naturellement à l’esprit. En effet, l’article de Vitalik reconnaît pleinement la valeur des zk, en particulier des zk-SNARKS, pour résoudre les problèmes de confidentialité :

-

Connaissance nulle : aucune donnée privée n’est divulguée, seule la véracité de l’énoncé est prouvée.

-

Succinctness : la preuve est très courte et rapide à vérifier, même pour des calculs complexes.

Cependant, les zk-SNARKS seuls ne résolvent qu’une partie du problème : ils permettent de prouver qu’une transaction a eu lieu, tout en masquant ses détails.

Pour résoudre complètement le problème, il faut pouvoir prouver, tout en cachant les détails, que la source de la transaction est légitime.

L’article relie donc les zk à une autre approche : l’ensemble associé (Association Set).

-

Un ensemble associé permet à un utilisateur de prouver que ses fonds proviennent d’un groupe personnalisé de transactions, sans totalement cacher ni totalement révéler leur origine. Par exemple, j’envoie 1 BTC, accumulé à partir de multiples transactions antérieures : celles-ci forment mon ensemble associé.

-

La taille de cet ensemble peut varier. L’utilisateur choisit librement sa composition : un grand ensemble augmente l’anonymat, tandis qu’un petit ensemble peut servir à prouver la conformité.

Une fois le concept d’ensemble associé compris, voyons comment la combinaison zk + ensemble associé permet à la fois de protéger la vie privée et de prouver la légitimité de la source des fonds :

-

Au moment du dépôt, l’utilisateur génère via zk un secret (clé), puis calcule un identifiant public Coin ID (établissant un lien entre lui et l’argent).

-

Au retrait, l’utilisateur soumet un nullifier, prouvant qu’il a utilisé ce secret (donc que l’argent lui appartient).

-

Via la technologie zk, l’utilisateur prouve uniquement que son Coin ID appartient à la fois à l’ensemble total et à son ensemble associé déclaré (prouvant ainsi que l’argent est propre).

-

Les observateurs externes ne voient que le nombre de transactions et l’appartenance de la somme à un ensemble, mais pas les informations spécifiques sur les parties impliquées.

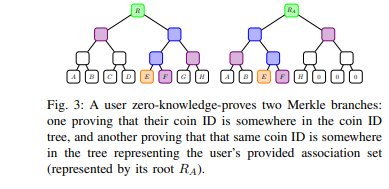

D’un point de vue plus technique, examinons le schéma d’arbre de Merkle issu de l’article original. Cet arbre combine en réalité les identifiants Coin ID : après application du zk, les détails des transactions sont invisibles, seuls les Coin ID sont stockés dans la structure arborescente.

L’arbre de gauche représente toutes les transactions actuelles, dont une pourrait être la mienne. Pour prouver que cette somme provient d’une source légitime, j’utilise l’arbre de droite — mon ensemble associé personnalisé, contenant ma transaction et d’autres liées. Tant que je peux justifier les transactions dans cet ensemble, je peux prouver l’origine de mes fonds.

Globalement, cela forme un « privacy pool ». L’historique de mes fonds est dans cet ensemble associé, mais grâce aux preuves à connaissance nulle, je peux prouver leur provenance sans révéler les détails des transactions.

Cas concrets d'utilisation de Privacy Pools

L'article présente un exemple très parlant illustrant l'application de Privacy Pool.

-

Scénario initial :

-

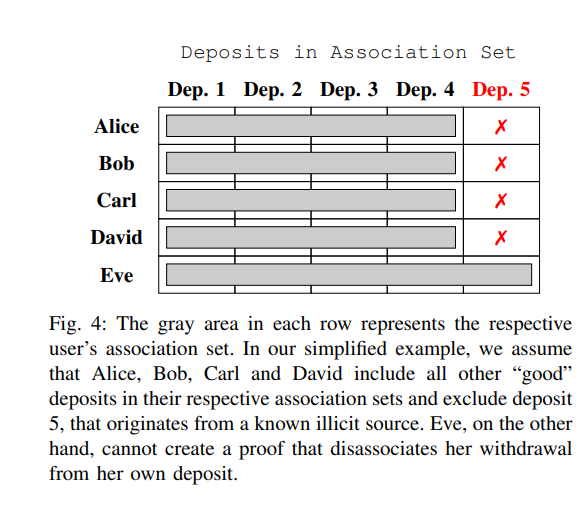

Cinq utilisateurs : Alice, Bob, Carl, David et Eve.

-

Les quatre premiers sont honnêtes, mais Eve est un voleur connu.

-

Bien que l'identité réelle d'Eve soit inconnue, il est public que l'adresse étiquetée « Eve » a reçu de l'argent volé.

-

Choix et stratégies au moment du retrait :

-

Lorsque chaque utilisateur retire des fonds, selon la méthode décrite, il choisit un ensemble associé.

-

Cet ensemble doit inclure son propre dépôt. Ainsi, aucun utilisateur ne peut exclure sa propre transaction lors de son choix.

-

Alice, Bob, Carl et David, afin d’éviter tout lien avec Eve, peuvent choisir un ensemble qui ne l’inclut pas, prouvant ainsi leur dissociation.

-

Eve, quant à elle, est confrontée à un dilemme : elle ne peut pas choisir un ensemble composé uniquement d’elle-même, car cela révélerait immédiatement son statut de fraudeuse.

-

Pour tenter de dissimuler ses agissements, Eve pourrait choisir un ensemble incluant les cinq utilisateurs, espérant brouiller les pistes.

-

Mais comme les quatre autres ont choisi des ensembles sans Eve, sa tentative échoue : par exclusion, on peut identifier Eve comme l’actrice malveillante.

-

-

Résultat :

-

Grâce au choix de leurs ensembles associés, Alice, Bob, Carl et David prouvent qu’ils ne sont pas liés à Eve.

-

Eve ne peut pas dissimuler son comportement malveillant, car son ensemble inclut tout le monde.

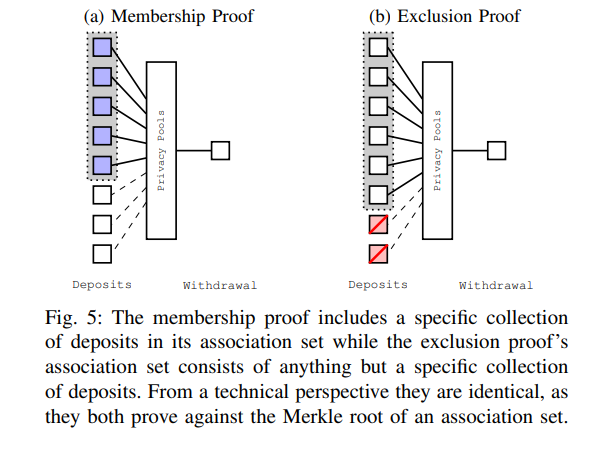

La figure 5 de l'article illustre clairement la différence entre ces deux types de preuves : la preuve d'appartenance (membership proof) inclut un ensemble spécifique de dépôts, tandis que la preuve d'exclusion (exclusion proof) inclut tous les dépôts sauf un ensemble donné.

Perspectives futures

Bien que ce protocole améliorant la confidentialité, basé sur zkSNARK et les ensembles associés, parvienne à équilibrer conformité et vie privée, il reste confronté à des défis techniques et de gouvernance. Les auteurs proposent plusieurs axes d’évolution :

-

Approfondissement des propriétés de confidentialité : la protection offerte dépend de nombreux facteurs. La taille de l’ensemble associé, le choix approprié des racines, ou encore les erreurs des utilisateurs pourraient permettre à des attaquants sophistiqués de relier certaines transactions.

-

Étude de la séparation entre bons et mauvais comportements : il convient d’approfondir l’analyse du comportement des acteurs, sous certaines hypothèses, et d’examiner comment les preuves publiques des uns affectent la confidentialité des autres.

-

Recherche juridique : les juristes peuvent étudier plus avant les exigences spécifiques de divulgation. Les propositions de cet article étant hautement adaptables, les experts en droit peuvent aider à ajuster le protocole et son écosystème afin de respecter les réglementations de diverses juridictions.

En conclusion, à ce stade du développement de l’industrie, confidentialité et conformité sont souvent perçues comme irréconciliables.

La technologie présentée dans cet article parvient à trouver un équilibre entre ces deux objectifs opposés, apportant une contribution positive à tout le secteur. Nous espérons que davantage de chercheurs et développeurs seront inspirés par cette innovation, contribuant ainsi au développement sain et durable de l’industrie.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News