Entretien avec Mysten Labs : Sui, à la pointe de son époque, s'engage à construire une blockchain de niveau 1 axée sur la sécurité

TechFlow SélectionTechFlow Sélection

Entretien avec Mysten Labs : Sui, à la pointe de son époque, s'engage à construire une blockchain de niveau 1 axée sur la sécurité

La communauté Sui a la responsabilité de protéger les intérêts de l'ensemble de l'écosystème, y compris le réseau et les développeurs qui créent des applications sur la plateforme Sui.

Récemment, nous avons eu un entretien en face à face avec Christian Thompson, Vice-Chef de la sécurité chez Mysten Labs, afin d'explorer ses réflexions sur l'interconnexion des pratiques de sécurité et ses observations concernant les bonnes pratiques de sécurité adoptées par les développeurs de Sui.

Voici le contenu de cet entretien :

Quelle est la mission d’un CISO au sein d’une entreprise technologique ?

Le rôle du Directeur de la Sécurité de l’Information (Chief Information Security Officer, CISO) est extrêmement vaste et joue un rôle crucial dans la protection de notre environnement numérique. L'une des missions clés consiste à recueillir des renseignements sur les menaces, ce qui implique une compréhension approfondie de la psychologie des attaquants potentiels : qui ils sont, pourquoi ils pourraient nous cibler, quand ils pourraient agir, quels sont leurs motifs, ainsi que leur niveau d’expertise dans leurs méthodes d’attaque.

En ayant une vision claire de nos adversaires potentiels et en comprenant leurs capacités, nous pouvons agir de manière proactive pour protéger nos systèmes. On peut faire l’analogie avec un puzzle : si nous connaissons les joueurs et leurs stratégies, nous sommes en mesure d’assembler efficacement les pièces. Par exemple, nous pouvons croiser leurs tactiques connues avec les zones de notre système potentiellement les plus vulnérables. C’est comme mettre en place un système de défense capable de déclencher une alerte immédiate dès qu’un intrus tente de franchir nos frontières numériques.

Tout comme un système d’alarme nous avertit lorsqu’on tente de s’introduire chez nous, cette configuration de défense permet de recevoir des alertes en temps réel en cas d’activité suspecte. Cela signifie que nous pouvons réagir rapidement aux menaces potentielles et prendre les mesures appropriées pour atténuer les risques.

Ces domaines prioritaires couvrent un large éventail de sujets, notamment la cybersécurité, la gestion des données, les risques dans divers secteurs, l’architecture, la conformité réglementaire, la gouvernance, la résilience et la production de rapports.

Une partie du rôle du CISO concerne également la protection des membres internes de l’équipe. Nous consacrons beaucoup d’efforts à comprendre le niveau de risque auquel sont exposés les collaborateurs. Ce niveau peut varier considérablement, notamment lorsque les employés se rendent dans des régions instables ou présentant des risques de violence.

Comment la sécurité diffère-t-elle lorsqu’on traite d’une blockchain de niveau 1 comme Sui ?

Pour élaborer une stratégie de défense cohérente comme celle de la blockchain Sui, il est nécessaire d’intégrer plusieurs fonctions et services. Cette stratégie doit se concentrer sur les domaines jugés vulnérables, mais ne s’y limite pas — la communauté Sui a la responsabilité de protéger l’intérêt de tout l’écosystème, y compris le réseau lui-même et les développeurs qui construisent des applications sur la plateforme Sui. Atteindre l’excellence en matière de sécurité est une tâche coûteuse et complexe, particulièrement pour les startups.

Pour répondre à ce défi, la Fondation Sui développe un produit destiné à étendre les mesures de sécurité à l’ensemble de l’écosystème. En pratique, la Fondation Sui fournira aux petites entreprises des outils et services de sécurité généralement accessibles uniquement aux grandes organisations. Cela leur permet de développer dans un environnement plus sécurisé, renforçant ainsi la confiance des utilisateurs finaux et des autorités de régulation. Notre objectif est de garantir que les projets développés sur Sui soient non seulement efficaces, mais aussi sûrs.

Quels outils et services sont utilisés pour assurer la sécurité d’une blockchain ?

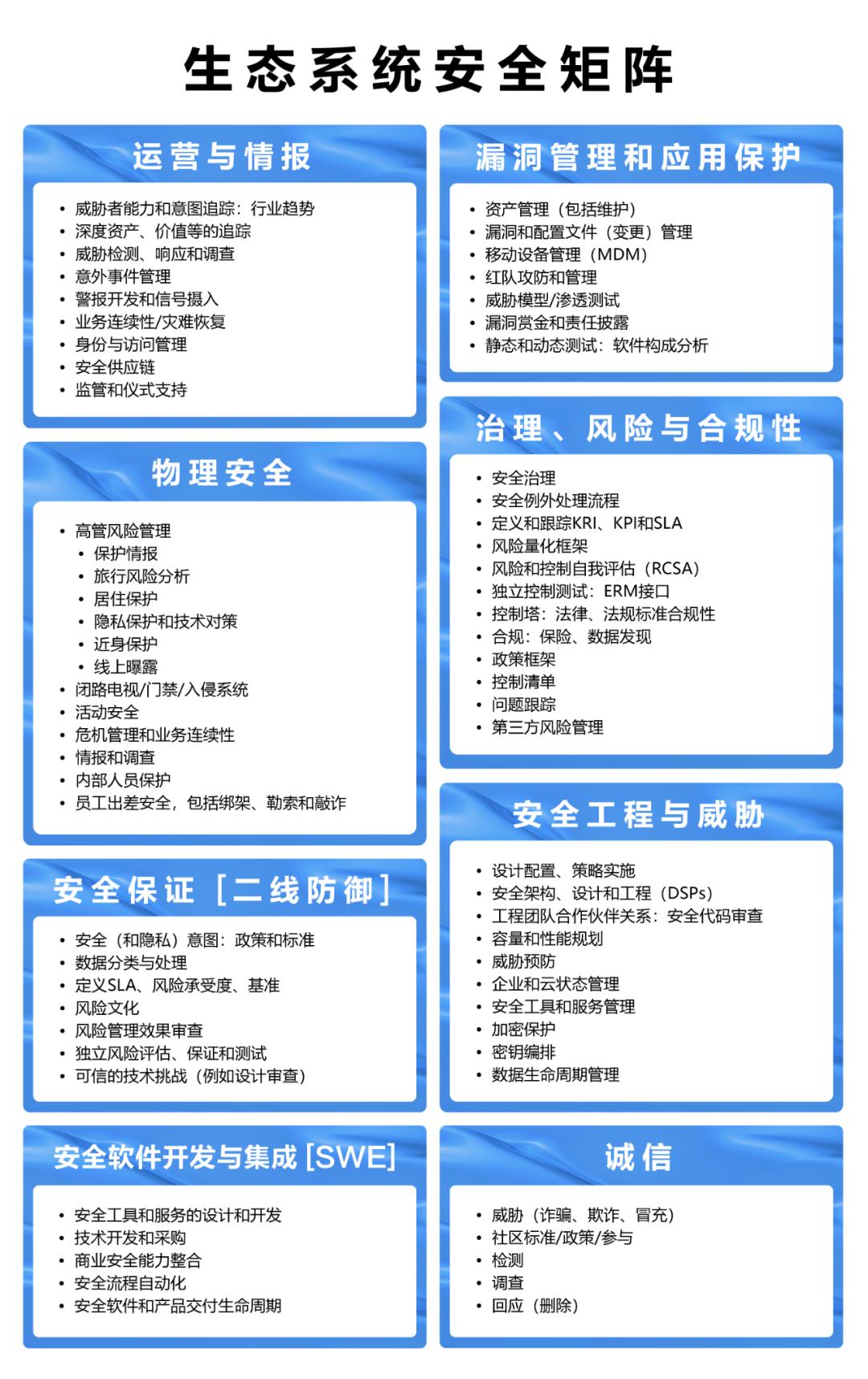

Le diagramme ci-dessous illustre les types de services et d’outils que j’estime être utilisés par une équipe de sécurité expérimentée. Ces éléments représentent une gamme diversifiée de services essentiels à la construction d’un cadre de sécurité robuste. Il est important de comprendre que l’efficacité réelle ne réside pas seulement dans l’existence individuelle de chaque service, mais surtout dans leurs interactions complexes. Cela inclut la compréhension de leurs interconnexions, de l’ordre d’implémentation, ainsi que des effets synergiques qu’ils génèrent.

Concernant ces services décrits (listés dans le diagramme), le réseau Sui utilise des outils spécifiques ou s’appuie sur des prestataires de services pour les déployer. La Fondation Sui prévoit d’emballer ces composants et de les proposer à toute entreprise souhaitant les adopter, afin d’en maximiser l’utilité. Ainsi, les zones séparées du schéma symbolisent un référentiel bien structuré, encore à explorer, disponible pour toute entité cherchant à renforcer sa sécurité.

Ce diagramme contient de nombreux éléments. Sont-ils tous égaux et étroitement liés ? Ou existe-t-il une hiérarchie de priorités ?

Oui, il existe une hiérarchie. L’organisation de ce diagramme repose sur une réflexion approfondie. Comme lorsqu’on part de zéro et qu’il faut identifier les priorités immédiates, on peut le voir comme la construction de blocs fondamentaux de sécurité, ou comme un kit de base. Ce kit pourrait inclure ce que nous appelons la « défense de marque », c’est-à-dire la vigilance contre tout dommage susceptible d’affecter la réputation de l’entreprise. Cela implique la collecte d’informations pour surveiller et atténuer tout effet négatif sur la marque. De plus, l’« intégrité » est également cruciale : le kit doit être capable de détecter et traiter toute action nuisible à l’image de la marque.

Cependant, ce kit n’est pas universel. Différentes organisations peuvent nécessiter des configurations personnalisées adaptées à leurs besoins spécifiques. Par exemple, une entreprise fortement axée sur le codage pourrait privilégier le développement de « capacités de détection de vulnérabilités ». Cela implique un examen minutieux des systèmes à la recherche de failles potentielles, ainsi que des tâches telles que le « fuzz testing » pour tester la résistance du code. À l’inverse, comparons une entreprise de finance décentralisée à une entreprise de jeux vidéo. Une société de DeFi pourrait privilégier un kit centré sur les risques réglementaires, la gouvernance et la conformité. En revanche, une entreprise de jeux pourrait davantage se concentrer sur la sécurité opérationnelle, les renseignements et des niveaux spécifiques d’ingénierie de la sécurité.

En substance, ce diagramme illustre l’idée d’adapter les stratégies de sécurité aux cultures variées et aux priorités distinctes des différents types d’entreprises.

Les entreprises commencent-elles généralement par se demander : « Voilà tous mes risques, comment puis-je les atténuer ? », ou adoptent-elles d’autres angles d’approche ?

Exactement.

Le concept de « kit » semble être un moyen clé de maintenir la sécurité de l’écosystème blockchain. Étant donné que l’un des principes fondamentaux des blockchains publiques est leur caractère décentralisé et sans autorisation, comment assurer la sécurité du réseau lorsque tout le monde peut y accéder et y participer ?

Oui, le concept de « kit » joue un rôle central dans la préservation de la sécurité globale de l’écosystème. La beauté des blockchains publiques réside précisément dans leur nature décentralisée et ouverte, ce qui permet à de nombreuses personnes d’examiner tous leurs aspects. Ainsi, la capacité à créer les outils nécessaires et à promouvoir l’éducation devient fondamentale.

Imaginez : les acteurs de l’écosystème doivent non seulement comprendre ce qui se passe, mais aussi connaître les outils disponibles et savoir comment les utiliser efficacement. Il est important de noter que de nombreux facteurs affectant l’écosystème vont au-delà de la blockchain elle-même. Les discussions sur les réseaux sociaux, la peur, l’incertitude et le doute (FUD), ainsi que les comportements frauduleux potentiels, peuvent tous avoir un impact significatif. C’est pourquoi il est essentiel de souligner l’importance d’une prise de conscience globale.

Un troisième facteur clé est l’échange d’informations au sein de la communauté. Lorsque les individus peuvent communiquer et coopérer, ils renforcent la connaissance collective. Il s’agit donc d’une approche en trois volets : l’éducation favorise l’apprentissage, l’information enrichit les perspectives sectorielles, et les outils permettent l’action. Cette combinaison donne à la communauté la capacité non seulement de comprendre, mais aussi d’influencer activement les comportements.

Comment la communication s’organise-t-elle actuellement entre les acteurs de l’écosystème Sui ?

La communication au sein de l’écosystème Sui prend plusieurs formes. Récemment, le sommet des nœuds validateurs a offert une plateforme précieuse permettant aux participants de nouer des contacts et d’échanger des idées. Des événements comme les Builder Houses offrent également de telles opportunités. Par ailleurs, j’ai appris que la Fondation Sui prévoit de publier prochainement une série d’articles centrés sur la sécurité de Sui.

Les canaux de communication quotidiens, tels que Discord et Telegram, facilitent les échanges entre les nœuds validateurs, les opérateurs de nœuds et autres parties prenantes. Ces forums renforcent non seulement la sensibilisation à la collaboration, mais s’étendent aussi continuellement au fil du temps, créant ainsi une plateforme dynamique de discussion et de partage des connaissances.

Le langage Move, utilisé par Sui, est intrinsèquement plus sûr que d'autres langages de programmation de blockchains. Quel impact cela a-t-il sur la manière dont Sui aborde la sécurité ?

Il ne fait aucun doute que Move est plus sûr que certains autres langages de programmation. Je tiens à ajouter que de nombreux membres de l’équipe initiale ayant participé au développement de Sui étaient spécialisés en sécurité. Ainsi, il ne s’agit pas seulement de la sécurité du langage, mais aussi de la manière dont les différents composants de Sui ont été conçus, ce qui le rend plus résistant et plus difficile à exploiter. Bien entendu, cela ne signifie pas qu’il n’existe pas d’experts tout aussi compétents dans le domaine de la sécurité. Face à des incitations suffisantes, ils feront des efforts pour trouver des failles. C’est pourquoi les experts doivent comprendre qui, quand, où, pourquoi et comment de telles attaques pourraient survenir. C’est là que se concentre notre attention.

Comment les incidents de sécurité survenus ailleurs dans Web3 influencent-ils les travaux en cours sur Sui ?

Malheureusement, lorsque des incidents de sécurité surviennent dans l’univers Web3, ils attirent toujours beaucoup d’attention. Toutefois, ils constituent aussi des occasions d’apprentissage précieuses. Ils poussent les professionnels de la sécurité à analyser en profondeur les mécanismes de ces failles — le how, what, when, who et why. Ces analyses apportent des éclairages supplémentaires au domaine dans son ensemble.

L’équipe de la Fondation Sui a consacré d’importantes ressources à la sécurité afin d’identifier les attaquants et de comprendre leurs capacités, en se concentrant particulièrement sur leurs cibles et motivations préférées.

Ces incidents nous offrent deux enseignements distincts. Premièrement, nous éprouvons de la compassion pour les victimes, car ces événements touchent des personnes réelles. Deuxièmement, ils représentent une opportunité de renforcer la stratégie de Sui. Ces leçons permettent à Sui d’optimiser et de consolider sa position face à des risques similaires.

Quelle est votre vision de la sécurité dans Web3 à venir ?

Nous nous tenons au seuil d’une nouvelle ère marquée par l’émergence de Web3 et les technologies extraordinaires qu’elle amène — intelligence artificielle, apprentissage automatique, réalité augmentée, réalité virtuelle, etc. Ce qui m’enthousiasme, c’est le potentiel incroyable qu’elles recèlent. Nous sommes sur le point de vivre des interfaces extrêmement immersives et d’accéder à l’information à une vitesse et selon des modalités sans précédent.

Cette transformation touche également le domaine de la sécurité. Imaginez avoir un assistant d’intelligence artificielle capable d’identifier les menaces potentielles que nous pourrions subir, voire assister à des scénarios d’IA contre IA. Sans aucun doute, c’est vers cela que nous progressons, et j’espère que Sui sera à l’avant-garde de ces technologies avancées.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News