미국 정부가 화웨이를 제재하면서도, 백악관 공식 앱에 화웨이 SDK를 탑재했을까?

작성자: TechFlow

트럼프 행정부는 3월 27일 공식 뉴스 앱을 출시하며, 사용자들이 ‘필터 없이’ 백악관 정보에 직접 접속할 수 있다고 주장했다.

그러나 여러 독립 보안 감사 기관이 48시간 이내에 아이러니한 사실을 밝혀냈다. 바로 이 앱 설치 파일에 미국 정부가 국가 안보를 이유로 제재 명단에 올린 중국 기업 화웨이(Huawei)의 추적 컴포넌트가 포함되어 있다는 점이다.

게다가 이 앱은 GPS 위치 정보 접근, 지문 인식, 부팅 시 자동 실행 등 뉴스 앱으로서는 전혀 불필요한 수준의 광범위한 시스템 권한을 요구한다. X 플랫폼(X, 구 트위터)은 즉각 이 앱의 공식 홍보 게시물에 ‘커뮤니티 참고 사항(Community Note)’ 경고를 부착했다.

대통령 성명 발표 및 대통령 생중계 방송만 제공하는 앱이 왜 사용자의 지문 정보를 읽어야 할까?

보안 연구원 샘 벤트(Sam Bent)는 백악관 앱(버전 47.0.1)을 리버스 엔지니어링 분석한 후, 개방형 Android 앱 프라이버시 감사 플랫폼인 Exodus Privacy를 통해 스캔을 실시했다. Exodus Privacy는 앱 내 추적기(tracker)와 권한 요청을 탐지하기 위해 개발된 오픈소스 도구로, 프라이버시 연구 커뮤니티에서 널리 사용된다. 스캔 결과, 백악관 앱에는 총 3개의 추적기가 포함되어 있었으며, 그 중 하나는 Huawei Mobile Services Core(화웨이 모바일 서비스 코어 컴포넌트)였다.

이후 IBTimes가 동일한 사실을 독자적으로 보도했고, 법률 분석가 미치 더 로이어(mitchthelawyer) 역시 Substack 글을 통해 Exodus 보고서의 결론을 확인했다. 세 개의 독립 신뢰 출처가 모두 동일한 사실을 가리키고 있다: 백악관 공식 앱에는 실제로 화웨이 SDK 코드가 포함되어 있다.

참고로 Huawei Mobile Services Core는 화웨이가 전 세계 안드로이드 생태계를 위해 제공하는 푸시 알림 및 분석용 SDK이며, 해외 시장 진출을 목표로 하는 많은 앱이 화웨이 단말기 호환성을 위해 이를 통합한다.

설치 패키지에 이 컴포넌트가 포함되어 있다고 해서, 반드시 화웨이로 데이터가 실시간 전송되는 것은 아니다. 그러나 문제는 다음과 같다:

미국 정부는 국가 안보를 이유로 자국 기업과의 화웨이 거래를 금지하면서도, 자국 대통령의 공식 앱에는 화웨이 코드를 그대로 탑재하고 있다. Hacker News의 한 댓글은 핵심을 찌른다: “이는 아마도 외주 계약업체가 기본 설정으로 삽입한 것일 가능성이 높으며, 백악관 고위 관료들은 화웨이 SDK 존재조차 모르고 있을 수 있다. 그러나 이것이 의도적인 삽입보다 오히려 더 우려스럽다.”

권한 요청 목록은 시스템 도구 수준, 그러나 개인정보 처리방침은 1년 전 그대로

백악관 앱이 요청하는 권한은 다음과 같다: 정밀 GPS 위치 정보 접근, 지문 생체 인식, 저장 공간 읽기/쓰기, 부팅 시 자동 실행, 다른 앱 위에 오버레이 표시(팝업), Wi-Fi 네트워크 스캔, 알림 배지(notification badge) 읽기. 비교를 위해 AP 뉴스(AP News)는 유사한 뉴스 푸시 및 재난 보도 서비스를 제공하지만, 필요한 권한은 훨씬 적다.

IBTimes 보도에 따르면, 개발사는 원래 위치 관련 권한을 제거하기 위한 기술 플러그인이 “명백히 관련 코드를 전혀 제거하지 못했다”고 인정했다.

더 큰 문제는 개인정보 처리방침이다. IBTimes와 미치 더 로이어의 Substack 글을 종합해 확인한 바에 따르면, 백악관 앱에 적용되는 개인정보 처리방침의 최종 갱신일은 2025년 1월 20일이다. 이는 앱 출시보다 무려 1년이나 앞선 시점이다. 해당 정책은 웹사이트 방문, 이메일 구독, 소셜미디어 페이지 이용만을 대상으로 하며, 모바일 앱 자체, GPS 추적, 위치 데이터 수집, 생체 인식 정보 접근 등에 대해서는 아예 언급조차 없다. 사용자가 ‘동의’ 버튼을 클릭할 때 승인하는 것은 앱의 실제 동작을 전혀 반영하지 않는 문서이다.

앱 내 홍보 문구와 이민 신고 창구 통합

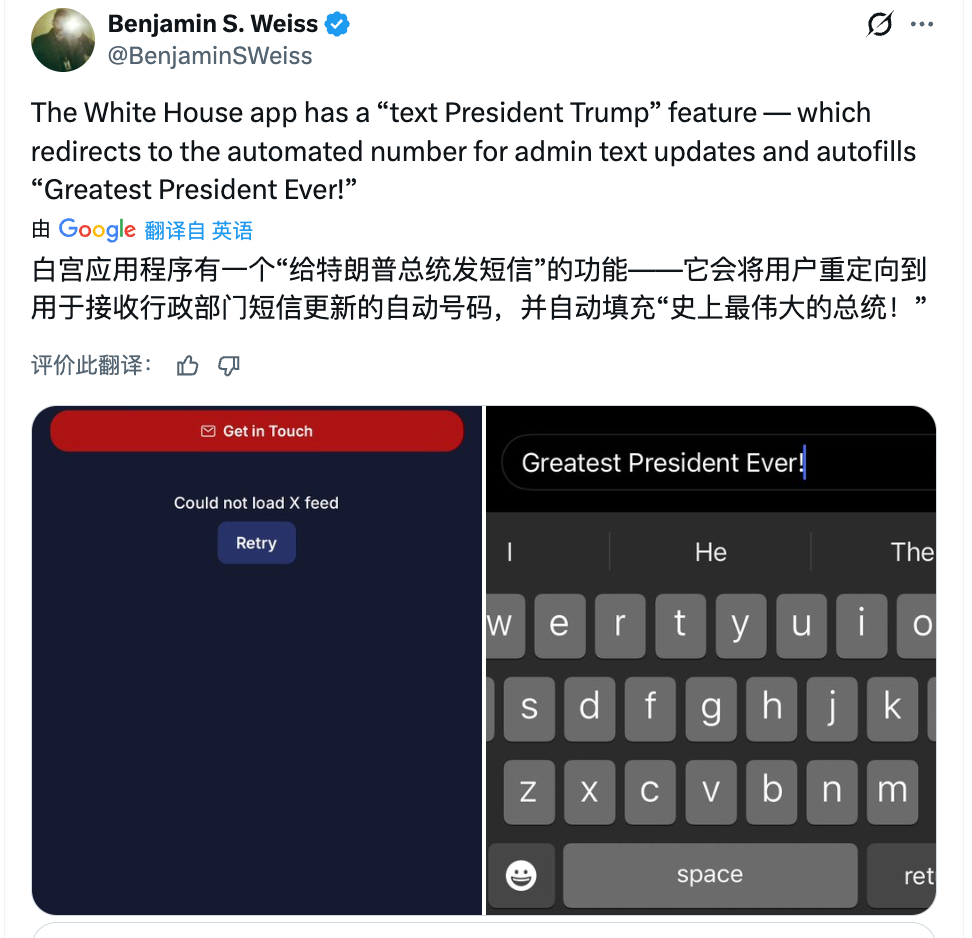

앱에는 ‘대통령에게 문자 보내기’ 기능 버튼이 내장되어 있다. 이 버튼을 누르면 메시지 입력란에 자동으로 “Greatest President Ever!”(역사상 가장 위대한 대통령!)라는 문구가 삽입된다. 사용자가 이 메시지를 전송하면, 시스템은 사용자의 이름과 휴대전화 번호를 수집한다.

또한 앱에는 ICE 신고 버튼도 포함되어 있다. ICE는 미국 이민세관단속국(Immigration and Customs Enforcement)으로, 이민 단속 및 강제 송환 조치를 담당한다. 이 버튼을 누르면 바로 ICE의 비밀 정보 제공자( informant ) 신고 페이지로 이동하며, 사용자는 주변에서 불법 체류 혐의가 있는 사람을 익명으로 신고할 수 있다.

명목상의 정부 뉴스 공유 도구가 정치적 홍보와 법 집행 신고라는 두 가지 데이터 수집 창구 역할까지 수행하고 있다. 출시 후 이틀도 채 안 된 시점에, X 플랫폼 사용자들은 백악관 공식 홍보 게시물에 ‘커뮤니티 참고 사항’을 부착해 다른 사용자들에게 개인정보 유출 위험을 경고했다.

백악관뿐 아니라: FBI 앱은 광고 노출, FEMA 앱은 28가지 권한 요청

샘 벤트는 동일한 조사 보고서에서 여러 연방 기관 앱을 대상으로 Exodus 감사를 실시했는데, 백악관 앱은 단순한 예외가 아니었다.

FBI 공식 앱 ‘myFBI Dashboard’는 12개의 권한을 요청하며, 4개의 추적기를 내장하고 있다. 여기에는 광고 배포용 SDK인 Google AdMob도 포함되어 있다. 연방 법 집행 기관의 공식 앱이 사용자의 휴대폰 식별 정보를 읽으면서 동시에 맞춤형 광고를 노출시키고 있는 것이다.

FEMA(연방비상관리청) 앱은 28개의 권한을 요청하는데, 그 핵심 기능은 단지 기상 경보 및 대피소 위치 정보를 표시하는 것뿐이다.

세관 및 국경보호국(CBP)의 여권 관리 앱은 14개의 권한을 요청하며, 이 중 7개는 ‘위험 권한(dangerous permissions)’으로 분류된다. 여기에는 앱이 종료된 상태에서도 위치를 계속 추적하는 ‘백그라운드 위치 추적’, 그리고 저장 공간 전체 읽기/쓰기 권한이 포함된다. CBP 전체 앱 생태계에서 수집된 얼굴 인식 데이터의 보관 기간은 무려 75년에 달하며, 국토안보부(DHS), ICE, FBI 간에 공유된다.

더 근본적인 데이터 조달 차원에서는, 국토안보부, FBI, 국방부, 마약단속국(DEA)이 Venntel 등 상업 데이터 브로커를 통해 매일 150억 개 이상의 위치 데이터 포인트를 구매하고 있으며, 이는 2.5억 대 이상의 기기를 대상으로 한다. 이 과정은 영장 없이 진행되며, 실질적으로 미국 대법원이 2018년 카펜터 대 미국 사건(Carpenter v. United States)에서 확립한 휴대폰 위치 정보 프라이버시 보호 원칙을 우회하는 것이다.

Hacker News의 여러 댓글 작성자들은 이러한 앱들이 공유하는 공통 논리를 요약했다: 정부는 웹페이지나 RSS 피드로도 충분히 공개 가능한 정보를, 브라우저가 제공하지 않는 시스템 수준의 권한—즉, 백그라운드 위치 추적, 생체 인식 정보 접근, 기기 식별 정보 읽기, 부팅 시 자동 실행—을 얻기 위해 원생 앱(native app) 형태로 포장해 배포하고 있다.

미국 감사원(GAO)이 2023년 발표한 보고서에 따르면, 2010년 이후 제시된 236건의 개인정보 및 보안 관련 권고 사항 중 약 60%가 현재까지 이행되지 않았다. 의회는 종합적 인터넷 개인정보 보호법 제정을 두 차례 권고받았으나, 여전히 아무런 조치를 취하지 않고 있다.

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News