Danksharding 제안자의 관점에서 Layer2를 다시 이해하기: Validium 퇴출?

저자: Faust, Geek web3

서론

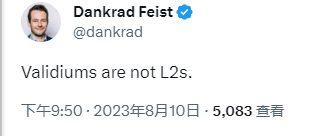

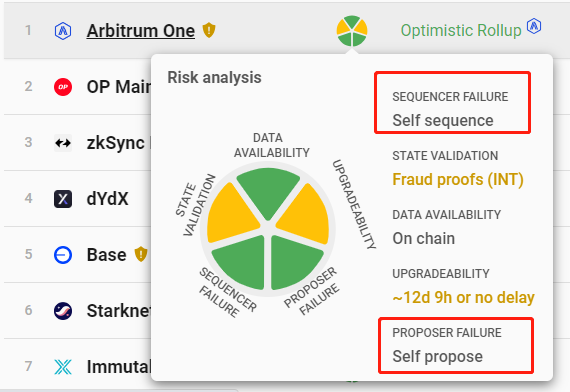

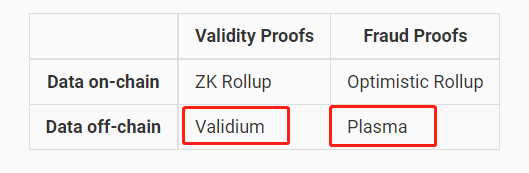

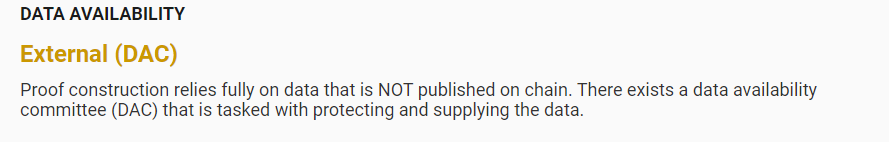

최근 Danksharding의 제안자이자 이더리움 재단 연구원인 Dankrad Feist는 트위터에서颇具爭議적인 발언을 했다. 그는 명확히 데이터 가용성 계층(DA 계층)으로 ETH를 사용하지 않는 모듈형 블록체인은 롤업(Rollup)도 아니며, 이더리움 Layer2도 아니라고 지적했다. 만약 Dankrad의 주장대로라면 Arbitrum Nova와 Immutable X, Mantle 등은 L2 목록에서 '제외'되어야 한다. 왜냐하면 이들 프로젝트는 ETH 외부(자체적으로 DAC라 불리는 오프체인 DA 네트워크를 구축함)에 거래 데이터를 공개하기 때문이다.

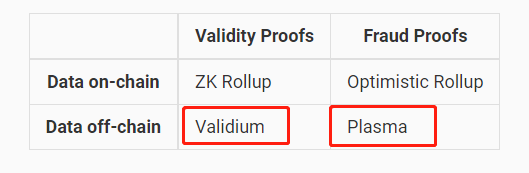

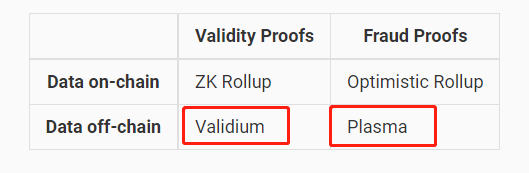

또한 Dankrad는 체인 상의 데이터 가용성(Data Availability) 없이도 보안을 확보할 수 있는 Plasma 및 상태 채널과 같은 방식은 여전히 Layer2로 간주되지만, DA 계층으로 ETH를 사용하지 않는 Validium(ZKRollup의 일종)은 Layer2가 아니라고 밝혔다.

Dankrad의 이러한 주장은 많은 롤업 분야의 창립자(Funder)나 연구자(Researcher)들로부터 의문을 받았다. 많은 'Layer2' 프로젝트들이 비용 절감을 위해 ETH를 DA(데이터 가용성) 계층으로 사용하지 않았기 때문에, 이런 프로젝트들을 L2 목록에서 제외한다면 상당수의 확장성 네트워크에 영향을 줄 것이 분명하다. 게다가 Validium이 L2가 아니라면 Plasma 역시 L2 자격이 없다고 볼 수 있다.

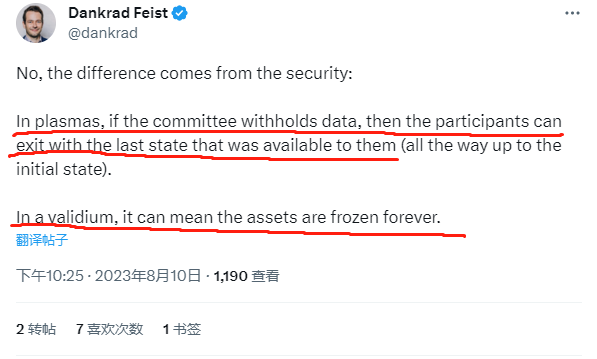

이에 대해 Dankrad는 DA가 이용 불가능한 상황(즉, 오프체인 DA 네트워크가 데이터를 숨기고 거래 정보를 공개하지 않는 경우)에서도 Plasma 사용자는 자신의 자산을 안전하게 L1로 인출할 수 있다고 설명했다. 반면 같은 상황에서 Validium(대부분 StarkEx 방식을 채택한 프로젝트들)은 사용자가 L1로 자금을 인출하는 것을 차단하고 돈을 얼릴 수 있다고 지적했다.

분명히, Dankrad는 '보안성 여부'를 기준으로 확장성 프로젝트가 진정한 의미의 이더리움 Layer2인지 판단하려는 입장이다. '보안성' 관점에서 보면 Validium은 정렬기(Sequencer) 오작동 + DA 계층의 데이터 은닉 공격(신규 데이터를 숨기는 경우)이라는 극단적 상황에서 사용자의 자산을 L2에 고립시켜 L1으로 인출하지 못하게 만들 수 있다. 반면 Plasma는 Validium과 설계상 차이가 있어 대부분의 경우 보안성이 Validium보다 낮지만, 정렬기 오작동 + DA 계층의 데이터 은닉 공격 시에는 사용자가 자산을 L1으로 안전하게 옮길 수 있도록 허용한다. 따라서 Dankrad의 주장에도 일리가 있다.

본 글은 Dankrad의 관점을 출발점으로 하여, Layer2의 세부 사항을 더 깊이 분석함으로써 왜 Validium이 엄밀한 의미에서 'Layer2'가 아닌지를 이해해보고자 한다.

정말 Layer2를 어떻게 정의해야 하는가?

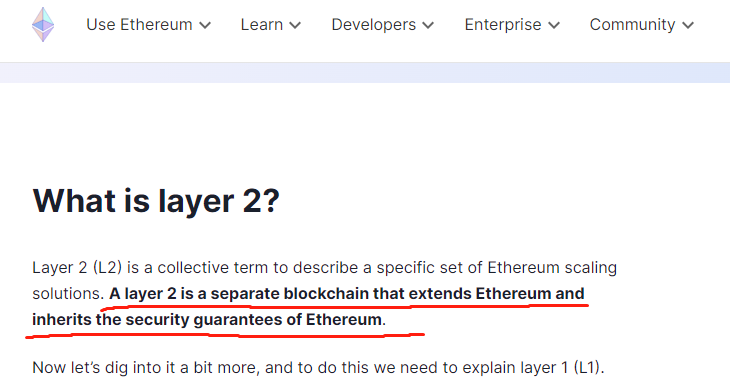

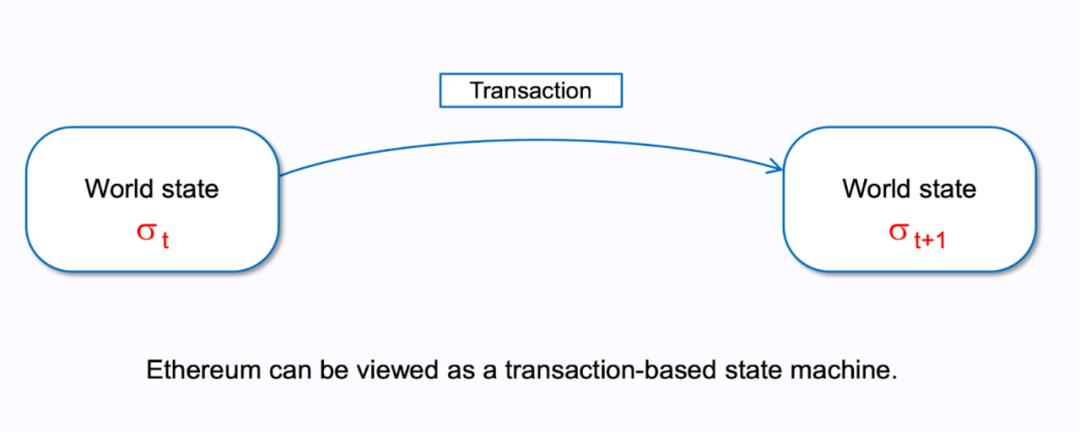

ethereum.org 웹사이트와 다수의 이더리움 커뮤니티 구성원들의 정의에 따르면, Layer2란 '이더리움의 확장성을 제공하면서도 이더리움의 보안성을 계승하는 독립된 블록체인'을 말한다. 우선 '이더리움의 확장성'이란 이더리움이 감당하지 못하는 트래픽을 분산시키고 TPS 부담을 줄이는 것을 의미한다. 그리고 '이더리움의 보안성 계승'은 사실상 '이더리움을 활용해 자체 보안성을 확보한다'고 해석할 수 있다.

예를 들어, Layer2에서 발생한 모든 거래(Tx)는 ETH에서 최종 결제(Finalize)가 이루어져야 하며, 데이터에 오류가 있는 Tx는 승인되지 않는다. Layer2 블록을 되돌리려면 먼저 이더리움 블록을 되돌려야 하며, 이더리움 메인넷에서 51% 공격과 같은 블록 롤백이 발생하지 않는 한 L2 블록은 롤백되지 않는다.

좀 더 깊이 Layer2의 보안성을 살펴보면 여러 극단적 상황도 고려해야 한다. 예를 들어, L2 프로젝트 팀이 사라지거나, 정렬기(Sequencer)에 장애가 생기거나, 오프체인 DA 계층이 마비되는 경우, 이러한 극단적 사건이 발생했을 때 사용자가 L2에 있는 자금을 L1으로 안전하게 인출할 수 있는가?

Layer2의 '강제 인출' 메커니즘

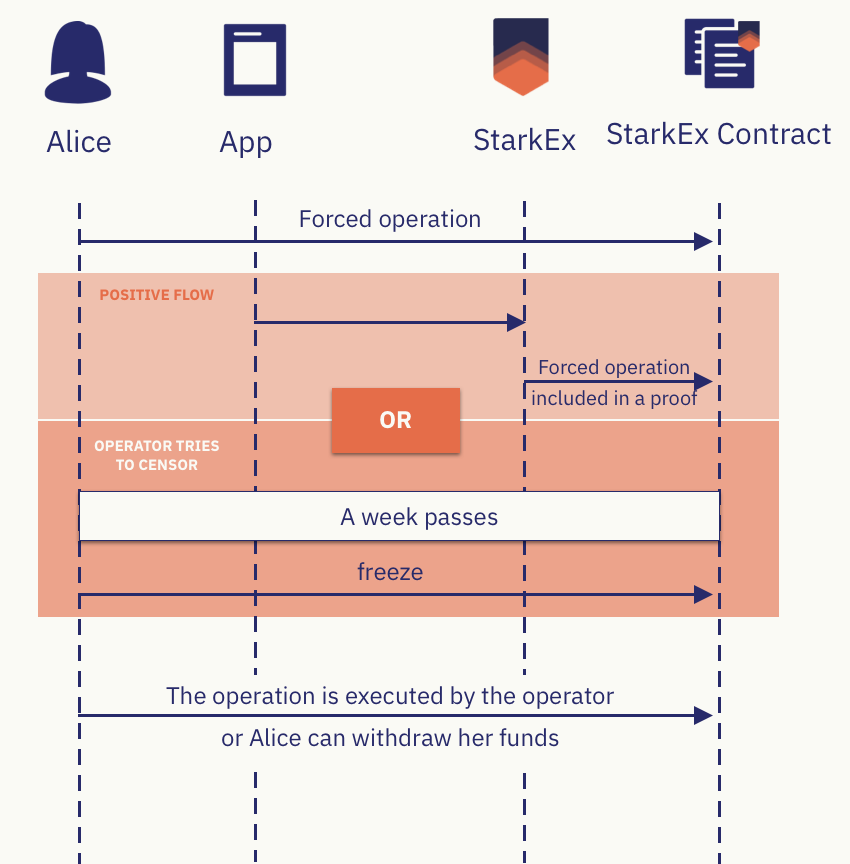

L2 컨트랙트 업그레이드나 멀티시그 위험 요소 등을 고려하지 않으면, 실제로 Arbitrum나 StarkEx 모두 사용자를 위한 강제 인출 경로를 마련하고 있다. 만약 L2 정렬기가 검열 공격을 개시하여 고의로 사용자의 거래 또는 인출 요청을 거부하거나, 아예 영구적으로 다운된다면, Arbitrum 사용자는 L1의 Sequencer Inbox 컨트랙트에 있는 forceInclusion 함수를 호출해 거래 데이터를 직접 L1에 제출할 수 있다. 이후 24시간 내에 정렬기가 해당 '강제 포함' 요청을 처리하지 않으면, 해당 거래는 롤업 원장의 거래 순서에 바로 포함되며, 이는 L2 사용자에게 강제 인출이 가능한 '안전 통로'를 만들어 준다.

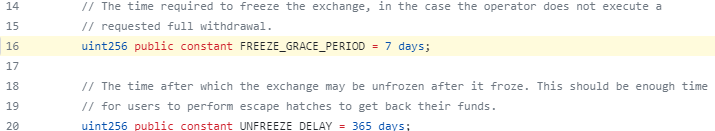

반면 탈출 항(Escape Hatch) 메커니즘을 갖춘 StarkEx 방식은 더욱 강력하다. L2 사용자가 L1에 제출한 Forced Withdrawal 요청이 7일간의 윈도우 기간 종료 후에도 정렬기로부터 응답을 받지 못하면, 해당 사용자는 freezeRequest 기능을 호출해 L2를 동결 상태로 전환할 수 있다. 이때 L2 정렬기는 더 이상 L1에서 L2 상태를 업데이트할 수 없으며, L2 상태가 동결된 후 1년이 지나야 해제될 수 있다.

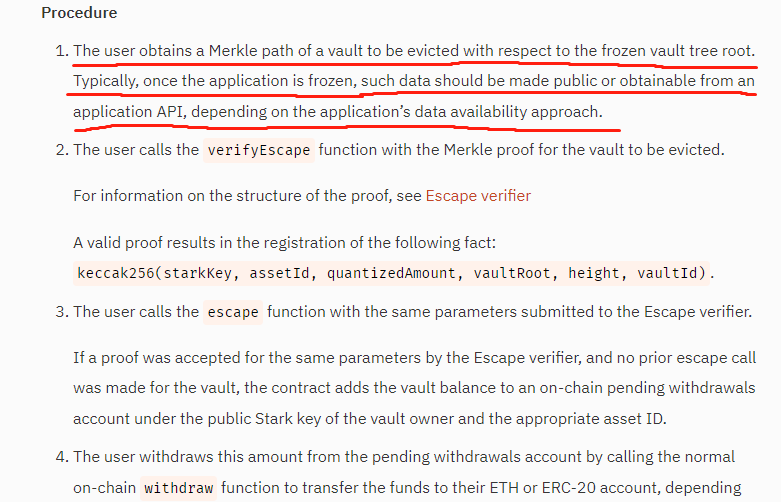

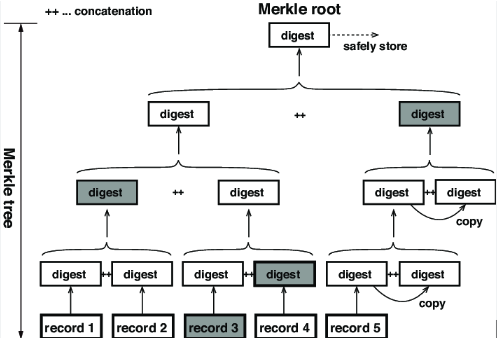

L2 상태가 동결되면, 사용자는 현재 상태와 관련된 Merkle Proof를 구성해 자신이 L2에 XX 금액의 자금을 가지고 있음을 입증하고, L1의 탈출 항(Escape Hatch) 관련 컨트랙트를 통해 인출할 수 있다. 이것이 바로 StarkEx 방식이 제공하는 '전액 인출' 서비스이다. L2 프로젝트 팀이 사라지고, 정렬기가 영구적으로 고장 나더라도 사용자는 여전히 자금을 L2에서 인출할 방법이 있다.

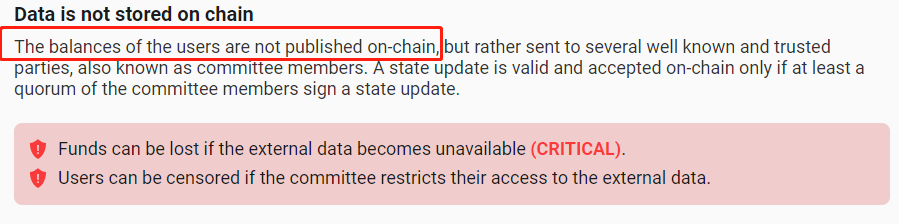

하지만 여기엔 문제가 있다. StarkEx 방식을 채택한 L2 대부분은 Validium이며(예: Immutable X 및 ApeX), DA에 필요한 데이터를 ETH에 공개하지 않는다. 즉, 현재 L2 상태 트리를 구성하는 정보가 모두 오프체인에 저장된다. 사용자가 오프체인에서 Merkle Proof 생성에 필요한 데이터를 얻지 못한다면(예: 오프체인 DA 계층이 데이터 은닉 공격을 가함), 탈출 항을 통해 인출할 수 없다.

따라서 본문 서두에서 언급한 Dankrad가 Validium을 불안전하다고 보는 이유는 명확하다. Validium은 롤업처럼 DA 데이터를 체인 상에 게시하지 않기 때문에, 사용자가 '강제 인출'에 필요한 Merkle Proof를 구성할 수 없을 수도 있기 때문이다.

데이터 은닉 공격 발생 시 Validium과 Plasma의 차이

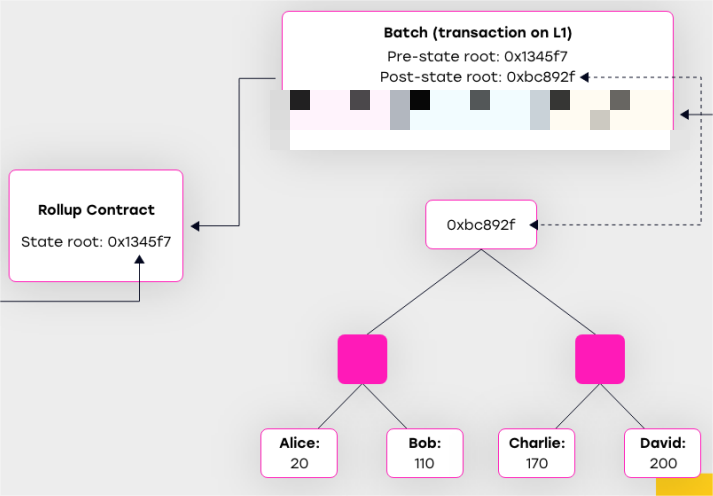

사실상, Validium의 정렬기는 L1 체인에 L2의 최신 Stateroot(상태 트리의 루트)만 게시하고, 새로운 Stateroot 생성 과정에서의 상태 전이(사용자 자금 변화)가 정확함을 증명하는 Validity Proof(ZK Proof)를 제출한다.

하지만 Stateroot만으로는 현재 상태 트리(world state trie)를 복원할 수 없으며, 각 L2 계정의 구체적인 상태(잔고 포함)를 알 수 없으므로 L2 사용자는 현재 유효한 Stateroot에 대응하는 Merkle Proof를 구성할 수 없다. 이것이 바로 Validium의 약점이다.

(Merkle Proof란 루트 생성 과정에 필요한 데이터, 즉 그림의 어두운 부분을 말한다. Stateroot에 대응하는 Merkle Proof를 구성하려면 상태 트리의 구조를 알아야 하며, DA 데이터가 필요하다.)

여기서 DAC라는 개념을 반드시 언급해야 한다. Validium의 DA 관련 데이터, 즉 정렬기가 최근 처리한 일련의 거래들은 데이터 가용성 위원회(DAC, Data Availability Committee)라 불리는 L2 전용 DA 네트워크에 동기화된다. DAC는 여러 노드 서버로 구성되며 일반적으로 L2 운영팀과 커뮤니티 구성원 또는 기타 단체가 운영 및 감독을 담당한다(표면상 그렇지만, 실제로 DAC 구성원이 누구인지 외부에서는 확인하기 어렵다).

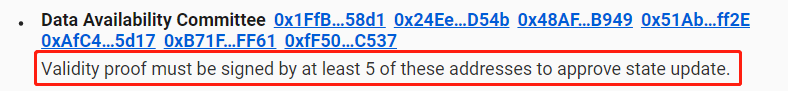

흥미로운 점은, Validium의 DAC 구성원들이 자주 L1에 멀티시그를 제출해야 한다는 것이다. 이는 L2 정렬기가 L1에 제출한 새로운 Stateroot와 Validity Proof가 DAC가 동기화받은 DA 데이터와 일치한다는 것을 증명하기 위함이다. DAC의 멀티시그가 제출된 후에야 새로운 Stateroot와 Validity Proof가 합법적인 것으로 인정된다.

현재 Immutable X의 DAC는 5/7 멀티시그를 사용하며, dYdX는 ZKRollup이지만 DAC를 사용하고 있으며, 1/2 멀티시그를 적용하고 있다. (dYdX는 L1에 전체 거래 데이터가 아닌 State diff, 즉 상태 변화만 게시하지만, 과거 기록의 State diff를 확보하면 모든 L2 주소의 자산 잔고를 복원할 수 있으므로 Merkle Proof를 구성해 전액 인출이 가능하다.)

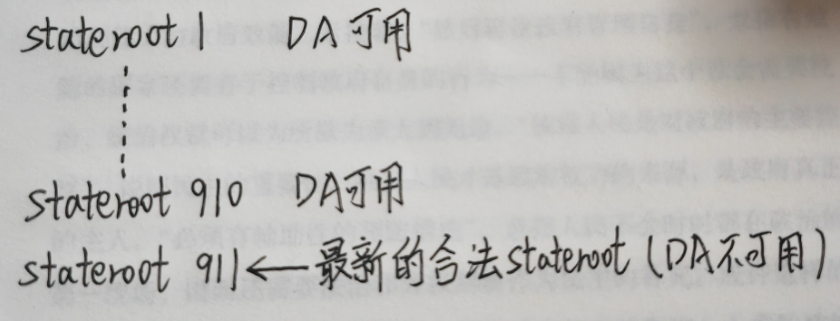

Dankrad의 주장은 일리가 있다. Validium의 DAC 구성원들이 공모하여 데이터 은닉 공격을 개시, 다른 L2 노드들이 최신 데이터를 동기화하지 못하게 하고 현재 L2의 합법적인 Stateroot를 업데이트한다면, 사용자는 현재 합법적인 루트에 대응하는 Merkle Proof를 구성할 수 없어 인출이 불가능하다(이후의 DA 데이터는 사용할 수 없고, 과거의 DA 데이터만 사용 가능).

하지만 Dankrad가 고려한 것은 이론상의 극단적 상황일 뿐, 현실에서는 대부분의 Validium 정렬기가 새로 처리한 거래 데이터를 실시간으로 다른 L2 노드에 방송하며, 여기에는 성실한 노드들도 포함된다. 단 하나의 성실한 노드라도 DA 데이터를 적시에 확보할 수 있다면, 사용자는 L2에서 무사히 빠져나올 수 있다.

그러나 Validium 이론상 존재하는 이 문제가 왜 Plasma에는 존재하지 않는가? 그 이유는 Plasma가 합법적인 Stateroot를 판단하는 방식이 Validium과 다르며, 사기 증명(fraud proof) 윈도우 기간이 있기 때문이다. Plasma는 OPRollup 이전의 L2 확장 방식으로, OPR과 마찬가지로 사기 증명을 통해 L2의 보안을 보장한다.

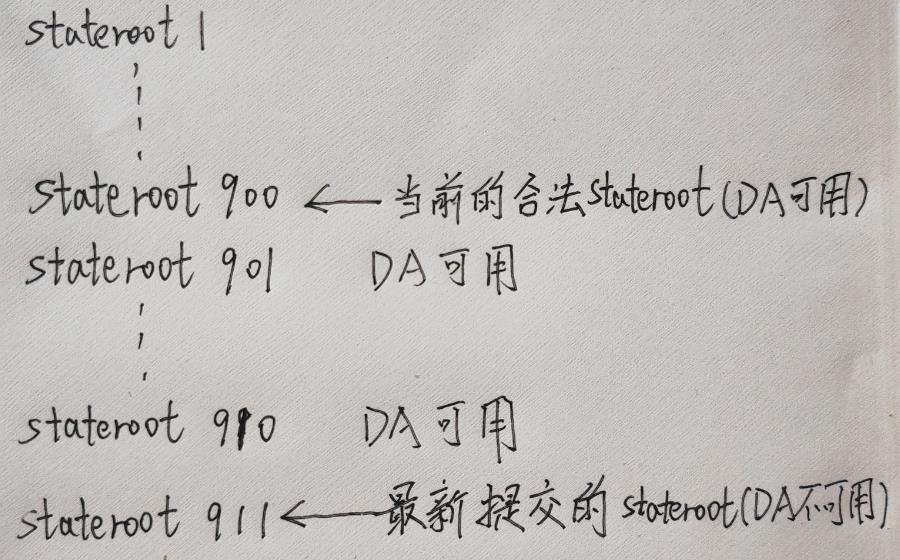

Plasma도 OPR과 마찬가지로 윈도우 기간 설정이 있는데, 정렬기가 게시한 새 stateroot는 즉시 합법으로 인정되지 않고, 윈도우 기간이 종료되고 L2 노드 중 어느 누구도 사기 증명을 게시하지 않을 때까지 기다려야 한다. 따라서 Plasma와 OPR의 현재 합법적인 Stateroot는 며칠 전에 제출된 것이다(마치 우리가 보는 별빛이 오래 전에 방출된 것과 같다). 사용자는 일반적으로 과거 시점의 DA 데이터를 확보할 수 있다.

또한, 사기 증명 메커니즘이 현재 작동하기 위해서는 현재 L2의 DA가 사용 가능해야 하며, 즉 Plasma의 검증자(Verifier) 노드가 현재 DA 관련 데이터를 확보할 수 있어야 현재 사기 증명을 생성할 수 있다(필요한 경우).

그렇다면 문제는 간단하다. Plasma가 정상 작동하려면 현재 L2의 DA 데이터가 사용 가능해야 한다. 만약 지금부터 L2의 DA가 사용 불가능해진다면, 사용자는 안전하게 자금을 인출할 수 있을까?

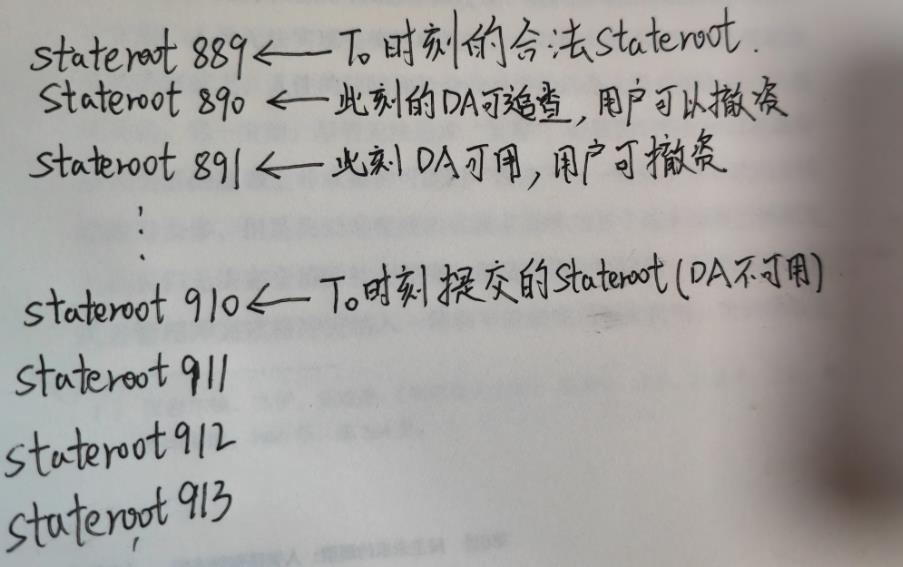

이 질문은 어렵지 않게 분석할 수 있다. Plasma의 윈도우 기간이 7일이라고 가정하자. T0 시점부터 새로운 DA 데이터가 사용 불가능해졌다고 하자(DAC가 데이터 은닉 공격을 개시하여 성실한 L2 노드들이 T0 이후의 데이터를 확보하지 못함). T0 및 이후 일정 기간의 합법적인 Stateroot는 T0 이전에 제출된 것이며, T0 이전의 역사적 데이터는 추적 가능하므로, 사용자는 Merkle Proof를 구성해 강제 인출할 수 있다.

많은 사람들이 즉시 이상을 감지하지 못하더라도, 윈도우 기간(OP는 7일)이 존재하기 때문에 T0 시점에 제출된 Stateroot가 아직 합법화되지 않았고, T0 이전의 DA 데이터가 추적 가능하다면, 사용자는 자금을 안전하게 L2에서 인출할 수 있다.

결론

이제 우리는 Validium과 Plasma의 보안성 차이를 대략적으로 정리할 수 있다.

Validium의 정렬기는 Stateroot를 게시한 후 즉시 Validity Proof와 DAC 멀티시그를 발표하면 이를 합법화해 최신 합법 Stateroot로 만들 수 있다. 만약 사용자와 성실한 L2 노드가 데이터 은닉 공격을 받아 현재 합법 Stateroot에 대응하는 Merkle Proof를 구성할 수 없다면, L1으로 인출할 수 없다.

반면 Plasma는 새로운 Stateroot를 제출한 후 윈도우 기간이 종료되어야 합법화되며, 이때의 합법 Stateroot는 과거에 제출된 것이다. 윈도우 기간(ARB는 3일, OP는 7일)이 존재하기 때문에, 새로 제출된 Stateroot의 DA 데이터가 사용 불가능하더라도 사용자는 현재 합법 Stateroot의 DA 데이터(합법 루트는 과거에 제출됨)를 확보할 수 있으며, L1으로 강제 인출할 충분한 시간을 가질 수 있다.

따라서 Dankrad의 주장은 타당하다. 데이터 은닉 공격 발생 시 Validium은 사용자 자산을 L2에 가둘 가능성이 있지만, Plasma에는 그러한 문제가 존재하지 않는다.

(아래 그림에서 Dankrad가 잘못 언급한 점 하나: Plasma는 과거의 합법 Stateroot에 대응하는 Merkle Proof로 인출을 허용해서는 안 된다. 이는 이중 지불을 유발할 수 있기 때문이다.)

따라서 오프체인 DA 계층의 데이터 은닉 공격은 많은 보안 위험을 초래하지만, Celestia는 바로 이 문제 해결을 시도하고 있다. 또한 대부분의 Layer2 프로젝트는 L2 노드가 정렬기와 오프체인에서 동기화를 유지할 수 있는 서비스 포트를 제공하기 때문에, Dankrad의 우려는 대부분 이론상의 것이지 현실에서는 거의 발생하지 않는다.

혹시 더 극단적인 가정을 제기해보자. 모든 Plasma 오프체인 노드가 다운된다면, L2 노드를 운영해본 적 없는 일반 사용자들은 L1으로 강제 인출할 수 없게 된다. 하지만 이런 일이 발생할 가능성은 공개 블록체인의 모든 노드가 집단적으로 영구 다운되는 확률과 같으며, 아마도 절대 일어나지 않을 것이다.

때문에 많은 경우, 사람들은 사실상 일어나지 않을 일을 논하고 있을 뿐이다. 미드 드라마 『체르노빌』에서 KGB 부국장이 주인공에게 한 명대사처럼: "어차피 일어나지 않을 일에 왜 걱정하나?"

TechFlow 공식 커뮤니티에 오신 것을 환영합니다

Telegram 구독 그룹:https://t.me/TechFlowDaily

트위터 공식 계정:https://x.com/TechFlowPost

트위터 영어 계정:https://x.com/BlockFlow_News