LazarusがmacOSを標的に:偽のZoomリンクが暗号関連企業の幹部から資金を奪おうとしている

TechFlow厳選深潮セレクト

LazarusがmacOSを標的に:偽のZoomリンクが暗号関連企業の幹部から資金を奪おうとしている

ラザルスは、2025年にバイビットから14億米ドルが盗まれた事件の背後にある犯人である。

著者:Zoltan Vardai

編集・翻訳:TechFlow

TechFlow解説: セキュリティ研究者らは、北朝鮮関連のハッカー組織「Lazarus」が、macOS向けの新型マルウェア「Mach-O Man」を用いて、暗号資産企業および従来型金融機関の幹部を標的とした攻撃を展開していることを明らかにしました。攻撃者は偽装されたZoomおよびGoogle Meetの会議リンクを用い、被害者が指示通りコマンドを実行すると、バックグラウンドでマルウェアがダウンロードされ、ブラウザの認証情報やmacOS Keychain内のパスワードなどの機密データを窃取し、最終的にTelegramを通じて外部に送信します。Lazarusは、2025年に発生したBybitへの14億ドル(約2,100億円)相当の資金窃盗事件の黒幕とされています。

セキュリティ研究者らは、この新たなmacOSマルウェア活動を、北朝鮮関連のハッカー集団「Lazarus Group」と関連付けました。Lazarus Groupは、暗号資産業界でこれまでに発生した最大規模の不正資金流出事件の多くを主導した組織です。

脅威インテリジェンス企業BCA Ltdの創設者であり、攻撃セキュリティの専門家でもあるMauro Eldritch氏が火曜日、この「Mach-O Man」と呼ばれる新型マルウェアツールキットについて公表しました。本ツールキットはClickFix社会工学攻撃を用いて拡散され、従来型企業および暗号資産企業の両方を標的としています。

攻撃の手口:偽Zoom会議 → バックグラウンドでのマルウェア導入

具体的な手口は以下の通りです。被害者は偽装されたZoomまたはGoogle Meetのビデオ会議に誘導され、画面上で特定のコマンドを実行するよう促されます。このコマンドを実行すると、マルウェアがバックグラウンドで自動的にダウンロードされ、従来のセキュリティ対策を回避して警告を一切発することなく、ユーザーの認証情報および企業システムへのアクセス権限を即座に取得します。

Eldritch氏は火曜日に公開した報告書において、今回の攻撃によってアカウント乗っ取り、インフラへの不正アクセス、資金損失、および重要データの漏洩が引き起こされる可能性があると指摘しています。また、Lazarusの攻撃対象は、もはや暗号資産ネイティブ企業に限定されず、さらに広範な領域へと拡大しているとの見解を示しました。

Lazarus Groupは、過去に発生した史上最大規模の暗号資産関連ハッキング事件の多くにおいて主要な容疑者とされており、その中には2025年に発生したBybit取引所からの14億ドル(約2,100億円)相当の資金窃盗事件も含まれます。これは、いまだに業界史上最悪の単一窃盗事件として記録されています。

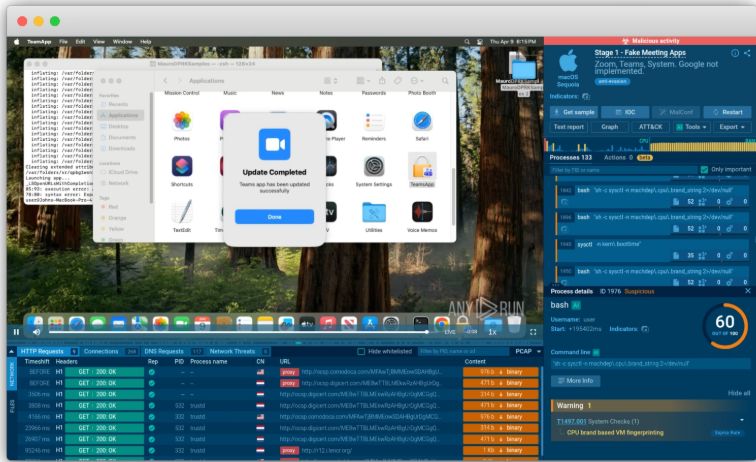

図解:偽装されたMach-O Manツールキットのアプリケーション画面

出典:ANY.RUN

最終目的:ブラウザおよびKeychain内すべての情報を窃取

攻撃チェーンの最終段階では、ブラウザ拡張機能のデータ、保存済みのブラウザ認証情報、Cookie、macOS Keychain内のエントリなど、その他あらゆる機密情報を抽出する「ステーラー(stealer)」と呼ばれる情報収集プログラムが動作します。

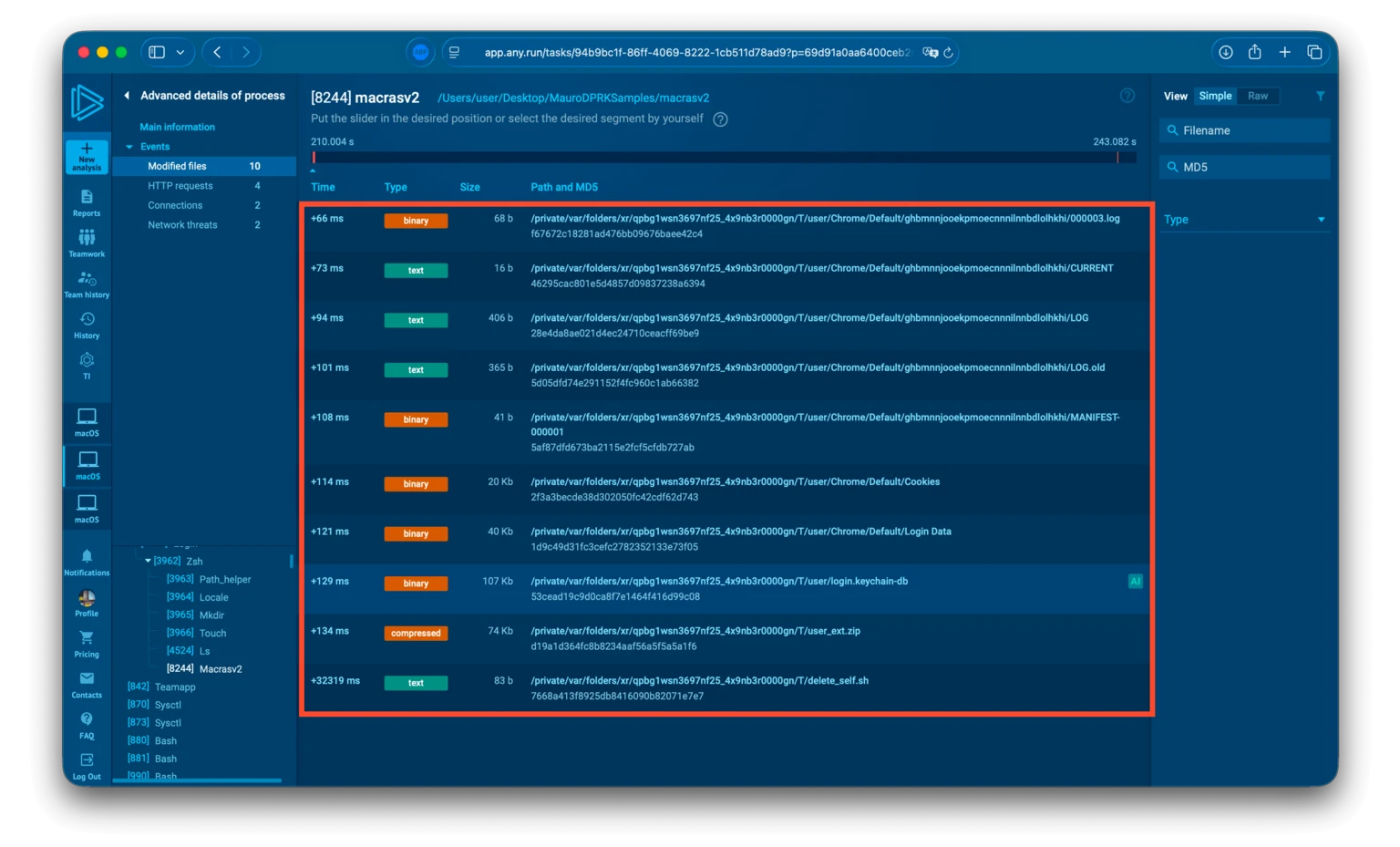

図解:ステーラーの最終展開後のディレクトリ構造

出典:ANY.RUN

情報収集が完了すると、マルウェアはすべてのデータをZIPファイルに圧縮し、Telegramを介して攻撃者に送信します。その後、マルウェアに組み込まれた自己破壊スクリプトが、macOSのrmコマンドを用いてツールキット全体を強制削除します。このコマンドはユーザー確認や権限チェックを一切スキップし、痕跡を残さずに完全に削除します。

この新型マルウェアツールキットは、セキュリティ専門家により、ANY.RUNのクラウドベースmacOSマルウェアサンドボックス分析機能を活用して再構築・解析されました。

北朝鮮ハッカーの攻撃範囲は継続的に拡大中

今月(4月)初め、北朝鮮のハッカーがAIを活用した社会工学攻撃を仕掛け、暗号資産ウォレット「Zerion」から約10万ドル(約1,500万円)相当の資金を窃取しました。攻撃者は、同社の一部チームメンバーのログイン済みセッション、認証情報、および企業の秘密鍵を入手しました。

さらに、元Binance CEOのCZ(チャン・ポン)氏も最近、自身のセキュリティチーム「SEAL」が、暗号資産企業に浸透していた北朝鮮関連の偽装IT技術者60名を発見したと警告しています。

北朝鮮による暗号資産業界への浸透は、もはや単なる「ハッキング攻撃」の域を超えています。偽装して企業に就職する手法から、AIを活用した社会工学攻撃、さらにはカスタマイズされたマルウェアの使用まで、攻撃の範囲は継続的に拡大しています。macOSユーザーはこれまで比較的安全であると考えられてきましたが、Lazarusはそうは考えていません。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News