2026年最大のDeFiハッキング事件:ハッカーが資金を盗んだ後、ついでにAaveも巻き込んだ

TechFlow厳選深潮セレクト

2026年最大のDeFiハッキング事件:ハッカーが資金を盗んだ後、ついでにAaveも巻き込んだ

虚偽なニュースで2.92億ドルを騙し取られる:Kelp DAOのクロスチェーンブリッジが46分間にわたり空っぽにされる

執筆:小餅、TechFlow

4月18日午後17時35分(UTC)、Tornado Cashを用いて資金を洗浄したウォレットが、LayerZeroのEndpointV2コントラクトに対してクロスチェーンメッセージを送信しました。

このメッセージの意味は単純です。「あるチェーン上のユーザーが、rsETHをイーサリアム・メインネットへ戻したい」という依頼です。LayerZeroはプロトコル仕様通りにこの命令を忠実に伝達し、Kelp DAOがメインネット上に展開するブリッジコントラクトも設計通りに、rsETHの解放を忠実に実行しました。

結果として、116,500枚のrsETH(当時の価格で約2億9,200万米ドル)が、一連のトランザクションで攻撃者の管理下にあるアドレスへと送金されました。

問題は、他チェーン上でこのrsETHがそもそも預け入れられたことがない点にあります。この「クロスチェーン依頼」は完全に捏造されたものであり、LayerZeroはそれを信じ、Kelpのブリッジもまたそれを信じてしまいました。

46分後、Kelpによる緊急マルチシグがようやく停止ボタンを押しました。しかし、その時点ですでに攻撃者は行動の後半段階を完了しており、盗まれたrsETH(実質的にアンカーを失った状態)をAave V3に担保として預け、約2億3,600万米ドル相当のwETHを借入済みでした。

これは2026年現在までに発生した最大規模のDeFi資産窃盗事件であり、4月1日に北朝鮮関係のハッカーによって攻撃を受けたDriftプロトコルの被害額を数百万米ドル上回ります。しかし、業界関係者を震え上がらせたのは、単なる金額だけではありません。

攻撃の手口:17:35~18:28における3度の試行

時間軸を再構築しましょう。

17:35 UTC、初回成功。 攻撃者はLayerZero EndpointV2コントラクト上のlzReceive関数を呼び出し、Tornado Cash経由で資金を洗浄したウォレットから、Kelpのブリッジコントラクトへ偽造されたクロスチェーンデータパケットを送信しました。コントラクトは検証を通過し、116,500枚のrsETHが攻撃者のアドレスへ即座に解放されました。単一トランザクション、完璧な実行です。

18:21 UTC、Kelpの緊急マルチシグにより、メインネットおよび複数のL2チェーン上のrsETHコアコントラクトが凍結されました。 攻撃発生から46分後のことです。

18:26および18:28 UTC、攻撃者はさらに2度、それぞれ40,000枚のrsETH(約1億米ドル相当)を引き出そうとするLayerZeroデータパケットを送信しました。 いずれもリバート(失敗)しましたが、コントラクトはすでに凍結されていたためです。しかし攻撃者は、残りの流動性を一括で持ち去ろうと、まだ試行を続けていたのです。

初回の成功からKelpによる公式声明発表までは、ほぼ3時間もの間隔がありました。

Kelpの最初のX(旧Twitter)投稿は、20:10 UTCになってようやく行われました。その文面は極めて抑制的でした。「rsETHに関連する不審なクロスチェーン活動を確認し、メインネットおよび複数のL2チェーン上のrsETHコントラクトを一時停止した。LayerZero、Unichain、監査機関および外部セキュリティ専門家とともに、根本原因の分析を進めている」と述べています。

しかし、公式声明よりも早く結論を提示したのはZachXBTでした。彼は米東部時間午後3時前、自身のTelegramチャンネルで警戒を呼びかけ、今回の窃盗に関連する6つのウォレットアドレスを特定し、攻撃者が行動開始前にTornado Cashを用いて資金を洗浄していたことを指摘しました。Kelp DAOの名前は明記しませんでしたが、チェーン上での分析担当者はわずか数時間で、これらのアドレスをKelpと結びつけました。

これは事前に計画され、分単位で正確に遂行された操作でした。あらかじめ資金を洗浄したウォレットの準備、精巧に構成されたクロスチェーンデータパケット、そしてブリッジ攻撃とAaveへの担保預託・借入という連続的な動作——すべてがメトロノームに合わせたように進行しました。

盗んだ後にさらに罠を仕掛ける

単なるブリッジの脆弱性によるものであれば、116,500枚のrsETHを盗んで逃亡するという単純な事件で済んだでしょう。それは2026年の大規模インシデントとして扱われるだけで、Kelpが損失を負担し、コミュニティが数日間で消化し、業界はそのまま進んでいくだけだったかもしれません。

しかし攻撃者は、明らかに計算済みでした。rsETH自体の二次市場流動性はそれほど豊かではなく、2億9,200万米ドル相当のrsETHをDEXで一気に売却すれば、スリップページが相当な利益を食い尽くしてしまうでしょう。より洗練された現金化手法は、この「空から降ってきたrsETH」を、見かけの良い担保品として包装し、貸付プロトコルから本当に流動性のある資産を借り出すことです。

そこで攻撃者は第二段階を実行しました:盗んだrsETHをAave V3に担保として預け、大量のwETHを借入しました。

なぜこの一手が致命的だったのか? その理由は、Aaveコントラクトが当該時点で依然としてrsETHのオラクル価格に基づき担保価値を算出していた一方で、ブリッジ内の準備金はすでに枯渇しており、このrsETHの経済的基盤は事実上存在しなくなっていたことにあります。つまり、貸付プロトコルは「金含有率100%」という基準で融資を許可していたにもかかわらず、その担保は実質的に空手形となっていたのです。

その結果:攻撃者は資金の現金化リスクを、AaveのwETH準備金プールへと転嫁しました。

Aave V3のwETHプールは現在、不良債権の処理に直面しています。Solidity開発者兼監査員の0xQuit氏はX上で預金者に対し、wETHプールは実際には既に損傷を受けており、一部の引き出しはAaveのUmbrellaバックアップモジュールが赤字を清算して初めて可能になる可能性があると警告しています。

不良債権の規模は、最新の推定で1億7,700万米ドルに達しており、これはイーサリアム・メインネット側のみの数字です。

予言されていた「初めての大規模実戦テスト」

DeFiのベテランにとって、この出来事にはどこか懐かしさを感じさせるものがあります。2022年のLuna崩壊時に、Aave V2のSafety Moduleが同様の役割を果たしたことを思い出させるからです。

しかし今回登場したのはUmbrellaです。Aaveは2025年末に、旧式のSafety Moduleを置き換える次世代バックアップシステムとしてUmbrellaを導入しました。本件は、Umbrellaの自動不良債権カバー機能が初めて直面する重大な実戦的ストレステストとなります。

Umbrellaのロジックは非常にシンプルです。aWETH、aUSDC、GHOといったaTokenを、対応するUmbrella保険庫へステーキングすると、通常時は追加のインセンティブを得られます。しかし、対応する資産プールに赤字が生じた場合には、このステーキング分が一定の割合でslashing(削減)され、赤字を補填します。

この設計は帳簿上では美しく、Aave v3.3が稼働を開始した初月には、全プールの累積赤字は約400米ドルに過ぎず、未返済貸付総額約95億米ドルに対する比率は、無視できるほど小さなものでした。

しかし1億7,700万米ドルという不良債権は、全く別の次元の規模です。UmbrellaへaWETHをステーキングしているユーザーにとっては、彼らが「slashingリスクを負う」という言葉の重みを、実際に肌で感じることになる初めての機会となります。Aave公式の見解は慎重です:不良債権が発生した場合、AaveはUmbrella資産を活用して財務的なギャップを埋めることを計画しています。ただし、それが完全にカバーできるかどうか、slashingの割合はどれほどになるか、ステーカーの元本がどの程度減るかといった具体的な数値については、決算処理が完了してからでなければ判明しません。

クロスチェーンブリッジの「原罪」

さらに不安を煽るのは、盗まれたrsETHの「正体」です。

rsETHはBase、Arbitrum、Linea、Blast、Mantle、Scrollなど20以上のネットワークに展開されており、そのクロスチェーン移動はLayerZeroのOFT(Omni-Chain Fungible Token)標準によって支えられています。今回の被害で空にされたブリッジ内のrsETHは、これらのネットワーク上にあるすべての「ラップ版」rsETHを支える準備金です。

この設計は一見するとごく普通に思えます。つまり、メインネットの金庫が1:1の準備金を保持し、L2上のrsETH保有者は理論上いつでもメインネットへ戻って交換できる、というものです。しかしこの仕組みが成立する前提は、金庫に本当に資金があることに他なりません。

ところが今、金庫は18%も空になっています。KelpのrsETH循環供給総量のうち、約18%の分が一夜にして対応する準備金を失ってしまったのです。

これによりフィードバックループが発生します。L2上の保有者がパニックによる交換を始めれば、その圧力は未被災のイーサリアム供給側へと伝播し、Kelpが引き出し要求に対応するために再ステーキングポジションを解除せざるを得なくなる可能性があります。

再ステーキングの解除は、単にボタンを押すだけでは済みません。EigenLayerの撤退には遅延期間があり、基盤となるバリデータの退出にはキュー待ち期間があります。もしL2上のrsETH保有者が一斉に交換窓口に殺到すれば、Kelpはメインネットでの支払い資金を用意する時間すら持てなくなるかもしれません。

これはブリッジ準備金モデルに内在する根本的リスクです。メインネットという一つの貯水池に問題が生じれば、下流のすべての分水路の水圧は崩れます。 現在、各L2上のrsETH保有者は皆、同じ選択肢に直面しています。先手を打って逃げるか、あるいはKelpが確実に補償してくれるという信頼を置くか、です。

パニックは数時間のうちに、DeFi貸付セクター全体を一網打尽にしました。

Aave V3およびV4のrsETH市場は凍結され、新規預金およびrsETHをベースとした貸付チャネルは閉鎖されました。

SparkLendおよびFluidも、rsETH市場の凍結を追随しました。

EthenaはrsETHへのエクスポージャーがないと明言し、101%を超える超過担保を維持していると説明しましたが、予防措置として、イーサリアム・メインネットから始まるLayerZero OFTブリッジを約6時間停止すると発表しました。この反応は非常に興味深く、直接のエクスポージャーがないプレイヤーでさえ、LayerZero関連のブリッジを停止している点が注目に値します。

Lido Financeは、そのearnETH製品(rsETHエクスポージャーを含む)への新規預金を一時停止しましたが、stETHおよびwstETHは影響を受けておらず、Lidoのコアステーキングプロトコルは本件とは無関係であると強調しています。

UpshiftはHigh Growth ETHおよびKelp Gainファンドの入出金を一時停止しました。

このリストは、今もなお長くなり続けています。

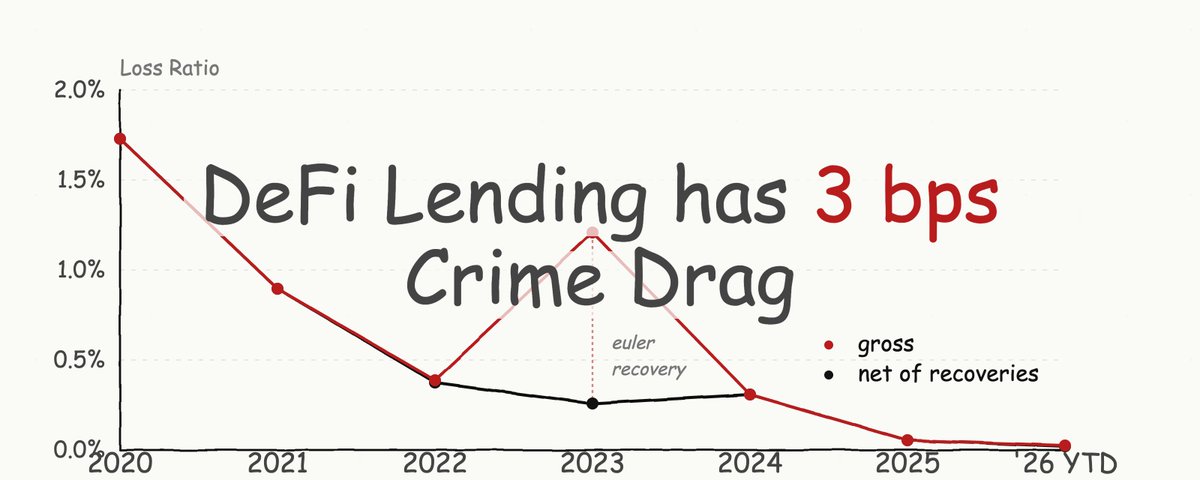

TechFlow解説:DeFiのセキュリティは道遠し

本稿執筆時点において、Kelp DAOによる根本原因分析は継続中です。盗まれたrsETHのうち、セキュリティチームやホワイトハットとの交渉を通じてどれだけ回収できるか? AaveのUmbrellaはこの不良債権を乗り切れるか? L2上のrsETH保有者は、取り付け騒ぎを引き起こすか? AAVEおよびrsETHの価格は週末終了までに安定するか?

しかし、すでに浮かび上がっている課題もあります。

例えば、「LRT(Liquid Restaking Token)は今後も貸付プロトコルの適格担保として認められるのか?」

流動性再ステーキングトークン(LRT)は、前回のサイクルにおいてイーサリアムエコシステムの寵児でした。EigenLayerは「1枚のETHで複数層の収益を得る」という物語を切り開き、Kelp、ether.fi、Pufferなどのプロトコルがこれを産業規模で展開しました。その結果として、LRTは主要貸付プロトコルによって、構造的資産として担保白リストに正式に採用されました。

この決定は、ひとつの仮定に基づいています。すなわち「LRTのアンカリングメカニズムは十分に堅牢であり、基盤資産の多重ネスト化リスクは、スマートコントラクトレベルで十分にモデリング・分離可能である」という仮定です。

Kelp事件は、たった半日の間にこの仮定に大きな亀裂を入れました。LRTのリスクは、基盤となるスマートコントラクトに留まらず、そのクロスチェーン配布アーキテクチャにも及びます。単一プロトコルに起因するものではなく、EigenLayer、LayerZero、Aaveとのあらゆる依存関係に及ぶリスクです。DeFiのレゴブロックは、それぞれ単体で見れば安全ですが、それらを組み合わせたピースのリスクは、単純な足し算ではなく、掛け算になります。

今後数か月間、LRTを高ランク担保として採用し続ける貸付プロトコルは、すべてリスクパラメータの再評価を迫られることになります。供給上限は引き下げられ、清算バッファは拡大され、一部のプロトコルはLRTを完全にリストから外す可能性もあります。

DeFiの護城河は常に「コンポーザビリティ(組み合わせ可能性)」と呼ばれてきましたが、今回の事件はすべての人々にこうした現実を突きつけます:コンポーザビリティは両刃の剣です。あなたが誇りに思うネットワーク効果は、攻撃者にとっては増幅器にすぎません。

今回の攻撃者は、出口戦略を事前に周到に計画していました。単なる窃盗ではなく、DeFiのコンポーザビリティを武器として使い、プロトコル間の依存関係が密になればなるほど、攻撃者の攻撃範囲は広がり、利用可能な金融レゴも増えます。

DeFiのセキュリティは、依然として道遠しです。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News