量子計算がビットコインに与える実際の脅威——99%の人が誤解している

TechFlow厳選深潮セレクト

量子計算がビットコインに与える実際の脅威——99%の人が誤解している

真実は、パニックよりもはるかに興味深く、また軽々しく否定する言葉よりも警戒すべきである。

執筆:nvk

翻訳編集:Saoirse、Foresight News

TL;DR

- ビットコインは暗号化(encryption)を用いず、デジタル署名を用いている。大多数の記事がこの点を誤っており、その違いは極めて重要である。

- 量子コンピュータは9分でビットコインを「解読」できない。これはあくまで理論上の回路に関する記述であり、実在する機械ではなく、少なくとも今後10年以内には登場しない。

- 量子マイニングは物理的に完全に不可能である。必要なエネルギーは、太陽の全出力よりも多い。

- ビットコインは十分にアップグレード可能である——過去にもすでに成功裏にアップグレード済み(セグウィット、Taproot)、関連作業も既に開始済み(BIP-360)。ただしコミュニティはスピードを上げる必要がある。

- アップグレードの真の動機は量子脅威ではなく、従来型の数学的手法によってすでに多数の暗号システムが破られたという事実にある。secp256k1 も次に標的となる可能性が高い。一方、量子コンピュータは現時点で、どの暗号システムも実際に破っていない。

- 確かに存在する現実的なリスク:約626万BTCの公開鍵(public key)が既に露出している。これは恐慌を引き起こすような事態ではないが、事前の準備は必要である。

核心的な主線

これから述べるすべての内容を一言で要約すると:

量子によるビットコインへの脅威は現実に存在するが、まだ非常に遠い将来の話である。メディア報道は概して誇張・誤解を招きやすく、最も危険なのは量子コンピュータではなく、パニックあるいは無関心という形をとる自満である。

「ビットコインはもう終わりだ」と叫ぶ者も、「まったく問題ない、大騒ぎするほどのことではない」と主張する者も、いずれも正しくない。真実を理解するには、以下の二点を同時に受け入れる必要がある:

- 現時点では、ビットコインに対して差し迫った量子脅威は存在せず、実際の脅威はセンセーショナルな見出しよりはるかに先の話である。

- しかし、アップグレードプロセス自体に数年に及ぶ時間がかかるため、ビットコイン・コミュニティは今から準備を始めるべきである。

これはパニックの理由ではなく、行動の理由である。

以下、データと論理に基づいて詳しく説明する。

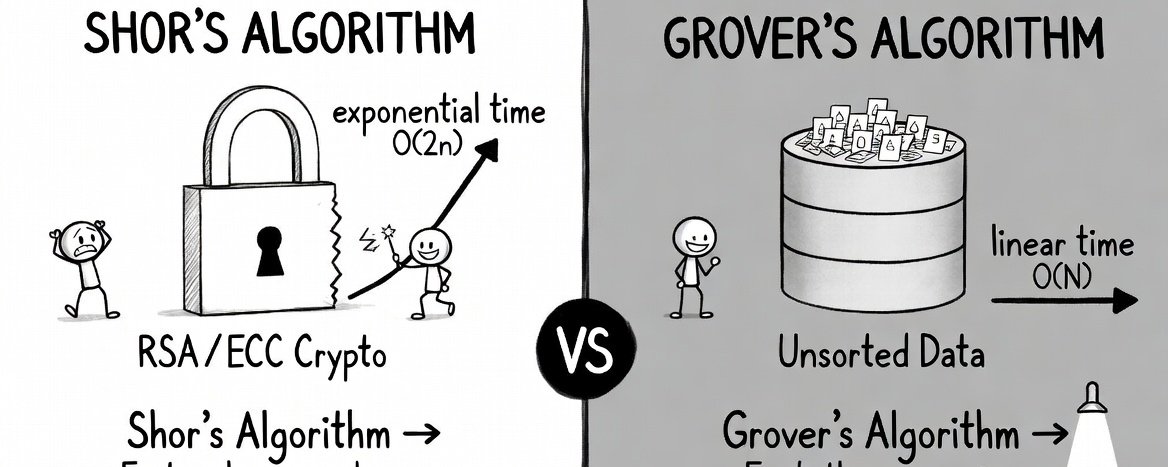

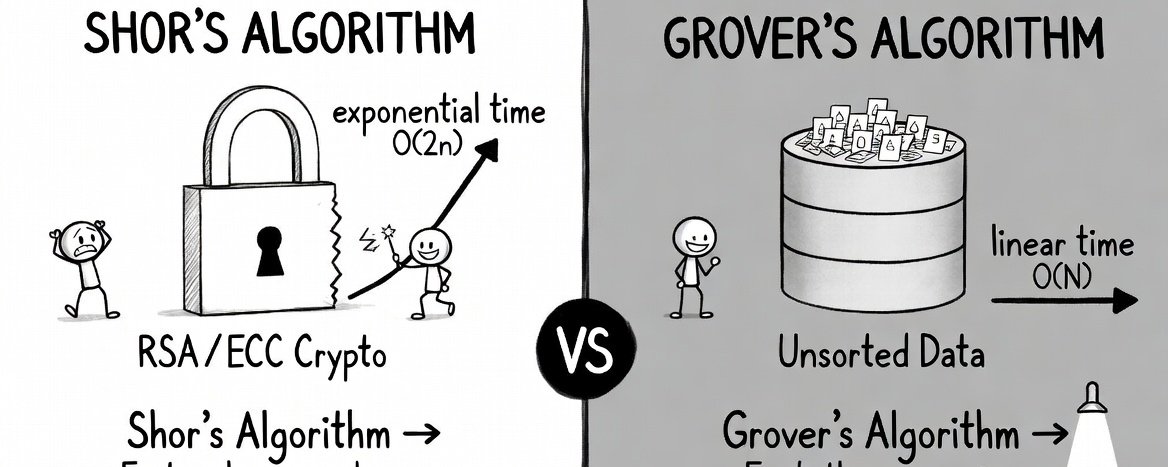

この図は、二つの主要な量子アルゴリズムを対比したものである:左側のショア(Shor)アルゴリズムは、大きな整数の素因数分解を指数関数的に高速化し、RSA/ECCなどの公開鍵暗号を直接破る「暗号殺し」である。右側のグローバー(Grover)アルゴリズムは、非構造化探索に二次方根レベルの加速を与える汎用量子加速器である。両者はともに量子計算の破壊的潜在能力を示すが、現在はエラー訂正ハードウェアの制約により、大規模な実用化は困難である。

メディアの常套手段:センセーショナルな見出しが最大のリスク

数か月ごとに同じパターンが繰り返される:

- ある量子計算研究所が、厳密かつ多くの限定条件を付した研究論文を発表する。

- テクノロジー系メディアが即座に「量子コンピュータが9分でビットコインをハッキング!」と報じる。

- 暗号資産界のX(旧Twitter)投稿はさらに簡略化され、「ビットコインはもう終わりだ」へと収束する。

- 親戚や友人が慌てて「売却すべき?」とメッセージを送ってくる。

- だが、元の論文はそのような主張をしていない。

2026年3月、Googleの量子AIチームは、ビットコインの楕円曲線暗号(ECC)を破るために必要な物理量子ビット数を50万以下に削減できるとの論文を発表した。これはこれまでの見積もりより20倍の改善であり、確かに重要な研究である。Googleは極めて慎重であり、実際の攻撃回路を公表せず、ゼロ知識証明のみを発表した。

しかし、論文では「ビットコインは今すぐ破られる」「明確なタイムラインがある」「パニックすべきだ」とは一切述べていない。

それにもかかわらず、見出しは「9分でビットコインを攻略」になっている。

CoinMarketCapは『AIを活用した量子計算が2026年にビットコインの暗号化を破るのか?』という記事を掲載したが、本文全体を通してその答えは「ほぼ間違いなくノー」であると説明している。これは典型的な手法であり、注目を集めるために刺激的な見出しを使い、本文では慎重かつ正確な記述を行うというものである。しかし、シェアされたリンクの59%はそもそもクリックされず、大多数の人々にとって「見出し=情報」である。

ある言葉が的確に言い当てている。「市場はリスクを極めて迅速に価格に反映する。手に取った瞬間に価値がゼロになるものなど、誰も盗まないだろう」。もし量子コンピュータが本当にすべてを覆すものであれば、同様の暗号方式を採用するGoogle自身の株価はとっくに暴落しているはずである。ところが、Googleの株価は安定している。

結論:見出しこそが真の誤情報である。研究そのものは現実的かつ理解に値するものであり、ここから真剣に検討を始めよう。

量子コンピュータが実際に脅威となるもの・ならないもの

最大の誤解:「暗号化(encryption)」

量子とビットコインについて語るほとんどの記事が「暗号化」という言葉を使っている。これは誤りであり、しかもその誤りは全体の理解を歪めてしまうほど深刻である。

ビットコインは資産を守るために暗号化を用いているのではない。代わりにデジタル署名(ECDSA、後にTaprootではSchnorr署名)を用いている。ブロックチェーン自体は完全に公開されており、すべてのトランザクションデータは誰にでも永久に閲覧可能であり、「復号」すべきデータなどそもそも存在しない。

ビットコインのホワイトペーパーでも引用されているHashcashの発明者Adam Back氏の言葉を借りれば:「暗号化とは、データが隠蔽され、後に復号可能であることを意味する。ビットコインのセキュリティモデルは、所有権を証明するために署名を用いるものであり、秘密鍵を露呈することはない」。

これは単なる言葉遊びではない。つまり、量子分野で最も緊急とされる「今収集し、将来復号する(harvest now, decrypt later)」という脅威は、ビットコインの資産セキュリティに関してはほとんど成立しないということである。暗号化されたデータは存在せず、公開鍵はそもそもブロックチェーン上で公開されている。

二種類の量子アルゴリズム:一つは真の脅威、もう一つは無視してよい

- ショアアルゴリズム(真の脅威):デジタル署名の基盤となる数学的問題に対して指数関数的な高速化を提供し、公開鍵から秘密鍵を逆算してトランザクション署名を偽造することが可能である。これが真に懸念すべき点である。

- グローバーアルゴリズム(脅威ではない):SHA-256などのハッシュ関数に対しては二次方根レベルの高速化しか与えず、一見恐ろしく聞こえるが、実際にはまったく現実的ではない。

2025年の論文『カルダショフ級量子計算とビットコイン・マイニング』によると、現在のビットコインの難易度において量子マイニングを実行するには以下が必要である:

- 約10²³個の物理量子ビット(現在世界中で約1,500個)

- 約10²⁵ワットのエネルギー(太陽の全出力は約3.8×10²⁶ワット)

量子コンピュータでビットコインをマイニングするには、太陽の全出力の約3%に相当するエネルギーが必要となる。人類は現在、カールダショフ文明レベル0.73にすぎず、量子マイニングを実現するにはカールダショフⅡ型文明(恒星の全エネルギーを制御できる文明)の水準が必要であり、これは人類が現時点で達成可能なレベルをはるかに超えている、物理的にほぼ不可能な行為である。

(注:カールダショフ文明等級について — Type I:惑星(地球)の全エネルギーを活用できる文明;Type II:恒星(太陽)の全エネルギーを活用できる文明)

比較のために:理想的な設計であっても、量子マイナーの演算速度は約13.8 GH/sにすぎない。一方、一般的なAntminer S21一台は200 TH/sに達する。従来のASICマイナーの速度は、量子マイナーの約1万4,500倍である。

結局のところ、量子マイニングはそもそも成立しない。今後50年間、いや永遠に成立しない。もし誰かが「量子コンピュータがビットコインのマイニングを破る」と主張しているなら、それは全く異なる二種類のアルゴリズムを混同しているだけである。

流布している8つの主張のうち、7.5個は誤りである

主張1:「量子コンピュータが出現すれば、すべてのビットコインが一夜にして盗まれる」

実際には、公開鍵が既に露出しているビットコインのみがセキュリティ上のリスクを抱えている。現代のビットコインアドレス(P2PKH、P2SH、セグウィット)は、ユーザーが送金を実行するまで公開鍵を公開しない。アドレスを再利用せず、そのアドレスから一度も資産を送金したことがなければ、公開鍵はブロックチェーン上に現れることはない。

具体的には以下の通りである:

- Aクラス(直ちにリスクにさらされている):約170万BTCが古いP2PK形式を採用しており、公開鍵が完全に公開されている。

- Bクラス(リスクはあるが修正可能):約520万BTCがアドレス再利用およびTaprootアドレスに保管されており、ユーザーは資産移行によってリスクを回避できる。

- Cクラス(一時的に露出):各トランザクションがメモリープールで承認待ちとなっている約10分間、公開鍵が一時的に露出する。

Chaincode Labsの推計によると、合計約626万BTCが公開鍵露出のリスクにさらされており、これは総供給量の約30–35%に相当する。確かに規模は大きいが、「すべてのビットコイン」が危険にさらされているわけではない。

主張2:「中本聡のビットコインが盗まれ、市場が崩壊してゼロになる」

半分正しく、半分誤りである:中本聡が保有する約110万BTCはP2PK形式を採用しており、公開鍵が完全に露出しているため、確かに高リスク資産である。しかし:

- これらの秘密鍵を解読できる量子コンピュータは、現時点では存在しない。

- 初期の量子技術を掌握する国々は、まず諜報・軍事システムを標的にし、「ビットコインを公然と盗む」という世間の注目を浴びるような行動をとるとは考えにくい(Quantum Canary Research Groupの表現)。

- 現在の約1,500個の量子ビットから数十万規模へと拡張するには、数年にわたる工学的突破が必要であり、その進捗は極めて不透明である。

主張3:「ビットコインはアップグレードできない——進行が遅く、ガバナンスが混乱している」

この主張は正確ではないが、まったく根拠がないわけでもない。ビットコインの歴史において、すでに複数回の重大なアップグレードが成功裏に完了している:

- セグウィット(SegWit、2015–2017):激しい議論を呼び、失敗の危機にさらされ、ビットコイン・キャッシュの分岐を直接引き起こしたが、最終的には正常に導入された。

- Taproot(2018–2021):スムーズに展開され、提案からメインネット導入まで約3.5年かかった。

抗量子化の主流案であるBIP-360は2026年初頭に正式にビットコインBIPライブラリに追加され、bc1zアドレスタイプを新設し、Taprootにおける量子攻撃に弱い鍵パス支出ロジックを削除した。現時点ではこの提案は草案状態であり、テストネットではDilithium後量子署名命令セットがすでに稼働している。

BIP-360の共著者であるイーサン・ヘルマン氏は、完全なアップグレードサイクルは約7年と予測している:2.5年の開発・審査期間、0.5年のアクティベーション期間、4年のエコシステム移行期間。彼はこうも述べている:「これはあくまで粗い見積もりであり、誰も正確な時間を提示することはできない」。

客観的な結論:ビットコインはアップグレード可能であり、すでにそのプロセスは始まっているが、まだ初期段階にあり、スピードアップが求められている。「完全にアップグレード不可能」と主張するのは誤りであり、「すでに完了した」と主張するのも同様に誤りである。

主張4:「我々にはあと3–5年しかない」

おそらく成立しないが、油断も禁物である。専門家の予測は幅広い:

- Adam Back氏(Hashcash発明者、ビットコイン白書引用者):20–40年

- 黄仁勛氏(NVIDIA CEO):実用化された量子コンピュータにはまだ15–30年かかる

- Scott Aaronson氏(テキサス大学オースティン校、量子計算の権威):時期を予測することを拒否し、「RSAを破るには千億ドル規模の投資が必要になるかもしれない」と指摘

- Craig Gidney氏(Google量子AI):2030年までに実現する確率は10%にすぎない;また、現状では量子ビット数の最適化が10倍に達するのは困難であり、最適化曲線はすでに平坦化しつつあると見ている

- 26人の量子セキュリティ専門家調査:10年以内にリスクが顕在化する確率は28–49%

- ARK Investment:「長期的なリスクであり、差し迫った脅威ではない」

注目に値するのは、GoogleのWillowチップが2024年末に量子エラー訂正のしきい値を突破したという点である。これは、エラー訂正符号距離を一段階上げるごとに、論理エラー率が一定の係数で低下することを意味する(Willowでは2.14)。このエラー抑制効果は指数関数的に向上するが、実際の拡張速度はハードウェアに完全に依存しており、対数的、線形的、あるいは極めて緩慢なものになり得る。しきい値の突破は、拡張が原理的に可能であることを示すにすぎず、それが速く・容易に・必然的に実現することを保証するものではない。

さらに、Googleは2026年3月の論文で実際の攻撃回路を公表しておらず、ゼロ知識証明のみを発表した。Scott Aaronson氏も、将来的には研究者が暗号破りに必要なリソース見積もりを公表しなくなる可能性を警告している。したがって、「量子危機の日」が近づいていることに、我々が事前に気づけるかどうかは不透明である。

それでもなお、数十万の耐障害性量子ビットを備えたコンピュータを構築することは、巨大な工学的課題である。現時点で最先端の量子コンピュータでさえ、13桁以上の整数の素因数分解ができず、ビットコイン暗号の破りは約1,300桁の整数分解に相当する。この隔たりは一夜にして埋められないが、技術トレンドは無視すべきではなく、注意深く注視する必要がある。

主張5–8:迅速な補足説明

「量子計算はマイニングを破滅させる」

誤り。エネルギー消費は太陽の全出力に近い。詳細は第二部を参照。

「今データを収集し、将来復号する」

資産窃盗には適用されない(ブロックチェーン自体が公開されているため)。プライバシーへの影響のみがわずかなリスクであり、これは二次的な懸念である。

「Googleが『9分でビットコインを破る』と言った」

Googleが言及したのは、存在しない50万量子ビットマシン上での理論的回路の実行時間が約9分であるという点である。Google自身は、このようなパニックを助長する言説を明確に警告しており、攻撃回路の詳細は意図的に伏せている。

「後量子暗号技術はまだ未熟である」

米国国立標準技術研究所(NIST)は、ML-KEM、ML-DSA、SLH-DSAなどのアルゴリズムの標準化をすでに完了している。アルゴリズム自体は成熟しており、課題はビットコインシステムへの実装・展開にあるのであって、新たに発明することではない。

私が本当に懸念する五つの問題

すべてを否定する辟謬(へきび)記事は信頼性を損なう。以下は私が深く憂慮する五つの問題である:

- 暗号を破るために必要な量子ビット数の見積もりは継続的に減少しているが、この傾向はすでに鈍化している可能性がある。2012年には10億個の量子ビットが必要と予測されていたが、2019年には2,000万個、2025年には100万個を下回るようになった。2026年初頭には、Oratomic社が中性原子アーキテクチャを用いれば物理量子ビット1万個で破ることが可能だと主張している。ただし、この研究の著者9名は全員Oratomicの株主であり、彼らが根拠とする物理量子ビットと論理量子ビットの変換比率101:1は、これまで検証されたことがない(実際の歴史的比率は10,000:1に近い)。さらに、Googleの超伝導アーキテクチャでは「9分」で完了する計算タスクが、中性原子ハードウェアでは10²⁶⁴日を要する——これらはまったく異なる装置であり、処理速度には天と地ほどの差がある。Gidney氏自身も、アルゴリズム最適化曲線はすでにプラトーに達している可能性を示唆している。それでもなお、「必要な量子ビット数」と「現存する量子ビット数」の交差点がいつ訪れるかは誰にも分からない。最も客観的な結論は:現時点で極めて不確実性が高いということである。

- 公開鍵の露出範囲は縮小ではなく拡大している。ビットコイン最新かつ最も普及しているアドレス形式であるTaprootは、チェーン上に調整済みの公開鍵を公開するため、量子攻撃者に無限のオフライン解読時間枠を提供してしまう。ビットコインの最近のアップグレードがむしろ抗量子安全性を低下させたという皮肉は、深く考えさせられる。さらに、問題はチェーン上のアドレスにとどまらない:ライトニングネットワークのチャネル、ハードウェアウォレットの接続、マルチシグナチャ方式、拡張公開鍵共有サービスなど、設計段階から公開鍵の拡散を促す仕組みが多く存在する。耐障害性量子コンピュータ(CRQC)が実現した世界では、システム全体が公開鍵の共有を前提として構築されている以上、「公開鍵のプライバシー保護」は現実的ではない。BIP-360は第一歩にすぎず、完全な解決策ではない。

- ビットコインのガバナンスプロセスは遅いが、まだ時間的余裕はある。2021年11月以降、ビットコインの基礎プロトコルは4年以上にわたりソフトフォークをアクティベートしていない。長期的に停滞状態にある。Googleは2029年に自社システムの抗量子移行を完了する計画であるのに対し、ビットコインの最も楽観的な予測でも2033年である。実用レベルの暗号破り量子コンピュータが実現するには、信頼できる予測の多くが21世紀40年代、あるいは永遠に実現しないと見ていることを考慮すると、現時点では緊急事態ではないが、油断は許されない。準備を早めに始めれば、後続の対応はより余裕を持って行える。

- 中本聡の保有ビットコインは、解決不能なゲーム理論的ジレンマである。約110万BTCがP2PKアドレスに保管されており、対応する秘密鍵を誰も所有していない(あるいは中本聡が消滅している)ため、これらの資産は永久に移転できない。放置・凍結・破棄のいずれを選択しても深刻な結果を招くため、完璧な解決策は存在しない。

- ブロックチェーンは、永久に固定された攻撃対象リストである。すべての露出した公開鍵は永久に無料で記録され、各国機関は今から準備を進め、タイミングを待つことができる。防御には多方面の能動的協力が必要であるが、攻撃にはただひたすら待つだけの忍耐力があれば十分である。

これらはすべて現実に存在する課題であるが、他方で注目すべき別の側面もある。

なぜ量子脅威は極めて遠い未来の話であり、あるいは永遠に到来しない可能性があるのか

多くの真摯な物理学者・数学者(過激派ではない)は、暗号破り規模の耐障害性量子計算は、単なる工学的課題ではなく、物理学的レベルでの根本的な障壁に直面する可能性があると主張している:

- Leonid Levin氏(ボストン大学、NP完全性の共同提唱者):「量子振幅は小数点以下数百桁の精度を要求するが、人類は小数点以下十数桁を超える精度で成立する物理法則を、一度も発見したことがない」。もし自然界が約12桁を超える精度を許さないとすれば、量子計算全体が物理的な天井にぶち当たることになる。

- Michel Dyakonov氏(モンペリエ大学、理論物理学者):1,000量子ビットのシステムは、宇宙中の亜原子粒子の総数をはるかに超える約10³⁰⁰個の連続パラメータを同時に制御する必要がある。彼の結論は:「不可能であり、永遠に不可能である」。

- Gil Kalai氏(ヘブライ大学、数学者):量子ノイズには除去できない相関効果があり、システムの複雑さとともに増大し、大規模な量子エラー訂正は根本的に不可能である。彼の予想は20年経っても未証明だが、実験的予測にも一部矛盾が生じており、評価は賛否両論である。

- Tim Palmer氏(オックスフォード大学、物理学者):彼の合理性量子力学モデルは、量子エンタングルメントには約1,000量子ビットの硬性上限が存在し、暗号破りに必要な規模をはるかに下回ると予測している。

これらは周縁的な見解ではない。既存の証拠も明らかにこの判断を支持している:これまでの実践から見て、暗号システムを脅かす量子計算は、理論通りに実現するよりもずっと困難であるか、あるいは未知の物理法則によってそもそも不可能である。自動運転車に例えると、デモンストレーションは優れており巨額の投資を引き付けているが、10年以上にわたり「あと5年で実用化」と言い続けている状況に酷似している。

大多数のメディアは「量子コンピュータはやがて暗号を破るだろう、ただ時間の問題だ」という前提を当然のように扱っているが、これは証拠から導き出された結論ではなく、宣伝周期が作り出した虚像である。

アップグレードの核心的動機は、量子とは無関係である

これはあまり語られていないが、極めて重要な事実である(@reardencode氏に感謝):

- 量子コンピュータによって実際に破られた暗号システム:0件;

- 古典的数学的手法によって破られた暗号システム:数え切れないほど。

DES、MD5、SHA-1、RC4、SIKE、エニグマ機……すべて精巧な数学的分析によって破られ、量子ハードウェアによるものではない。SIKEは米国国立標準技術研究所(NIST)の後量子暗号最終候補であったが、2022年に研究者が一般のノートパソコンを用いて1時間以内に完全に破った。暗号システムが誕生して以来、古典的暗号解析は常にさまざまな暗号方式を打ち砕き続けてきた。

ビットコインが採用するsecp256k1楕円曲線は、数学的なブレイクスルーによっていつでも無効化される可能性がある。そのためには量子コンピュータは不要であり、離散対数問題に関する一流の数論学者の新たな進展だけで十分である。これはまだ起きていないが、暗号学の歴史は「安全であると証明された」システムが次々と脆弱性を暴かれてきた歴史である。

だからこそ、ビットコインは代替暗号方式を採用すべきなのである:量子コンピュータが近い将来に来るからではなく——それらは永遠に来ないかもしれない——価値数兆ドルに及ぶネットワークが単一の暗号仮定に依存していることは、厳密な工学的観点から見て、積極的に防ぐべきリスクだからである。

量子に関連するパニック的喧伝は、このより静かだがより現実的なリスクをかえって隠蔽している。皮肉なことに、量子脅威への備え(BIP-360、後量子署名、ハッシュベースの代替案)は、古典的暗号解析攻撃に対しても同等に有効である。人々は誤った理由で正しい行動を取っており、それは構わない——最終的に実装されさえすればよいのだ。

あなたはどうすべきか?

もしビットコインを保有しているなら:

- パニックする必要はない。脅威は現実に存在するが、まだ遠い先の話であり、十分な猶予がある。

- アドレスの再利用をやめる。再利用するたびに公開鍵が露出し、受金には新しいアドレスを用いる。

- BIP-360の進捗を注視する。抗量子アドレスが導入されたら、速やかに資産を移行する。

- 長期保有する場合は、一度も送金したことのないアドレスに資金を置いておくことで、公開鍵を隠蔽できる。

- センセーショナルな見出しに流されず、オリジナルの論文を読む。内容は報道より興味深く、それほど恐ろしくもない。

もしビットコインの開発者であるなら:

- BIP-360はより多くのレビューを必要としており、テストネットはすでに稼働中である。コードの検証が急務である。

- 7年のアップグレードサイクルを短縮する必要がある。1年遅れれば、セキュリティの余裕は1年分減る。

- 古く未使用のUTXO(未使用トランザクション出力)に関するガバナンス議論を開始する。中本聡のビットコインは自己防衛できないため、コミュニティが何らかの対応策を講じる必要がある。

もし刺激的な見出しに初めて触れたなら:覚えておこう、シェアされたリンクの59%はそもそも開かれることはない。見出しは感情を煽るためのものであり、論文は思考を促すためのものである。原文を読むことだ。

結論

量子によるビットコインへの脅威は、単純な「黒か白か」の問題ではなく、中間領域が存在する。一方の極端は「ビットコインは終わりだ、すぐに売却しろ」であり、もう一方は「量子は詐欺だ、まったくリスクはない」というものである。どちらも誤りである。

真実は、合理的かつ実行可能な中間領域にある:ビットコインは明確な工学的課題に直面しており、そのパラメータは既知、研究開発は進行中であり、時間は限られているが、制御可能である——その前提は、コミュニティが適切な緊迫感を維持することである。

最も危険なのは量子コンピュータではなく、パニックと無関心の間で揺れ動く世論の循環であり、それによって、本質的に解決可能な問題を冷静に見つめることができなくなる。

ビットコインは、ブロックサイズ論争、取引所のハッキング、規制の衝撃、創設者の失踪といった試練を乗り越えてきた。量子時代にも立ち向かえるだろう。その前提は、コミュニティが今から着実に準備を進め、パニックせず、諦めず、ビットコインが強さの源泉としてきた堅実な工学的思考で前進することである。

火事は起きていない。いや、皆が心配している方向から火事が起きるとは限らない。しかし、暗号仮定は決して永遠に有効なわけではない。暗号基盤を強化する最良のタイミングは、危機が訪れる前であり、その後ではない。

ビットコインは、未然に起こるかもしれない脅威に向けてあらかじめ備える人々によって、一貫して構築されてきた。これは偏執ではない。これは工学的思考である。

参考文献:本稿は、量子計算リソースの見積もり、ビットコインの脆弱性分析、辟謬心理学およびコンテンツ流通メカニズムに関する、合計66件の研究文献を含む二つの主要テーマのウィキペディア・リポジトリを参照した。主な資料源には、Google量子AI研究所(2026)、『カルダショフ尺度における量子マイニング』論文(2025)、BIP‑360提案文書、Berger & Milkmann研究(2012)、『2020辟謬マニュアル』、およびTim Urban、Dan Lu、patio11などの業界実務者の論述が含まれる。完全なウィキ資料は、公開レビューを歓迎する。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News