2024年最大の暗号通貨詐欺

TechFlow厳選深潮セレクト

2024年最大の暗号通貨詐欺

2024年はWeb3の小口投資家にとって非常に過酷な年であり、あまりにも多くの投資家が詐欺師やハッカーによって財産を奪われた。

執筆:NEFTURE SECURITY

翻訳:白話ブロックチェーン

2024年は、Web3の小口投資家にとって過酷な1年となった。あまりにも多くの投資家が詐欺師やハッカーによって財産を奪われた。

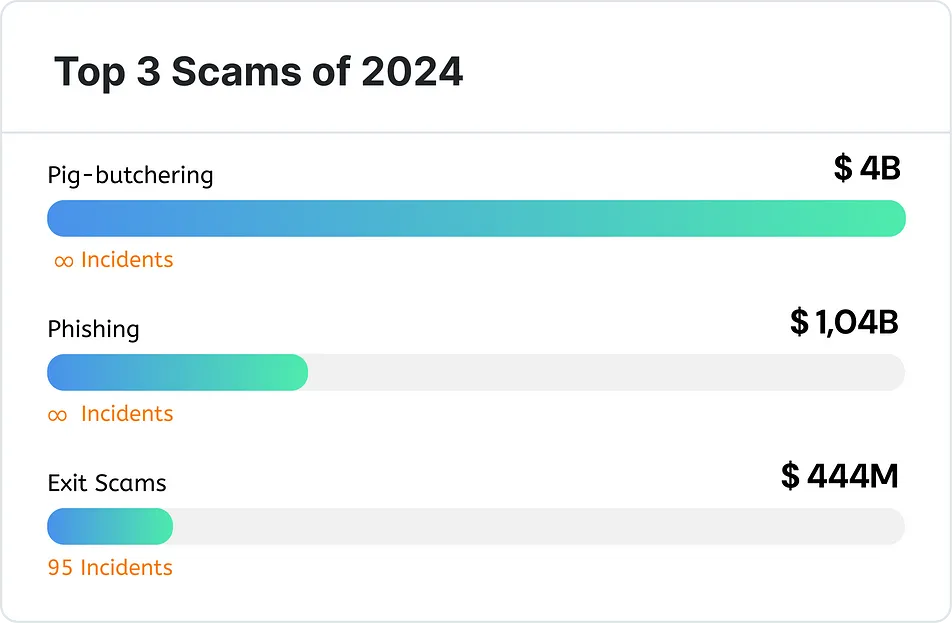

これまでの報道にあるように、小口投資家の損失額を正確に把握することは極めて困難だが、犯罪報告によると、少なくとも58.4億ドルが彼らのウォレットから消えている。このうち、「豚殺し(スクワット)」詐欺による損失は少なくとも40億ドル、フィッシング詐欺(ウォレット盗難やアドレスポイズニングを含む)による損失は10億ドル以上、脱走詐欺(エグジットスキャム)による損失は4.44億ドルに上る。

なお、2024年の暗号資産市場環境は、こうした詐欺師たちにとって大きなチャンスを提供していたことに注意が必要である。

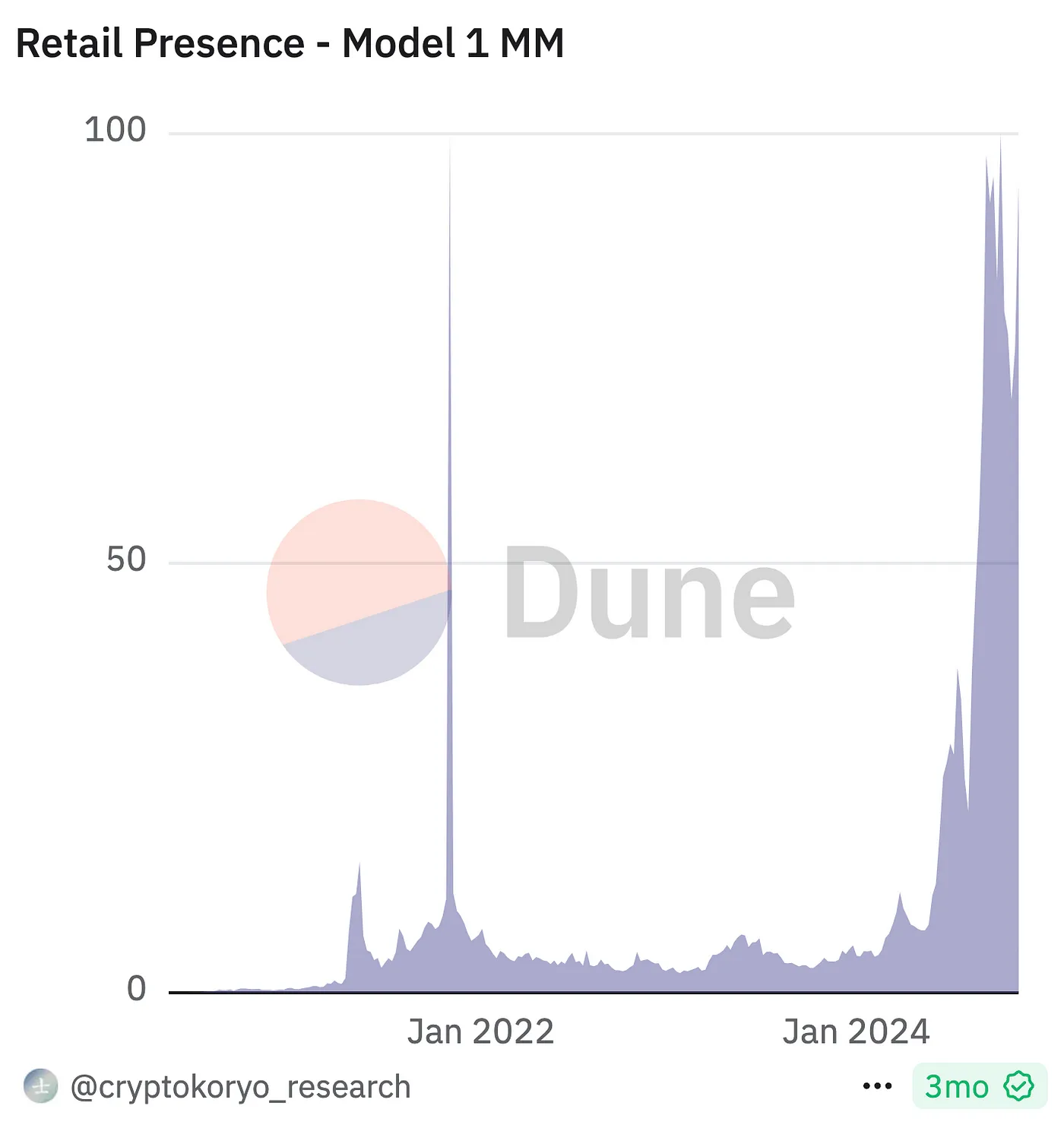

2023年末から始まったブルマーケットは、2024年3月14日にビットコインが史上最高値73,738ドルを記録した時点でピークを迎えた。この上昇は、経験豊富な暗号資産愛好家だけでなく、多くの熱心な新規小口投資家も引き寄せ、大量の流動性を生み出した。2024年はビットコインが10万ドルを突破する年になると広く予想され(実際、それを達成した!)、ミームコインのスーパーサイクルとの相乗効果により、2023年の「ゴーストタウン」のような暗号資産市場は、取引で活気づく繁栄した中心地へと変貌したのである!

出典:Dune

多くの初心者は暗号資産の危険な水域について無知であり、詐欺師にとっては理想的な標的となる。また、長く辛いベアマーケットを経験した熟練トレーダーも、FOMO(取り残される恐怖)に駆られやすく、詐欺師が小口投資家を掠奪するための完璧な環境が整っていた。

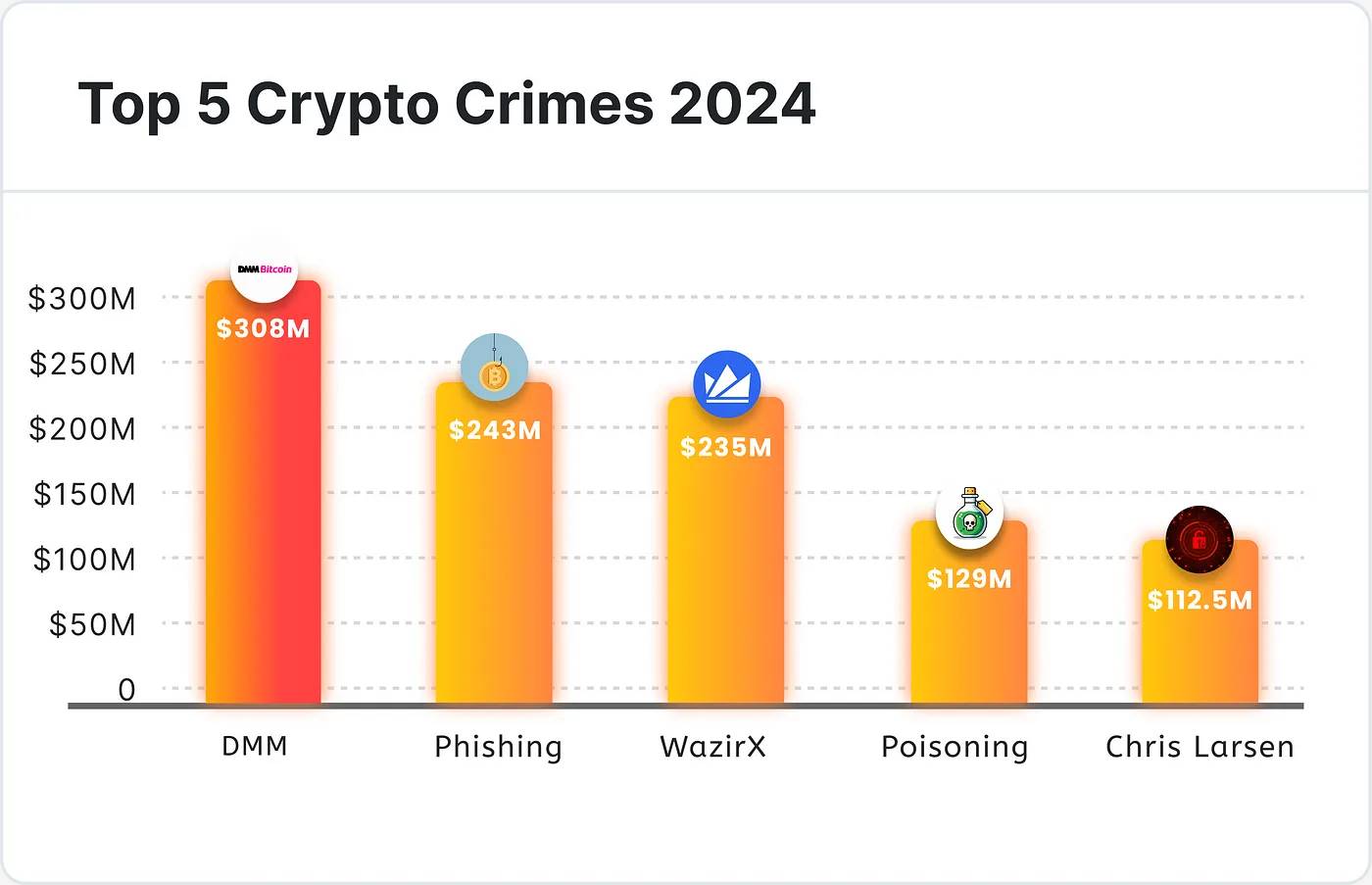

驚くべきことに、「豚殺し」を除いても、2024年に発生した上位5つの詐欺プロジェクトによる損失額は、合わせて6.11億ドルにものぼった。

以下が、2024年における最も成功した暗号資産詐欺の数々である。

1. 2.43億ドルを盗難:史上最大規模のソーシャルエンジニアリング・フィッシング強盗――年間第2位の強盗事件

2024年最大の衝撃を与えた暗号資産詐欺は、単純なソーシャルエンジニアリング型フィッシング攻撃だった。その金額の大きさから、北朝鮮の脅威グループがDMM Bitcoinの秘密鍵を狙って3.08億ドルを盗んだ事件に次ぐ、年間で2番目に大きな財政的損害をもたらした犯罪となった。

現時点では、これは個人が単一の暗号資産フィッシング攻撃で被った史上最大の損失額と考えられている。

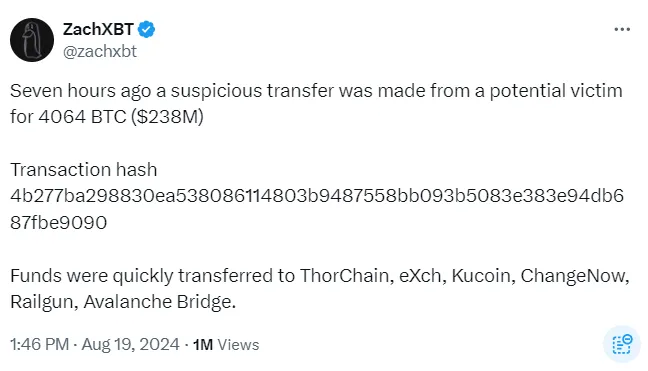

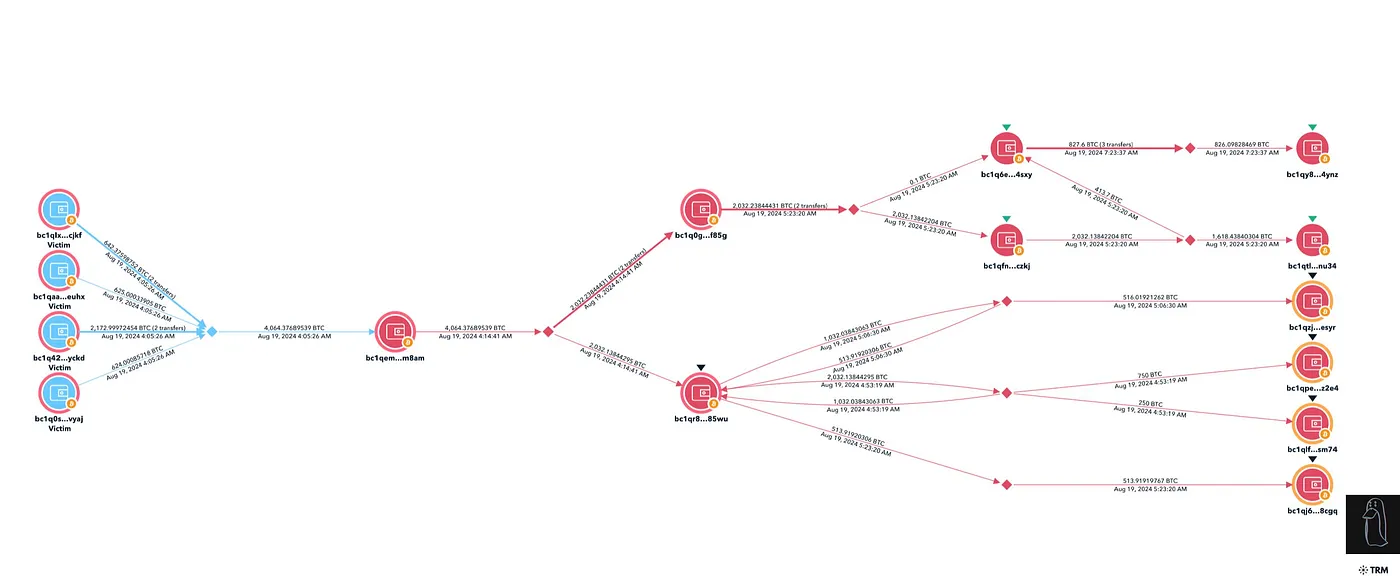

2024年8月19日、暗号探偵ZachXBTがTwitterで、複数の中央集権型取引所(CEX)を通じて洗浄・換金されていた2.38億ドル相当の疑わしい送金を発見したと明かした。すぐに被害者の身元についての噂が広まり始めた――個人なのか、ヘッジファンドなのか、それとも取引所なのか? 攻撃は秘密鍵の漏洩か、フィッシングか、あるいは両方か?

しばらくの間、ZachXBTの調査更新以外にはほとんど情報がなかった。彼が報告したのは、Firn ProtocolとNonKYCが盗難資金約50万ドルを凍結できたという事実だけ――これは全体から見れば微々たるものだった。

そしてちょうど1か月後、2.38億ドルの攻撃から満1か月が経過したタイミングで、ZachXBTは再びTwitter上で事件の全貌を明らかにした。

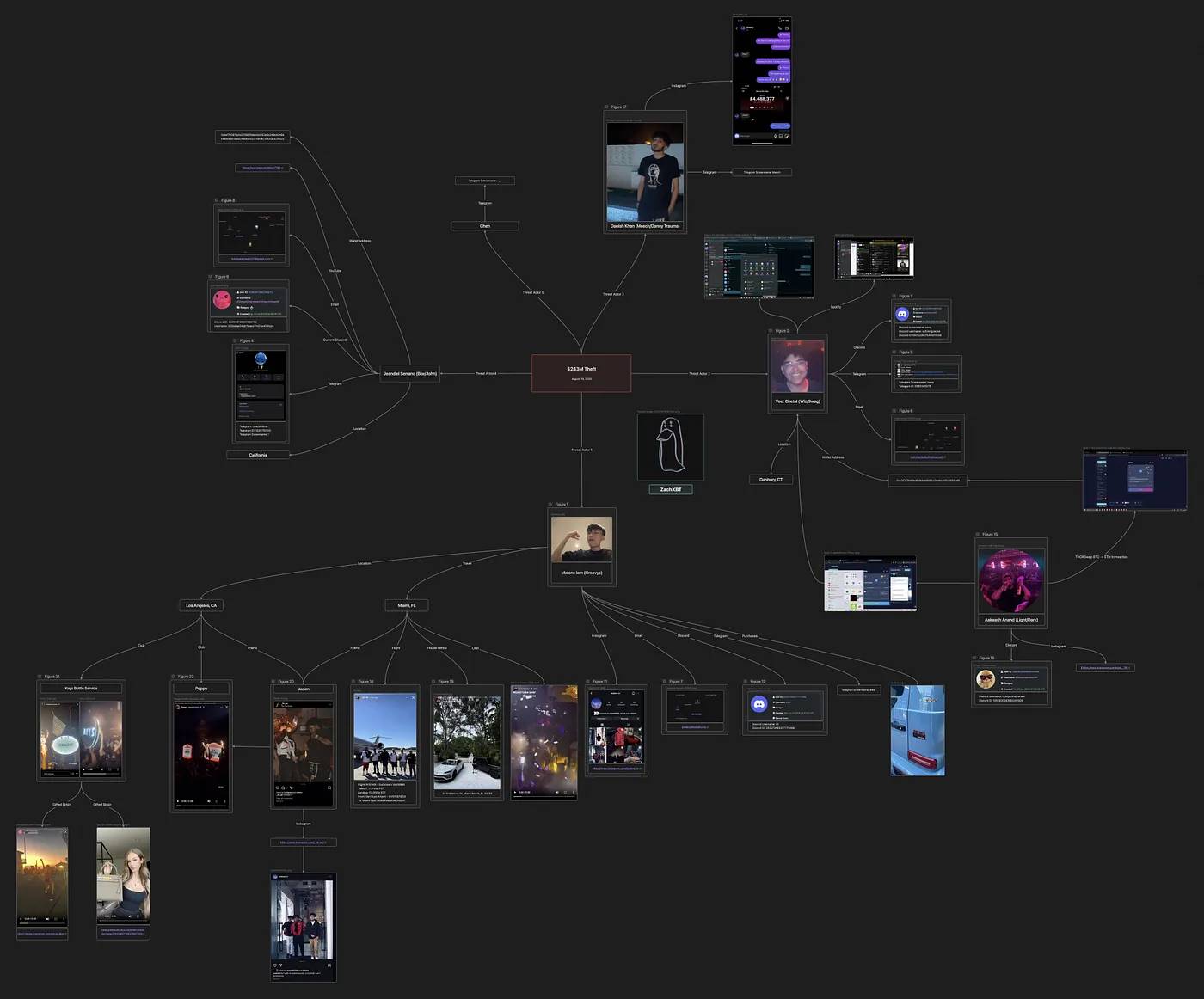

ZachXBTの調査マップ ―― 出典:ZachXBT

この強盗は「高度に複雑なソーシャルエンジニアリング攻撃」であり、一人の個人を標的にしたフィッシング詐欺だった。被害者は、破産した暗号資産取引会社Genesisの債権者だった。

攻撃当日、被害者はGoogleサポートを名乗る偽の電話を受け、これにより個人アカウントが侵入された。ZachXBTの調査によると、その後もう一度電話がかかってきて、今度はGeminiサポートを装った人物が「あなたのGeminiアカウントがハッキングされた」と伝え、二段階認証(2FA)のリセットと資金の移動を指示したという。

何度か説得された末、被害者はAnyDeskで画面共有を行い、攻撃者にBitcoin Coreの秘密鍵へのアクセスと漏洩を許してしまった。

攻撃者は2.43億ドルを盗み出し、直ちに複数のウォレットに分散させ、15以上の取引所へと送金しようとした。ZachXBTの研究によると、盗まれた資産はビットコイン、ライトコイン、イーサリアム、モネロの間で迅速に交換され、追跡を難しくしていた。

ZachXBTの初期の脆弱性追跡 ―― 出典:ZachXBT

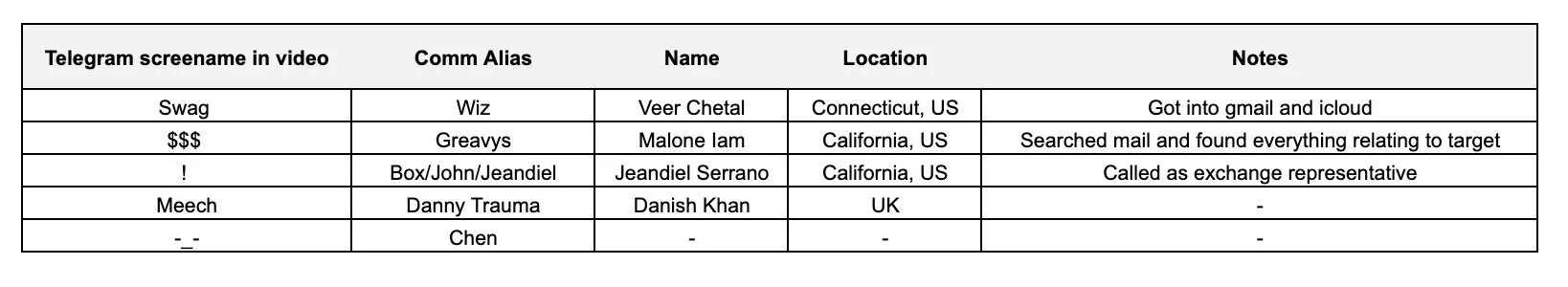

幸運にも(被害者にとっては不幸中の幸い)、攻撃者たちは逃走過程で不注意だった。この油断のおかげで、ZachXBTはフィッシング攻撃を主犯3名および共犯者らにまで遡ることができた。

ZachXBTが作成した容疑者リスト ―― 出典:ZachXBT

彼らが犯した数ある過ちの一つは、画面共有中に被害者に対して2人の名前を明らかにしてしまったことだ。

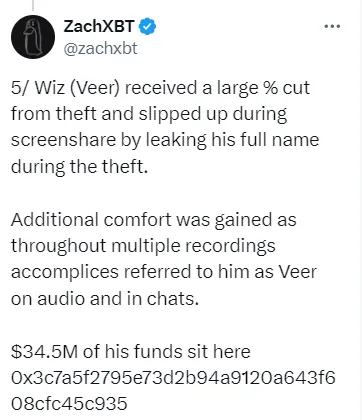

出典:ZachXBT Twitter

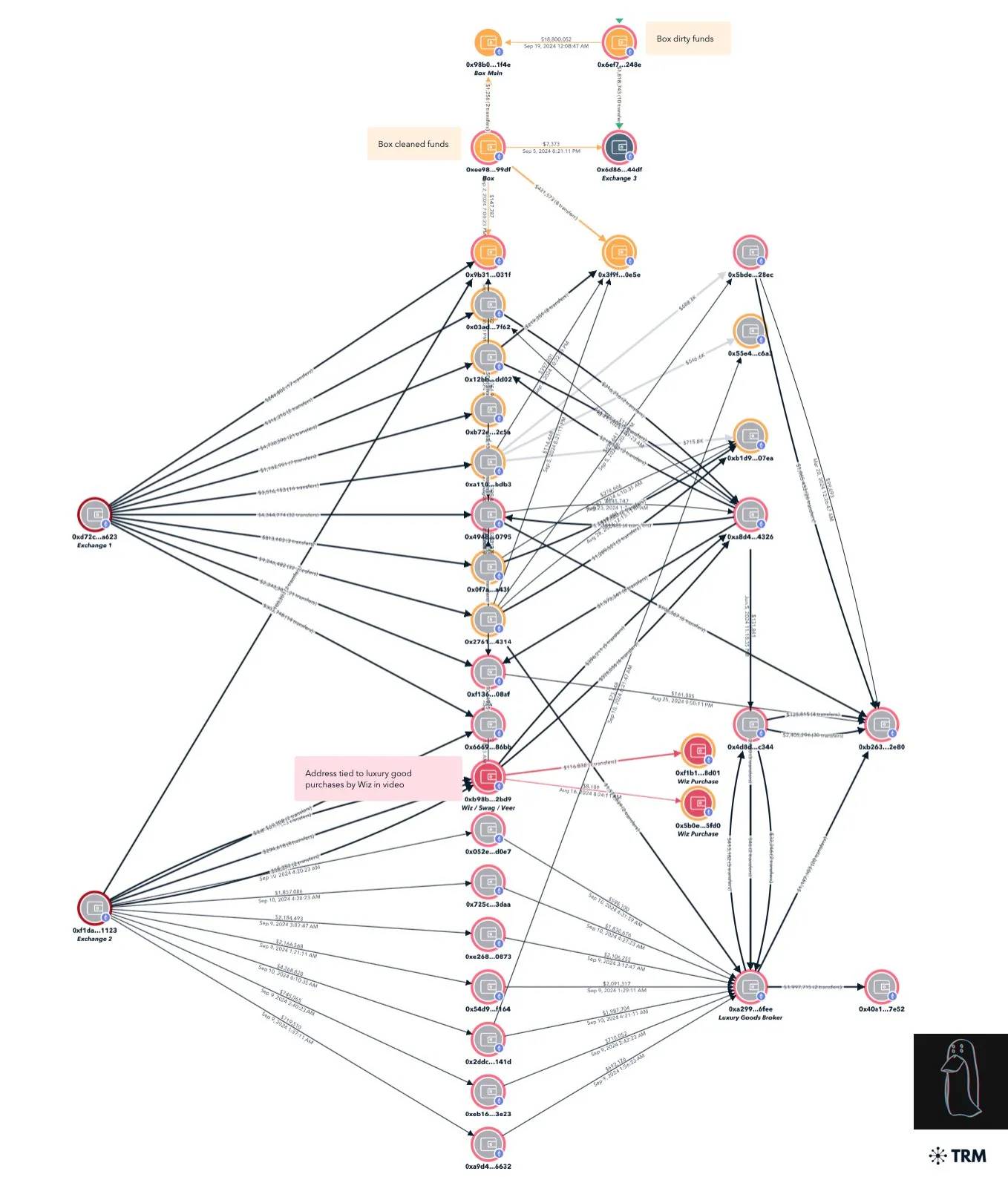

他の過ちはマネーロンダリング技術に関係している。攻撃者は大部分の盗難資金をモネロに交換したものの、ZachXBTが発見したところによると、2人は預け入れアドレスを繰り返し使用しており、盗難資金と合法資金が混ざってしまった。また、ある攻撃者は画面共有中にブランド服を購入するために使ったアドレスを暴露しており、そこには数百万ドルの盗難資金が関連付けられていた。

出典:ZachXBT Twitter

彼らの多くはSNS上に十分な痕跡を残していた――あるいは元恋人などが痕跡を残していた――結果として、ZachXBTの調査で完全な身元が暴かれることになった。ZachXBTはBNセキュリティチーム、Zero Shadow、CryptoForensic Investigatorsと協力し、さらに900万ドルの資金を凍結することに成功した。

ZachXBTが調査結果を公表する前日、Box(Jeandiel Serrano、21歳)とGreavys(Malone Lam、20歳)がFBIに逮捕され、9月19日に起訴された。

Malone Lam ―― 出典:ZachXBT

ソーシャルエンジニアリングによるフィッシング攻撃は、これまで多くの高額な暗号資産強盗の中心的存在だったが、特に複雑な一例では、一人の個人からほぼ1.25億ドルを盗もうとする攻撃もあった。

2. 2024年11月、1.29億ドルのアドレスポイズニング攻撃

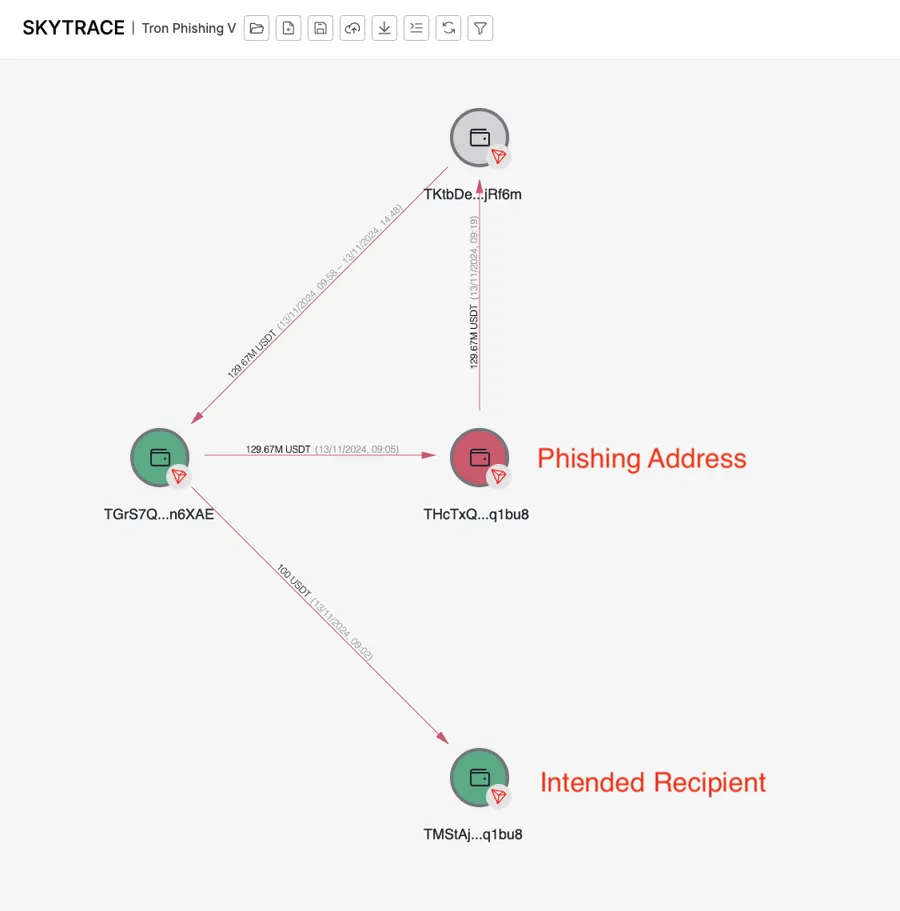

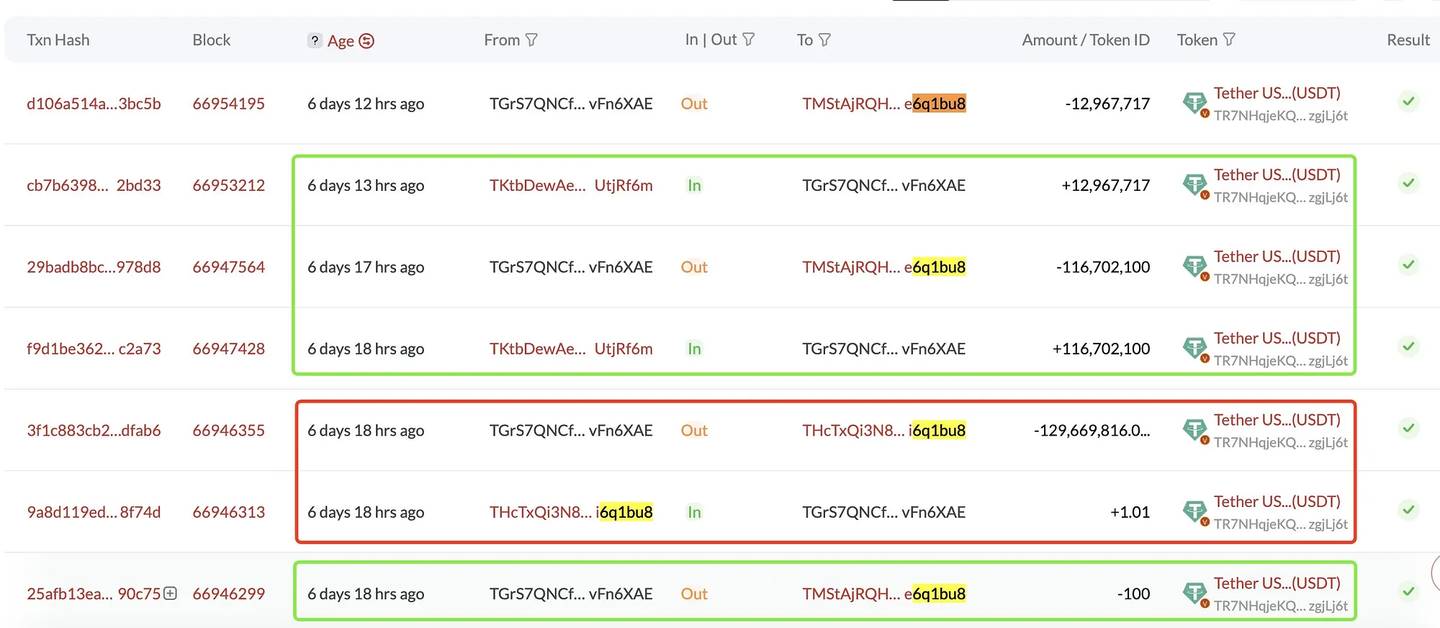

2024年11月20日、ある被害者がアドレスTGrS7QNCf85X2B6ddvGZY2MF9VwvFn6XAEからTMStAjRQHDZ8b3dyXPjBv9CNR3ce6q1bu8へ約1.297億ドルを送金しようと決意した。

まず、テスト送金として100 USDTをアドレスTMStaj…6q1bu8に送信。取引が正常に完了した後、被害者は直ちに全額1.297億ドルの送金を決定した。

しかし、彼らは気づかなかった。テスト取引後に、詐欺師がテストアドレスに似せた偽アドレスを使って1USDTを「ダスト送金」(撒き餌)していたのだ。被害者がコピー&ペーストで宛先アドレスを選択する際、誤ってこの偽アドレスを選んでしまった。この偽アドレスは粗悪な作りで、最後の6桁しか一致しておらず、先頭はTHcTxQで始まっており、本来のTMStajとは全く異なっていた。

出典:Certik

幸運にも、アドレスポイズナーは1時間以内に1.167億ドルを返還し、さらに4時間後に残りの1297万ドルも返還した。

2回の送金と、2回目の金額(1297万ドル)から推測されるに、攻撃者は当初10%の「バグボounty」を得ようと考えていたが、後に考えを変えたようだ。

出典:SlowMist via ScamSniffer

彼らが全額を返還した最も有力な理由は恐怖だ――巨額の盗難資金ゆえに、資源を持つ被害者やブロックチェーン鑑識コミュニティ、法執行機関から特定されることを恐れたのである。

3. Crypto4winners:1億ドルのピラミッド詐欺

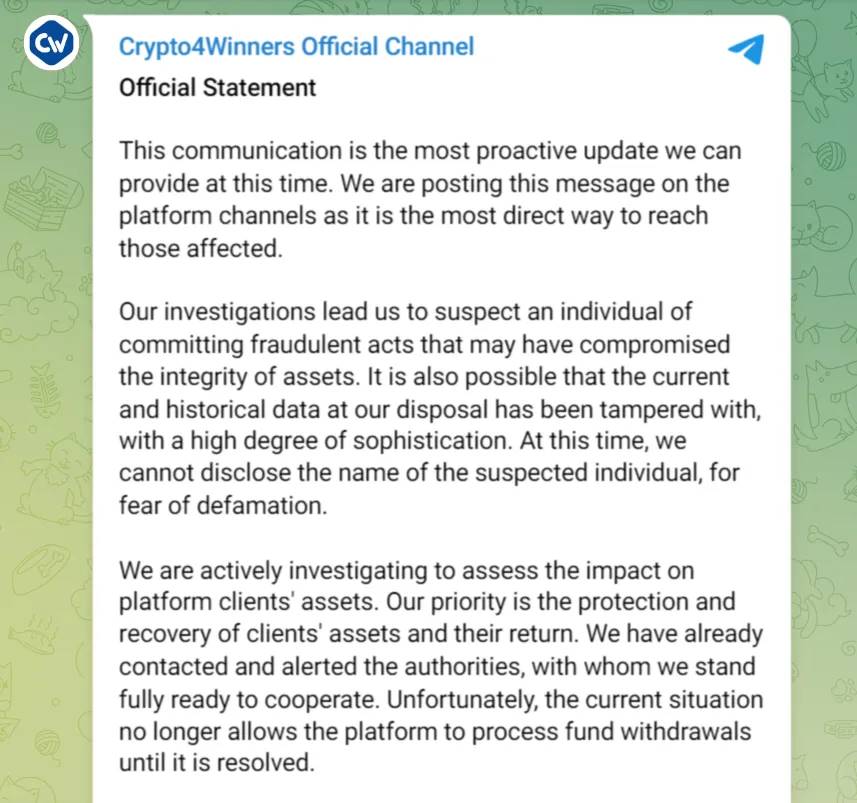

2024年3月9日、投資会社Crypto4winners(月利3〜20%を保証)は、何らかの「脆弱性攻撃」を受けたと発表した。

出典:Crypto4winners Telegramチャンネル

この「ハッキング」を理由に、問題解決まで資金の引き出しができないとCrypto4winnersは主張した。

問題は、2か月前から暗号新聞DL Newsが、Crypto4winnersの共同所有者の一人がLuc Schiltz(ルクセンブルク人)であることを暴露していた点だ。彼は2017年に150万ドル超の詐欺で有罪となり6年刑を受けたが、わずか2年で釈放された。出所直後、彼はCrypto4winnersプロジェクトを共同設立していた。

そのため、「ハッキング」発表と同時に疑念が浮上した。最初の発表後、Crypto4winnersは完全に沈黙した。3月12日またはそれ以前に、顧客たちは弁護士や警察に連絡を取った。

その後数日で、Crypto4winnersがピラミッド詐欺のすべての特徴を持っていることが判明し、数千人に及ぶ被害者を出し、少なくとも1億ドルの損失が発生した。

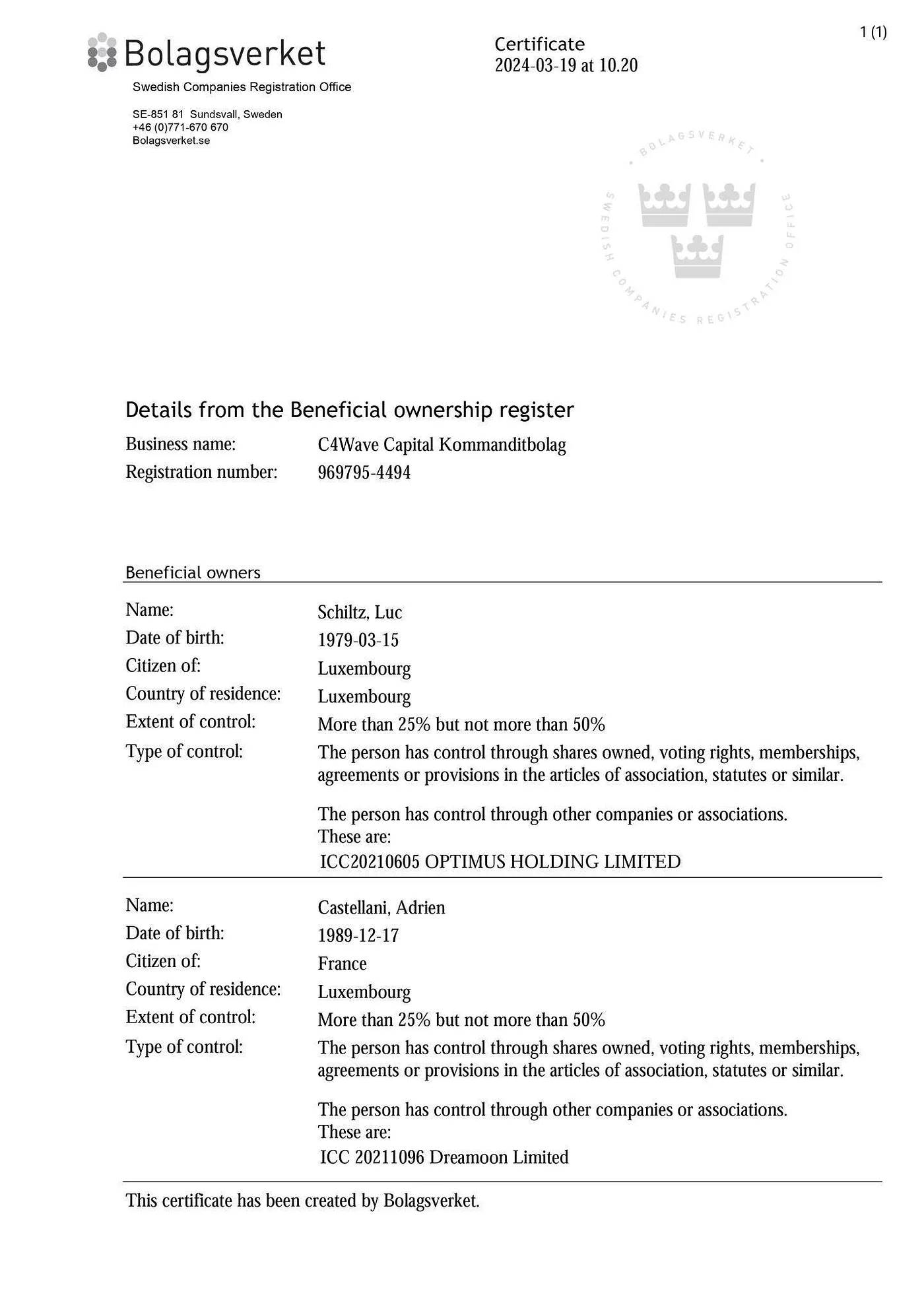

DL Newsによると、Luc SchiltzはCrypto4winnersの共同創設者だが、自身の関与を隠し続けていた。公に掲げられるCEO兼創設者は別のルクセンブルク人Adrien Castellaniだったが、実際にはCastellaniはSchiltzと共に会社を設立しただけだった。

出典:Virgule

長年にわたり、Luc SchiltzがCrypto4winnersに関与しているのではないかという質問が繰り返されたが、彼は共同創設者やパートナーであることを一度も認めず、あくまで「アドバイザー」と称していた。2023年には年内にCrypto4winnersと完全に切り離すと約束したが、明らかに守られていなかった。

出典:DL News

嘘は尽きない。

例えば、彼らが提示する非現実的なリターン。2019年以来、顧客のビットコイン預金に377%のリターンを実現し、毎月7〜20%の利益を上げられると主張したが、これは暗号資産ピラミッド詐欺の典型的な特徴である。

ChainalysisやLedgerとの提携も主張したが、これに対し両社は2022年に公式に否定声明を出した。

Crypto4winnersはスウェーデンで登録された企業だった。2023年、スウェーデンの会社登記所が2021年および2022年の年次報告書の提出を求めた際、同社は信託管理会社であるため不要だと主張したが、これは虚偽だった。清算や無効宣告のリスクがあるにもかかわらず、期限になっても報告書は提出されなかった。

さらに、Crypto4winnersは表面上はルクセンブルク・スウェーデンの法人体だが、実態はドバイ、リトアニア、アイルランド、スウェーデン、ルクセンブルクを結ぶ複雑な構造を持っていたことも判明した。

さらに悪いことに、Crypto4winnersは実質的に空殻企業だった。投資家の資金はすべてアイルランドのBig Wave Developments Limitedという会社に転送されていた。

ルクセンブルク紙Virguleによると、推定1億ドルの顧客資金のうち、Big Wave Developments Limitedの口座に残っていたのは20万ドル未満だった。

この事件で最も信じられないのは、崩壊の原因となった出来事――非常に奇妙な交通事故で、Luc Schiltzが記憶喪失になったとされる点だ。

3月5日の早朝、Luc Schiltzは路肩のガードレールに衝突し、車は斜面を登った。ルクセンブルク警察によると、事故では負傷はなく、その後何らかの理由で高速道路に歩き出し、バスにひかれた。

致命傷は負わず、整形外科病棟に入院した。

しかし、彼はこの事故で記憶を失ったと主張した。問題は、顧客資金のすべてをLuc Schiltzが完全に管理していたことだ。つまり、彼が暗号資産ウォレットや取引所アカウントへのアクセスを失ったということになる。

ただし、Virguleの調査や事故直後にSchiltzを訪ねた人々によると、その記憶喪失は疑わしいものだった。

Adrien Castellaniの友人で「Mario」と匿名化された人物はVirguleに語った。

「彼は最初、記憶を失ったふりをし、その後『親からUSBキーを取り戻す』と言い、すべてが元に戻ると話した……」(フランス語からの翻訳)

その日、MarioはCrypto4winnersとBig Wave Developments Limitedが空殻であることに気づいた。その後3月12日にShiltzと電話で話し、口座に残る20万ドルについて尋ねると、Shiltzは「普通のことだ、これはホットウォレットの資金だから」と安心させた。

記憶喪失を主張しながらも、Luc Shiltzは自分の身元や会社の運営方法を完全に理解していた。では、いったい何を忘れて資金にアクセスできなくなったのか? 明らかにシードフレーズではない。暗号資産の歴史において、1億ドルを記憶だけで管理してきた人物など、ほぼ存在しない。

彼自身も「すべては親の手元にある」と言い、まもなく元に戻ると保証していた。では、問題はどこにあるのか?

この一件とそれに伴うすべての疑問が、裁判所で明らかになることを願うばかりだ。

3月15日、ルクセンブルク検察庁はCrypto4winnersに対して詐欺およびマネーロンダリングの捜査を開始し、2名が拘留・起訴された。

そのうち1人はLuc Shiltzと考えられている。

出典:TrustPilot

4. 2024年5月、7200万ドルのアドレスポイズニング攻撃

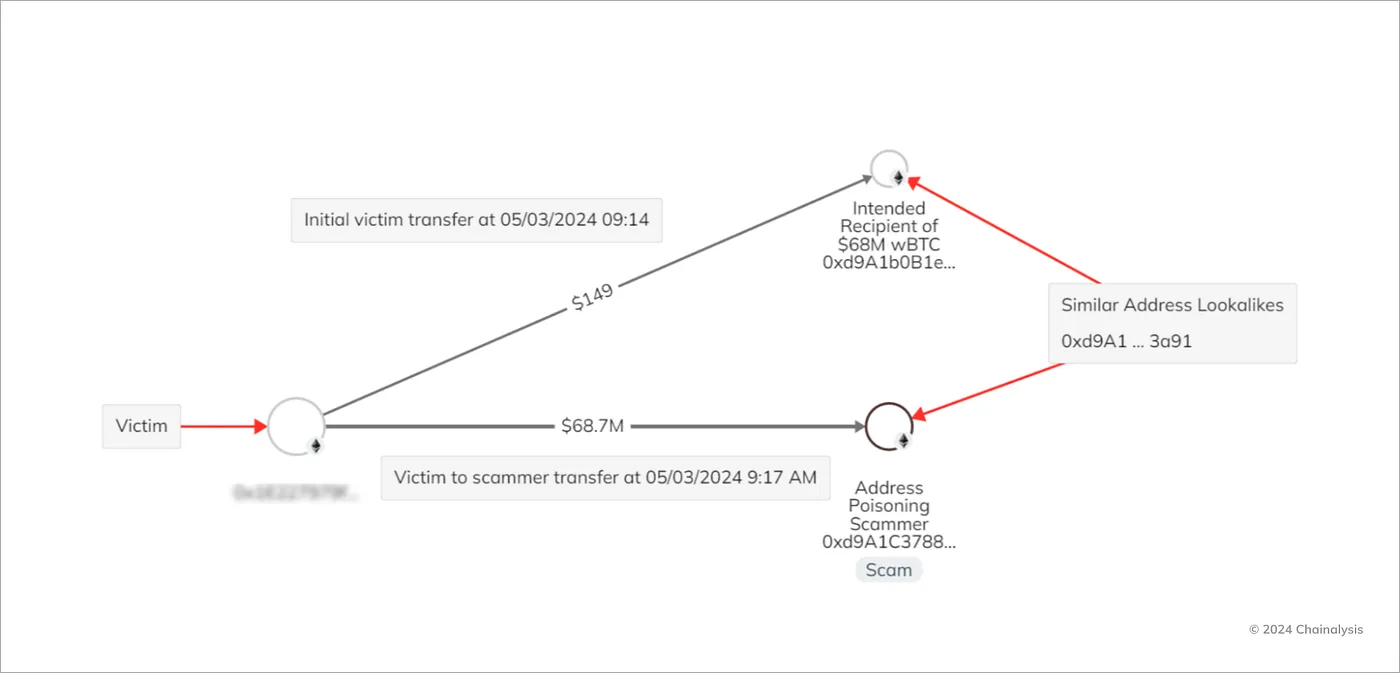

2024年5月3日、ある人物がアドレスポイズニング攻撃の被害に遭い、当時史上最大のアドレスポイズニング強盗事件となった。被害者は悪意あるアドレスに1155枚のwBTCを送金し、7270万ドルを失った。

この出来事は極端な不運と言える。被害者はまず、正当なアドレス(0xd9A1bで始まる)に149ドルのテスト送金を成功させた。その後、誤って偽アドレス――0xd9A1bを模したポイズニングアドレス――をコピー&ペーストしてしまった。

アドレスポイズニングの分解 ―― 出典:Chainalysis

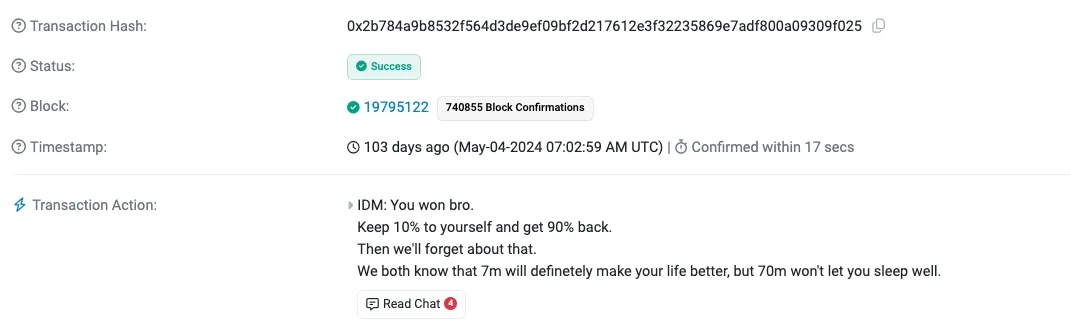

被害者は10%の「バグボounty」を条件に資金の返還を交渉したが、失敗した。攻撃者は貪欲になり、自分が安全だと信じ込んだ――しかし、それは大きな誤りだった。

被害者が攻撃者に送ったメッセージ ―― 出典:Chainalysis

ブロックチェーンセキュリティコミュニティ全体が調査に乗り出し、すぐに攻撃者が資金を返還するとの報道が広まった。ただし、720万ドルは「バグボounty」として差し押さえられた。5月10日、攻撃者は盗難資金のほとんどを返還した。トークン価格の上昇により、最終的に持ち去ったのは300万ドルだった。

2週間後、Match SystemsのCEOであるAndrey Kutinが報告したところによると、資金が早期に返還されたのは良心の呵責ではなく、攻撃者が足跡を消そうとしても、「デバイスフィンガープリント」によって一部の身元が暴露されていたためだった。

5. Epoch Times CFO、6700万ドルの暗号資産詐欺およびマネーロンダリング強盗

2024年6月、Epoch Timesの最高財務責任者(CFO)Bill Guanが大規模な暗号資産詐欺に関与したとして逮捕された。

米国司法省(DOJ)は、Guanが失業保険詐欺などで得た少なくとも6700万ドルの違法収益のマネーロンダリングを共謀したと告発した。この計画では、割引価格で違法資金を暗号資産で購入し、Epoch Timesの口座を含む複数の口座を通じて資金を移動させ、出所を隠蔽していたとされる。

銀行が、同団体の収入が1年間で1500万ドルから410%増の6200万ドルを超えたと報告したことで、この暗号資産詐欺が発覚した。

司法省の起訴状では、これらの告発はEpoch Timesの報道活動とは無関係であると強調している。Guanはマネーロンダリング共謀および銀行詐欺などの重罪に問われており、最大80年の禁錮刑が求刑されている。

6 まとめ

2024年は、Web3分野において小口投資家にとって危機に満ちた1年だった。詐欺やハッキングが横行し、投資家は合計58.4億ドルもの損失を被った。「豚殺し」、フィッシング詐欺、エグジットスキャムが主な犯罪形態である。ビットコインのブルランからミームコインのスーパーサイクルに至るまで、市場の活況は多くの初心者や経験豊富な投資家を惹きつけたが、同時に彼らを詐欺師の標的にもした。とはいえ、一部の盗難資金が回収されたことや、法執行機関・ブロックチェーンセキュリティコミュニティによる犯罪追跡の徹底など、前向きな兆しも見られた。

しかし、これらの事件は暗号資産市場のリスクが常に存在することを改めて思い出させる。投資家は高リターンを追求する一方で、警戒心を高め、セキュリティ意識を強化し、あらゆる投資判断を慎重に行わなければならない。さもなければ、次の犠牲者になってしまうかもしれない。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News