暗号資産セキュリティ会社CertiKとKrakenが論争、ホワイトハットもブラックハットに変わるのか?

TechFlow厳選深潮セレクト

暗号資産セキュリティ会社CertiKとKrakenが論争、ホワイトハットもブラックハットに変わるのか?

ホワイトハットハッカーの行為は合法ですか?

執筆:金鑑智、上海マンキン法律事務所シニア弁護士

暗号資産業界の論争は本当に興味深い。このたび、セキュリティ分野のユニコーン企業CertiKとアメリカの大手取引所Krakenとの対立が起き、私は思わずスイカ畑のモグラになってしまった。

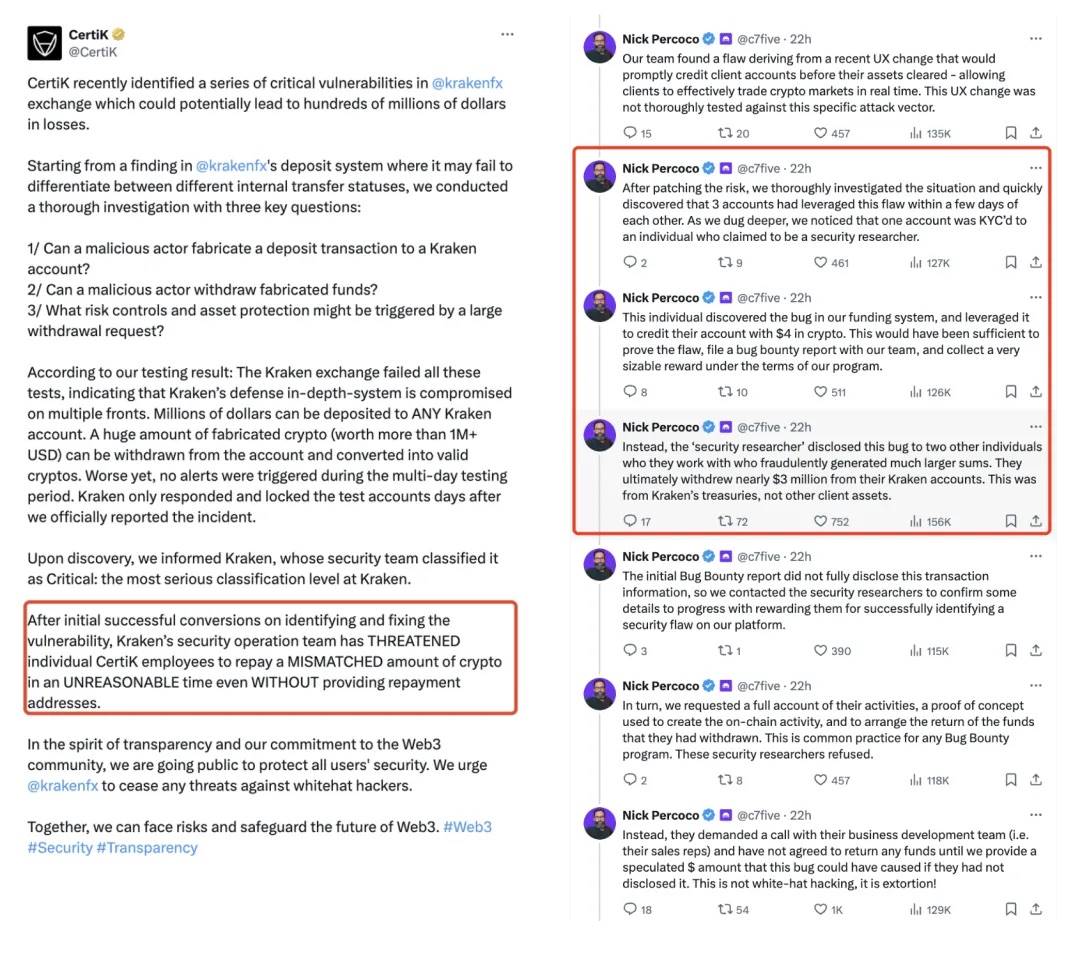

事件の概要は以下の通りだ。CertiKはセキュリティテスト中に、Krakenプラットフォーム上で暗号資産取引口座の残高を不正に増加させる可能性がある重大な脆弱性を発見した。そして、そのテストを通じてKrakenのアラーム通知のしきい値に達することを目指した。しかしKraken側は、CertiKの行為は通常のセキュリティ研究の範囲を超えていると主張し、脆弱性を利用して利益を得ようとしたとして、CertiKを恐喝行為で非難している。

CertiKによると、彼らのテストによりKrakenシステム内の複数のセキュリティ脆弱性が明らかになった。これらの脆弱性が修正されなければ、数億ドル規模の損失につながる可能性があったという。CertiKは、自らの行動はネットワークセキュリティを強化し、すべてのユーザーの利益を守るためのものであり、完全なテストタイムラインと関連する入金アドレスを公開することで透明性と誠実さを証明していると強調している。

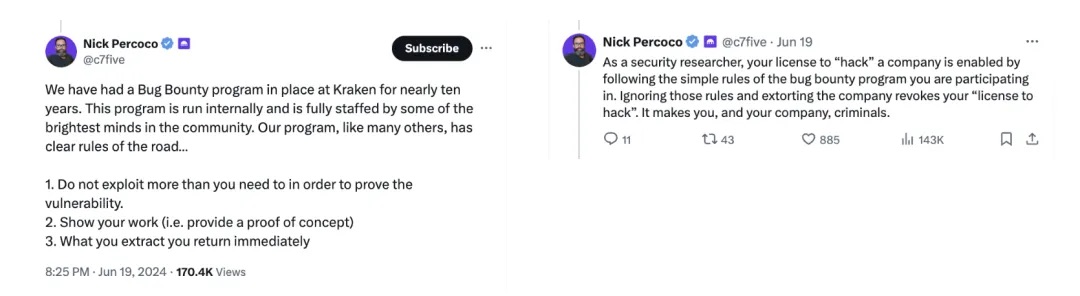

一方、KrakenおよびCSOのニック・ペルコーポ氏はソーシャルメディアや公式声明を通じて、自社のバグ報奨金プログラムには明確なルールがあり、すべての脆弱性発見者はそのルールに従う必要があると強調している。また、CertiKの行動は同社プラットフォームのセキュリティに対する直接的な脅威であったとして、すでに法執行機関に通報済みであると述べている。

今回の対立は技術的・セキュリティの問題にとどまらず、法的・倫理的な境界線にも踏み込んでおり、特にホワイトハットハッカー活動の範囲と責任に関する議論を引き起こしている。これは、マンキン弁護士がホワイトハットハッカーの法的枠組みについてさらに考察する豊かな背景を提供している。

01 ホワイトハットハッカーの行為は合法か?

厳密な行為として見れば、ホワイトハットハッカーの行動は違法なコンピュータシステム侵入と非常に似通っている。しかしながら、ほとんどの場合においてホワイトハットハッカーに対して犯罪行為としての法的評価は行われない。なぜなら、彼らの目的や行動プロセスが、違法行為とは本質的に異なるからである。

ブロックチェーン上のホワイトハットハッカーは、脆弱性を発見し修復することで企業や組織のより安全なネットワーク環境構築を支援し、ネットワークの信頼性と信憑性を高め、全体のセキュリティと安定性に積極的な貢献をしている。

では、報酬を受け取ることはホワイトハットハッカーの評価に影響を与えるだろうか?報酬は有効なインセンティブメカニズムであり、より多くの人材をサイバーセキュリティ分野に惹きつけることができるため、業界全体の安全性向上に寄与する。企業や組織にとっても、コストパフォーマンスの高い脆弱性修復手段となり、同時に自社がサイバーセキュリティを重視している姿勢を示すこともできる。したがって、ホワイトハットハッカーが適切な報酬を得ることは、一般的に業界の慣習とされている。

02 今回は、CertiKはホワイトハットハッカーと言えるか?

CertiKとKrakenの間の論争において、核心となる問題の一つは、CertiKの行動の境界線である。特に、外部ウォレットへ300万ドルを移動させた動機とその合法性が議論の焦点となっている。

行動が透明ではない

CertiKはKrakenと提携しているセキュリティ企業であり、Krakenが脆弱性に対するバグ報奨金プログラムを設けていることを認識していた。つまり、テスト開始前に十分な承認を得ることは可能だった。それにもかかわらず、コミュニティやKrakenが明らかにしたところによると、CertiKは脆弱性を報告する際に具体的な送金額について言及せず、Krakenが「300万ドルを返還せよ」と要求して初めて、「すべてのテスト用アドレス」を公開し、Krakenが主張する金額を実際に持ち去ったわけではないことを証明しようとした。

資金移動は事実

Krakenおよびチェーン上偵察担当者@0xBoboShantiの説明によると、5月27日にはすでにCertiKのセキュリティ研究者が探査およびテストを行っており、これはCertiKが公表した出来事のタイムラインと矛盾している。また、その後の脆弱性テストにおいて、CertiKは「Krakenのアラームシステムが適切に作動するか」を検証するために行った操作だと主張しているが、実際の行動は単なる脆弱性発見にとどまらず、実際に資金を独立したウォレットアドレスへ移動させている。この行為は通常のセキュリティテストの範囲を越えている。情報によると、CertiKは以前にも複数の取引所に対して同様の行為を行い、Tornado Cashを使って資産を送金したり、ChangeNOWで売却処理を行ったりしていたという。

以上の二点から、CertiKの行動はおそらくすでにホワイトハットハッカーの範疇を越えていると考えられる。

03 法的定義が鍵

法的観点から見ると、ホワイトハットハッカーの行動は通常、一定の規範や条件を満たしていれば合法とされる。

アメリカでは、ホワイトハットハッカー活動と密接に関連する法律として『コンピューター詐欺および乱用防止法』(CFAA)がある。CFAAによれば、許可なく、あるいは許可範囲を超えて保護されたコンピュータにアクセスすることは犯罪となる可能性がある。ホワイトハットハッカーの場合、明確な許可を得た範囲内で行動することが求められ、仮にセキュリティテストの目的であっても、許可なく行動すればCFAAに違反するおそれがある。また、技術の進展に伴い、一部の地域ではホワイトハットハッカーの行動を指導・保護するより具体的な規定も徐々に整備されつつある。

中国においても、『サイバーセキュリティ法』は、サイバーセキュリティ防護の強化とサイバー空間管理の強化という全体的な要請を明確にしている。つまり、セキュリティテストを目的としていても、ネットワークへの不正侵入は違法とみなされる可能性がある。また、同法は個人データとプライバシー保護を重視しており、ネットワークテスト中に個人データを取り扱う場合は、その安全とプライバシーが侵害されないよう確保しなければならない。脆弱性を発見した後は、速やかにサイバーセキュリティ管理機関および影響を受けるネットワーク事業者に報告する責任がある。このような報告制度は、脆弱性を早期に修復し、悪用を防ぐことを目的としている。

ただし、Web3.0業界では、一部のホワイトハットハッカーがテスト中に資金を移動させるケースもある。しかし通常はプロジェクト側の黙認下(例:関連grantsがある場合)で行われるか、暗号資産を特定の独立ウォレットに移動させて保管した上で(以降は何も行わない)、脆弱性を報告し、プロジェクト側から報酬を贈与される形をとることが多く、これは業界の慣習ともいえる。

しかし、CertiKのケースでは、資金の実際の移動、とりわけその後の処理が法的に複雑な問題を引き起こしている。第一に、CertiKが私的利益のために資金を移動させたのかどうか。第二に、CertiKがKrakenのホワイトハットハッカーに対する明確な要請を遵守せず、同じ脆弱性を再確認するために資金を移動させたこと。第三に、その後の資金移動に対する処理が違法な利益獲得と見なされる可能性がある。さらに、CertiKの行動後の対応、すなわちKrakenとのコミュニケーションや調整の仕方も、その行動に対する法的評価に影響を与える。

04 結論と省察

確かに、KrakenとCertiKの今回の論争は完全に米国の法的問題であり、マンキン弁護士としては米国法に基づく見解を述べるのは控えたい。だが、もし中国法の下で同様の事案が起きたと仮定すれば、CertiKの行動は恐喝および不正侵入コンピュータシステムの罪に問われる可能性が高いだろう。

実際、ホワイトハットハッカーでも場合によっては「ブラック」に転じる可能性がある。当初の意図がシステムのセキュリティ強化であったとしても、適切な承認を得ずにテストを行う、あるいは発見した脆弱性を私的利益のために利用するような行為は、すでにホワイトハットハッカーとしての法的・倫理的基準から逸脱している。CertiKとKrakenの事件が示すように、許可なく資金を移動させる行為、特に巨額の資金が絡む場合には、テスト目的であってもブラックハット行為と見なされるリスクがある。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News