Vitalikの最新論文を解説:Privacy Pools――コンプライアンスを果たしつつ、プライバシーや非中央集権性を犠牲にしない方法

TechFlow厳選深潮セレクト

Vitalikの最新論文を解説:Privacy Pools――コンプライアンスを果たしつつ、プライバシーや非中央集権性を犠牲にしない方法

私の資金源が清潔かつ合法であることを、プライバシーを暴露せず、中央集権化しない状態で証明し、規制当局を納得させる方法が切実に必要だ。

昨日、Vitalikとバーゼル大学の研究者らが共同で「ブロックチェーンのプライバシーと規制コンプライアンス:実用的な均衡への道(Blockchain Privacy and Regulatory Compliance: Towards a Practical Equilibrium)」と題する論文を発表し、Twitter上で広く注目を集めた。

市場が冷え込んでいる今、なぜこのような論文に注目すべきなのだろうか?

Vitalikの思考や文章は、新しいナラティブや技術の方向性を左右することが多く、また他のブロックチェーン分野の著名な専門家たちも、技術の発展トレンドに対して独自の洞察を持っている。

さらに、本論文が扱うブロックチェーンのプライバシーとコンプライアンスの問題は、暗号資産業界の将来の方向性および規制対応の道筋に関わる重要な課題である。ユーザーのプライバシー保護と規制要件の遵守の間でバランスを取ることは、業界が急務として解決しなければならない難問だ。

論文を精読したところ、提案されているPrivacy Poolsプロトコルは、プライバシーとコンプライアンスの両立を可能にする実現可能な技術的ソリューションを提示していることがわかった。これにより、Tornado Cashが規制対象となり事実上破綻したという悲劇が、二度と繰り返されなくなるかもしれない。

しかし、この論文は学術的・技術的色合いが強く、読みづらく、その詳細や意義を一般のユーザーが理解するのは容易ではない。

そこで深潮研究院では、本論文を解釈・要約し、平易な言語で核心的な要点を説明することで、より多くの人々がプライバシーとコンプライアンスという重要課題とその技術的アプローチ、および可能性のある解決策を理解できるように試みた。

著者は誰か?

まず、本論文はVitalikが主導し、学術界および業界関係者が共同で執筆したものである。

Vitalikが第一著者として名を連ねており、暗号資産分野における影響力と威信により、提案されたスキームがより多くの注目を集めやすくなっている。

その他の共著者には以下が含まれる:Jacob Illum氏(暗号資産調査機関Chainalysisのリサーチャー);

mat nadler氏(バーゼル大学博士課程学生で、DeFiおよびEVM開発プロジェクトにも携わる);

Fabian Schär氏(バーゼル大学教授、パブリックチェーンおよびDeFiプロトコルを研究);

Ameen Soleimani氏(複数の著名な暗号資産プロジェクトの創設者であり、豊富な実践経験を持つ)

背景:プライバシーと規制の矛盾――Tornado Cashの悲劇

-

パブリックブロックチェーンは取引の透明性を設計思想としており、誰でも取引を検証でき、中央集権的な第三者に依存しない。しかし、これは同時にプライバシーの問題を引き起こす。ブロックチェーン上には各アドレスのすべての取引履歴が記録されており、追跡・分析が可能になるからである。

-

ビットコインのホワイトペーパーでは、公開鍵による匿名性がプライバシー保護になるとされているが、この保護は不十分であることが明らかになっており、さまざまなブロックチェーン分析ツールによってアドレスと取引が関連付けられている。そのため、パブリックチェーンのプライバシー保護を強化するためのより強力な暗号技術が必要である。

-

ZcashやTornado Cashのような汎用ゼロ知識証明システムは、匿名セットをすべての取引にまで拡大でき、プライバシー保護を高める。しかしTornado Cashは一部のハッカーに悪用され、最終的にそのスマートコントラクトアドレスがOFACにより制裁対象となった。

Tornado Cashに関する問題について、深潮は技術的背景を補足し、過去の規制制裁についてあまり知らない読者の参考とする:

-

Tornado Cashはゼロ知識証明に基づくプライバシー強化プロトコルであり、匿名取引を実現する。ユーザーは資金を預け入れ、別のアドレスから引き出すことができる。ブロックチェーン上では入金と出金しか見えず、両者の対応関係は不明となるため、匿名性が確保される。

-

しかし、このプロトコルは一部のハッカー組織に悪用され、マネーロンダリングに利用された。例えば、北朝鮮のハッカー組織がTornado Cashを通じて不正資金を洗浄したとの証拠もある。

-

そのため米国財務省の外国資産管理局(OFAC)は、最終的にTornado Cashのスマートコントラクトアドレスを制裁リストに掲載した。規制当局は、このプロトコルがマネーロンダリングを容易にし、金融犯罪の取り締まりを困難にすると判断したのだ。

-

Tornado Cashの根本的な問題は、合法ユーザーがプロトコルに集まる違法活動と切り離せないことにある。

-

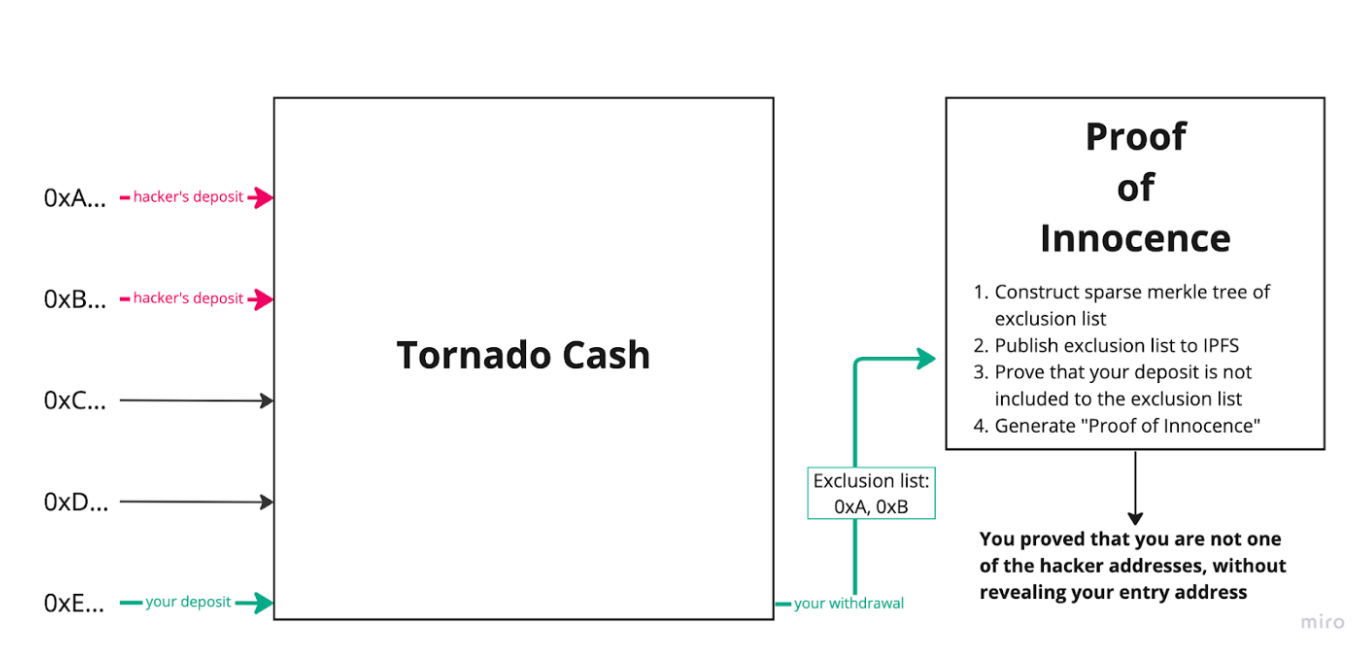

ただし、この証明の生成にはTornado Cashの中央集権的なサーバーに依存する必要がある。ユーザーは出金情報の詳細をサーバーに提供し、サーバーは自らが保有するデータベースを用いて、どの入金に対応する出金かを確認し、証明を生成する。

-

つまり、完全なデータベースを持つTornado Cashに依存せざるを得ず、分散型ではなくなる。通常のユーザーは証明の正当性を検証できないため、ユーザーも規制当局も「信じるしかない」という状況になる。

私たちは、プライバシーを損なわず、分散型を維持しつつ、自分の資金の出所が正当かつ合法であることを証明し、規制当局にも納得させる方法を切実に求めている。

そこで本論文は、Privacy Poolsプロトコルという実現可能な技術的ソリューションを提案する。これにより、ユーザーは資金がカスタム定義された関連セットから来ていることを証明できるようになり、プライバシーを守りつつ、特定の違法出所からの資金かどうかを示すことが可能になる。

これは、プライバシーと規制の両立に向けた第一歩となるかもしれない。

zk+関連セット:問題解決の鍵

上記の背景から、私たちが解決すべき課題は、「無実」であることを、プライバシーを侵害せず、かつ分散型のまま証明することであることがわかる。

プライバシーの保護といえば、すぐにゼロ知識(zk)を思い浮かべるだろう。実際、Vitalikの最新論文でも、特にzk-SNARKがプライバシー問題解決において果たす価値が認められている:

-

ゼロ知識性:秘密データを漏らさず、主張の正しさだけを証明する。

-

簡潔性:証明が短く、検証が高速。計算が複雑でも効率的である。

しかし、zk-SNARK単体では部分的な問題しか解決できない。つまり、「取引が存在した」ことは証明できるが、取引の詳細は隠せる――ということに留まる。

問題を完全に解決するには、取引の詳細を隠したまま、その資金の出所が問題ないことを証明する必要がある。

そこで本論文は、zkに加えてもう一つの手法――関連セット(Association Set)――を組み合わせることを提案する。

-

関連セットとは、資金の出所を完全に隠すでも、完全に公開するでもなく、ユーザーが任意に定義した集合からのものであることを証明する仕組みである。例えば、1BTCを送金したが、その1BTCは複数の取引から集めたものだとする。これらの取引群が一つの関連セットとなる。

-

関連セットの大きさや構成はユーザーが自由に決定でき、大きな匿名セットでプライバシーを高めることも、小さなセットでコンプライアンスを証明することも可能である。

関連セットの概念を理解した上で、zk+関連セットがどのようにしてプライバシーと資金出所の証明を両立するのかを見てみよう:

-

ユーザーが入金する際、zkを用いてsecret(秘密鍵)を生成し、それから公開されるcoin IDを算出する。(自分がその資金と結びついていることをマーク)

-

出金時にはnullifierを提出し、自分がそのsecretを使用したことを証明する。(その資金が自分のもとにあることを証明)

-

ユーザーはzk技術を使って、自分のcoin IDが「全体集合」と「自分が宣言した関連セット」の両方に存在することを証明するだけでよい。(資金の出所がクリーンであることを証明)

-

外部からは取引回数と資金の所属する集合しか見えず、送受信者の具体的な情報は得られない。

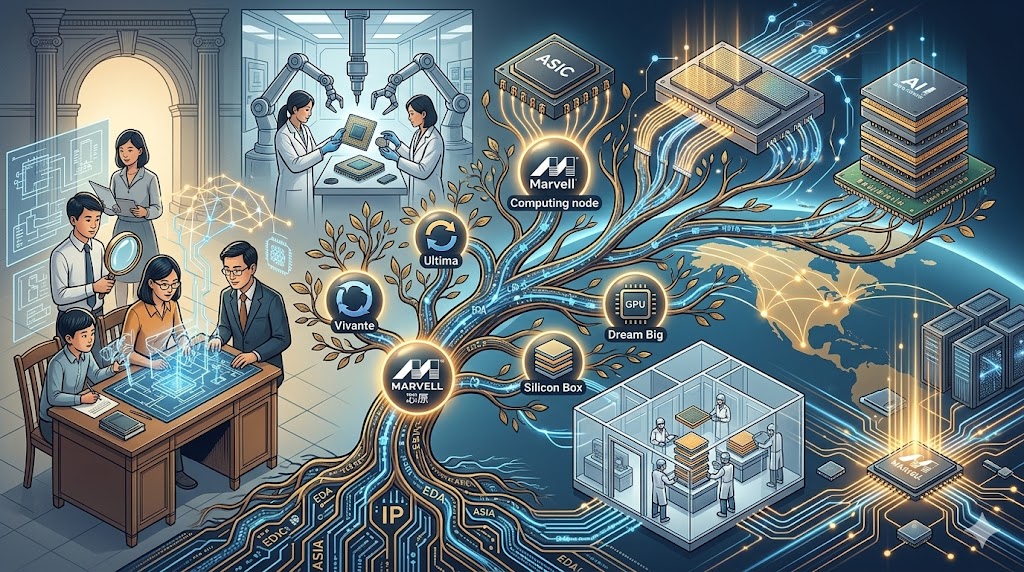

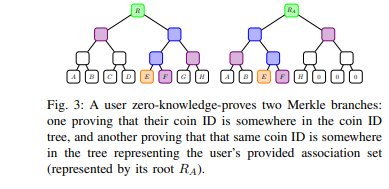

もう少し技術的に見ると、原論文のこのメルクル木の図が参考になる。図中のメルクル木は、取引自体がzk化された後のCoin IDの集合であり、詳細は見えず、木構造内にCoin IDのみが格納されている。

左側の木は現在発生しているすべての取引を表しており、そこに自分の資金が含まれている可能性がある。この資金の出所が問題ないことを証明するために必要なのが右側の木――これはユーザーが独自に定義した関連セットであり、自分の資金と他の取引との関連が含まれている。右側の取引履歴を明確に説明できれば、現在の資金の出所も説明できるのである。

大きな枠組みで言えば、これはまさに「privacy pool(プライバシープール)」である。右側の関連セットの中に自分の資金の流れがあり、ゼロ知識証明を通じて、それが真実であることを証明できるが、取引の詳細までは明かさずに済む。

Privacy Poolsの実際のユースケース

論文は、Privacy Poolの応用を示す非常にわかりやすい例を挙げている。

-

前提設定:

-

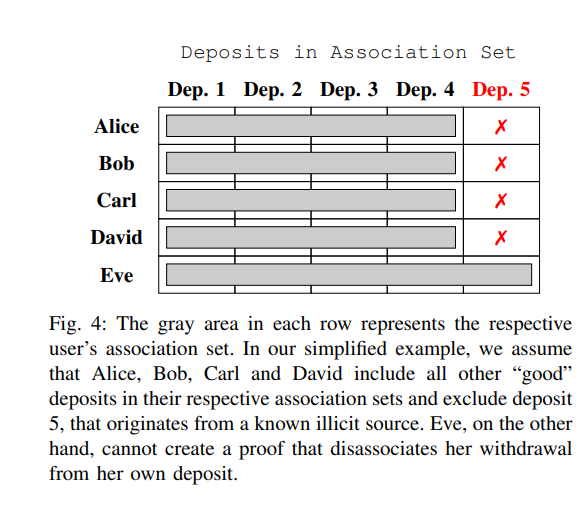

5人のユーザーがいる:Alice、Bob、Carl、David、Eve。

-

最初の4人は誠実だが、Eveは既知の泥棒である。

-

Eveの実身は不明かもしれないが、「Eve」とラベル付けされたアドレスに入金された資金は盗まれたものだと公衆は知っている。

-

ユーザーが出金時の選択と駆け引き:

-

各ユーザーが出金する際、論文の方法に従い、関連セットを選択できる。

-

この関連セットには、必ず自分の入金が含まれていなければならない。つまり、ユーザーは自分の入金を除外できない。

-

Alice、Bob、Carl、Davidの4人は、既知の悪意ある行動者Eveと関連付けられたくないため、Eveを含まない関連セットを選ぶことができる。これにより、Eveとは無関係であることを証明できる。

-

一方、Eveには問題がある:彼女は自分一人だけを含む関連セットを選ぶことができない。そうすれば直ちに悪意ある行動者だと露呈してしまうからだ。

-

悪行を隠蔽しようとして、Eveは5人全員を含む関連セットを選ぶかもしれない。そうすれば観察者を混乱させられるだろう。

-

しかし、他の4人がいずれもEveを含まない関連セットを選んでいるため、Eveの試みは無意味になる。排除法により、Eveが悪意ある行動者であることが判明してしまうのだ。

-

-

結果:

-

関連セットの選択を通じて、Alice、Bob、Carl、Davidは、既知の悪意ある行動者Eveと関連がないことを証明できる。

-

Eveは悪行を隠せない。なぜなら、彼女の関連セットは全員を含んでいるからである。

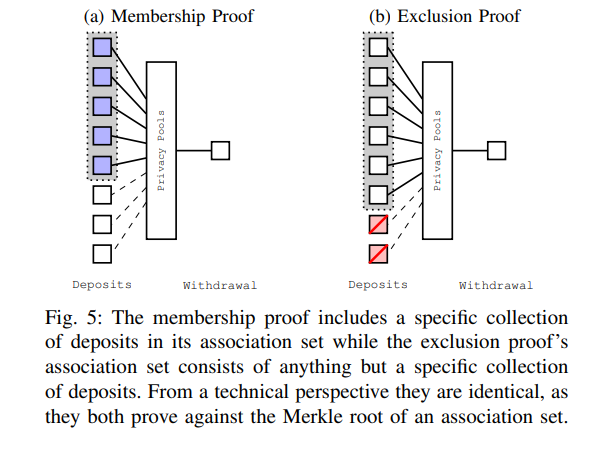

論文の図5は、この2種類の証明の違いをさらに明確に示している。メンバーシップ証明(membership proof)は特定の入金集合を含み、エクスクルージョン証明(exclusion proof)の関連セットは、特定の入金集合を除くすべての入金を含む。

将来展望

上述のzkSNARKと関連セットに基づくプライバシー強化プロトコルは、ブロックチェーン技術がコンプライアンスとプライバシーの間にバランスを取る手段を提供するが、依然として技術的・ガバナンス上の課題が残っている。著者らは今後の発展方向を以下のように提唱している:

-

プライバシー特性のさらなる研究:これらのプロトコルが提供するプライバシーは、多くの要因に依存する。関連セットのサイズ、ルート選択の適切さ、ユーザーの誤りなどが、攻撃者による取引のリンクを可能にする場合がある。

-

善悪の分離特性の研究:特定の仮定下での善良な行動者と悪意ある行動者の行動パターンをさらに研究し、前者の公開証明が後者のプライバシーに与える影響を検討する。

-

法的リサーチ:法律家が特定の開示要件についてさらに研究すべきである。本論文の提案は極めて柔軟性が高い。法律の専門家の知見により、プロトコルおよびそのエコシステムを調整し、さまざまな法域の規定に準拠できるようにすべきである。

最後に我々は、現時点ではプライバシーとコンプライアンスがしばしば調和不可能な対立物と見なされていることに留意する。

本論文が提示する技術は、両者の間にバランスを見出す一歩となり、業界全体に前向きな意義をもたらす。より多くの研究者や開発者がこのような技術に触発され、業界の健全かつ持続可能な発展に貢献することを願っている。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News