Après avoir utilisé le Wi-Fi de l'hôtel pendant trois jours, mon portefeuille crypté a été piraté pour 5 000 dollars

TechFlow SélectionTechFlow Sélection

Après avoir utilisé le Wi-Fi de l'hôtel pendant trois jours, mon portefeuille crypté a été piraté pour 5 000 dollars

Ce jour-là, je n'ai signé aucune transaction de transfert de fonds, mais plutôt une autorisation.

Auteur :The Smart Ape

Traduction : TechFlow

Il y a quelques jours, je suis parti en vacances de fin d'année avec ma famille dans un très bel hôtel. Un jour après avoir quitté l'hôtel, mon portefeuille était complètement vidé. Je ne comprenais absolument pas ce qui s'était passé, car je n'avais cliqué sur aucun lien de phishing ni signé aucune transaction malveillante.

Après plusieurs heures d'enquête et l'aide d'experts, j'ai finalement découvert la vérité. Tout cela était dû au Wi-Fi de l'hôtel, à un bref appel téléphonique et à une série d'erreurs stupides.

Comme la plupart des passionnés de cryptomonnaies, j'avais emporté mon ordinateur portable, pensant pouvoir travailler un peu même pendant que je passais du temps avec ma famille. Ma femme m'avait pourtant demandé à plusieurs reprises de ne pas travailler pendant ces trois jours. J'aurais vraiment dû l'écouter.

Comme les autres clients, j'ai connecté mon appareil au réseau Wi-Fi de l'hôtel. Ce réseau ne nécessitait pas de mot de passe ; il suffisait de passer par une page de connexion (captive portal) pour accéder à Internet.

J'ai travaillé normalement dans l'hôtel, sans effectuer d'opérations risquées : pas de création de nouveau portefeuille, pas de clics sur des liens étranges, ni d'accès à des applications décentralisées (dApps) suspectes. Je me contentais simplement de consulter X (Twitter), mes soldes, Discord et Telegram.

À un moment donné, j'ai reçu un appel d'un ami du milieu crypto. Nous avons discuté marché, bitcoin et sujets liés aux cryptomonnaies. Mais ce que j'ignorais, c'est qu'une personne à proximité écoutait notre conversation, et avait compris que je travaillais dans le domaine des cryptos. C'était là mon premier erreur. Grâce à notre discussion, l'individu a appris que j'utilisais un portefeuille Phantom et que j'étais un utilisateur possédant un portefeuille conséquent.

Cela l’a amené à me prendre pour cible.

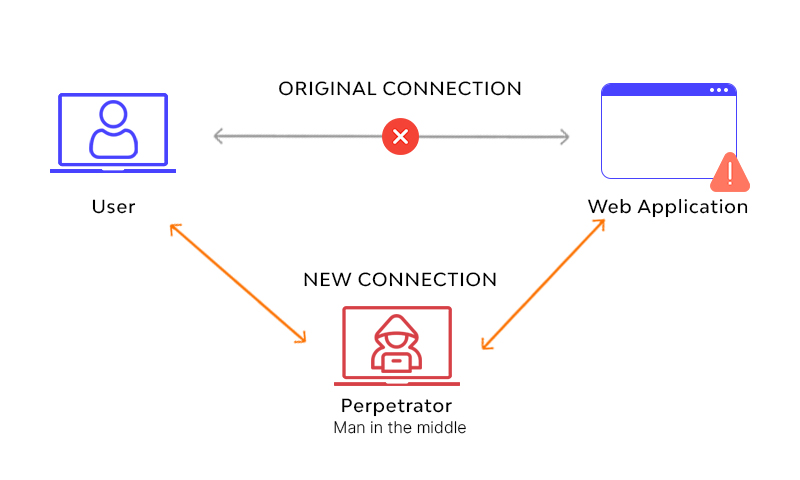

Dans un réseau Wi-Fi public, tous les appareils partagent le même réseau, et en réalité, la visibilité entre appareils est bien plus élevée qu'on ne le pense. Il existe presque aucune protection réelle entre utilisateurs, ce qui ouvre la porte aux attaques dites « de l’homme du milieu » (Man-in-the-Middle Attack). L’attaquant agit comme un intermédiaire silencieux, s’insérant entre vous et Internet — un peu comme si quelqu’un lisait et modifiait vos lettres avant qu’elles n’arrivent à destination.

Lorsque je naviguais sur le Wi-Fi de l’hôtel, un site web semblait charger normalement, mais en arrière-plan, du code malveillant avait été injecté. Sur le moment, je n’ai remarqué aucune anomalie. Si j’avais utilisé certains outils de sécurité, j’aurais pu détecter ces manipulations, mais malheureusement, ce n’était pas le cas.

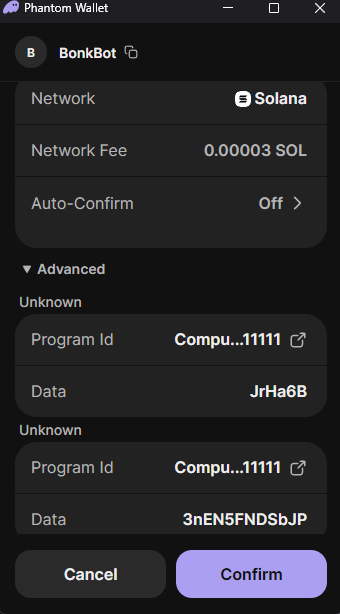

Normalement, un site peut demander à votre portefeuille d’approuver certaines actions. Phantom affiche alors une fenêtre où vous pouvez choisir d’accepter ou de refuser. En général, on approuve ces requêtes en faisant confiance au site et au navigateur. Mais ce jour-là, je n’aurais pas dû le faire.

Alors que j’étais en train d’effectuer un échange de jetons sur @JupiterExchange, le code malveillant a déclenché une demande de portefeuille, remplaçant ainsi mon opération normale d’échange. J’aurais pu remarquer qu’il s’agissait d’une requête malveillante en examinant attentivement les détails de la transaction, mais comme j’étais déjà en train d’utiliser Jupiter, je n’ai eu aucun soupçon.

Ce jour-là, je n’ai signé aucune transaction de transfert de fonds, mais plutôt une autorisation d’accès. Et c’est précisément cette autorisation qui a permis le vol de mes actifs quelques jours plus tard.

Le code malveillant ne m’a pas demandé directement d’envoyer des SOL (Solana), car cela aurait été trop évident. À la place, il a sollicité une « autorisation d’accès », une « approbation de compte » ou une « confirmation de session ». En termes simples, j’ai donné à une autre adresse le droit d’agir en mon nom.

J’ai accepté parce que je pensais que cela faisait partie de mon opération sur Jupiter. À ce moment-là, le message affiché par Phantom semblait technique, ne mentionnait aucun montant et ne signalait aucun transfert immédiat.

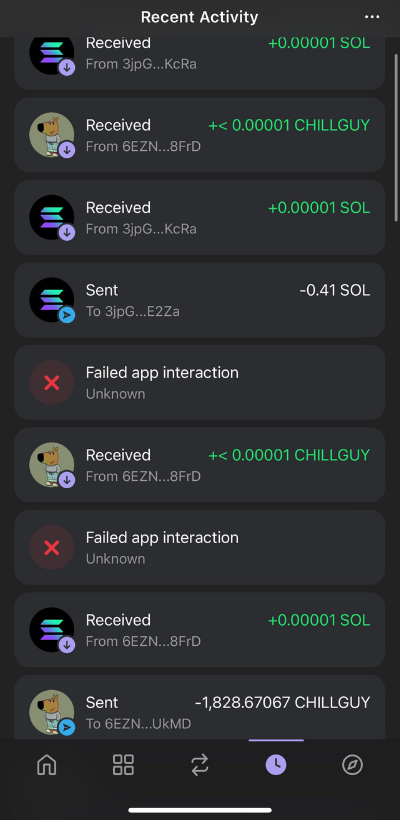

Et c’était exactement tout ce dont l’attaquant avait besoin. Il a patienté jusqu’à ce que je quitte l’hôtel, puis il est passé à l’action : il a transféré mes SOL, retiré mes jetons et déplacé mes NFT vers une autre adresse.

Je n’aurais jamais imaginé qu’une telle chose puisse m’arriver. Heureusement, ce n’était pas mon portefeuille principal, mais un portefeuille chaud utilisé uniquement pour des opérations spécifiques, pas pour conserver des actifs à long terme. Malgré cela, j’ai commis de nombreuses erreurs, et je considère que j’en suis principalement responsable.

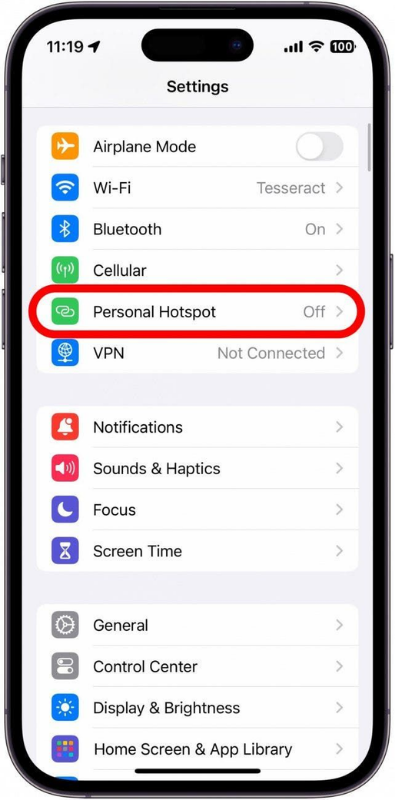

Premièrement, je n’aurais jamais dû me connecter au Wi-Fi public de l’hôtel. J’aurais dû utiliser le point d’accès mobile de mon téléphone.

Mon deuxième erreur a été de parler de cryptomonnaies dans un espace public de l’hôtel, où beaucoup pouvaient entendre notre conversation. Mon père m’avait toujours dit de ne jamais laisser savoir que je travaillais dans la crypto. Cette fois, j’ai eu de la chance. Certains ont été victimes d’enlèvements, voire pire, à cause de leurs actifs numériques.

Une autre erreur a été d’approuver une requête de portefeuille sans y prêter suffisamment attention. Convaincu que la requête provenait de Jupiter, je ne l’ai pas analysée en détail. En réalité, chaque demande de portefeuille doit être soigneusement vérifiée, même sur une application que vous faites confiance. Une requête peut être interceptée et ne pas provenir réellement de l’application que vous pensez.

Finalement, j’ai perdu environ 5 000 dollars depuis un portefeuille secondaire. Ce n’est pas la pire situation possible, mais cela reste profondément frustrant.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News