SlowMist : Une vieille arnaque dans une nouvelle bouteille – Analyse des fraudes par robots d'arbitrage MEV

TechFlow SélectionTechFlow Sélection

SlowMist : Une vieille arnaque dans une nouvelle bouteille – Analyse des fraudes par robots d'arbitrage MEV

Cet article analysera les tactiques utilisées par les robots d'arbitrage MEV frauduleux ainsi que les schémas de transfert de fonds des escrocs.

Rédaction : Liz, SlowMist

Contexte

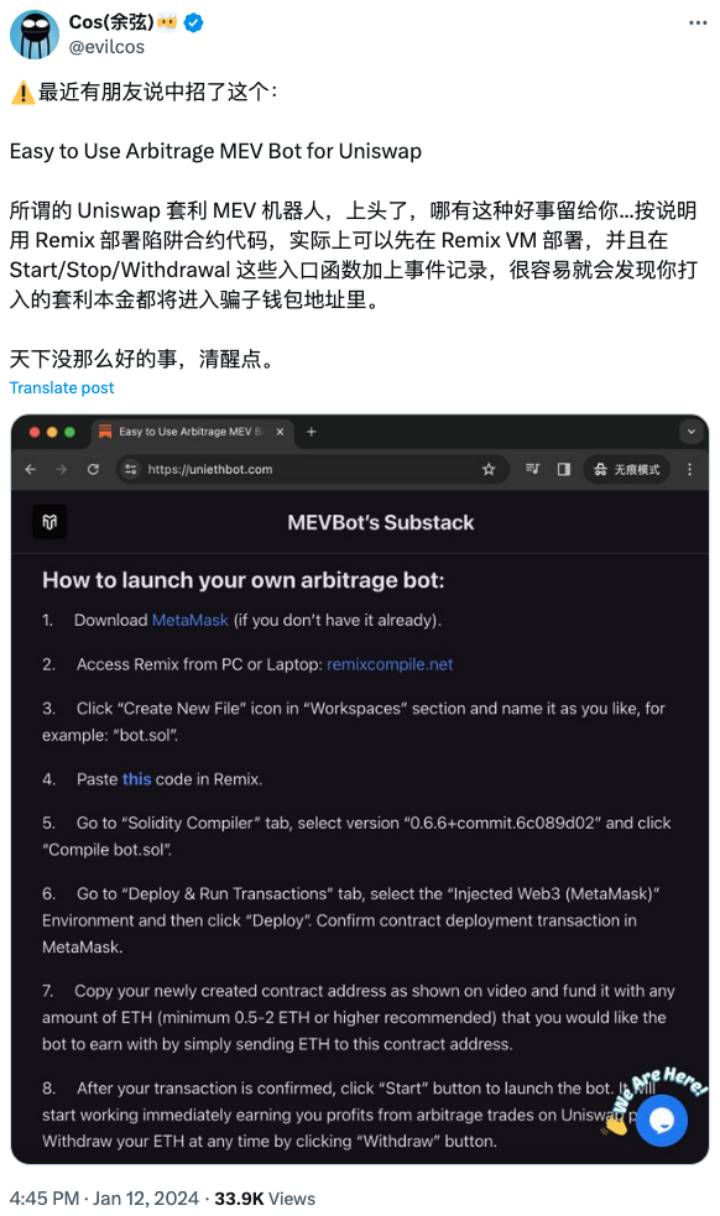

Au début de cette année, Cos, fondateur de SlowMist, a alerté sur X les utilisateurs sur les arnaques liées aux robots MEV d'arbitrage. Aujourd'hui, les groupes de pirates suivent de près l'actualité, et le nom de l'arnaque est passé de « robot MEV d'arbitrage Uniswap simple et facile à utiliser » à « Robot MEV d'arbitrage ChatGPT : comment gagner passivement 2000 dollars par jour grâce à un robot utilisant le slippage ». L'équipe de sécurité de SlowMist a remarqué une augmentation récente du nombre d'utilisateurs victimes de ce type d'arnaque. Cet article explique donc les mécanismes de cette escroquerie et analyse les schémas de transfert des fonds par les fraudeurs, afin d'aider les utilisateurs à éviter de tomber dans le piège.

(https://x.com/evilcos/status/1745728599171457120)

Arbitrer pour mieux se faire arnaquer

L'IA devient un outil de plus en plus utilisé pour améliorer la productivité. Les escrocs le savent bien et profitent du buzz autour de ChatGPT pour donner à leurs arnaques un air sérieux et sophistiqué. Pourtant, ChatGPT n'apparaît que brièvement dans les tutoriels vidéo des fraudeurs : ils prétendent simplement que le code du robot d'arbitrage a été généré par ChatGPT, ce qui suffit à rassurer certains utilisateurs quant à d’éventuelles intentions malveillantes du code.

(https://www.youtube.com/watch?v=Z32hH3eLK-c)

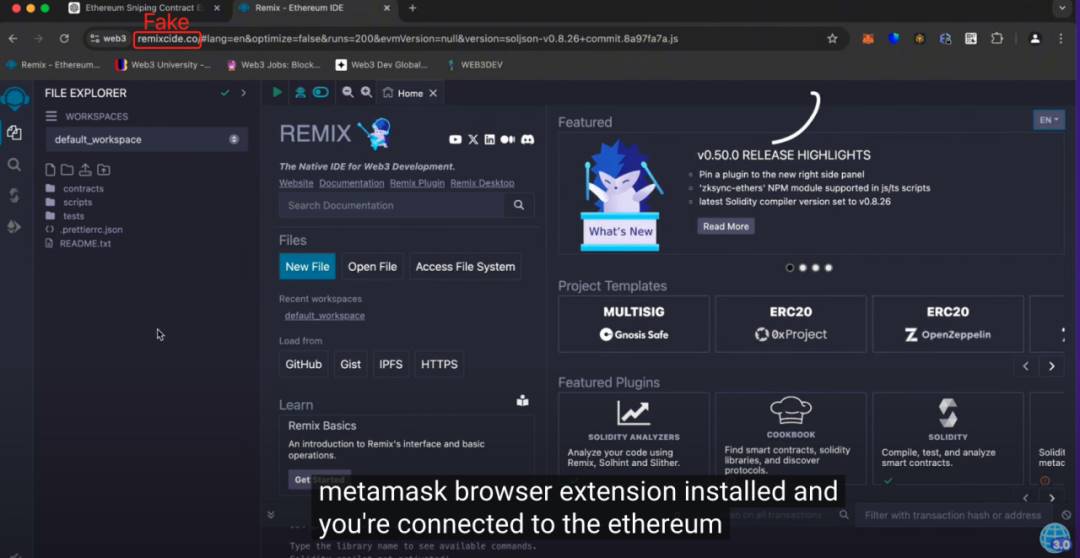

En examinant attentivement la vidéo publiée par le fraudeur sur YouTube, on constate facilement un décalage entre le son et l'image, des vidéos antérieures ajoutées artificiellement, et un compte très probablement acheté. Tous ces indices montrent que ce créateur de contenu n'est pas digne de confiance. Même si les commentaires sont presque tous positifs ou remplis de remerciements, en descendant plus bas, on trouve quelques avertissements émanant de véritables victimes.

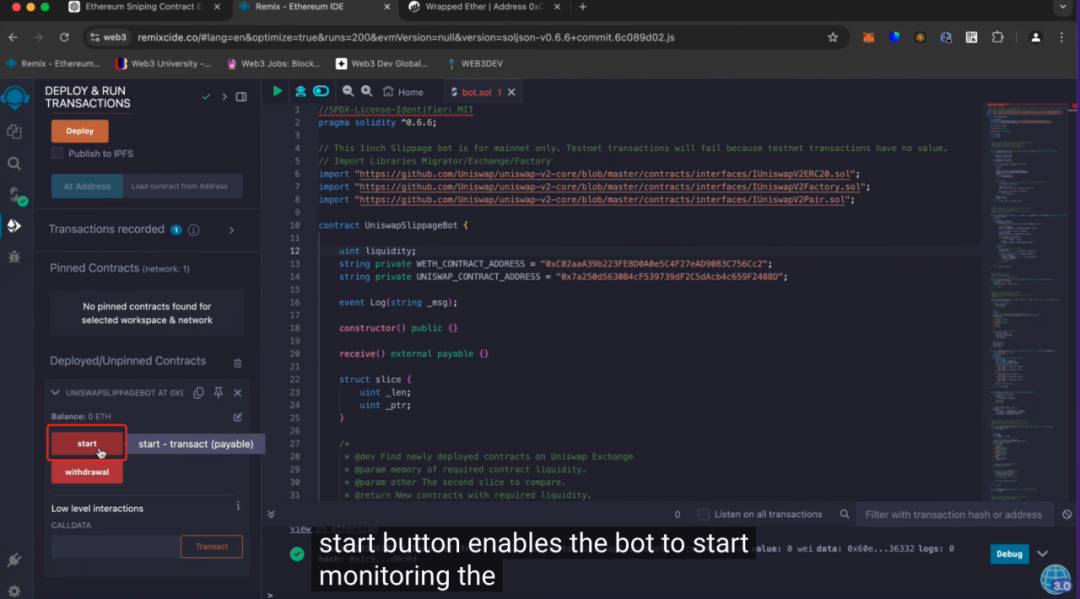

Le fraudeur affirme que son robot surveille les nouveaux jetons et les grandes variations de prix sur Ethereum pour détecter des opportunités d'arbitrage, et que l'utilisateur n’a plus qu’à attendre passivement ses gains. Tout d’abord, l’utilisateur doit posséder un portefeuille MetaMask, puis ouvrir le lien Remix fourni dans le tutoriel (un faux Remix).

Ensuite, l'utilisateur doit coller le code fourni par le fraudeur, compiler le robot, puis déployer le contrat intelligent. À ce stade, le fraudeur indique que l'utilisateur doit fournir un capital initial au contrat, affirmant que plus il dépose d’ETH, plus ses profits seront élevés. Une fois que l'utilisateur suit ces étapes et clique sur « start », son argent disparaît : le capital investé est transféré directement vers l'adresse du portefeuille du fraudeur, car le code contient une porte dérobée.

Prenons comme exemple l'escroquerie rapportée par la plateforme Web3 anti-arnaque Scam Sniffer, afin d’analyser les modèles de transfert de fonds employés par ces fraudeurs.

(https://x.com/realScamSniffer/status/1828364436241031669)

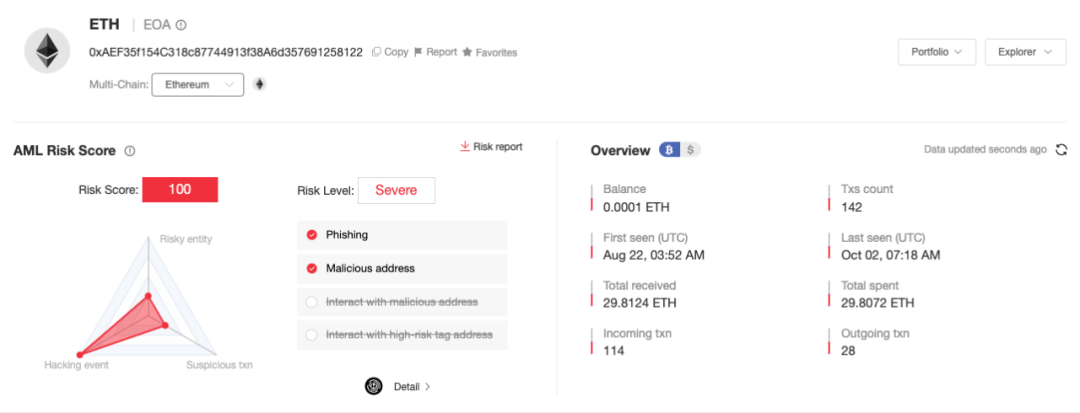

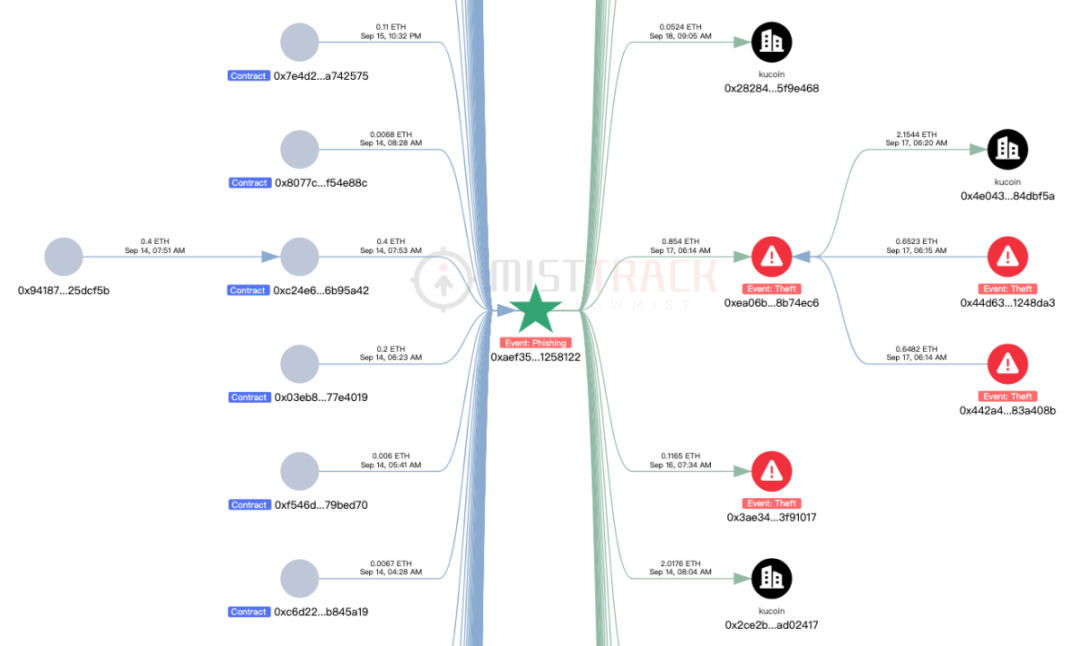

En utilisant la plateforme de traçabilité blockchain et de lutte contre le blanchiment d'argent MistTrack pour interroger l'adresse du fraudeur (0xAEF35f154C318c87744913f38A6d357691258122), on constate qu'à partir de fin août jusqu’à aujourd’hui, cette seule adresse a déjà empoché environ 30 ETH, avec plus de cent victimes.

Le modèle des entrées de fonds sur cette adresse est uniforme : toutes proviennent des victimes qui, selon le processus décrit ci-dessus, ont transféré leurs ETH vers le contrat, puis ont été immédiatement volées par le fraudeur. Quant aux sorties, elles se font soit directement vers des exchanges, soit vers des adresses intermédiaires servant à stocker temporairement les fonds (par exemple : 0xea06b983e144432919779b236ba28ece28b74ec6), avant d'être envoyées vers des exchanges.

Dans l'image ci-dessous, les adresses 0x442a4960c783affe2b6d9884f32d7cf2683a408b et 0x44d63ce270637553f89f3c2706869d98d1248da3 sont également utilisées par le fraudeur pour collecter directement les fonds des victimes. Créées fin août, elles ont déjà volé environ 20 ETH à environ 93 victimes.

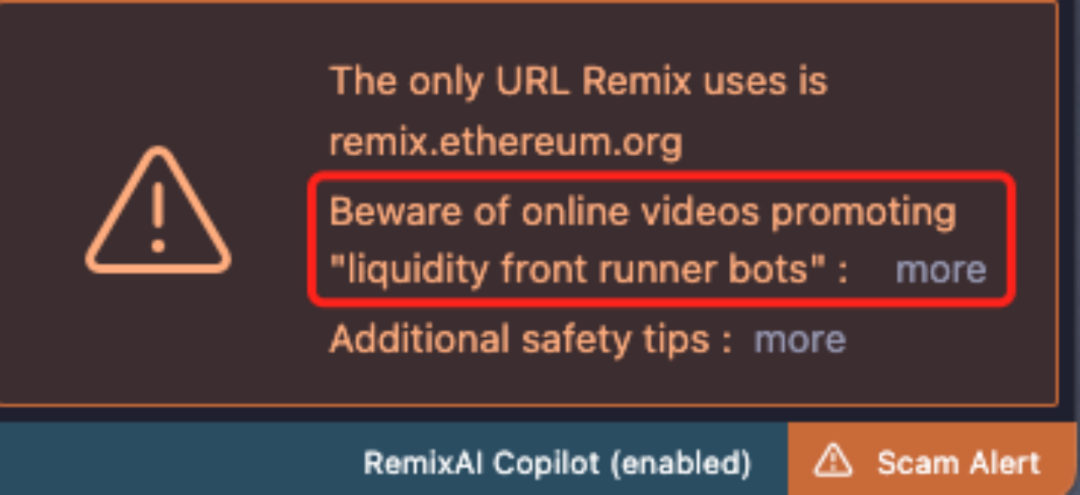

Comme les fraudeurs adoptent une stratégie de large diffusion visant de petits gains répétés, bien que le nombre de victimes soit élevé, les pertes individuelles étant relativement faibles, il est peu réaliste pour les victimes de consacrer du temps et des efforts à poursuivre en justice. Ces escrocs peuvent ainsi continuer longtemps à agir en toute impunité, changeant simplement « la couverture » de leur arnaque pour recommencer leurs activités frauduleuses. Remix a déjà publié une alerte sur son site pour prévenir les utilisateurs contre ce type d’arnaque. En consultant les commentaires de l’article d’analyse publié sur Medium, on découvre que des victimes ont signalé avoir été escroquées, depuis deux ans jusqu’à aujourd’hui, tandis que de nombreux utilisateurs partagent des liens vers des vidéos trompeuses afin d’avertir la communauté. Cela illustre clairement la propagation massive de ce type d’arnaque.

Conclusion

L’équipe de sécurité de SlowMist rappelle à tous les utilisateurs de ne jamais cliquer sur des liens suspects ni exécuter de code inconnu. Puisque les fraudeurs prétendent que le code a été généré par ChatGPT, nous pouvons au moins soumettre ce même code à ChatGPT, Claude ou d'autres outils pour vérifier s’il contient des comportements malveillants. De nombreux utilisateurs espéraient simplement générer des revenus passifs et étaient prêts à investir un capital, mais après avoir suivi les instructions du fraudeur, ils se sont retrouvés sans capital, tandis que le fraudeur, grâce à ces « tutoriels », a réussi à inciter plusieurs victimes à transférer de l’argent directement dans son portefeuille, obtenant ainsi lui-même des « revenus passifs ». Par conséquent, restez vigilants : avant toute opération, vérifiez soigneusement s’il s’agit d’une opportunité trop belle pour être vraie ou d’un piège, afin d’éviter toute perte financière.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News