Dévoilement d'une nouvelle escroquerie : modification malveillante de liens de nœud RPC pour voler des actifs

TechFlow SélectionTechFlow Sélection

Dévoilement d'une nouvelle escroquerie : modification malveillante de liens de nœud RPC pour voler des actifs

Récemment, une nouvelle escroquerie liée aux cryptomonnaies est apparue, principalement dans des scénarios de transactions physiques en présentiel, utilisant l'USDT comme moyen de paiement et modifiant le Remote Procedure Call (RPC) du nœud Ethereum pour mener des activités frauduleuses.

Rédaction : Lisa

Contexte

Selon les retours de notre partenaire imToken, une nouvelle forme d'escroquerie liée aux cryptomonnaies est apparue récemment. Cette escroquerie se déroule généralement dans des transactions physiques en personne, utilise l'USDT comme moyen de paiement et exploite la modification du Remote Procedure Call (RPC) d'Ethereum pour mener à bien ses activités frauduleuses.

Mécanisme de l’escroquerie

L'équipe de sécurité SlowMist a analysé ce type d'escroquerie. Le processus suivi par les fraudeurs est le suivant :

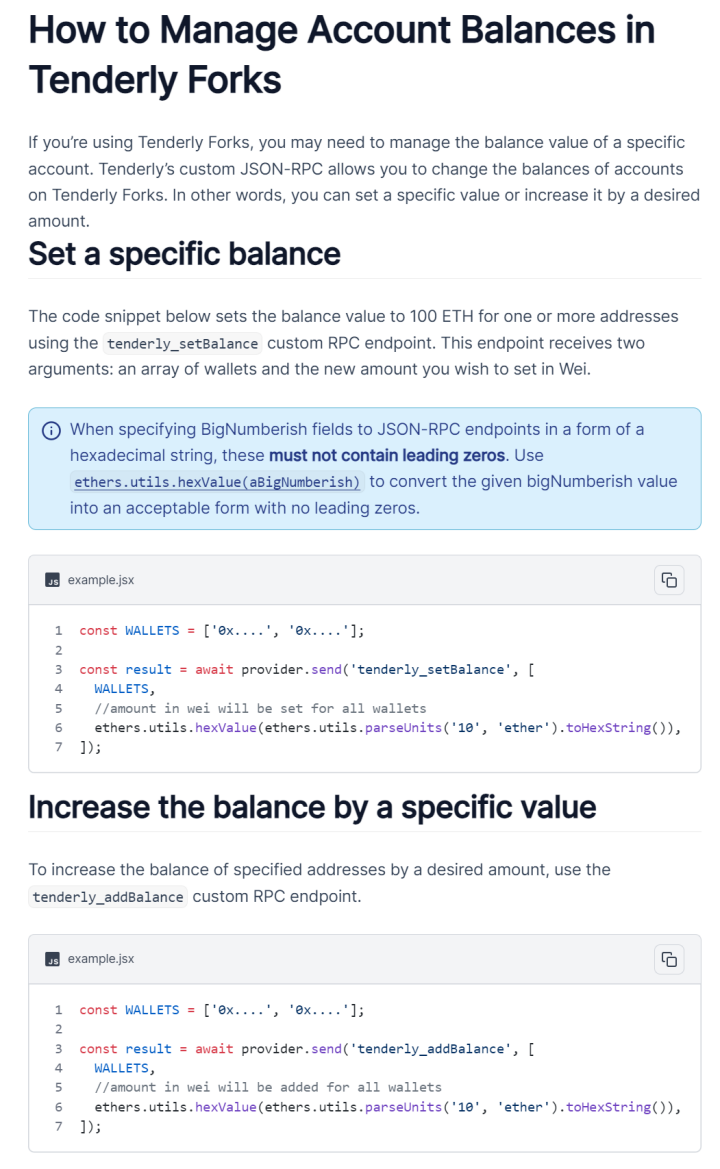

Tout d’abord, les escrocs incitent la cible à télécharger le portefeuille officiel imToken, puis utilisent 1 USDT et une petite quantité d’ETH comme appât afin d’obtenir sa confiance. Ensuite, ils guident l’utilisateur pour rediriger l’adresse RPC d’Ethereum vers un nœud contrôlé par eux-mêmes (https://rpc.tenderly.co/fork/34ce4192-e929-4e48-a02b-d96180f9f748).

Ce nœud a en réalité été modifié par les escrocs à l’aide de la fonction « Fork » de Tenderly. Le solde USDT affiché dans le portefeuille de l’utilisateur est falsifié, donnant l’impression que le paiement a bien été reçu. L’utilisateur, voyant ce solde, croit donc que les fonds sont arrivés. Toutefois, lorsqu’il tente d’ajouter des frais de transaction (« miner fee ») pour transférer ou échanger les USDT, il s’aperçoit alors qu’il a été trompé. À ce moment-là, l’escroc a déjà disparu.

En réalité, outre le solde, la fonction « Fork » de Tenderly permet même de modifier les informations des contrats intelligents, ce qui représente une menace encore plus grande pour les utilisateurs.

(https://docs.tenderly.co/forks)

Cela soulève une question importante : qu’est-ce qu’un RPC ? Pour interagir avec la blockchain, nous avons besoin d’un moyen standard d’accéder aux serveurs du réseau, et le RPC constitue justement une méthode de connexion et d’interaction. Il permet d’accéder au serveur du réseau et d’effectuer des opérations telles que consulter son solde, créer une transaction ou interagir avec un contrat intelligent. Grâce à l’intégration de la fonction RPC, les utilisateurs peuvent envoyer des requêtes et interagir avec la blockchain. Par exemple, lorsqu’un utilisateur connecte son portefeuille (comme imToken) à une bourse décentralisée, il communique en réalité avec le serveur blockchain via RPC. En général, tous les types de portefeuilles sont configurés par défaut pour se connecter à des nœuds sécurisés, sans nécessiter d’intervention de l’utilisateur. Toutefois, si l’on suit aveuglément les conseils d’autrui et que l’on relie son portefeuille à un nœud non fiable, le solde affiché ainsi que les informations de transaction peuvent être altérés malicieusement, entraînant des pertes financières.

Analyse avec MistTrack

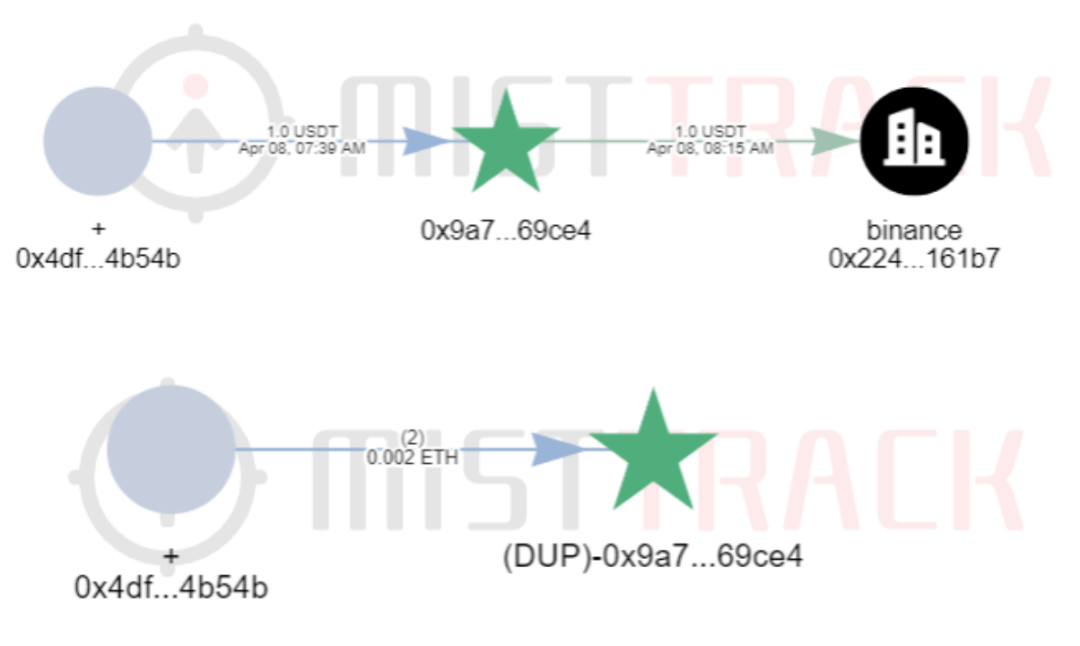

Nous avons utilisé l’outil de traçage sur chaîne MistTrack pour analyser l’une des adresses portefeuilles victimes connues (0x9a7…Ce4). On peut y voir que cette adresse a reçu un petit montant de 1 USDT et 0,002 ETH provenant de l’adresse (0x4df…54b).

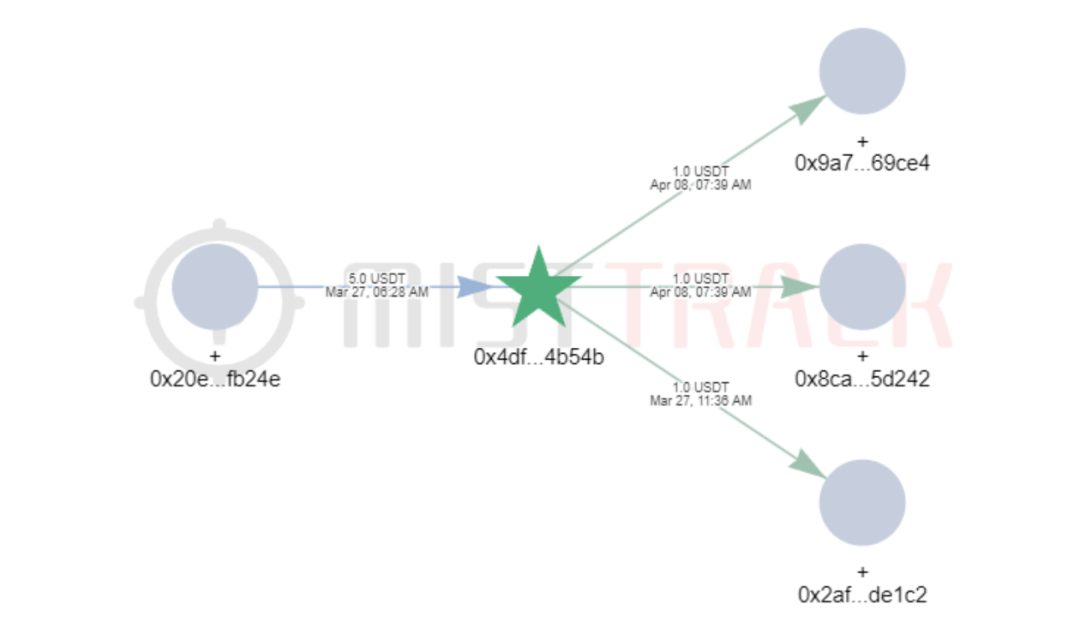

En examinant les mouvements de fonds de l’adresse (0x4df…54b), on constate qu’elle a envoyé 1 USDT à trois adresses différentes. Il semble donc que cette adresse ait déjà mené à terme trois escroqueries.

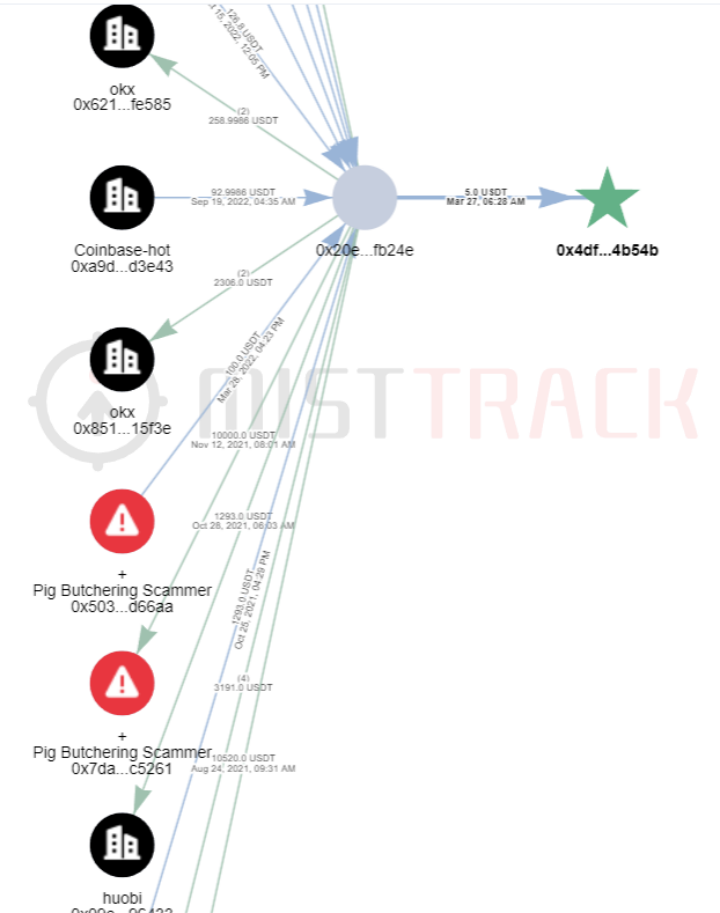

En remontant davantage, on observe que cette adresse est liée à plusieurs plateformes d’échange et a interagi avec d’autres adresses marquées par MistTrack comme étant des « Pig Butchering Scammer » (escrocs du « cochon à engraisser »).

Conclusion

La ruse de ce type d’escroquerie réside dans l’exploitation des faiblesses psychologiques des utilisateurs. Ces derniers prêtent souvent attention uniquement à la présence apparente d’un paiement dans leur portefeuille, tout en négligeant les risques potentiels sous-jacents. Les escrocs profitent précisément de cette confiance et de cette négligence, réalisant une série d’opérations crédibles comme l’envoi de petites sommes d’argent, afin de tromper leurs victimes. Par conséquent, l’équipe de sécurité SlowMist recommande vivement à tous les utilisateurs de rester vigilants lors des transactions, de renforcer leur sens de la protection personnelle, de ne pas faire confiance trop facilement aux autres et ainsi d’éviter toute perte de biens matériels.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News