Quelle est la vérité sur les escroqueries par multisignature ciblant les portefeuilles Tron, et comment les utilisateurs peuvent-ils protéger la sécurité de leurs actifs ?

TechFlow SélectionTechFlow Sélection

Quelle est la vérité sur les escroqueries par multisignature ciblant les portefeuilles Tron, et comment les utilisateurs peuvent-ils protéger la sécurité de leurs actifs ?

La sécurité multisignature exige avant tout la sécurité des clés privées.

Récemment, des utilisateurs des communautés Tron (TRON) et TokenPocket ont signalé que leurs portefeuilles avaient été activés sans raison apparente sur un système de « signature multiple » (multisig), les empêchant d'envoyer ou recevoir correctement leurs actifs cryptographiques. Plus grave encore, certains ont vu leurs fonds volés.

Ce type d’incident correspond précisément à une escroquerie ciblant les portefeuilles TronLink et TokenPocket via le mécanisme de signature multiple.

Pour les nouveaux venus dans l’univers de la crypto, savoir utiliser correctement son portefeuille reste une question incontournable. Ce monde numérique ressemble à une forêt sombre où les fraudes autour des portefeuilles sont nombreuses. Une simple erreur peut entraîner la perte totale des actifs.

Mais qu’est-ce que ce mécanisme de signature multiple ? Pourquoi certains utilisateurs tombent-ils dans le piège ? S'agit-il d'un défaut de conception de sécurité du réseau TRON ou d’un piège intentionnel tendu par des fraudeurs ? Si vous utilisez ces portefeuilles ou souhaitez comprendre le fonctionnement du système multisig de TRON afin d’éviter les arnaques, cet article vous sera utile.

Quelles sont les raisons derrière l'activation du multisig ?

Commençons par comprendre le mécanisme de signature multiple de TRON.

En général, chaque transaction effectuée depuis votre portefeuille nécessite une « signature » personnelle pour être exécutée : cela peut être le mot de passe que vous avez défini ou bien une empreinte digitale sur téléphone. Dans ce cas, c’est vous seul qui décidez du mouvement des fonds sur votre compte. Une seule signature suffit pour transférer vos actifs numériques.

Toutefois, il existe aussi des situations où plusieurs personnes doivent conjointement décider du transfert des fonds, par exemple lorsqu'une équipe ou une entreprise gère des actifs communs, ou lorsque vous possédez deux portefeuilles distincts et que les deux doivent approuver une transaction pour qu’elle soit validée. Dans ce cas, un compte peut être géré par plusieurs clés privées, et les transactions peuvent nécessiter plusieurs signatures, permettant ainsi à plusieurs personnes de contrôler ensemble des actifs selon des poids définis.

Les portefeuilles TronLink de TRON et TokenPocket offrent tous deux la possibilité de configurer ce système de signature multiple afin de répondre à divers besoins d’utilisation.

Source de l'image : Documentation des portefeuilles TRON

Maintenant que nous avons compris ce qu’est le multisig, examinons les raisons possibles pour lesquelles certains utilisateurs se retrouvent piégés.

Premier cas : configuration volontaire du multisig par l'utilisateur

Certains nouveaux utilisateurs activent accidentellement le mode multisig en explorant les fonctions du portefeuille. Lors d’un transfert, comme le multisig est activé, au moins deux adresses de portefeuille doivent signer conjointement la transaction. Dans cette situation, avec seulement un portefeuille entre les mains, l’utilisateur ne peut pas finaliser la transaction, ce qui bloque l’opération.

Cette situation résulte d’une mauvaise manipulation de l’utilisateur ; ses fonds restent néanmoins sécurisés. La solution est simple : soit remplir les conditions du multisig, soit désactiver cette fonction pour revenir à une signature unique.

Deuxième cas : fuite de la clé privée, conduisant à une activation non autorisée du multisig

Le scénario le plus courant est le téléchargement d’un faux portefeuille via un site de phishing. En utilisant une application truquée, l’utilisateur génère tout de même une clé privée et une phrase de récupération (mnémonique).

Cependant, cette fausse application peut voler la clé privée ou la phrase mnémonique, ce qui signifie que le contrôle du portefeuille échappe à l’utilisateur. Grâce au système multisig, le voleur peut alors associer son adresse à celle de la victime. Ainsi, lorsque la victime tente seule un transfert, celui-ci échoue. Le pirate, détenteur de la clé privée, peut ensuite valider la transaction avec son propre portefeuille et siphonner les fonds.

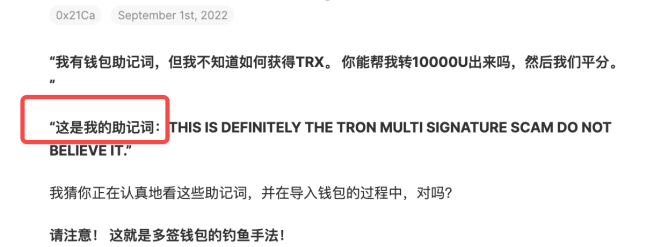

Troisième cas : arnaque par partage intentionnel de clé privée, rendant les fonds irrecevables

Bien que cette méthode soit ancienne, elle continue de faire beaucoup de victimes parmi les débutants. L’escroc partage directement sa clé privée avec vous, souvent accompagnée d’une certaine quantité d’actifs. Il prétend ne pas savoir manipuler son portefeuille et vous demande d’y transférer une certaine somme de TRX, puis d’envoyer une somme équivalente en stablecoin.

L’utilisateur pense profiter de l’aubaine, importe la clé privée ou la phrase mnémonique fournie, puis y transfère des TRX. C’est là que le piège se referme.

Le portefeuille donné par l’escroc est déjà configuré en multisig. Même si vous obtenez sa clé privée, vous ne pouvez pas contrôler les fonds. Les actifs que vous y transférez disparaissent irrémédiablement.

Source de l'image : Portefeuille TP

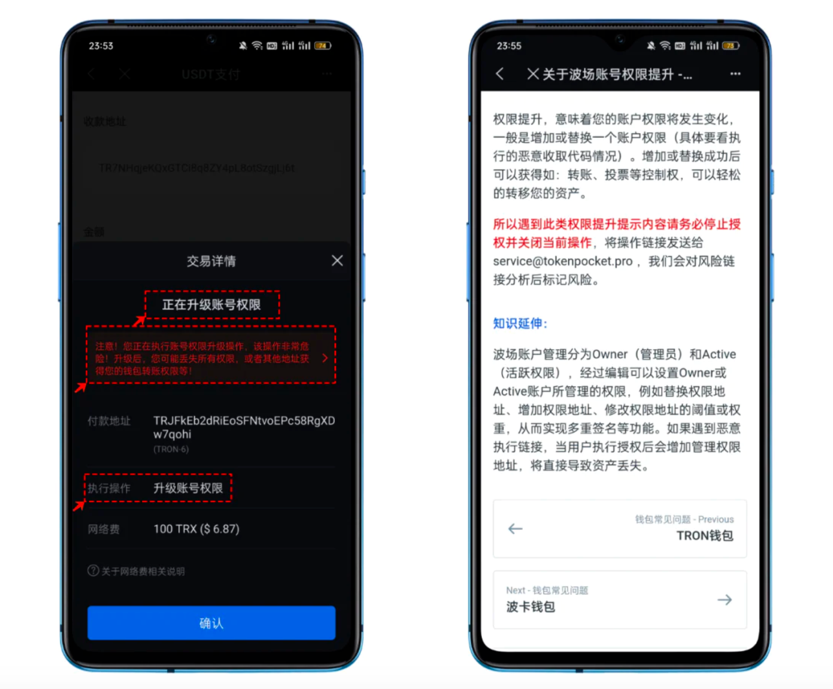

Quatrième cas : clic sur un lien de phishing entraînant une modification des permissions

Dans ce cas, l’utilisateur clique sur un lien malveillant, ce qui modifie les autorisations de son portefeuille. Par exemple, un escroc crée un site proposant des cartes-cadeaux ou des recharges à bas prix. Lorsque l’utilisateur suit le lien fourni pour effectuer une recharge, un code malveillant augmente les permissions. Après avoir confirmé et signé avec son mot de passe, l’utilisateur constate que les droits de son adresse ont été modifiés.

Selon un cas réel rapporté par le portefeuille TP, après avoir cliqué sur un lien de phishing et tenté un transfert, le portefeuille affiche un avertissement indiquant que l’opération n’est pas un simple transfert, mais une « mise à niveau des permissions du compte ». En cliquant sur « Confirmer », l’utilisateur accorde involontairement une autorisation multisig au pirate. Une fois que l’adresse est compromise par une activation malveillante du multisig, toute tentative de transfert échoue, et le pirate peut exploiter ces nouvelles permissions pour déplacer les fonds.

Source de l'image : Portefeuille TP

La sécurité du multisig repose avant tout sur la protection de la clé privée

À travers ces quatre cas fréquents d’activation non désirée du multisig, on voit clairement que la fuite de la clé privée ou la confiance accordée à des liens ou portefeuilles suspects sont les causes directes de la perte d’actifs.

Dans ces arnaques, le mécanisme de signature multiple est surtout utilisé comme un outil par les fraudeurs — il est en quelque sorte « pris en otage ».

Il est évident que ce n’était pas l’objectif initial du système multisig de TRON.

On peut comparer le système multisig de TRON à un système de verrouillage de sécurité renforcé, nécessitant plusieurs clés pour déplacer les actifs. Mais cette sécurité suppose un préalable essentiel : que l’utilisateur garde sous contrôle ses propres autorisations. Si toutes les clés sont entre les mains d’une seule personne, même le meilleur système de verrouillage devient inutile.

En combinant l’analyse des fraudes actuelles et le fonctionnement du multisig de TRON, on constate aisément que, dans la plupart des cas, les utilisateurs font preuve d’inattention. Le mécanisme de signature multiple en lui-même n’a rien de problématique ; le problème vient davantage de l’environnement — une asymétrie entre les utilisateurs honnêtes et les fraudeurs en termes de compétences techniques, et un manque de solutions technologiques matures pour alerter, détecter et contrer les attaques, typique des débuts d’un secteur.

Néanmoins, dans ce contexte, tandis que TRON propose aux utilisateurs un système multisig, pourrait-il aller plus loin côté développement, en utilisant la technologie pour réduire autant que possible les risques de fraude ?

Actuellement, le système multisig de TRON n’est disponible que dans les portefeuilles TronLink et TokenPocket.

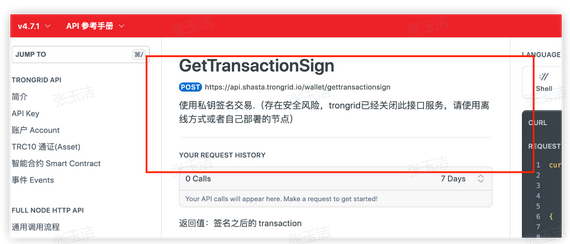

Étant donné que le multisig implique des opérations sensibles liées à la signature par clé privée, TRON a désactivé dans son manuel API les interfaces concernant les signatures privées.

Par ailleurs, les portefeuilles et autres produits associés peuvent évaluer librement l’utilisation du multisig selon leurs besoins spécifiques, et décider s’ils informent ou non les utilisateurs, ainsi que la manière dont ces avertissements sont présentés. Ainsi, la mise en œuvre du mécanisme multisig de TRON n’est pas une option obligatoire imposée aux utilisateurs. Son affichage ne se fait jamais au détriment de la sécurité ou de la fiabilité.

Toutefois, la sécurité finale des actifs dépend toujours du renforcement de la vigilance individuelle. Moins d’espoir dans les gains miraculeux, plus de méfiance face aux tentations trompeuses, et une attention accrue aux arnaques potentielles contribueront à améliorer collectivement la sécurité dans l’univers de la crypto.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News