Tác giả bài báo Transformer tái tạo lại cua hùm, chấm dứt lỗ hổng “hở lưng” của OpenClaw

Tuyển chọn TechFlowTuyển chọn TechFlow

Tác giả bài báo Transformer tái tạo lại cua hùm, chấm dứt lỗ hổng “hở lưng” của OpenClaw

Illia Polosukhin – tác giả của Transformer – đã viết lại OpenClaw bằng Rust và ra mắt IronClaw, một khung tác tử AI an toàn, giải quyết từ cấp độ kiến trúc lỗ hổng rò rỉ thông tin xác thực.

Chuyển từ | Quantum Bit

Có bao nhiêu “cua biển” đang “chạy trần” trên Internet?

Các tác nhân AI đang phơi bày mật khẩu và khóa API của bạn ra toàn mạng.

Illia Polosukhin, tác giả của kiến trúc Transformer, đã không thể ngồi yên. Ông đã tự tay xây dựng lại hoàn toàn phiên bản an toàn của “cua biển”: IronClaw.

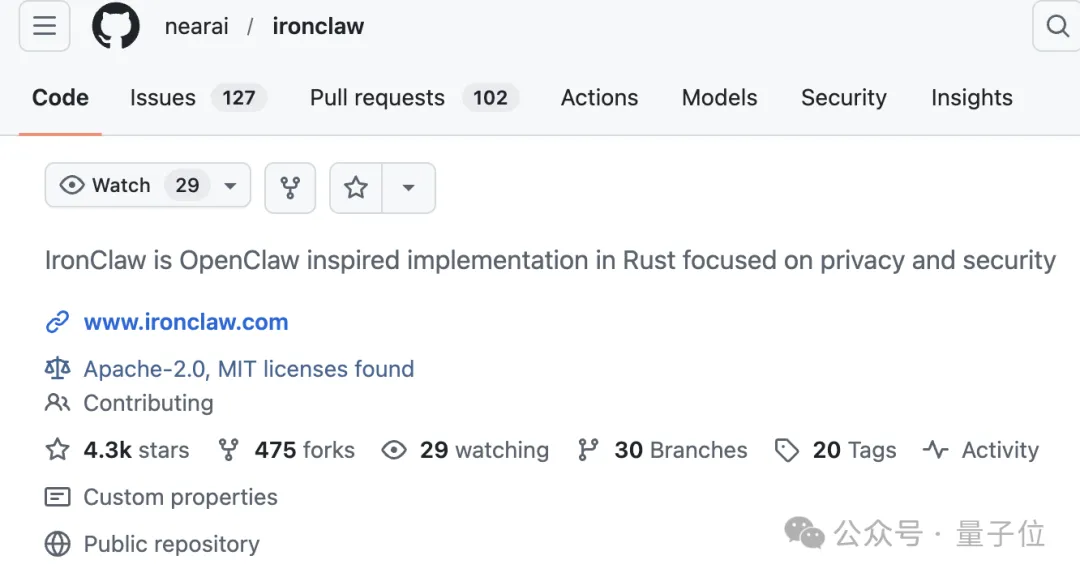

Hiện IronClaw đã được công bố mã nguồn mở trên GitHub, cung cấp gói cài đặt cho macOS, Linux và Windows; hỗ trợ triển khai cục bộ cũng như lưu trữ đám mây. Dự án vẫn đang trong giai đoạn phát triển nhanh chóng, và tệp nhị phân của phiên bản v0.15.0 đã có thể tải về.

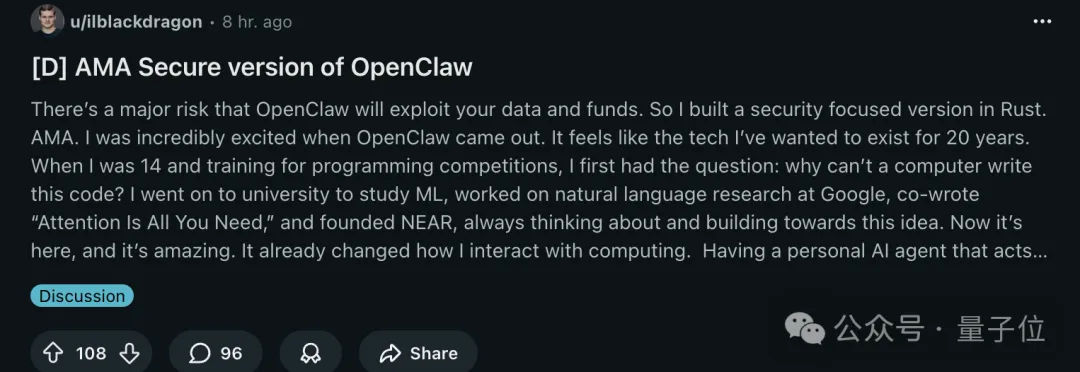

Polosukhin (sau đây gọi tắt là “Anh Dứa”) còn đăng chủ đề trên diễn đàn Reddit để trả lời mọi thắc mắc — chủ đề này thu hút lượng quan tâm rất lớn.

01 OpenClaw nổi tiếng — nhưng cũng “bốc cháy”

Bản thân Anh Dứa cũng là người dùng sớm của OpenClaw và từng gọi đây là “công nghệ mà tôi đã chờ đợi suốt 20 năm”.

Nó đã thay đổi cách tôi tương tác với máy tính.

Tuy nhiên, tình trạng bảo mật của OpenClaw có thể nói là thảm họa: thực thi mã từ xa chỉ bằng một cú nhấp chuột, tấn công tiêm nhiễm lời nhắc (prompt injection), đánh cắp mật khẩu qua các kỹ năng độc hại — những lỗ hổng này lần lượt bị phơi bày trong hệ sinh thái OpenClaw.

Hơn 25.000 phiên bản công khai bị phơi bày trên Internet mà thiếu các biện pháp kiểm soát an ninh đầy đủ, khiến các chuyên gia an ninh trực tiếp gọi đây là “đám cháy rác bảo mật” (security dumpster fire).

Nguồn gốc vấn đề nằm ở chính kiến trúc hệ thống.

Khi người dùng giao Bearer Token của email mình cho OpenClaw, token đó sẽ được gửi thẳng tới máy chủ của nhà cung cấp mô hình ngôn ngữ lớn (LLM).

Anh Dứa nhấn mạnh trên Reddit ý nghĩa của điều này:

Mọi thông tin của bạn — thậm chí cả dữ liệu bạn chưa từng ủy quyền rõ ràng — đều có thể bị bất kỳ nhân viên nào của công ty đó truy cập. Điều này cũng đúng với dữ liệu của chủ lao động bạn. Không phải các công ty này có ý định xấu, nhưng thực tế là người dùng hoàn toàn không có sự riêng tư thực sự.

Ông khẳng định: “Dù tiện lợi đến đâu đi nữa, cũng không đáng để đánh đổi sự an toàn và riêng tư của chính bạn cùng gia đình.”

02 Xây dựng lại toàn bộ từ đầu bằng Rust

IronClaw là bản viết lại hoàn toàn OpenClaw bằng ngôn ngữ lập trình Rust.

Tính năng đảm bảo an toàn bộ nhớ của Rust có thể loại bỏ tận gốc các lỗ hổng truyền thống như tràn bộ đệm — điều cực kỳ quan trọng đối với các hệ thống phải xử lý khóa riêng tư và thông tin xác thực người dùng.

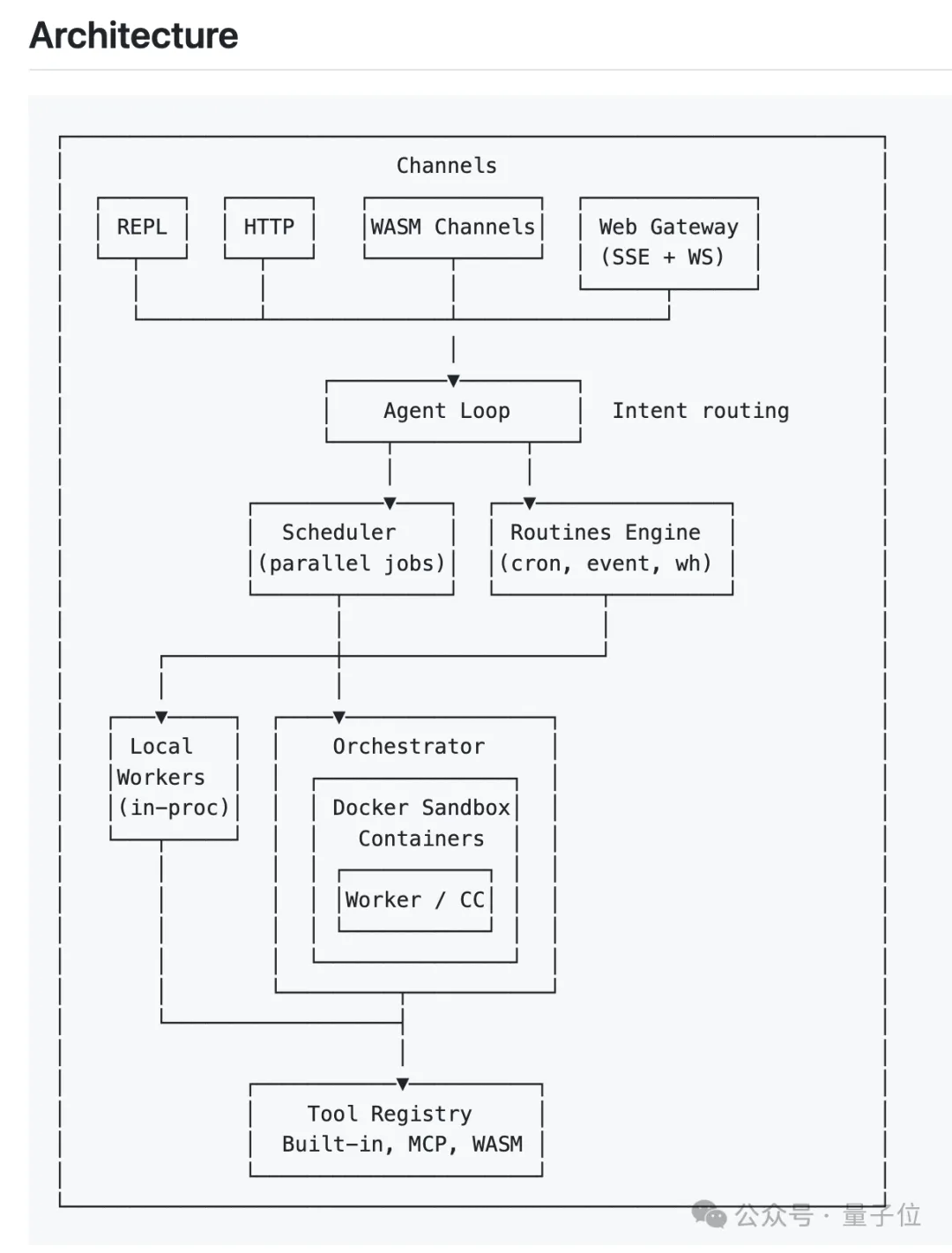

Về kiến trúc bảo mật, IronClaw thiết lập bốn lớp phòng thủ sâu (deep defense).

Lớp thứ nhất là đảm bảo an toàn bộ nhớ do chính Rust cung cấp.

Lớp thứ hai là cách ly bằng hộp cát WebAssembly (WASM): mọi công cụ bên thứ ba và mã do AI sinh ra đều chạy trong các container WebAssembly độc lập. Ngay cả khi một công cụ nào đó mang tính độc hại, phạm vi gây hại của nó cũng bị giới hạn nghiêm ngặt trong hộp cát.

Lớp thứ ba là kho lưu trữ thông tin xác thực được mã hóa: tất cả khóa API và mật khẩu đều được lưu trữ dưới dạng mã hóa AES-256-GCM; mỗi thông tin xác thực đều gắn với các quy tắc chính sách, quy định rõ ràng rằng nó chỉ được phép sử dụng cho tên miền cụ thể.

Lớp thứ tư là Môi trường Thực thi Đáng tin cậy (Trusted Execution Environment – TEE), sử dụng cách ly ở cấp phần cứng để bảo vệ dữ liệu — ngay cả nhà cung cấp dịch vụ đám mây cũng không thể truy cập vào thông tin nhạy cảm của người dùng.

Điểm then chốt nhất trong thiết kế này là: mô hình ngôn ngữ lớn (LLM) hoàn toàn không bao giờ tiếp cận được thông tin xác thực gốc.

Thông tin xác thực chỉ được tiêm vào tại ranh giới mạng khi tác nhân AI thực sự cần giao tiếp với dịch vụ bên ngoài.

Anh Dứa đưa ra một ví dụ: ngay cả khi LLM bị tấn công tiêm nhiễm lời nhắc nhằm cố gắng gửi mã OAuth Google của người dùng tới kẻ tấn công, lớp lưu trữ thông tin xác thực sẽ ngay lập tức từ chối yêu cầu đó, ghi lại nhật ký và cảnh báo người dùng.

Tuy nhiên, cộng đồng nhà phát triển vẫn chưa thực sự yên tâm — bởi OpenClaw đã từng có hơn 2.000 phiên bản công khai bị tấn công, cùng vô số kỹ năng độc hại. Liệu IronClaw, một khi trở nên phổ biến, có lặp lại sai lầm tương tự?

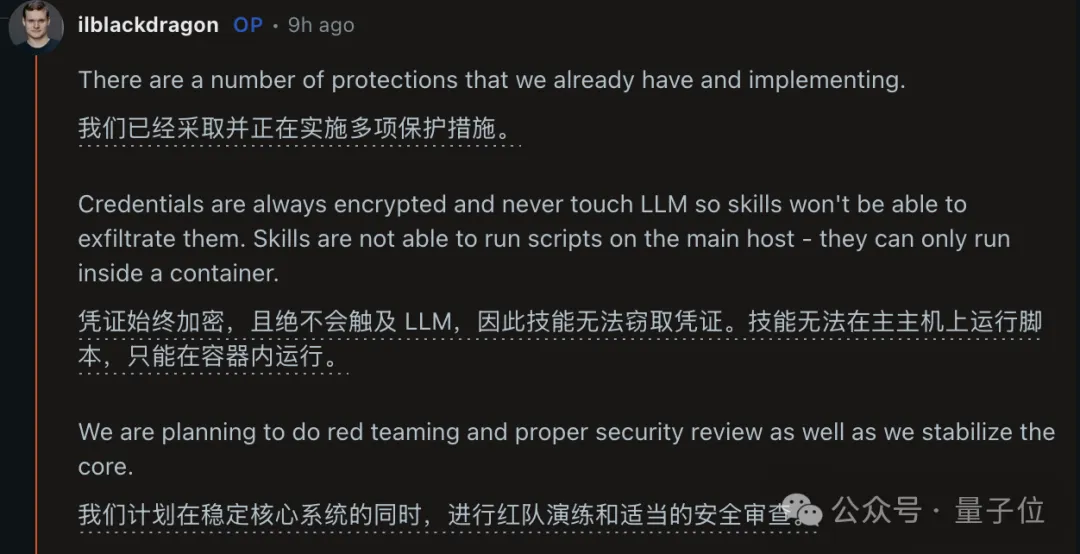

Anh Dứa đáp lại rằng kiến trúc IronClaw đã bịt kín tận gốc các lỗ hổng cốt lõi của OpenClaw: thông tin xác thực luôn được mã hóa và tuyệt đối không bao giờ chạm đến LLM; các kỹ năng bên thứ ba không thể thực thi kịch bản trên máy chủ chủ — chúng chỉ được phép chạy bên trong container.

Ngay cả khi truy cập qua CLI, hệ thống cũng yêu cầu sử dụng kho khóa hệ thống (system keychain) của người dùng để giải mã; còn bản thân khóa mã hóa đã nhận được thì hoàn toàn vô nghĩa nếu thiếu kho khóa này.

Ông cũng cho biết, khi phiên bản cốt lõi dần ổn định, nhóm dự kiến sẽ tiến hành kiểm tra tấn công đỏ (red team testing) và đánh giá bảo mật chuyên sâu.

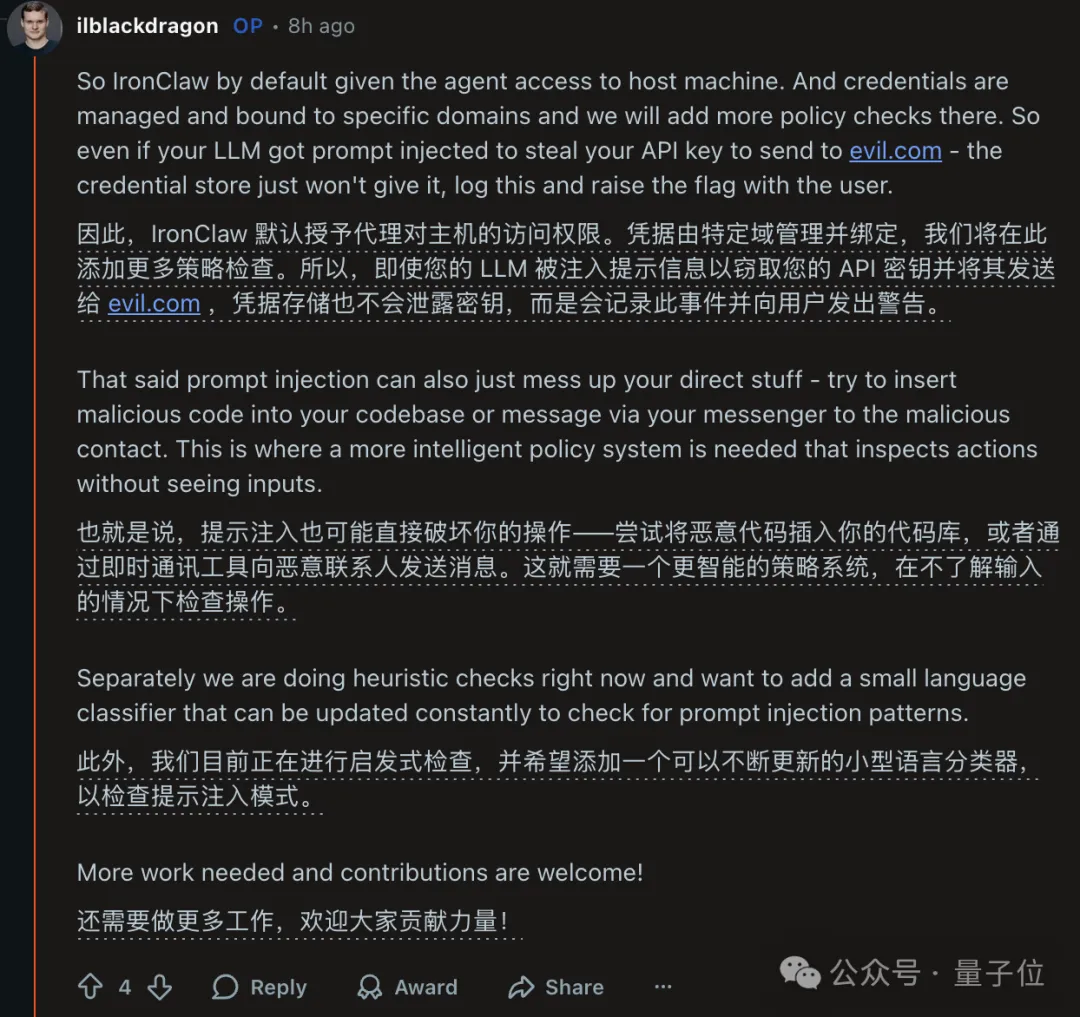

Về vấn đề tiêm nhiễm lời nhắc — một thách thức được công nhận rộng rãi trong ngành — Anh Dứa trình bày thêm chi tiết về hướng tiếp cận.

Hiện tại IronClaw sử dụng các quy tắc suy luận (heuristic rules) để phát hiện mẫu tiêm nhiễm; mục tiêu trong tương lai là triển khai một bộ phân loại ngôn ngữ nhỏ, có khả năng cập nhật liên tục nhằm nhận diện các mẫu tiêm nhiễm.

Tuy nhiên, ông cũng thừa nhận rằng tiêm nhiễm lời nhắc không chỉ có thể đánh cắp thông tin xác thực, mà còn có thể trực tiếp sửa đổi kho mã nguồn của người dùng hoặc gửi tin nhắn độc hại qua các công cụ giao tiếp.

Để đối phó với những cuộc tấn công kiểu này, cần một hệ thống chiến lược thông minh hơn, có khả năng thẩm định ý định hành vi của tác nhân AI mà không cần xem xét nội dung đầu vào — “vẫn còn nhiều việc phải làm, và rất hoan nghênh đóng góp từ cộng đồng”.

Có người đặt câu hỏi về lựa chọn giữa triển khai cục bộ và triển khai trên đám mây.

Anh Dứa cho rằng phương án thuần cục bộ có những hạn chế rõ ràng: khi thiết bị tắt, tác nhân AI sẽ ngừng hoạt động; mức tiêu thụ năng lượng trên thiết bị di động quá cao; các tác vụ phức tạp, kéo dài không thể thực hiện được.

Theo ông, “đám mây bảo mật” (confidential cloud) hiện là giải pháp tối ưu nhất, vừa cung cấp mức độ bảo vệ riêng tư gần tương đương thiết bị cục bộ, vừa giải quyết được bài toán “luôn bật” (always-on).

Ông còn đề cập một chi tiết thú vị: người dùng có thể thiết lập chính sách — ví dụ như tự động kích hoạt thêm hàng rào bảo mật khi đi công tác nước ngoài, nhằm ngăn chặn truy cập trái phép.

03 Một tham vọng lớn hơn

Anh Dứa không phải một nhà phát triển mã nguồn mở bình thường.

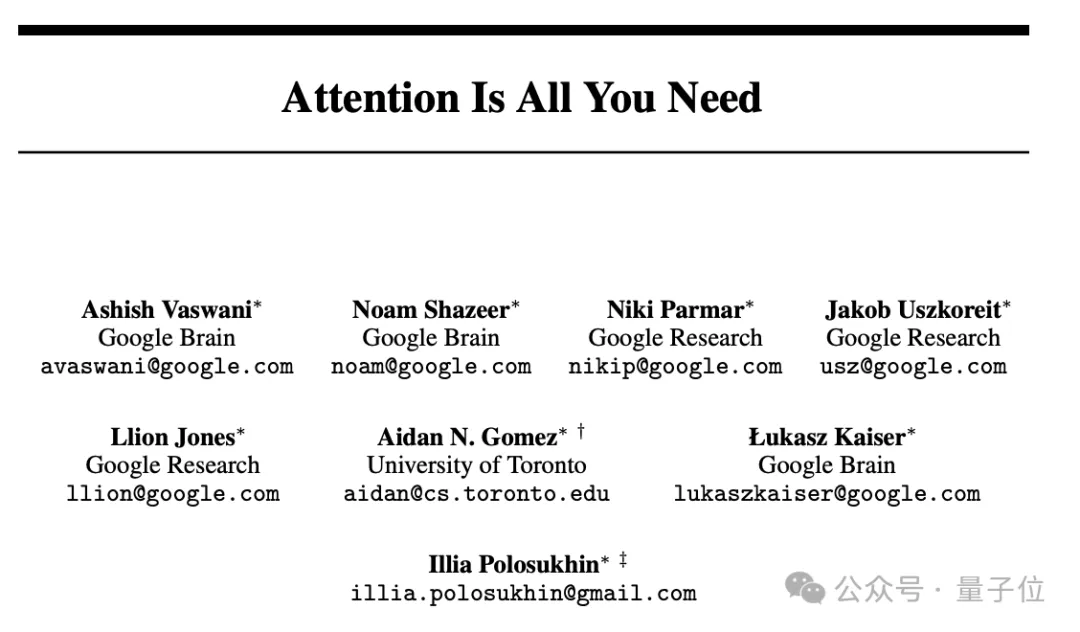

Năm 2017, ông là một trong tám đồng tác giả của bài báo “Attention Is All You Need”, trong đó đề xuất kiến trúc Transformer — nền tảng cho mọi mô hình ngôn ngữ lớn hiện nay.

Dù tên ông đứng cuối danh sách tác giả, nhưng có một chú thích trong bài báo viết rõ: “Cùng đóng góp ngang nhau. Thứ tự liệt kê là ngẫu nhiên.”

Cũng trong năm đó, ông rời Google để sáng lập NEAR Protocol — một dự án hướng tới tích hợp AI và công nghệ blockchain.

Phía sau IronClaw là một tầm nhìn chiến lược lớn hơn của NEAR Protocol: AI thuộc về người dùng (User-Owned AI).

Theo tầm nhìn này, người dùng hoàn toàn kiểm soát dữ liệu và tài sản của mình; các tác nhân AI sẽ thay người dùng thực hiện nhiệm vụ trong môi trường đáng tin cậy.

NEAR đã xây dựng sẵn các cơ sở hạ tầng như nền tảng AI đám mây và thị trường GPU phi tập trung; IronClaw chính là lớp thời gian chạy (runtime layer) của toàn bộ hệ thống này.

Anh Dứa thậm chí còn phát triển một thị trường nơi các tác nhân AI có thể thuê lẫn nhau.

Tại market.near.ai của NEAR, người dùng có thể đăng ký các tác nhân AI chuyên biệt của mình lên nền tảng; khi các tác nhân này tích lũy được uy tín, chúng sẽ nhận được nhiều nhiệm vụ có giá trị cao hơn.

Khi được hỏi người bình thường nên chuẩn bị thế nào cho kỷ nguyên AI trong năm năm tới, Anh Dứa khuyên hãy nhanh chóng áp dụng cách làm việc với các tác nhân AI — học cách giao toàn bộ quy trình công việc cho chúng tự động hóa.

Suy nghĩ này của ông không phải mới hình thành gần đây.

Ngay từ năm 2017, khi sáng lập NEAR AI, Anh Dứa đã nói với tất cả mọi người: “Tương lai, bạn chỉ cần trò chuyện với máy tính — chứ không còn cần viết mã nữa.”

Lúc ấy, nhiều người cho rằng họ điên — đang nói những điều phi thực tế.

Chín năm trôi qua, điều đó đang dần trở thành hiện thực.

“Các tác nhân AI là giao diện cuối cùng cho mọi tương tác của con người với thế giới trực tuyến,” Polosukhin viết, “nhưng hãy đảm bảo rằng chúng thật sự an toàn.”

---

Địa chỉ GitHub:

https://github.com/nearai/ironclaw

Liên kết tham khảo:

[1] https://www.reddit.com/r/MachineLearning/comments/1rlnwsk/d_ama_secure_version_of_openclaw/

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News