Mạn Vụ: Chai mới rượu cũ, phân tích lừa đảo robot MEV kiếm lời chênh lệch

Tuyển chọn TechFlowTuyển chọn TechFlow

Mạn Vụ: Chai mới rượu cũ, phân tích lừa đảo robot MEV kiếm lời chênh lệch

Bài viết này sẽ phân tích các mô hình lừa đảo của bot MEV kiếm lợi từ chênh lệch giá và cách thức chuyển tiền của những kẻ lừa đảo.

Tác giả: Liz, SlowMist

Bối cảnh

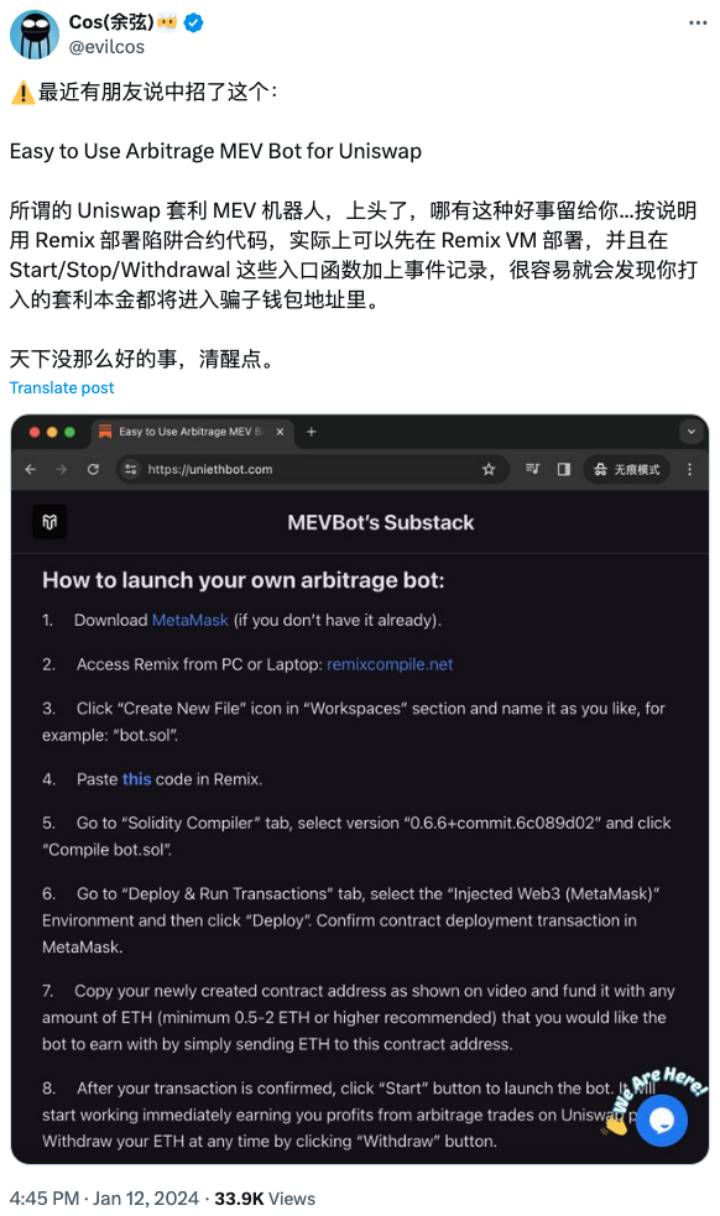

Đầu năm nay, Cos - người sáng lập SlowMist đã cảnh báo người dùng trên X về các lừa đảo liên quan đến bot MEV (săn chênh lệch giá tự động). Hiện nay, các nhóm tin tặc cũng theo sát xu hướng này, tên gọi của chiêu trò lừa đảo đã chuyển từ "Bot MEV套利 đơn giản, dễ sử dụng cho Uniswap" thành "Bot MEV套利 ChatGPT: Cách kiếm 2000 USD mỗi ngày một cách thụ động nhờ bot trượt giá". Nhóm an ninh SlowMist nhận thấy số lượng người dùng bị ảnh hưởng bởi hình thức lừa đảo dạng này gần đây đang gia tăng. Vì vậy, bài viết này sẽ làm rõ thủ đoạn lừa đảo và phân tích mô hình chuyển tiền của kẻ lừa đảo nhằm giúp người dùng tránh rơi vào bẫy.

(https://x.com/evilcos/status/1745728599171457120)

Săn套利反 thành bị lừa

AI đã trở thành công cụ nâng cao năng suất cho ngày càng nhiều người, và những kẻ lừa đảo cũng hiểu rõ điều này. Chúng gắn nhãn "ChatGPT" lên chiêu trò lừa đảo của mình để vừa thu hút sự chú ý, vừa tạo cảm giác đáng tin cậy và hiện đại. Tuy nhiên, thực tế ChatGPT chỉ xuất hiện thoáng qua trong video hướng dẫn của kẻ lừa đảo: hắn tuyên bố mã nguồn của bot套利 được tạo ra bằng ChatGPT, đồng thời loại bỏ nghi ngờ của một bộ phận người dùng về việc mã có thể độc hại.

(https://www.youtube.com/watch?v=Z32hH3eLK-c)

Nếu xem kỹ video do kẻ lừa đảo đăng tải trên YouTube, ta dễ dàng nhận thấy âm thanh và hình ảnh không đồng bộ, các video trước đó là nội dung dỏm, tài khoản rất có thể đã được mua lại. Những dấu hiệu này cho thấy YouTuber này không đáng tin cậy. Dù phần bình luận gần như bị chiếm lĩnh bởi những lời khen ngợi và cảm ơn, nhưng nếu cuộn xuống phía dưới sẽ thấy một số nạn nhân đã để lại cảnh báo.

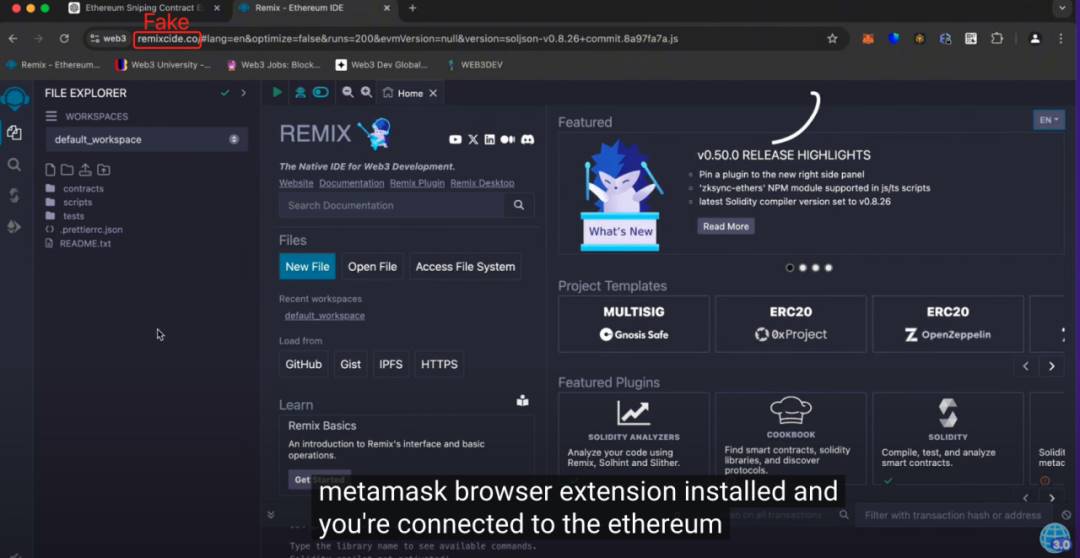

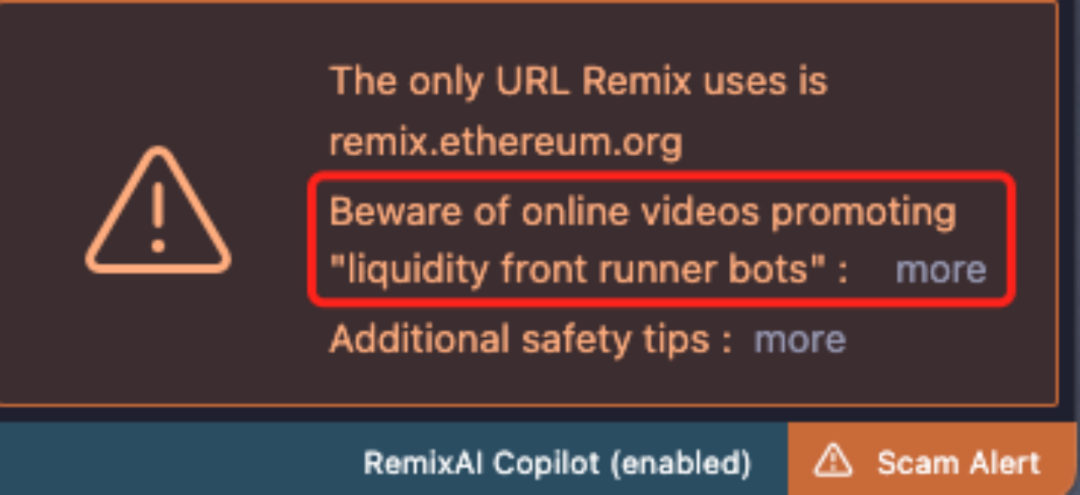

Kẻ lừa đảo tuyên bố bot của hắn có thể giám sát các token mới và biến động giá lớn trên Ethereum để tìm cơ hội套利, người dùng chỉ cần ngồi chờ thu tiền. Trước tiên, người dùng cần có một ví MetaMask, sau đó mở liên kết Remix do hướng dẫn cung cấp (Remix giả).

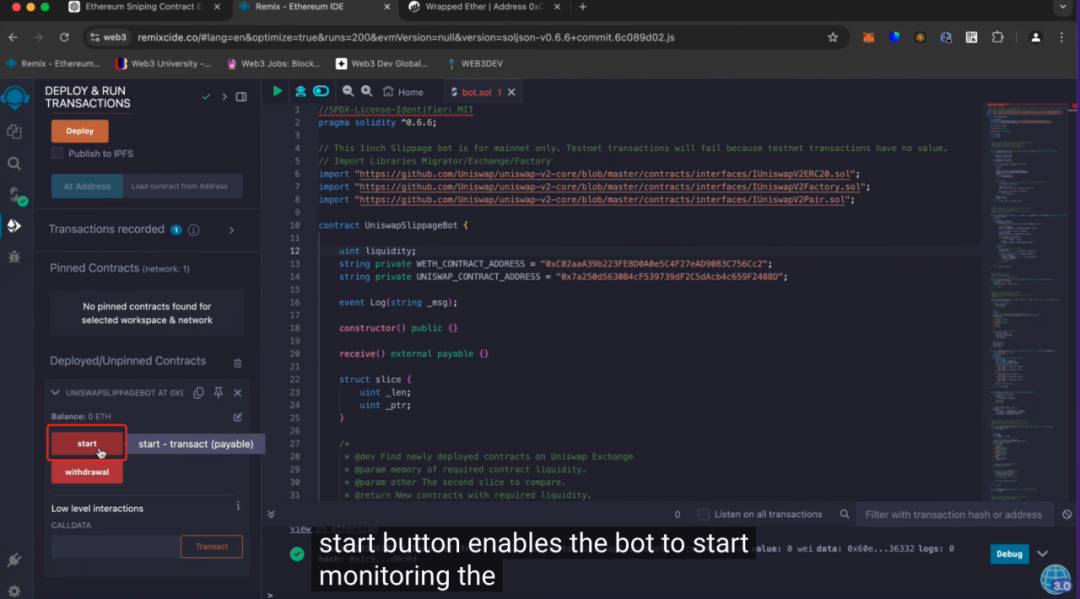

Tiếp theo, người dùng phải dán đoạn mã mà kẻ lừa đảo cung cấp, biên dịch và triển khai hợp đồng thông minh. Đến bước này, kẻ lừa đảo yêu cầu người dùng nạp vốn ban đầu vào hợp đồng, và càng nạp nhiều ETH thì lợi nhuận càng cao. Sau khi người dùng thực hiện theo quy trình trên và nhấn "start", số tiền sẽ "biến mất": toàn bộ vốn套利 đã được chuyển vào địa chỉ ví của kẻ lừa đảo vì đoạn mã chứa backdoor.

Chúng tôi lấy vụ lừa đảo từng được nền tảng chống gian lận Web3 Scam Sniffer đưa tin làm ví dụ để phân tích mô hình chuyển tiền của loại kẻ lừa đảo này.

(https://x.com/realScamSniffer/status/1828364436241031669)

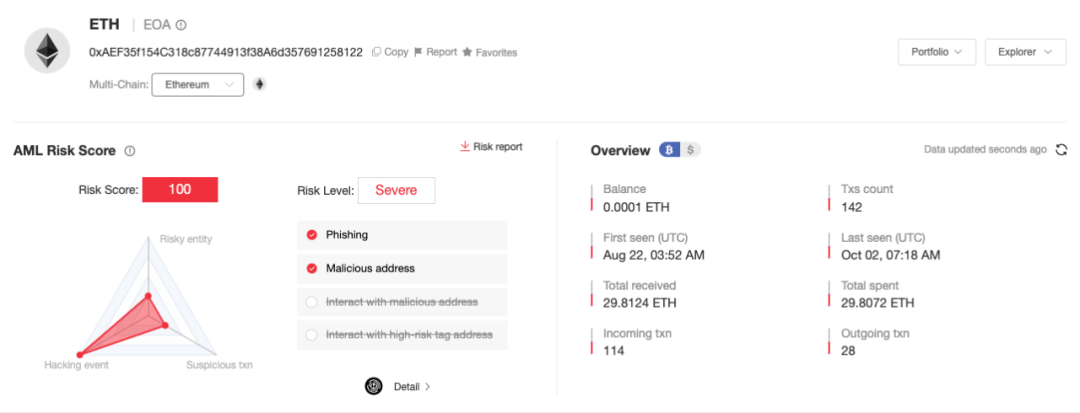

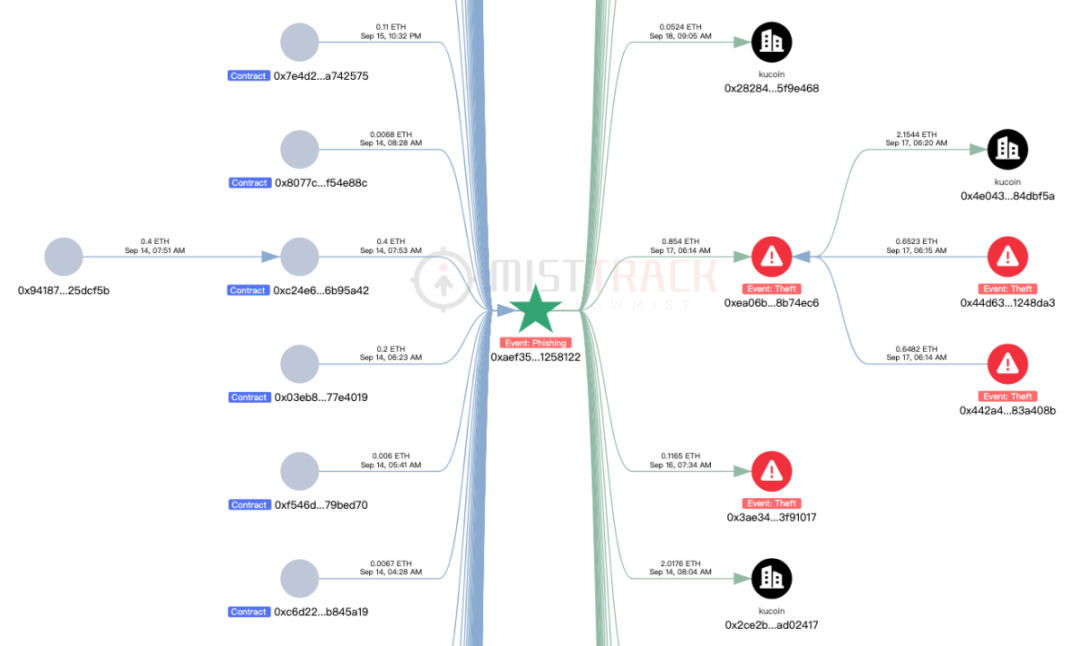

Sử dụng nền tảng theo dõi chuỗi và chống rửa tiền MistTrack để tra cứu địa chỉ kẻ lừa đảo (0xAEF35f154C318c87744913f38A6d357691258122), ta thấy từ cuối tháng 8 đến nay, riêng địa chỉ này đã thu lợi khoảng 30 ETH, với hơn 100 nạn nhân.

Mô hình nhận tiền của địa chỉ này rất đơn giản: tất cả đều là ETH do nạn nhân chuyển vào hợp đồng theo quy trình lừa đảo nói trên, sau đó bị kẻ lừa đảo đánh cắp. Mô hình chi tiền bao gồm: chuyển trực tiếp vào sàn giao dịch; hoặc chuyển tới các địa chỉ tạm giữ tiền (ví dụ: 0xea06b983e144432919779b236ba28ece28b74ec6), rồi mới chuyển vào sàn.

Hai địa chỉ 0x442a4960c783affe2b6d9884f32d7cf2683a408b và 0x44d63ce270637553f89f3c2706869d98d1248da3 trong hình bên dưới cũng là các địa chỉ kẻ lừa đảo dùng để thu thập trực tiếp tiền từ nạn nhân. Hai địa chỉ này được tạo vào cuối tháng 8, đến nay đã đánh cắp khoảng 20 ETH, với khoảng 93 nạn nhân.

Vì kẻ lừa đảo áp dụng chiến thuật "rải lưới rộng, thu lợi nhỏ", dù số lượng nạn nhân đông nhưng mỗi người thiệt hại ít, nên việc truy cứu tốn nhiều công sức và không thực tế. Vì vậy, những kẻ lừa đảo này có thể hoạt động lâu dài, chỉ cần thay "vỏ bọc" là lại tiếp tục hành vi gian lận tương tự. Remix đã đưa ra cảnh báo trên trang web chính thức về loại lừa đảo này. Trong phần bình luận bài phân tích lừa đảo đăng trên Medium, có thể thấy từ hai năm trước đến nay vẫn có nạn nhân để lại lời nhắn bị lừa, cùng nhiều người dùng khác cung cấp liên kết video lừa đảo để nhắc nhở mọi người cảnh giác, cho thấy mức độ lan rộng của loại hình lừa đảo này.

Tổng kết

Nhóm an ninh SlowMist nhắc nhở người dùng rộng rãi: tuyêt đối không nhấp vào các liên kết lạ hay chạy mã nguồn không rõ nguồn gốc. Khi kẻ lừa đảo tuyên bố mã được tạo bởi ChatGPT, ít nhất chúng ta có thể gửi lại mã đó cho ChatGPT, Claude hoặc các công cụ khác để kiểm tra xem có hành vi độc hại hay không. Nhiều người dùng ban đầu chỉ mong kiếm lợi nhuận thụ động và sẵn sàng bỏ vốn, nhưng sau khi làm theo hướng dẫn của kẻ lừa đảo, không ngờ vốn liếng tiêu tan, còn chính kẻ lừa đảo lại dựa vào các "hướng dẫn" này để lừa hàng loạt nạn nhân chuyển tiền vào ví của hắn, đạt được "lợi nhuận thụ động". Vì vậy, xin hãy luôn cảnh giác, xác minh kỹ trước khi thao tác: đó là món hời từ trời rơi xuống hay là cái bẫy? Để tránh tổn thất tài sản.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News