9分間でビットコインの秘密鍵を解読? 量子脅威下におけるブロックチェーン生存ガイド

TechFlow厳選深潮セレクト

9分間でビットコインの秘密鍵を解読? 量子脅威下におけるブロックチェーン生存ガイド

9分間で秘密鍵を解読する裏側の論理と、690万枚の高リスクBitcoinに対する耐量子化自衛対策

執筆:Changan、Biteye コンテンツチーム

TL;DR

Googleの量子AIチームが発表した最新論文によると、50万キュービットを備えた耐誤り量子コンピュータは理論上、わずか9分でビットコインの秘密鍵を解読可能であり、既に公開鍵が露出している約690万BTCに脅威を及ぼす。現時点の技術水準ではこの目標に至るまでまだ446倍の進歩が必要であり、実現時期は2029年前後と予測されているが、もはや遠い未来の空想ではなくなりつつある。ビットコイン・コミュニティでは、BIP-360やSPHINCS+などの耐量子化アップグレード案が推進されている。一般ユーザーは現時点でパニックに陥る必要はないが、アドレス形式の確認(bc1pで始まるTaprootアドレスの長期使用を避ける)、および「1アドレス=1トランザクション」の習慣の定着、さらにウォレットベンダーの今後のアップデートへの注視が求められる。

2026年3月31日(月曜日)、あるごく普通の日に、暗号資産業界が突然騒然となった。

Googleの量子AIチームが論文を発表し、「量子コンピュータによるビットコイン秘密鍵の解読はわずか9分で可能」と主張した。一方、ビットコインのブロック承認時間は平均10分である。

これを「危機をあおる誇張表現だ」と批判する声もあれば、「現実にはほど遠い」と否定する意見もあるが、今回警告を発したのはGoogleという点が重大である。

では、量子コンピュータは本当にビットコインを解読できるのか? この脅威は現実的なのか、それとも過大評価なのか? 一般ユーザーは何をすべきか? 本稿では、この問題をできる限り明確に解説する。

一、Googleの論文が実際に述べていること

これまで業界の一般的な見方は、ビットコインの暗号アルゴリズムを破るには、数百万キュービット規模の量子コンピュータが必要であるというものだった。その数字はあまりにも膨大であったため、この課題が解決されるのは少なくとも数十年先だろうと広く考えられていた。しかし、Googleの論文ではこの要件を50万キュービット未満へと大幅に引き下げた。つまり、従来の見積もりから約20倍も削減されたのだ。

論文では具体的な攻撃シナリオが提示されている:ユーザーがビットコインのトランザクションを送信すると、その公開鍵が一時的にネットワーク上で露出し、ブロックに取り込まれるのを待つ状態になる。この露出行動の持続時間は平均して10分間である。Googleの試算によれば、十分に強力な量子コンピュータであれば、この公開鍵から秘密鍵を逆算するのに約9分しかかからない。その後、より高いマイナー手数料を設定した偽造トランザクションを送信し、元のトランザクションがチェーンに追加される前に資金を横取りすることが可能であり、成功率は約41%と見積もられている。

ただし、論文で想定されているのは、完全な誤り訂正機能を備えた耐誤り量子コンピュータである。Google自体が開発中のWillowプロセッサは105個の物理キュービットしか持たず、論文が要求する50万キュービットとは446倍もの差がある。したがって、現時点ではビットコインを解読可能な量子コンピュータは存在しない。

Google自身は、2029年までに耐量子暗号(PQC)への移行を完了させるという目標を掲げており、このタイムラインは、同社が脅威が現実化する時期をどの程度と見込んでいるかを示唆している。

とはいえ、仮にそのようなマシンが将来的に完成した場合、ビットコインの解読コストは想像以上に低くなる可能性がある。

二、量子コンピュータと通常のコンピュータの違いとは

しかし、この事象がどのような意味を持つのかを理解する前に、まず「量子コンピュータとは何か?」という基本的な問いに答える必要がある。

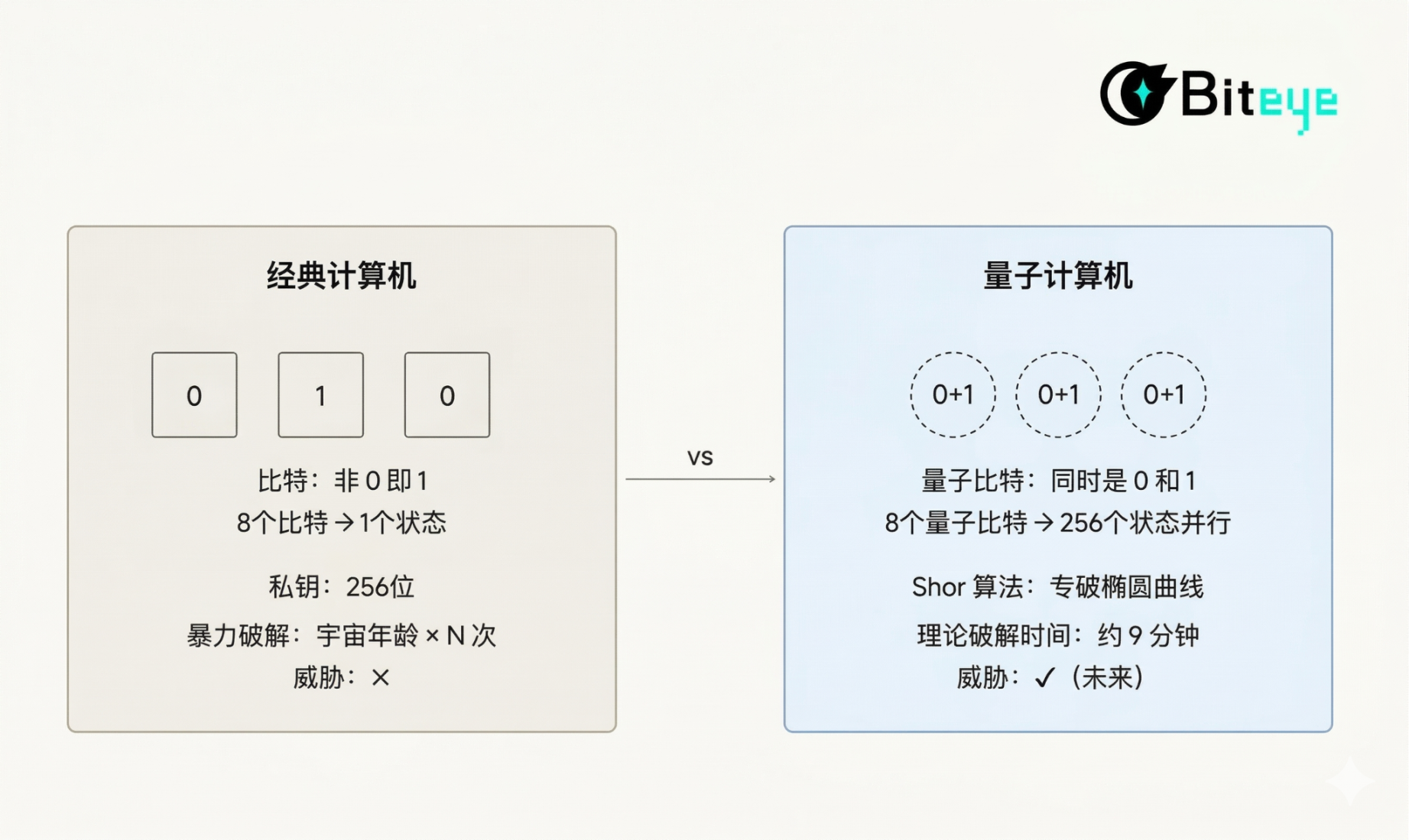

従来のコンピュータは「ビット」を使って情報を処理し、各ビットは0または1のいずれかの状態のみを取れる。

あらゆる計算は、これらの0と1に対する操作によって行われる。256ビットの秘密鍵は、2²⁵⁶通りの組み合わせを意味する。古典コンピュータによる総当たり攻撃では、世界中の全計算資源を結集しても、宇宙の寿命よりも長い時間がかかる。だからこそ、ビットコインは過去15年にわたり非常に安全であったのだ。

一方、量子コンピュータは「量子ビット(キュービット)」を用いる。キュービットの特異性は「重ね合わせ状態」にあり、同時に0でもあり1でもあることができる。8個のキュービットは単一の状態だけを表すのではなく、256個の状態を同時に表現できる。キュービットの数が増えれば増えるほど、並列処理能力は指数関数的に向上する。

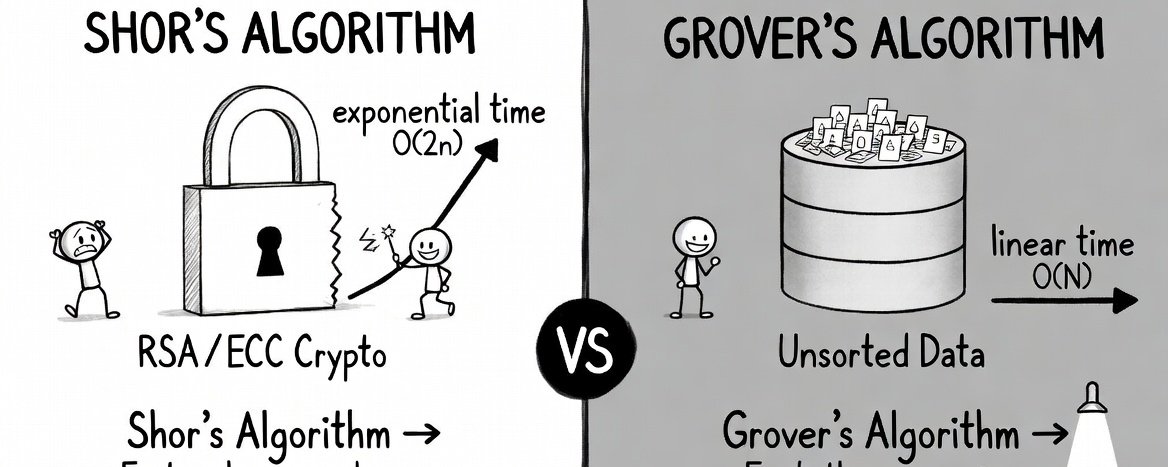

ただ、並列処理能力だけではビットコインへの脅威にはならない。量子コンピュータが暗号学に対して真に脅威となるのは、1994年にMITの数学者Peter Shorが考案した「Shorアルゴリズム」のおかげである。このアルゴリズムは、大きな整数の素因数分解および楕円曲線離散対数問題の解法に特化しており、これら二つの数学的難問こそが、ビットコインおよびイーサリアムの秘密鍵の安全性の基盤となっている。

例えるなら、従来のコンピュータは迷路の出口を探す際に、一本道ずつ試行錯誤するのに対し、Shorアルゴリズムを搭載した量子コンピュータは、まるで迷路の上空から全体を俯瞰できる地図を手に入れたかのように、一目で出口の位置を特定できる。

ビットコインで採用されている署名アルゴリズムはECDSA(楕円曲線デジタル署名アルゴリズム)であり、secp256k1曲線上で動作する。このシステムは古典コンピュータに対しては堅固な銅壁だが、Shorアルゴリズムはこの楕円曲線の数学的構造を専門的に攻撃できる。

三、量子コンピュータが実際にあなたのビットコインを盗む仕組み

量子コンピュータの原理を理解したうえで、次にそれがビットコインに具体的にどのように脅威を与えるのかを見ていこう。

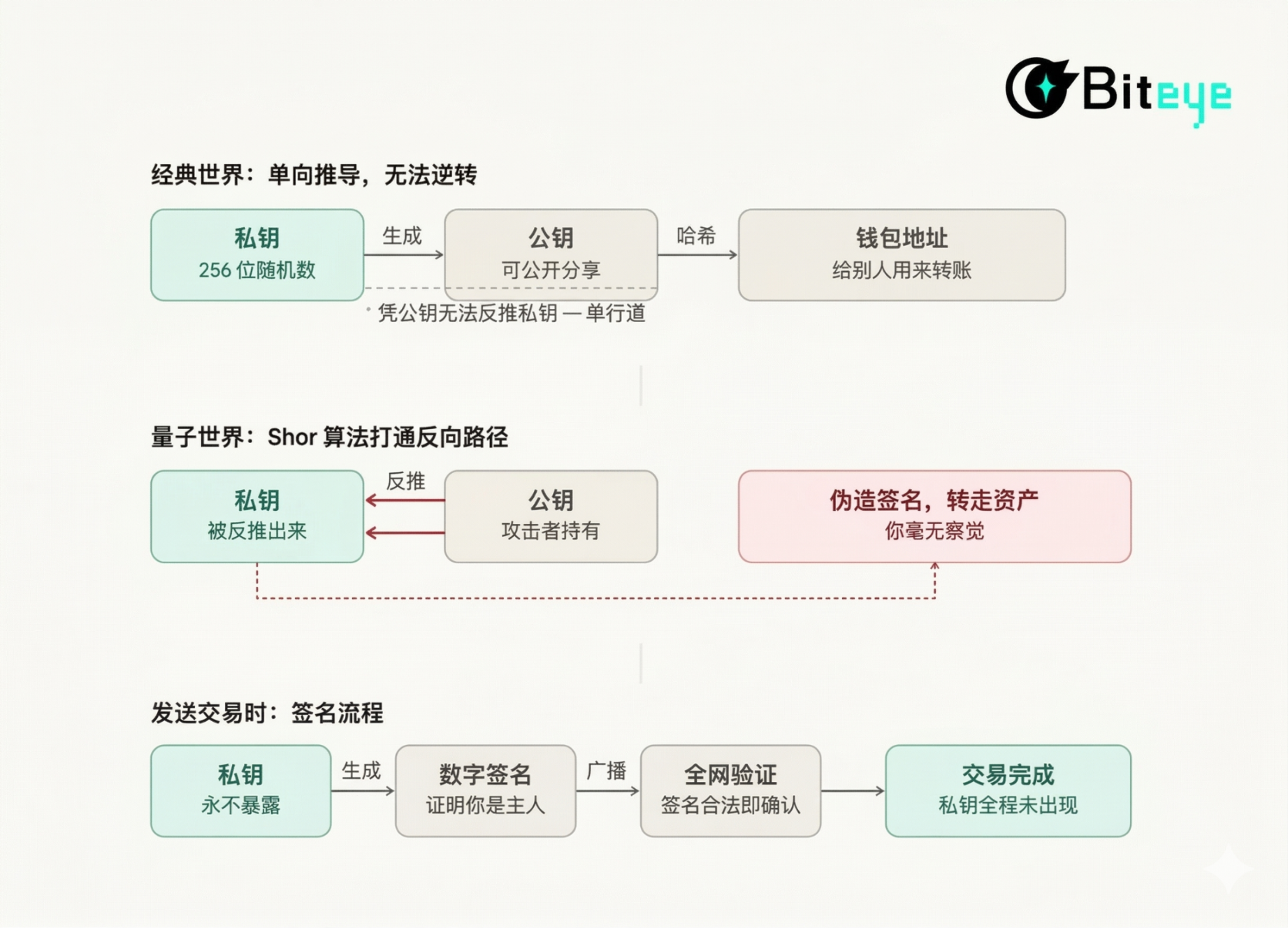

ウォレットを作成する際、システムはランダムな256ビットの数字である秘密鍵を生成する。この秘密鍵から公開鍵が導出し、さらに公開鍵からウォレットアドレスが生成される。この一連の流れは片方向のみであり、秘密鍵から公開鍵を導出することは可能だが、その逆は不可能である。

ビットコインを送金する際、秘密鍵はトランザクションに付随するデジタル署名の生成にのみ使用され、その署名がネットワーク全体に配信される。ネットワークは署名の正当性を検証し、承認が得られればトランザクションは確定する。

Shorアルゴリズムは、理論上、ビットコインの秘密鍵の安全性の根幹である楕円曲線暗号を解読可能である。しかし、このアルゴリズムを実行するには莫大な計算能力が必要であり、古典コンピュータでは到底達成できないため、これまで誰も真剣に取り合ってこなかった。

問題は、近年、量子コンピュータの技術が確かに進歩しているという点にある。ある日、その性能が十分に高まれば、量子コンピュータはユーザーの公開鍵さえ入手できれば、そこから秘密鍵を逆算し、署名を偽造して資金を奪うことが可能になる。

ここから重要な問いが浮かび上がる:「あなたの公開鍵はすでに露出していますか?」

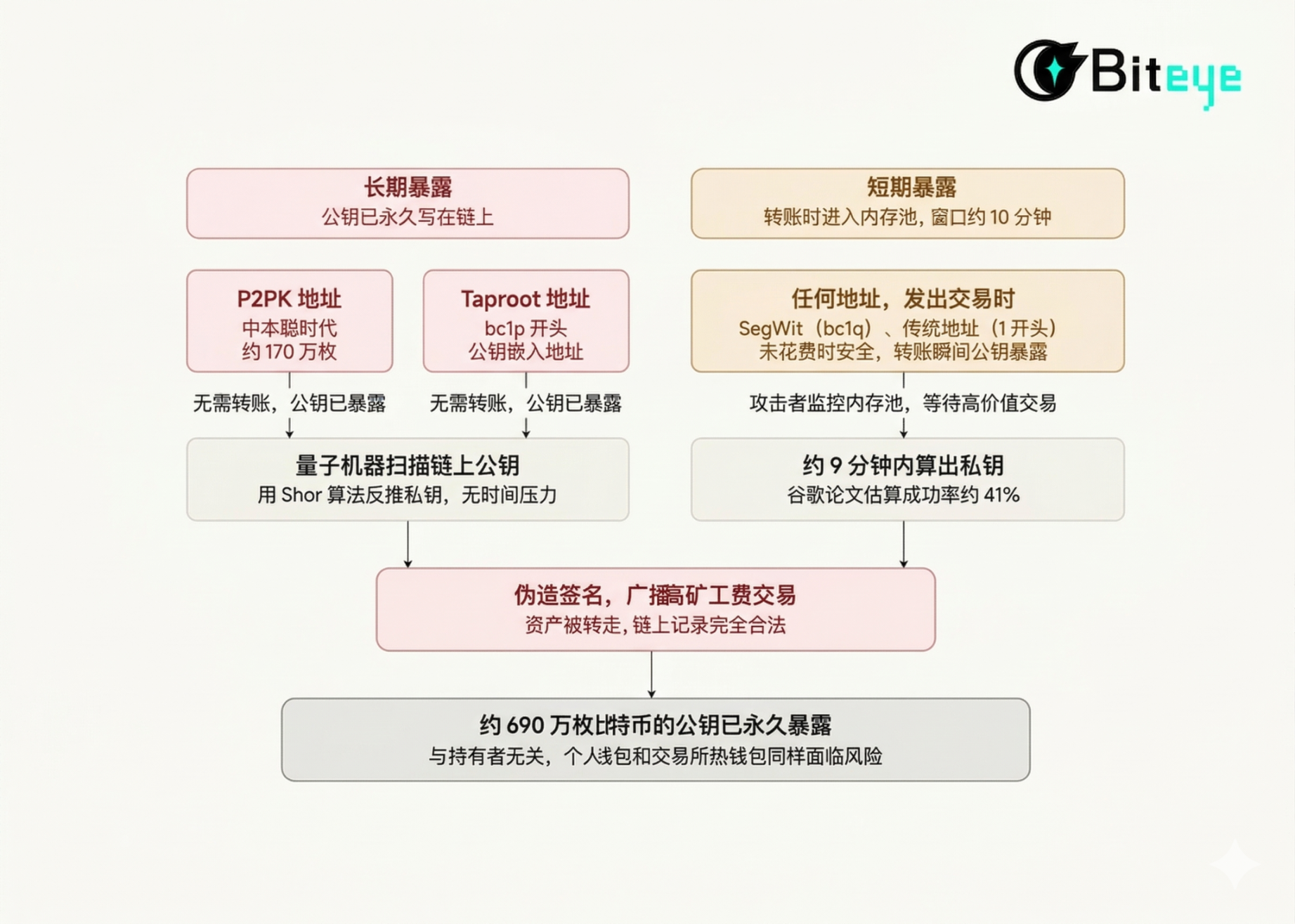

公開鍵の露出には、以下の2種類がある。

第一に「長期露出」—— 公開鍵が永久的にブロックチェーン上に記録されており、量子マシンがいつでも読み取れる状態であるケース。これに該当するアドレスは以下の2種類である:

中本聡や初期のマイナーが使用していた旧式アドレス形式では、当時は公開鍵が平文で直接保存されていた;

bc1pで始まるアドレス(Taprootアドレス)は、本来プライバシーと効率性の改善を目的として設計されたが、その仕様上、公開鍵がアドレス自体に埋め込まれており、結果として量子脅威に対しては逆効果となっている。

第二に「短期露出」—— トランザクション送信の瞬間にのみ公開鍵が一時的に露出するケースである。従来型アドレスでは、未使用(UTXO)状態では公開鍵はハッシュ値の裏側に隠されており、外部からは見えない。しかし、ユーザーがトランザクションを送信する際には、公開鍵がメモリプールに送られ、ブロックに取り込まれるまでの間、ネットワーク全体に可視化される。この期間は平均10分間である。

つまり、普段どれほど注意深く行動していても、一度でもトランザクションを送信したことがある限り、攻撃を受ける可能性は常に存在する。

現時点で、約690万BTCの公開鍵がブロックチェーン上に永久に露出している。これらのビットコインが個人ウォレット内にあるか、あるいは取引所のホットウォレット内にあるかに関係なく、上記の高リスクアドレスに該当するもの、あるいは過去にトランザクションを送信した経歴のあるアドレスについては、すでに公開鍵が漏洩している。

四、ビットコイン・コミュニティは今何をしているか

Googleの論文発表当日、CZ(@cz_binance)はTwitterでこう反応した:「パニックは不要。暗号資産が耐量子アルゴリズムへとアップグレードすれば問題は解決する。脅威は現実的だが、業界には対応する能力がある」。

一方、Vitalik Buterin(@VitalikButerin)の姿勢はより慎重なもので、彼は以前からこの問題を警戒しており、2030年までに実際に攻撃可能な量子コンピュータが登場する確率は約20%と試算している。

二人とも脅威の現実性を認めているが、その緊急性に関する評価には差がある。なお、ビットコインの開発者コミュニティは、今回の論文以前からこの問題を無視しておらず、現在、以下の4つの対応策が真剣に議論されている。

BIP-360(Pay-to-Merkle-Root):現在のビットコインアドレスでは公開鍵が永久にチェーン上に記録されるが、BIP-360はトランザクション構造から公開鍵を完全に削除し、代わりにMerkleルートを用いるというアイデアである。量子マシンが分析可能な公開鍵が存在しないため、攻撃そのものが成立しない。

この方式はすでにBTQ Technologiesのテストネット上で実行されており、50以上のマイナーが参加し、20万以上のブロックが処理されている。ただし、BIP-360は新規に生成されるビットコインのみを保護するものであり、すでに公開鍵が露出済みの170万BTCを含む旧アドレスについては、依然として課題が残っている。

SPHINCS+:正式名称はSLH-DSAで、ハッシュ関数に基づく耐量子署名方式である。そのロジックは極めて明快である:Shorアルゴリズムが楕円曲線を標的にするならば、単純に楕円曲線を廃止し、ハッシュ関数を用いて署名を行う。

この方式は2024年8月にNIST(米国立標準技術研究所)により標準化が承認された。ただし、課題は署名サイズにある:現在のビットコインのECDSA署名は64バイトであるのに対し、SPHINCS+の署名は8KB以上となり、サイズが100倍以上に膨張するため、トランザクション手数料およびブロック容量の需要が大幅に増加する。

この問題に対処すべく、SHRIMPSやSHRINCSといった最適化手法が開発者により提案されており、セキュリティを損なうことなく署名サイズの圧縮を図ろうとしている。

Commit/reveal方式:ライトニングネットワーク共同創設者のTadge Dryja氏が提唱したもので、メモリプールにおける短期露出リスクに焦点を当てている。この方式では、1つのトランザクションを2段階に分割する:

第1段階では、トランザクション情報一切を含まないハッシュフィンガープリントのみをコミットし、チェーン上にタイムスタンプを残す

第2段階で初めて実際のトランザクションをブロードキャストし、この時点で初めて公開鍵が露出する。仮に量子攻撃者が第2段階で公開鍵を取得して秘密鍵を逆算できたとしても、その偽造トランザクションは第1段階の事前コミット記録がないため、ネットワークによって拒否される。ただし、1トランザクションあたりのステップ数が1つ増え、コストが若干上昇するというトレードオフがある。

これは、より包括的な耐量子化体制が整うまでの間、暫定的に用いられる移行手段としてコミュニティで認識されている。

Hourglass V2:開発者Hunter Beast氏が提案したもので、特にすでに170万BTCの公開鍵が永久に露出している旧アドレスへの対応を目的としている。この方式の考え方は悲観的だが現実的である:こうしたアドレスの公開鍵はもはや隠蔽できないため、量子マシンの性能が十分に高まれば、これらのビットコインはいずれ盗まれる運命にある。

Hourglass V2は、こうした旧アドレスからの盗難を阻止しようとはせず、代わりに、各ブロックでこれらのアドレスから送金可能なビットコインを1BTCに制限するという方針を採用する。これは、銀行の預金引き出し制限に似た措置である。

この提案は非常に物議を醸しており、ビットコイン・コミュニティには「誰もが自分のビットコインを自由に扱える」という原則があり、このような限定的な制限であっても、多くの人が越権行為とみなしている。

これはビットコインが直面する初めてのアップグレード要請ではない。2017年のスケーリング論争は数年にわたり続き、最終的にBitcoin Cashが分岐した。2021年のTaprootアップグレードは、提案からアクティベーションまで約4年を要した。いずれの場合も、コミュニティは長期間にわたる議論・駆け引き・妥協を経て、ようやく一歩前進してきた。量子脅威への対応も、ほぼ確実に同様の道を辿ることになるだろう。

五、一般ユーザーが今すぐできること

ここまでさまざまなことを述べてきたが、一般ユーザーは実際には何ができるのか?

答えは、あなたが想像するほど複雑ではない。今日の量子コンピュータはまだあなたのビットコインを解読できないが、以下のような幾つかの点に今から注意を払うことは可能である。

アドレス形式の確認

ご自身のウォレットを開き、受取アドレスの先頭文字を確認してください。bc1pで始まるものはTaprootアドレスであり、公開鍵がアドレス自体にデフォルトで埋め込まれているため、長期露出の高リスク形式に該当する。もし資産をこのようなアドレスに保管しており、かつ一度も利用していない場合は、現時点でのリスクはまだ理論的段階ではあるが、今後のBIP-360の進展には注目しておくべきである。

bc1qで始まるSegWitアドレスや、1で始まる従来型アドレスは、未使用状態では公開鍵がハッシュによって保護されており、比較的安全である。ただし、一度でもトランザクションを送信した場合、そのアドレスの公開鍵は永久にチェーン上に露出することになる。

アドレスの衛生管理習慣の養成

同じアドレスを繰り返し受金・送金に使うのをなるべく避けよう。すべての送金操作は公開鍵を露出させ、一度使われたアドレスはハッシュ保護を失ってしまう。多くの現代型ウォレットでは、受金のたびに新しいアドレスを自動生成する機能がデフォルトで有効になっているため、その設定をオンにしておくだけで十分である。

ウォレットソフトウェアのアップデートに注目

LedgerやTrezorといったハードウェアウォレットメーカーは、耐量子化アップグレードにおいて極めて重要な役割を担う。BIP-360や耐量子署名方式がメインネットでアクティベートされれば、ウォレットは新しいアドレス形式および署名アルゴリズムに対応する必要がある。ユーザー側で行う作業は、単にファームウェアを更新するだけの場合もあれば、旧アドレスから新フォーマットのアドレスへ資産を移転する必要がある場合もある。現時点でできることは、継続的なアップデートを提供できる信頼できるメーカーのウォレットを使用していることを確認し、今後の動きを注視することである。

取引所に預けている資産について

取引所に預けている資産については、ユーザーが特別な操作をする必要はない。技術的なアップグレードは取引所のチームが責任を持って実施する。Coinbaseはすでに量子顧問委員会を設立しており、規制当局の圧力を受け、他の主要取引所も追随するだろう。信頼性の高い大手取引所に預けている資産については、耐量子化への移行はユーザーにとって透過的に行われる。

六、最後に

「量子コンピュータがビットコインを解読する」という話は、長年にわたり繰り返されてきたが、毎回話題になると嘲笑され、その後は何も起こらないというのが常であった。そのため、次第に人々はこれを「狼が来た」の寓話と同じように捉えるようになった。

しかし今回は、警告を発しているのがGoogleである。ビットコインの開発者はすでに真剣に対応策を準備しており、イーサリアム側のロードマップでも同様の取り組みが進行中である。ただ、これまでこの問題は理論の域を出ておらず、量子コンピュータが実際にビットコインの暗号アルゴリズムを突破できるかどうかについて、誰も確実な答えを出すことはできない。

Googleは2029年と予測するが、他には「さらに数十年かかる」とする意見や、「そもそも永遠に不可能だ」とする意見もある。この問いへの答えは、時間だけが知っている。

量子コンピュータの進展は決して均等な速度で進むものではなく、前回の画期的なブレイクスルーは、誰も予想していなかったタイミングで訪れた。次回のブレイクスルーも、同様の予測不能なタイミングで訪れる可能性がある。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News