Hack VC:人気のブロックチェーンプライバシーテクノロジー一覧

TechFlow厳選深潮セレクト

Hack VC:人気のブロックチェーンプライバシーテクノロジー一覧

技術の重ね合わせ的応用は、依然として深く探求する価値のある分野である。

著者:Duncan Nevada

翻訳:TechFlow

暗号技術の透明な台帳は、信頼できるシステムに対する私たちの理解を根本的に変えました。「信じるな、検証せよ」という古くからの格言があるように、透明性こそがそれを可能にする鍵です。すべての情報が公開されていれば、いかなる偽造行為も即座に識別できます。しかし、この透明性は利便性における限界も明らかにしています。確かに、決済や準備金、評判(あるいは身元)といった情報は公開されるべきですが、誰もが自分の財務情報や健康記録、個人情報を公にされることを望むわけではありません。

ブロックチェーンにおけるプライバシーの必要性

プライバシーは基本的人権です。プライバシーがなければ、自由も民主主義も存在しません。

初期のインターネットが安全な電子商取引やユーザーデータ保護のためにSSLなどの暗号化技術を必要としたように、ブロックチェーンもその潜在能力を最大限に発揮するために強力なプライバシーテクノロジーを必要としています。SSLにより、ウェブサイトはデータ転送中に情報を暗号化し、クレジットカード番号のような機微情報を悪意ある攻撃者から守ることができます。同様に、ブロックチェーンは、基盤となるシステムの完全性と検証可能性を維持しつつ、取引の詳細や相互作用を保護するためのプライバシーを必要としています。

ブロックチェーン上のプライバシーは、個々のユーザー保護にとどまらず、企業による採用、データ保護規制への準拠、新たな設計空間の開拓においても極めて重要です。どの企業も、自社従業員全員に他者の給与を知られたり、競合他社に最も価値のある顧客を特定・引き抜かれることを望みません。さらに、医療や金融分野ではデータのプライバシーについて厳格な規制が課されており、ブロックチェーンソリューションはこれらの要件を満たさなければ実用可能なツールとはなりません。

プライバシー強化技術(PETs)の枠組み

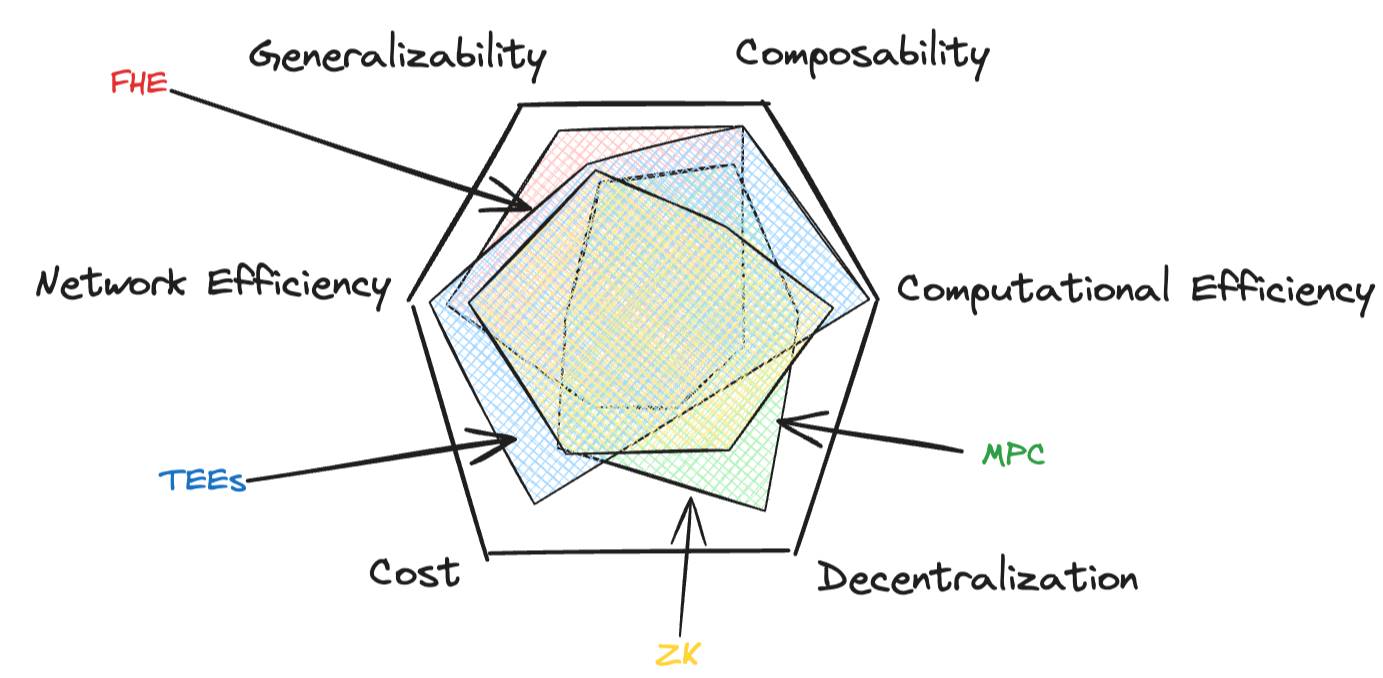

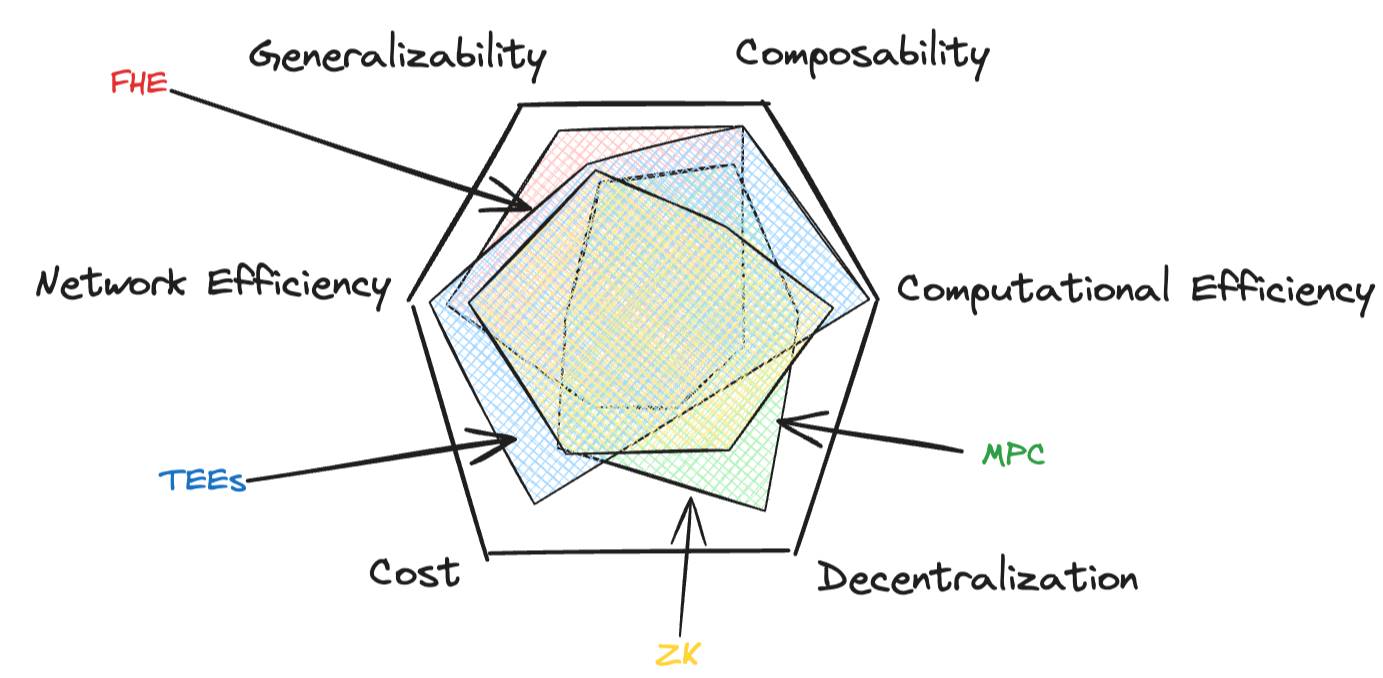

ブロックチェーンエコシステムの進展とともに、いくつかの主要なプライバシー強化技術(PETs)が登場しました。それぞれに独自の長所とトレードオフがあります。これらにはゼロ知識証明(ZK)、マルチパーティ計算(MPC)、完全準同型暗号(FHE)、信頼できる実行環境(TEE)があり、以下の6つの重要な公理をカバーしています。

-

汎用性:さまざまなユースケースや計算に適用可能な解決策であるか。

-

合成性:他の技術と組み合わせて欠点を緩和したり、新たな設計空間を開拓したりしやすいか。

-

計算効率:システムが計算を実行する際の効率性。

-

ネットワーク効率:参加者数やデータ規模が増加した際にスケーリングできるか。

-

分散性:セキュリティモデルがどれだけ分散されているか。

-

コスト:プライバシーを実現する実際の費用。

ブロックチェーンが直面するスケーラビリティ、セキュリティ、分散化の三難問題と同様に、これら6つの属性を同時に達成することは困難です。しかし、最近の進展やハイブリッドアプローチによって可能性の境界が押し広げられ、包括的で経済的かつ効率的なプライバシーソリューションに近づきつつあります。

ここで枠組みを定めたので、次にこの分野を概観し、これらのプライバシー強化技術の将来について探っていきます。

プライバシー強化技術の概要

ここでは、各技術の定義をお伝えします。注意:あなたも『砂丘』を積極的に読んでいると仮定し、メラージュの視点を通してすべてを見ているものとします!

ゼロ知識(ZK)とは、入力を明かすことなく、ある計算が行われ結果が出たことを検証できる技術です。

-

汎用性:中程度。回路はアプリケーションごとに非常に特化しているが、ハードウェア抽象層(Ulvatana や Irreducible)や汎用インタプリタ(Nil の zkLLVM)により改善されつつある。

-

合成性:中程度。信頼できる証明者と隔離して動作するが、ネットワーク環境では証明者がすべての元データを見る必要がある。

-

計算効率:中程度。Leo Wallet といった実際のZKアプリの登場により、新しい実装手法によって証明の生成速度は指数関数的に向上している。今後、クライアント側の採用が進めばさらなる進展が見込まれる。

-

ネットワーク効率:高。最近の「折りたたみ(folding)」技術の進展により、並列処理の大きな可能性が生まれた。「折りたたみ」とは、反復的な証明をより効率的に構築する方法であり、以前の作業の上に積み重ねていくことができる。Nexus は注目すべきプロジェクトである。

-

分散性:中程度。理論的には、証明はあらゆるハードウェア上で生成可能だが、実際にはGPUが優先される。ハードウェアは徐々に均質化しているが、経済レイヤーでは Aligned Layer のようなAVSを通じてさらに分散化が可能。ただし、他の技術と組み合わない限り、入力は非公開にならない(以下参照)。

-

コスト:中程度。

-

回路設計と最適化に伴う初期導入コストは高い。

-

運用コストは中程度。証明生成にはコストがかかるが、検証は効率的。特にイーサリアム上での証明保存コストが顕著だが、データ可用性レイヤー(例えば EigenDA)やAVSを用いることで緩和可能。

-

-

『砂丘』に例えるなら、Stilgarが Duke Letoにスパイス畑の位置を知っていることを、その正確な場所を明かさずに証明したいとする。StilgarはLetoの目隠しをしてシェルジャンに乗せ、スパイス畑の上空を旋回し、キャビン内にシナモンの甘い香りが満ちたところでArrakeenに戻す。これにより、LetoはStilgarがスパイスを見つけられることはわかるが、その探し方はわからない。

マルチパーティ計算(MPC)とは、複数の参加者が互いの入力を明かさずに共同で計算結果を得られる技術です。

-

汎用性:高。秘密分散など、MPCには多くの専門的な変種が存在する。

-

合成性:中程度。MPCは安全だが、計算が複雑になるほど合成性は低下し、ネットワークオーバーヘッドが増大する。しかし、複数ユーザーの秘匿入力を扱える点は比較的一般的なユースケースである。

-

計算効率:中程度。

-

ネットワーク効率:低。参加者数の増加に伴い、必要なネットワーク通信量は二乗的に増加する。Nillion などの企業はこの問題の解決に取り組んでいる。消去符号やリード・ソロモン符号(データを断片化して保存)を用いて誤りを減らすことも可能だが、これは伝統的なMPC技術ではない。

-

分散性:高。ただし、参加者間の共謀の可能性があり、それがセキュリティを脅かす。

-

コスト:高。

-

導入コストは中~高。

-

通信オーバーヘッドと計算要求により、運用コストが高い。

-

-

『砂丘』に例えるなら、Landsraadの各大名家が互いに助け合えるよう十分なスパイス備蓄があることを確認したいが、各自の備蓄量は明かしたくないとする。最初の家が、大きな乱数を自らの実際の備蓄量に加算し、2番目の家にメッセージを送る。2番目の家も自らの備蓄量を加算し、次へ渡す。最終的に最初の家が総計を受け取り、大きな乱数を差し引くことで、実際のスパイス総備蓄量が得られる。

完全準同型暗号(FHE)とは、データを復号せずにその暗号化された状態で計算を実行できる技術です。

-

汎用性:高。

-

合成性:単一ユーザーの入力に対しては高い。複数ユーザーの秘匿入力には、他の技術との併用が必要。

-

計算効率:低。数学的およびハードウェア的進展が並行して最適化されており、大きな飛躍が期待される。Zama や Fhenix はこの分野で優れた成果を挙げている。

-

ネットワーク効率:高。

-

分散性:低。計算負荷と複雑さが原因だが、技術の進歩により、将来的にはZKに近い分散性を持つ可能性がある。

-

コスト:非常に高い。

-

複雑な暗号化と厳しいハードウェア要件により、導入コストが高い。

-

計算が集中するため、運用コストも高い。

-

-

『砂丘』に例えるなら、ホルツマン・シールドに似たデジタル版の装置を想像する。数字データをこのシールドに入れ、起動してメンタットに渡す。メンタットはその数字を見ることなく計算を実行できる。完了後、シールドを返却される。閉じるのはあなただけであり、計算結果はあなただけが閲覧できる。

信頼できる実行環境(TEE)とは、コンピュータプロセッサ内部の安全領域であり、システムの他の部分から隔離された状態で機密操作を実行できる。TEEの特異性は、多項式や曲線ではなく、シリコンと金属に依存している点にある。そのため、今日では強力な技術かもしれませんが、理論的には高価なハードウェアに制限されるため、改良速度は遅くなる可能性があります。

-

汎用性:中程度。

-

合成性:高。ただし、サイドチャネル攻撃の可能性があるため、セキュリティはやや低い。

-

計算効率:高。サーバーサイドの性能に近く、NVIDIAの新型H100チップセットシリーズにもTEEが搭載されている。

-

ネットワーク効率:高。

-

分散性:低。特定のチップセット(インテルSGXなど)に限定されるため、サイドチャネル攻撃の脅威にさらされる。

-

コスト:低。

-

既存のTEEハードウェアを使用する場合、導入コストは低い。

-

ローカル性能に近いため、運用コストも低い。

-

-

『砂丘』に例えるなら、宇宙工会のハイジャイナーのナビゲーション・コクピットを想像する。工会のナビゲーター自身でも、使用中に内部の出来事を見る、あるいは干渉することはできない。ナビゲーターはこのコクピットに入り、空間折り畳みに必要な複雑な計算を行う。コクピット自体がすべての操作を秘密かつ安全に保つ。工会がこのコクピットを提供・管理し、その安全性を保証するが、内部での作業内容を知ったり介入したりすることはできない。

実用ケース

おそらく我々はスパイス・カルテルと戦うよりも、鍵素材などの機微データを秘匿したまま保つことが重要です。現実に即して、以下に各技術の実際の応用例を示します。

ゼロ知識証明(ZK)は、あるプロセスが正しい結果を生んだことを検証するのに適しています。他の技術と組み合わせると優れたプライバシー保護手段となりますが、単独では無信任性を犠牲にし、むしろデータ圧縮に近くなります。通常、2つの状態が同じかどうかを検証するために使われます。たとえば、「圧縮されていない」第2層の状態と第1層に投稿されたブロックヘッダーを比較したり、ユーザーが18歳以上であることを、個人識別情報を明らかにせず証明したりする場合です。

マルチパーティ計算(MPC)は、秘密鍵や復号鍵の管理によく使われ、他の技術と組み合わせることもあります。また、分散型乱数生成、小規模な秘匿計算、オラクル集約にも利用されます。要するに、複数の参加者が協力して軽量な集計計算を行い、共謀しないことが求められる場面では、MPCが非常に適しています。

完全準同型暗号(FHE)は、コンピュータがデータを見ない状態で簡単かつ汎用的な計算を行うのに適しています。例えば、信用スコアリング、スマートコントラクトゲーム内のマフィア、取引内容を明らかにせずに取引順序を決定する場合などが挙げられます。

最後に、信頼できる実行環境(TEE)は、より複雑な操作に適しており、ただしハードウェアを信頼する前提が必要です。たとえば、企業や金融、医療、国家安全機関に存在する大規模言語モデル(プライベート基盤モデル)を実行する唯一の実現可能な解決策です。TEEは唯一のハードウェアベースのソリューションであるため、その欠点の是正は理論的に他の技術よりも遅く、コストも高くなるはずです。

中間地点

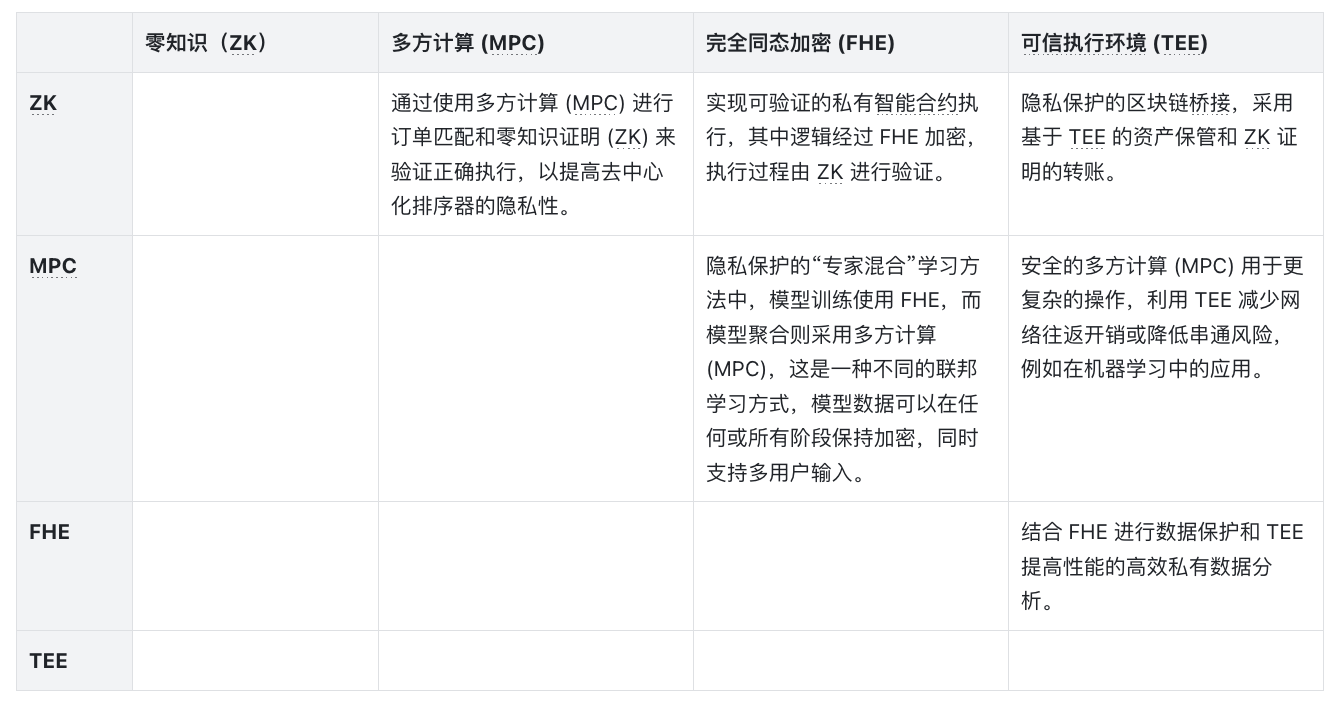

明らかに完璧な解決策はなく、そういった単一技術が存在する可能性も低いです。ハイブリッドアプローチは、ある技術の長所を活かして別の技術の短所を補うため、非常に魅力的です。下表は、異なる手法を組み合わせることで開ける設計空間の一部を示しています。実際のアプローチはさまざまであり、たとえばZKとFHEを組み合わせるには適切な曲線パラメータを見つける必要があり、MPCとZKを組み合わせるにはネットワーク往復回数を減らす設定を探す必要があります。もし開発中で議論したい場合は、これがインスピレーションになれば幸いです。

簡単に言えば、高性能で汎用可能なプライバシーテクノロジーは、ゲーム(BazのTonkによる優れた執筆に敬意を表して)、ガバナンス、より公平な取引ライフサイクル(Flashbots)、アイデンティティ(Lit)、非金融サービス(Oasis)、コラボレーションと調整など、無数のアプリケーションを解き放ちます。だからこそ、Nillion、Lit Protocol、Zamaに期待しているのです。

結論

まとめると、プライバシー強化技術(PETs)の応用可能性は非常に大きく、まだ可能性を探る初期段階にあります。個々の技術は成熟に向かいつつありますが、それらを重ね合わせて使うことは依然として深く探求すべき分野です。これらの技術は特定の分野に応じてカスタマイズされていくでしょう。業界全体として、まだやるべき仕事は山積しています。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News