Litecoinが二重支払い攻撃を受け、緊急ロールバック実施——「ゼロデイ脆弱性」という主張はセキュリティ研究者によって反論された

TechFlow厳選深潮セレクト

Litecoinが二重支払い攻撃を受け、緊急ロールバック実施——「ゼロデイ脆弱性」という主張はセキュリティ研究者によって反論された

公式アカウントはその後、批判者を「シャローウォーター(浅瀬)にとどまっている」と皮肉って非難し、コミュニティから強い反発を招きました。

著者:クロード、TechFlow

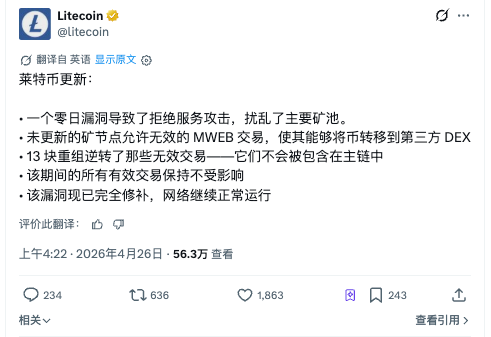

TechFlow解説:ライトコインは4月25日、協調的な攻撃に見舞われました。MWEB(ミンブルウィンブル拡張ブロック)プライバシーレイヤーの脆弱性が悪用され、攻撃者は約32分間にわたり、アップデートされていないノードを用いて無効な取引を実行し、クロスチェーンプロトコル上で二重支払い(ダブルスペンディング)を実施しました。NEAR Intentsは、この攻撃によるリスク暴露額が約60万ドルに上ると報告しています。ネットワークは13ブロックのリオーガニゼーション(再編成)を実行してチェーンの状態を修復しましたが、セキュリティ研究者によると、この脆弱性はすでに37日前に非公開で修正済みであり、「ゼロデイ攻撃」という定義には疑問が呈されています。公式アカウントはその後、批判者を「シャローウォーター(浅瀬)にとどまってください」と皮肉る投稿を行い、コミュニティから強い反発を招きました。

ライトコインネットワークは、2022年にMWEB(ミンブルウィンブル拡張ブロック:ライトコインのプライバシー取引レイヤー)が有効化されて以来、初の重大なセキュリティインシデントに直面しました。攻撃者はMWEBレイヤーにおけるコンセンサスの脆弱性を悪用し、さらにマイニングプールに対するサービス拒否(DoS)攻撃と連携して、約32分間にわたり無効な取引を含むフォークチェーンを生成。その隙を突き、複数のクロスチェーンプロトコル上で二重支払い攻撃を実行しました。

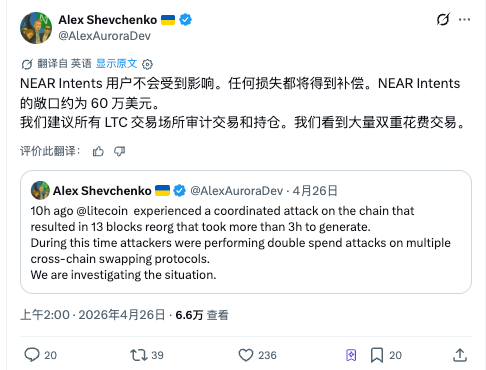

The Blockが4月26日に報じたところによると、Aurora LabsのCEOであるアレクセイ・シェフチェンコ氏がX(旧Twitter)上で最初にこの異常を指摘し、「協調攻撃」と位置付けました。該当するブロックは#3,095,930~#3,095,943で、復旧作業には3時間以上を要しました。

攻撃は2段階で実行:まずマイニングプールを停止させ、次に未更新ノードを悪用

ライトコイン財団が4月25日に発表した公式声明によると、攻撃の手順は2つの段階に分けられます。

第1段階は、主要なマイニングプールに対するDoS攻撃であり、アップデート済みクライアントを実行するノードのハッシュレート占有率を低下させることを目的としています。第2段階では、MWEBレイヤーのコンセンサス脆弱性を活用し、依然として旧バージョンのソフトウェアを実行しているノードに無効なMWEB取引を注入します。これらの未更新ノードは誤ってこの取引を正当なものと判断し、攻撃者がMWEBプライバシーレイヤーから「ペグアウト」(プライバシーレイヤーからメインチェーンへ資金を移転)することを許可。さらに、その資金を第三者の分散型取引所(DEX)へとルーティングしました。

シェフチェンコ氏はX上で、攻撃者のオンチェーン痕跡についても明らかにしました。攻撃者はLTCをETHに交換する計画を立てており、使用されたアドレスは攻撃の38時間前にバイナンスから資金を受領していました。彼は、攻撃者が事前に脆弱性の情報を入手していたと推定しています。

通常、ライトコインのブロック生成間隔は約2.5分であり、13ブロックの生成にはおよそ32分が必要です。しかし今回は、13ブロックの生成に3時間を超える時間がかかったため、当初一部の観察者はこれを「51%攻撃」と誤認しました。実際には、DoS攻撃が終了すると、アップデート済みコードを実行するノードが再びハッシュレートの優位性を取り戻し、ネットワークが自動的に13ブロックのリオーガニゼーションを完了して、無効な取引をメインチェーンから削除したのです。ライトコイン財団は、リオーガニゼーション期間中に実行されたすべての正当な取引は影響を受けていないと述べています。

実際の被害者はクロスチェーンプロトコル、NEAR Intentsは60万ドルの暴露額を報告

攻撃者はフォークのウィンドウ期間を活用し、複数のクロスチェーン交換プロトコル上で二重支払い取引を実行しました。これらのプロトコルは、後にリオーガニゼーションによって無効化されるMWEBペグアウト取引を受け入れたため、実際の損失が発生しました。

シェフチェンコ氏はX上で、NEAR Intentsのリスク暴露額は約60万ドルに上ると述べ、同チームがユーザーの損失を補填する意向であると明言しました。また、LTCを受け入れるすべての取引プラットフォームに対し、取引記録およびポジションの監査を呼びかけ、オンチェーン上に多数の二重支払い取引が存在することを警告しました。

Bitcoin Newsの報道によると、ライトコインが無効な取引をメインチェーンから削除したことが確認された後、NEAR Intentsの実際の決済損失は初期見積もりよりも低くなる可能性がありますが、記事執筆時点では、同プロトコルから追加の公式声明は発表されていません。他のLTC関連業務を一時停止したクロスチェーンプロトコルも、リスク暴露額の再評価を進めています。

ライトコイン財団は、影響を受けたマイニングプールの名称や、無効なMWEB取引によって生成されようとしていたLTCの数量については公表していません。

PoWネットワークの古くからの課題:アップグレードは任意、セキュリティは運任せ

Zcashの創設者であるズーコ・ウィルコックス氏は、今回の事件を受けてコメントし、このようなロールバック+二重支払い攻撃はPoWネットワークにおいて孤立した事例ではなく、モネロやグリン(Grin)も近年同様の事象に見舞われていると指摘しました。2025年9月には、モネロが過去12年で最大規模のブロックリオーガニゼーションを経験し、18ブロック、117件の取引が無効化されました。

CoinDeskの分析によると、今回の事件はPoWネットワークに内在する構造的矛盾を浮き彫りにしました。ビットコインやライトコインには強制的なアップグレードメカニズムが存在しないため、ノードは理論上無期限に旧バージョンのソフトウェアを実行し続けられます。この設計は分散化の哲学的価値を持つ一方で、セキュリティパッチが攻撃者による脆弱性悪用より先に全ノードに適用される必要がある状況では、致命的な猶予期間(ウィンドウ)を生み出します。

Yahoo Financeの分析によると、ライトコインの比較的小規模なハッシュレートと低いセキュリティ予算は、ビットコインと比べて攻撃に対する脆弱性を高めています。ビットコインネットワークで13ブロックのロールバックを実行するには、50%を超えるハッシュレートを掌握する必要がありますが、そのコストは数十億ドル規模になります。一方、ライトコインでは、単一の脆弱性と1回のDoS攻撃だけで、同等の深さのリオーガニゼーションを引き起こすことが可能です。

公式広報の失敗:批判者を「シャローウォーターにとどまれ」と嘲弄、ソラナが反撃

この事件のその後の対応は、攻撃そのものよりも大きな信頼損失を招いた可能性があります。

4月26日、ライトコインの公式Xアカウントはこう投稿しました。「あなた方の一部は、PoW、ハッシュレート、稼働時間、リオーガニゼーション、そしてマイナー/チェーン間の関係について何一つ理解していないことが明らかです。シャローウォーターにとどまってください。そこの方が安全ですよ。」

Bitcoin Newsの報道によると、この投稿は数百件の敵意を含む返信を呼び込みました。ユーザーからは「傲慢だ」「子供っぽい」「非専門的だ」といった批判が相次ぎ、「私は何年も前からあなたのコインを保有しているが、これがお前の出すものなのか?」といった声も上がりました。コミュニティが期待していたのは技術的な透明性と事後分析であり、皮肉や侮蔑ではありませんでした。

ソラナの公式アカウントもこのやり取りに加わりました。4月25日のリオーガニゼーションに関する議論の下で、@solanaは「週末はどうだった?ちびちゃん?」と返信しました。コミュニティはこれを、ライトコインがこれまで何度もソラナのダウンタイム歴を嘲笑してきたことへの直接的な報復と解釈しました。

事件の公表直後のLTC価格は約56米ドルで、当日の下落率は約1%、年初来の下落率は約25%となりました。市場の即時の反応は比較的淡白なものでした。

2026年のDeFiセキュリティの難局:クロスチェーンインフラが最大の攻撃面

The Blockのデータによると、2026年1月から4月中旬までの間に、DeFiプロトコルは各種攻撃により7.5億ドルを超える損失を被っています。これには、4月19日のケルプDAOブリッジ攻撃(2.92億ドル)、および4月1日のソラナ永続取引プラットフォーム「Drift」攻撃(2.85億ドル)が含まれます。こうした重大なインシデントの多くはクロスチェーンインフラを介して発生しており、今回のライトコイン攻撃者がクロスチェーン交換プロトコルを用いて資金を現金化した手法と一致しています。

ライトコインの事件は、PoWチェーンの資産を受入れるクロスチェーンプロトコルが直面する「承認数(confirmation)」の問題が、想定以上に深刻であることを再確認させました。脆弱性を含むクライアントがリリースされただけで13ブロックのリオーガニゼーションが引き起こされるのであれば、「6回の承認で十分に安全か?」という問いは、もはや理論上の問題ではなくなりました。

TechFlow公式コミュニティへようこそ

Telegram購読グループ:https://t.me/TechFlowDaily

Twitter公式アカウント:https://x.com/TechFlowPost

Twitter英語アカウント:https://x.com/BlockFlow_News