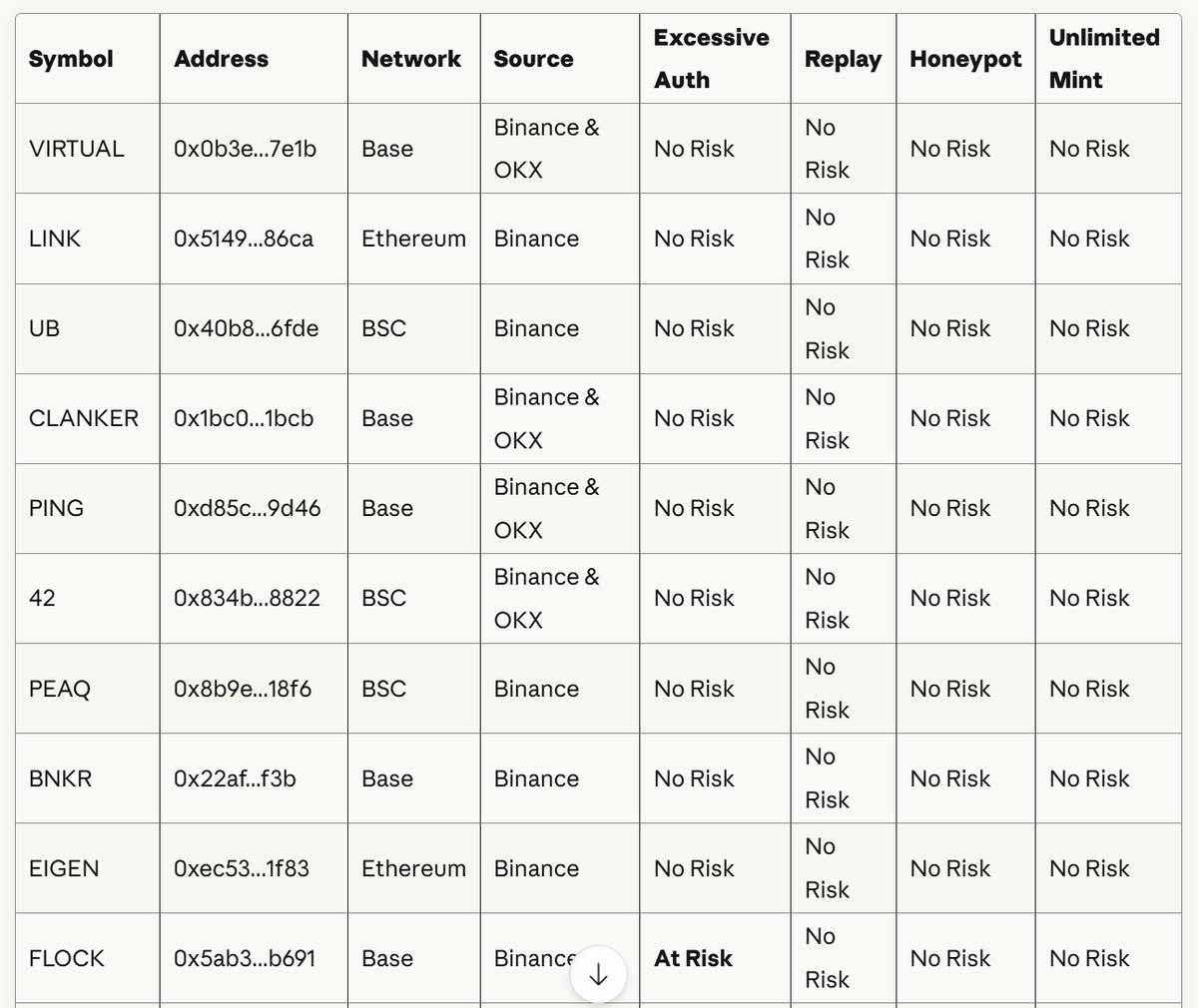

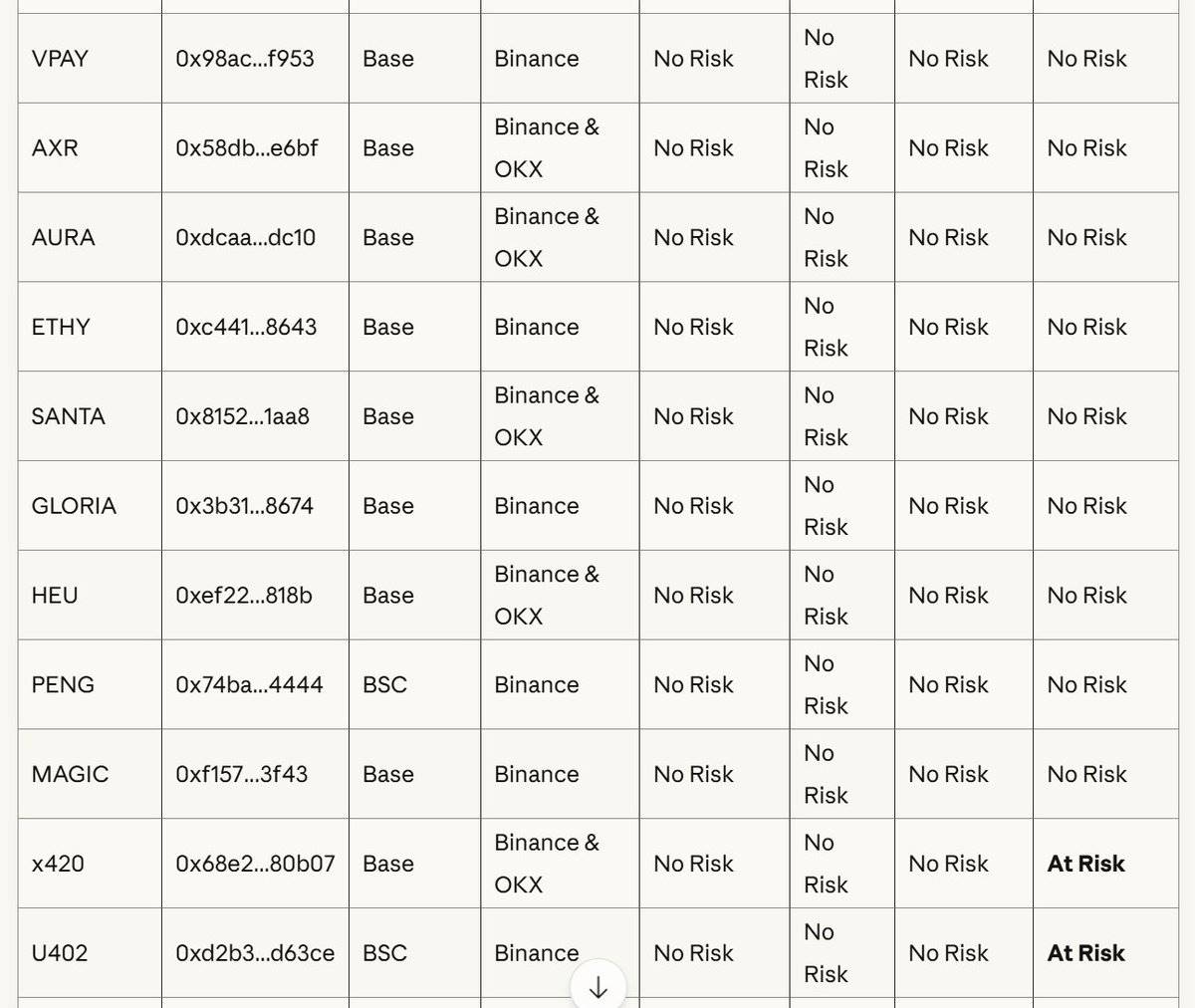

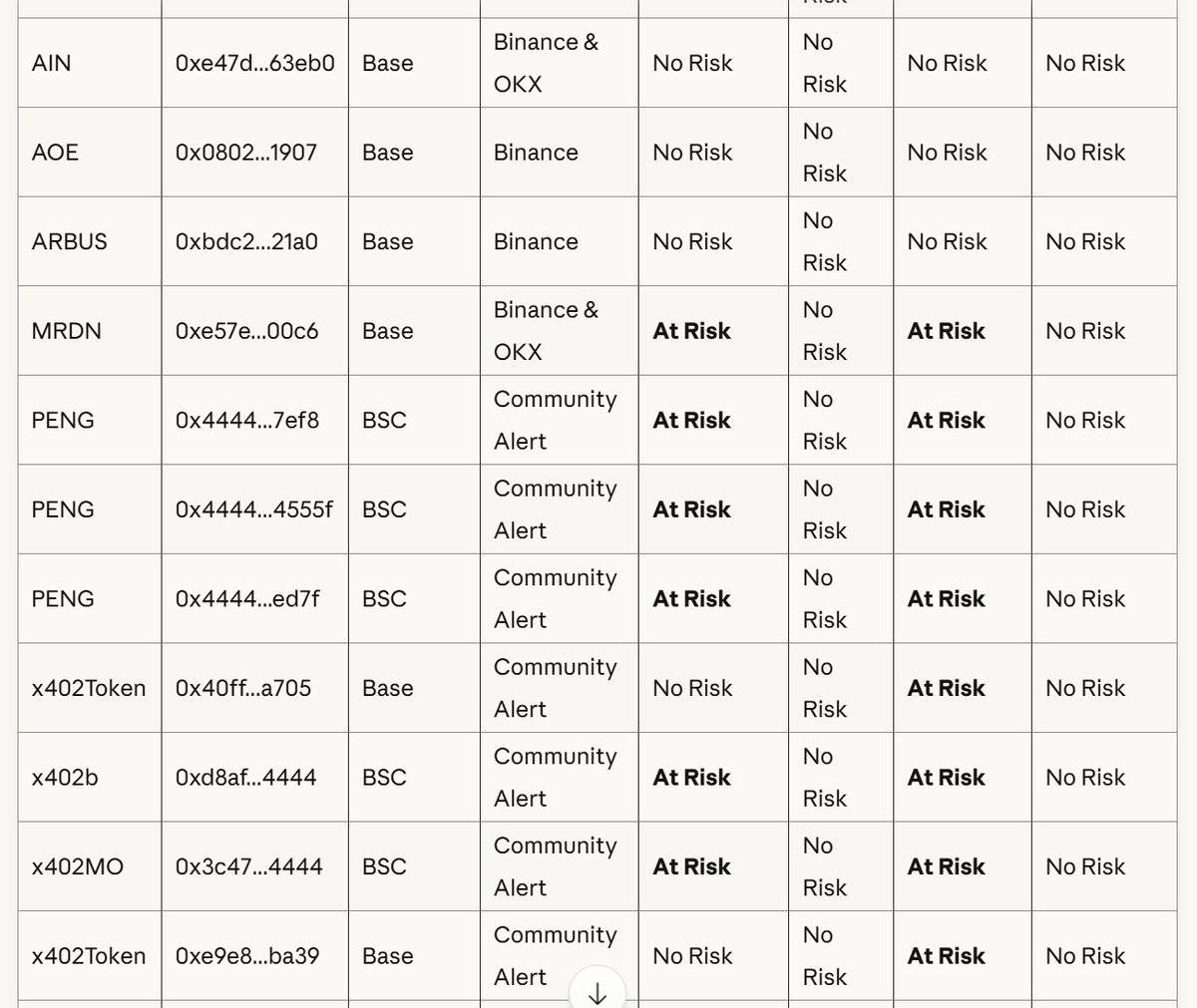

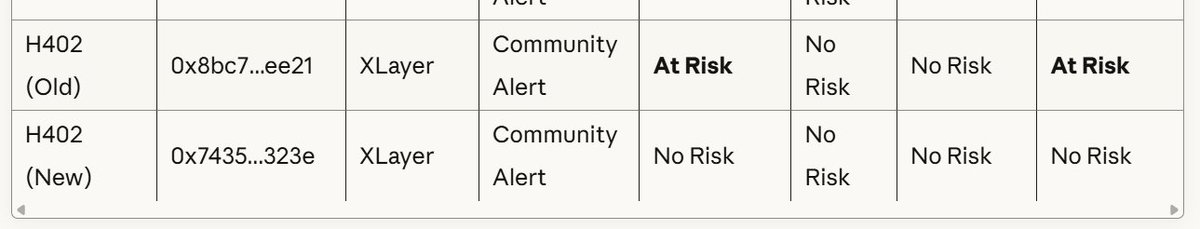

TechFlow, le 17 novembre, selon un rapport de GoPlus Security, l'organisme a effectué une analyse des risques de sécurité sur plus de 30 projets de l'écosystème x402 et a découvert plusieurs vulnérabilités critiques.

Les résultats du balayage montrent que les principaux types de risques incluent l'autorisation excessive, la répétition de signatures, les pièges de type « honeypot » et la frappe illimitée de jetons. En particulier, la fonction transferERC20 du projet FLOCK permet au propriétaire d'extraire n'importe quelle quantité de jetons depuis le contrat ; la fonction crosschainMint du projet x420 autorise la création illimitée de jetons ; la fonction manualSwap du projet PENG permet au propriétaire de retirer l'ETH détenu dans le contrat.

Plusieurs incidents de sécurité se sont déjà produits auparavant, notamment l'attaque subie par 402bridge le 28 octobre en raison d'une vulnérabilité liée à une autorisation excessive, entraînant le transfert malveillant de USDC depuis plus de 200 comptes utilisateurs ; ainsi que le problème de frappe illimitée et de liquidité survenu sur Hello402 le 12 novembre.