Les auteurs de l’article sur les Transformers recréent la pince à homard, mettant fin à la vulnérabilité « OpenClaw »

TechFlow SélectionTechFlow Sélection

Les auteurs de l’article sur les Transformers recréent la pince à homard, mettant fin à la vulnérabilité « OpenClaw »

Illia Polosukhin, l’auteur de Transformer, réécrit OpenClaw en Rust et lance IronClaw, un cadre sécurisé pour agents intelligents, qui résout au niveau de l’architecture les vulnérabilités liées aux fuites d’identifiants.

Source : QbitAI

Combien de homards errent-ils nus sur Internet ?

Les agents intelligents IA exposent vos mots de passe et vos clés API à l’ensemble du Web.

Illia Polosukhin, l’auteur des modèles Transformer, n’a pas pu supporter cette situation plus longtemps. Il a donc entrepris une refonte complète, depuis zéro, d’une version sécurisée du « homard » : IronClaw.

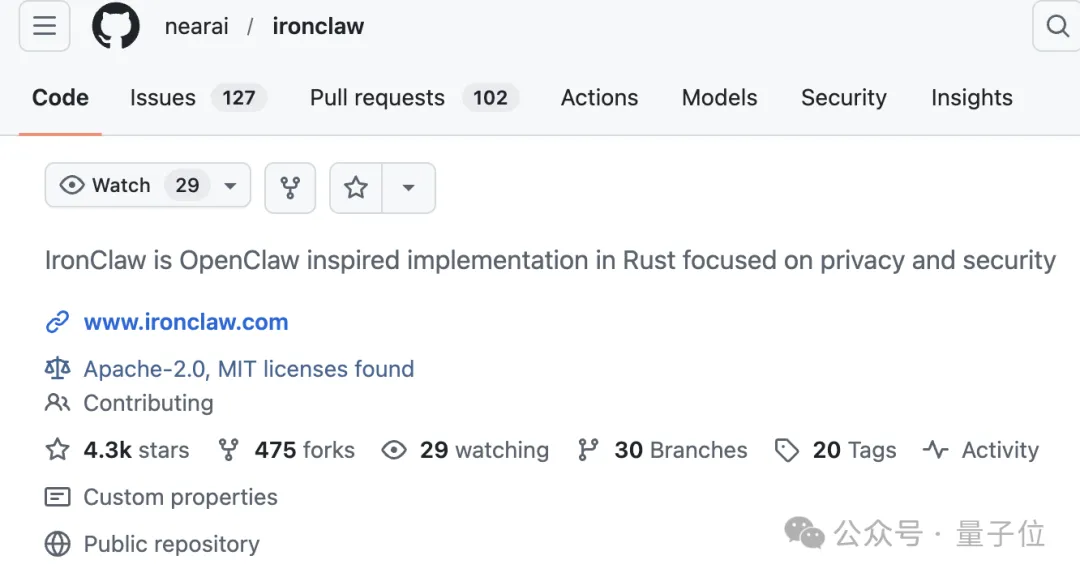

IronClaw est désormais open source sur GitHub. Des paquets d’installation sont disponibles pour macOS, Linux et Windows. Le déploiement local est pris en charge, tout comme l’hébergement dans le cloud. Le projet se trouve encore en phase d’itération rapide ; la version binaire v0.15.0 est déjà téléchargeable.

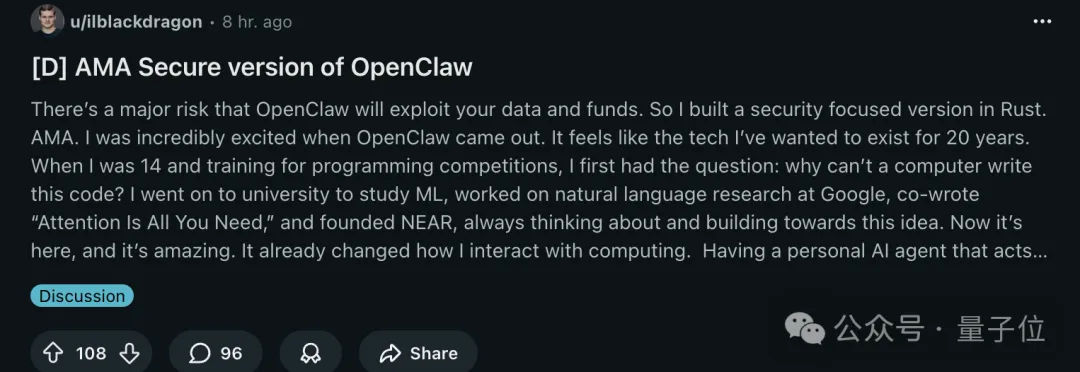

Polosukhin (ci-après désigné « Pineapple Brother ») a également lancé un fil de discussion sur Reddit afin de répondre à toutes les questions — ce fil suscite actuellement un vif intérêt.

01 OpenClaw a connu un succès fulgurant… mais s’est aussi embrasé

Pineapple Brother lui-même était un utilisateur précoce d’OpenClaw, qu’il qualifie de technologie attendue depuis 20 ans.

Ce projet a profondément transformé ma manière d’interagir avec l’informatique.

Toutefois, la sécurité d’OpenClaw est tout simplement désastreuse : exécution à distance de code arbitraire via un simple clic, attaques par injection de prompts, vol de mots de passe par des compétences malveillantes — ces vulnérabilités ont successivement été mises à jour au sein de l’écosystème OpenClaw.

Plus de 25 000 instances publiques sont exposées sur Internet sans contrôles de sécurité suffisants, ce que des experts en cybersécurité qualifient ouvertement de « feu de poubelle sécuritaire » (security dumpster fire).

La racine du problème réside dans l’architecture même.

Lorsqu’un utilisateur fournit à OpenClaw son jeton Bearer lié à sa boîte mail, celui-ci est directement transmis aux serveurs du fournisseur de modèles linguistiques (LLM).

Pineapple Brother précise, sur Reddit, ce que cela implique :

Toutes vos informations — y compris celles auxquelles vous n’avez pas expressément autorisé l’accès — peuvent être consultées par n’importe quel employé de cette entreprise. Cela vaut également pour les données de votre employeur. Il ne s’agit pas ici de mauvaises intentions de la part de ces entreprises, mais simplement du fait que l’utilisateur ne bénéficie pas d’une véritable vie privée.

Il affirme que, quelle que soit la commodité offerte, elle ne justifie jamais de compromettre la sécurité et la confidentialité de soi-même ni de ses proches.

02 Une reconstruction intégrale, depuis zéro, en Rust

IronClaw constitue une réécriture complète d’OpenClaw, réalisée entièrement en langage Rust.

Les garanties de sécurité mémoire propres à Rust éliminent fondamentalement des vulnérabilités classiques telles que les débordements de tampon — une caractéristique essentielle pour tout système devant traiter des clés privées et des identifiants utilisateurs.

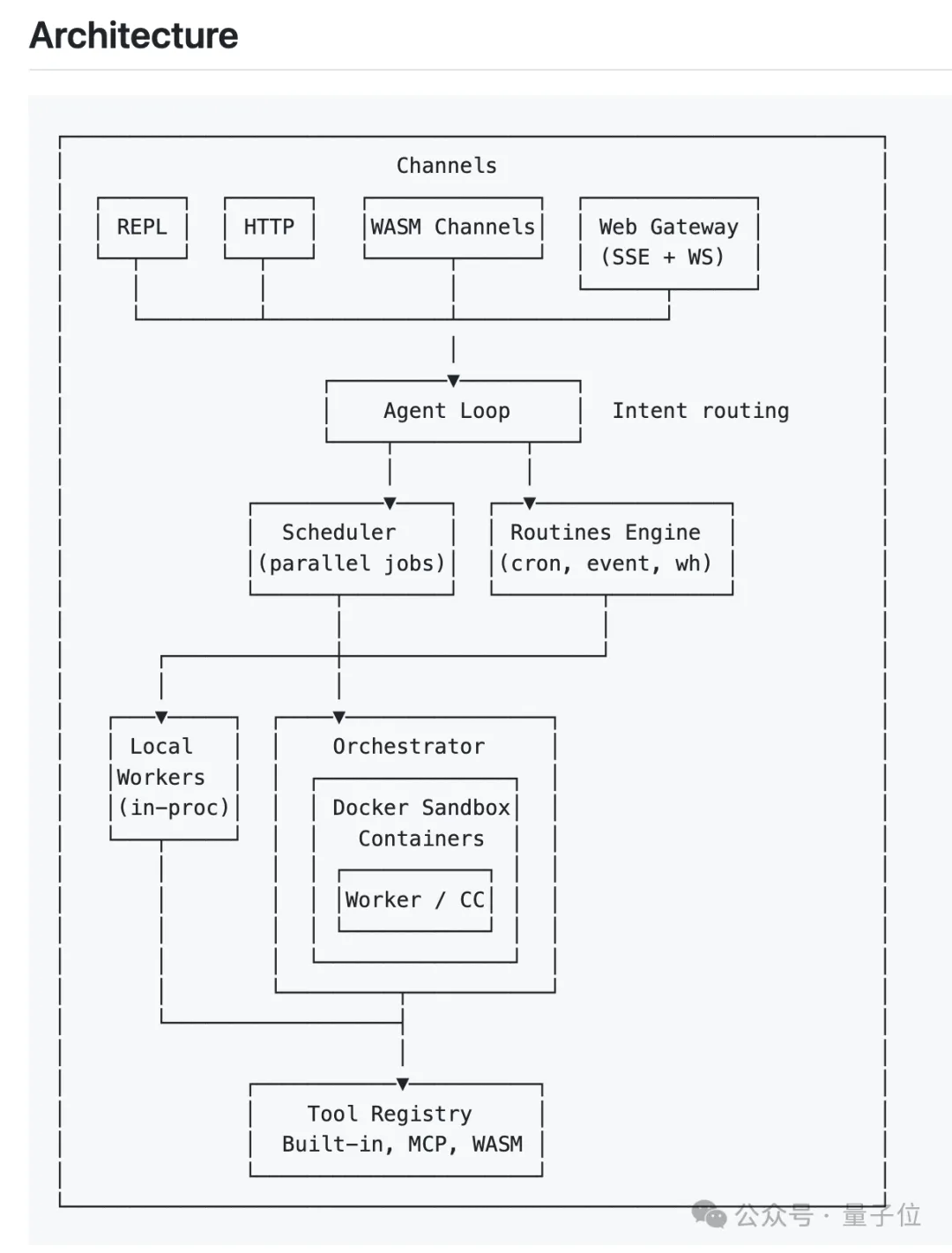

Au niveau de l’architecture de sécurité, IronClaw repose sur un dispositif de défense en profondeur composé de quatre couches.

La première couche correspond à la garantie intrinsèque de sécurité mémoire offerte par Rust lui-même.

La deuxième couche consiste en une isolation par bac à sable WASM : tous les outils tiers et tout le code généré par l’IA s’exécutent dans des conteneurs WebAssembly indépendants. Même si un outil s’avère malveillant, ses effets destructeurs restent strictement confinés au sein du bac à sable.

La troisième couche est un coffre-fort chiffré pour les identifiants : toutes les clés API et les mots de passe sont stockés après chiffrement AES-256-GCM, chaque identifiant étant associé à des règles de stratégie spécifiant qu’il ne peut être utilisé que pour un domaine précis.

La quatrième couche est un environnement d’exécution fiable (TEE), qui protège les données grâce à une isolation au niveau matériel — même le fournisseur de services cloud est incapable d’accéder aux informations sensibles de l’utilisateur.

Le point le plus crucial de cette conception est le suivant : le modèle linguistique massif (LLM) n’a jamais accès aux identifiants bruts.

Ceux-ci ne sont injectés qu’au niveau de la frontière réseau, précisément au moment où l’agent intelligent doit communiquer avec un service externe.

Pineapple Brother donne l’exemple suivant : même si le LLM subit une attaque par injection de prompt visant à faire transmettre le jeton OAuth Google d’un utilisateur à un attaquant, la couche de gestion des identifiants rejette systématiquement cette requête, enregistre un journal d’audit et alerte immédiatement l’utilisateur.

Cependant, la communauté des développeurs demeure prudente : après tout, plus de 2 000 instances publiques d’OpenClaw ont déjà été compromises, et de nombreuses compétences malveillantes circulent. IronClaw, s’il devient populaire, risque-t-il de connaître le même sort ?

La réponse de Pineapple Brother est claire : l’architecture d’IronClaw élimine fondamentalement les vulnérabilités centrales d’OpenClaw. Les identifiants restent toujours chiffrés et ne sont jamais exposés au LLM ; les compétences tierces ne peuvent pas exécuter de scripts directement sur la machine hôte, mais uniquement à l’intérieur de leur conteneur dédié.

Même lorsqu’on y accède via l’interface CLI, il faut impérativement utiliser le trousseau système de l’utilisateur pour procéder au déchiffrement — la clé chiffrée, en elle-même, est totalement inutilisable sans ce déchiffrement préalable.

Il ajoute par ailleurs que, dès que la version principale atteindra une stabilité suffisante, l’équipe prévoit de réaliser des tests par équipes rouges (red teaming) ainsi qu’un audit de sécurité professionnel.

Concernant l’injection de prompts — un défi reconnu comme majeur par toute la communauté professionnelle — Pineapple Brother expose une approche plus détaillée.

Pour l’instant, IronClaw utilise des règles heuristiques pour détecter les motifs suspects. À terme, l’objectif est de déployer un petit classificateur linguistique capable de reconnaître automatiquement les schémas d’injection et mis à jour régulièrement.

Toutefois, il reconnaît que les attaques par injection de prompts ne se limitent pas au vol d’identifiants : elles peuvent aussi modifier directement le référentiel de code d’un utilisateur ou envoyer des messages malveillants via des outils de communication.

Face à ce type d’attaques, un système stratégique plus intelligent est requis — un système capable d’analyser les intentions comportementales de l’agent intelligent sans examiner le contenu réel des entrées. « Il reste encore beaucoup à faire. La contribution de la communauté est la bienvenue. »

Quelqu’un interroge alors sur le choix entre déploiement local et déploiement dans le cloud.

Pineapple Brother considère que la solution purement locale présente des limites évidentes : l’agent cesse de fonctionner dès que l’appareil est éteint ; la consommation énergétique sur mobile est trop élevée ; les tâches complexes et longues ne peuvent pas être exécutées.

Il estime que le « cloud confidentiel » (confidential cloud) constitue aujourd’hui le compromis optimal : il offre une protection de la vie privée quasi équivalente à celle d’un appareil local, tout en résolvant le problème de la disponibilité permanente (« always-on »).

Il mentionne également un détail intéressant : l’utilisateur peut définir des politiques de sécurité dynamiques, par exemple activer automatiquement des barrières supplémentaires lors de voyages internationaux, afin d’empêcher tout accès non autorisé.

03 Une ambition bien plus grande

Pineapple Brother n’est pas un développeur open source ordinaire.

En 2017, il figure parmi les huit coauteurs de l’article « Attention Is All You Need », dans lequel l’architecture Transformer est proposée pour la première fois — architecture qui constitue aujourd’hui la base fondamentale de tous les grands modèles linguistiques.

Bien qu’il apparaisse en dernière position dans la liste des auteurs, une note de bas de page précise : « Contribution égale. L’ordre de la liste est aléatoire. » Le classement est donc purement aléatoire.

Cette même année, il quitte Google pour fonder NEAR Protocol, une initiative visant à fusionner l’IA et la technologie blockchain.

Derrière IronClaw se cache une vision stratégique plus vaste de NEAR Protocol : celle de l’« IA appartenant à l’utilisateur » (User-Owned AI).

Dans cette vision, l’utilisateur conserve un contrôle total sur ses données et ses actifs, tandis que les agents intelligents IA exécutent des tâches en son nom, au sein d’environnements de confiance.

NEAR a déjà mis en place les infrastructures nécessaires à cet objectif : plateforme IA dans le cloud et marché décentralisé de GPU. IronClaw représente la couche « runtime » de ce système global.

Pineapple Brother a même développé un marché où les agents intelligents peuvent s’embaucher mutuellement.

Sur market.near.ai, les utilisateurs peuvent inscrire leurs agents spécialisés. Au fur et à mesure qu’un agent accumule de la réputation, il obtient accès à des tâches de plus haute valeur.

Lorsqu’on lui demande comment les particuliers devraient s’adapter à l’ère de l’IA au cours des cinq prochaines années, Pineapple Brother recommande vivement d’adopter rapidement le mode de travail basé sur les agents intelligents, et d’apprendre à automatiser des processus métier complets en les confiant entièrement à ces agents.

Cette conviction ne date pas d’hier.

Dès 2017, lors de la création de NEAR AI, Pineapple Brother expliquait déjà à tous : « À l’avenir, vous dialoguerez simplement avec l’ordinateur, sans avoir besoin d’écrire du code. »

À l’époque, on le pensait fou, voire délirant.

Neuf ans plus tard, cela devient réalité.

« L’agent intelligent IA est l’interface ultime entre l’humain et tout ce qui existe en ligne », écrit Polosukhin. « Mais faisons-en une interface sûre. »

---

Lien GitHub :

https://github.com/nearai/ironclaw

Références :

[1] https://www.reddit.com/r/MachineLearning/comments/1rlnwsk/d_ama_secure_version_of_openclaw/

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News