La couche complète Layer0 est-elle l'avenir ? Décryptage du « Saint Graal du Web3 » : zkOmnichain

TechFlow SélectionTechFlow Sélection

La couche complète Layer0 est-elle l'avenir ? Décryptage du « Saint Graal du Web3 » : zkOmnichain

Le passé avec une seule chaîne, le présent avec plusieurs chaînes, et le futur avec Layer0 intégrée de bout en bout ?

Rédaction : Kang Shuiyue, fondateur de Fox Tech et Way Network, président du fonds d'investissement Danyang

Préface

zkRollup appartient à la catégorie Layer2, conçu pour résoudre les problèmes de congestion sur Ethereum ; zkOmnichain, quant à lui, relève de la couche Layer0, visant à construire l’ensemble du réseau Web3.

Cependant, en raison de l’immense influence du système Ethereum, l’attention générale s’est concentrée sur zkRollup, au détriment de zkOmnichain. Le protocole d’interopérabilité omnichaîne basé sur la preuve de connaissance nulle (zero-knowledge proof), zkOmnichain, constitue la Sainte Grâce des blockchains et du Web3, d’une importance capitale.

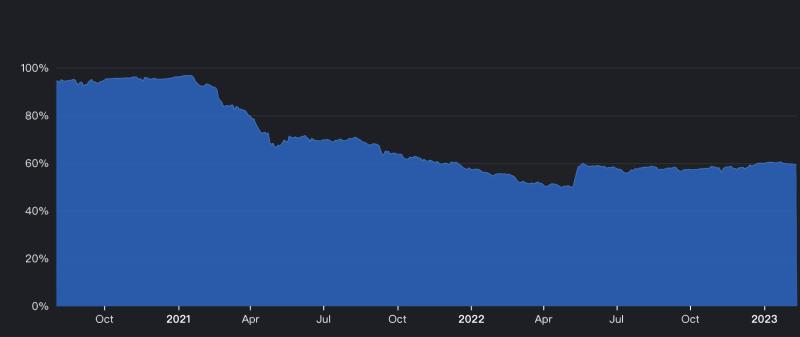

Si la part de marché d’Ethereum pouvait rester durablement supérieure à 70 %, le concept d’Omnichain serait alors fallacieux. Toutefois, il est impossible qu’Ethereum maintienne éternellement une telle part de marché. Le graphique ci-dessous illustre l’évolution de la part de TVL (Total Value Locked) d’Ethereum entre août 2020 et février 2023. La dernière part de marché d’Ethereum s’élève à 59,24 %. Bien que l’infrastructure chaîne du Web3 conserve pendant longtemps un équilibre « une superpuissance dominante, plusieurs grandes puissances », et qu’Ethereum poursuive ses mises à niveau technologiques, avec l’absorption croissante du trafic vers les Layer2 comme zkRollup ou opRollup, la forte croissance concurrentielle de BNB Chain et Polygon, l’émergence rapide de nouvelles blockchains telles qu’Aptos et Sui, ainsi que l’expansion galopante de l’écosystème Cosmos, nous assisterons après 2025 à une baisse prolongée de la part de marché d’Ethereum en dessous de 50 %.

Figure 1 : Évolution de la part de TVL d’Ethereum d’août 2020 à février 2023, source des données : https://defillama.com

Les voies d’accès des applications vers une couverture omnichaîne

Après l’été DeFi de 2020, presque toutes les applications ont adopté une approche rudimentaire consistant à se déployer séparément sur chaque chaîne pour atteindre un état multichaîne. Cette méthode simple et brutale crée non seulement des difficultés considérables aux développeurs en matière de déploiement et d’exploitation, mais provoque également deux problèmes majeurs : une fragmentation sévère de la liquidité entre les différentes chaînes, ainsi qu’un écart significatif des prix des mêmes jetons d’une chaîne à l’autre.

Outre cette méthode primitive, trois principales voies permettent aux applications d’atteindre une couverture omnichaîne :

-

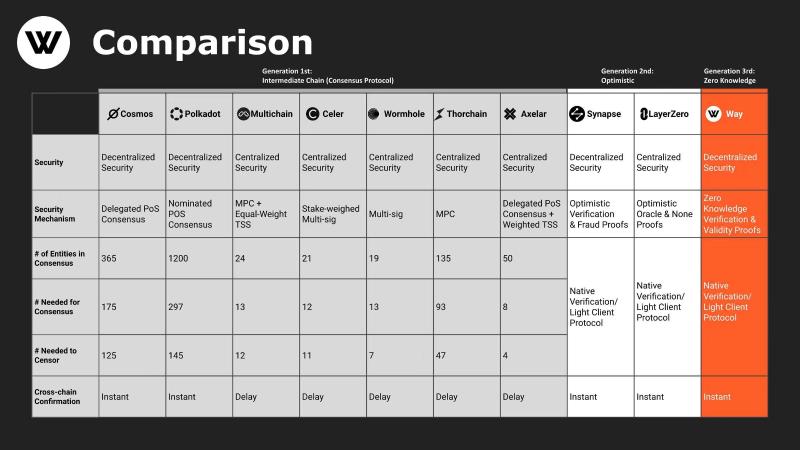

La première voie, empruntée couramment par les premiers produits interchaînes, consiste à ce que l’application utilise un protocole de consensus intermédiaire pour interagir avec la chaîne d’origine et la chaîne cible. L’application n’est généralement pas déployée sur cette chaîne intermédiaire. Les exemples typiques incluent les écosystèmes autonomes que sont Cosmos et Polkadot, ainsi que Multichain, Celer, Wormhole, Thorchain et Axelar.

-

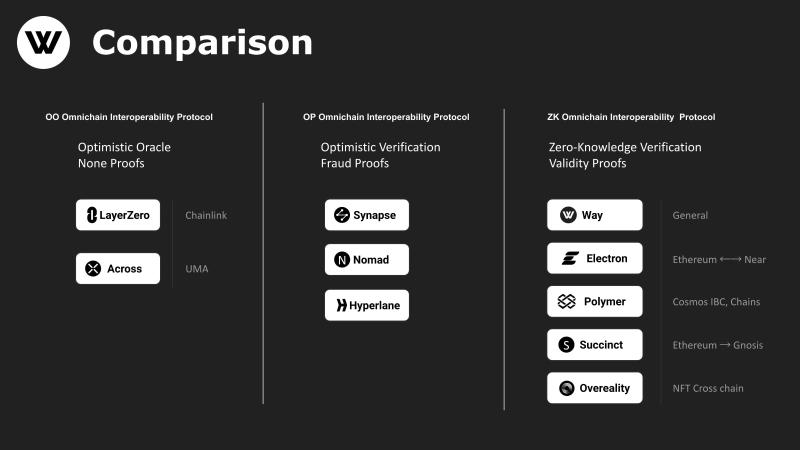

La deuxième voie repose sur le mécanisme Optimistic pour assurer l’interopérabilité avec les autres chaînes. Parmi ces solutions, on distingue celles utilisant la vérification optimiste et les preuves de fraude (fraud proofs), comme Synapse, Nomad et Hyperlane, et celles reposant sur l’oracle optimiste sans preuves (optimistic oracle & none proofs), telles que LayerZero et Across.

-

La troisième voie consiste en l’utilisation par l’application d’un protocole d’interopérabilité omnichaîne basé sur la preuve de connaissance nulle, zkOmnichain, pour communiquer avec les autres chaînes. Les représentants notables incluent Electron, Polymer et Succinct issus de l’écosystème Cosmos, Overearlity spécialisé dans le transfert inter-chaîne des NFT, et Way Network qui vise à offrir une solution universelle.

Figure 2 : Comparaison des générations successives de protocoles interchaînes

- Une autre voie encore consiste à déployer l’application sur une nouvelle blockchain contractuelle entièrement neuve, puis à utiliser cette chaîne comme pont vers toutes les autres, dont les exemples typiques sont ZetaChain et Map Protocol. Cette approche implique un coût élevé en développement et en exploitation. Elle doit d’abord résoudre le même problème d’alignement comptable rencontré par les premiers produits lors du franchissement entre EVM et chaînes hétérogènes. Ensuite, en raison de sa fonctionnalité similaire aux blockchains contractuelles existantes, elle devra nécessairement entrer en concurrence directe pour attirer les ressources applicatives. Quelle que soit la voie choisie, elles ont toutes pour objectif commun de transformer les applications monochaines en applications omnichaines.

Le modèle initial de chaîne intermédiaire (protocole de consensus) présente un dilemme : trop de nœuds de validation ralentissent le système, trop peu compromettent la sécurité, et l’exploitation des nœuds est particulièrement lourde. Il ne peut donc pas assumer le rôle d’infrastructure fondamentale du réseau Web3. Nous devons donc nous concentrer sur les modèles non basés sur une chaîne intermédiaire, en examinant plus précisément les solutions de deuxième génération (opOmnichain) et celles de troisième génération (zkOmnichain).

Figure 3 : Comparaison des protocoles d’interopérabilité OP et ZK omnichaîne

Comme les solutions de scaling d’Ethereum (Layer2), le domaine des protocoles d’interopérabilité omnichaîne (Layer0) s’est structuré autour de deux grandes familles : OP et ZK.

Examinons d’abord le sous-mode Oracle Optimiste dans les solutions OP :

- Dans ce modèle, LayerZero utilise l’oracle Chainlink, tandis que Chainlink a également son propre protocole d’interopérabilité inter-chaîne (CCIP). Les deux projets collaborent tout en étant concurrents. Across, quant à lui, utilise UMA comme oracle, UMA et Across étant deux projets développés par la même équipe.

Ces solutions ne peuvent pas atteindre une décentralisation véritable et ne disposent pas de sécurité partagée (Shared Security). La sécurité partagée signifie que les jetons ou applications spécifiques exécutés sur une infrastructure donnée ne peuvent pas choisir librement leur modèle de sécurité, mais doivent respecter celui imposé par l’infrastructure. Toutes les couches Layer1 et Layer2 possèdent cette sécurité partagée, et Layer0 devrait en faire de même, plutôt que d’avoir une sécurité isolée (Isolated Security). Car seul un modèle de sécurité unifié garantit aux utilisateurs finaux une protection fondamentale, indépendamment de l’application utilisée ou de sa politique de sécurité interne. C’est cela, justement, le sens du mot « base » dans « infrastructure ».

En outre, les oracles optimistes susmentionnés reposent sur des hypothèses de confiance strictes : les utilisateurs doivent faire confiance à l’oracle pour ne pas valider arbitrairement. Dans ce cas, l’oracle devient une « tierce partie de confiance ». Les utilisateurs doivent croire que l’oracle et le relayer ne s’entendront pas pour mal agir et voler leurs actifs. Par ailleurs, ces solutions ne produisent ni preuve de fraude (Fraud Proof), ni preuve de validité (Validity Proof), ni aucune vérification on-chain des preuves. Ces divers inconvénients ont été soulignés par des équipes telles que L2BEAT, Nomad et Way Network. Nous n’entrerons pas davantage dans ces détails ici.

Passons maintenant au sous-mode Vérification Optimiste dans les solutions OP :

Ce modèle est plus rigoureux que l’Oracle Optimiste précédent, car il génère des preuves de fraude (Fraud Proofs). Les messages sont signés de manière optimiste sur la chaîne source, puis un réseau de validateurs hors chaîne soumet des preuves de fraude sur la chaîne cible durant une fenêtre optimiste (Optimistic Window ou Timeout Period). Pendant cette période, les messages frauduleux peuvent être contestés. Si une erreur est détectée, un validateur peut examiner et rejeter le message, bloquant toute transaction frauduleuse. Contrairement aux réseaux de validation externes des premières générations, qui dépendent de l’hypothèse d’une majorité honnête, la vérification optimiste repose sur l’hypothèse d’un seul validateur honnête. Un seul validateur honnête suffit à garantir la sécurité du système. Le compromis réside dans le délai introduit par cette fenêtre. Heureusement, cette latence est bien moindre que celle d’un opRollup — pas besoin d’attendre sept jours, seulement quelques dizaines de minutes. Par exemple, Nomad fixe sa période de timeout à 30 minutes.

Examinons enfin le plus important : zkOmnichain

Ce modèle relève de la vérification à connaissance nulle (Zero-Knowledge Verification) et offre une meilleure robustesse (Robustness).

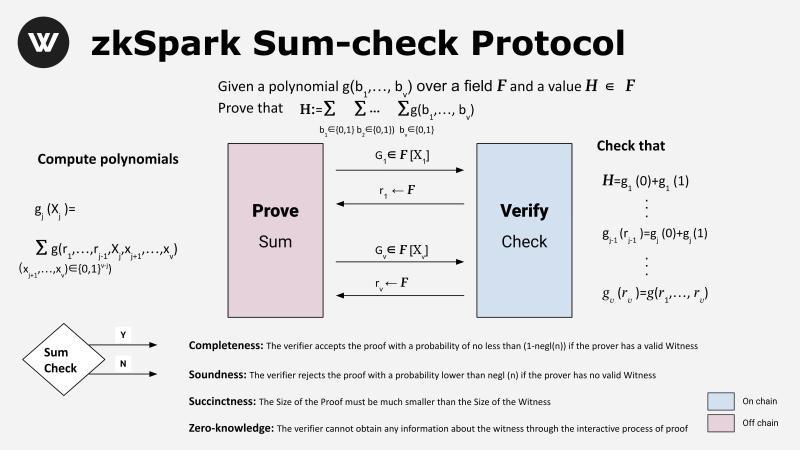

À l’instar de zkRollup, zkOmnichain produit également des preuves de validité (Validity Proofs). Une étape clé consiste à invoquer le module Sum-Check Protocol, effectuant la génération de la preuve (Sum) hors chaîne, et sa vérification (Check) sur chaîne. Grâce à cette validation mathématique et cryptographique rigoureuse, le système assure complétude (Completeness) et solidité (Soundness).

Quant à la concision (Succinctness), elle peut être améliorée grâce à Groth16, permettant de compresser davantage la taille de la preuve. Par exemple, la taille initiale de la preuve générée par zkSpark de Way Network est d’environ 100 Ko, mais elle peut être réduite à 130 octets après compression via Groth16.

Figure 4 : Way Network zkSpark Sum-Check Protocol

Grâce à ce type de protocole d’interopérabilité omnichaîne fondé sur une « cryptographie forte », nous pouvons enfin atteindre le standard ultime des infrastructures : l’élimination de toute entité tierce de confiance (Trustless) et de tout centre de pouvoir centralisé (Decentralized).

Avec l’avènement de zkOmnichain, nous commençons à entrevoir la possibilité de passer du paradigme de « chaîne » à celui de « réseau », et de construire une infrastructure Layer0 capable d’accueillir massivement des applications omnichaines sur toutes les blockchains contractuelles.

Quels changements apportera une application omnichaîne basée sur zkOmnichain ?

-

Premièrement, suppression de la chaîne intermédiaire (Intermediate Chain) utilisée dans les premiers produits interchaînes, réduction des coûts élevés liés à l’exploitation des nœuds de validation.

-

Deuxièmement, élimination des jetons intermédiaires (Intermediate Token) et des jetons dérivés (Wrapped/Pegged Token), permettant aux utilisateurs d’effectuer des transactions inter-chaînes avec des jetons natifs sans avoir à leur accorder confiance.

-

Enfin, suppression de la tierce partie de confiance que constitue l’oracle, renforçant ainsi la résilience du réseau omnichaîne.

Les applications omnichaines fondées sur zkOmnichain ne dépendent ni d’une chaîne intermédiaire, ni d’un oracle, ni de jetons intermédiaires ou dérivés. Elles reposent sur des preuves de validité rigoureuses issues des mathématiques et de la cryptographie, vérifiées sur chaîne, afin d’atteindre les objectifs de décentralisation (Decentralized) et de confiance minimale (Trustless), réalisant ainsi une communication omnichaîne peer-to-peer similaire au réseau Bitcoin.

Du singlechain au multichain, puis à l’omnichain, telle est la trajectoire fondamentale de la grande vague du Web3. À l’avenir, les applications omnichaines ne seront plus rares comme aujourd’hui, mais deviendront omniprésentes. Grâce à une sécurité inter-chaîne accrue, des coûts de communication réduits et des vitesses de transmission plus rapides, les applications basées sur zkOmnichain auront bien plus de chances de réussir.

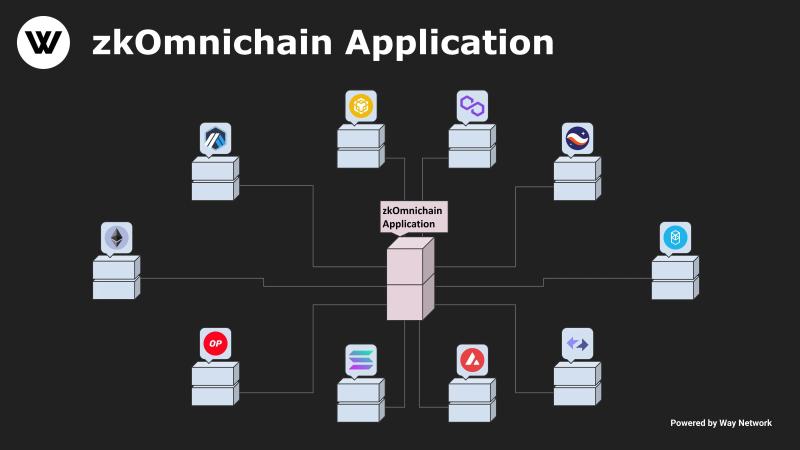

Figure 5 : Application omnichaîne basée sur zkOmnichain

Ces derniers temps, de nombreux protocoles d’interopérabilité omnichaîne ont vu le jour dans le but de relier toutes les blockchains en un véritable Web3. Dans l’analogie Web2, Cosmos reviendrait à construire un réseau local (LAN), tandis que Way Network ambitionne de construire un réseau étendu (WAN), voire Internet tout entier.

Le critère essentiel pour juger de la qualité de ces produits ne réside pas dans le nombre de chaînes connectées ou d’autres paramètres secondaires, mais dans la nature du mode de connexion : est-il conforme au consensus de Satoshi, c’est-à-dire décentralisé (Decentralized) et sans confiance (Trustless) ? Car cela constitue le « 1 » fondamental ; tout le reste ne sont que des « 0 ». Sans ce « 1 », tous les « 0 » n’ont aucune valeur.

Conclusion

On peut anticiper que les applications omnichaines remplaceront progressivement les applications mono ou multichaînes au cours des trois prochaines années, devenant ainsi le mode dominant de déploiement des applications Web3. Le protocole d’interopérabilité zkOmnichain sera alors la technologie clé et l’infrastructure indispensable à cette transition.

Très prochainement, nous assisterons à l’émergence rapide d’applications omnichaines basées sur zkOmnichain : AMM omnichaine, prêt omnichaine, SocialFi omnichaine, NFT omnichaine, et bien d’autres encore.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News