LD Research : Un article complet sur toutes les solutions de scaling d'Ethereum

TechFlow SélectionTechFlow Sélection

LD Research : Un article complet sur toutes les solutions de scaling d'Ethereum

Quelles innovations et combinaisons ont marqué le développement du scaling d'Ethereum ? Quels problèmes ont été rencontrés ?

Production : LD Capital Research

Auteur : 0xRJ_eth (Twitter : @0xRJ_eth)

Aujourd'hui, j'aborde principalement les solutions de scaling d'Ethereum selon une approche ascendante combinée à une perspective historique. Le contenu couvre certains anciens schémas que le marché n'évoque plus aujourd'hui, dont certains sont peut-être totalement inconnus.

Toutefois, je pense qu'il est crucial de bien clarifier le cadre global et la logique sous-jacente. Cela nous aide à comprendre quelles innovations et combinaisons ont marqué l'évolution du scaling, quels problèmes ont été rencontrés, quels étaient les points d'intérêt du marché à différentes époques, et pourquoi les solutions Rollup dominent actuellement. Tout cela contribue également à mieux percevoir les grandes orientations futures.

Lors de mes recherches, j'ai remarqué qu'il existe très peu d'articles en ligne qui synthétisent et comparent complètement ces aspects.

Initialement, je ne comprenais absolument rien au scaling. J'avais l'impression que les nombreuses solutions proposées présentaient chacune des avantages et inconvénients, certaines étant même très similaires sans que je comprenne pourquoi. J'ai donc consacré beaucoup de temps à explorer des articles datant de différentes périodes.

Mais après deux semaines de ce travail, j'ai réalisé que cette approche chronologique m'avait particulièrement aidé.

Cependant, cet article contient beaucoup d'informations car il implique nécessairement de nombreux concepts techniques. Si vous parvenez à le lire jusqu'au bout, cela vous aidera grandement à construire un cadre global solide sur l'écosystème du scaling.

I. Origine

Sur la blockchain Ethereum de première couche, la demande croissante entraîne congestion du réseau et hausse des coûts transactionnels.

Améliorer le stockage, la vitesse du réseau et le débit est essentiel pour permettre une adoption massive d'Ethereum.

Par conséquent, un mécanisme de scaling s'impose.

II. Objectif

L'objectif principal du scaling est d'améliorer la vitesse des transactions (temps de confirmation réduit) et le débit (augmentation du TPS - transactions par seconde), tout en préservant la décentralisation et la sécurité.

III. Solutions de Scaling

Solutions de scaling : Deux grandes catégories existent — On-Chain (couche 1) et Off-Chain (sidechains + couche 2).

On-chain, scaling intra-bloc

Amélioration des performances de la blockchain elle-même, nécessitant des modifications du protocole Ethereum de première couche : c'est ce qu'on appelle « Layer 1 ». Les réseaux Layer 1 sont des blockchains fondamentales. Outre Ethereum (ETH), Bitcoin (BTC), Solana, Polkadot, Near, Cosmos, Aptos, Sui font partie des protocoles Layer 1, car ils constituent les réseaux principaux de leurs écosystèmes respectifs. Ces protocoles peuvent traiter et finaliser des transactions directement sur leur propre blockchain et disposent d’un jeton natif servant à payer les frais.

(Le scaling Layer 1 fait partie intégrante de la mise à jour d’Ethereum. Ce sujet fera l’objet d’un article spécifique ultérieurement ; ici, nous nous contenterons d’un bref aperçu.)

Les solutions possibles de scaling On-Chain (Layer 1) incluent :

a. Changer le mécanisme de consensus. C’est précisément ce que prévoit la mise à jour d’Ethereum. La fusion récente entre la Beacon Chain et le réseau principal a permis de passer du PoW au PoS.

b. Implémenter le sharding (fractionnement). Le sharding est une solution courante de scaling Layer 1 visant à augmenter le débit. Technique issue de l'informatique, consistant à diviser une base de données. Ici, le réseau ainsi que ses nœuds sont divisés en plusieurs fragments ("shards") qui répartissent la charge de travail et accélèrent les transactions. Chaque shard traite une partie des activités du réseau, avec ses propres transactions, nœuds et blocs indépendants.Le sharding allège aussi la charge des validateurs (ils n'ont plus besoin de traiter/sauvegarder toutes les transactions). Chaque nœud écrit ses résultats sur la chaîne principale et partage localement les données en temps réel. Cette solution faisait partie du plan initial d'Ethereum 2.0, mais a désormais été remplacée par le "danksharding".

c. Augmenter la taille des blocs. Permettre à chaque bloc de traiter davantage de transactions (le proto-danksharding actuel d’Ethereum suit cette logique ; une mise à jour complète sera présentée séparément).Le scaling Layer 1 est complexe. Souvent, tous les utilisateurs du réseau n’acceptent pas ces changements, ce qui peut provoquer des divisions communautaires voire des hard forks (comme la scission entre Bitcoin et Bitcoin Cash en 2017).

Off-chain, scaling hors chaîne

Toutes les solutions off-chain sont mises en œuvre indépendamment du réseau principal, sans modifier le protocole Ethereum.

Les solutions Rollup se divisent globalement en deux catégories : I. Sidechains ; II. Solutions de deuxième couche (Layer 2).

I. Sidechains

Une sidechain est une blockchain indépendante dont la sécurité repose entièrement sur son propre mécanisme de protocole. C’est la différence majeure entre les sidechains et les solutions Layer 2, principales solutions de scaling off-chain aujourd’hui.

Contrairement à d'autres blockchains Layer 1, une sidechain est conçue spécifiquement pour absorber la capacité excédentaire d’Ethereum, plutôt que de concurrencer directement le réseau principal. Ces écosystèmes sont étroitement liés à la communauté Ethereum et hébergent des applications complémentaires.

Concernant cette classification, j’ai constaté que de nombreux articles en ligne sont confus, regroupant souvent les sidechains dans les solutions Layer 2. Ici, je me base principalement sur la définition donnée par la Fondation Ethereum et le livre blanc des sidechains.

https://ethereum.org/en/developers/docs/scaling/sidechains/

La deuxième catégorie de solutions off-chain correspond aux solutions bien connues de type Layer 2 : l'idée de base est d'exécuter les calculs hors chaîne, puis d'enregistrer les résultats sur chaîne, via un traitement par lots hors ligne. Elles tirent directement leur sécurité du consensus d’Ethereum. Différentes solutions Layer 2 cherchent à trouver un équilibre entre sécurité, efficacité de scaling, degré de décentralisation et universalité.

Commençons par les sidechains :

Sidechains sont des blockchains indépendantes fonctionnant en parallèle et de manière autonome par rapport au réseau principal Ethereum.

Elles sont généralement conçues pour traiter les transactions efficacement. Contrairement aux solutions Layer 2, elles n’enregistrent ni les modifications d’état ni les données transactionnelles sur le réseau principal, ce qui explique pourquoi elles n’héritent pas de la sécurité d’Ethereum.

Les sidechains sacrifient souvent une partie de la décentralisation ou de la sécurité pour atteindre un haut débit.

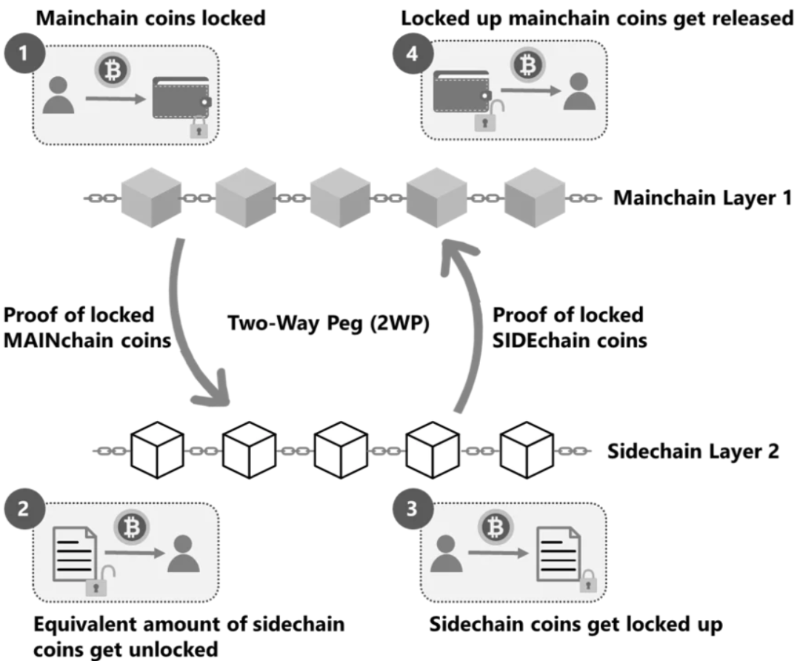

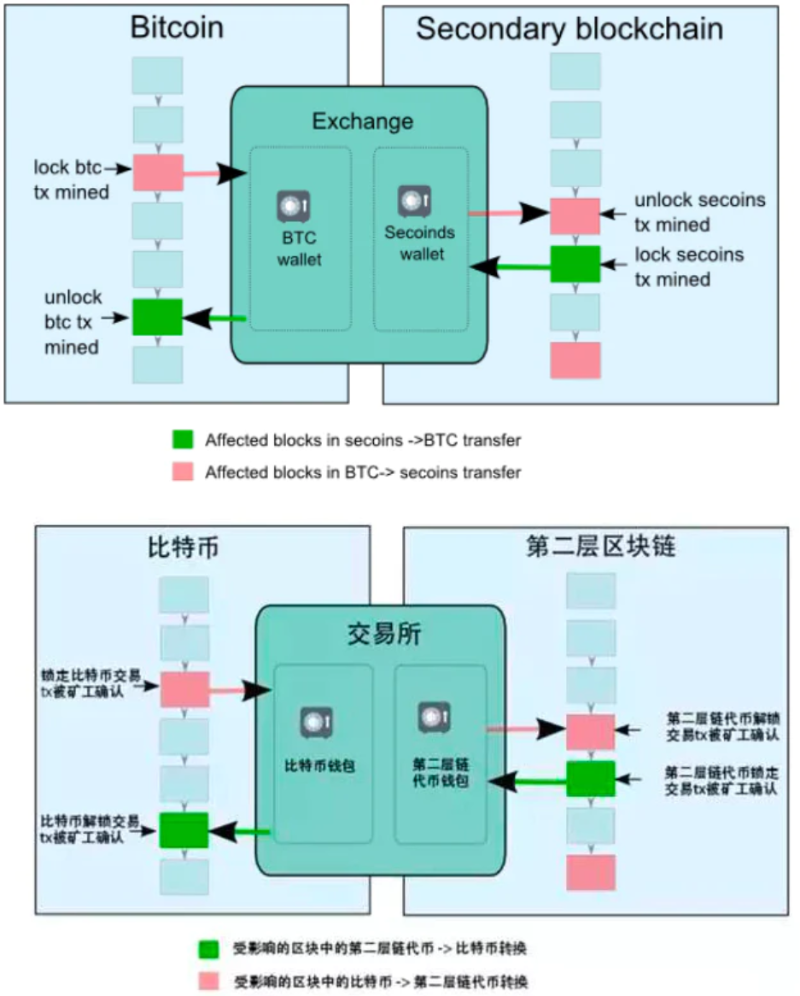

Elles se connectent au réseau principal via un pont cross-chain à double ancrage (two-way pegged cross-chain bridge), permettant l'interopérabilité. Ce concept, que nous aborderons plus en détail, désigne principalement le doublon d'actifs : transfert bidirectionnel des actifs entre la chaîne principale et la sidechain. Il convient de noter que les actifs ne sont pas réellement transférés, mais verrouillés sur une chaîne tandis qu’un montant équivalent est frappé sous forme de token « wrapped » sur l’autre chaîne. Toute blockchain dotée d’un tel pont peut être considérée comme une sidechain.

Expliquons d’abord ce qu’est un pont cross-chain à double ancrage :

Ce concept a été introduit par BlockStream en 2014 dans son livre blanc sur les sidechains. Le double ancrage consiste à verrouiller un actif sur la chaîne principale (ex : 10 ETH) vers une adresse spécifique ; puis, en fournissant une preuve de cette opération de verrouillage, un actif équivalent (ex : 10 wETH) est frappé sur la sidechain et peut y être utilisé. Le processus inverse est également possible : pour récupérer ses ETH sur la chaîne principale, l’utilisateur doit brûler le wETH correspondant sur la sidechain.

Verrouiller (lock) un jeton sur la chaîne principale, frapper (mint) un jeton wrapped sur la sidechain. Brûler un jeton sur la sidechain, débloquer un jeton sur la chaîne principale.

https://medium.com/techskill-brew/layer-2-blockchain-scaling-solutions-channels-sidechains-rollups-and-plasma-part-16-79819e058ef6

Les sidechains fonctionnent dans un environnement similaire à celui du réseau principal, basé sur la machine virtuelle Ethereum (EVM). Toutefois, elles disposent de leur propre système de registre, de mécanismes de consensus (preuve d'autorité, preuve d'enjeu déléguée, tolérance aux pannes byzantines), de contrats intelligents, etc. Pour atteindre différents objectifs, leurs méthodes de sécurisation varient.

Voici quelques exemples :

1. Modèle centralisé (autorité tierce simple) : méthode la plus simple actuellement pour transférer des actifs entre blockchains – envoyer les actifs du réseau principal à un tiers unique (ex : exchange), qui active ensuite un montant équivalent sur la sidechain. Inconvénient majeur : trop centralisé.

2. Modèle fédéré (multisig federation) : remplace le tiers unique par un groupe de notaires utilisant une signature multisignature pour confirmer les mouvements d'actifs sur la sidechain. Dans ce cas, pour voler les actifs verrouillés sur la chaîne principale, il faudrait compromettre plusieurs entités. Toutefois, la sécurité de la sidechain dépend toujours de l'honnêteté de la fédération. Ce modèle reste centralisé.

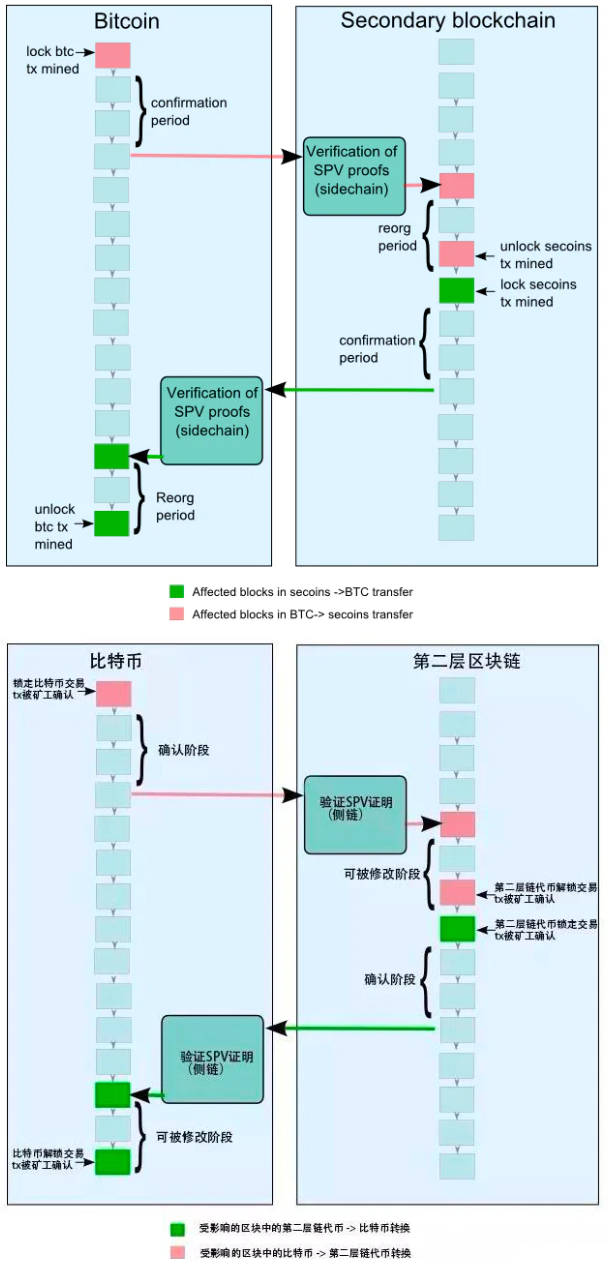

3. Modèle SPV (Simple Payment Verification) : les deux modèles précédents reposent sur des intermédiaires et sont donc centralisés.

SPV (vérification de paiement simplifiée) est une méthode décentralisée et plus sécurisée.

SPV est un concept mentionné par Nakamoto dans le « Whitepaper Bitcoin » (« Enabling Blockchain Innovations with Pegged Sidechains », lien ci-dessous). C’est un élément clé de la technologie Bitcoin.

SPV permet de prouver l'existence d'une transaction en utilisant peu de données, suffisant pour vérifier si une transaction est présente dans un bloc donné.

Dans le modèle SPV :

1. L'utilisateur envoie ses actifs sur une adresse spéciale du réseau principal pour les verrouiller.

2. Attendre une période de confirmation sur la chaîne principale, durant laquelle les actifs doivent rester verrouillés avant d'être transférés. Cette période génère suffisamment de travail pour rendre plus difficile une attaque par déni de service pendant la période suivante. Typiquement d’un ou deux jours.

Une fois l'output spécial créé sur la chaîne principale, l'utilisateur attend la fin de la période de confirmation, puis crée une transaction sur la sidechain en fournissant une preuve SPV attestant que cette opération a été validée par suffisamment de travail. La durée de confirmation est un paramètre de sécurité variable selon la sidechain, reflétant un compromis entre rapidité et sécurité.

3. Une fois les actifs verrouillés, une preuve SPV est créée et envoyée à la sidechain. Une transaction correspondante, incluant cette preuve, est alors ajoutée à la sidechain, générant un actif équivalent.

4. Les nouveaux actifs sur la sidechain sont initialement verrouillés. L'utilisateur doit ensuite attendre une période de compétition. Pendant cette période, les actifs transférés ne peuvent pas être dépensés sur la sidechain. Cette attente vise à prévenir les doubles dépenses lors d'une restructuration. Si, pendant cette période, une nouvelle preuve de travail invalide le bloc ayant initié le verrouillage, le transfert est annulé. Cette contre-preuve est appelée "preuve de restructuration", et sa soumission permet d'éviter les doubles dépenses.

Tous les utilisateurs de la sidechain ont intérêt à soumettre une telle preuve, car reconnaître une mauvaise preuve diluerait la valeur de tous les tokens.

5. La période de compétition typique dure un ou deux jours. À son terme, les tokens sidechain sont libres d’être transférés sans interaction supplémentaire avec la chaîne principale. Toutefois, ils conservent leur identité parente et ne peuvent être rapatriés que vers la chaîne d'origine.

6. Pour ramener les fonds sur la chaîne principale, le processus est inversé : envoyer les tokens à une sortie verrouillée SPV sur la sidechain, produire une preuve SPV valide, puis utiliser cette preuve pour déverrouiller les fonds équivalents sur la chaîne principale.

(Moins important) Modèle Drivechain : proposé par Paul Sztorc, fondateur de Bitcoin Hivemind. Dans ce modèle, les mineurs agissent comme des « gardiens algorithmiques » surveillant l'état de la sidechain. Ils détiennent les fonds verrouillés et votent pour décider quand et où les débloquer. Plus les mineurs honnêtes participent, plus le système est sécurisé.

(Moins important) Modèle hybride : Drivechain + Fédération/Sidechain. Combine différentes méthodes d'ancrage bidirectionnel. Comme les mécanismes entre chaîne principale et sidechain diffèrent fondamentalement, un modèle symétrique peut être insuffisant. Le modèle hybride utilise différentes méthodes de déverrouillage : SPV sur la sidechain, Drivechain sur la chaîne principale.

Disponibilité des données (DA) :

En matière de validité des données, les sidechains stockent les données localement sans ancrage, donc la sécurité dépend uniquement de leurs propres validateurs, ce qui la rend nettement plus faible.

Projets de sidechains :

Polygon - Initialement un projet Plasma (anciennement Matic Network), il s’est étendu en une plateforme de scaling compatible avec Ethereum. Son objectif est de créer un écosystème multi-chaînes autour d’Ethereum. Polygon développe actuellement sept solutions (zk-rollup, sidechain, SDK). La sidechain Polygon PoS est leader du secteur. Selon l’équipe, Ethereum restera le réseau principal pour les transactions à haute valeur, tandis que les transactions quotidiennes migreront vers les blockchains bon marché de Polygon.

Gnosis Chain - Anciennement xDai, fusionné avec Gnosis. Ses principaux atouts sont les coûts réduits et la compatibilité Ethereum.

Skale - Présenté comme un « réseau de sidechains élastiques » pour Ethereum, capable de supporter des milliers de blockchains indépendantes, toutes connectées et compatibles avec Ethereum.

Palm - Sidechain Ethereum dédiée aux NFT, cofondée par Joseph Lubin (cofondateur d’Ethereum), David Heyman (ConsenSys) et Joe Hage (HENI Group).

Ronin - Sidechain principalement destinée aux jeux blockchain, lancée par Sky Mavis (développeur d’Axie Infinity). Conçue pour des interactions rapides et des frais minimes afin de gérer des millions de transactions quotidiennes, avec une expérience utilisateur optimale.

Chaînes de sharding – Dans le plan initial de mise à jour d’Ethereum (eth 2.0), les chaînes de sharding sont une variante de sidechain propre à Ethereum.

Avantages et inconvénients :

+avantages :

1) Excellente compatibilité, supporte le calcul universel, EVM, et les contrats intelligents.

2) Pour les transactions complexes à grande échelle, le TPS peut atteindre des niveaux très élevés. Par conception, les sidechains sacrifient une partie de la décentralisation ou de la sécurité pour obtenir un haut débit (voir le triangle impossible de la blockchain).

3) Réduisent la congestion du réseau principal, abaissent les coûts pour tous, améliorent l’utilisabilité et l’extensibilité de l’écosystème Ethereum.

4) Les développeurs peuvent utiliser les sidechains pour tester de nouvelles fonctionnalités indisponibles sur la chaîne principale. Le concept de sidechain est apparu en 2012, lorsque les développeurs Bitcoin cherchaient à ajouter en toute sécurité de nouvelles fonctionnalités sans risquer de compromettre le réseau existant.

À l'origine, les sidechains permettaient d'expérimenter de nouvelles fonctionnalités sur des blockchains secondaires, tout en protégeant la chaîne principale.

-inconvénients :

1) Principale différence avec Rollup et Channel : Rollup et Channel héritent de la sécurité d’Ethereum, contrairement aux sidechains qui utilisent leur propre consensus. Bien que conçues pour des transactions rapides et économiques, elles n’héritent pas de la sécurité d’Ethereum. D’un point de vue technique, les sidechains ne relèvent pas de la couche 2.

2) Faible degré de décentralisation.

3) Moins de confidentialité que les canaux : chaque transaction est publiée sur la sidechain et reçue par tous les participants, contrairement aux canaux où seules les transactions d’ouverture/fermeture sont publiques.

II. Solutions de deuxième couche (Layer 2)

L'idée centrale est d'exécuter les calculs hors chaîne, puis d'enregistrer les résultats sur chaîne, via un traitement par lots hors ligne. Cette approche tire directement sa sécurité du consensus Ethereum. Les solutions incluent :

A. Canaux (Channels)

Solution ancienne et bien établie, dont l’application la plus célèbre est le Lightning Network de Bitcoin. Priorise la sécurité à la disponibilité.

Les participants doivent verrouiller une partie de l’état d’Ethereum (ex : dépôt ETH) dans un contrat multisignature. Cette opération initiale ouvre le canal. Ensuite, les participants peuvent effectuer librement des transactions hors chaîne. À la fin de l’interaction, l’état final est soumis sur chaîne, fermant le canal.

On distingue deux types : canaux de paiement (Payment Channel) et canaux d’état (State Channel) :

Payment Channel : création d’une adresse multisignature sur la chaîne principale (ex : A et B). Seuls A et B peuvent déplacer les fonds. Chacun dépose 10 ETH – cet état initial ouvre le canal. Ensuite, des dizaines, voire milliers de transactions peuvent avoir lieu hors chaîne, signées et horodatées. Ex : A a 5 ETH, B a 15 ETH. Sur la blockchain, seule l’opération initiale et la répartition finale seront enregistrées. Le canal est fermé une fois l’état final soumis.

Pour A et B, les transactions hors chaîne sont gratuites et quasi instantanées, sans frais ni confirmation.

State Channel : évolution du Payment Channel, centrée sur l’« état », pas seulement financier. Ex : une partie de puissance 4 commence après création d’un « juge » et dépôt initial. Les coups ne sont pas soumis à la blockchain, mais signés et horodatés. Une fois la victoire confirmée, un nouvel état est signé pour distribuer les gains – le canal est fermé.

Disponibilité des données (Data Availability - DA) :

Toutes les données sont stockées en Layer 2, garanties par les participants eux-mêmes (processus de transfert ou jeu maintenu par A et B).

Validité d’état (State Validity - SV) :

À la fermeture du canal, n’importe quelle partie peut soumettre l’état final à Layer 1. Celui-ci n’est pas vérifié immédiatement, mais le soumissionnaire doit d’abord déposer une caution. Puis, une période d’une semaine permet de soumettre une preuve de fraude. Toute personne peut contester et fournir une preuve (état erroné). La contestation est vérifiable : chaque transaction hors chaîne requiert une signature et un horodatage. Si la preuve de fraude fournie montre une signature valide avec un horodatage plus récent, elle est acceptée. L’état devient alors officiel, et la caution du soumissionnaire initial est perdue.

Projets Canal :

Lightning Network de Bitcoin

Avantages et inconvénients :

+avantages :

1) Idéal pour les paiements fréquents et de faible montant.

2) Économise temps et frais. Créer un canal a un coût initial, mais chaque mise à jour d’état est très économique. Seulement deux transactions sont enregistrées sur chaîne.

3) La validité d’état (SV) est bien garantie par les preuves de fraude.

4) Confidentialité renforcée : les transactions restent privées tant que le canal est ouvert. Seules les opérations d’ouverture/fermeture sont publiques.

5) Finalité immédiate : dès que les deux parties signent une mise à jour d’état, celle-ci est considérée comme terminée.

-inconvénients :

1) Retraits lents : délai d’une semaine pour la preuve de fraude.

2) Coût élevé en temps et argent pour ouvrir/fermer un canal, peu adapté aux transferts occasionnels (besoin de créer un contrat multisig, signer, concevoir un programme arbitre...).

3) Pas de participation ouverte. Impossible d’envoyer des fonds hors chaîne à quelqu’un non participant.

4) TPS moyen, adapté aux petits groupes, mais pas aux transactions massives ou complexes.

5) Pas de support pour les contrats intelligents, car ce n’est pas une blockchain.

6) Nécessite que tous les participants soient 100 % en ligne. Quitter le canal entraîne la perte de la caution.

7) Ne peut pas représenter des objets sans propriétaire clair (ex : Uniswap). Adapté uniquement aux applications à ensemble de participants défini.

B. Plasma

Face aux limites des canaux (impossibilité de gérer des transactions massives, complexes ou à gros volume), la solution Plasma est apparue. Elle combine des éléments des sidechains, résout le problème d’envoi d’actifs à n’importe qui, et améliore le TPS. Pendant longtemps, les développeurs ont pensé que Plasma était « la bonne solution ».

Mais en raison de graves défauts, elle a été progressivement remplacée par d’autres solutions Layer 2. Voici un aperçu rapide :

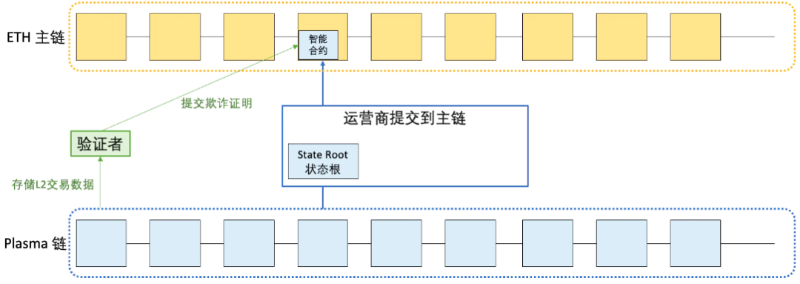

Plasma est une blockchain indépendante. Initialement, elle visait à conserver les avantages des sidechains (transactions hors chaîne pour le scaling) tout en améliorant la sécurité (protéger les actifs stockés même en cas d’attaque). Après compromis, elle a abandonné certaines fonctionnalités (exécution de contrats intelligents) mais a accru la sécurité en ancrant régulièrement ses blocs sur le réseau principal. Deux différences majeures avec les sidechains :

1) Contrairement aux sidechains qui utilisent des ponts pour transférer des actifs, Plasma publie régulièrement le hachage de ses blocs (root) sur Ethereum. Ainsi, l’état de Plasma est vérifiable sur Ethereum (bien que les données transactionnelles soient à télécharger individuellement). Ethereum joue ici un rôle de vérificateur passif, offrant une sécurité moindre. Plasma est donc une « sous-chaîne », copie réduite d’Ethereum, héritant partiellement de sa sécurité, ce qui en fait une solution Layer 2.

2) Plasma ne supporte pas les contrats intelligents, uniquement les transferts basiques de jetons et échanges.

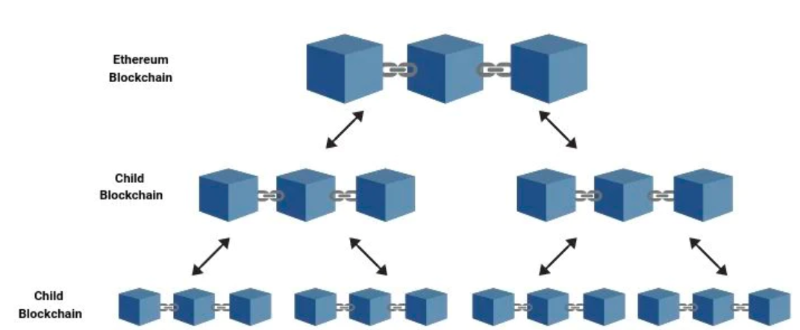

Création illimitée de "chaînes dans la chaîne" :

Chaque chaîne Plasma peut créer indéfiniment des sous-chaînes, réduisant la charge de la chaîne mère. Chaque sous-chaîne dispose d’un rôle « Opérateur ».

Engagement périodique d’état :

Toutes les transactions hors chaîne sont d’abord agrégées par l’opérateur. Puis, périodiquement, les résultats sont compressés via un arbre de Merkle en un seul root, qui est soumis au réseau principal comme preuve d’état. Ainsi, quel que soit le nombre de transactions entre deux soumissions, seule l’information d’état est envoyée à Ethereum. Les données transactionnelles ne sont pas transmises.

Entrée – Contrat sur le réseau principal :

Comme les sidechains, Plasma utilise un contrat sur Ethereum pour gérer les entrées/sorties. L’utilisateur dépose ETH ou un jeton ERC-20. L’opérateur Plasma recrée ce montant sur la chaîne Plasma et le crédite à l’adresse de l’utilisateur.

Sortie – Preuve de fraude :

Au moment du retrait, Plasma introduit une « période de défi » utilisant des preuves de fraude pour punir les comportements malhonnêtes. Le contrat principal suit les engagements d’état et punit toute tentative frauduleuse. « Preuve de fraude » signifie que quiconque peut, pendant la période de défi (généralement 7 jours ou plus), soumettre une preuve via l’arbre de Merkle que le retrait est illégal.

Drawn by RJ

Root d’état (State Root) :

Plasma possède un contrat (ou plusieurs) sur la chaîne principale, stockant un hachage représentant l’état de la sous-chaîne. Ce hachage, appelé state root, est la racine d’un arbre de Merkle.

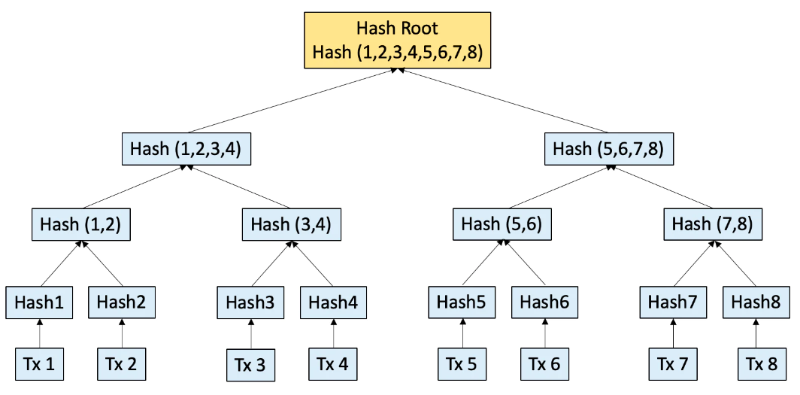

Explication : l’arbre de Merkle (arbre binaire) contient les états des comptes sur les feuilles.

Pour chaque paire d’états (ex : State 1/State 2), on calcule un hachage unique (ex : Hash(1,2)) qui devient le nœud parent, et ainsi de suite jusqu’à la racine.

1) Tout changement d’état modifie le root hash.

2) Deux arbres avec le même root hash ont exactement les mêmes données feuilles (donc comparaison des roots suffit).

3) Avec le root hash et les hachages adjacents, on peut prouver qu’un état appartient à l’arbre.

Drawn by RJ

Quand une transaction survient sur Plasma, un nouveau state root est généré. Tout utilisateur peut comparer ce nouveau root avec ses données locales pour vérifier sa validité (si les feuilles sont identiques, le root l’est aussi).

Pour assurer la sécurité de leurs fonds, les utilisateurs (potentiels « vérificateurs ») doivent régulièrement consulter la chaîne Plasma, synchroniser les données et s’assurer que tout fonctionne normalement. Cela peut se faire automatiquement, idéalement tous les quelques jours.

Si tout va bien, aucune action n’est nécessaire. En cas d’erreur irréversible (très rare), le portefeuille lance automatiquement un retrait depuis Plasma, garantissant la sécurité même face à un opérateur malveillant.

Indisponibilité des données :

Problème majeur de Plasma : indisponibilité des données. Les preuves de fraude empêchent efficacement les utilisateurs malhonnêtes et assurent la sécurité tant qu’il reste un nœud honnête. Mais si l’opérateur est malveillant et que les utilisateurs/vérificateurs ne disposent pas des données nécessaires ? Car la condition pour soumettre une preuve de fraude est que l’utilisateur ait enregistré les données locales ET que l’opérateur ait publié toutes les données sur la chaîne principale. Si l’opérateur soumet des données invalides tout en cachant les informations nécessaires, aucun utilisateur ne peut prouver l’invalidité.

Retraits massifs :

Le risque d’opérateur malveillant ne pouvant être prévenu, Plasma a conçu un mécanisme de « retraits massifs » (mass exit), qui pourrait toutefois entraîner une congestion généralisée d’Ethereum…

Projets Plasma :

Matic utilisait initialement Plasma. Peu après, les chercheurs ont découvert le problème d’indisponibilité des données, conduisant à l’abandon progressif de Plasma. Renommé Polygon, le projet s’est orienté vers une solution de scaling complète et polyvalente.

Avantages et inconvénients :

+avantages :

1) Débit élevé

2) Coût transactionnel très bas

3) Compatible avec des transactions entre utilisateurs quelconques. Un utilisateur peut envoyer des actifs à une personne extérieure à Plasma, qui pourra retirer ses fonds à tout moment avec une preuve de réception. Si les deux utilisateurs sont sur Plasma, pas de frais. Adaptable à des cas d’usage spécifiques, même industriels.

4) Pas besoin de verrouiller préalablement des fonds comme dans les canaux.

5) Sécurité élevée : reposant partiellement sur le réseau principal via des preuves de fraude. Les validateurs de Plasma envoient régulièrement le state root à la chaîne principale. Aucune validation automatique, mais possibilité pour quiconque de contester durant une semaine, assurant ainsi la validité d’état.

-inconvénients :

1) Impossible d’exécuter des contrats intelligents. Supporte uniquement les transferts basiques de jetons, échanges, etc.

2) Cycle de soumission fixe : les paiements effectués entre deux cycles ne sont pas confirmés avant le prochain.

3) Retraits lents : environ 7 jours pour permettre les contestations.

4) Surveillance régulière du réseau exigée (ou délégation), pour garantir la sécurité des fonds.

5) Dépendance d’un ou plusieurs opérateurs pour stocker et fournir les données sur demande.

6) Risque de congestion d’Ethereum si trop d’utilisateurs tentent de sortir simultanément.

Comparé aux canaux, Plasma offre l’avantage principal de permettre l’envoi d’actifs à des personnes n’ayant jamais participé au système, avec des exigences financières bien moindres. En revanche, contrairement aux canaux (aucune donnée sur chaîne), Plasma doit publier régulièrement un hachage. De plus, les transferts ne sont pas instantanés : délai d’attente pour la période de défi.

Bienvenue dans la communauté officielle TechFlow

Groupe Telegram :https://t.me/TechFlowDaily

Compte Twitter officiel :https://x.com/TechFlowPost

Compte Twitter anglais :https://x.com/BlockFlow_News