Lazarus nhắm mục tiêu vào macOS: Một liên kết Zoom giả nhằm đánh cắp tài sản tiền mã hóa của các giám đốc điều hành doanh nghiệp

Tuyển chọn TechFlowTuyển chọn TechFlow

Lazarus nhắm mục tiêu vào macOS: Một liên kết Zoom giả nhằm đánh cắp tài sản tiền mã hóa của các giám đốc điều hành doanh nghiệp

Lazarus chính là thủ phạm đứng sau vụ đánh cắp 1,4 tỷ đô la Mỹ của Bybit vào năm 2025.

Tác giả: Zoltan Vardai

Biên dịch: TechFlow

Giới thiệu của TechFlow: Các nhà nghiên cứu an ninh phát hiện tổ chức tin tặc Triều Tiên Lazarus đang sử dụng một phần mềm độc hại mới dành cho macOS có tên gọi “Mach-O Man” để tấn công các giám đốc điều hành tại các công ty tiền mã hóa và doanh nghiệp tài chính truyền thống thông qua các liên kết cuộc họp Zoom và Google Meet giả mạo. Khi nạn nhân thực thi lệnh được yêu cầu, phần mềm độc hại sẽ hoạt động ngầm nhằm đánh cắp thông tin đăng nhập trình duyệt, mật khẩu Keychain và các dữ liệu nhạy cảm khác, sau đó gửi toàn bộ thông tin này ra ngoài qua Telegram. Lazarus chính là thủ phạm đứng sau vụ mất mát 1,4 tỷ USD tại sàn giao dịch Bybit năm 2025.

Các nhà nghiên cứu an ninh đã xác định một chiến dịch phần mềm độc hại mới trên macOS có liên hệ với nhóm Lazarus — một tổ chức tin tặc liên kết với Triều Tiên, từng thực hiện nhiều vụ trộm cắp lớn nhất trong ngành tiền mã hóa.

Mauro Eldritch, nhà sáng lập công ty tình báo đe dọa BCA Ltd và chuyên gia an ninh mạng, đã tiết lộ vào thứ Ba về bộ công cụ phần mềm độc hại mới mang tên “Mach-O Man”. Công cụ này lây lan thông qua kỹ thuật xã hội học ClickFix, nhắm mục tiêu cả doanh nghiệp truyền thống lẫn các công ty tiền mã hóa.

Hành trình tấn công: Cuộc họp Zoom giả mạo → Cài đặt phần mềm độc hại ngầm

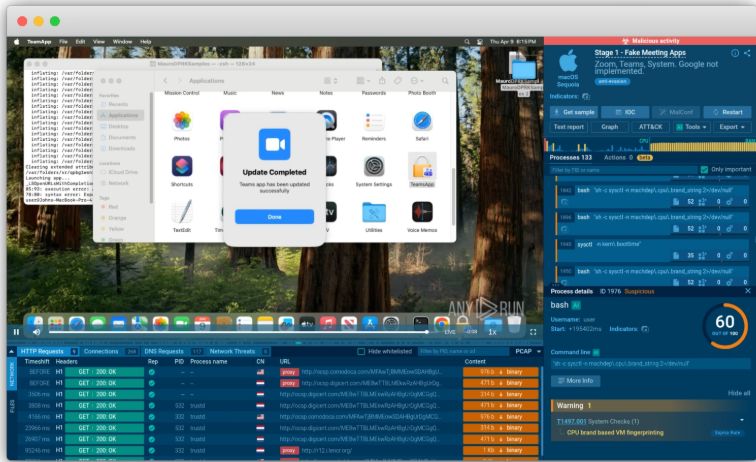

Cụ thể, nạn nhân bị dụ tham gia một cuộc gọi video Zoom hoặc Google Meet giả mạo; trên trang web xuất hiện thông báo yêu cầu họ thực thi một lệnh. Ngay khi lệnh được thực thi, phần mềm độc hại sẽ tự động tải về nền và vượt qua các biện pháp kiểm soát an ninh truyền thống mà không kích hoạt bất kỳ cảnh báo nào, từ đó chiếm quyền truy cập vào thông tin đăng nhập và hệ thống doanh nghiệp của nạn nhân.

Theo báo cáo do Eldritch công bố vào thứ Ba tại ANY.RUN, cuộc tấn công này có thể dẫn đến việc chiếm quyền kiểm soát tài khoản, truy cập trái phép vào hạ tầng hệ thống, thất thoát tài chính và rò rỉ dữ liệu then chốt. Phạm vi tấn công của Lazarus Group giờ đây đã mở rộng vượt ra ngoài các công ty thuần tiền mã hóa.

Nhóm Lazarus là nghi phạm chính trong nhiều vụ tấn công tiền mã hóa lớn nhất lịch sử, bao gồm vụ mất mát 1,4 tỷ USD tại sàn Bybit năm 2025, đến nay vẫn là vụ trộm cắp đơn lẻ lớn nhất ngành.

Chú thích ảnh: Giao diện ứng dụng giả mạo của bộ công cụ Mach-O Man

Nguồn: ANY.RUN

Mục tiêu cuối cùng: Đánh cắp mọi dữ liệu trong trình duyệt và Keychain

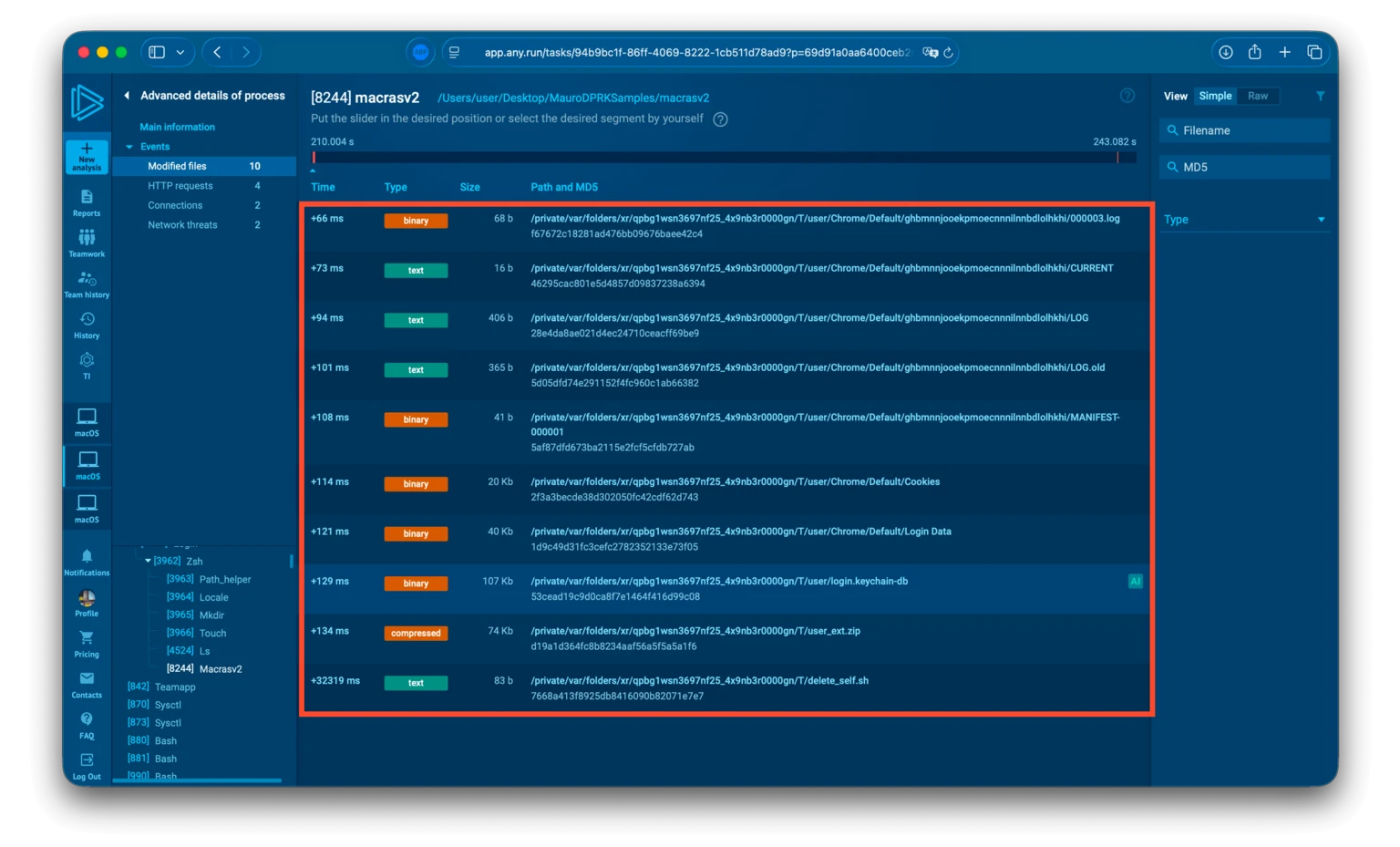

Giai đoạn cuối của chuỗi tấn công là một chương trình đánh cắp (stealer), chuyên khai thác dữ liệu tiện ích mở rộng trình duyệt, thông tin đăng nhập đã lưu trong trình duyệt, cookie, các mục trong Keychain của macOS cũng như các thông tin nhạy cảm khác.

Chú thích ảnh: Cấu trúc thư mục triển khai cuối cùng của chương trình đánh cắp

Nguồn: ANY.RUN

Sau khi hoàn tất việc thu thập dữ liệu, phần mềm độc hại sẽ đóng gói toàn bộ thông tin thành một tệp ZIP và gửi tới kẻ tấn công thông qua Telegram. Cuối cùng, kịch bản tự hủy của phần mềm độc hại sẽ sử dụng lệnh hệ thống rm để xóa toàn bộ bộ công cụ — lệnh này bỏ qua bước xác nhận người dùng và kiểm tra quyền hạn, tiến hành xóa ép buộc các tệp tin mà không để lại dấu vết nào.

Bộ công cụ phần mềm độc hại mới này đã được các chuyên gia an ninh tái tạo và phân tích chi tiết nhờ khả năng phân tích phần mềm độc hại trên macOS trong môi trường sandbox đám mây của ANY.RUN.

Phạm vi tấn công của tin tặc Triều Tiên tiếp tục mở rộng

Vào đầu tháng Tư năm nay, tin tặc Triều Tiên đã sử dụng kỹ thuật xã hội học dựa trên trí tuệ nhân tạo để đánh cắp khoảng 100.000 USD từ ví tiền mã hóa Zerion. Kẻ tấn công đã chiếm được các phiên đăng nhập đang hoạt động, thông tin đăng nhập và khóa riêng tư của công ty từ một số thành viên trong đội ngũ.

Bên cạnh đó, CZ gần đây cũng đưa ra cảnh báo rằng đội an ninh “SEAL” đã phát hiện 60 nhân sự IT giả mạo có liên hệ với Triều Tiên đã xâm nhập vào các công ty tiền mã hóa.

Việc Triều Tiên thâm nhập vào ngành tiền mã hóa giờ đây đã vượt xa khái niệm đơn thuần “tấn công mạng”. Từ việc giả danh ứng tuyển làm việc trong nội bộ, đến các chiến thuật xã hội học sử dụng AI và phần mềm độc hại được thiết kế riêng, phạm vi tấn công ngày càng được mở rộng. Người dùng macOS vốn được coi là tương đối an toàn, nhưng rõ ràng Lazarus không nghĩ vậy.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News