Chính phủ Mỹ áp đặt các biện pháp trừng phạt lên Huawei lại cài SDK của Huawei vào ứng dụng chính thức của Nhà Trắng?

Tuyển chọn TechFlowTuyển chọn TechFlow

Chính phủ Mỹ áp đặt các biện pháp trừng phạt lên Huawei lại cài SDK của Huawei vào ứng dụng chính thức của Nhà Trắng?

Chính phủ Mỹ cấm các doanh nghiệp trong nước làm ăn với Huawei với lý do an ninh quốc gia, nhưng ngay trong ứng dụng chính thức của Tổng thống Mỹ lại chứa mã nguồn của Huawei.

Tác giả: TechFlow

Chính quyền Trump đã ra mắt một ứng dụng tin tức chính thức vào ngày 27 tháng 3, với tuyên bố rằng người dùng có thể “tiếp cận thông tin từ Nhà Trắng mà không qua bất kỳ bộ lọc nào”.

Tuy nhiên, trong vòng 48 giờ, nhiều cuộc kiểm toán an ninh độc lập đã phơi bày một sự mỉa mai đầy tính châm biếm: gói cài đặt của ứng dụng này chứa thành phần theo dõi của Huawei — một công ty Trung Quốc mà chính phủ Mỹ đã tự đưa vào danh sách trừng phạt vì lý do an ninh quốc gia.

Bên cạnh đó, ứng dụng còn yêu cầu một loạt quyền hệ thống vượt xa nhu cầu thiết yếu của một ứng dụng tin tức, bao gồm định vị GPS, nhận dạng vân tay và khởi động cùng hệ thống. Ngay lập tức, nền tảng X (trước đây là Twitter) đã gắn cảnh báo “Ghi chú cộng đồng” vào bài đăng quảng bá chính thức của ứng dụng này.

Một ứng dụng chỉ phát hành bản tin và phát trực tiếp các bài phát biểu của Tổng thống — vậy tại sao lại cần đọc vân tay của bạn?

Nhà nghiên cứu bảo mật Sam Bent tiến hành phân tích ngược ứng dụng Nhà Trắng (phiên bản 47.0.1), sau đó quét bằng nền tảng Exodus Privacy. Đây là một nền tảng kiểm toán quyền riêng tư mã nguồn mở dành riêng cho ứng dụng Android, chuyên phát hiện các trình theo dõi và yêu cầu quyền được nhúng bên trong ứng dụng — và được cộng đồng nghiên cứu quyền riêng tư sử dụng rộng rãi. Kết quả quét cho thấy ứng dụng Nhà Trắng chứa ba trình theo dõi, trong đó có một thành phần mang tên Huawei Mobile Services Core (lõi Dịch vụ Di động Huawei).

IBTimes sau đó cũng đưa tin độc lập về phát hiện tương tự. Chuyên gia phân tích pháp lý mitchthelawyer cũng đăng bài xác nhận kết luận của báo cáo Exodus trên Substack. Ba nguồn tin độc lập đều khẳng định cùng một sự thật: ứng dụng chính thức của Nhà Trắng thực tế chứa mã SDK của Huawei.

Cần lưu ý rằng Huawei Mobile Services Core vốn là SDK về dịch vụ đẩy thông báo và phân tích do Huawei cung cấp cho hệ sinh thái Android toàn cầu; nhiều ứng dụng hướng tới thị trường quốc tế thường tích hợp thành phần này để đảm bảo khả năng tương thích với điện thoại Huawei.

Việc thành phần này xuất hiện trong gói cài đặt không đồng nghĩa với việc nó đang chủ động gửi dữ liệu về Huawei. Nhưng vấn đề nằm ở chỗ:

Chính phủ Mỹ cấm các doanh nghiệp trong nước làm ăn với Huawei vì lý do an ninh quốc gia, thế nhưng ứng dụng chính thức của Tổng thống Mỹ lại chứa mã của Huawei. Một bình luận trên Hacker News đã chỉ ra đúng trọng tâm: khả năng cao đây là cấu hình mặc định do nhà thầu phụ cung cấp, và giới lãnh đạo Nhà Trắng có thể hoàn toàn không biết đến sự tồn tại của SDK Huawei — “nhưng điều này thậm chí còn đáng lo ngại hơn cả việc cố ý nhúng mã”.

Danh sách quyền yêu cầu ngang ngửa công cụ hệ thống, trong khi chính sách quyền riêng tư vẫn dừng ở một năm trước

Các quyền mà ứng dụng Nhà Trắng yêu cầu bao gồm: định vị GPS chính xác, nhận dạng sinh trắc học bằng vân tay, đọc/ghi bộ nhớ, khởi động cùng hệ thống, hiển thị cửa sổ nổi chồng lên các ứng dụng khác, quét mạng Wi-Fi và đọc badge thông báo. Để so sánh, ứng dụng AP News – cung cấp dịch vụ tin tức và cảnh báo thảm họa tương tự – chỉ yêu cầu một lượng quyền nhỏ hơn rất nhiều.

Theo báo cáo của IBTimes, nhà phát triển ứng dụng thừa nhận plugin kỹ thuật vốn được dùng để loại bỏ quyền liên quan đến vị trí “rõ ràng đã không loại bỏ bất kỳ đoạn mã nào liên quan”.

Vấn đề lớn hơn nằm ở chính sách quyền riêng tư. Theo xác nhận chéo giữa IBTimes và bài viết trên Substack của mitchthelawyer, chính sách quyền riêng tư áp dụng cho ứng dụng Nhà Trắng lần cuối được cập nhật vào ngày 20 tháng 1 năm 2025 — sớm hơn hẳn thời điểm ứng dụng ra mắt tới một năm trọn vẹn. Chính sách này chỉ đề cập đến việc truy cập website, đăng ký nhận email và các trang mạng xã hội, trong khi hoàn toàn không nhắc tới ứng dụng di động, theo dõi vị trí, thu thập dữ liệu vị trí hay truy cập sinh trắc học. Khi người dùng nhấn nút “Đồng ý”, thực chất họ đang chấp thuận một văn bản hoàn toàn không bao quát hành vi thực tế của ứng dụng.

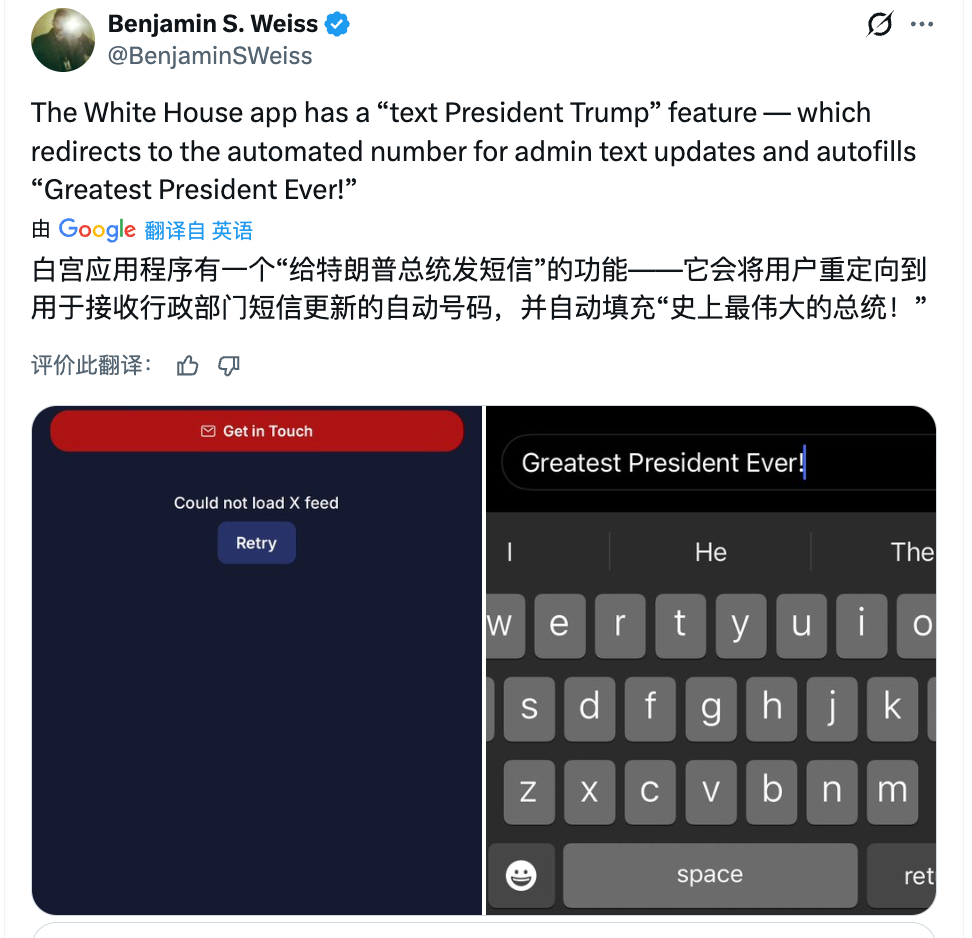

Tích hợp lời lẽ tuyên truyền và cổng tố giác người nhập cư

Ứng dụng tích hợp nút chức năng “Gửi tin nhắn cho Tổng thống”. Khi nhấn vào nút này, khung soạn tin sẽ tự động điền sẵn dòng chữ: “Vị Tổng thống tuyệt vời nhất mọi thời đại!” (Greatest President Ever!). Nếu người dùng chọn gửi, hệ thống sẽ thu thập tên và số điện thoại của họ.

Bên cạnh đó, ứng dụng còn tích hợp nút báo cáo ICE. ICE là Cơ quan Thực thi Di trú và Hải quan Hoa Kỳ (Immigration and Customs Enforcement), chịu trách nhiệm thực thi luật di trú và các hoạt động trục xuất. Nhấn vào nút này sẽ chuyển thẳng người dùng tới trang web báo cáo của ICE, nơi họ có thể tố giác ẩn danh những người xung quanh bị nghi ngờ là người nhập cư trái phép.

Một công cụ phát hành thông tin chính phủ mang danh nghĩa, đồng thời kiêm luôn vai trò cổng thu thập dữ liệu phục vụ tuyên truyền chính trị và tố giác thực thi pháp luật. Chưa đầy hai ngày sau khi ra mắt, người dùng nền tảng X đã gắn “Ghi chú cộng đồng” (Community Note) vào bài đăng quảng bá chính thức của Nhà Trắng nhằm cảnh báo những người khác về rủi ro liên quan đến quyền riêng tư.

Không chỉ riêng Nhà Trắng: Ứng dụng FBI chạy quảng cáo, FEMA yêu cầu tới 28 quyền

Trong cùng một báo cáo điều tra, Sam Bent cũng tiến hành kiểm toán Exodus đối với nhiều ứng dụng của các cơ quan liên bang khác và phát hiện ứng dụng Nhà Trắng không phải ngoại lệ duy nhất.

Ứng dụng chính thức của FBI mang tên “myFBI Dashboard” yêu cầu 12 quyền và chứa 4 trình theo dõi — trong đó có Google AdMob, một SDK phục vụ quảng cáo. Một ứng dụng chính thức của cơ quan thực thi pháp luật liên bang vừa đọc thông tin nhận dạng thiết bị người dùng, vừa chạy quảng cáo cá nhân hóa.

Ứng dụng của FEMA (Cơ quan Quản lý Tình huống Khẩn cấp Liên bang) yêu cầu tới 28 quyền, dù chức năng cốt lõi chỉ đơn giản là hiển thị cảnh báo thời tiết và vị trí trung tâm sơ tán.

Ứng dụng kiểm soát hộ chiếu của CBP (Cơ quan Bảo vệ Biên giới và Hải quan) yêu cầu 14 quyền, trong đó 7 quyền được phân loại là “quyền nguy hiểm”, bao gồm theo dõi vị trí nền (vẫn hoạt động ngay cả khi ứng dụng đã đóng) và quyền đọc/ghi toàn bộ bộ nhớ. Toàn bộ hệ sinh thái ứng dụng của CBP lưu trữ dữ liệu khuôn mặt trong thời hạn lên tới 75 năm, và chia sẻ dữ liệu này với Bộ An ninh Nội địa, ICE và FBI.

Ở tầng sâu hơn — cấp độ mua bán dữ liệu — Bộ An ninh Nội địa, FBI, Bộ Quốc phòng và Cơ quan Phòng chống Ma túy Mỹ (DEA) thông qua các công ty môi giới dữ liệu thương mại như Venntel, mỗi ngày mua hơn 15 tỷ điểm dữ liệu vị trí, bao phủ hơn 250 triệu thiết bị — và không cần lệnh khám xét. Hành động này thực chất đã né tránh nguyên tắc bảo vệ quyền riêng tư đối với dữ liệu vị trí điện thoại do Tòa án Tối cao Hoa Kỳ thiết lập trong vụ án Carpenter v. United States năm 2018.

Nhiều bình luận trên Hacker News đã tổng kết logic chung của các ứng dụng này: chính phủ biến nội dung công khai — vốn hoàn toàn có thể phát hành qua website hoặc RSS — thành ứng dụng gốc để phân phối, và lý do hợp lý duy nhất cho việc này là nhằm thu được các quyền hệ thống mà trình duyệt không thể cung cấp: định vị nền, sinh trắc học, đọc thông tin nhận dạng thiết bị và khởi động cùng hệ thống.

Báo cáo năm 2023 của Văn phòng Kiểm toán Chính phủ Hoa Kỳ (GAO) cho biết, trong số 236 khuyến nghị về quyền riêng tư và an ninh được đưa ra kể từ năm 2010, gần 60% đến nay vẫn chưa được thực hiện. Quốc hội từng hai lần được khuyến nghị thông qua một đạo luật toàn diện về quyền riêng tư trên Internet — nhưng đến nay vẫn chưa có hành động nào.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News