Sau đợt giảm mạnh, chúng ta cần loại oracle nào?

Tuyển chọn TechFlowTuyển chọn TechFlow

Sau đợt giảm mạnh, chúng ta cần loại oracle nào?

Khi oracle xuất hiện vết nứt, mọi cấu trúc bên trên đều sụp đổ.

Tác giả:YQ

Biên dịch: TechFlow

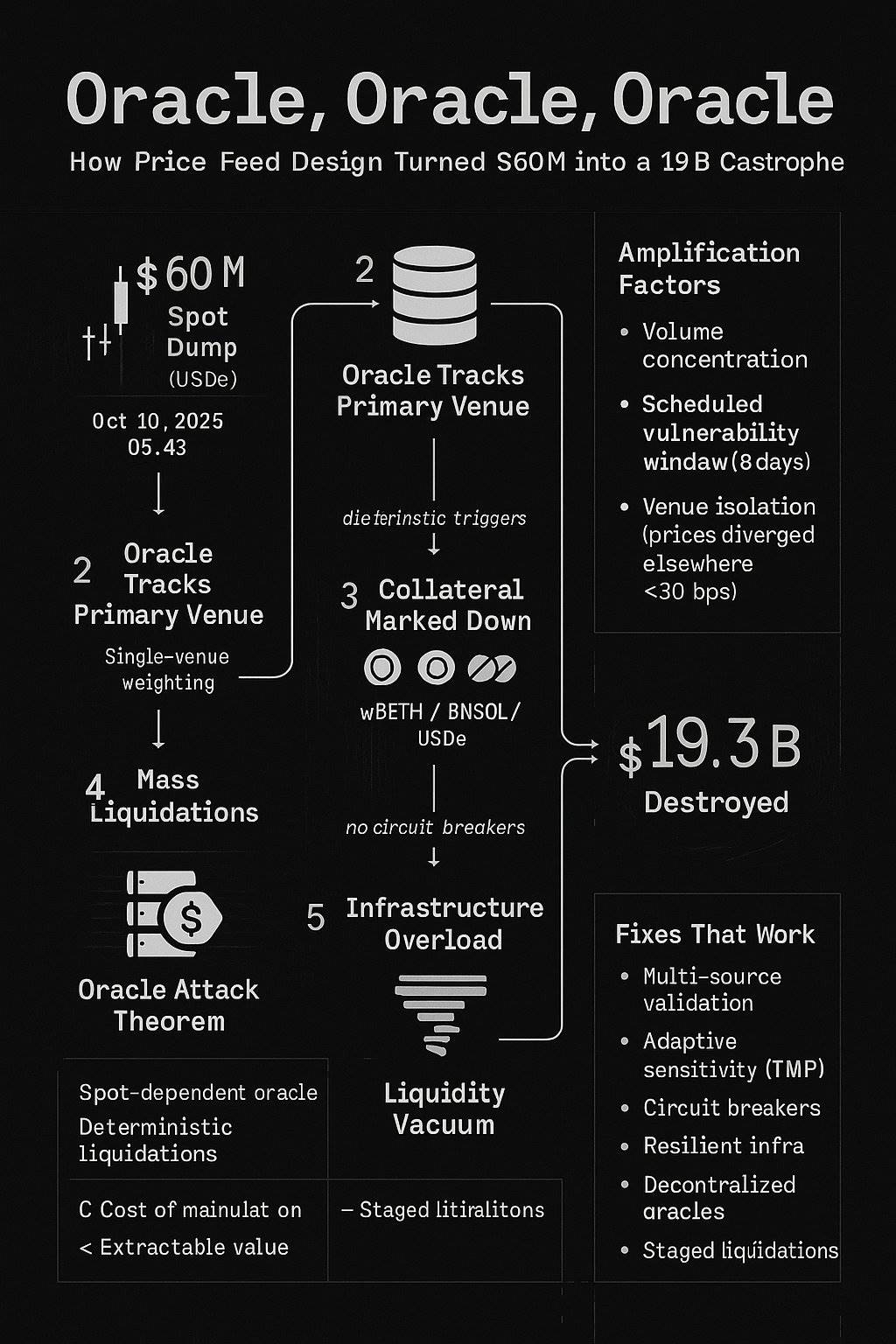

Ngày 10-11 tháng 10 năm 2025, một đợt bán tháo trị giá 60 triệu USD trên thị trường đã xóa sổ 19,3 tỷ USD giá trị. Đây không phải do sụp đổ thị trường hay chuỗi thanh lý vị thế thiệt hại thực tế, mà là do lỗi của oracle.

Đây không phải là chuyện mới. Từ tháng 2 năm 2020, mô hình tấn công tương tự đã được khai thác thành công nhiều lần, gây ra hàng chục sự cố trong ngành với tổng thiệt hại hàng trăm triệu USD. Nhưng sự kiện tháng 10 năm 2025 đã khuếch đại quy mô vụ tấn công oracle lớn nhất trước đó lên 160 lần — không phải do độ phức tạp kỹ thuật tăng, mà vì hệ thống nền tảng mở rộng nhưng vẫn giữ nguyên những lỗ hổng cơ bản.

Trong năm năm, chúng ta đã trả học phí rất đắt nhưng vẫn chưa rút ra bài học. Bài viết này sẽ phân tích lý do tại sao.

Dilemma của oracle: Độ nhạy và tính ổn định

Mọi nền tảng sử dụng đòn bẩy đều đối mặt với một thách thức căn bản: làm thế nào để định giá tài sản thế chấp một cách chính xác đồng thời ngăn chặn việc thao túng giá?

-

Quá nhạy cảm → Dễ bị tấn công thao túng

-

Quá ổn định → Không phản ánh kịp thời tổn thất thực tế

Sự kiện tháng 10 năm 2025 chọn "độ nhạy". Oracle trung thực theo dõi giá thị trường giao ngay, khi 60 triệu USD tài sản bị bán tháo, oracle điều chỉnh giảm giá tài sản thế chấp theo thời gian thực, kích hoạt loạt thanh lý lớn. Hệ thống hoạt động đúng như thiết kế.

Tuy nhiên, thiết kế này lại mang tính thảm họa.

Mô hình bị phớt lờ suốt năm năm

Trước khi phân tích sự kiện tháng 10 năm 2025, chúng ta cần hiểu rõ: tình huống này không phải lần đầu xảy ra.

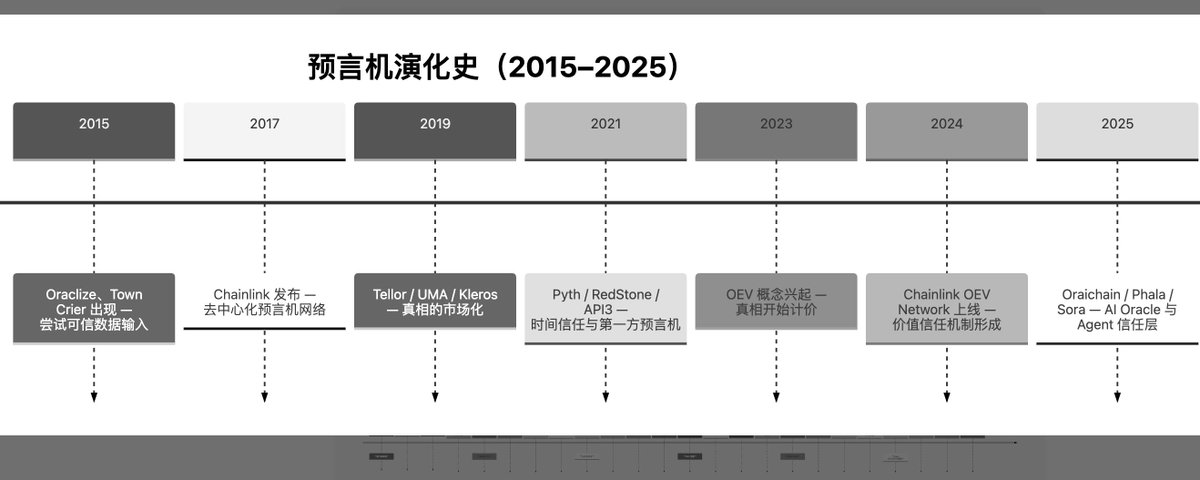

Nhìn lại quá khứ (2020–2022)

Tháng 2 năm 2020: bZx (thiệt hại 350 nghìn + 630 nghìn USD) Sử dụng oracle nguồn dữ liệu đơn lẻ. Thao túng giá WBTC trên Uniswap thông qua khoản vay chớp nhoáng. 14,6% tổng cung bị di chuyển nhằm thao túng dữ liệu giá mà bZx phụ thuộc.

Tháng 10 năm 2020: Harvest Finance (bị đánh cắp 24 triệu USD, rút vốn ồ ạt 570 triệu USD) Chỉ trong 7 phút, dùng 50 triệu USD vay chớp nhoáng thao túng giá stablecoin trên Curve. Gây sập hạ tầng và rút vốn quy mô lớn, thiệt hại vượt xa số tiền ban đầu bị đánh cắp.

Tháng 11 năm 2020: Compound (giá trị thanh lý đạt 89 triệu USD) DAI trên Coinbase Pro tăng vọt lên 1,30 USD trong thời gian ngắn, chỉ riêng sàn này. Oracle của Compound lấy giá từ Coinbase, khiến người dùng bị thanh lý do giá bất thường tạm thời. Việc thao túng chỉ cần 100 nghìn USD để ảnh hưởng đến sổ lệnh có độ sâu 300 nghìn USD.

Tháng 10 năm 2022: Mango Markets (thiệt hại 117 triệu USD) Dùng 5 triệu USD vốn ban đầu, đẩy giá token MNGO tăng 2394% trên nhiều sàn giao dịch. Sau đó vay 117 triệu USD với tài sản thế chấp cao, và dùng token quản trị bị đánh cắp để bỏ phiếu tự thưởng mình 47 triệu USD dưới dạng "giải thưởng phát hiện lỗ hổng". Đây là lần đầu Ủy ban Giao dịch Hàng hóa Tương lai Mỹ (CFTC) hành động pháp lý chống lại hành vi thao túng oracle.

Điểm chung

Mỗi cuộc tấn công đều tuân theo cùng một logic:

-

Tìm nguồn dữ liệu dễ bị thao túng mà oracle phụ thuộc

-

Tính toán: Chi phí thao túng < Giá trị có thể rút ra

-

Thực hiện tấn công

-

Thu lợi nhuận

Từ 2020 đến 2022: 41 vụ tấn công oracle dẫn đến 403,2 triệu USD bị đánh cắp.

Phản ứng của ngành: rời rạc, chậm trễ và không triệt để. Phần lớn nền tảng vẫn đang dùng oracle dựa chủ yếu vào thị trường giao ngay, thiếu dự phòng.

Sau đó, sự kiện tháng 10 năm 2025 xảy ra.

Phân tích sự cố oracle: Phiên bản 2025

Ngày 10 tháng 10 năm 2025, 5:43 sáng: 60 triệu USD USDe bị bán tháo xuống thị trường giao ngay.

Trong một oracle được thiết kế hợp lý: nhiều nguồn dữ liệu độc lập sẽ hấp thụ cú sốc, ảnh hưởng rất nhỏ.

Trong oracle này: thảm họa xảy ra.

Bán tháo 60 triệu USD trên thị trường giao ngay → Oracle điều chỉnh giảm giá tài sản thế chấp (wBETH, BNSOL, USDe) → Kích hoạt thanh lý hàng loạt → Hạ tầng quá tải → Thiếu hụt thanh khoản → 19,3 tỷ USD tài sản bốc hơi

Hiệu ứng khuếch đại

-

Mango Markets (2022): Thao túng 5 triệu USD → Rút ra 117 triệu USD (gấp 23 lần)

-

Tháng 10 năm 2025: Thao túng 60 triệu USD → Hủy diệt 19,3 tỷ USD (gấp 322 lần)

Không phải do độ phức tạp kỹ thuật tăng, mà là cùng một lỗ hổng bị khuếch đại lên quy mô tổ chức.

Vấn đề phân bổ trọng số

Oracle lần này phụ thuộc nặng vào giá giao ngay từ các sàn giao dịch chính. Khi một sàn chiếm ưu thế về khối lượng giao dịch:

-

Khối lượng giao dịch cao bề ngoài dường như cho thấy độ tin cậy trong phát hiện giá (hợp lý trên bề mặt)

-

Tập trung hóa lại làm tăng rủi ro bị thao túng (điểm yếu chết người)

-

Giá nội bộ duy nhất tạo thành vòng lặp tự tái diễn (làm vấn đề trầm trọng hơn)

Một bình luận từ nhà phân tích tiết lộ điểm yếu trong logic này: “Vì [sàn này] có khối lượng giao dịch usde/bnsol/wbeth lớn nhất, theo phân bổ trọng số oracle, nó nên tham chiếu giá giao ngay.”

Trực giác này — tin tưởng vào thị trường lớn nhất — trong năm năm đã gây ra thiệt hại hàng tỷ USD. Sự tập trung khối lượng không phải bằng chứng về độ chính xác giá, mà là tín hiệu về cơ hội thao túng.

Cửa sổ lỗ hổng được định trước

Việc cập nhật phương pháp oracle đã được công bố trước tám ngày. Kẻ tấn công do đó nắm được:

-

Sự phụ thuộc của oracle

-

Thời điểm chuyển đổi có thể dự đoán

-

Tám ngày chuẩn bị

Các vụ tấn công oracle trước đây khai thác lỗ hổng hiện hữu, còn cuộc tấn công tháng 10 năm 2025 khai thác lỗ hổng trong giai đoạn chuyển đổi phương pháp oracle — một lỗ hổng tồn tại chỉ vì cải tiến được công bố trước.

Kiểm tra cách ly địa điểm

Bằng chứng rõ ràng nhất cho thấy sự kiện này là do oracle lỗi, không phải tài sản thiệt hại:

-

Sàn giao dịch chính: Giá USDe là 0,6567 USD, giá wBETH là 430 USD

-

Các sàn giao dịch khác: Chênh lệch giá nhỏ hơn 30 điểm cơ bản

-

Bể thanh khoản trên chuỗi: Ảnh hưởng rất nhỏ

Như Guy từ Ethena chỉ ra: “Trong sự kiện, vẫn còn hơn 9 tỷ USD tài sản thế chấp stablecoin có thể được hoàn trả ngay lập tức.”

Giá dao động mạnh ở sàn là nguồn dữ liệu oracle, nhưng lại ổn định ở các thị trường khác. Oracle báo cáo giá bị thao túng, hệ thống kích hoạt thanh lý dựa trên giá không tồn tại ở nơi khác trên thị trường.

Điều này giống hệt mẫu hình sự kiện Compound năm 2020: thao túng giá tại một địa điểm giao dịch biệt lập, được oracle ghi nhận trung thực, sau đó gây phá hủy hệ thống.

Tác động dây chuyền tới hạ tầng

Nhà phân tích agintender chỉ ra cơ chế khuếch đại:

“Chuỗi thanh lý khiến máy chủ quá tải do hàng triệu yêu cầu. Nhà tạo lập thị trường không thể đưa giá kịp, gây thiếu hụt thanh khoản.”

Đây chính là phiên bản phóng to của sự kiện Harvest Finance năm 2020. Cuộc tấn công kích hoạt thanh lý nhanh hơn tốc độ xử lý của hạ tầng, nhà tạo lập thị trường không phản hồi kịp, thanh khoản biến mất, tác động dây chuyền tự khuếch đại.

Sau khi Harvest Finance sụp đổ hạ tầng vào tháng 10 năm 2020 (TVL giảm từ 1 tỷ xuống 599 triệu USD, người dùng rút vốn ồ ạt), bài học đã rất rõ ràng: hệ thống oracle phải tính đến dung lượng hạ tầng trong các sự kiện căng thẳng.

Tuy nhiên, sự kiện tháng 10 năm 2025 chứng minh chúng ta chưa học được bài học.

Đánh đổi độ nhạy: Hai phương pháp, một thảm họa

Guy từ Ethena làm rõ thách thức thiết kế cốt lõi: oracle phải phân biệt giữa lệch tạm thời ngắn hạn (nhiễu thị trường) và tổn thất tài sản dài hạn (tổn thất thực tế).

Tháng 10 năm 2025 cho thấy hai cách ứng phó:

Phương pháp độ nhạy cao (các sàn thất bại)

-

Theo dõi giá giao ngay theo thời gian thực

-

Phản ứng nhanh với biến động thị trường

-

Kết quả: Chuỗi phản ứng 19,3 tỷ USD

Đây là phương pháp bZx/Harvest: tin tưởng thị trường giao ngay, nhưng bị phá hủy bởi thao túng.

Phương pháp độ ổn định cao (các nền tảng DeFi sống sót)

-

Ép cứng USDe = USDT

-

Bỏ qua nhiễu thị trường ngắn hạn

-

Kết quả: Không thanh lý

Đây là biện pháp cực đoan, tuy tốt hơn thất bại nhưng vẫn chưa phải tối ưu.

Ngành đã có năm năm để phát triển giải pháp tinh vi. Chúng ta không tìm được phương án tối ưu, cũng chẳng có phương án chấp nhận được — chúng ta mắc kẹt ở hai thái cực, và quy mô tổ chức cuối cùng chọn phương án thảm họa.

Định lý tấn công oracle: Đã được chứng minh bằng thực nghiệm

Định lý: Trong mọi hệ thống đòn bẩy, nếu thỏa mãn:

-

Giá oracle chủ yếu phụ thuộc vào thị trường giao ngay dễ bị thao túng

-

Điều kiện kích hoạt thanh lý là xác định

-

Hạ tầng có giới hạn dung lượng

Thì: Chi phí thao túng < Giá trị có thể rút ra qua phản ứng dây chuyền

Bằng chứng được kiểm chứng qua thực tiễn lặp lại:

-

bZx (tháng 2 năm 2020): Thao túng Uniswap → Rút ra 350 nghìn + 630 nghìn USD

-

Harvest (tháng 10 năm 2020): Thao túng Curve → Bị đánh cắp 24 triệu USD + Gây ra rút vốn ồ ạt 570 triệu USD

-

Compound (tháng 11 năm 2020): Thao túng Coinbase → Thanh lý 89 triệu USD

-

Mango (tháng 10 năm 2022): Thao túng đa sàn → Rút ra 117 triệu USD

-

Tháng 10 năm 2025: Thao túng sàn chính → Thiệt hại 19,3 tỷ USD

Khi quy mô hệ thống tăng tuyến tính, mức độ thiệt hại tăng theo cấp số nhân. Chi phí thao túng hầu như không đổi (do thanh khoản quyết định), nhưng giá trị có thể rút ra tăng theo tổng đòn bẩy của hệ thống.

Tháng 10 năm 2025 đã xác nhận định lý này ở quy mô chưa từng có.

Nguyên tắc thiết kế oracle: Những bài học lẽ ra chúng ta phải học

-

Xác minh đa nguồn

Không bao giờ phụ thuộc vào giá một sàn duy nhất, đặc biệt là giá từ sổ lệnh nội bộ của chính nó. Đây là bài học từ sự kiện bZx tháng 2 năm 2020. Thiết kế oracle hợp lý cần:

Giá oracle = trung bình trọng số từ các nguồn dữ liệu:

-

Giá từ nhiều sàn giao dịch (40%)

-

Bể thanh khoản trên chuỗi (30%)

-

Tỷ lệ chuyển đổi tài sản đóng gói (20%)

-

Giá lịch sử trung bình theo thời gian (10%)

Phân bổ trọng số không quan trọng bằng tính độc lập của nguồn dữ liệu. Nếu tất cả nguồn dữ liệu có thể bị thao túng đồng thời bởi một lượng vốn hợp lý, thì thực chất bạn chỉ có một nguồn dữ liệu, không phải nhiều.

-

Độ nhạy thích nghi

Oracle nên điều chỉnh độ nhạy theo điều kiện thị trường:

-

Thị trường bình thường: Nhạy hơn với biến động giá

-

Thị trường biến động: Tăng tính ổn định nhờ trung bình theo thời gian

-

Biến động cực đoan: Cơ chế ngắt mạch và kiểm tra tính hợp lý

Oracle TWAP (trung bình giá theo thời gian) đã được áp dụng rộng rãi sau các vụ tấn công vay chớp nhoáng năm 2020, chuyên dùng để ngăn thao túng qua giao dịch đơn lẻ. Tuy nhiên, oracle tháng 10 năm 2025 lại phản ứng theo thời gian thực với giá giao ngay, như thể năm năm qua chưa từng xảy ra sự kiện nào.

-

Đàn hồi hạ tầng

Hệ thống oracle phải duy trì chức năng trong các sự kiện dây chuyền:

-

Hạ tầng dữ liệu giá độc lập

-

Dung lượng hỗ trợ hàng triệu truy vấn đồng thời

-

Cơ chế suy giảm ổn định dưới tải cao

Sự sụp đổ hạ tầng Harvest Finance tháng 10 năm 2020 đã sớm phơi bày tầm quan trọng của dung lượng hệ thống dưới áp lực. Chuỗi thanh lý tạo ra tải tăng theo cấp số nhân. Hạ tầng của bạn phải xử lý không chỉ lần thanh lý đầu tiên, mà cả lần thứ 1000 khi nhà tạo lập thị trường không theo kịp và người dùng hoảng loạn.

-

Minh bạch nhưng không lộ lỗ hổng

Cửa sổ 8 ngày giữa công bố và triển khai tạo ra vector tấn công rõ ràng. Phương pháp tốt hơn gồm:

-

Triển khai thay đổi ngay sau khi công bố

-

Dùng cập nhật luân chuyển không cố định ngày

-

Giữ hồ sơ kiểm toán nhưng tránh giai đoạn xem trước

Đây là bài học mới, nhưng về mặt lý thuyết trò chơi là hợp lý: Đừng bao giờ công bố trước những thay đổi có thể bị khai thác. Kẻ tấn công tháng 10 năm 2025 có 8 ngày để lên kế hoạch, bố trí và chuẩn bị. Họ biết chính xác khi nào cửa sổ lỗ hổng mở ra.

Tác động hệ thống: Bài học chưa được rút ra

Đây không chỉ là thất bại của một nền tảng đơn lẻ, mà phơi bày lỗ hổng phổ biến toàn ngành sau năm năm học phí đắt đỏ mà vẫn chưa khắc phục:

-

Phụ thuộc quá mức vào giá giao ngay

Mặc dù mọi cuộc tấn công lớn kể từ năm 2020 đều khai thác lỗ hổng này, phần lớn nền tảng vẫn dùng thiết kế oracle chủ đạo là giá giao ngay. Ngành biết rõ giá giao ngay dễ bị thao túng, biết rằng TWAP và oracle đa nguồn có thể bảo vệ tốt hơn, nhưng việc triển khai vẫn không đầy đủ.

Tốc độ và độ nhạy là ưu thế trong điều kiện bình thường, nhưng trở thành điểm yếu chết người khi bị thao túng. Cập nhật giá theo thời gian thực dường như chính xác hơn, cho đến khi ai đó thao túng chúng.

-

Rủi ro tập trung

Sàn giao dịch chi phối trở thành điểm lỗi đơn. Điều này đã xuất hiện khi bZx phụ thuộc Uniswap, Compound phụ thuộc Coinbase, và nền tảng tháng 10 năm 2025 phụ thuộc sổ lệnh nội bộ. Sàn giao dịch có thể khác nhau, nhưng lỗ hổng luôn giống nhau.

Khi một sàn chiếm đa số khối lượng giao dịch, việc dùng nó làm nguồn dữ liệu oracle chính dường như hợp lý. Tuy nhiên, rủi ro tập trung dữ liệu giá giống như mọi rủi ro tập trung khác: vô hại cho đến khi bị khai thác, nhưng hậu quả nghiêm trọng khi xảy ra.

-

Giả định hạ tầng

Hệ thống được thiết kế cho thị trường bình thường sẽ sụp đổ hoàn toàn dưới áp lực. Harvest Finance đã chứng minh điều này năm 2020, và tháng 10 năm 2025 lại chứng minh thêm lần nữa rằng chúng ta vẫn đang thiết kế hệ thống cho tình huống bình thường và hy vọng áp lực sẽ không bao giờ xảy ra.

Hy vọng không phải là một chiến lược.

-

Nghịch lý minh bạch

Công bố cải tiến sẽ tạo ra cửa sổ tấn công. Khoảng cách 8 ngày từ thông báo đến triển khai thay đổi oracle đã cung cấp lộ trình và thời gian biểu rõ ràng cho kẻ tấn công. Họ biết chính xác khi nào và cách thức khai thác lỗ hổng.

Đây là kiểu thất bại mới, nhưng về bản chất vấn đề cũ vẫn chưa giải quyết. Các vụ tấn công oracle trước đây khai thác lỗ hổng hiện hữu, còn vụ tấn công tháng 10 năm 2025 khai thác lỗ hổng trong giai đoạn chuyển đổi phương pháp oracle — một lỗ hổng tồn tại chỉ vì cải tiến được công bố trước.

Con đường phía trước: Lần này chúng ta thật sự học được bài học chưa?

Cải tiến ngay lập tức

-

Thiết kế oracle kết hợp kết hợp nhiều nguồn giá với kiểm tra hợp lý hiệu quả:

-

Giá sàn tập trung (trọng số theo khối lượng giao dịch)

-

Giá sàn phi tập trung (chỉ các bể thanh khoản cao)

-

Chứng minh dự trữ trên chuỗi

-

Giới hạn chênh lệch giữa các sàn

Mỗi nguồn dữ liệu cần độc lập lẫn nhau. Nếu thao túng một nguồn ảnh hưởng đến các nguồn khác thì không có dự phòng.

-

Điều chỉnh trọng số động điều chỉnh độ nhạy oracle theo tình hình thị trường:

-

Biến động bình thường: trọng số tiêu chuẩn

-

Biến động cao: tăng cửa sổ TWAP, giảm ảnh hưởng giá giao ngay

-

Biến động cực đoan: tạm dừng thanh lý, điều tra rồi hành động

Sự kiện Compound cho thấy đôi khi giá "đúng" từ một sàn duy nhất có thể là sai đối với toàn thị trường. Oracle của bạn cần đủ thông minh để nhận diện điều này.

-

Cơ chế ngắt mạch tạm dừng thanh lý trong biến động giá cực đoan — không nhằm ngăn giảm đòn bẩy hợp lệ, mà để phân biệt thao túng và thực tế thị trường:

-

Nếu giá đồng nhất giữa các sàn trong vài phút: có thể là thực tế

-

Nếu biến động giá chỉ giới hạn ở một sàn: có thể là thao túng

-

Nếu hạ tầng quá tải: tạm dừng thanh lý cho đến khi phục hồi dung lượng

Mục tiêu không phải ngăn mọi thanh lý, mà ngăn chuỗi thanh lý do giá bị thao túng gây ra.

-

Mở rộng hạ tầng thiết kế hệ thống chịu được tải gấp 100 lần bình thường, vì chuỗi phản ứng tạo ra mức tải này:

-

Hạ tầng dữ liệu giá độc lập

-

Động cơ thanh lý độc lập

-

Giới hạn tần suất cho từng địa chỉ

-

Giao thức suy giảm ổn định

Nếu hệ thống không chịu được tải trong chuỗi phản ứng, nó sẽ khuếch đại chuỗi phản ứng. Đây là yêu cầu thiết kế, không phải tùy chọn tối ưu hóa.

Giải pháp dài hạn

-

Mạng oracle phi tập trung áp dụng các giải pháp oracle trưởng thành như Chainlink, Pyth hoặc UMA, những giải pháp này tổng hợp nhiều nguồn dữ liệu và có cơ chế kháng thao túng tích hợp. Chúng không hoàn hảo, nhưng tốt hơn hẳn oracle dựa vào giá giao ngay cứ 18 tháng lại bị khai thác một lần.

bZx sau khi bị tấn công năm 2020 đã tích hợp Chainlink. Họ không còn bị tấn công qua thao túng oracle nữa. Đó không phải trùng hợp.

-

Tích hợp chứng minh dự trữ: Với tài sản đóng gói và stablecoin, xác minh giá trị tài sản thế chấp trên chuỗi. USDe nên được định giá dựa trên dự trữ có thể xác minh, chứ không phải động lực sổ lệnh. Công nghệ đã có, nhưng triển khai chậm.

-

Thanh lý từng phần ngăn chuỗi phản ứng khuếch đại bằng cách thanh lý theo giai đoạn:

-

Giai đoạn 1: Cảnh báo và cho thời gian bổ sung tài sản thế chấp

-

Giai đoạn 2: Thanh lý một phần (25%)

-

Giai đoạn 3: Thanh lý quy mô lớn hơn (50%)

-

Giai đoạn cuối: Thanh lý hoàn toàn

Điều này tạo thời gian phản ứng cho người dùng và giảm cú sốc do thanh lý đồng loạt quy mô lớn lên hệ thống.

-

Kiểm toán thời gian thực giám sát hành vi thao túng oracle:

-

Chênh lệch giá giữa các sàn

-

Khối lượng giao dịch bất thường trên cặp giao dịch thanh khoản thấp

-

Kích thước vị thế tăng nhanh trước khi oracle cập nhật

-

So khớp mẫu với đặc điểm tấn công đã biết

Cuộc tấn công tháng 10 năm 2025 rất có thể đã hiển thị tín hiệu cảnh báo. Việc bán tháo 60 triệu USD USDe lúc 5:43 sáng lẽ ra phải kích hoạt cảnh báo. Nếu hệ thống giám sát của bạn không bắt được tín hiệu này, nghĩa là nó chưa đủ tốt.

Kết luận: Lời nhắc 19 tỷ USD

Chuỗi thanh lý ngày 10–11 tháng 10 năm 2025 không do đòn bẩy quá mức hay hoảng loạn thị trường gây ra, mà là thất bại thiết kế oracle quy mô lớn. Một hành vi thị trường 60 triệu USD bị khuếch đại thành phá hủy 19,3 tỷ USD, vì hệ thống dữ liệu giá không thể phân biệt thao túng và phát hiện giá thực tế.

Nhưng đây không phải kiểu lỗi mới. Nó là sự lặp lại liên tục của kiểu lỗi đã phá hủy bZx tháng 2 năm 2020, phá hủy Harvest tháng 10 năm 2020, phá hủy Compound tháng 11 năm 2020 và phá hủy Mango tháng 10 năm 2022.

Ngành đã năm lần lĩnh hội bài học này, với cái giá ngày càng tăng:

-

2020: Các giao thức riêng lẻ học bài học, sửa chữa

-

2022: Cơ quan quản lý học bài học, bắt đầu hành động

-

2025: Toàn thị trường học bài học, trả học phí 19,3 tỷ USD

Vấn đề duy nhất là: chúng ta đã thật sự nhớ bài học chưa.

Mọi nền tảng xử lý vị thế đòn bẩy giờ đây đều phải tự hỏi:

-

Oracle của chúng ta có đủ mạnh để chống lại các vector tấn công đã biết từ 2020–2022 không?

-

Hạ tầng của chúng ta có thể xử lý các kịch bản chuỗi phản ứng mà chúng ta đã chứng kiến chưa?

-

Chúng ta có cân bằng đúng mức độ nhạy và ổn định không?

-

Chúng ta có đang lặp lại những sai lầm khiến ngành mất hàng trăm triệu USD không?

Lịch sử năm năm chứng minh rằng thao túng oracle không phải rủi ro giả tưởng hay trường hợp biên — nó là chiến lược tấn công có ghi chép, có thể lặp lại và sinh lời, và ngày càng khuếch đại theo quy mô thị trường.

Tháng 10 năm 2025 cho thấy điều gì xảy ra khi những bài học này không được rút ra ở quy mô tổ chức. Cuộc tấn công không phức tạp cũng chẳng mới mẻ, chỉ là cùng một kịch bản được chạy lại trên hệ thống lớn hơn, khai thác cửa sổ lỗ hổng đã biết.

Oracle là nền tảng của hệ thống. Khi nó nứt vỡ, mọi cấu trúc phía trên đều sụp đổ.

Trong thị trường liên kết hiện đại, thiết kế oracle không chỉ liên quan đến truyền dữ liệu, mà còn liên quan đến ổn định hệ thống.

Thiết kế sai, 60 triệu USD có thể phá hủy 19,3 tỷ USD.

Lặp lại sai lầm, bạn không phải đang học bài, mà là lặp lại sai lầm với cái giá cao hơn.

Phân tích dựa trên dữ liệu thị trường công khai, tuyên bố nền tảng và nghiên cứu các vụ thao túng oracle trong năm năm qua. Quan điểm trong bài viết là cá nhân, không đại diện cho bất kỳ thực thể nào.

Chào mừng tham gia cộng đồng chính thức TechFlow

Nhóm Telegram:https://t.me/TechFlowDaily

Tài khoản Twitter chính thức:https://x.com/TechFlowPost

Tài khoản Twitter tiếng Anh:https://x.com/BlockFlow_News